はじめに

Windows11Pro+WSL2+Ubuntu+Docker環境を構築し、

VS CodeからUbuntuに接続しプログラム作成、コンテナイメージ作成、

AWSのECRへプッシュ、ECSへのデプロイ・接続確認までを行います。

- WSL2のインストール

- Visual Studio CodeのインストールとUbuntu on WSL2への接続

- Docker Desktopのインストール、Dockerfile作成、コンテナビルドと修正

- AWS CLIインストール、IAMユーザー作成、アクセスキー作成、AWSリソースへのアクセス (今回の記事)

- AWS ECRリポジトリ作成、Ubuntu on WSL2からECRへのプッシュ

- AWS ECSのタスク定義、クラスタ作成、サービス作成

以降では「WSL2上のUbuntu」を単に「Ubuntu」と表現します。

目的

作成したコンテナイメージをAWSのECRにプッシュするために、Ubuntu上でawsコマンドを実行できる状態にします。

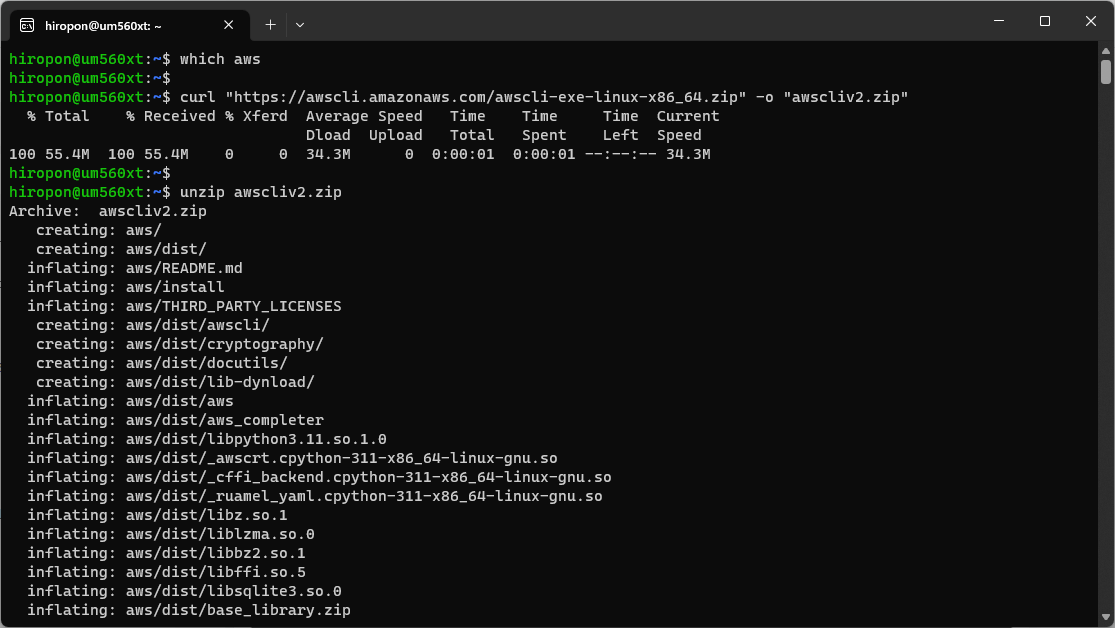

AWS CLIのインストール

今回インストールしたUbuntuのアーキテクチャは「x86_64」のため、

x86_64版のAWS CLIをインストールします。

その前にunzipコマンドをUbuntuにインストールしておきます。

sudo apt install unzip

curlコマンドでzipファイルをダウンロードし、unzipコマンドで解凍後、インストーラーを実行します。

curl "https://awscli.amazonaws.com/awscli-exe-linux-x86_64.zip" -o "awscliv2.zip"

unzip awscliv2.zip

sudo ./aws/install

・・・(略)・・・

awsコマンドのインストールが完了しました。

インストーラーの削除

インストール完了後はダウンロードしたインストーラー、展開したファイルを削除することができます。

# ダウンロードしたインストーラーの存在確認

ls -l awscliv2.zip

# 展開したawsディレクトリの存在確認

ls -ld aws

# インストーラーと展開したディレクトリの削除

rm -rf awscliv2.zip aws

# ダウンロードしたインストーラーが削除されていることを確認

ls -l awscliv2.zip

# 展開したawsディレクトリが削除されていることを確認

ls -ld aws

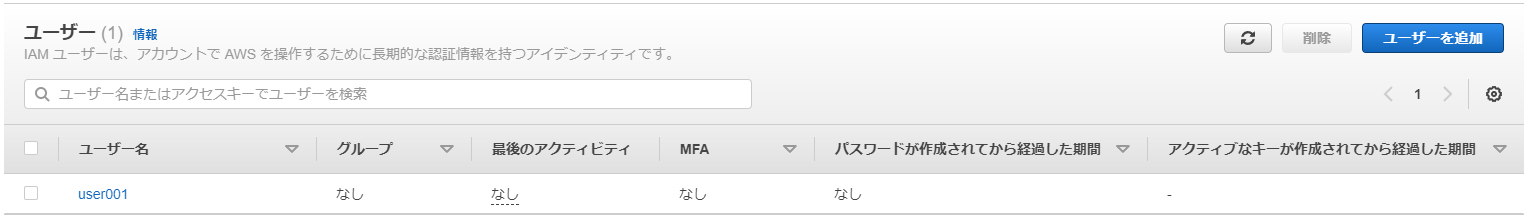

IAMユーザーの作成

awsコマンドを利用してAWSリソースにアクセスするために、IAMユーザーが必要です。

AWSにログインします。

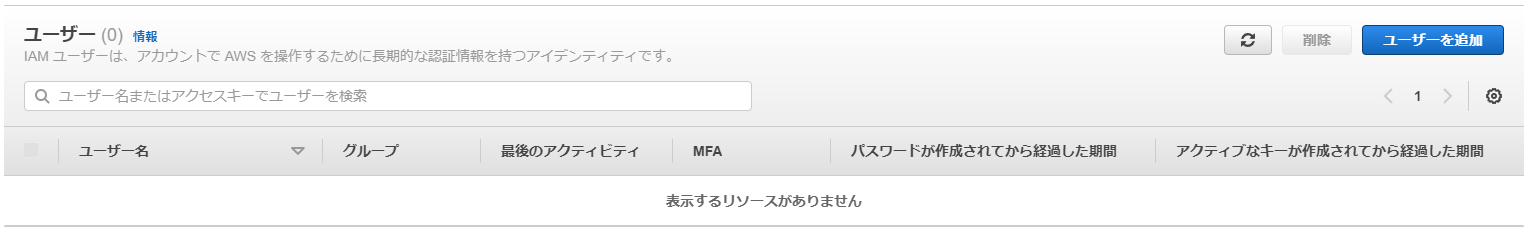

IAMのユーザー画面から「ユーザーを追加」をクリックします。

ユーザー名を入力し、「次へ」をクリックします。

以降、ユーザー名を「user001」とします。

注意: この記事で示すIAMユーザーの作成方法は個人の検証や学習のためのものであり、必ずしもAWSのベストプラクティスに従っていません。これらの手順は簡易化のために一部セキュリティ上の推奨事項を省略しています。企業や本番環境におけるIAMユーザーの作成や管理には、AWSの公式ガイドラインに従うことを強く推奨します。この記事の内容を元に行うあらゆる行動については、自己責任となりますのでご注意ください。

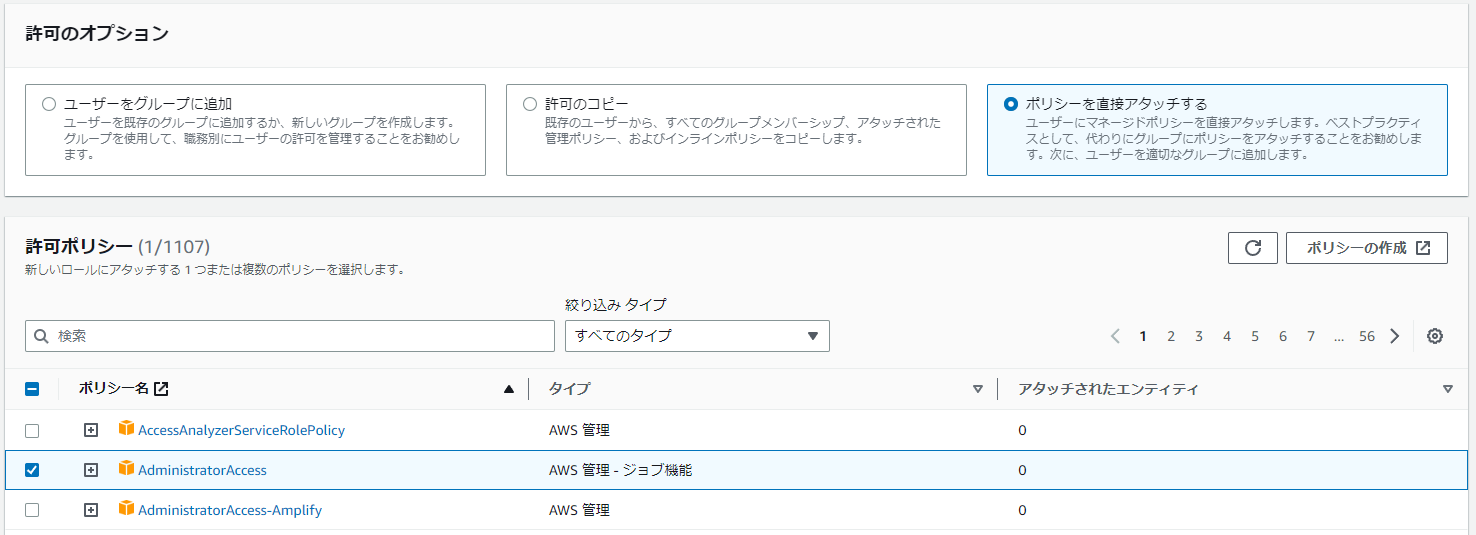

許可のオプション:ポリシーを直接アタッチする

許可ポリシー:AdministratorAccess

を選択し、「次へ」をクリックします。

アクセスキーの作成

注意: この記事で示すアクセスキーの作成方法は個人の検証や学習のためのものであり、必ずしもAWSのベストプラクティスに従っていません。これらの手順は簡易化のために一部セキュリティ上の推奨事項を省略しています。企業や本番環境におけるアクセスキーの作成や管理には、AWSの公式ガイドラインに従うことを強く推奨します。この記事の内容を元に行うあらゆる行動については、自己責任となりますのでご注意ください。

「ユースケース」で「コマンドラインインターフェイス(CLI)」を選択、

「上記のレコメンデーションを理解し、アクセスキーを作成します。」にチェックをいれます。

今回は検証環境のため、AWSセキュリティのベストプラクティスには従わず、簡単に設定できることを優先します。

「説明タグ値」にアクセスキーの説明を入力、「アクセスキーを作成」をクリックします。

今回は、UbuntuからECRへのプッシュに利用するため、「ecr_test」としました。

「.csvファイルをダウンロード」をクリックし、csvファイルをダウンロードします。

中にはアクセスキーとシークレットアクセスキーが記載されています。

- 今回作成したアクセスキーは検証が終わったらすぐにIAM画面から無効化・削除しましょう。

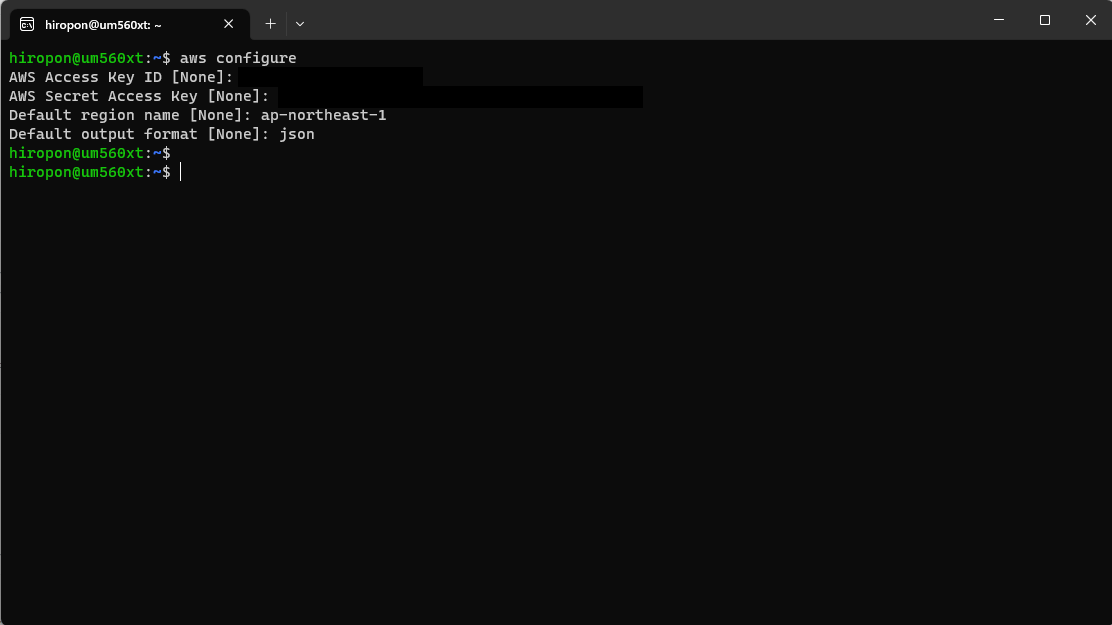

AWS CLIの初期設定

Ubuntuで下記コマンドを実行します。

aws configure

AWS Access Key ID [None]: (csvファイル内のアクセスキーを入力)

AWS Secret Access Key [None]: (csvファイル内のシークレットアクセスキーを入力)

Default region name [None]: ap-northeast-1

Default output format [None]: json

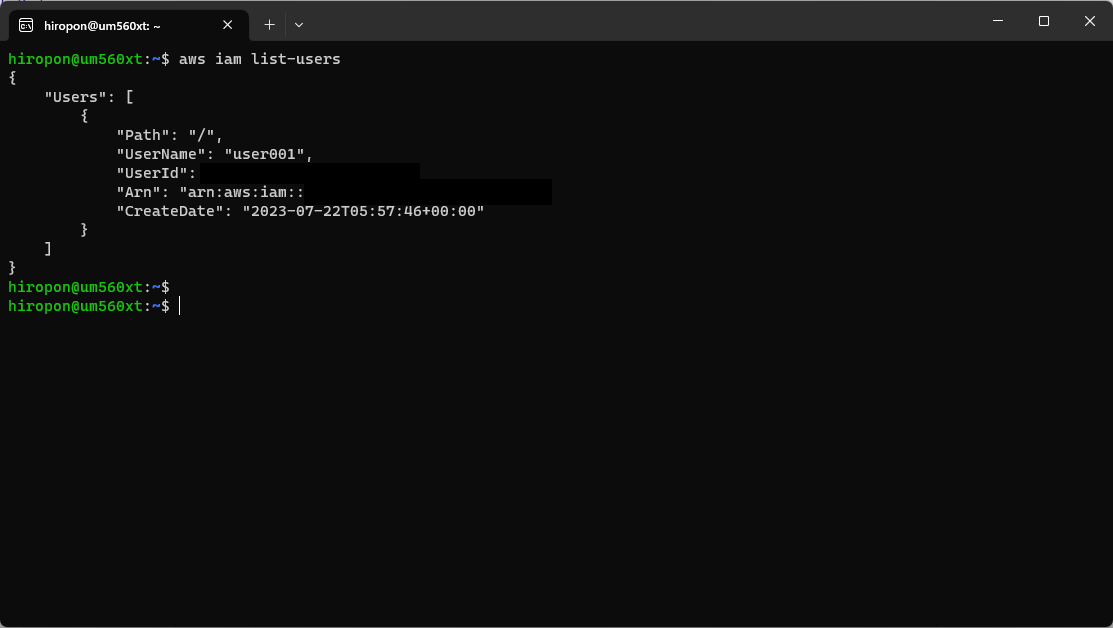

AWSリソースへの接続確認

awsコマンドを使用してAWSリソースへ接続できることを確認をします。

aws iam list-users

さいごに

AWS CLIのインストール、AWSリソースへのアクセスが完了しました。

次回はAWSのECRにリポジトリを作成し、コンテナイメージをプッシュしてみます。