インターネットアクセス for Microsoft サービス とは?

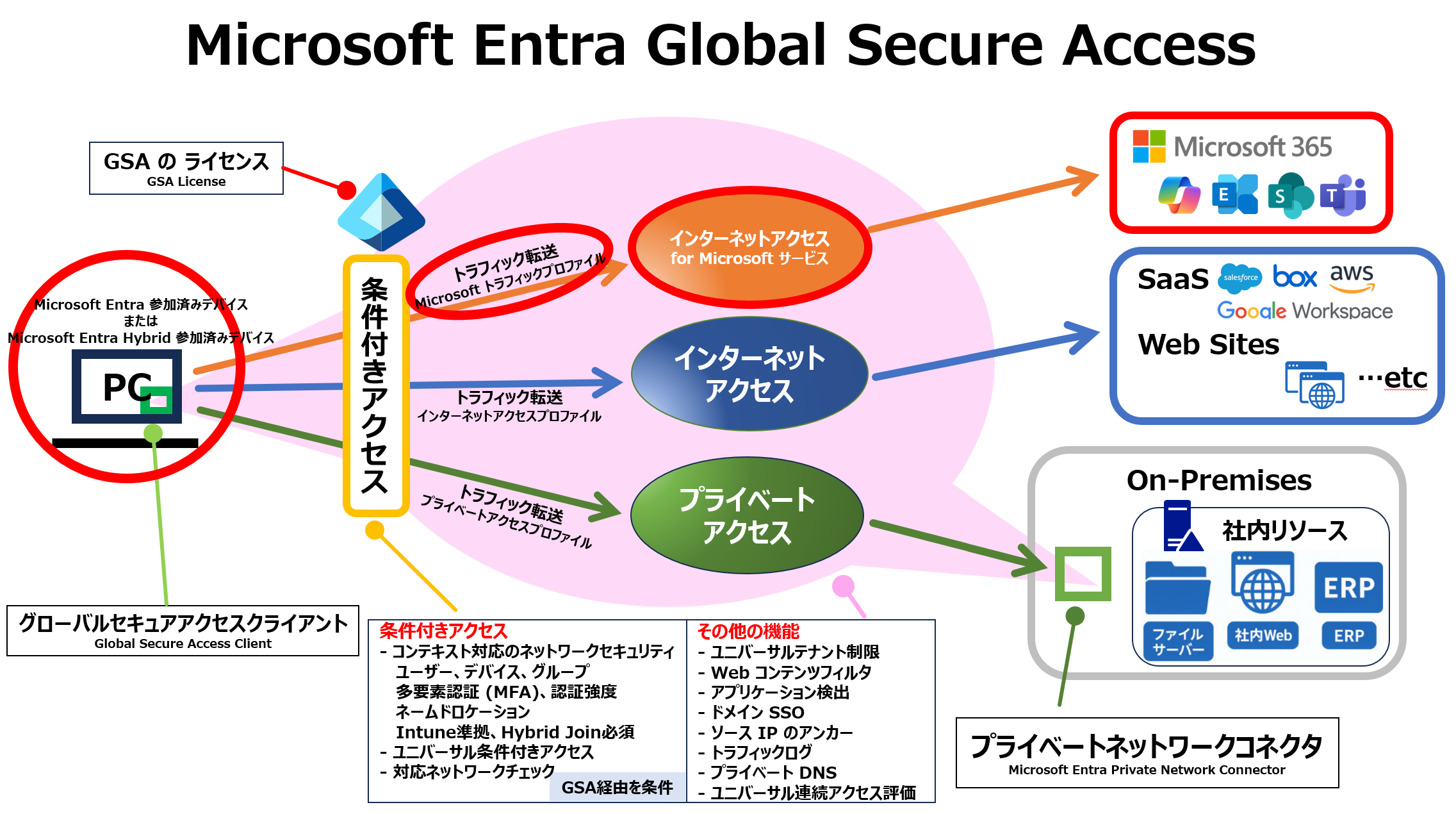

インターネットアクセス for Microsoft サービス は、下図のような Microsoft Entra Global Secure Access (略:GSA) を実現するための 一部の構成要素です。

下図の赤丸の箇所が、インターネットアクセス for Microsoft サービス であり、GSA から、Microsoft の クラウドサービス へ接続させる際の ルール を構成します。

GSA について

以下の記事が 全体像の説明と 詳細記事へジャンプできるサマリー になっています。

Microsoft Entra Global Secure Access の全体像

https://qiita.com/carol0226/items/29cba6c32a22893a1349

インターネット アクセス for Microsoft サービス について

インターネットアクセス for Microsoft サービス を構成することで、GSA に接続した クライアント PC が GSA によってトラフィックが制御されたのちに、Microsoft の クラウドサービス へアクセスができるようになります。

この記事の手順では、単に PC から GSA を経由して Microsoft の クラウドサービス へ到達させるだけになりますが、さらに 以下の記事のような 追加の構成を行うことによって ユニバーサルテナント制限 などを行うことができるようになります。

[GSA:MSTraffic] ユニバーサルテナント制限 (Universal TRv2)

https://qiita.com/carol0226/items/0a724e2fca95962c8eb6

トラフィック転送プロファイル について

GSA は、トラフィック転送プロファイル が構成された宛先への制御を行います。

3つの トラフィック転送プロファイルが用意されており、インターネットアクセス for Microsoft サービス では、① のプロファイルを制御します。

① Microsoft トラフィック プロファイル

② インターネット アクセス プロファイル

➂ プライベート アクセス プロファイル

公開情報:Global Secure Access のトラフィック転送プロファイル

https://learn.microsoft.com/ja-jp/entra/global-secure-access/concept-traffic-forwarding?wt.mc_id=MVP_407731

公開情報:Microsoft トラフィック プロファイルの概要

https://learn.microsoft.com/ja-jp/entra/global-secure-access/concept-microsoft-traffic-profile?wt.mc_id=MVP_407731

前提事項

インターネット アクセス for Microsoft サービス が機能するためには、ユーザーに ① GSA のライセンス が適用され、デバイスに ② GSA クライアント が導入されている必要があります。

① ライセンス

インターネット アクセス for Microsoft サービス の利用に必要なライセンスを事前に適用してください。

Microsoft Entra Global Secure Access の全体像

以下の記事の 第2章 で説明しています。

https://qiita.com/carol0226/private/29cba6c32a22893a1349#2-gsa-の利用に必要なライセンス

② GSA クライアント の導入

以下の記事を参照して、グローバルセキュアアクセスクライアント を PC にインストールしてください。

[GSA] グローバルセキュアアクセスクライアントの導入手順

https://qiita.com/carol0226/items/8e30fc6caf36c83894dc

インターネット アクセス for Microsoft サービス の 構成手順

インターネットアクセス for Microsoft サービス は、以下の3ステップで構成できます。

1. Microsoft トラフィック プロファイル の 有効化

2. ユーザーの割り当て

3. インターネットアクセス for Microsoft サービス の動作確認

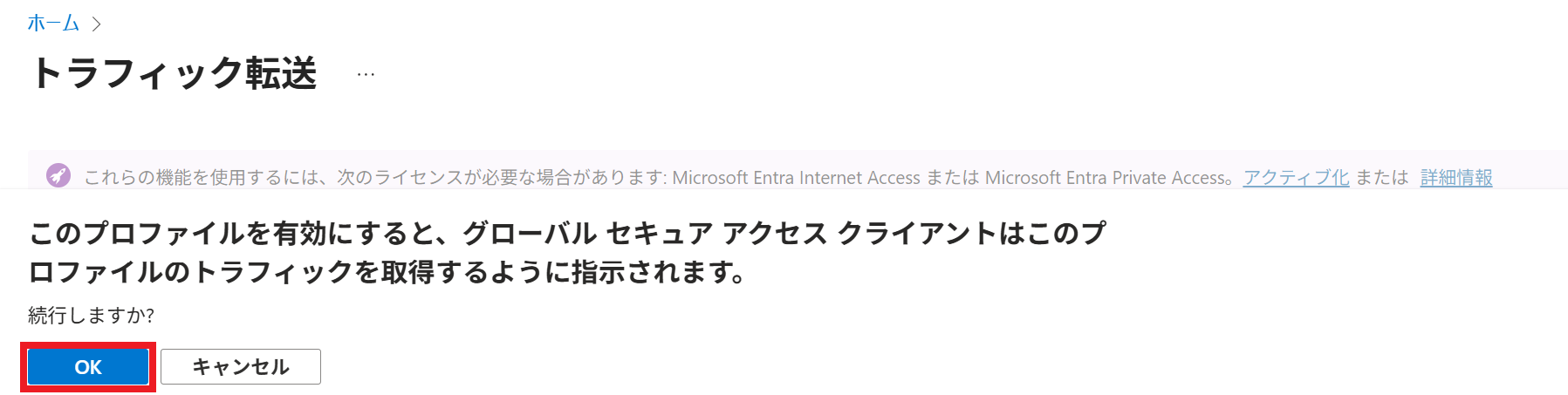

1. Microsoft トラフィック プロファイル の 有効化

この作業は、テナントで 1 回実施すれば OK です。

1.Microsoft Entra 管理センターにサインインします。

https://entra.microsoft.com

2.グローバル セキュア アクセス > 接続 > トラフィック転送 に移動します。

Microsoft トラフィック プロファイル を 有効化 します。

4.以下の通り、Microsoft トラフィック プロファイル が 有効化 されれば OK です。

公開情報:Microsoft トラフィック転送プロファイルを有効にして管理する方法

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-manage-microsoft-profile?wt.mc_id=MVP_407731

(任意)Microsoft トラフィック ポリシー について

Microsoft トラフィック の適用範囲です。

ここで 定義されているアドレス範囲が、Microsoft トラフィック で制御されます。

下図は、既定の Microsoft トラフィック ポリシー の初期の状態です。

各ポリシー は、以下の Microsoft クラウドサービス の URL が定義されており、それぞれ 有効/無効 を設定できます。

-

Exchange Online

対象となる URL は、以下の公開情報と同一のものになっています。

https://learn.microsoft.com/ja-jp/microsoft-365/enterprise/urls-and-ip-address-ranges?wt.mc_id=MVP_407731#exchange-online

-

Skype for Business Online and Microsoft Teams

対象となる URL は、以下の公開情報と同一のものになっています。

https://learn.microsoft.com/ja-jp/microsoft-365/enterprise/urls-and-ip-address-ranges?wt.mc_id=MVP_407731#microsoft-teams

-

SharePoint Online and OneDrive for Business

対象となる URL は、以下の公開情報と同一のものになっています。

https://learn.microsoft.com/ja-jp/microsoft-365/enterprise/urls-and-ip-address-ranges?wt.mc_id=MVP_407731#sharepoint-online-and-onedrive-for-business

-

Microsoft 365 Common and Office Online

対象となる URL は、以下の公開情報と同一のものになっています。

https://learn.microsoft.com/ja-jp/microsoft-365/enterprise/urls-and-ip-address-ranges?wt.mc_id=MVP_407731#microsoft-365-common-and-office-online

公開情報:Microsoft トラフィック ポリシー

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-manage-microsoft-profile?wt.mc_id=MVP_407731#microsoft-traffic-policies

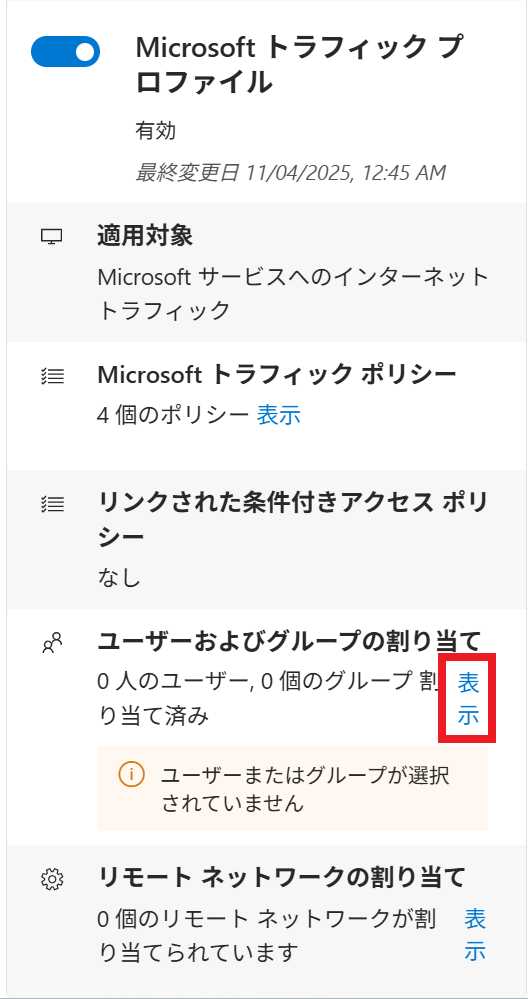

2. ユーザーの割り当て

1.下図の通り、ユーザーおよびグループの割り当て 欄の 表示 を選択します。

2.下図の通り、 すべてのユーザーに割り当てる 欄を はい に変更します。

ポイント

ここでは、GSA の インターネット アクセス for Microsoft サービス の機能を利用するユーザーを指定しています。

これより詳細レベルで、セキュリティプロファイル単位で ユーザーを割り当てる場面があるので、ここでは おおまかに、全員 または Microsoft Entra Premium P1 ライセンスを所持しているグループ などを割り当てるのが適していると思います。

公開情報:トラフィック転送プロファイルにユーザーとグループを割り当てる方法

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-manage-users-groups-assignment?wt.mc_id=MVP_407731

3. インターネットアクセス for Microsoft サービス の動作確認

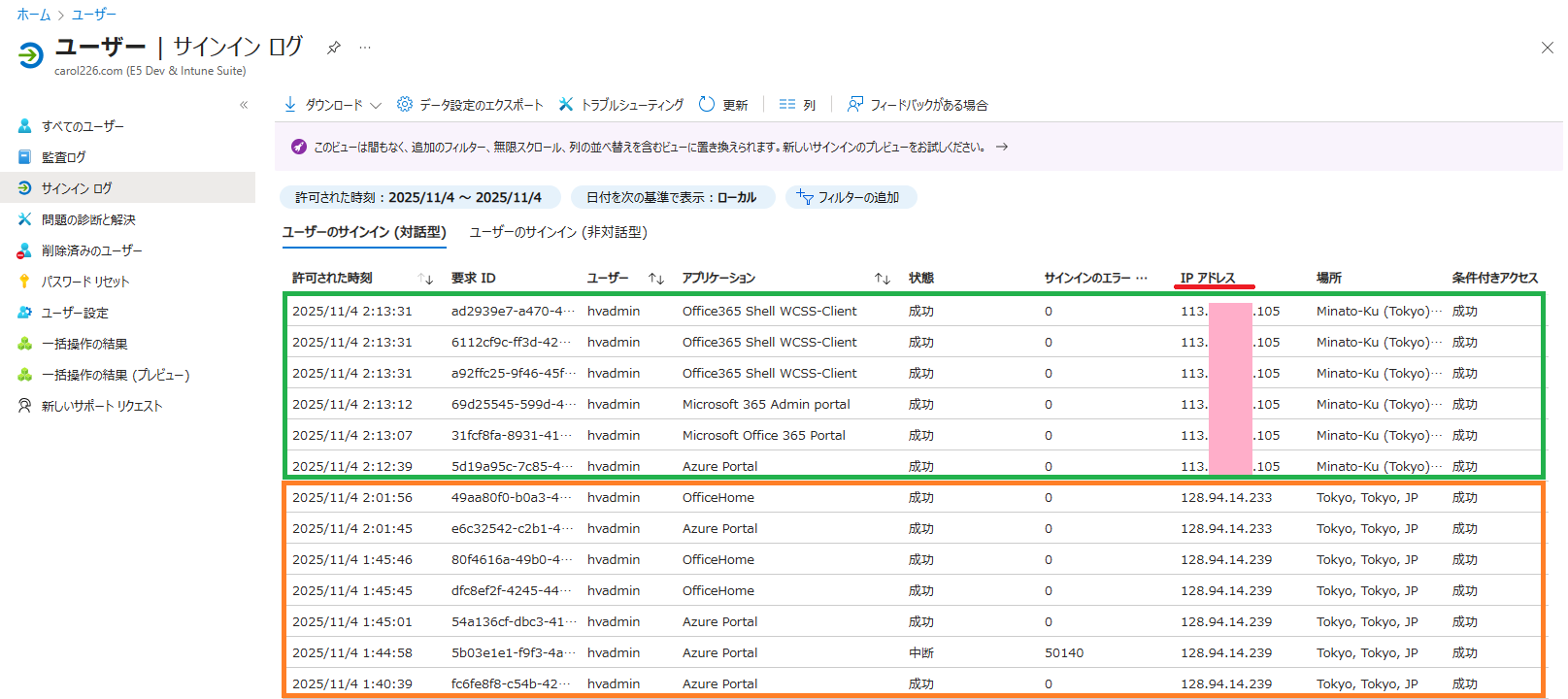

トラフィックが GSA を経由したかどうかは、サインインログ で確認ができます。

サインインログに記録されている 端末の ソース IP を使って 判断することができます。

GSA の ソース IP について

インターネットアクセス for Microsoft サービス の ソース IP は、以下のネットワーク範囲となることが明記されています。

128.94.0.0/19

151.206.0.0/16

公開情報:グローバル セキュア アクセスのエグレス IP 範囲

https://learn.microsoft.com/ja-jp/entra/global-secure-access/reference-points-of-presence?wt.mc_id=MVP_407731#global-secure-access-egress-ip-ranges

- 緑枠 = GSA が Disable の場合は、PC の設置場所 (IPアドレス確認 - CMAN) と同じとなります。

- 橙枠 = GSA が Enable の場合は、GSA の IPアドレス範囲となります。

以上で、インターネット アクセス for Microsoft サービス が機能していることが確認できました。

公開情報のトラブルシューティングページ

設定を行ったのに、想定通りに動作しない場合は、以下も参照してみてください。

公開情報:Windows 用のグローバル セキュリティで保護されたアクセス クライアントのトラブルシューティング: 高度な診断

https://learn.microsoft.com/ja-jp/entra/global-secure-access/troubleshoot-global-secure-access-client-advanced-diagnostics?wt.mc_id=MVP_407731

(上記のリンク先の 左ペイン)

以下のように、GSA クライアントのトラシューページが 3種類用意されているので、トラブったら熟読しましょう。

Next Step

インターネットアクセス for Microsoft サービス が利用できるようになったら、ぜひ 以下の ユニバーサルテナント制限 にもチャレンジしてみましょう。

[GSA:MSTraffic] ユニバーサルテナント制限 (Universal TRv2)

https://qiita.com/carol0226/items/0a724e2fca95962c8eb6