はじめに

テナント制限は、以下の記事で解説されている通り、自組織のデバイスから、外部の組織のテナントへのアクセスを制御する仕組みです。

テナント制限を実現する方法は、以下の記事で説明しているとおり、複数の方法があります。本記事では Microsoft Entra Global Secure Access (GSA) を利用した ユニバーサルテナント制限 (Universal TRv2) を使って実現する方法を紹介していきます。

[Entra ID] テナント制限 の実現方式を整理してみた

https://qiita.com/carol0226/items/6139f8c7eb2283dd6a10

別の方法 (GSA 以外) を使った展開方法を行いたい場合は、上記の記事を参考に 別の方法(プロキシ、OSポリシー)を検討してください。

本記事で紹介する ユニバーサルテナント制限 については、以下の公開情報を参照してください。

公開情報:全体テナントの制限を有効にする

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-universal-tenant-restrictions?wt.mc_id=MVP_407731

1. 前提事項

ユニバーサルテナント制限 (Universal TRv2) を利用するためには、以下の3つが満たされている必要があります。

1-1. デバイスを用意する

1-2. Microsoft サービス トラフィック の有効化

1-3. テナント制限 TRv2 の有効化

1-1. デバイスを用意する

ユニバーサルテナント制限 を利用するためには、Microsoft Entra Join または Microsoft Entra Hybrid Join が構成されている必要があります。以下の記事を参考に テナントに参加した デバイス を用意してください。

Microsoft Entra Join の手順 (Windows 11)

https://qiita.com/carol0226/items/74efd0c2cce7fc42e110

Microsoft Entra ハイブリッド参加(旧HAADJ)を構成してみた

https://qiita.com/carol0226/items/7c16c4813e2b54a76789

オンプレミスの Active Directory に ドメイン参加されたデバイスの場合は、ハイブリッド参加 の構成が必要です。

1-2. Microsoft サービス トラフィック の有効化

以下の記事を参考に、GSA の Microsoft サービス トラフィック を有効化し、前章で用意したデバイスに、GSA クライアント をインストールしておきます。

[GSA:MsTraffic] インターネットアクセス for Microsoft サービス を構成する

https://qiita.com/carol0226/items/200319afceefd0de1ec9

1-3. テナント制限 TRv2 の有効化

以下の記事を参考に、テナントで TRv2 を有効化しておく必要があります。

[Entra ID] テナント制限 (TRv2) を有効化する

https://qiita.com/carol0226/items/83ebd402c7cccc745685

ポイント

上記の記事の 第2章(特定のパートナー用にテナント制限 v2 を構成する)に、特定のテナントのみを許可するための説明も記載してあります。

2.ユニバーサルテナント制限 (Universal TRv2) の有効化

前提事項が満たされていれば、ユニバーサルテナント制限 の利用は非常に簡単です。

1.Microsoft Entra 管理センター へアクセスします。

https://entra.microsoft.com

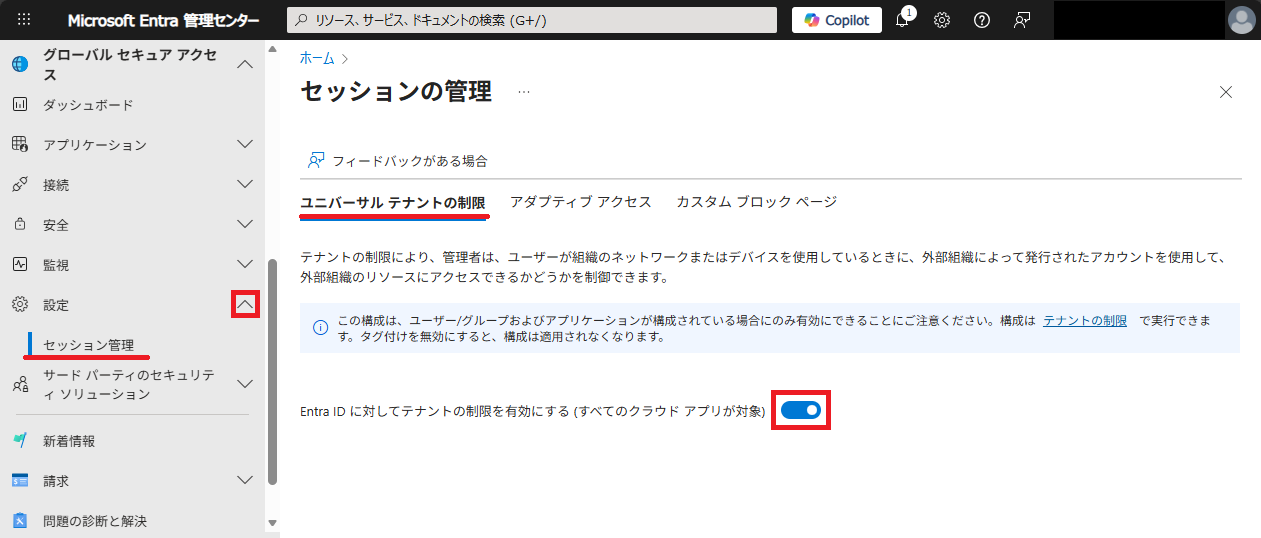

2.左ペインで グローバルセキュアアクセス のメニュー配下の 設定 を開き セッション管理 を表示させます。ユニバーサルテナントの制限 タブ配下にある Entra ID に対してテナントの制限を有効にする(すべてのクラウドアプリが対象) を有効化します。

これだけで、ユニバーサルテナント制限が有効化されます。

公開情報:テナントの制限に対してグローバル セキュリティで保護されたアクセスのシグナル通知を有効にする

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-universal-tenant-restrictions?wt.mc_id=MVP_407731#enable-global-secure-access-signaling-for-tenant-restrictions

3. ユニバーサルテナント制限 の動作確認

Entra テナントに参加したデバイス上で、多組織のテナントにアクセスします。

アクセス先は、Entra テナントで認証するサービスを使います。

Edge の InPrivate モードを使い、以下のようなアドレスへアクセスすることで簡単にテストが行えます。

https://www.office.com => Microsoft 365

https://portal.azure.com => Azure Portal

※Chrome の場合は、シークレットモード を使いましょう。

公開情報:汎用テナント制限を試してみる

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-universal-tenant-restrictions?wt.mc_id=MVP_407731#try-universal-tenant-restrictions

公開情報:認証プレーンの保護を検証する

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-universal-tenant-restrictions?wt.mc_id=MVP_407731#validate-the-authentication-plane-protection

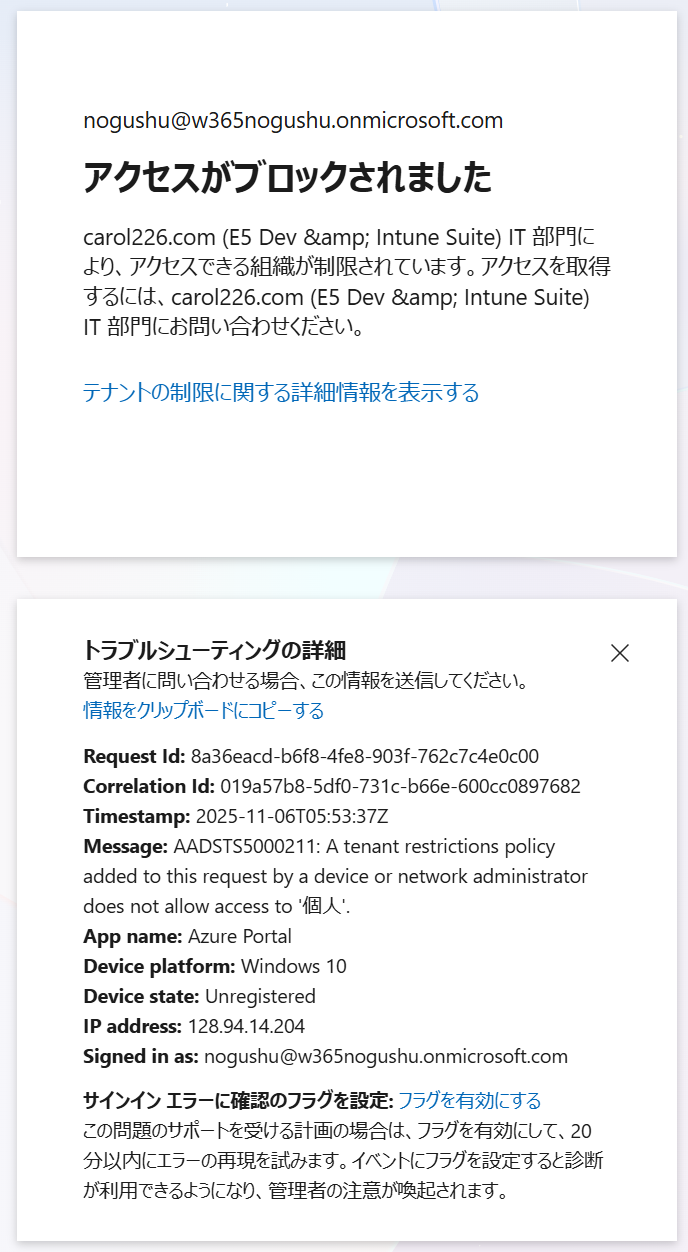

自組織のアカウントでサインインした場合は、問題なくサインインができますが、他組織のアカウントでサインインしようとすると、以下の画面が表示されて ブロックされます。

上記の画面は、carol226.com というテナントに参加したデバイスから、w365nogushu.onmicrosoft.com というテナントにサインインした際に ブロック された状態です。

ブロック画面の ソース IP アドレス について

ブロック画面の IP address を見ると、128.94.14.204 となっています。

これは、GSA を経由した場合に割り当てられるアドレス帯です。

GSA の ソース IP について

インターネットアクセス for Microsoft サービス の ソース IP は、以下のネットワーク範囲となることが明記されています。

128.94.0.0/19

151.206.0.0/16

公開情報:グローバル セキュア アクセスのエグレス IP 範囲

https://learn.microsoft.com/ja-jp/entra/global-secure-access/reference-points-of-presence?wt.mc_id=MVP_407731#global-secure-access-egress-ip-ranges

おススメ設定

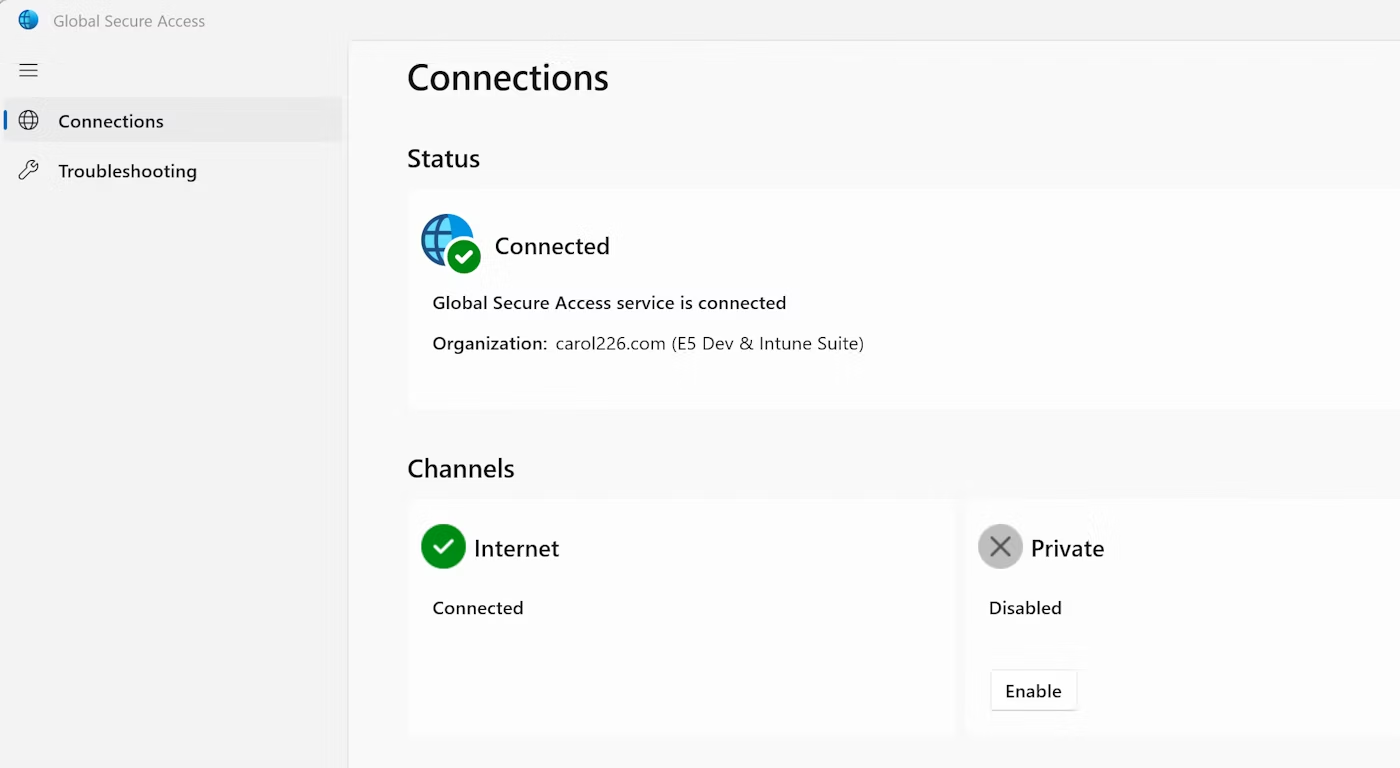

ユニバーサルテナント制御 を行っても、ユーザーが GSA クライアントを Disable にしたり、Signout してしまうと、制御されない状態で、外部テナントにアクセスできてしまいます。これだと、セキュリティの意味を成しません。

そのため、以下の記事の 第6章(推奨設定)で紹介している レジストリ設定 を検討してください。

Microsoft Entra Global Secure Access の全体像(6. 推奨設定)

https://qiita.com/carol0226/items/29cba6c32a22893a1349#6-推奨設定

私のおススメ設定

結果として、以下のような設定をお勧めします。

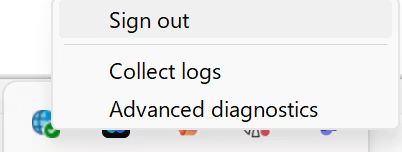

GSA クライアントの無効化ボタンが無くなり、一般ユーザーは プライベートアクセス のみを無効化できます。サインアウトボタンが表示されるようになり、管理者はそれを利用することができ、一般ユーザーはブロックされます。

この設定が 一番バランスが良いのではないかと思います。

RestrictNonPrivilegedUsers = 1

HideDisableButton = 1

HideDisablePrivateAccessButton = 0

HideSignoutButton = 0

(一般ユーザーがローカル管理者権限を持っている場合は、"1" で非表示にします)

GSA の Disable ボタンが非表示になります。Private アクセスは、ON/OFF 可能なため、社内LAN に接続したときには、Private のみ、Disable にするとができます。

以下のようにサインアウトが表示されますが、管理者以外は エラーになってサインアウトはできません。

このように構成することで、利用者が勝手に GSA を オフ にすることができなくなるため、常に テナント制限 を有効化した状態にすることができます。