はじめに

テナント制限 (TRv2) を構成するためには、テナント側で 有効化 の作業が必要です。

本記事では、この テナント側 の操作手順を画面キャプチャ付きで紹介しています。

注意

本記事で TRv2 を有効化するだけでは テナント制限 は機能しません。

以下の私の記事で説明している ステップ2(デバイスへの適用)の構成を行うことで、テナント制限 が機能するようになります。

[Entra ID] テナント制限 の実現方式を整理してみた

https://qiita.com/carol0226/items/6139f8c7eb2283dd6a10

1. テナント制限 (TRv2) の有効化

1.Microsoft Entra 管理センターを開く

https://entra.microsoft.com

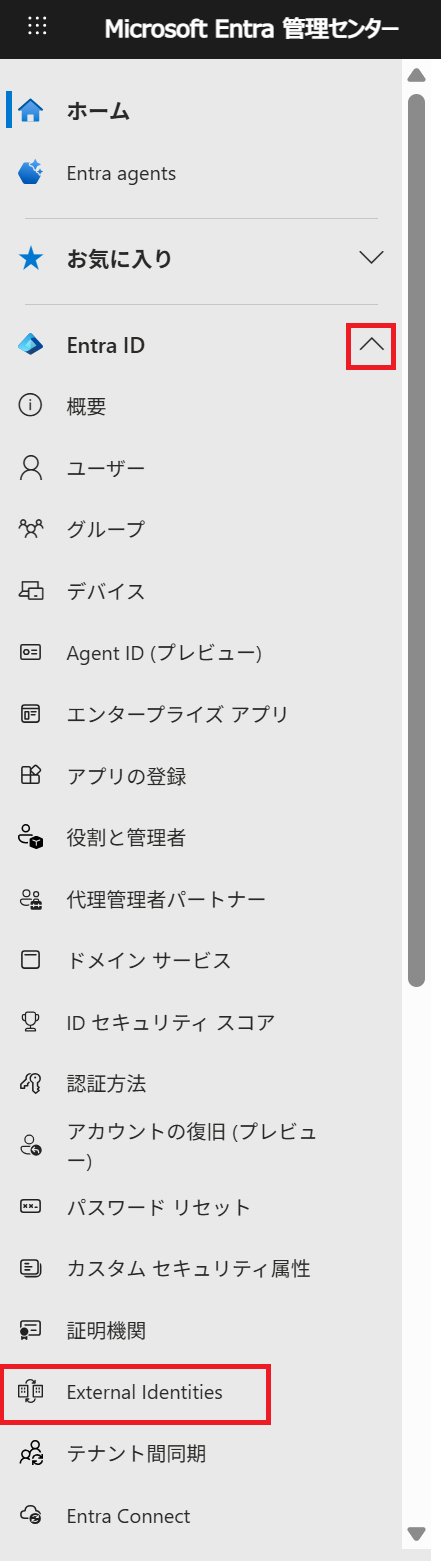

2.Entra ID セクションを開き、External Identities を選ぶ

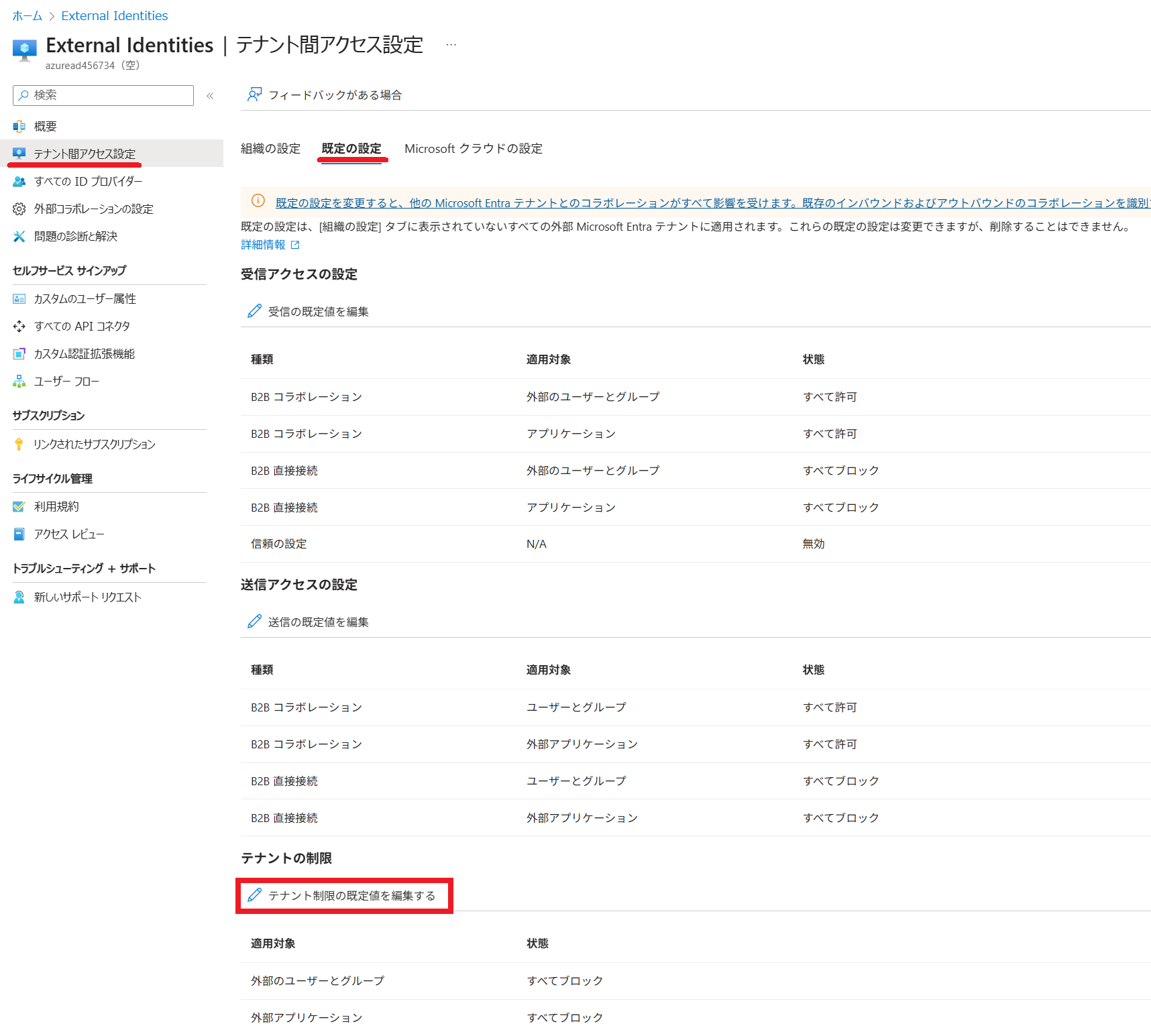

3.テナント間アクセス設定 を選び 既定の設定 を選択。その後 画面下部の テナント制限の既定値を編集する を押します。

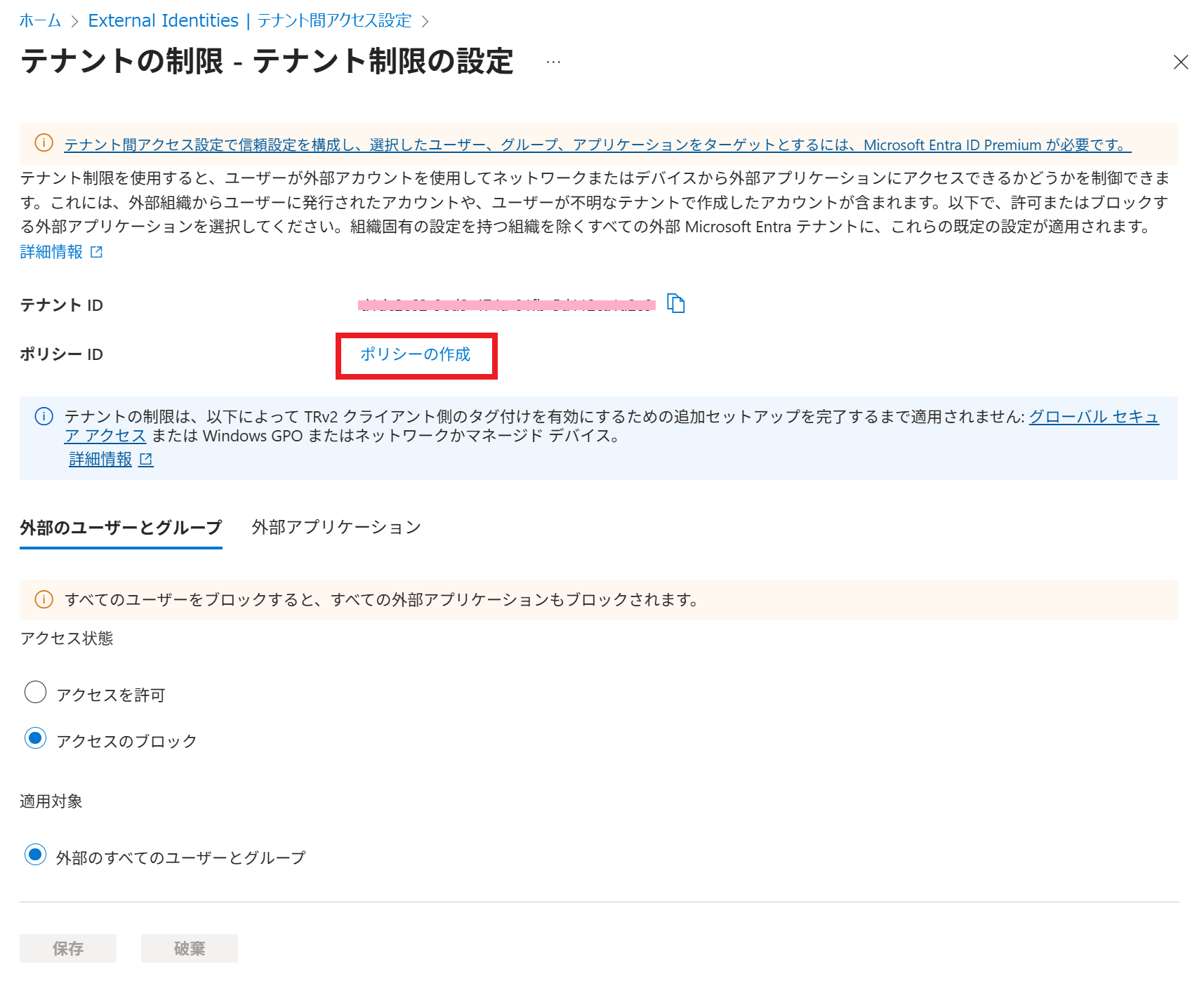

4.最初は、下図の赤枠のように ポリシーの作成 と表示されているため、この部分をクリックします。

ポリシー ID が表示されている場合

「ポリシーの作成」になっておらず、ポリシー ID が表示されていた場合は、以前に、テナント制限を利用していた可能性があります。その場合は このまま先へ進んでください。

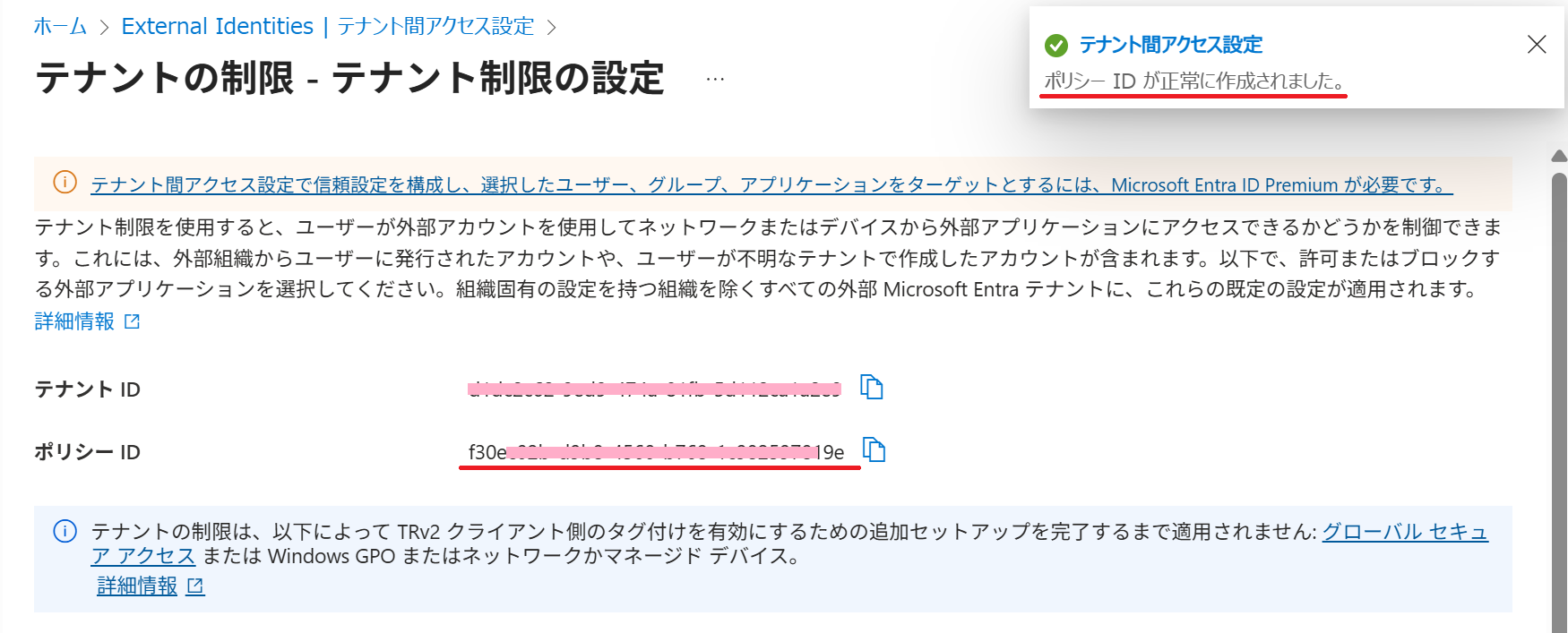

5.以下のように ポリシー ID が発行されれば OK です。

以上の設定で、テナント側の設定は完了です。

公開情報:手順1:既定のテナント制限を構成する

https://learn.microsoft.com/ja-jp/entra/external-id/tenant-restrictions-v2?wt.mc_id=MVP_407731#step-1-configure-default-tenant-restrictions

2. 特定のパートナー用にテナント制限 v2 を構成する

この設定は、特定の 提携している企業のテナントだけは アクセスを許可させたい場合に行うオプション設定です。テナント制限v2 を構成する上で「必須」ではありません。

お付き合いのある 特定の外部テナント へのアクセスだけを、特別に許可したい場合のみ、設定してください。

ポイント

パートナー会社 や お客様のテナントのみ許可させたい場合には、本機能を利用します。

許可したテナントには サインインができるようになり、その他のテナントがブロックされます。

シナリオ

以下のシナリオを想定した手順です。

- ユーザーのデバイスが参加しているテナント: carol226.com

- 許可する外部テナント:azuread456734.onmicrosoft.com

- 上記以外のテナント:一律で ブロック

設定手順

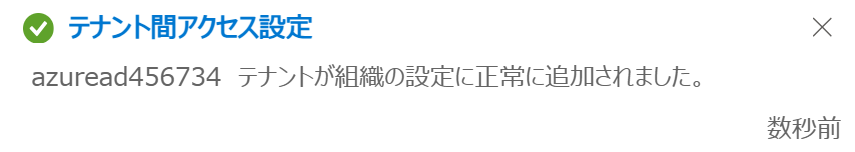

1.前章に続いて テナント間アクセス設定 の 組織の設定 タブを開き、① +組織の追加 を押します。続いて、② の欄 に、利用を許可するテナントのドメイン名 を入力し、➂ 追加 を押します。

3.以下のように 追加した組織が表示されるため テナント制限 の場所の 赤枠(既定値から継承)を押します。

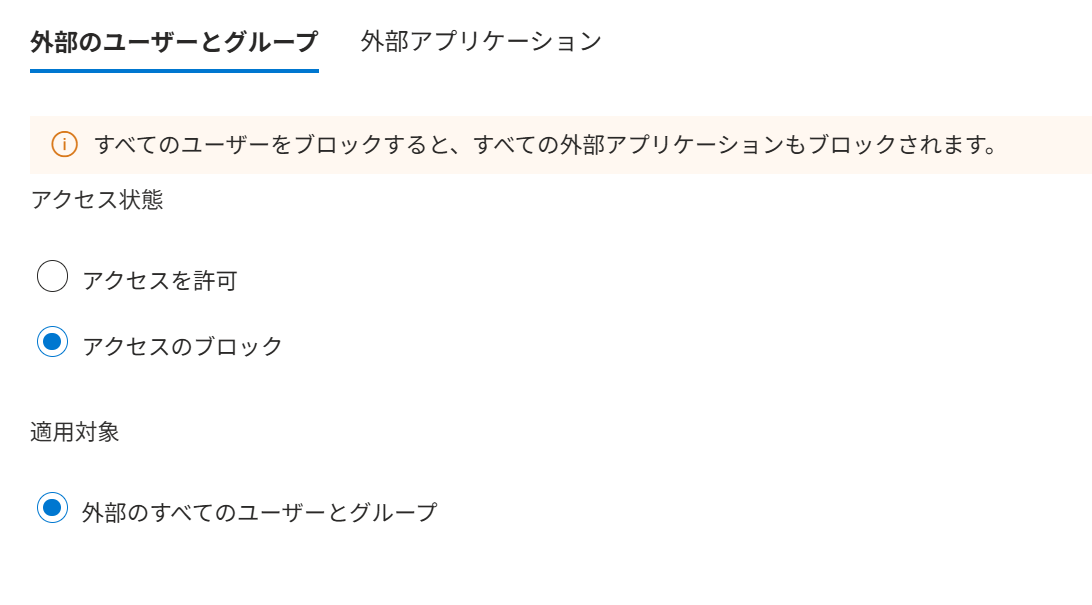

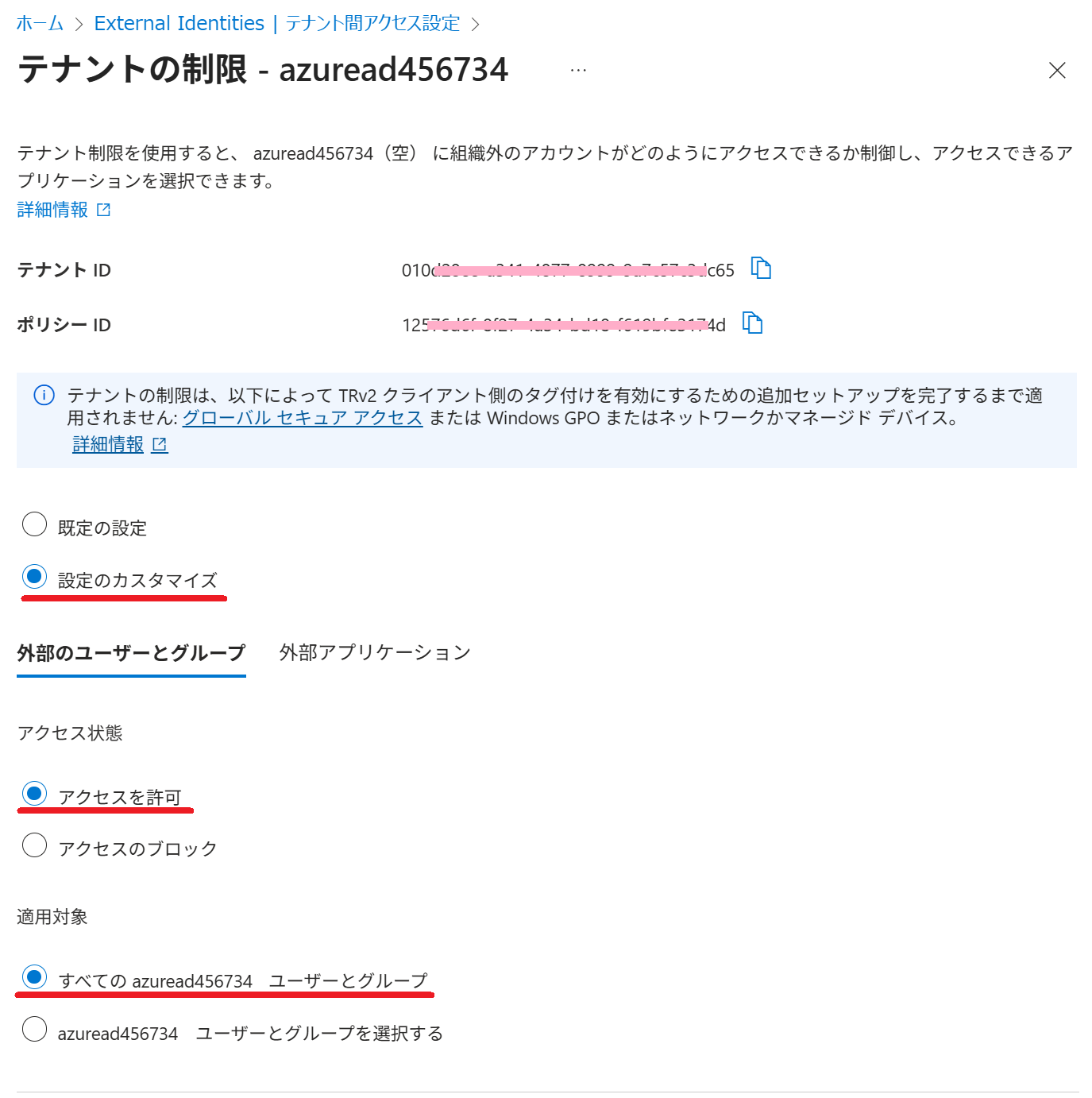

4.以下の画面で 設定のカスタマイズ を選択し、アクセスを許可 を選択します。

なお、ここで、すべてのユーザー でなくとも、特定の ユーザーやグループのみに絞ることも可能です。

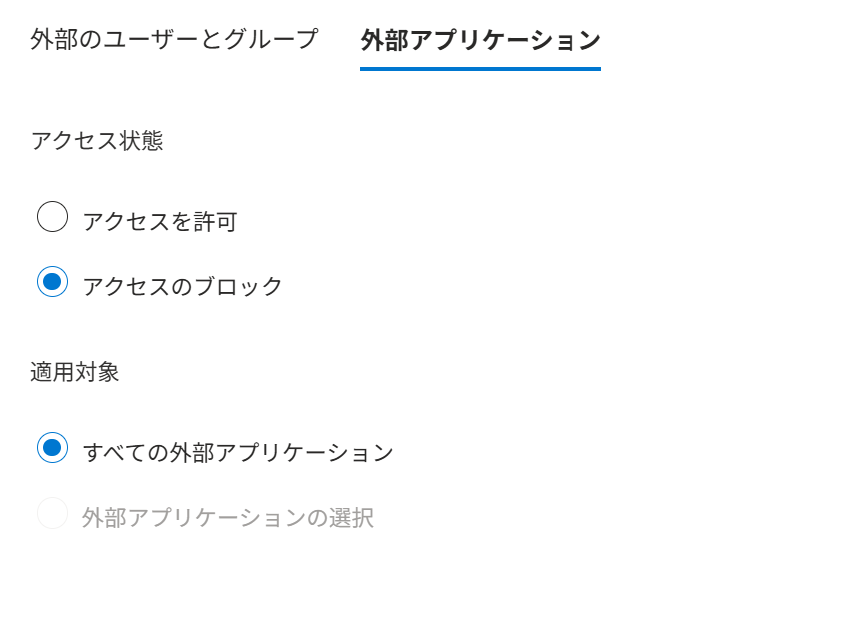

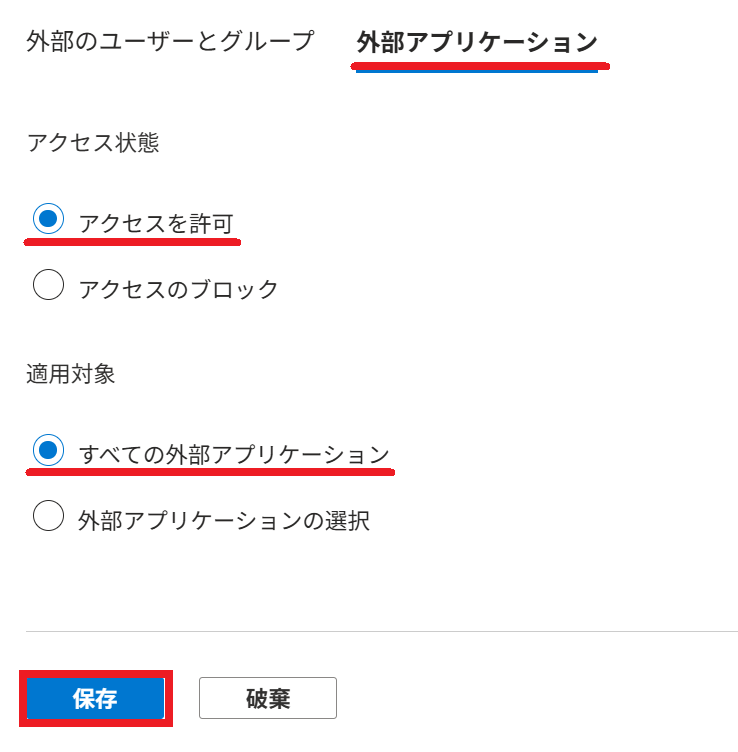

5.続いて、外部アプリケーション タブを選び、アクセスを許可 を選択します。

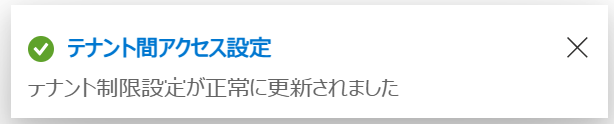

ここで、すべての外部アプリケーション でなくても、特定の 外部アプリケーション を指定することも可能です。指定が終わったら 保存 を押します。

動作検証

このあと、テナントに参加したデバイスで InPrivate モードを開き、以下の3パターンの認証でテストし、想定通りの結果となれば、OK です。

- 元テナント (carol226.com) => サインイン可

- 許可したテナント (azuread456734.onmicrosoft.com) => サインイン可

- それ以外のテナント (w365nogushu.onmicrosoft.com) => ブロック

公開情報:ステップ 2: 特定のパートナー用にテナント制限 v2 を構成する

https://learn.microsoft.com/ja-jp/entra/external-id/tenant-restrictions-v2?wt.mc_id=MVP_407731#step-2-configure-tenant-restrictions-v2-for-specific-partners

公開情報:概要: Microsoft Entra External ID を使ったテナント間アクセス

https://learn.microsoft.com/ja-jp/entra/external-id/cross-tenant-access-overview?wt.mc_id=MVP_407731