概要

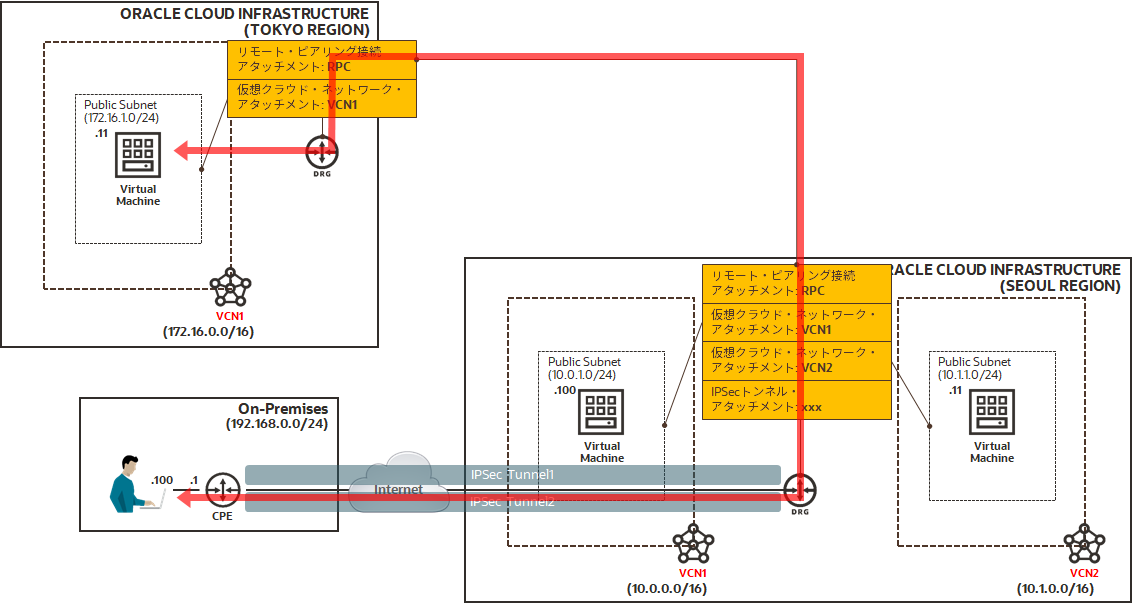

新しいバージョンのDRGはリージョン跨ぎのtransit routingをサポートします。

[オンプレミス]---(VPN or FastConnect)---[リージョン①]---(リモートVCNピアリング)---[リージョン②]

のような接続構成の場合、

オンプレミスとリージョン②間の通信をリージョン①経由で行うことができるわけです。

例えば国内に拠点を持つお客様が海外のリージョンに閉域網経由で接続したいという要件がある場合

国内から海外のリージョンに直接接続しようとすると高額な回線使用料が発生しますが

国内リージョン経由に接続することにより回線使用料を節約することができます。

※リージョン間のリモートVCNピアリング時はoutbound課金対象になります

検証構成

すでに検証済みの

[【OCI】新しいバージョンのDRGを試す② - リモートVCNピアリング(リージョン間) -][1]」

の検証環境と[【OCI】新しいバージョンのDRGを試す③ - サイト間VPN(IPSec) -][2]」

の検証環境を合わせた構成を使用します。

[1]:https://qiita.com/hongmnh/items/8d0b36682fab1caa1dc0

[2]:https://qiita.com/hongmnh/items/7bb442400ee43f761f9b

動作確認

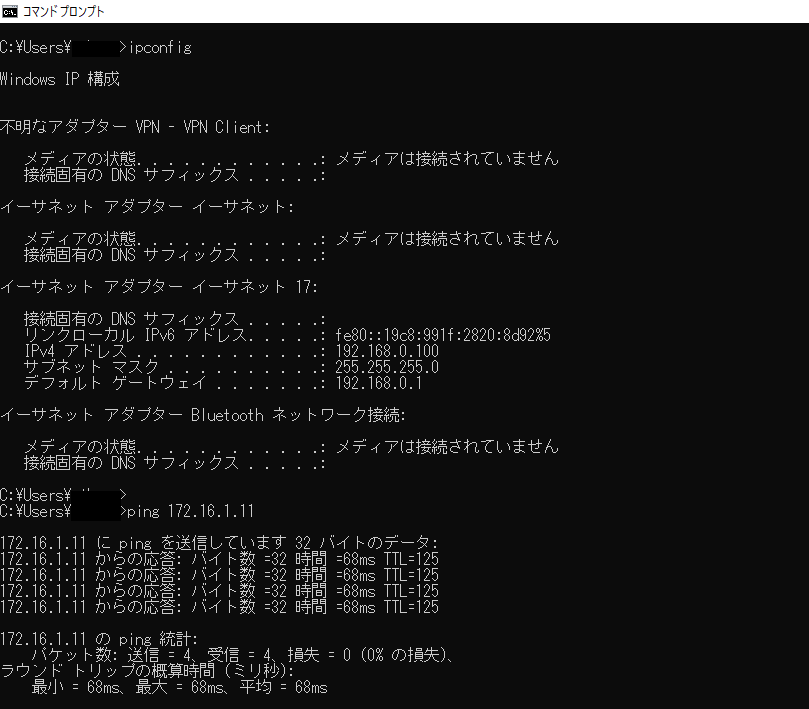

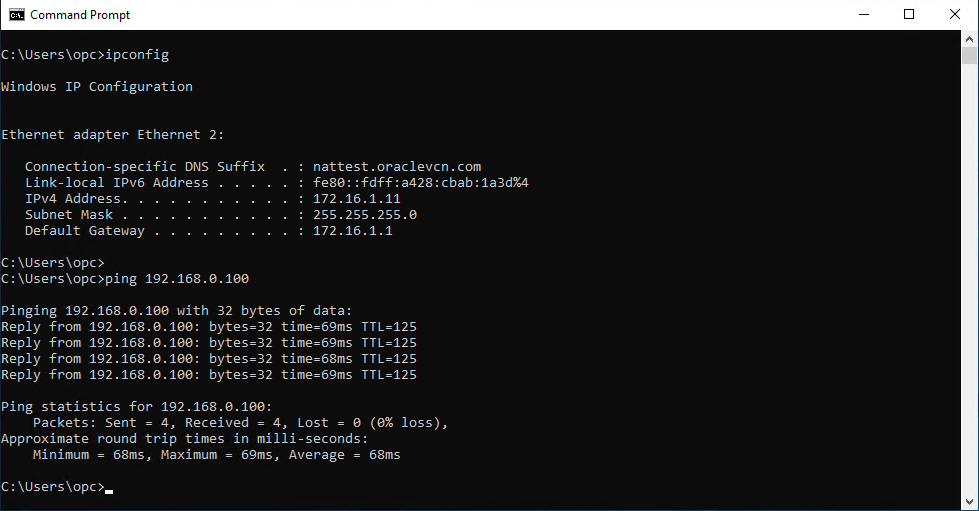

On-Premises上のテストPCとTOKYO REGIONのVCN上にあるインスタンス間で

pingによる疎通確認を実施し全ての確認において応答が返ってくることを確認しました。

①192.168.0.100 ⇒ 172.16.1.11

②172.16.1.11 ⇒ 192.168.0.100

その他

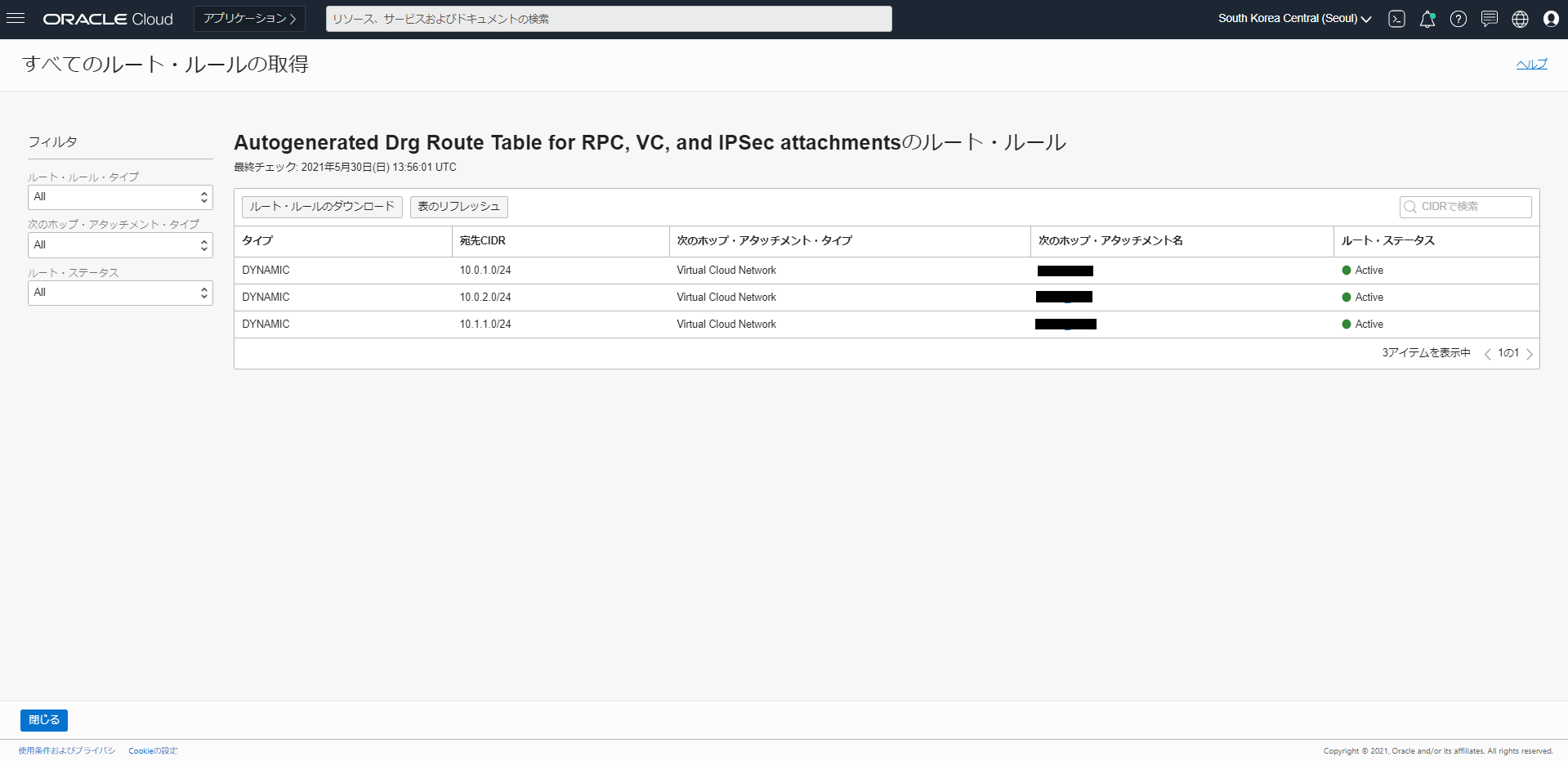

・DRGルート表

デフォルトで以下2つのルート表が作成される

①Autogenerated Drg Route Table for RPC, VC, and IPSec attachments

⇒ 名前の通りRPC, VC, IPSec attachment用に作成されるルートテーブルのよう。

[次のホップ・アタッチメント・タイプ]が[Virtual Cloud Network]のルートのみが存在する。

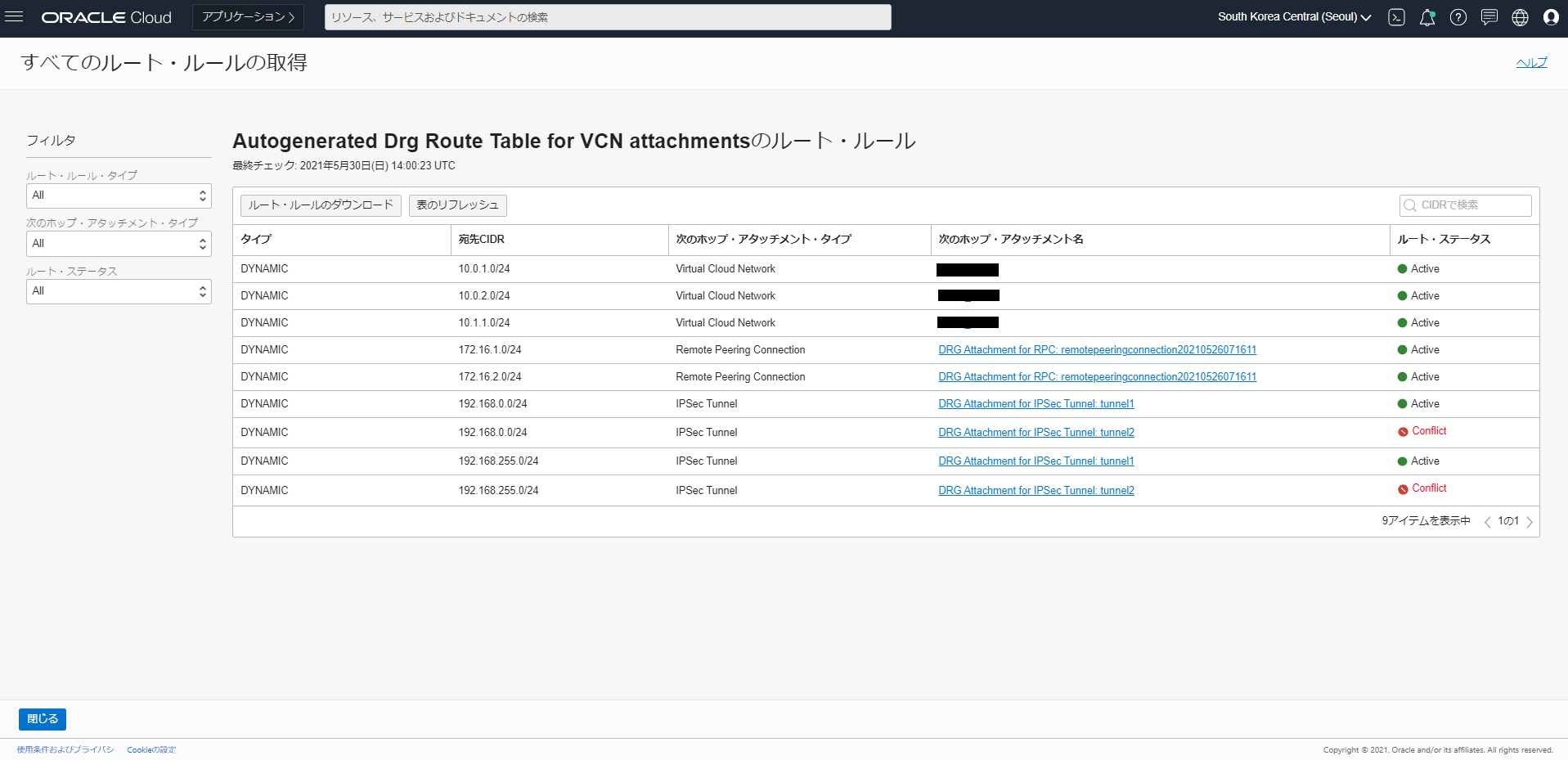

②Autogenerated Drg Route Table for VCN attachments

⇒ 名前の通りVCN attachment用に作成されるルートテーブルのよう。

[次のホップ・アタッチメント・タイプ]が[Virtual Cloud Network]及び

[Remote Peering Connection]のルートが存在する。

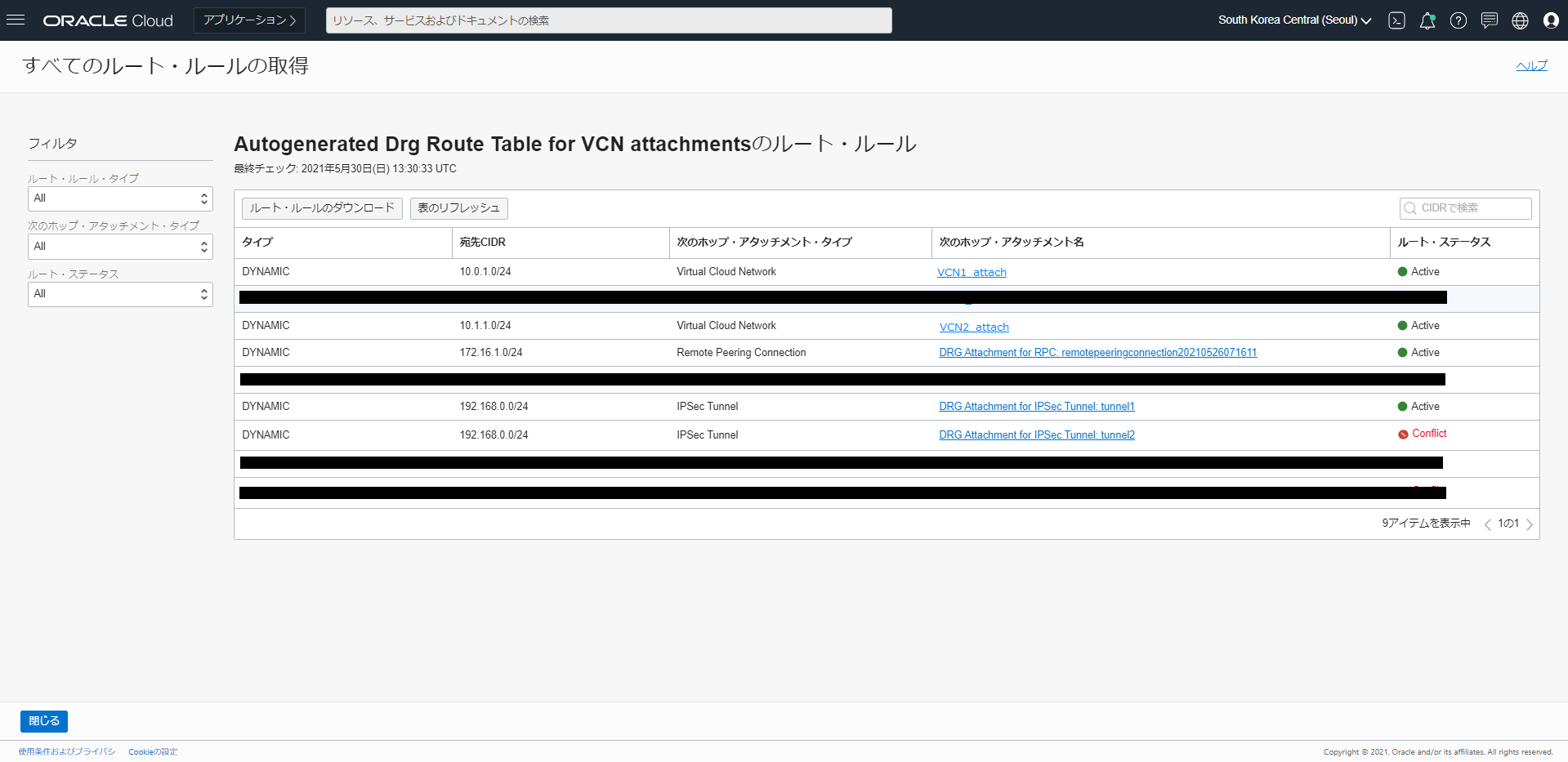

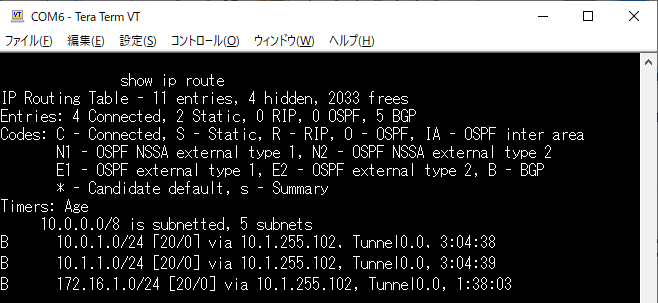

・ルーティング動作確認

OCIからオンプレミスのCPEに広報されるルート情報はIPSecトンネル・アタッチメントで使う

DRGルート表のルート・ルール内容と一致する。

ルート・ルールが以下の場合、

[次のホップ・アタッチメント・タイプ]が[Virtual Cloud Network]及び

[Remote Peering Connection]のルート情報がCPE側に広報されることを確認した。

[CPEのルーティングテーブル確認]

まとめ

・DRGルート表(2つ)の使い分け方法を詳しく知りたい。

・リージョン跨ぎで通信を行う場合に考慮が必要な障害パターンを把握しておきたい。

(例: 中継ポイントとなるリージョンのどの箇所で障害が発生したら通信影響があるかなど)