はじめに

この記事のタイトルを見て、「いったい何のことを言っているのか?」と思うかもしれません。しかし、実は Windows デバイス(Windows Hello)をパスキーとして扱うという、なかなかインパクトのある機能が 2026年3月に プレビュー提供されました。

公開情報:パブリック プレビュー - WindowsでのパスキーのMicrosoft Entra

https://learn.microsoft.com/ja-jp/entra/fundamentals/whats-new?wt.mc_id=MVP_407731#public-preview---microsoft-entra-passkeys-on-windows

本記事の対象者

本記事は、パスキーや FIDO2 に初めて触れる方にも「誤解しない理解」をしてもらうことを目的としていますが、主に Microsoft Entra を利用している管理者・技術者を想定しています。

なお、本記事が難しいと感じる方は、先に 以下の記事を参照いただくと良いと思います。

パスキー認証の現在地-Microsoft Ignite 2025 解説

https://qiita.com/carol0226/items/bbd4db426d1145684550

Windows Hello for Business とは?

https://qiita.com/carol0226/items/441659a20bc256bbe639

※ 本記事でいう「パスキー」とは、

パスワードの代わりに、

デバイス内の秘密鍵と生体認証(顔・指紋・PIN)を使って

本人確認を行う認証方式のことです。

ここでまず強調しておきたい重要な点があります。

Entra パスキーは Windows の OS ログオンには使えません。

非 Entra 参加・未登録の Windows では、

OS へのログオンは従来どおり Windows Hello(PIN / 顔 / 指紋) が担います。

一方、Microsoft Entra に参加または登録されたデバイスでは、

OS ログオンは Windows Hello for Business(WHfB) の役割となります。

2通りの Windows Hello

(Entra ID 参加状況による利用シナリオの違い)

-

Windows Hello

Entra ID に参加して いない デバイスで使うコンシューマー向け認証機能(PIN、顔認証、指紋認証など)。

-

Windows Hello for Business

Entra ID に参加しているデバイスで使う企業向け認証機能(証明書/キーを用いたサインイン等)。略して WHfB とも呼ばれます。

機能の位置づけ

本機能は、すでに Entra 参加済みデバイスで WHfB を正しく運用できている組織にとって、原則「WHfB の置き換え や 上位互換」ではなく、移行を検討すべき内容ではありません。

ただし、例えば 未管理 PC(未管理の個人PC・共有PC、外部委託先やゲストユーザーの端末など) の一部ケースでは、本機能がパスワードレス認証の補完策として有用です。

つまり、

- OS ログオン → Windows Hello または WHfB

- WebAuthn/FIDO2 認証(クラウドサービス等)→ Entra パスキー

という明確な役割分担があります。

従来は、パスキーは主にブラウザーやクラウド同期ストアに保存されていましたが、今回の機能では、Microsoft Entra の FIDO2 パスキーを Windows Hello のローカル資格情報コンテナーに保存できるようになります。

言い換えると、Windows デバイスが、セキュリティキー(FIDO2 キー)や Microsoft Authenticator と同様な “パスキーの認証器” として扱われるようになります。

その結果、Windows デバイス自体が、セキュリティキーや Microsoft Authenticator と同様の 「パスキーの認証器」 として扱われるようになります。

この記事では、この新しい仕組みの背景と、実際にどのように動作するのかを、構造的に整理しながら解説します。

公開情報:Windows で Microsoft Entra パスキーを有効にする (プレビュー)

https://learn.microsoft.com/ja-jp/entra/identity/authentication/how-to-authentication-entra-passkeys-on-windows?wt.mc_id=MVP_407731

プレビューについて

本機能は、2026/4/26 に確認した時点で プレビュー版です。

将来的に、機能の実装が異なったり、削除される可能性もあることをご理解ください。

特に以下の点は、GA 時に仕様変更される可能性があります(詳細は 最終章で説明)

- Windows Hello AAGUID を明示的に許可する必要性

- アテステーション(構成証明)の扱い

- WHfB との共存制御(現在の登録ブロック条件)

イメージ

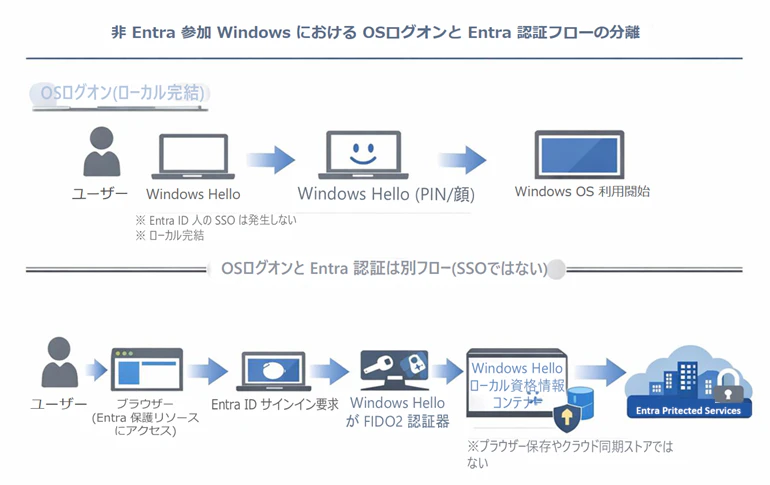

上段では、Windows Hello を使って OS へローカルにサインインします(SSO なし)。

下段では、Entra で保護されたリソースへアクセスした際に、Windows Hello が FIDO2 認証器として呼び出され、認証が行われます。

※上記の図は、本機能の内容を私が解釈し、生成 AI にて描画、完成度のチェックを私がしています。

Windows Hello for Business と Entra パスキーの違い(最重要ポイント)

まず最初に、この 2 つの違いを明確にしておきます。

| 項目 | Windows Hello (WHfB) | Entra パスキー(今回の機能) |

|---|---|---|

| 主目的 | Windows OS へのログオン | WebAuthn/FIDO2 によるサービス認証 |

| 認証器の役割 | OS ログオン ブラウザログオン ※OS ログオンされていれば Web へも SSO 可 |

ブラウザログオン ※セキュリティキー / Authenticator と同じ認証器 |

| 鍵の種類 | デバイス固有の資格情報 (FIDO2 ではない 1P クレデンシャル) |

デバイスバインド型 FIDO2 パスキー |

| 管理主体 | 組織(Intune/AD/Entra) | Entra ID |

| OS ログオンに使えるか | Yes | No(使えない) |

特に重要なのは次の 2 点です。

- Entra パスキーでは Windows にログオンできない

- Entra パスキーは FIDO2 認証器として

Entra で保護されたクラウドサービスにログインするためのもの

この前提を押さえておくと、今回の機能の位置づけが非常に理解しやすくなります。

なぜ 「Windows デバイスをパスキーにする」 のか

パスキーは FIDO2/WebAuthn をベースにしたフィッシング耐性の高い認証方式として普及しつつあります。しかし、実際の運用では次のような課題がありました。

- パスキーの保存先が「デバイス」か「クラウド同期」かで挙動が異なる

- Windows では、パスキーは主に Edge や Microsoft アカウント(MSA)に紐づく形で管理されていた

- スマホのように “デバイス自体が認証器” として扱われるケースが Windows では限定的だった

今回の Entra パスキーの機能は、これらの課題に対して Windows デバイス(Windows Hello)を FIDO2 認証器(パスキープロバイダー)として扱う という方向性を示したものです。

つまり、Windows デバイスが セキュリティキーや Authenticator と同様な認証器として扱われるようになる、ということです。

本機能のスコープと位置づけ

この機能は「未管理 Windows に、Microsoft Entra ID 向けの現実的なパスワードレス手段を持たせた」ものであり、Windows Hello を汎用 Web ログイン(他社のパスキー対応サービスの認証として使う)に広げるものではありません。

上記をもう少し詳しく説明すると、以下のような意味になります。

- Microsoft Entra ID へ非参加・未登録の Windows でも、Windows Hello のローカルコンテナーに保存された 本機能(Microsoft Entra の FIDO2 パスキー)を使って Entra ID(Entra によって保護されたリソース)へパスワードレスでサインインできるようになった。

- 従来 Microsoft Entra ID へ非参加・未登録の Windows では、パスワードレスで Entra ID にサインインすることが限定的だった(セキュリティキーや 3rd Party の認証器などを使えば可能)

- この仕組みは Microsoft Entra ID に限定され、一般の Web サービス(証券会社など)で

Windows Hello が使えるようになるわけではない。

ここまでで、

本機能の位置づけと前提となる考え方は整理できたと思います。

以降では、実際に Microsoft Entra 側でどのような設定が必要なのか、

また検証を通じて分かった動作や制限について、

具体的に見ていきます。

設定手順

本章では、以下の公開情報で示されている手順を キャプチャ付きで説明しています。

公開情報:Windows でパスキーを設定する方法

https://learn.microsoft.com/ja-jp/entra/identity/authentication/how-to-authentication-entra-passkeys-on-windows?wt.mc_id=MVP_407731#how-to-configure-passkeys-on-windows

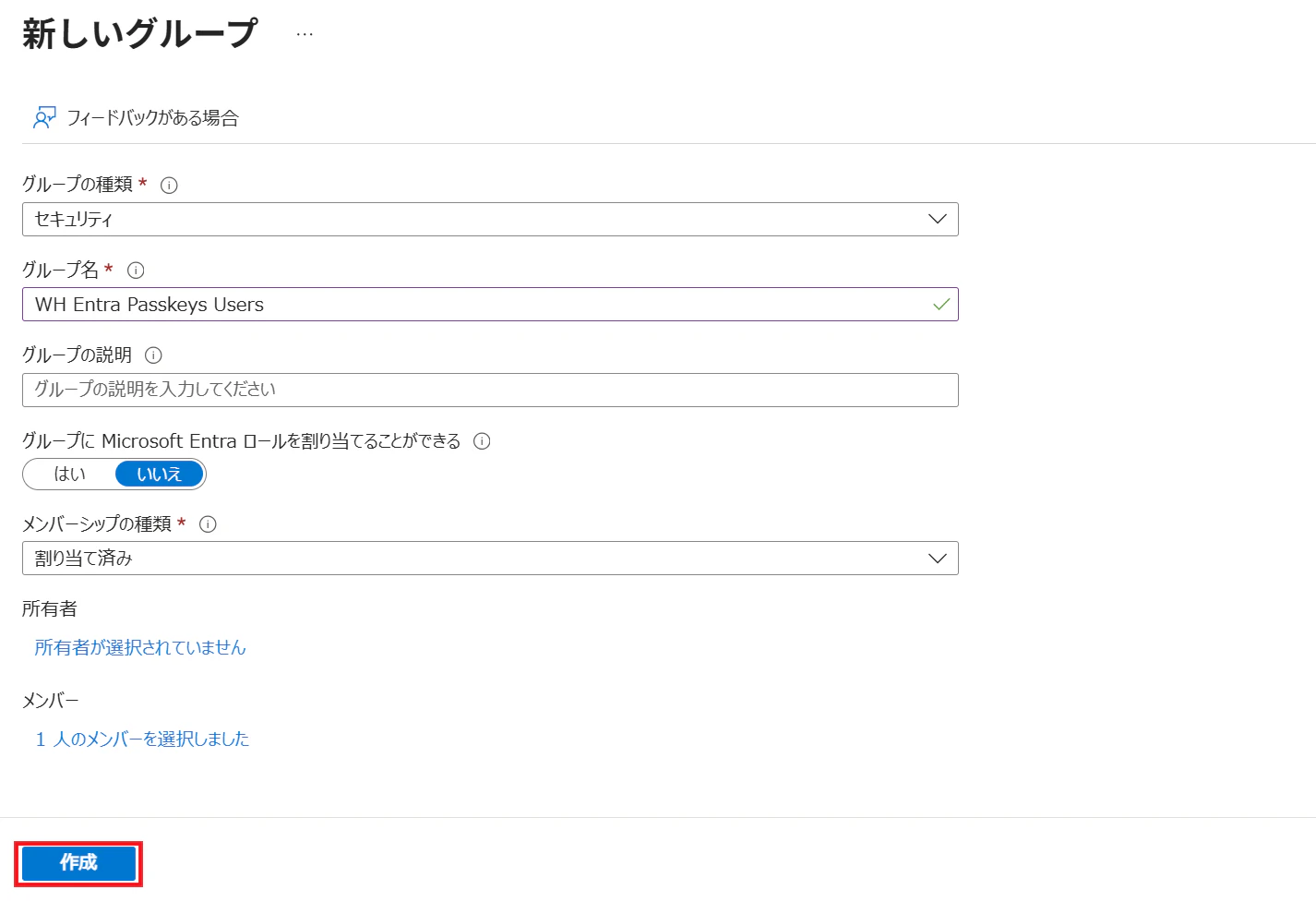

事前作業➀

以下のように 本設定の対象となるユーザーを指定するための セキュリティグループを作成しておきます。

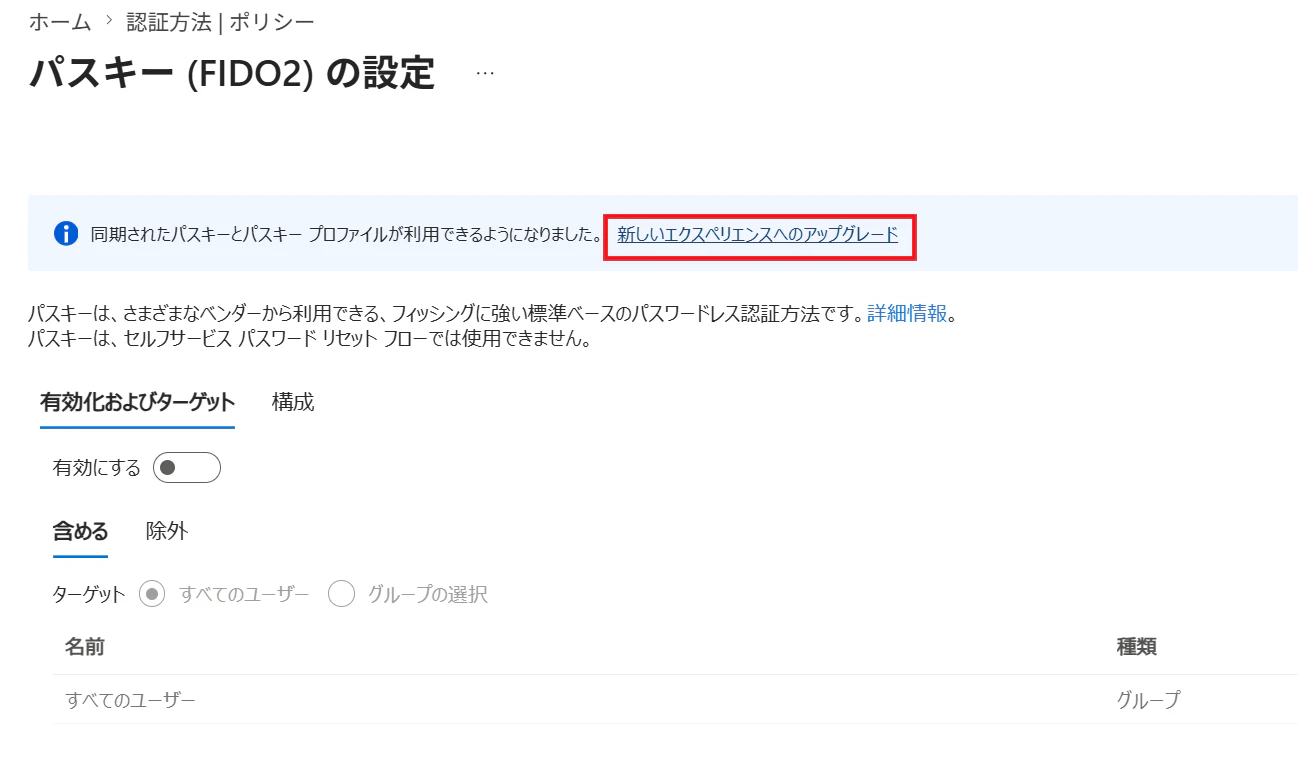

事前作業➁

新しいエクスペリエンス を有効にしていない場合は、アップグレード と プレビュー機能の オプトイン を実施します。すでに オプトイン済みの場合は、次章 へ進んでください。

既に Synced Passkeys の検証のために アップグレード を済ませている場合は、上記の対応は不要です。

以下の Synced Passkeys の記事では、オプトインや AAGUID などの説明を詳しく記載していますので、参考にしてみてください。

[Entra ID] Synced Passkeys(同期パスキー)の利用方法と注意点

https://qiita.com/carol0226/items/07ff54fd12a49cac9867

1.Microsoft Entra 管理センター を開きます。

https://entra.microsoft.com

2.以下の画面で、赤枠の箇所を操作し、パスキー(FIDO2) を開きます。

3.新しいエクスペリエンスへのアップグレード を選択して開きます。

4.以下の画面が表示されます。赤枠(既定のパスキープロファイルの編集)をクリックします。

6.オプトインが完了すると、元の画面にもどるため、再度 パスキー (FIDO2) を選択して開きます。

Entra パスキー の設定手順

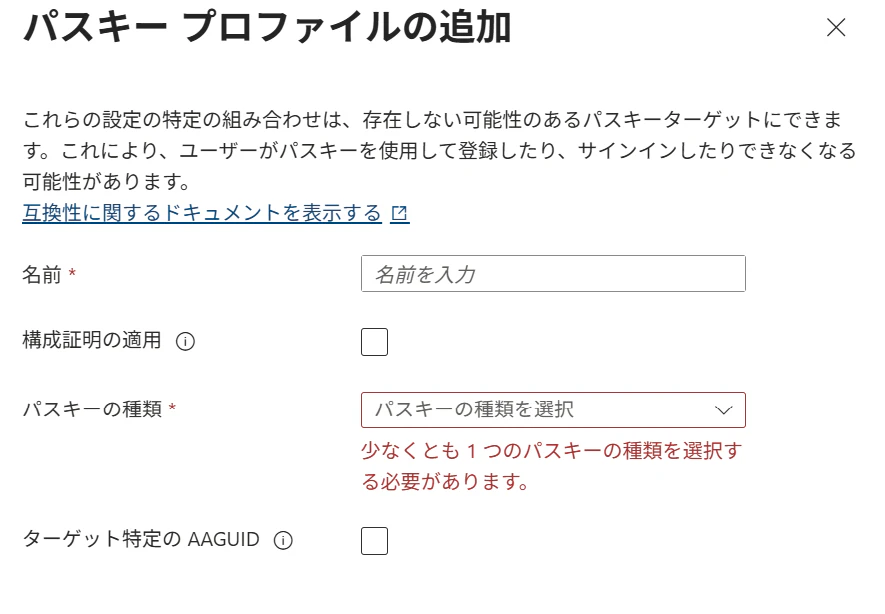

ここからがメインの設定です。

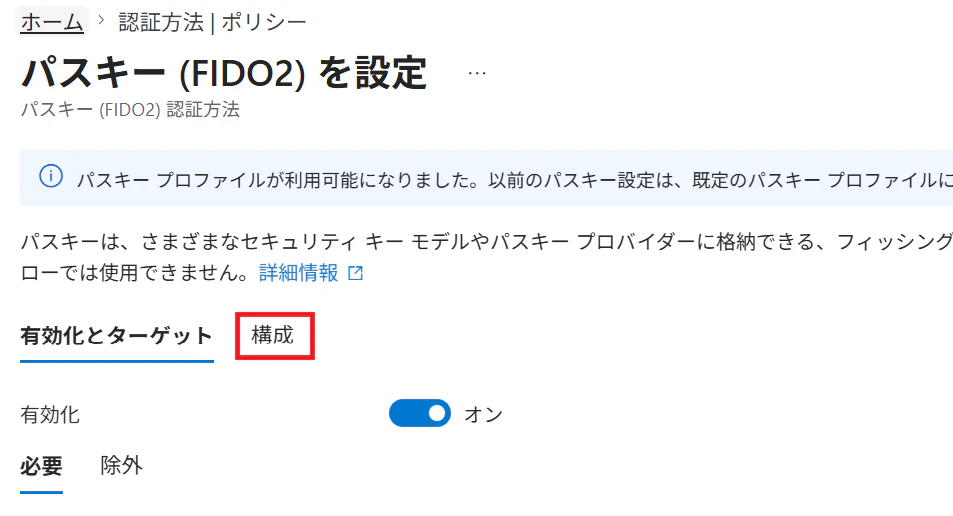

1.下図の通り パスキープロファイルが利用可能になりました。 と表示されていれば OK です。

続いて、有効化 を オン にして、保存 を押します。

2.再度 パスキー (FIDO2) を選択して設定画面に入ります。

続いて、構成 タブを選択します。

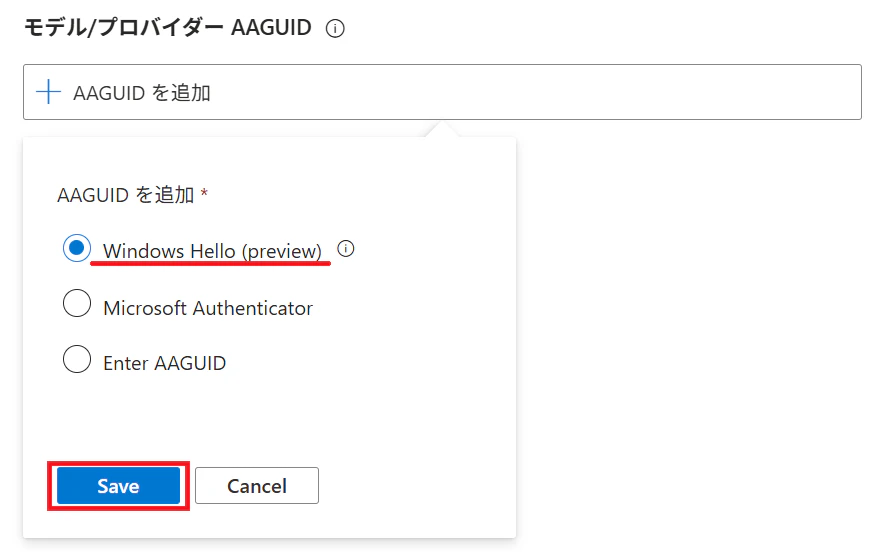

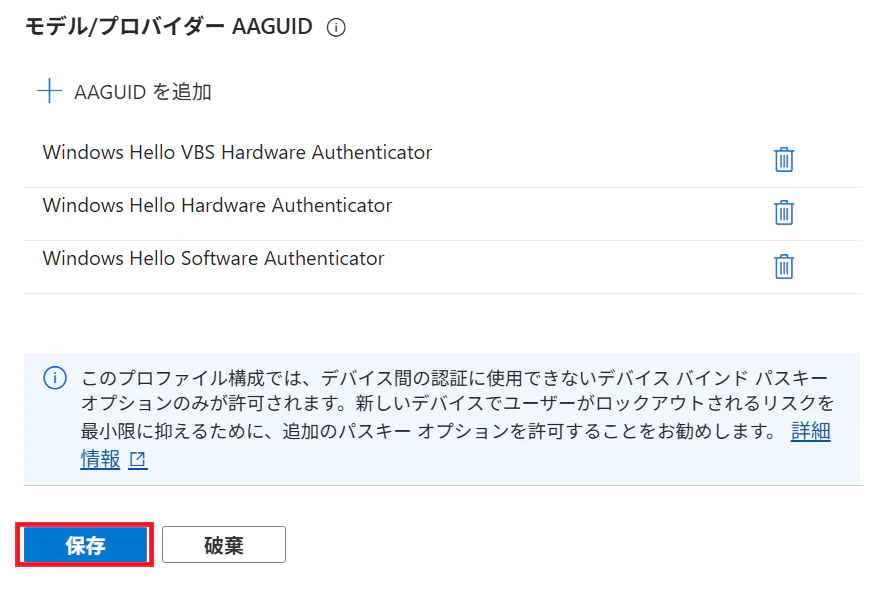

5.名前 を入力し、パスキーの種類(Device-bound)を選択し、ターゲット特定の AAGUID にチェックを入れます。ビヘイビアーは Allow を選択し、最後に +AAGUID を追加 をクリックします。

6.以下の選択肢で Windows Hello (preview) を選択して Save をクリックします。

7.以下の通り 3行が追加された形になったことを確認し Save を押します。

以下の公開情報で示されている通り、プレビュー中は 明示的に Windows Hello の AAGUID を明示的に登録しておく必要あると記載されています。一般提供 (GA) 後は 設定不要で利用できるようになるとも説明されているのですが、2026/4/26 時点の UI(上記のキャプチャ)では、既に AAGUID を明示的に指定しなくても良くなっている気がしますね。

公開情報:サポートされている Windows Hello パスキー認証 認証 GUID (AAGUID)

https://learn.microsoft.com/ja-jp/entra/identity/authentication/how-to-authentication-entra-passkeys-on-windows?wt.mc_id=MVP_407731#supported-windows-hello-passkey-authenticator-attestation-guids-aaguids

8.有効化とターゲット のタブに戻り、+ターゲットの追加 から ターゲットの選択 を選びます。

9.事前作成しておいた セキュリティグループ にチェックを入れて、選択 を押します。

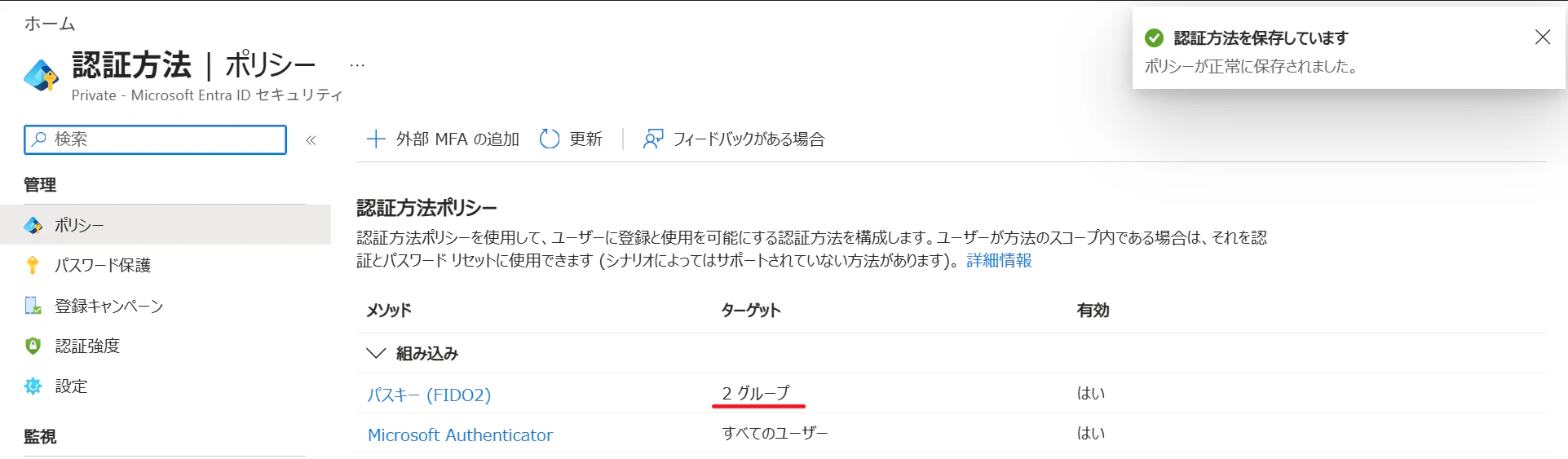

10.下図の通り、選択したセキュリティグループが表示されています。その右の欄で 先ほど構成した Windows Hello 用の パスキープロファイルを指定して、最後に 保存 を押します。

11.設定が完了すると、以下の通り 通知が表示され ターゲット に 2 グループ と表示されています。

以上の設定で Windows Hello 向けの Entra パスキー の構成が完了しました。

利用者自身が アカウントに Entra パスキー の認証を追加する

続いては、利用者側の操作になります。

利用者が 認証情報 を追加する画面をつかい、自身の Windows デバイス を Entra パスキー として登録します。

1.以下の URL(セキュリティ情報)にアクセスします。利用者自身のアカウントでサインインします。

https://aka.ms/mysecurityinfo

2.以下のような画面が表示されるため、+サインイン方法の追加 を選択します。

5.以下の画面が表示された場合は、変更 を選択します。

以下のような画面の場合には、別の認証器の登録ですので、変更 を押してスキップします。

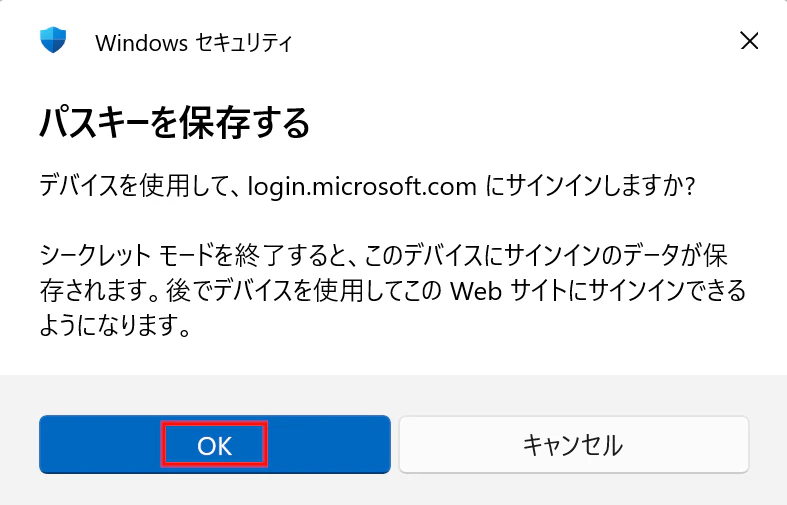

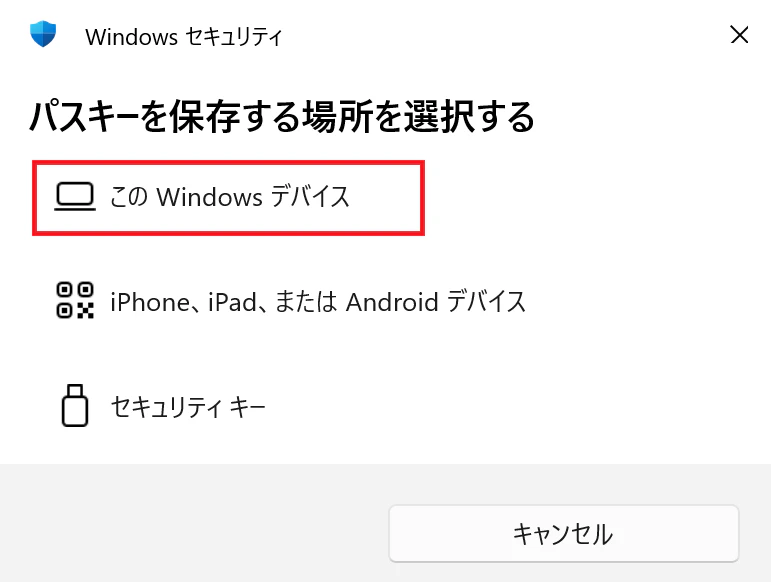

6.以下の画面が表示されたら この Windows デバイス を選択します。

上記の "この Windows デバイス" の選択肢は、Entra 側で Windows Hello の Entra パスキー を有効にしているので表示されています。この選択肢が表示されていない場合は、Entra 側の設定などを見直してみてください。

8.Windows Hello の認証が行われます。顔 や PIN で認証を行ってください。

以下の図は 顔認証を済ませた状態です。OK を押してください。

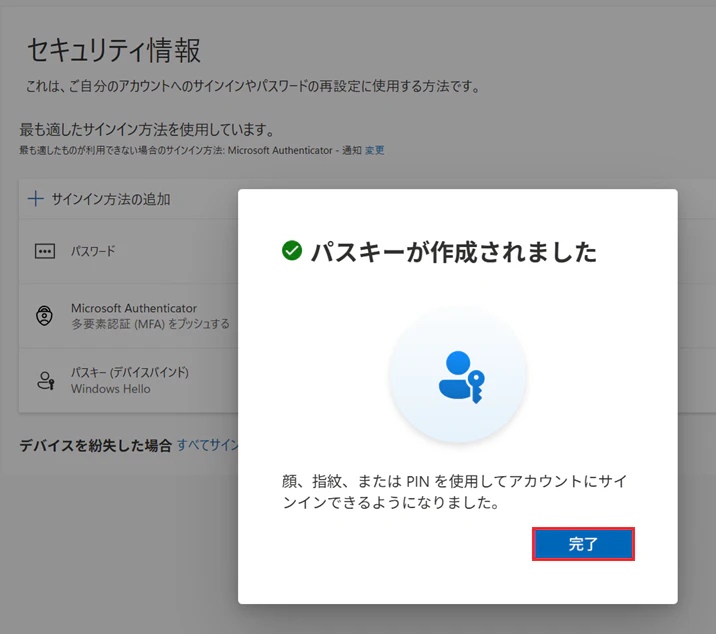

9.以下の画面になれば、登録成功です。次へ を押します。

ここで、意図した名称に変更することも可能です(登録したデバイス名にしておくのが良いと思います)

10.以下の画面が表示されれば OK です。無事に登録されました。

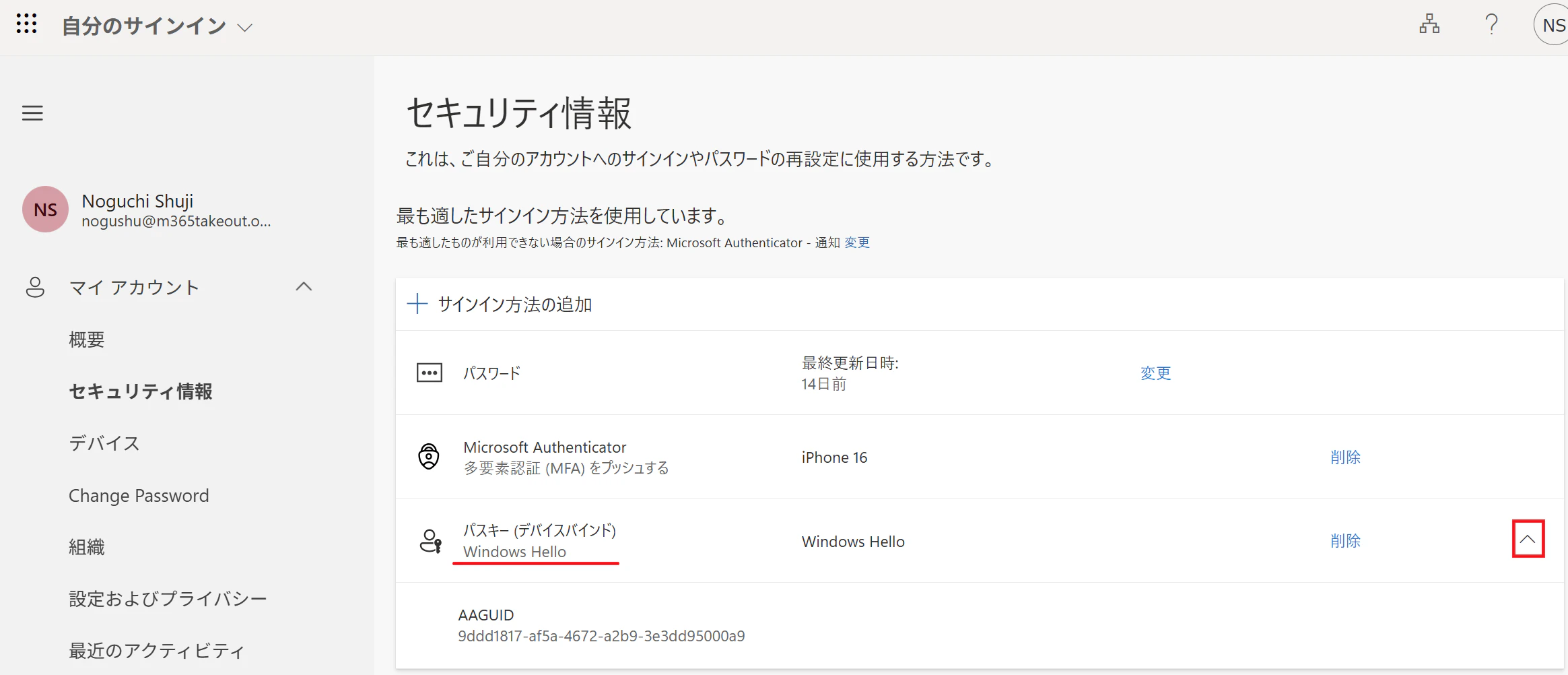

11.以下の通り、一覧に パスキー(デバイスバインド)- Windows Hello で登録されていることが分かります。

動作確認

1.任意の Entra 認証 を行うサイトにサイトにアクセスします。

本手順の例では、Azure Portal へのサインインを実施した例になっています。

2.以下の認証ウィンドウでは、サインインオプション を選択します。

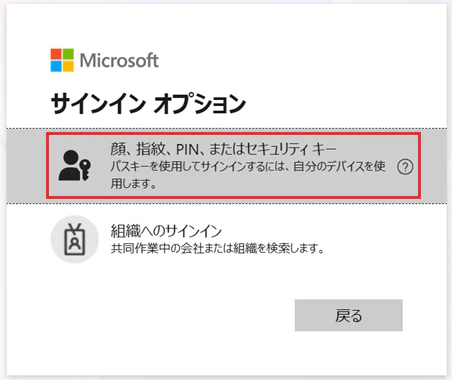

3.顔、指紋、PIN、または セキュリティーキー を選択します。

4.ここで Windows Hello の認証(顔 / PIN)か発動するので、認証操作を行います。

以下は、顔認証が成功した状態です。OK を押してください。

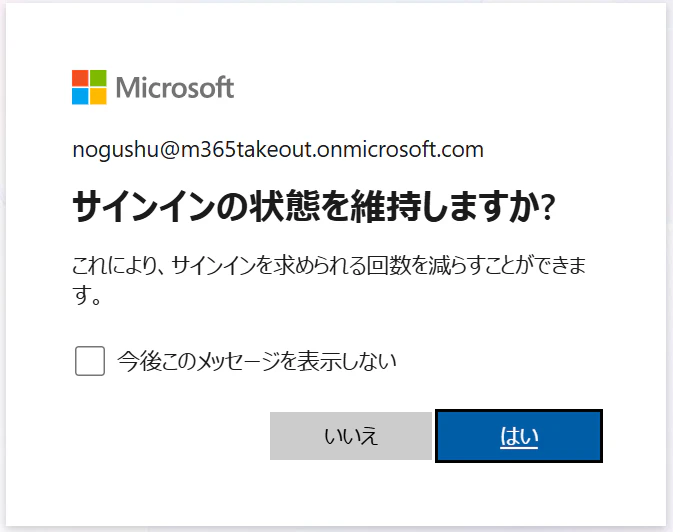

5.以下の画面では、任意のボタンを押して先へ進めます(セキュリティ上は、「いいえ」が推奨)

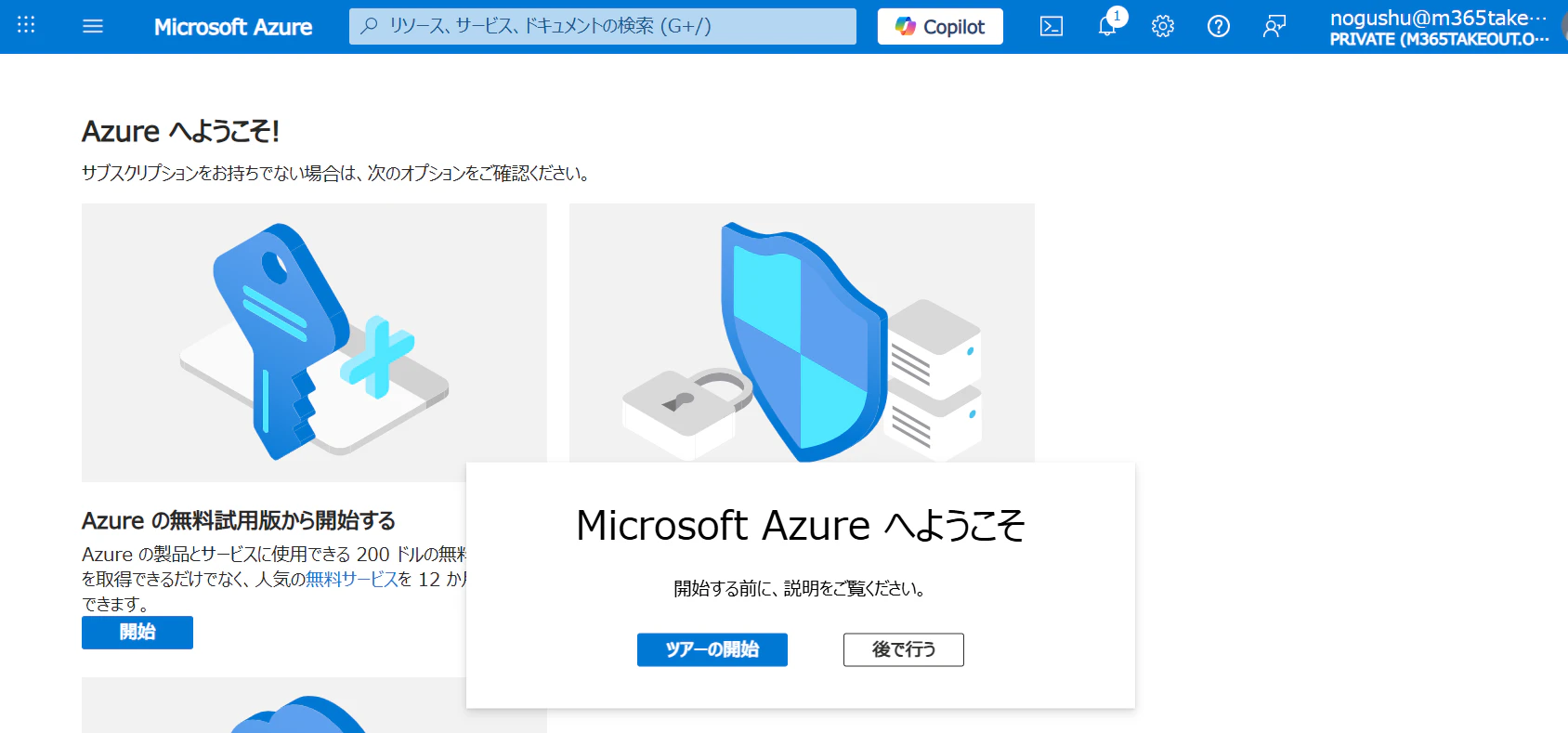

6.以下の通り、Azure Portal にサインインが成功しました。

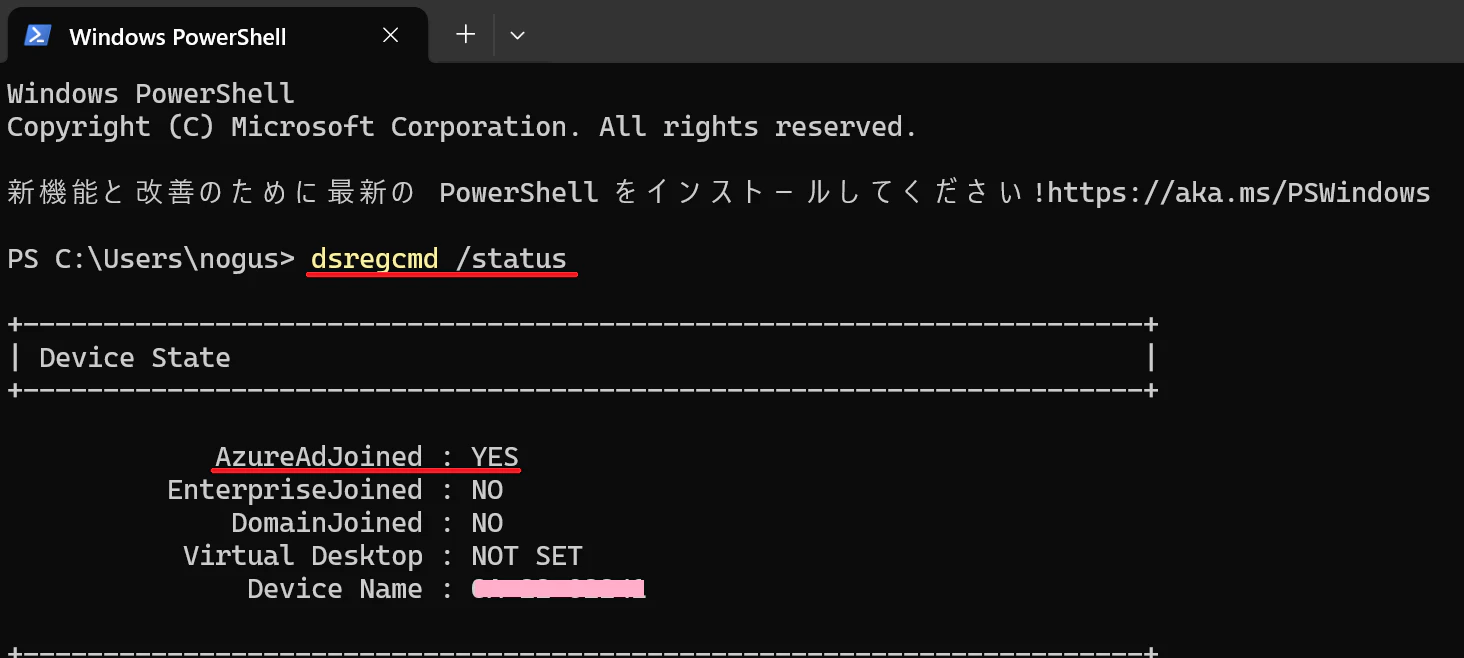

ポイント

あまりにもあっけなく、認証できてしまいます。

以前から、この認証をサポートしているような気がしてきますが、従来より、Entra Join されていないデバイスは、このような Windows Hello を使っての Entra 認証のリソースへサインインする事ができなかったのです。

※従来は、ID + パスワード + MFA を使うか、セキュリティキーを使うなど

設計上の注意点と制限事項

本章は、後述する外部サイトの内容などを参考にして、私の知見・経験則も加味しながら まとめた内容になっています。

Windows Hello for Businessとの位置づけ(補完関係)

Microsoft Entraパスキー(Windows)は企業管理デバイスで推奨されるWHfBの代替ではなく、Entra未参加・未管理のWindows端末向けのパスワードレス認証手段として位置づけられます。

企業が既に Entra 参加済み端末で WHfB を運用している場合、少なくとも社内管理デバイスにおいて本機能を利用する必要はありません。(WHfBで既にOSサインインとSSOが実現しているため)

本機能はあくまで WHfB を補完する存在であり、BYOD や 共有PC などデバイスを管理できない状況でフィッシング耐性認証を提供することが主眼である点を明確にする必要があります。

WHfB資格情報との重複登録制限

同一の Windows デバイスにおいて既に WHfB の資格情報が存在する Microsoft Entra アカウントでは、新たにEntra パスキーを登録できません。(エラーになります)

Entra 参加/登録済みデバイス上で WHfB 資格情報が自動展開されている場合、同じコンテナーに重複して FIDO2 パスキーを保管させないためこの制限があります。

管理者は、この制限によりテスト時に登録不可となるケースがあることを認識しておき、事前に対象ユーザーへ周知する必要があります。なお、公式には 「合計50個を超えるプラットフォーム認証情報がある場合ブロックが適用されない可能性」 が言及されています。

認証器タイプ(TPMハードウェア vs ソフトウェア)とAAGUID管理

Entra パスキー認証器には、TPM ハードウェア・VBS(仮想化ベースのセキュリティ)・ソフトウェアの3種類があり、それぞれ固有の AAGUID で識別されるため、パスキープロファイルの許可リストにこれらを登録して管理する必要があります。

AAGUID による認証器制御は本機能のセキュリティ設定の要であり、TPM 等ハードウェアに秘密鍵を格納する認証器は鍵がデバイス内で安全に隔離される一方、TPM 非搭載デバイスで利用されるソフトウェア認証器はマルウェアに秘密鍵を抽出されるリスクが相対的に高くなります。管理者は自社のセキュリティ要件に応じ、ソフトウェア認証器 (AAGUID: 6028b017-…) を許可リストに含めない(ハードウェアベースに限定する)運用も検討の余地があります。

アテステーション(構成証明)のプレビュー制限

プレビュー期間中は Entra パスキー登録時のアテステーション(認証器の構成証明)がサポートされていないため、パスキープロファイル設定で**「構成証明の強制」を無効**にする必要があります。

アテステーションは本来 FIDO2 認証器が正規のハードウェアであることを証明する仕組みですが、現行プレビューではこれを有効にすると登録が失敗するため、暫定的に無効化が必須となっています。この点はプレビュー特有の制約であり、正式リリース時に変更される可能性が高いです。

パスキーはデバイスにバインド(同期・バックアップ不可)

Entra パスキーはデバイス固有の資格情報であり、他デバイスとクラウド同期されないため、別の PC で同じアカウントを使う場合はそのPC上で新たに Entra パスキー登録が必要です。

Apple や Google のクラウド連携型パスキーとは異なり本機能はパスキーの自動同期やバックアップに対応していません。したがって、社員が複数 PC を使用する場合や端末移行時には各デバイスで Entra パスキーを登録する必要があり、紛失時には既存パスキーの復旧ができず新規デバイスで再登録が必要となります。こうした制約はセキュリティ向上とトレードオフであるため、記事内で明示し、運用上の計画に反映することが重要です。

1台のPCで複数のEntraアカウントに対応

Windows Hello コンテナーには異なる複数の Microsoft Entra(職場/学校)アカウント用のパスキーを個別に登録・保持可能であり、1台の PC で複数テナントの仕事用アカウントをパスワードレスで使い分けられます。

これは WHfB にはない柔軟性であり、ゲストユーザーや複数テナントを行き来する管理者/開発者にとって大きな利点です。一方で、同一ユーザーが複数デバイスで同じアカウントを使う場合は各デバイスに Entra パスキーを登録し直す必要がある(前述のとおり同期されないため)点に留意が必要です。

端末紛失・デバイス交換時の対処

デバイスバインド型パスキーはデバイス上にしか存在せず復元ができないため、端末を紛失・廃棄する前にアカウント側から当該パスキー情報を削除し、必要に応じて新しい端末でパスキーを再登録するといった運用が求められます。

パスキーがクラウドに同期されない以上、端末紛失・故障時は従来のセキュリティキーと同様にその資格情報を無効化して新しい鍵を発行する必要があります。もっとも、Windows Hello の生体認証や PIN でパスキーはロックされており、第三者が端末を盗んでも本人認証なしにはパスキーを使えないため被害リスクは限定的です。それでも紛失時の手順を定め周知しておくことが重要です。

条件付きアクセスと認証強度ポリシーへの対応

パスキー導入時は、既存の条件付きアクセス(CA)ポリシーで 「多要素/フィッシング耐性認証の要求」等を設定している場合に、Passkey(FIDO2)が要件を満たす方法として認識・許可されているかを確認しましょう。

CA ポリシーで特定の MFA/認証方法のみ許可している場合、パスキー認証が既存ポリシーの想定外だとサインインがブロックされる可能性があります。また Authentication Strength 機能によりソフトウェア認証器を除外して TPM ベースのパスキーのみ許容する細かな制御も可能なため、機密度の高いアプリについてはパスキー導入に合わせたポリシー更新を検討する必要があります。

ユーザーエクスペリエンス上の注意(サインイン画面の表示名)

Windows Hello 経由でパスキーを登録・認証する際、ポップアップする Windows Hello ダイアログの挨拶メッセージには現在端末にログオン中の Windows ユーザー名が表示され、パスキーを登録する Entra アカウント名とは異なっている可能性があります。

特にゲストや別テナントのアカウントでパスキー登録する場合、ローカル PC のユーザー名とサインイン対象アカウント名が一致しないため、ユーザーがフィッシングと誤認して戸惑う恐れがあります。この挙動は仕様上正常であることを事前に案内することでユーザーの混乱や問い合わせを防止できるため、導入時の注意点として触れておくと良いでしょう。

参考 : Passkeys in Windows Hello, Security AND Convenience!

https://agderinthe.cloud/2026/04/21/passkeys-in-windows-hello-security-and-convenience/

参考:[Security: Entra ID] Passkeys, Windows Hello And Phishing-Resistant Sign-Ins

https://www.michaelvink.com/l/passkeysandwindowshellosign-ins/

参考 : Windows Helloをパスキーとして使用:クロステナントAVDとBYODを可能にするパスワード不要の画期的な技術(デバイス管理不要)+ビデオ

https://undercodetesting.com/windows-hello-as-a-passkey-the-passwordless-breakthrough-that-unlocks-cross-tenant-avd-and-byod-no-device-management-required-video/

参考 : Public preview: Expanding passkey support in Microsoft Entra ID

https://techcommunity.microsoft.com/blog/microsoft-entra-blog/public-preview-expanding-passkey-support-in-microsoft-entra-id/4062702

まとめ

今回プレビュー提供された Windows 上の Microsoft Entra パスキー は、

Windows デバイスを「OS ログオン手段」ではなく、「FIDO2 パスキーの認証器」として扱う という点に本質があります。

この機能により、

Windows Hello(PIN / 顔 / 指紋)は 引き続き OS ログオンのための仕組み

Entra パスキーは WebAuthn/FIDO2 による Entra 保護リソースへの認証手段

という役割分担が、より明確になりました。

重要なのは、本機能が Windows Hello for Business(WHfB)の代替や上位互換ではない という点です。

すでに Entra 参加済みデバイスで WHfB を正しく運用できている環境では、社内管理デバイス向けに本機能を導入・移行する必要はありません。

一方で、未管理 PC(個人PC・共有PC・外部委託先やゲストユーザーの端末など)のように WHfB を前提にできないシナリオにおいては、Windows デバイスそのものを セキュリティキーや Authenticator と同等の認証器として利用できる現実的かつ強力なパスワードレス手段となります。

本機能は、Windows を汎用的な Web パスキー対応デバイスにするものではなく、Microsoft Entra によって保護されたクラウドリソースに限定して、未管理環境でもフィッシング耐性の高い認証を提供するための仕組みです。

正式リリースに向けて仕様が変わる可能性はありますが、本機能は「Windows を中心としたパスワードレス戦略」において、管理デバイスと未管理デバイスの境界を埋める重要なピースであることは間違いありません。

Microsoft Entra によって保護されたリソースに対しては、

Windows Hello を通じて FIDO2 認証器として振る舞う──

そのような役割分担が、今回の機能によって明確になりました。