今回の環境はリージョン: バージニア北部(us-east-1)で行います

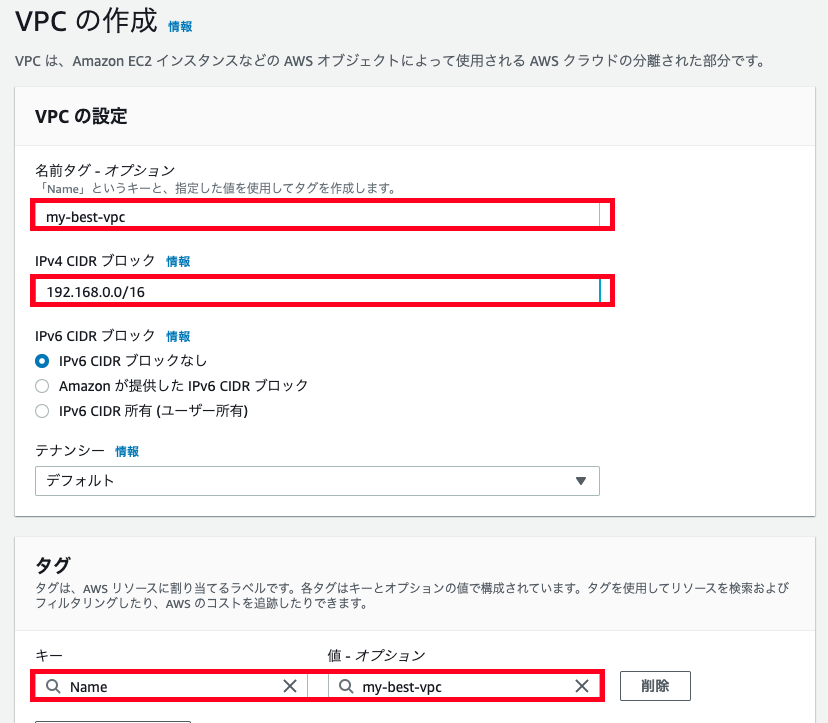

VPCの作成

Virtual Private Cloud (VPC)とは — AWS アカウント専用の仮想ネットワーク

今回は192.168.0.0/16で作成していく

Subnetの作成

VPCのIPアドレス範囲内のIPアドレスを使って作る必要があります。

アベイラビリティゾーンaとbにEC2用とRDS用の合計4つ作りましょう

作成するサブネット

| subnet | IPアドレス | アベイラビリティゾーン |

|---|---|---|

| my-best-application-1a | 192.168.1.0/24 | us-east-1a |

| my-best-database-1a | 192.168.2.0/24 | us-east-1a |

| my-best-application-2b | 192.168.3.0/24 | us-east-1b |

| my-best-database-2b | 192.168.4.0/24 | us-east-1b |

- VPCのサブネットのタブから「サブネットの作成」ボタン押下

- 上のサブネットを4つ作成作成する

インターネットゲートウェイを作成する

先ほど作ったVPCをインターネットと紐づけるためにVPCにインターネットゲートウェイを紐づける必要があります。

- VPCのインターネットゲートウェイのタブから「インターネットゲートウェイの作成」ボタン押下

- 画像のように「my-best-internet-gateway」と記入して「インターネットゲートウェイの作成」

- インターネットゲートウェイをVPCにアタッチ

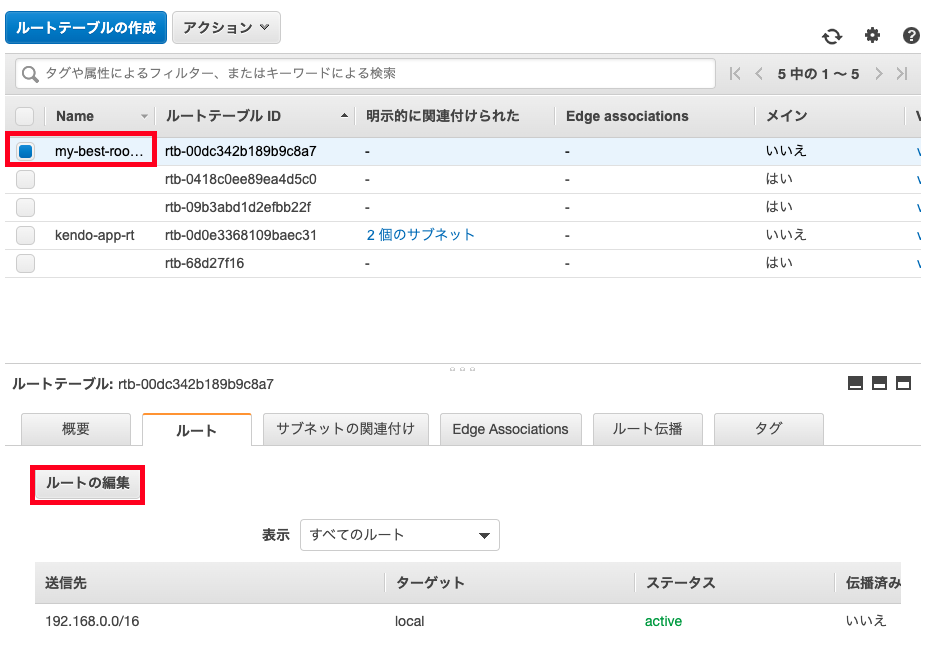

ルートテーブルの作成

インターネットに公開するサブネットにルートテーブルを紐付けましょう

- VPCのルートテーブルのタブから「ルートテーブルの作成」ボタン押下

- 名前タグに「my-best-root-table」を入力して、先ほどのVPCを選択し、「作成」

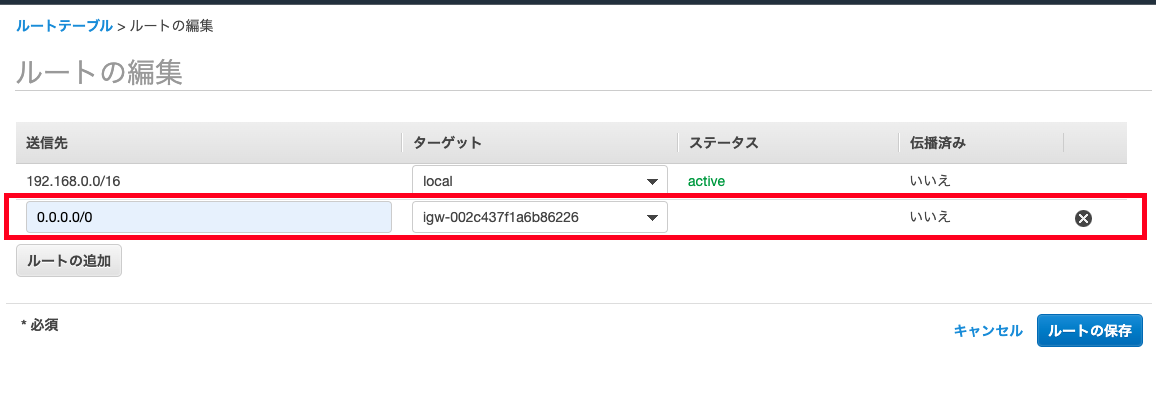

- 作成したら先ほど作ったルートテーブルを選択し「ルートの編集」を選択します

- ルートの追加を押して、0.0.0.0/0のデフォルトゲートウェイに先ほどのインターネットゲートウェイを紐付けます。

- 今度「サブネットの関連づけの編集」をクリックします

- ここにec2を配置するサブネットである「my-best-application-1a」と「my-best-application-2b」を選択して「保存」

インターネットに公開するサブネットと公開しないサブネットにルーティングすることができました。

セキュリティーグループの作成

ec2でどの通信をするかを決めるセキュリティーグループを設定します

今回はssh(port番号:22)とhttp(port番号:80)の設定をしていきます。

IAMの設定をする

cloud watchにEC2サーバーのログを出力するようにIAMを設定しましょう

- awsのコンソール画面で[IAM]を選択

- ロールタブから「ロールの作成」を押下

- 画像のように選択して、「次のステップ アクセス権限」ボタンを押下

- ポリシーのフィルターに「CloudWatchFullAccess」を入力し、出てきたポリシーを選択して「次のステップタグ」を選択

- キーに「Name」値に「my-best-ec2-log」を選択して「次のステップ確認」を選択

- 次の画面のロール名の箇所にも「my-best-ec2-log」を入力して「ロールの作成」して終了

前へ: 第一章: ドメインを取得してRoute53に登録する

次へ: 第三章: EC2とRoute53を使って独自ドメインでHello world!を表示させよう