パブリックネットワークからの ssh アクセス許可は全世界へ公開

Docs には「IBM i 仮想マシン (VM) への接続」として ssh トンネリングを使用したパブリック IP 経由でのアクセス方法がガイドされています。

では、これで何が起こるか確認してみましょう。

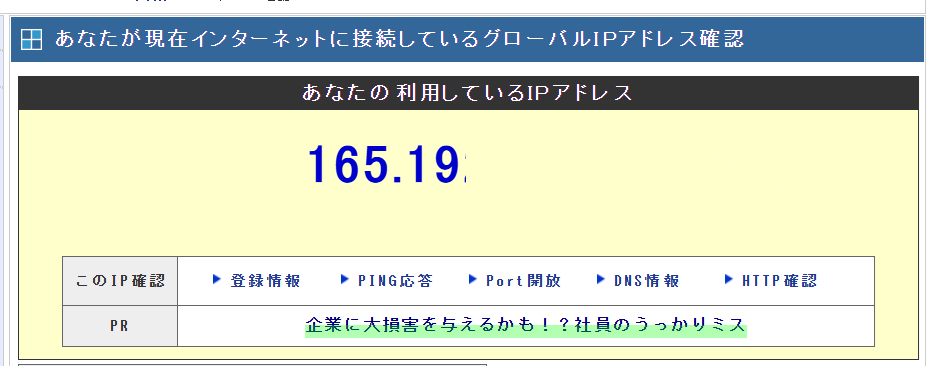

まず、自分のローカル側のIPアドレスを調べます。

https://www.cman.jp/network/support/go_access.cgi などで自分のIPアドレスを確認します。

Docs 記載の方法で接続した 5250 の netstat で確認すると、自分以外の IP アドレスからの ssh 接続が確認できます。

デフォルトの ssh 構成では、パスワード認証も許されています。ssh キーによるアクセスだけに変更しても、ポート自体へのアクセスは許されていますので、いろいろな迷惑行為を受ける可能性があります。

そこで、今回 PowerVS で利用可能になった Network Security Groups(NSG) で、この状況が守れるか確認します。

参考にするのは「PowerVSのNetwork Security Groups(NSG)を試してみる」です。

Network Security Groups(NSG) ではパブリックアクセスは守れない

「PowerVSのNetwork Security Groups(NSG)を試してみる」によれば、

Security Groupsで保護できるのはPrivate側インターフェースのみ。Public IP(External IP)が付いているインターフェースはSecurity Groupsの保護対象にできない。

え、解散! ... なのですが、これは日記なので、実際にどう守れないか確認したいと思います。

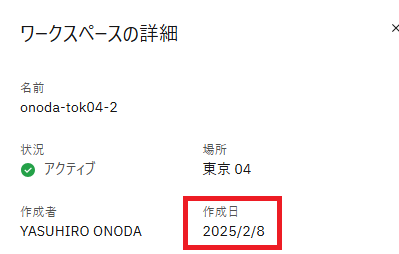

ワークスペースの用意

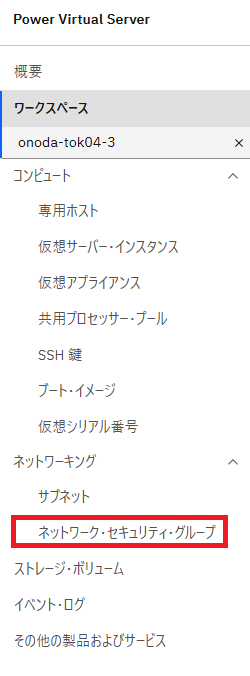

Security Groupsに対応しているワークスペースでは、左側のメニューのNetworkingの配下にNetwork security groupsのメニューが表示されています。

先月(2025/02/08)作った PER 対応のワークスペースが あります。

表示されません...orz

新規に作成したPER対応ワークスペースで利用可能です。

と書いてあります。そうですか...

新しくワークスペースを作りました。

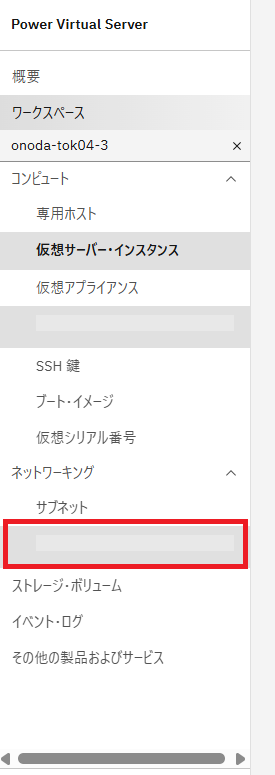

気がついたのですが、ワークスペースの切り替えで、ここの表示に時間がかかっています。対応しているかチェックして、対応していれば表示される仕組みのようです。

下記のイメージの赤枠内はマスクしているのではなく、ローディング中の表示です。

なるほど。新しく作った方では表示されました。本当に「新規に作成したPER対応ワークスペース」でした。

現時点では、PER 対応なら OK というものでは無く「NSG が利用可能になってから新規作成したワークスペース」なんですね。

既存ワークスペースは6月までに順次対応するようです。

これは PER 対応していないワークスペースへのメッセージで、PER に移行していないワークスペースも、6月までには PER 対応に移行されるので、それに対するものと誤解していました。

確認していませんが、Case で依頼すれば先だって移行してくれるかもしれません。

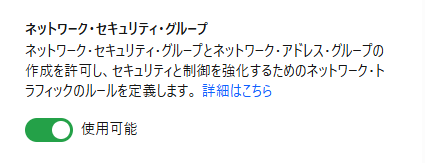

デフォルトではSecurity Groupsはワークスペースに対し有効になっていない

NSG はワークスペース・レベルの設定です。

有効化してみます。しばらく時間がかかるようです。

有効になりました。

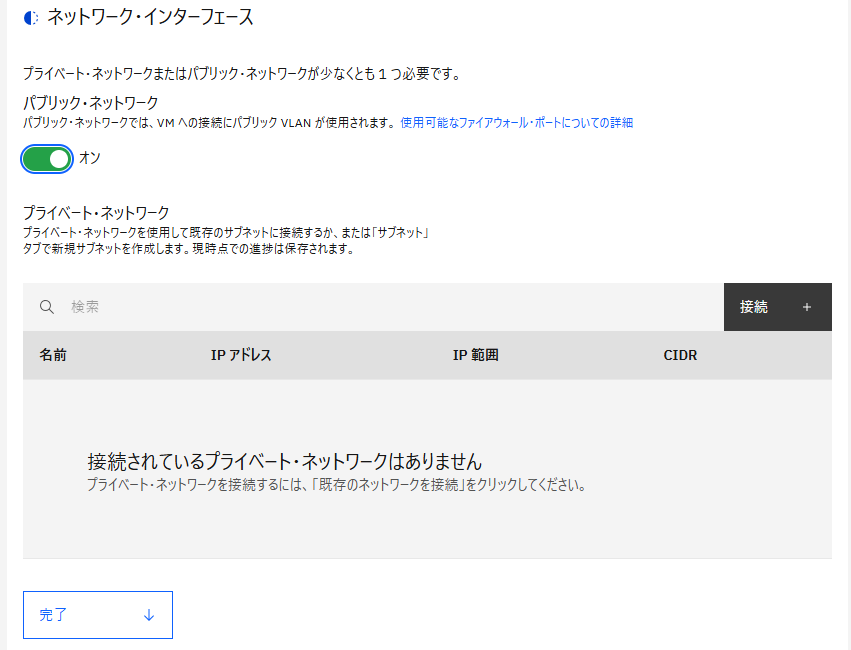

IBM i インスタンスの用意

パブリック・ネットワークを持った IBM i インスタンスを作りました

これまでやってきた通り、ssh トンネルで 5250 を接続します。

いつも通り接続されました。

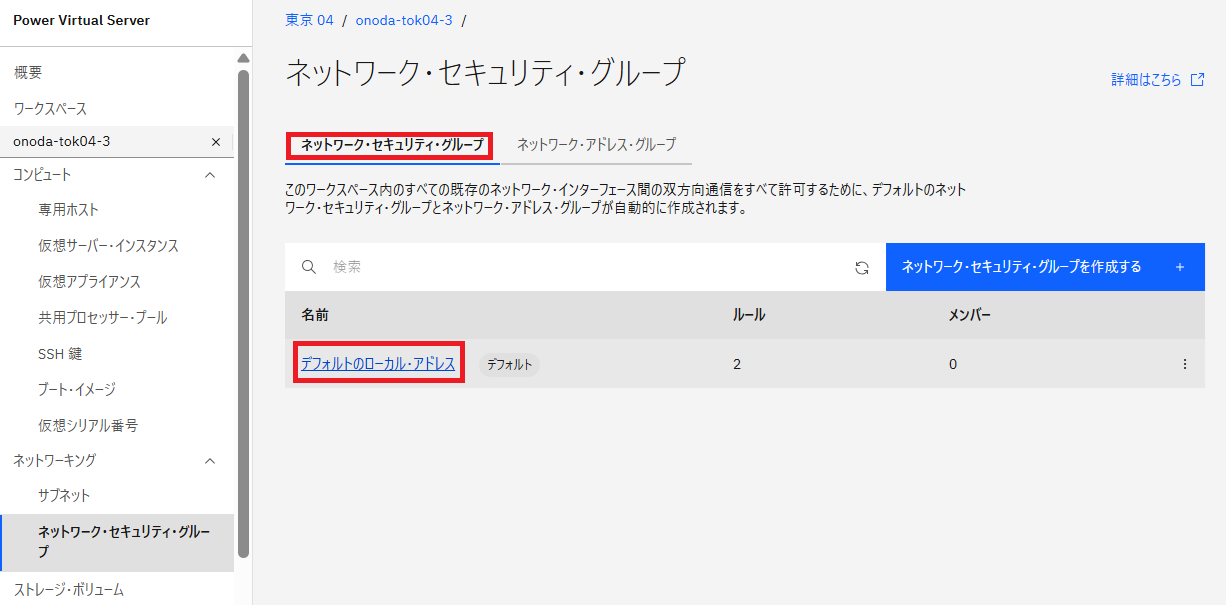

NSG の構成

NSG を構成していきます。

有効にした直後は、全てallowの状態

デフォルトのルールがあります。

すべて Allow です。

https://www.cman.jp/network/support/go_access.cgi などで自分のIPアドレスを確認します。

「ネットワーク・アドレス・グループ」を作ります。

今回は /32 で先ほど確認した IP だけに絞ります。複数の CIDR の追加が可能です。

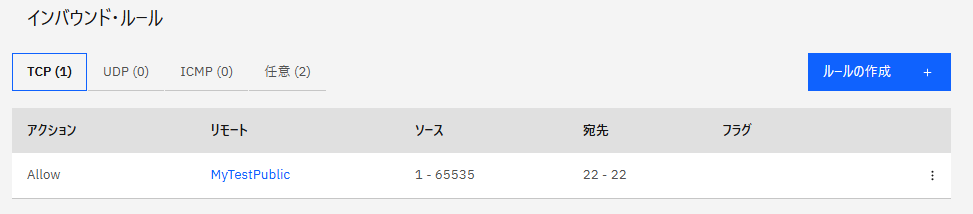

ネットワーク・セキュリティ・グループに戻り「ルールの作成」を行います。

先ほど作成した「ネットワーク・アドレス・グループ」からの TCP ポート 22 の許可ルールを作ります。

「TCP」でルールを作成したので、そちらのタブに表示されました。

外部アドレスからの Allow を「削除」します。

IBM i インスタンスをメンバーに追加します。

IBM i インスタンスを選択します。

パブリックネットワークのインターフェースを選択し「メンバーの追加」を選びます。

えっ? もしかして構成できる? と思ったら、ここでエラーになりました。

拡大すると、このようなメッセージです。

選べるのは UI のバグで修正予定

Case で問い合わせたところ、パブリックネットワークのインターフェースが選べてしまうことが、バグなのだそうです。

選択できないように修正するとのことでした。

As per our backend team: NSG is only for private interfaces. It's a bug in UI to list the public interfaces to add as member to NSG, which our developers are working to solve. Please select only private interface for NSG.

結論: パブリックネットワーク経由のアクセスは許可しないことを推奨

最初に述べたとおり、パブリックネットワーク経由のアクセスは全世界に解放されています。仮にログオンできなくても TCP レベルの接続は許してしまいます。

NSG での保護を期待しましたが、それが出来ないことが確認できました。

PER 環境であれば「PowerVS IBM i 日記(67): PER 環境の利用(4) - VPC Linux の sshd 経由で 5250 接続する」でご紹介したように、より安全で比較的構成が容易な VPC 経由でのパブリック環境からのアクセスを構成することが可能です。

もちろん、費用と構成工数が許せば、VPC VPN 経由の接続を構築してもいいでしょう。

いずれにしても、PowerVS インスタンスへ、直接パブリックネットワーク経由のアクセスを許可しないことを、安全性のために推奨します。

当日記のIndexはこちらです。

許可の無い転載を禁じます。

この記事は筆者の個人的な責任で無保証で提供しています。

当記事に関してIBMやビジネスパートナーに問い合わせることは、固くお断りします。