はじめに

本記事はかなりニッチな情報提供になります。本記事の対象者は、AWS上でネットワーク型IPSを構築しセキュリティ対策を検討している人です。一般的なインターネット向けシステムの場合、Webからのアクセスのみとなることが多いため、Web Application Firewall(WAF)やDDOS対策だけで充分というケースが多いと思います。そのため、WAF以外のセキュリティ対策の導入・検討する機会はそれほど多くないように想定されます。

そんな状況の中、私が経験したAWS上へネットワーク型IPSを導入検討する際に情報収集したCloud NGFW for AWSに関する情報を、本記事に整理させて頂きました。

AWS上のIPSについて

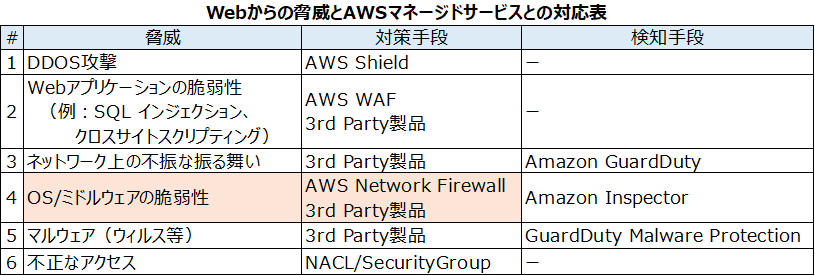

インターネット上のセキュリティは日々脅威が増え、その対策も日々増えていて調べることが多いと思います。それに、今までAWSのサービスでは出来なかったことがいつの間にか出来るようになっていることもあります。例えばWebからの脅威に対するAWSのサービスも下記表のように複数提供されています。

上記表の4 OS/ミドルウェアの脆弱性対策の1つにIPS(Intrusion Prevention System:不正侵入防止システム)があります。AWS上のIPSについては、数年前まで 3rd Party製のホスト型IPSを各EC2へインストールする事例が多かったです。オンプレの場合、ネットワーク型のIPSを導入する事例も多いと思いますが、AWS上でネットワーク型IPSを構築するのは数年前までは難しかったからだと推測します。

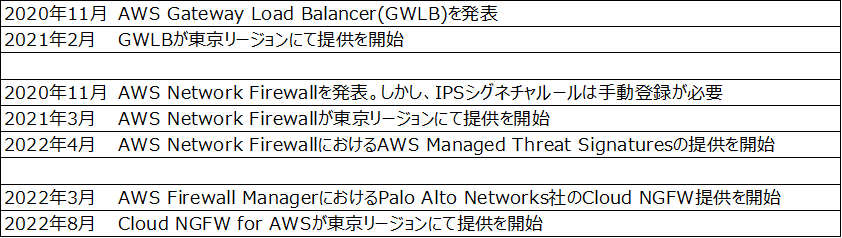

ここで、最近の主なIPS関連のAWSサービスのリリース状況を以下に示します。

このように直近2年間は複数のサービス・機能が追加されていて、どのサービスを使っていいのか判断するには各サービスの機能を調査し理解する必要があります。

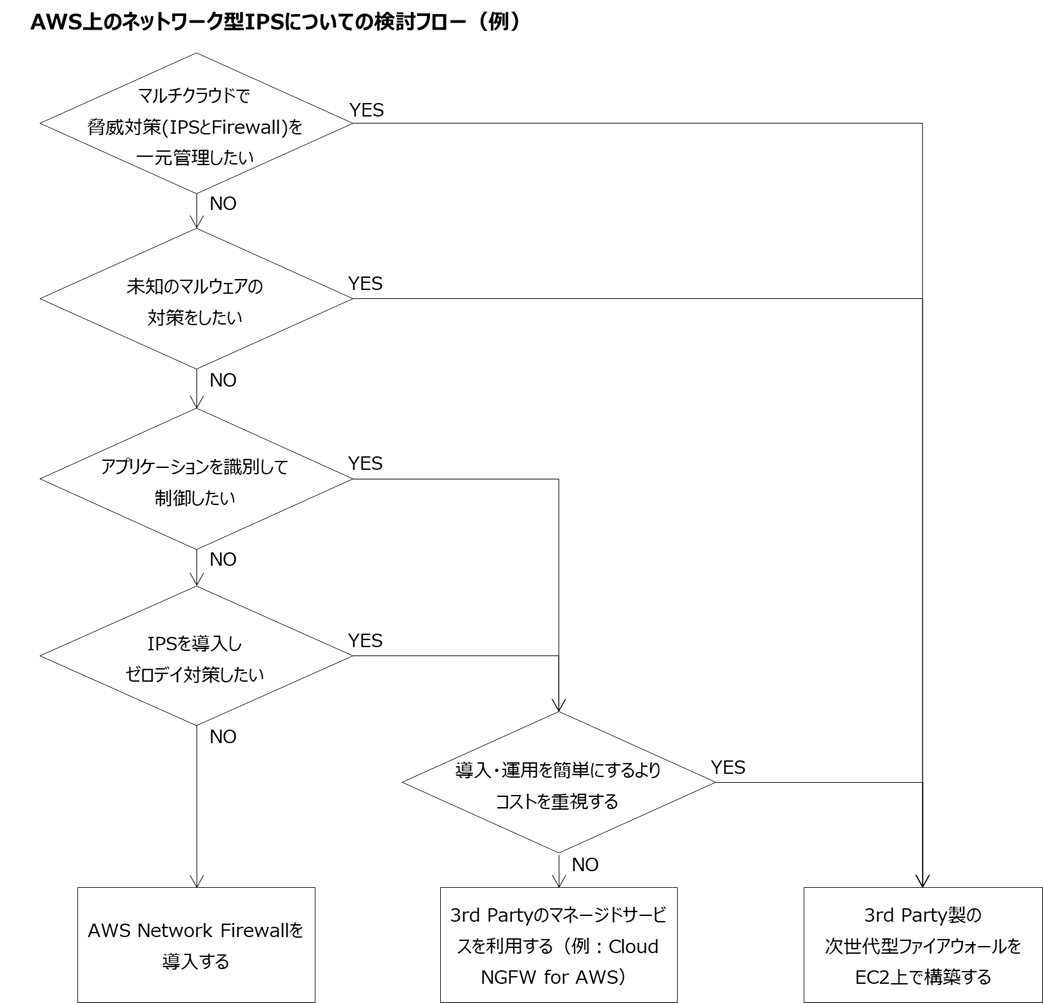

そこで、今回、2022年12月時点でネットワーク型IPSを導入する場合に最適なサービスを選択するポイントをフローで整理してみました。あくまで個人的な見解ですので参考程度にみて下さい。

このフローでは、AWSへの不正侵入対策として求められる機能要件を判断基準にし、導入するネットワーク型IPSサービスを3つのパターンから選択します。

導入するパターンを決定後、そのパターンの中で詳細な仕様や制限を調査し、実際に導入するサービスまたは3rd Party製品を決定する流れを想定しています。

ここまでの説明で導入パターンが仮・決定できたと思います。これ以降は、今年の夏(2022年8月)にリリースされたばかりの3rd PartyのマネージドサービスのCloud NGFW for AWSについてサービスの特徴を解説します。

Cloud NGFW for AWSの機能について

Cloud NGFW for AWS(以下CNGFWと略す)は、AWS Firewall Managerを使ってデプロイ・管理ができるマネージドサービスの1つです。

CNGFWは、次世代ファイアウォール(next generation firewallを略してNGFW)をクラウドで、そしてマネージドサービスとして提供されます。マネージドサービスのため、仮想マシンのデプロイやソフトウェアのアップデート等をユーザで行う必要はありません。このサービスの中身を提供しているのは、Palo Alto Networks社です。

CNGFWでは、署名、プロトコルのデコード、動作分析、ヒューリスティックを使用して、ネットワークパケットを復号し、内部を調べ、アプリケーションを識別し、アプリケーション中心のきめ細かなセキュリティ管理を実現できます。また、脅威対策として既知の脆弱性エクスプロイト、マルウェア、コマンドアンドコントロール通信を阻止します。他にもURLフィルタを使ってアウトバウンド通信を制御することが可能です。

このCNGFWは、AWS Firewall Managerに統合されているため、デプロイモデルやオプションを選択するだけでデプロイが可能です。

CNGFWは、次のようなAWSサービスに対応しています。

- AWS Marketplace

- AWS Organizations

- AWS Identity and Access Management (IAM)

- AWS Config

- AWS CloudFormation

- Amazon S3

- Amazon CloudWatch

- Amazon Kinesis

- Gateway Load Balancer

- AWS Secrets Manager

各サービスへの対応状況やCloud NGFW for AWS の開始方法は、次のURLを参照下さい。

https://aws.amazon.com/jp/blogs/news/new-cloud-ngfw-for-aws/

Cloud NGFW for AWSの利用方法について

このCNGFWを利用するには、デプロイ時に選択したアベイラビリティーゾーンに作成されたGateway Load Balancerのエンドポイントに通信パケットが流れるようにネットワークを構成します。

Gateway Load Balancerを使ったネットワーク構成についてはこの記事では割愛させて頂きます。(参考までに、以前作成した記事に詳しく解説していますので良かったらそちらを参照下さい)

AWS移行 - Gateway Load Balancerを使用したゲートウェイ型IPS移行

https://qiita.com/ya-sasaki/items/19bb91e60c552894f50f

CNGFWの設定は、Palo Alto Networks社が提供するCloud NGFW サービスのCloud NGFW テナント コンソールを使って、アクセス制御 (アプリ ID、URL フィルタリング) と脅威防止動作を定義できます。詳しくは公式ドキュメントを参照願います。

https://docs.paloaltonetworks.com/cloud-ngfw/aws/cloud-ngfw-on-aws/rules-and-rulestacks

Cloud NGFW for AWSのサポートについて

2022年8月にPalo Alto Networks社の日本オフィスに問い合わせした回答を記載します。

-

CNGFWのInfrastructure SLAは99.99%です。

-

CNGFWのサポートは、Palo Alto Networks社の日本オフィスの営業時間内(平日9:00-17:00)は、日本語で受付け、営業時間外は日本以外のリージョンで対応となり英語対応となります。

終わりに

以上、AWS上のIPSの1つであるマネージドサービスのCloud NGFW for AWSについて機能と使い方の概要を解説させて頂きました。サービスの詳細は公式ドキュメントをご参照下さい。

また、AWS上のネットワーク型IPSを選択するフロー例を提示させて頂きました。実際のサービス決定の際にはコストも重要になると思います。コストと機能を合わせて最終判断になると思いますので、このフロー図はあくまで最初の検討の入口として利用頂ければと思います。

この記事がAWS上のネットワークセキュリティ対策の検討の参考になれば幸いです。最後まで読んで下さりありがとうございました。

- AWS は、米国その他の諸国における Amazon.com, Inc. またはその関連会社の商標です。

- その他、記載されている会社名および商品・製品・サービス名は、各社の商標または登録商標です。