「Advent of Cyber」とは、TryHackMeが主催するセキュリティ演習イベントです。本稿はその参加記録となります。

クリスマスまでの毎日、初心者向けのセキュリティタスクがリリースされます。ユーザーは楽しみながら、サイバーセキュリティの第一歩を踏み出してもらうことを目的としています。

**Completely Free【すべて無料】**のイベントとして開催されています。

オンラインイベントなので、どこからでも参加可能です。

Advent of Cyber is back! 🎅

— TryHackMe (@RealTryHackMe) November 17, 2020

Learn the basics of security by doing a beginner friendly security exercise everyday leading up to Christmas for free, starting Dec https://t.co/ceDYm7MT0G

We're excited to have @offsectraining sponsoring the event with PWK & Proving Ground Vouchers! pic.twitter.com/22uZqCzEuz

イベントの開催日程

-

Starting Date:2020年12月1日(火) -

Task Release Time:グリニッジ標準時 午後7時から午後8時, だいたい日本時間の午前1時にその日のタスクが公開されるようです。 -

Ending Date:12月26日(木), 日本時間 12月27日(金)

※どのタイミングからも参加することは可能です。すべてのタスクは2021年11月までオープンしているそうです。

※イベントのすべてのタスクを完了すると、完了証明書が獲得できます!

#TryHackMe 🎄「Advent Of Cyber 2」の認定書📜が発行された。

— Noriaki Hayashi (@v_avenger) December 25, 2020

毎日コツコツとやってきた甲斐がありました。

これでプレゼント🎁も当たったらラッキーだな。サンタさん🎅、よろしくね。 pic.twitter.com/50gRNzp46y

イベントの楽しみ

毎日出題されるタスクはオンラインの自己完結型です。競技型ではありません。スコアボードもありません。自分のペースで楽しむことができます。

スポンサーにより、賞品が用意されています。賞金総額は13,377ドル! 攻略数が多いほど、当選のチャンスが高くなる仕掛けが施されています。

チャレンジの攻略に必要な情報はステップバイステップで記載されています。サポート資料が充実しているため、つまづくことなく攻略できるはずです。

※ストーリーを楽しむには、翻訳サイトの手助けが必要になるかもしれません。

24日間のタスクは6種類のいずれかのカテゴリに分類されています。

- Webエクスプロイト x 6日間

- ネットワーキング x 6日間

- OSINT x 1日間

- スクリプティング x 2日間

- リバースエンジニアリング x 2日間

- ディフェンシブブルーチーミング x 4日間

キックオフ動画

まずは、John Hammond によるキックオフ動画「TryHackMe! Advent Of Cyber 2 - Kick-Off」を視聴しましょう。

※英語が苦手な人は視聴しなくとも、イベントは十分楽しめます。21分7秒あたりからDay 1のWalkthroughビデオを兼ねています。

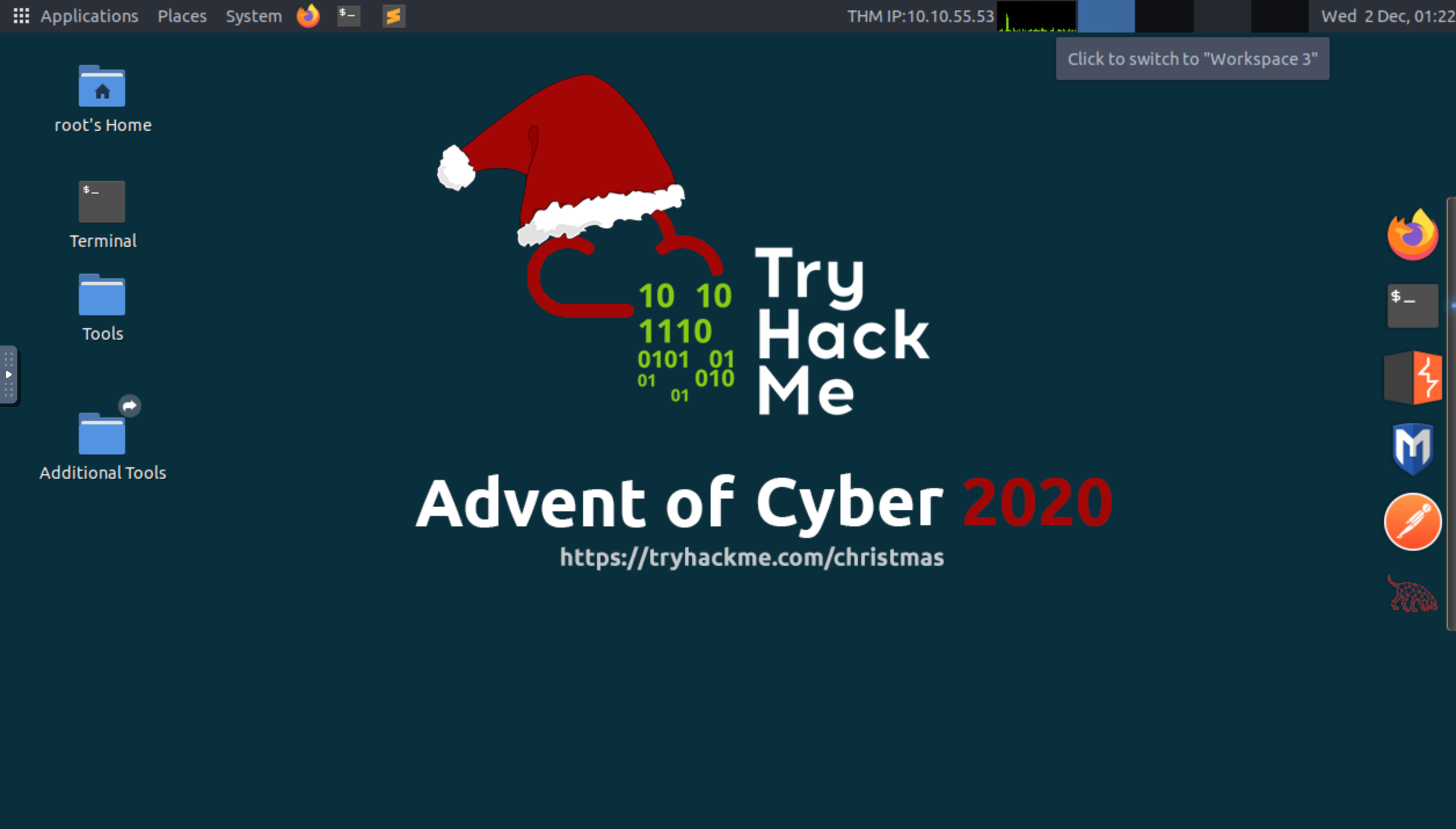

AttackBox

TryHackMeでは、Webベースの仮想マシン「AttackBox」を用意しています。AttackBoxを使えば使えば、ブラウザだけでイベントに参加することができます。

※壁紙がイベント用にカスタマイズされています。ちなみに壁紙は/root/Pictures/AoC-2020.pngにあります。記念にローカルへ保存しておきましょう。

参加方法

- TryHackMeのアカウントを登録(https://tryhackme.com/signup)します。

- 「Advent of Cyber 2」ルームページの

[Join Room]ボタンをクリックします。 - もう、イベントは開始しています。さっそく Day 1の内容を確認してみましょう。

ストーリー

昨年、エルフ・McElfersonとエルフ・McSkidyは12月中ずっとダメージコントロールモードになっていたという悪ふざけをした後、McSkidyは二度と同じことが起こらないようにすることを誓いました。昨年のクリスマス期間は、クリスマスモンスターがサンタさんの会社のインフラ内のあらゆるシステムを危険にさらすことでクリスマスを阻止することに成功したことで、非常にストレスを感じていました。今年のクリスマスも再び脅威にさらされるのでしょうか。

McSkidyは前回の事件で活躍が期待され、サンタさんが運営する The Best Festival Company 内にセキュリティチームを構築することを任されました。経営陣からの抵抗、予算や官僚主義的な問題のため、McSkidyは11月8日からチームの構築を開始することしかできませんでした。それ以来、彼女は2人のチームメンバーを採用しただけです。 - セキュリティスペシャリストのエルフ・McHackerとインターンのエルフ・McEagerです。

それは11月30日の夜のことです。 - McSkidyのチームは The Best Festival Company のネットワーク全体とアプリケーションスタック内のダウンタイム、セキュリティインシデントを防ぐために賢明に取り組んできました。McHackerはVPNをインストールし、VPN経由でのインフラへのアクセスのみを許可することを提案しました。8時間に及ぶ行時間のインストールとデプロイの後、McSkidyは監視ダッシュボードを開き、どのアプリケーションにもトラフィックが流れていないことに気づきました(これは、誰もVPNにアクセスしていなかったので予測通りでした)。 thank god, Getting hacked again is not an option.

リン, リン, リン - 彼女のエルフ・ホットラインが鳴り始め、彼女は飛び起きます。「サンタさんのスケジュールが機能していません - 私は何も見ることができません。」 エルフ・McAssistantが叫びます。数秒間に何百もの電話がかかってきてエルフ・McSkidyは気が滅入っています。彼女はすぐにエルフ・McHackerを派遣しVPNログの分析を開始します。彼は誰もがVPNをバイパスできる VPN認証バイパス に似たペイロードに気づきました。「誰かが間違ったバージョンをインストールしていますか。」ネットワーク全体のセキュリティ状態が悪いため、この未知のアクターはすべてのアプリケーションとその基板となるサーバーにアクセスできました!!

前回とは異なり、誰もこの事件の責任を主張していません。彼女はため息をつきます。クリスマスを救うのはあなた(エルフ・McEager)と残りの人たちにかかっています。

参考になるTryHackMeのルーム

デイリータスクには参考となるTryHackMeのルームが紹介されています。その一覧は次のとおりです。

- Day 1, Introductory Networking

- Day 1, Web Fundamentals

- Day 2, Upload Vulnerabilities

- Day 2, What the Shell?

- Day 3, Introductory Networking

- Day 3, Burp Suite

- Day 3, Hydra

- Day 4, ZTH: Web 2

- Day 4, CC: Pen Testing

- Day 5, SQL Injection

- Day 6, Introduction to OWASP ZAP

- Day 7, Wireshark 101

- Day 7, Network Services

- Day 8, Nmap

- Day 9, Anonymous

- Day 10, Printer Hacking 101

- Day 10, Kenobi

- Day 11, Shells and Privilege Escalation

- Day 12, Introductory Researching

- Day 12, Metasploit

- Day 12, AttackerKB

- Day 12, MITRE

Walkthrough インデックス

⚡️ "[TryHackMe] Advent of Cyber 2に参加してみた"https://t.co/Wz13udM9u5

— Noriaki Hayashi (@v_avenger) December 8, 2020

[Day 01] Web Exploitation: A Christmas Crisis

クリスマスの危機: Webがどのように機能するかを理解し、Christmas Control Centreの制御を取り戻します。

HTTP, Cookies

- キックオフ動画, John Hammond, 「TryHackMe! Advent Of Cyber 2 - Kick-Off」

- @v_avenger による Advent of Cyber 2, Day 1 - Walkthrough

[Day 02] Web Exploitation: The Elf Strikes Back

エルフの反撃: 新しいセキュリティ管理サーバーでセキュリティ監査を実行し、基本的なファイルアップロードフィルターのバイパスについて学習します。

RCE

- Day 2動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 2」

- @v_avenger による Advent of Cyber 2, Day 2 - Walkthrough

[Day 03] Web Exploitation: Christmas Chaos

クリスマスカオス: ハッカーをハッキングし、ログインページをバイパスして、管理者権限を取得します。

Authentication Bypass

- Day 3動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 3」

- @v_avenger による Advent of Cyber 2, Day 3 - Walkthrough

[Day 04] Web Exploitation: Santa's watching

サンタさんが見ている: サンタさんのログインフォームを利用して管理者の資格情報を取得し、サンタさんの素敵なリストを保存してください!

Authentication Bypass

- Day 4動画, DarkSec, 「TryHackMe Advent of Cyber: Day 4」

- @v_avenger による Advent of Cyber 2, Day 4 - Walkthrough

[Day 05] Web Exploitation: Someone stole Santa's gift list!

誰かがサンタさんのギフトリストを盗んだ!: 最も危険なWebの脆弱性の1つを検出して悪用する方法を学びましょう!

SQLi PHP

- Day 5動画, DarkSec, 「TryHackMe Advent of Cyber: Day 5」

- @v_avenger による Advent of Cyber 2, Day 5 - Walkthrough

[Day 06] Web Exploitation: Be careful with what you wish on a Christmas night

クリスマスの夜にあなたが望むものに注意してください: カスタムJavaScriptコードを実行して、脆弱なアプリケーションとユーザーの相互作用を危険にさらすことに慣れてください。

Javascript XSS

- Day 6動画, DarkSec, 「TryHackMe Advent of Cyber: Day 6」

- @v_avenger による Advent of Cyber 2, Day 6 - Walkthrough

[Day 07] Networking: The Grinch Really Did Steal Christmas

グリンチは本当にクリスマスを盗んだ: インターネットを動かす技術のいくつかを理解しよう! この知識を使って、クリスマスを盗んだグリンチの活動を追跡しよう!

Wireshark Packet Analysis

- Day 7動画, DarkSec, 「TryHackMe Advent of Cyber: Day 7」

- @v_avenger による Advent of Cyber 2, Day 7 - Walkthrough

[Day 08] Networking: What's Under the Christmas Tree?

クリスマスツリーの下には何があるの?: ペネトレーションテストの最も基本的な段階である、業界標準のツール/技術を使った情報収集の練習をします。

nmap

- Day 8動画, DarkSec, 「TryHackMe Advent of Cyber: Day 8」

- @v_avenger による Advent of Cyber 2, Day 8 - Walkthrough

[Day 09] Networking: Anyone can be Santa! - Prelude

誰でもサンタになれる!: ファイル転送サーバでよくある設定ミスを発見し、それがどのように悪用される可能性があるかを理解します。

FTP

- Day 9動画, DarkSec, 「TryHackMe Advent of Cyber: Day 9」

- @v_avenger による Advent of Cyber 2, Day 9 - Walkthrough

[Day 10] Networking: Don't be Elfish!

エルフィッシュにならないで!: ファイルやプリンターなどのリソースを他のデバイスと共有するために使用されるプロトコルであるSambaを実際に体験してください。

SMB

- Day 10動画, DarkSec, 「TryHackMe Advent of Cyber: Day 10」

- @v_avenger による Advent of Cyber 2, Day 10 - Walkthrough

[Day 11] Networking: The Rogue Gnome

いたずらっ子ノーム: 最初のアクセス権は取得しましたが、次は何をすべきですか。この章では、アクセスしてはいけないものへのアクセス権を取得するために使用される一般的なLinux特権昇格テクニックのいくつかを学びます。

Privilege Escalation Linux

- Day 11動画, DarkSec, 「TryHackMe Advent of Cyber: Day 11」

- @v_avenger による Advent of Cyber 2, Day 11 - Walkthrough

[Day 12] Networking: Ready, set, elf.

エルフ 準備はいい?: 脆弱性がどのようにして特定できるかを学び、公開されているナレッジベースを使ってエクスプロイトを検索し、このWindowsボックスでこれらを活用します。:怠け者をやめて、叩きのめせ!

Public Exploits

- Day 12動画, DarkSec, 「TryHackMe Advent of Cyber: Day 12」

- @v_avenger による Advent of Cyber 2, Day 12 - Walkthrough

[Day 13] Special: Coal for Christmas

クリスマスのための石炭: Kris Kringleは、いたずらリストをチェックすると、数人のシステム管理者がいたずらリストに含まれていることを確認しました。彼は煙突を降りて、古くて時代遅れのソフトウェア、非推奨の技術、そして環境全体がとても汚いことを発見しました! このサーバーを見て、この家が本当にクリスマスの石炭に値するということを証明するのに手助けしてください!

DirtyCow Privilege Escalation

- Day 13動画, John Hammond, 「TryHackMe Advent of Cyber: Day 13」

- @v_avenger による Advent of Cyber 2, Day 13 - Walkthrough

[Day 14] Special: Where's Rudolph?

ルドルフは?: クリスマスの前夜、Rudolphは迷子になってます。

サンタさんはどんな犠牲を払ってでも彼を見つけなければなりません。

あなたはRudolphを連れ戻すために雇われました。

OSINTのスキルはどうですか? Rudolphの足跡をたどっていきましょう...

OSINT

- Day 14動画, The Cyber Mentor, 「TryHackMe Advent of Cyber Day 14: Where's Rudolph?」

- @v_avenger による Advent of Cyber 2, Day 14 - Walkthrough

[Day 15] Scripting: There's a Python in my stocking!

ストッキングにパイソンが入っている!: サンタさんの好きなタイプのヘビ、Pythonを活用してスクリプトの達人になろう!

Python

- Day 15動画, DarkSec, 「TryHackMe Advent of Cyber: Day 15」

[Day 16] Scripting: Help! Where is Santa?

助けて! サンタさんはどこにいるの?: サンタさんは誤ってRudolphに離陸するように言ったようで、エルフたちは足止めを食らってしまいました。PythonとAPIの力を利用して、サンタさんの居場所を追跡し、エルフたちがそりに戻るのを手伝ってください!

Requests

- Day 16動画, John Hammond, 「TryHackMe! Advent of Cyber Day 16 - Where's Santa?」

- @v_avenger による Advent of Cyber 2, Day 16 - Walkthrough

[Day 17] Reverse Engineering: ReverseELFneering

リバースエルフネリング: アセンブリの基礎を学び、初めてのアプリケーション リバースエンジニアリングをしましょう。

radare2 Linux

- Day 17動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 17」

- @v_avenger による Advent of Cyber 2, Day 17 - Walkthrough

[Day 18] Reverse Engineering: The Bits of the Christmas

クリスマスのビット: 昨日に引き続き、リバースエンジニアリングの練習をしましょう。

ILSpy Windows

[Day 19] Special: The Naughty or Nice List

良い子・いたずらっ子リスト: サンタは、世界中の子供たちが現在自分がいたずらっ子リストに載っているか、いい子リストに載っているかをチェックできるWebアプリをリリースしました。残念ながら、それをコーディングしたエルフは、彼女が思っていたよりも多くのことを暴露しました。リストの管理画面にアクセスして、今年はすべての子供たちがサンタからプレゼントをもらえるようにすることはできますか。

Web SSRF

- Day 19動画, Tib3rius, 「TryHackMe Advent of Cyber 2: Day 19」

- @v_avenger による Advent of Cyber 2, Day 19 - Walkthrough

[Day 20] Blue Teaming: PowershELlF to the rescue

PowershELlFを救助する: PowerShellを使って、エンドポイント全体で非表示になっているストッキングから削除されたものをすべて見つける方法を理解します。

PowerShell

[Day 21] Blue Teaming: Time for some ELForensics

ELForensicsの時間: PowerShellをForensics用途で使って、いたずらリストが隠されている場所の手がかりを見つける方法を理解します。

Forensic

- Day 21動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 21」

- @v_avenger による Advent of Cyber 2, Day 21 - Walkthrough

[Day 22] Blue Teaming: Elf McEager becomes CyberElf

エルフ・McEagerがサイバーエルフになる: ネット上にいたずらリストが隠されていた場所を発見しましたが、エンコードされています。CyberChefを使ってこのファイルの内容を解読する方法を理解します。

Cyberchef Encoding

- Day 22動画, John Hammond, 「Decoding with CyberChef - TryHackMe! Advent of Cyber Day 22」

- @v_avenger による Advent of Cyber 2, Day 22 - Walkthrough

[Day 23] Blue Teaming: The Grinch strikes again!

グリンチが再び襲いかかる!: 日が近づくにつれ、グリンチは必死になっています。彼は秘密兵器を使い、エンドポイントを破壊するランサムウェア攻撃を開始しました。VSSとは何か、そしてエンドポイント上のファイルを回復するためにどのように使用されるかを理解してください。

Volume shadow copy service Windows forensics

- Day 23動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 23」

- @v_avenger による Advent of Cyber 2, Day 23 - Walkthrough

[Day 24] Special: The Trial Before Christmas

クリスマス前の試練: 今年最後の挑戦をしてプレゼントをゲットする準備はできていますか? Advent of Cyberで得たスキルを使って、自分の実力を証明し24日目を制覇してください!

Web Linux

- Day 24動画, DarkSec, 「TryHackMe Advent of Cyber 2: Day 24」

完走後の感想

自分の弱みに対する気づき

24日間続けてみて、自分の弱みを再確認できたことが収穫でした。イベントでは6種類のカテゴリ毎に出題されます。これにより偏りなく、体系的に様々なツールに触れることができます。普段、自分が使わないツールについても強制的に触れる機会が得られることもよい仕組みです。続けると、きっと気づきが得られると思います。

私の気づき、強化が必要と発覚したのは…

- SQLインジェクション, Day 5

- Pythonのコーディング, Day 15 - 16

- リバースエンジニアリング (

radare2), Day 17 - Server-Side Request Forgery, Day 19

これを参考に年末年始の課題図書を決めたいなぁと思っています。

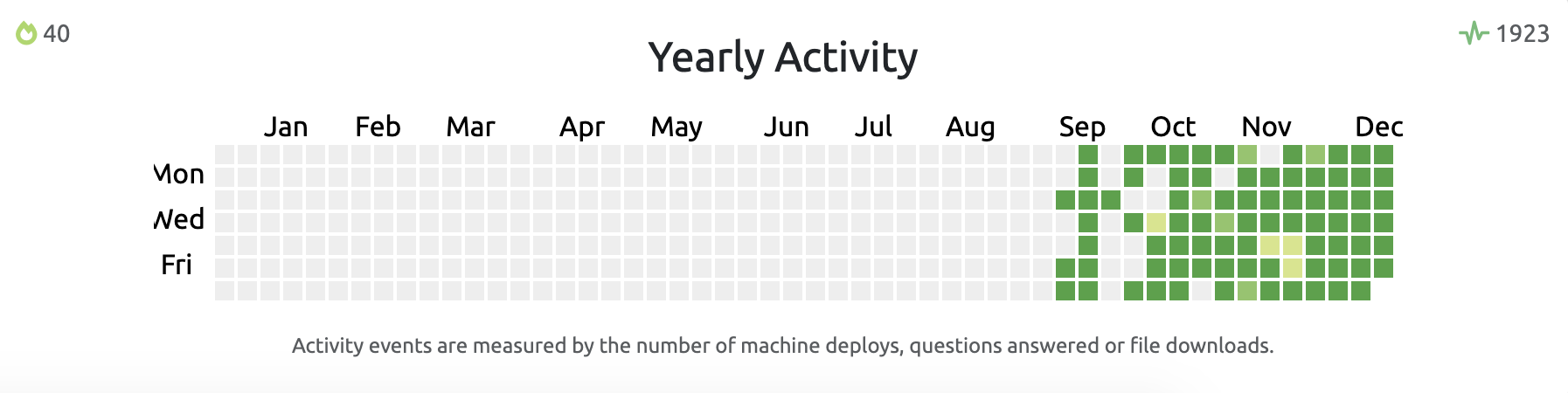

「1 Month Streak」の達成

TryHackMeではルームの達成に応じてデジタル「Badge」が付与されるシステムが採用されています。

その中の一つ、「1 Month Streak」(30日間継続)バッジがこれまでどうしても継続することができず、未達でした。「Advent of Cyber 2」の参加を通じて無理なく獲得できたこと(そして、継続中)も参加のメリットでした。

大草原!! 悲願の「1 Month Streak」Badgeをゲット!

— Noriaki Hayashi (@v_avenger) December 15, 2020

何度か途切れて挫折しそうになりましたが、「Advent of Cyber 2」の開催が功を奏し楽しみながら達成できました。

45 Dayまで延ばすとswagの5% OFF特典があるらしいのでもう少し頑張るぞ💪https://t.co/qzvkW7I29V #tryhackme @realtryhackmeより

のみぞうさんが30日間継続の感想を投稿しているのでこちらもぜひ。

- のみゾーン, 「TryHackMeを30日間続けたので記念に記事を書く」, 2020/12/22

はてなブログに投稿しました #はてなブログ

— のみぞう (@nomizooone) December 22, 2020

最近 #tryhackme に凝っているのでそのことを書きました

TryHackMeを30日間続けたので記念に記事を書く - のみゾーンhttps://t.co/tVZSelSlvi

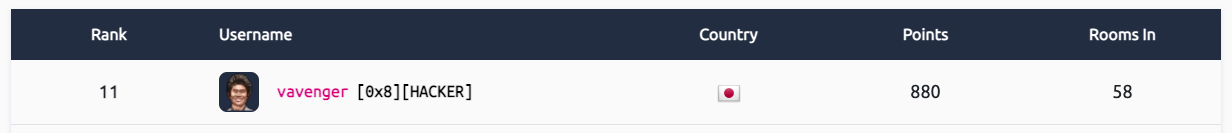

Leaderboards (ランキング)への影響

「Advent of Cyber 2」を終えてのJapan - All Timeにおける私の「Leaderboards (ランキング)」は、35位。

Japan - Monthlyでみると、11位でした。

称号は[0x8] [H4CK3R]から変わらず。Walkthrough roomに分類されている「Advent of Cyber 2」はLevelアップに必要なポイントアップには寄与度が低いようです。

ランキングアップを狙っている人はChallenge roomに挑戦するのが良いようです。

Day 12の「特権昇格ボーナス」

「Task 17 [Day 12] Networking Ready, set, elf.」には次のとおり、特権昇格のボーナス課題があります。

Bonus: There are at least two ways of escalating your privileges after you gain entry. Find these out and pivot at your leisure! (please note that this is optional for the day should you fancy the challenge...)

海外のWalkthroughをみてもこの「特権昇格ボーナス」にチャレンジしている人が見当たらない…

(というか、見落としている??)

少なくとも2つの攻略パスがあるようなので、是非チャレンジしてみてください。

1つの攻略パスについては攻略済み!

「Advent of Cyber 2」ルームは2021年11月までオープンです。 ヒマな寝正月にさよなら!今年のお正月は Hack The New Year にチャレンジしてみてはいかがですか。

🏃♂️完走🏃♂️

— Noriaki Hayashi (@v_avenger) December 25, 2020

24日間📅にわたる#TryHackMe 🎄「Advent Of Cyber 2」が終了🎊

Day 5のSQLi💉、Day 12の特権昇格ボーナス、Day 19のSSRFが復習すべき項目かな。

途中、悲願の「1 Month Streak」🎖️もゲット!

記録は4️⃣0️⃣日まで更新中。

モーメントをみてゆっくりと振り返りたいです。https://t.co/ku5ofRKEod