sPortRedirecotr.exe実践編

前提

2025年現在、新型コロナ禍以前から、HTTPレスポンス・ヘッダでセキュリティを向上させようという試みはいくつかありました。またはありますね。

X-Frame-Optionsヘッダが、その嚆矢だったと記憶していますが、、、X-Content-Type-Optionsヘッダの方が時期的に早かったかな!?

まぁ、HTTPレスポンス・ヘッダがどんな状況かを調べる必要はあるかもしれないけど、いちいち面倒な感じなんですよね。

sPortRedirecotr.exeの機能

sPortRedirecotr.exe(sPortRedirecotr.NET.exe/sPortRedirecotr.NET.x86.exe)では、ロギング機能の一つにXML形式で、どんなURLの時にどんなHTTPヘッダであったかを記録(ロギング)する機能があるので、その紹介です。

sPortRedirecotr.exeの設定

診断作業をする前に、以下の設定をしておく。

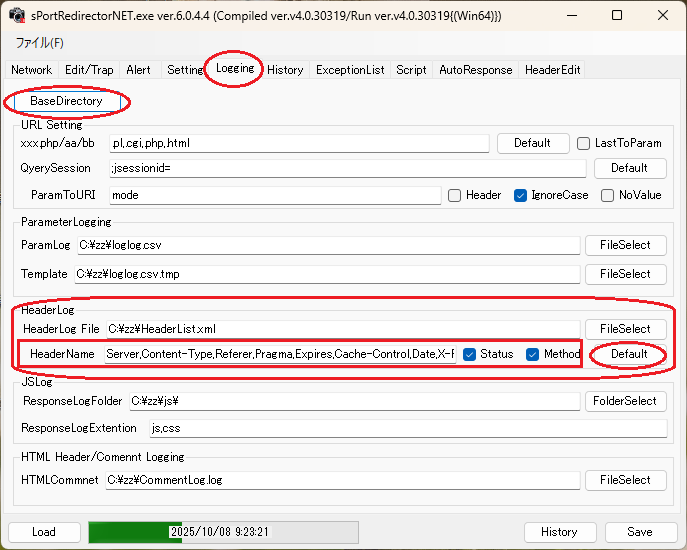

「Logging」→「HeaderLog」がその設定を行う場所

|

- ログの種類ごとにベースとなるディレクトリを個別に分けてもいいけど、まとめたいときは「BaseDirectory」ボタンでディレクトリを設定すると、各種ログのベースとなるディレクトリをまとめて設定できる

- 「Default」ボタンでは私が普段使っている設定が読みだされる

- 「HeaderName」テキストボックスにカンマ区切りのCSV形式でロギングしたいHTTPヘッダ(レスポンス・ヘッダだけではなく、リクエスト・ヘッダも含むので)の名前を与えておく

- 「Status」と「Method」チェックボックスは、HTTPレスポンス・ステータスコードとか、HTTPリクエストのメソッドもロギングするかどうかという設定

画面では、Serverヘッダとか、PragmaヘッダとCache-Controlヘッダとか、、、後はDateヘッダで日付もロギングしている感じ。

画面に映っていないけど、HSTSヘッダとか、X-Frame-Optionsヘッダとか、X-Content-Type-Optionsヘッダとか、X-Download-Optionsヘッダとか、CSPヘッダとかを収集するとよいと思う

こんな感じにしておくと、あとは作業後にまとめてURLとHTTPヘッダの状況の確認ができるようになるよ。

結果

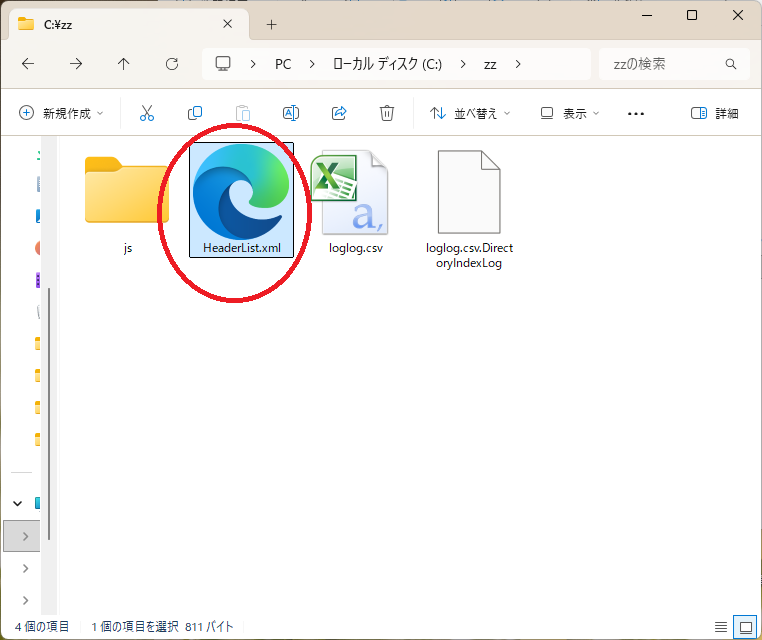

作業をしていくと、こんな感じで指定したディレクトリにログファイルができているよ

|

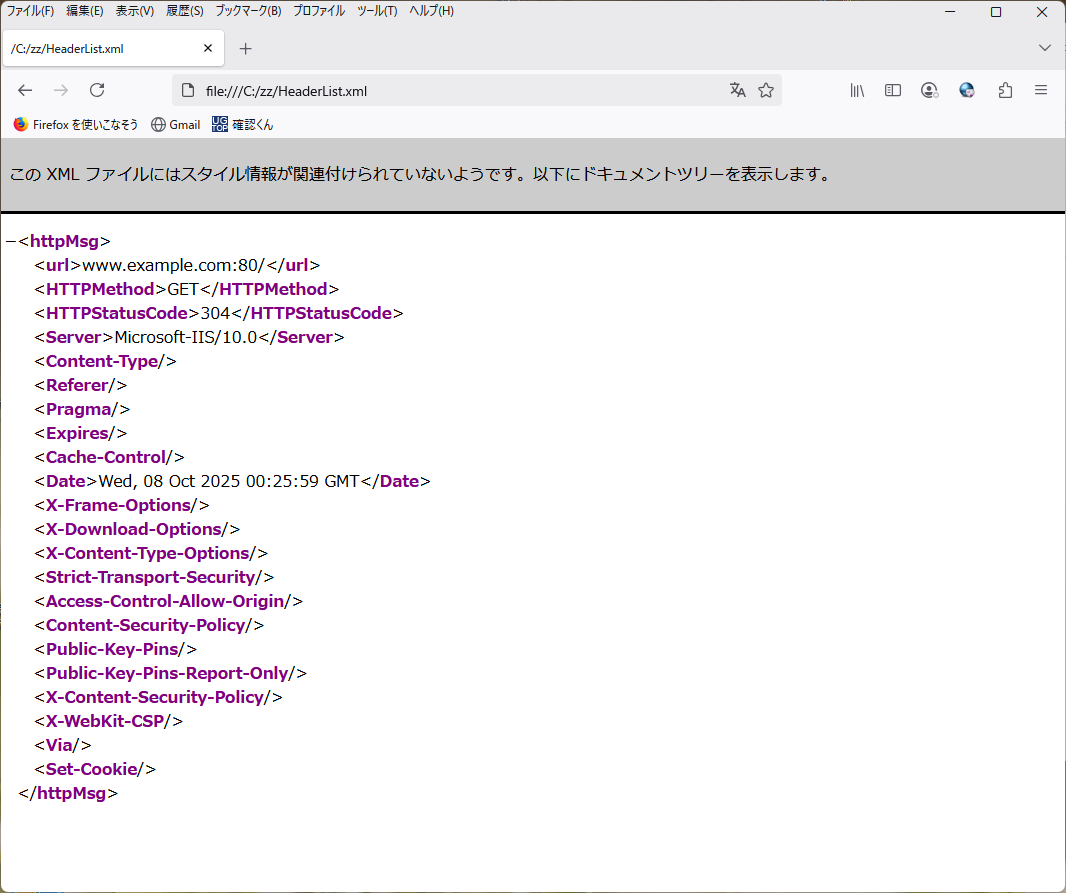

中身はこんな感じ

|

この例としての画面は面白みがないけど、、、あとは、XMLエディタなどで処理して、解析するなり報告書に埋め込むなりすればいいと思う。

CSV形式への変換

簡単なツールを用意している

結果(感想)

- まれに、HTTPメソッドの「GET」と「POST」で異なっていたり、HTTPステータスコードごとに異なっていたり、見ているといろいろと面白いかもしれない

- Webアプリケーション脆弱性診断のサービスとしては、オプションというかサービスというか"おまけ"に近いテーマだと思う

今後

Dateヘッダに頼らずに、ログに記録した日時もロギングした方がいいですね....後で実装しておきます。

利用に際して

当然ですが、本ツールは、デバグ用、開発用であり、悪用厳禁ですよ。

sPortRedirecotr.exe Manual

sPortRedirecotr.exe のメインメニューに戻る