Elastic Security for Cloud 発表、新しいポスチャ管理とワークロード保護機能を提供

皆様、こんにちは!Elastic テクニカルプロダクトマーケティングマネージャー/エバンジェリストの鈴木章太郎です。

重要なプレスリリースがブログで紹介されていますが、日本語ブログとしてこちらでもご紹介します。

Elastic Security for Cloud は、クラウドのポスチャを管理し、クラウドワークロードのセキュリティを確保するための新しい方法です。Elastic Security for Cloudは、Elastic Securityソリューションの機能を拡張し、Elastic Securityソリューションの可視性をエンドポイントからクラウドに拡張し、Elasticにすでに組み込まれているオープンで統合されたアプローチと豊富なセキュリティ分析機能に基づいて構築します。

Gartnerによると、組織の85%以上がクラウドファーストモデルに移行し、新しいデジタルワークロードの95%がクラウドネイティブプラットフォームに導入されているため、ビジネスの革新と成長を持続させるには、クラウド環境の保護が不可欠です。金融機関がブランチレスバンキングに移行する場合でも、小売業者がオムニチャネル戦略を通じて顧客エクスペリエンスを向上させる場合でも、クラウド環境の可視性を拡張して、重要なビジネスアプリケーションとサービスの可用性とセキュリティを確保することがビジネスの重要な優先事項です。

クラウド向け Elastic Security の紹介

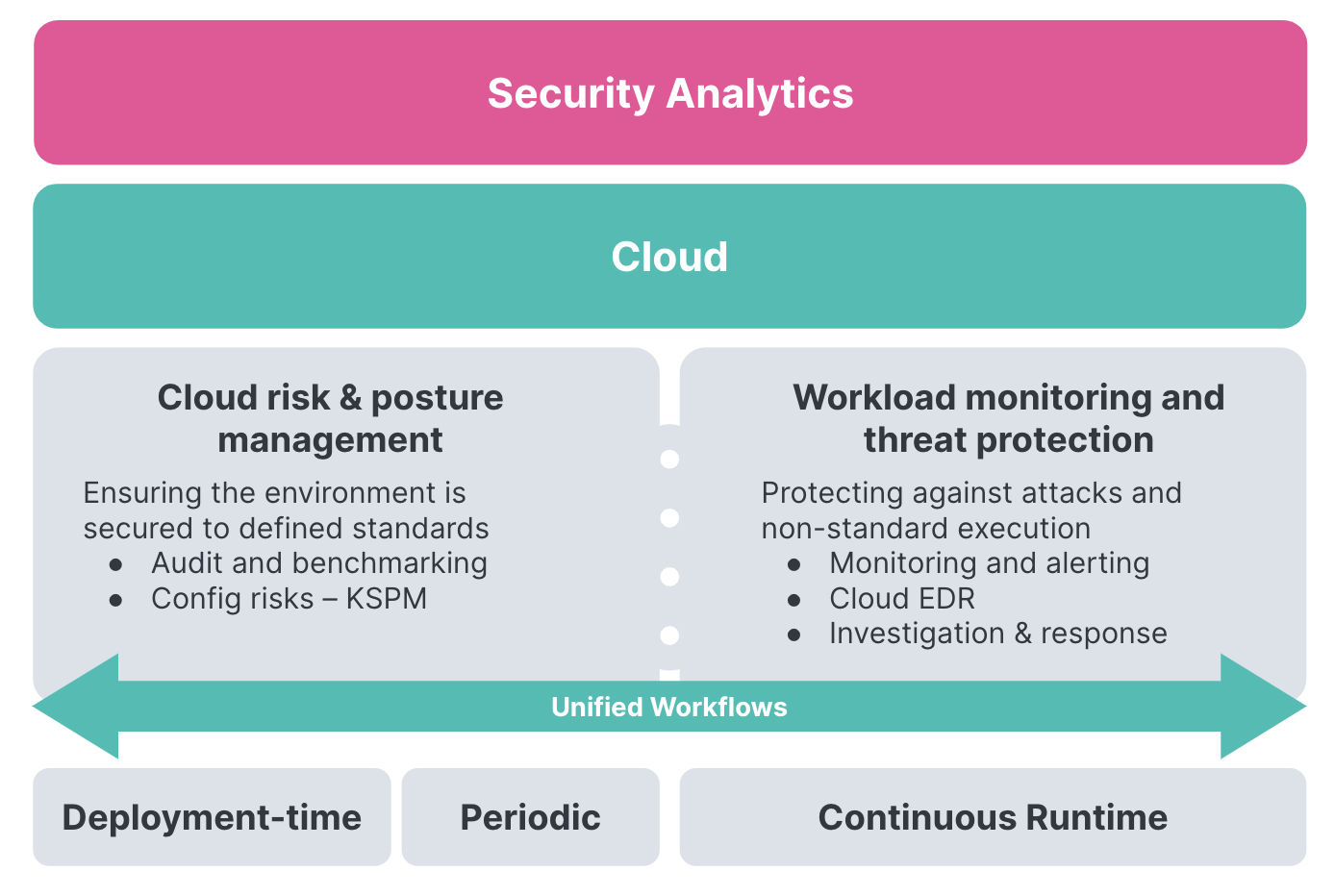

Elastic Security for Cloud は、Cmd と build.security の買収から構築された、リスクとポスチャの管理、脅威の監視とワークロード保護の新機能を追加して、Elastic Security の機能をクラウドに拡張します。お客様は、Elastic Security を使用して、デプロイ時から実行時まで、すべて1つの統合プラットフォームでクラウドネイティブ環境を監視できるようになりました。

この新機能は、Elastic Security 内のコアセキュリティ分析およびエンドポイント機能に基づいて構築されています。統合、検出ルール、機械学習モデルを活用し、セキュリティベンチマークへの準拠についてクラウド環境を監視するネイティブ機能を提供し、クラウドワークロードの実行時リスクを評価することでそれらを拡張します。この新機能は、Cloud Trail、ファイアウォールログ、その他のソースなど、顧客が複数のクラウドプロバイダーからデータを取り込んでクラウドを監視、監視、保護できるようにする統合も補完します。

クラウドワークロードの保護

新しいクラウドネイティブアーキテクチャが成長するにつれて、内部要素とサードパーティ要素への複雑さと依存関係も高まります。これにより、セキュリティを確保するために多くの要素をまとまってまとめる必要があるため、セキュリティが困難な断片化された環境になる可能性があります。さらに、ハイブリッドリフトアンドシフトアーキテクチャも多くの顧客環境で一般的ですが、他のアーキテクチャは選択的なリファクタリングを好みます。クラウド環境を保護するには、これらすべてのタイプの展開を可能にすると同時に、既存のセキュリティワークフローに統合して、プロセスのギャップを最小限に抑え、クラウドの採用を迅速化する必要があります。

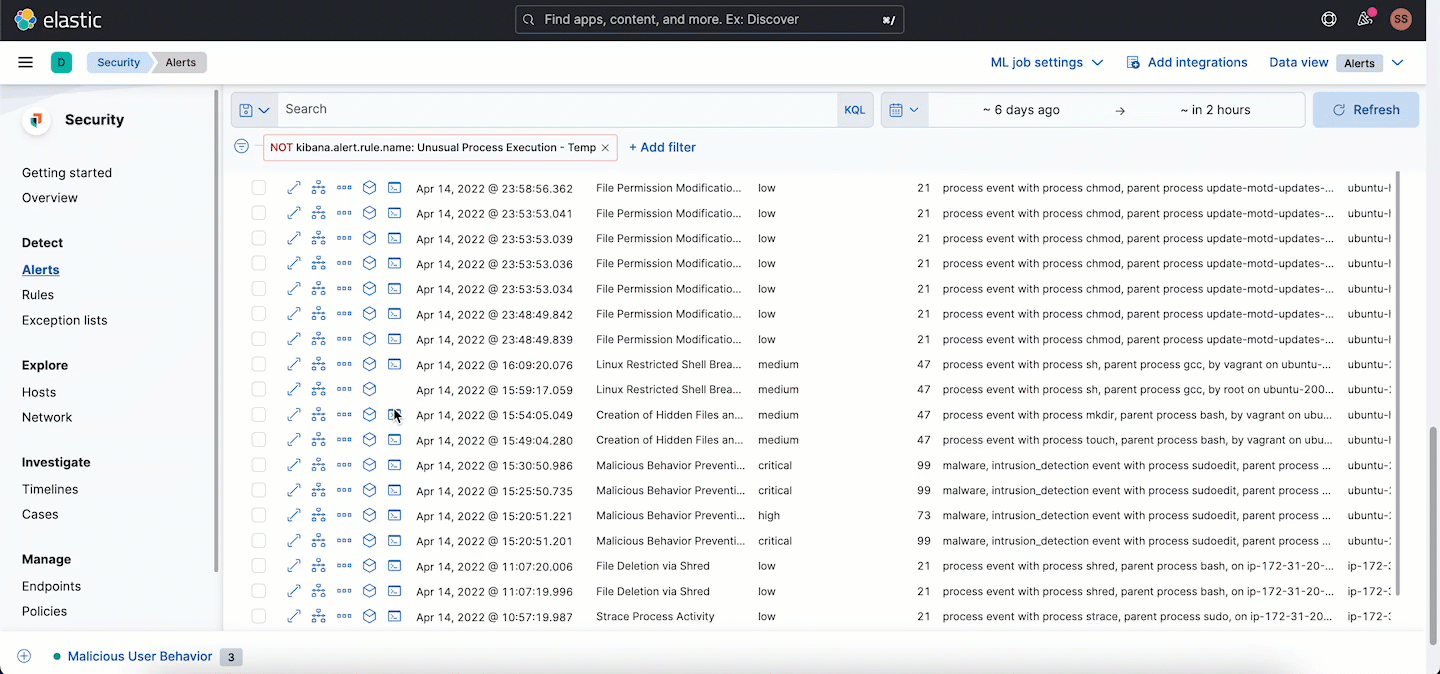

Elastic は、 eBPF テクノロジーを搭載した軽量エージェントを使用して、ハイブリッドクラウドワークロードとクラウドネイティブアプリケーションを保護します。この機能は、すぐに使用できる MITRE ATT&CK® に準拠した検出ルールと機械学習モデルを使用して、クラウドの脅威の識別を自動化します。これらの組み込みルールは、顧客固有の展開用にカスタマイズすることもできます。

検出は始まりにすぎません。調査は、セキュリティアナリストが実行する最も時間のかかる作業の1つです。Enterprise Strategy Group(ESG)による最近の調査では、組織の89%が、クラウド環境での検出から調査までの間に否定的な結果を経験していることが明らかになりました。応答時間が遅いため、攻撃者は横方向への移動、不正な情報へのアクセス、およびデータの漏えいにおいて競争上の優位性を得ることができます。

新しいワークロード保護機能には、調査をスピードアップするためのコンテキストインサイトと統合された使い慣れた端末のようなビューも含まれています。このビューはセッションビューと呼ばれ、アナリストがプロセスアクティビティを内省し、ユーザーとサービスの動作をよりよく理解できるようにします。インシデントの発生時に実行または試行されたアクションを正確に把握できるように、この可視性を確保することが重要です。また、組み込みの応答アクション、統合されたケース管理、およびセキュリティオーケストレーションプラットフォームとのワークフローの統合により、応答までの時間が自動化され、さらに加速されます。

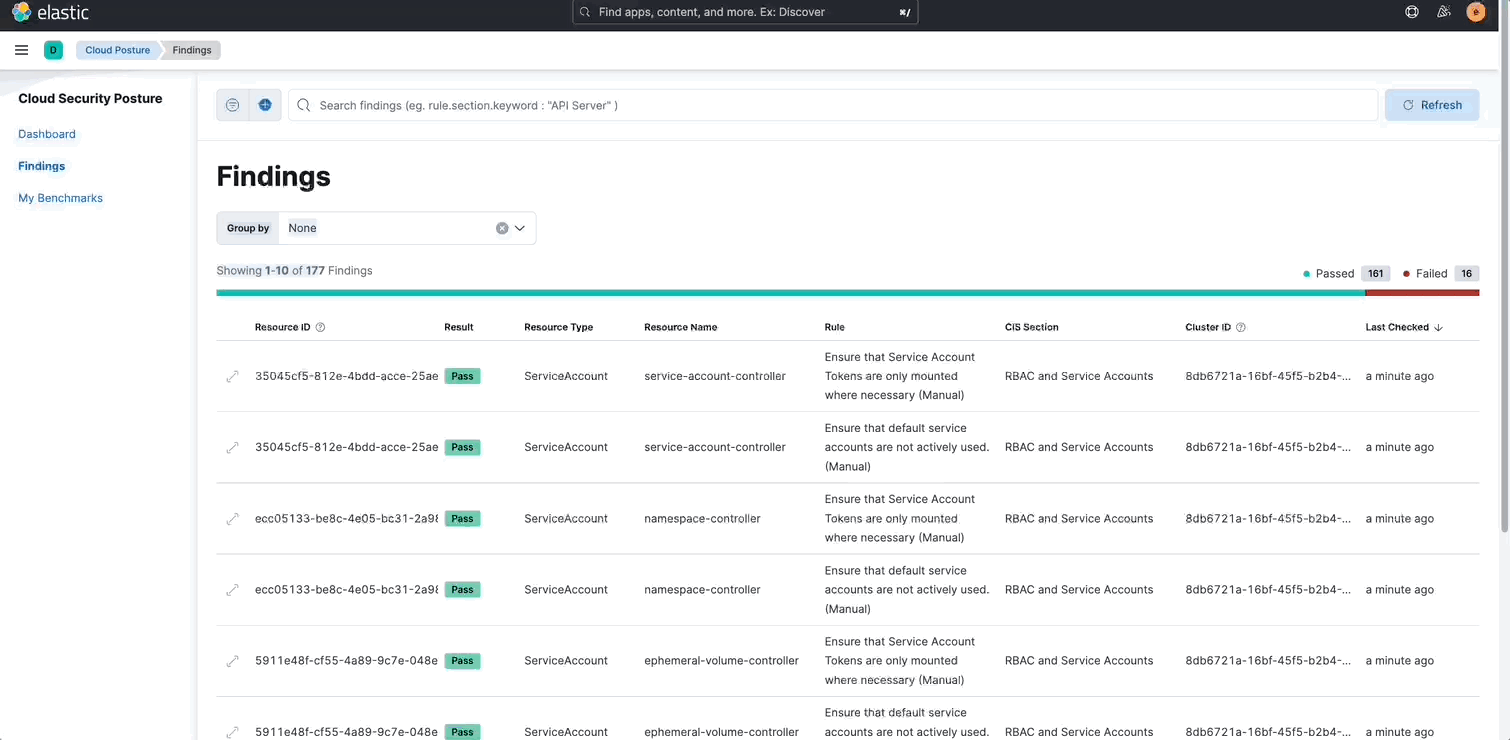

クラウドの姿勢を管理する

最近の Elastic の調査によると、クラウドネイティブテクノロジーを採用している組織のほぼ半数(49%)が、構成の誤りが今後2年間の侵害の根本的な原因になると予測しています。Elastic を使用すると、組織は Kubernetes アセット(KSPM)にクラウドセキュリティポスチャを適用し、情報セキュリティセンター(CIS)コントロールなどの業界ベンチマークに合わせてデプロイを調整できます。

CIS Kubernetes ベンチマークは、本番 Kubernetes 環境を強化し、攻撃対象領域を最小限に抑えるための重要な最初のステップです。300ページ以上のガイドには、コントロールプレーンコンポーネント(コントロールプレーンノード構成ファイル、API サーバーなど)、ワーカーノード(ワーカーノード構成ファイル、kubelets)、ポリシー(RBAC、ポッドセキュリティ、シークレット、など)、および他のいくつかの重要な要素。

この新しいマルチクラウド機能により、お客様は、コンテナオーケストレーションのデファクトスタンダードである Kubernetes の安全でない構成を、問題を修正するための推奨事項とともに特定できます。また、組織がクラウドリスクをほぼリアルタイムで可視化するのに役立つエグゼクティブダッシュボードを顧客に提供します。

Elastic Security for Cloud はイノベーションを加速

クラウドネイティブアーキテクチャは、アプリケーションの規模とイノベーションの速度を加速しますが、複雑さと依存関係ももたらします。断片化されたセキュリティへのアプローチは、その後のツールの無秩序な増加と統合されたセキュリティワークフローの欠如により、熟練したスタッフの不足をさらに悪化させます。Elastic Security には、全体的なセキュリティソリューションの不可欠な部分としてクラウドセキュリティが含まれており、展開全体を管理するための単一のペインがあります。これにより、顧客はセキュリティ操作を簡素化し、保護までの時間を最小限に抑えることができます。

クラウドへの移行が衰えることなく成長するにつれて、ビジネスはクラウドアプリケーションとサービスの可用性とパフォーマンスを監視および監視すると同時に、それらを攻撃から保護する必要があります。Elasticは、 Elastic Observability と Elastic Security の両方のソリューションを提供する単一のプラットフォーム内でこの複合機能を提供します。

Elastic を使い始める

既存の Elastic Cloud のお客様は、Elastic Cloud コンソールからこれらの機能の多くに直接アクセスできます。この記事で概説されている手順に従って、新しいクラウドワークロード保護機能を今すぐ有効にしてください。Elastic Cloud を初めて使用する場合は、Elastic Cloud の14日間の無料トライアルを開始してください。プロセスをガイドするには、クイックスタートガイドまたは無料の基礎トレーニングコースをご覧ください。