2025年も Ignite の時期がやってきました!

今年も公式には 11/17 週で Ignite は終わっていますが、これからパブリックプレビュー予定の新機能発表もありましたし、まだまだワクワクは止まらないぜ!という気持ちでいます。

本記事は、アツいトピックについてとにかく語りたかった Intune ウォッチャーによる萌え語り記事です。

(例に漏れずすでに公式のまとめ記事がありますが、あえて自作....)

以下構成で勝手に振り返ります。

| # | 章題 | 概要 |

|---|---|---|

| 1 | コアメッセージ | "Cloud native," "ambient AI," "trusted platform" が今年のテーマ!本セクションでは Intune トピックスの概観をまとめます。 |

| 2 | 注目のアップデート | Ignite のブレイクアウトセッションやBook of Newsなどのまとめ記事でフィーチャーされた内容から、AI エージェントの話題にフォーカスしてまとめます。 |

| 3 | さいごに | ちょっと感想を書いて締めとさせていただきます。 |

今年は本当に進化した Security Copilot が激アツです。

Ignite を通してあらためて Intune に搭載された 最新の AI 機能を振り返ることができたので、本記事の副題を「AI エージェントはここまで来た」にしてみました。

#AIエージェントの波に乗りたい🏄♀️

AI エージェント以外にも Intune アップデートはあるのですが、まずは確実にこのビッグウェーブについて語りたく、本記事は AI トピックまとめ記事にします。

Ignite ニュース続報

その後 Windows MAM の新機能についても記事を書きました!

1. コアメッセージ

今年の Ignite では、What's new in Intune: empower IT, protect endpoints & optimize with AI セッションが Intune 勢向けキーノートといってもいいくらい、Intune の主要ニュースを網羅してくれました🎉

(忙しくて何本もセッション見れないよ!という方でどれか 1本だけ見れるとしたら、Intunist にはこれ ↑ がおすすめです)

本セクションではまずこちらのセッションで紹介された以下 3つの概念を振り返ります。

1-1. クラウドネイティブ

- 参考:

私が個人的にメモを取り始めた2023年 (遅い?) から毎度繰り返されているのが「クラウドネイティブ」路線です。

ただし今年のクラウドネイティブは例年と一味違い、「AI活用のデータ基盤としてIntuneを活用できるよう、デバイスをクラウドに集約するメリットがある」と強調されていました。

昨年の Ignite では組織がクラウドネイティブを進める動機として、高まるサイバー脅威とサイロ化するレガシシステムがあげられており、どちらかというと push factor (現状のクラウドネイティブでない状態から押し出す要因) の印象が強かったです。

今年はクラウドネイティブにした先のメリットが語られ、pull factor (クラウドネイティブに引き寄せる要因) が揃ったなと感じました。

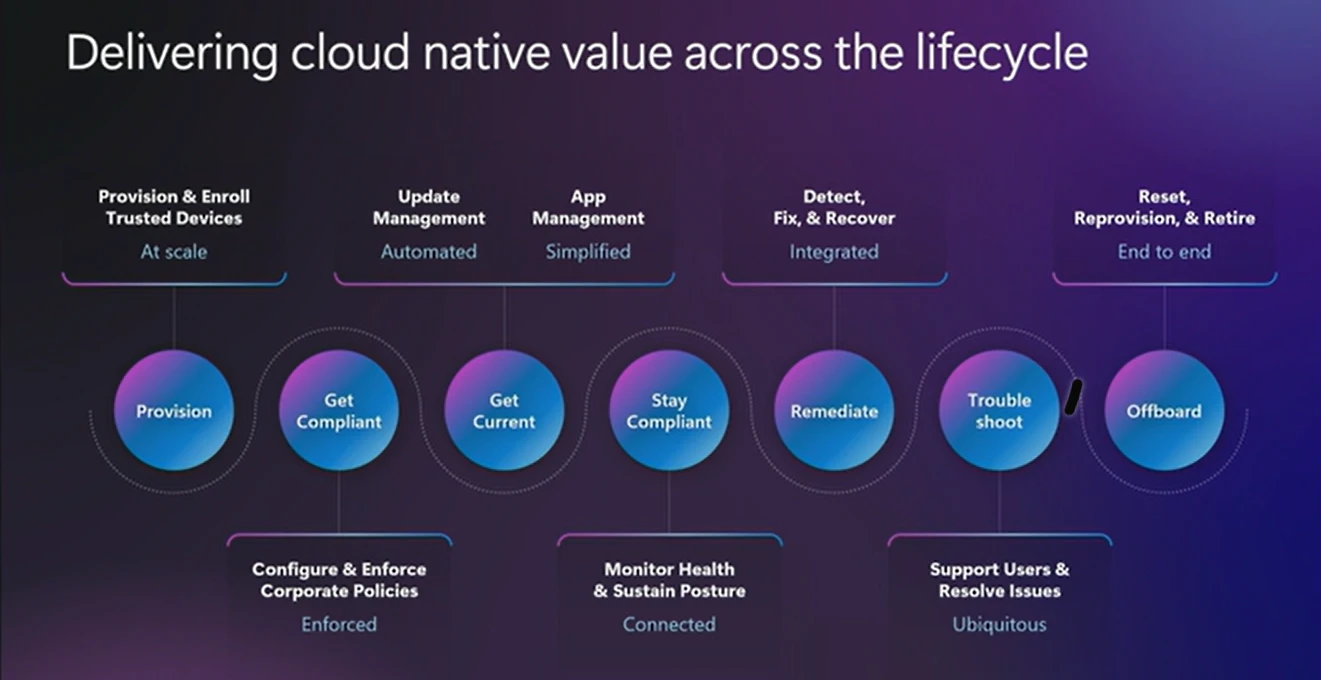

もちろん AI 活用以外にも、デバイスのライフサイクルの各段階で発生する運用においてメリットがあることも紹介されていました。

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

昨年の Ignite 振り返りはこちら!

自作振り返りにて「クラウドネイティブ」メッセージもまとめています。

もしよければどうぞ! Ignite 2024:Intune ニュースを萌え語り! > クラウドネイティブ

また、今年は参考にあげた 2つの Intune breakout sessions で「Cloud native is no longer an option」、「Cloud native is not an option」という強いメッセージが繰り返されました。

Microsoft の世界でデバイス管理するなら、クラウドネイティブが目指す先であると今回の Ignite で示されたものと思います。

これまでは比較的、ハイブリッド構成含め組織ごとのゴール設定があるという暗黙の了解があったのではと思います。

いち個人としては時代の動きを目撃した気持ちになりました。

1-2. AI

- 参考:

こちら、Intune キーノート (と私が勝手に呼んでいるブレイクアウトセッション) では「Ambient AI」と紹介されていましたが、要は AI everywhere ということです。

直近の新機能でますます Intune に Security Copilot 機能が組み込まれました。

その新機能というのがこちらです:

これら機能については次のセクションで振り返ります!

そしてこれらエージェント含む Security Copilot 機能ですが、なんと Microsoft 365 E5 ライセンスに包含されることが発表されました。

(参考:Agents built into your workflow: Get Security Copilot with Microsoft 365 E5)

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

もしかすると、Intune Suite が普及するよりも先に Security Copilot 活用前提の設計を求められるニューノーマルが来るのかもしれません...!

1-3. Trust

- 参考:

今回の Intune アップデートの目玉である AI エージェント機能の透明性が強調されていました。

まず、すべて Microsoft Entra Agent ID で管理可能だそうです。

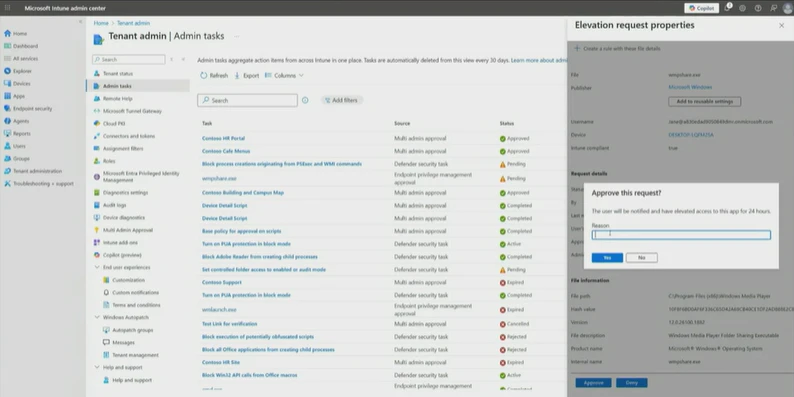

次に、エージェントがすべて自動でタスク遂行するのに抵抗感のある組織が多いことから、Intune に「Admin Tasks」という機能が搭載されることになりました。

エージェントは、Intune 上で「Read」と「Create task」の 2つの権限のみ持ち、テナントを分析して管理者がとるべきアクションをサジェストし、それをタスクとして登録します。

管理者は admin tasks の一覧からエージェントのサジェスト内容を確認し、よさそうであれば承認して変更を実行します。

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

このため、タスクはエージェントのコンテキストではなく、承認した管理者のコンテキストで実行されるそうです。

あくまで推察ですが、、もしかすると Intune でも将来的にエージェントの automation レベルを設定できるようになるかもしれないですね。

(Defender for Endpoint でデバイスグループ単位で AIR の 承認レベルを設定できるようなイメージで...)

2. 注目のアップデート

続いて、Book of News やブレイクアウトセッションで紹介されていた以下発表を、関連リンクや感想を交えて振り返ります!

2-1. Security Copilot in Intune

- 参考:

Security Copilot も機能が多岐に渡るようになってきました。

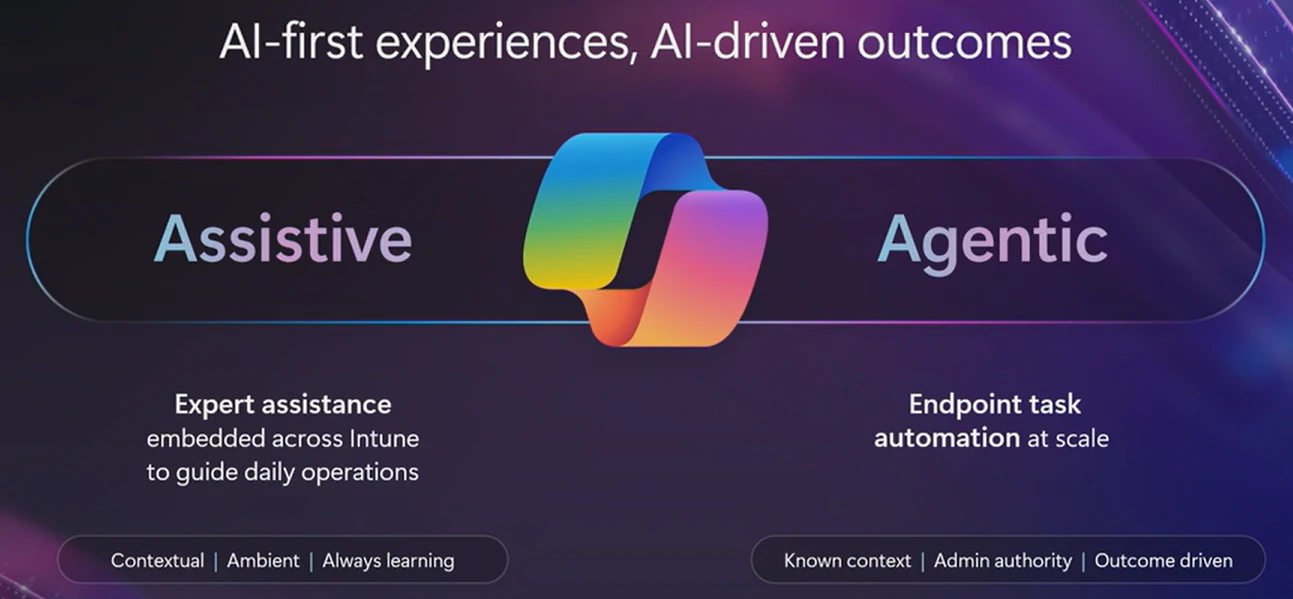

今回 Ignite では Security Copilot in Intune について、assistive と agentic の 2種類のエクスペリエンスを提供していると紹介されました。

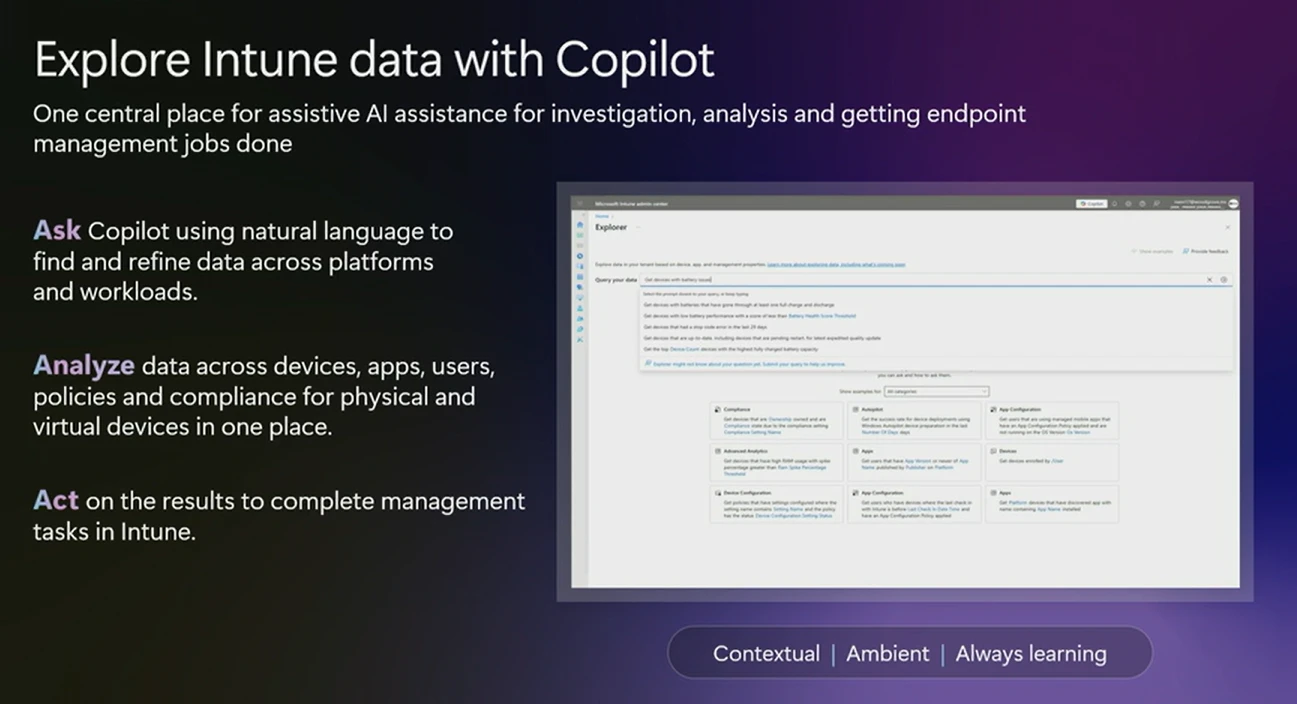

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

本セクションでは、assistive な機能として紹介された以下 2つについて取り上げます。

なお、agentic な機能はもちろん endpoint management agents のことです。こちらは次のセクションで振り返ります!

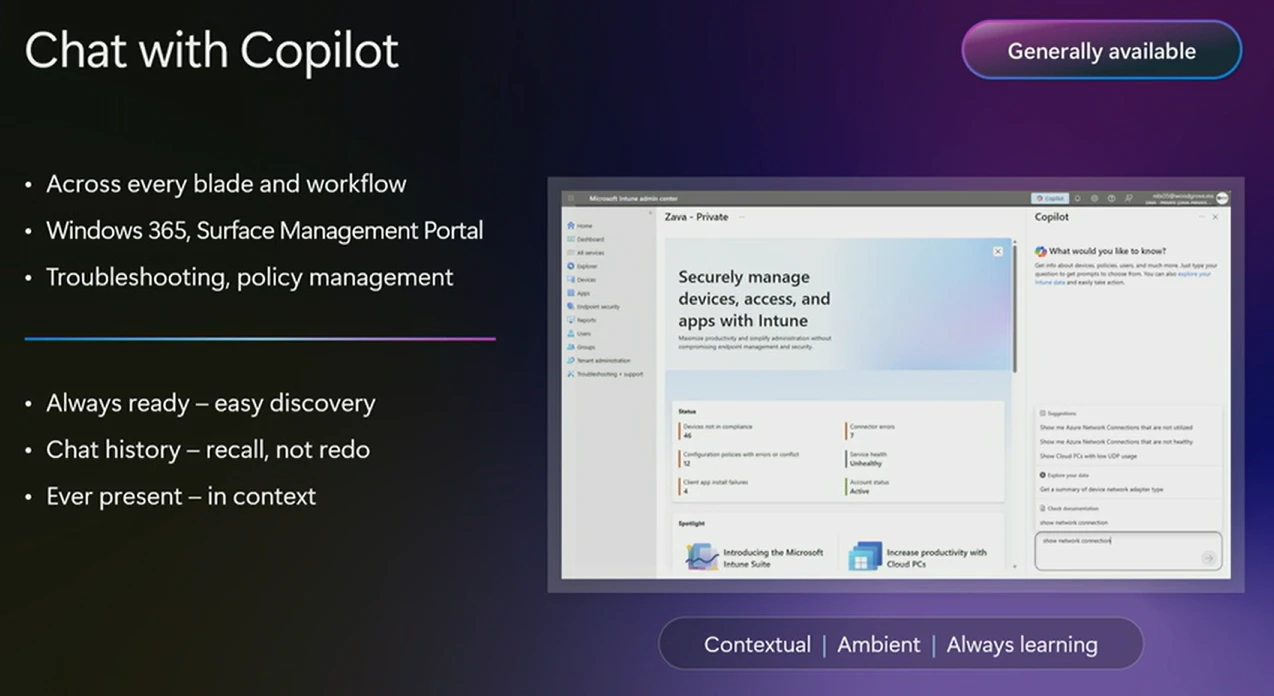

2-1-1. Chat

Intune 管理センター上の右わきのチャットウィンドウで Security Copilot と対話する機能です。(GA済み)

Intune 管理センターのすべてのページで Copilot と対話することが可能だそうです。

なんでも Intune 開発チームが Intune の仕様を教え込んでトレーニングしたそうで、期待しかないですね!(Intune 技術者としては「廃業」の文字がチラつきます。)

Chat history も搭載されており、これにより対話内容がよりユーザに合わせたものになるそうです。

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

2-1-2. Explore

こちらは Intune 管理センター上に新しく登場した Security Copilot の調査・分析に特化した機能です。

現在以下の Intune 機能の調査・分析に対応しているとのこと。

- Endpoint Privilege Management (EPM)

- Advanced Analytics

- Windows Autopilot

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

セッションでは、"We're constantly adding more data sources to explore to help you ask more natural language queries. This year: EPM, Advanced Analytics, Windows Autopilot." という流れで紹介されていたので、今後対応機能が増えると期待できそうです!

とはいえ初期メンから Autopilot が含まれているのは価値ありそうです。

こちら ↓ のセッションでは、23:30 あたりから Explore を使って EPM の利用状況を調査するデモがありました。

2-2. Security Copilot agents

- 参考:

続いては assistive な experience を提供してくれる Security Copilot の agents についてです。

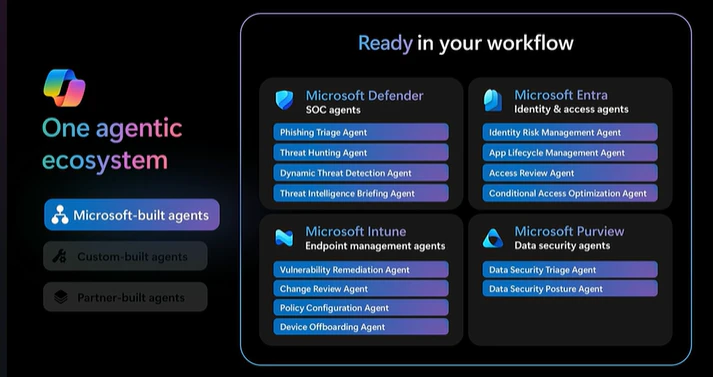

Security Copilot agents を整理すると、以下 3つのカテゴリに分けられるそうです。

- Microsoft-built

- Custom-built

- Partner-built

(↑画像出典:Security Copilot: Your agentic workforce for smarter, faster defense)

さらに Microsoft-built エージェントにも、大きく以下のカテゴリがあります。

- Microsoft Defender: SOC agents

- Microsoft Entra: Identity & access agents

- Microsoft Purview: Data security agents

- Microsoft Intune: Endpoint management agents

(↑画像出典:Security Copilot: Your agentic workforce for smarter, faster defense)

今年 3月末の Microsoft AI Tour 週に登場した当時と比較すると、だいぶエージェントのラインアップが増えました✨✨

本記事では、Microsoft-built エージェントのなかでも特に Intune と関係の深い以下 5つのエージェントについてまとめます!

- 2-2-1. Vulnerability Remediation Agent

- 2-2-2. Change Review Agent

- 2-2-3. Policy Configuration Agent

- 2-2-4. Device Offboarding Agent

- 2-2-5. Conditional Access Optinization Agent

ちなみに私が個人的に一番度肝を抜かれたエージェントは policy configuration agent です🔥

2-2-1. Vulnerability Remediation Agent

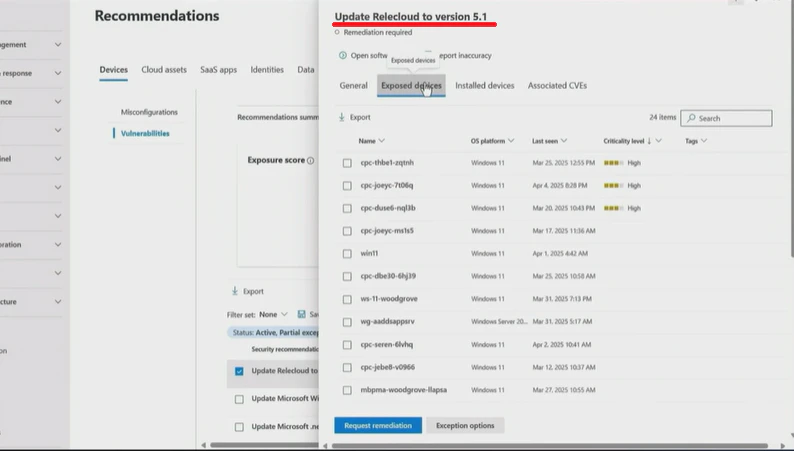

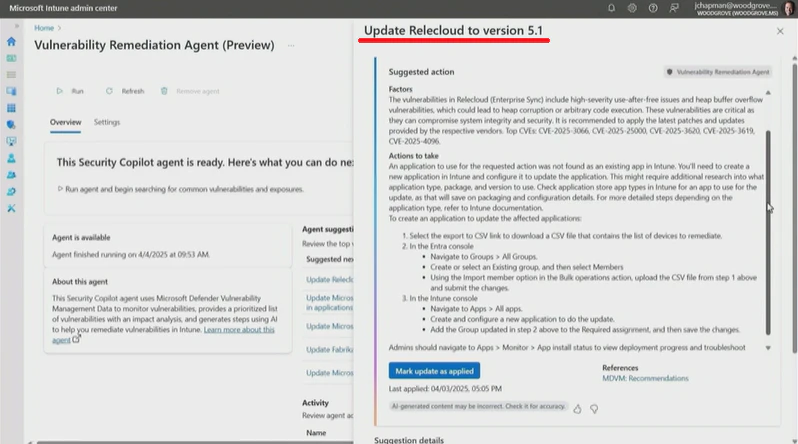

こちらは、Microsoft Defender の脆弱性情報と Intune のポリシー作成機能を横ぐしでつなげるエージェント機能です。

Defender が診断した脆弱性情報がエージェントにより Intune に連携され、エージェントにより Intune にてワンタッチで脆弱性を修復する設定ドラフトを作成できるそうです。

-

Defender 管理センター上の推奨事項画面

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI) -

対応する Intune 管理センター上の vulnerability management agent サジェスト画面

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

Microsoft Security の世界では、Defender が脆弱性を診断し、それを修復するためにアプリの更新やポリシーを展開したいのであれば Intune で対応するという役割分担があります。

この製品の役割分担は変わらず、エージェントが橋渡しをしてくれるようになります。

既出の機能として、Defender for Endpoint と Intune を連携し脆弱性情報・推奨事項と修復タスクをチケット連携する「セキュリティタスク」という機能がありますが、vulnerability remediation agent はこのセキュリティタスクの進化版みたいだなと思いました。

セキュリティタスクはまず発行が人力なのと、実はすべての脆弱性に対応していなかったり、チケットのポリシー作成インストラクションの中には抽象度の高いものがあり指示に合う構成プロファイル設定が見つからなかったりということもありました。

これらの点がエージェントで改善されるのであれば、タスク連携の自動化以上に恩恵がありそうです。

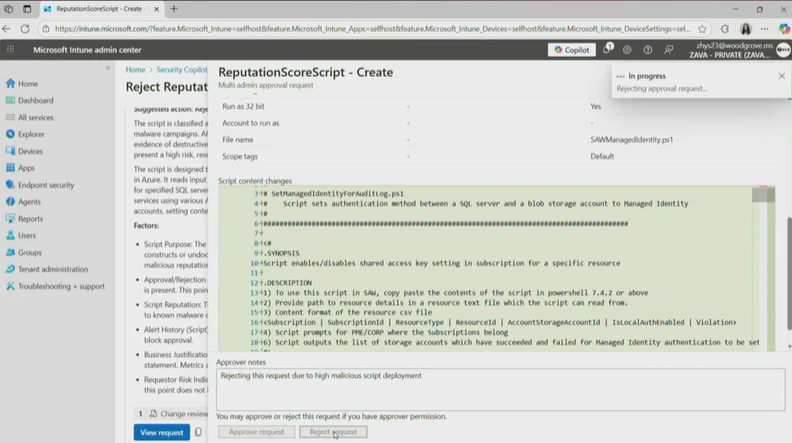

2-2-2. Change Review Agent

Intune の multi admin approval 機能の PowerShell の変更に対して、影響を分析して管理者の承認判断を助けるエージェント機能です。

(パブリックプレビューの現段階では PowerShell にのみ対応)

(↑画像出典:What's new in Intune: empower IT, protect endpoints & optimize with AI)

Multi admin approval とは、Intune でポリシーの変更を伴う作業を行う際、承認制で変更を適用する機能です。

申請者と承認者の間で変更を実施する業務上の理由メモをやり取りするワークフローチックな機能だそうです。

ご参考:Multi Admin Approval (複数の管理者による承認)とは

Multi admin approval の 登場当時1は PowerShell スクリプトの多段階展開にしか対応していませんでしたが、今年になってからあれよあれよという間にどんどん対応機能を増やしています。

(参考:What's new in Microsoft Intune)

この動きをみて案外 Microsoft が推している機能なのかもと思い、私もマークしはじめたところだったのですが、なんとエージェント対応機能になるとは!

なかなか胸アツな展開です。

Change review agent も、multi admin approval 自体の機能追加に追随して将来的に PowerShell 以外にも対応してくれるのかも...しれません。(願望)

What's new in Intune: empower IT, protect endpoints & optimize with AI セッションによると、競合するポリシーを作ってないかとか、すでに置換されたアプリのパッケージをアップロードしようとしてないかといった観点でも分析してくれるそうです。

(あれ、置換に言及されているということはすでにアプリ対応が予言されていると考えてよい...?)

少なくとも、現在の multi admin approval は業務上の理由記入欄があるとはいえ、どんな変更なのかは申請者の主張となります。

特にスクリプトの変更で、また特に Intune の世界だとスクリプティングスキルもまちまちな中、ちゃんと承認者が変更影響をレビューできるのかという課題があったと思います。

ここにエージェントが分析結果を提示してくれることで、承認者の判断材料が増えるのはスゴイ改善だと思います。

なお以下余談なのですが... みなさんは multi admin approval を導入したことがありますか?

正直、私は無いです!

これまで出会った管理者権限分掌に関する要件は、Intune RBAC で対応できるものばかりでした。

今後「変更適用を承認制にしたい」といった要件があれば multi admin approval を検討してもいいかもですが、まだ multi admin approval 自体が Intune のすべての機能の変更管理に対応していないので、この要件の範囲によっては対応しきれない可能性はあると思います。

個人的には、こういうケースでは PIM for Groups での実装も検討してもいいのかなと思いました。(Intune RBAC で変更可能なロールを用意し PIM for Groups でメンバー管理するグループに割り当て、PIM for Groups のメンバー設定を変更してメンバーアクティベーションに承認を必須にする)

とはいえ、このエージェントの登場により multi admin approval 機能自体の価値も上がったのではないでしょうか。

ぜひみなさんの考えもコメント欄で聞かせてください!

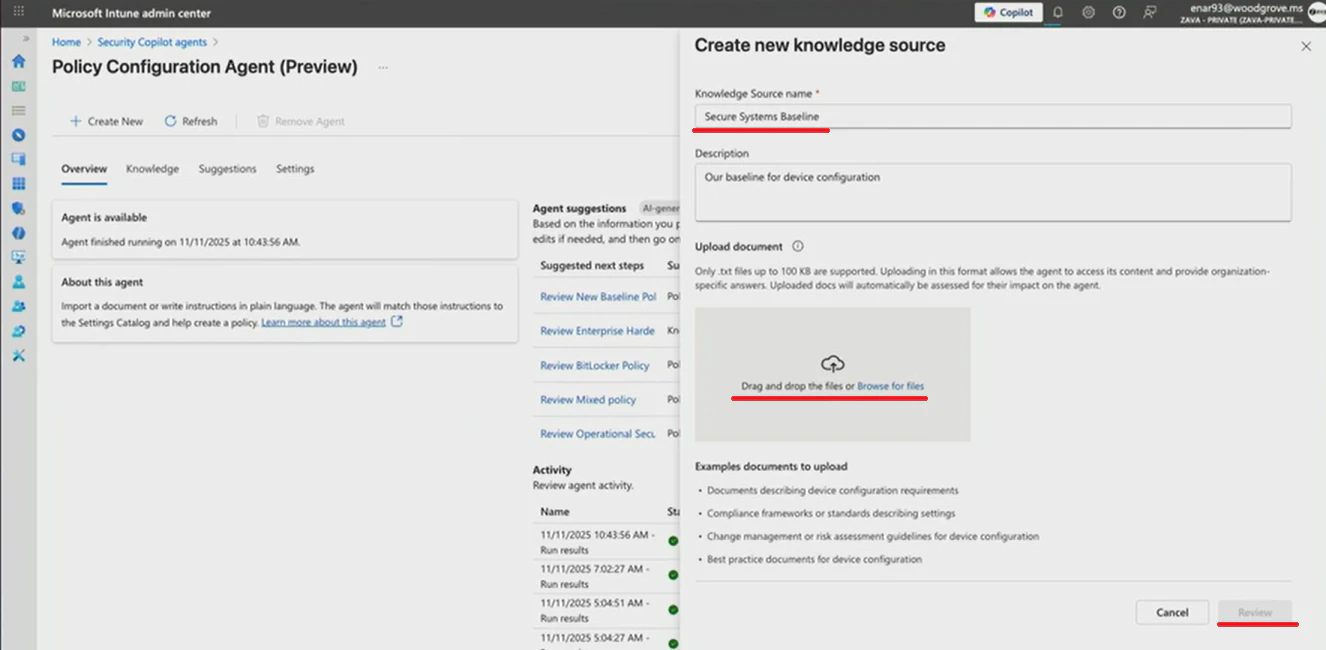

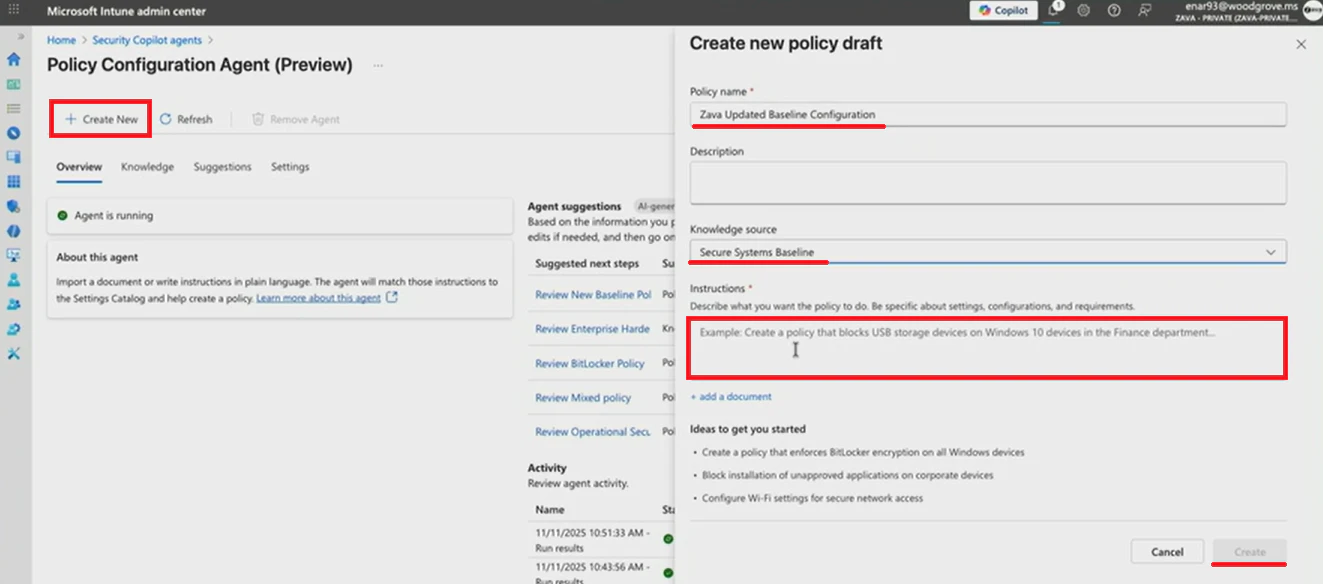

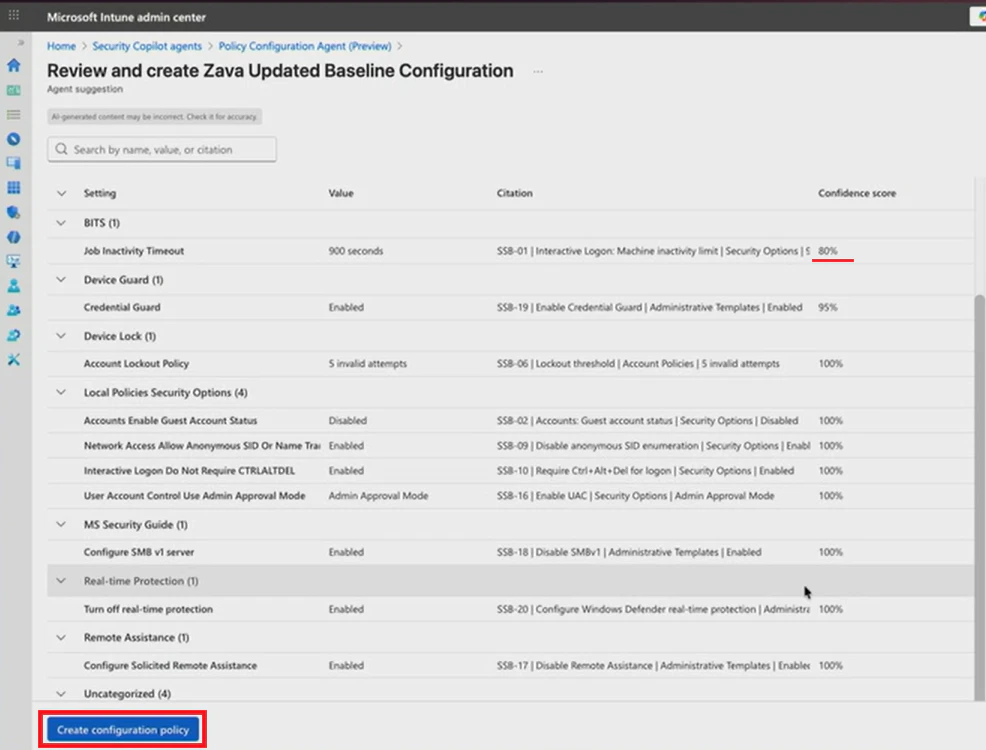

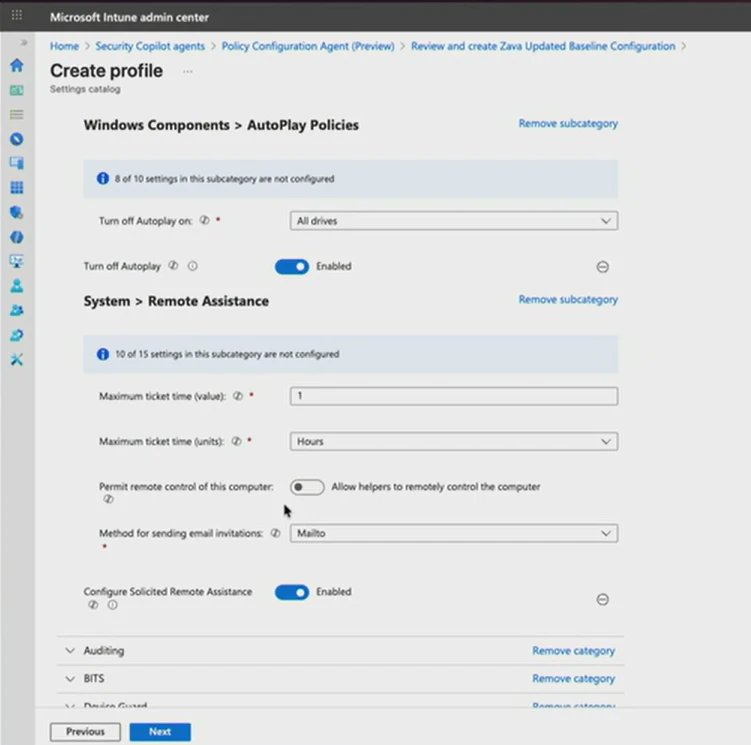

2-2-3. Policy Configuration Agent

これが今回、個人的に一番推しているエージェントです!

構成プロファイルを設計する際に、組織独自のセキュリティガイドラインや CIS などのベンチマークをもとにすることが多いですが、それをエージェント化したのがこちらです。

事前に設計のもととなるセキュリティガイドラインやベンチマークのファイルをナレッジソースとしてアップロードし、自然言語のプロンプトを入力しポリシードラフトを作成します。

以下、What's new in Intune: empower IT, protect endpoints & optimize with AI のデモ (28:43 あたりから) をダイジェストでまとめます。

(画像はすべてセッションより)

-

ドラフトをレビューします

-

すると見慣れた構成ポリシー編集画面に推移します

なんとポリシードラフト生成はここまで来ました。

私自身お客様のセキュリティガイドラインとにらめっこしたり、CIS をへとへとになりながら見漁ったりしたことがあるので、この機能は非常に刺さりました。

また、どの程度の設定をのせたいか、どの程度横流しできない独自ガイドラインがあるかにもより設計にかかる時間が変わる (このためポリシー適合性を PoC しましょう、PoC 期間を前出ししてアセスメントしましょうなどしていた) ので、このエージェントを使う前提があればスケジュールの引き方が変わる可能性もありそうです。

そしてもしかすると、GPO など既存ポリシーの移行も今後はこのエージェント活用できるようになるのかもしれません。

(注:セッション内ではそこまで触れられていませんでした。誰か~ GPO を htlm でエクスポートしてどの程度ポリシードラフトの confidence score が出るのか試してみて~!!)

ここに私の GPO 移行関連過去記事を供養しておきます。ナム...

過去記事紹介

いつかこれも「あのときは大変だったよね☆」と昔話になるのかもしれません。

なおこの記事内ではOS更新管理設定の移行について触れられていないのが心残りです!

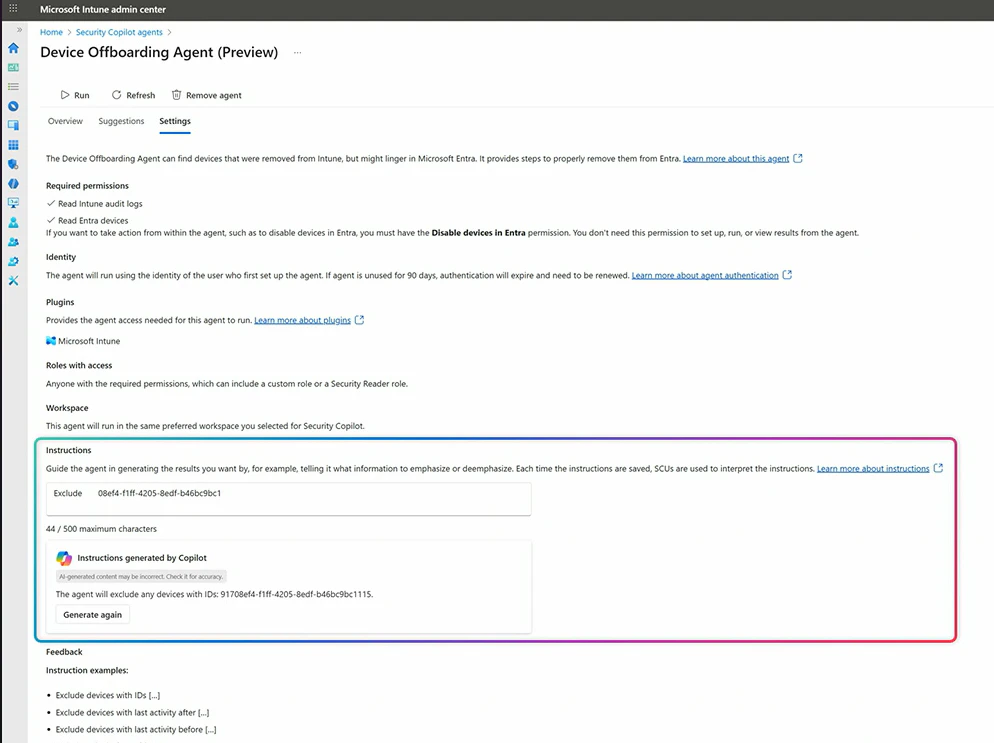

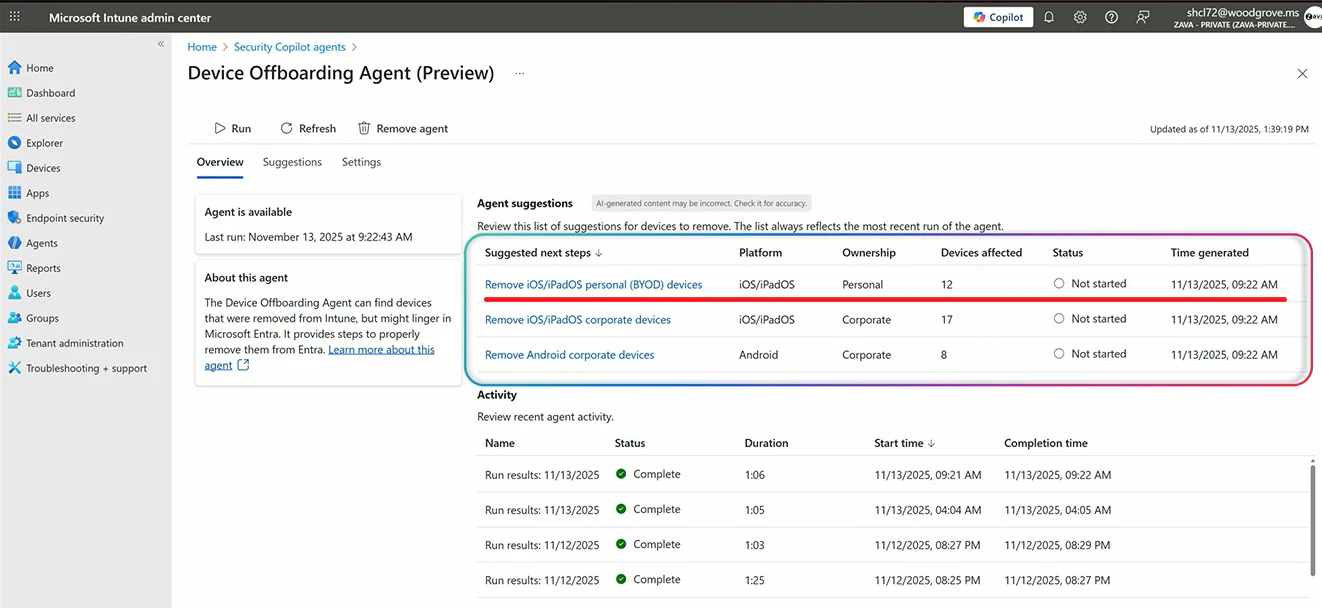

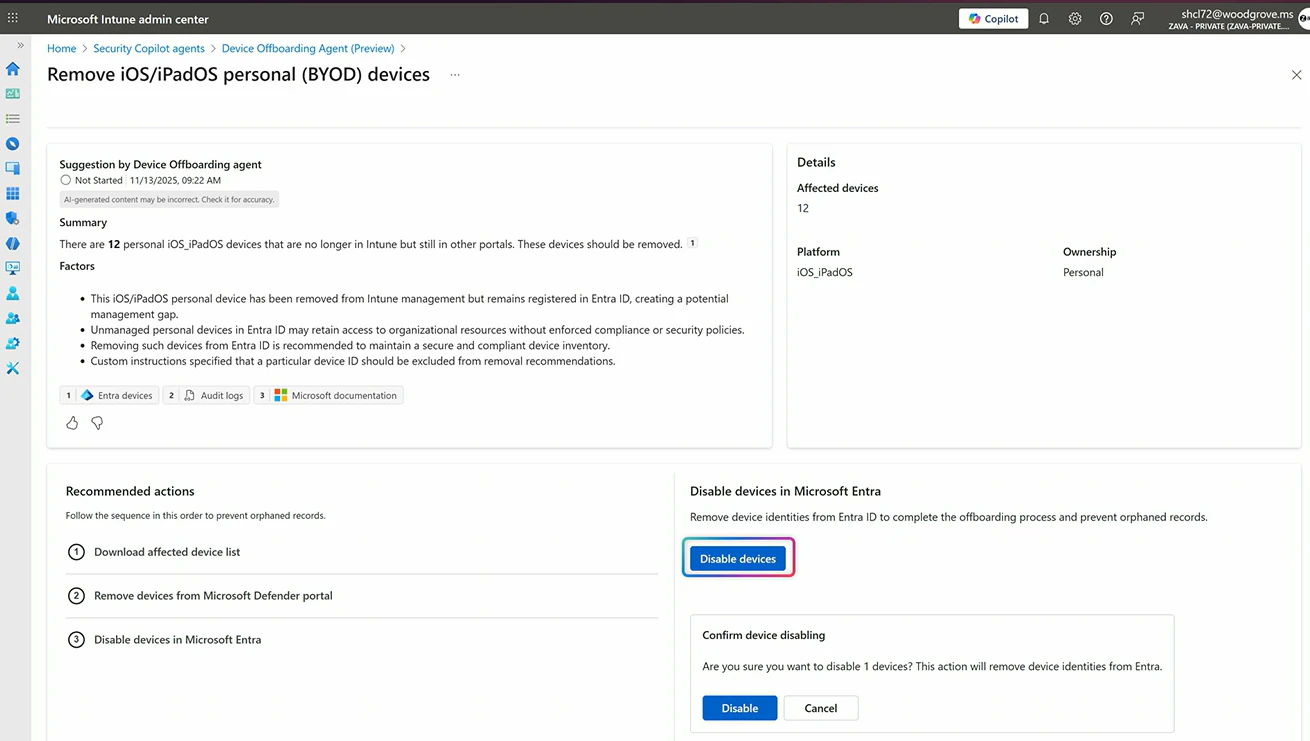

2-2-4. Device Offboarding Agent

こちらは、Intune と Entra ID のデバイス情報を俯瞰してプロンプトで指定された最終チェックイン日などをもとに Entra ID から削除対象となるデバイスを割り出してくれるエージェントです。

以下、Security Copilot: Your agentic workforce for smarter, faster defense のデモ (23:20 あたりから) をダイジェストでまとめます。

(画像はすべてセッションより)

Intune でデバイスを管理するということは、もはやすなわち Entra ID にもデバイスを登録するということです。

(Intune にのみ登録する MDM-only という管理の形も Windows でありますが、できることが極端に少ないうえに手動登録が必要なため企業デバイス管理の現場ではほとんど見なくなりました)

ただ、Intune から削除やワイプしたデバイスが Entra ID に残存するのはアルアルで、「これみんなどうしてるの?」という質問が AMA (Ask Microsoft Anything) セッションで過去何回か出ていることからも、共通の悩みだと分かります。

猛者は Graph API で作りこんで対処しているようですが、Intune のいいところはノーコード/ローコードでデバイス管理できるところですし、コーディングスキルを搭載していない管理者の方が多いのではないでしょうか。

また、MAM-only のデバイスは Entra ID にのみ登録され Intune には登録されない (存在しない) 状態が正なので、単純に Intune 側と Entra ID 側で突合してレコードがイコールになればいいという単純なものではありません。

(Intune にのみ存在するデバイスはほぼ無いが Entra ID にのみ存在するデバイスはあり得る (デブリ以外の意図した管理状態として))

ここのあたりのコンテキストをくみ取ったサジェスチョンができるのであれば、エージェントの付加価値となりそうです。

プロンプトでちゃんとコンテキストを指示するという、プロンプトエンジニアリング芸の領域になるのかもしれませんが。

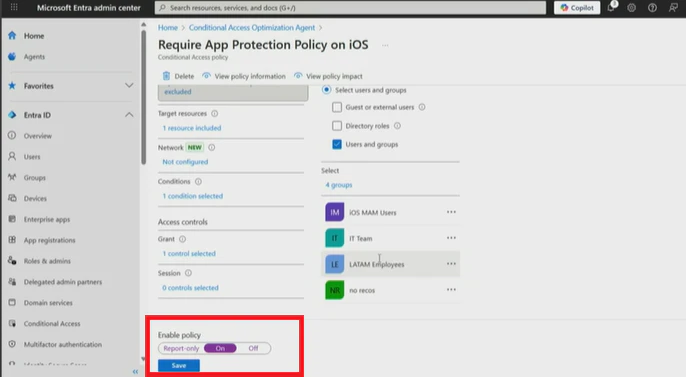

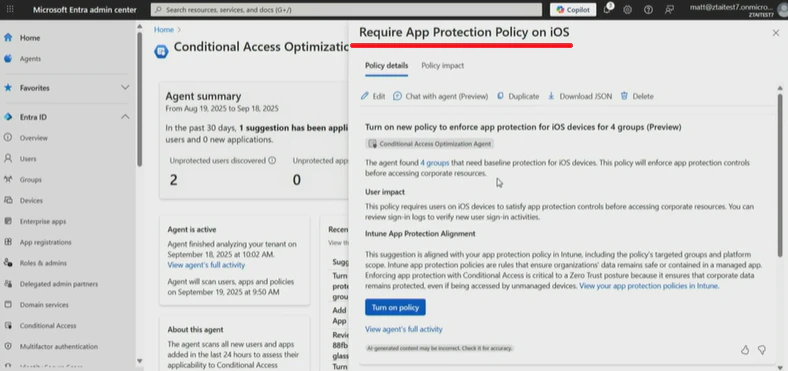

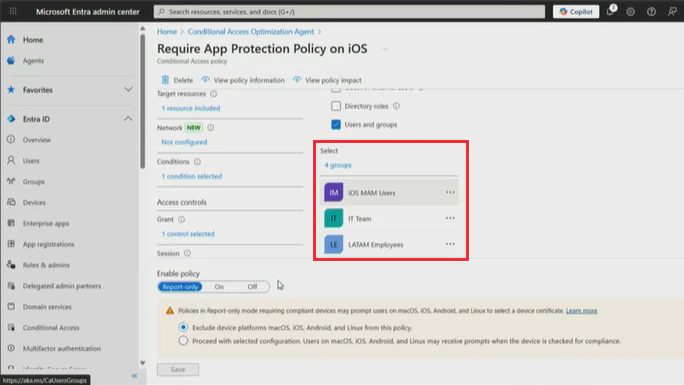

2-2-5. Conditional Access Optinization Agent

テナント上に存在する条件付きアクセスポリシー (CA ポリシー) の状態を分析し、最適化 (オーバーラップやすり抜けの解消など) を提案するエージェントです。

こちらのエージェントのすごいところが、単に Entra ID の CA ポリシーを見るだけでなく、テナント全体を見ているそうです。

デモでは、Intune 側でアプリ保護ポリシーを作成・割り当てているが、それに対応する CA ポリシーの存在していない状態でエージェントがテナントを分析し、アプリ保護を許可条件に求める CA ポリシーの作成をサジェストする様子が紹介されました。

以下、What's new in Intune: empower IT, protect endpoints & optimize with AI のデモ (37:00 あたりから) をダイジェストでまとめます。

(画像はすべてセッションより)

-

Entra 管理センター上で conditional access optimization agent を使ってテナントを分析 → エージェントが Intune アプリ保護ポリシーの存在と対応する CA ポリシーが無いことを検知 → CA ポリシー作成をサジェスト

-

サジェストから作成した CA ポリシーは、Intune アプリ保護ポリシーが割り当てられた 4つのユーザグループと同じグループが割り当てられた状態でドラフト生成されます (すごい!)

アプリ保護を利用する場合、Intune 側でアプリ保護ポリシーを作成するだけでは不十分で、アプリ保護適用の入り口かつ通り道となるように条件付きアクセスポリシーを構成する必要があります。

過去記事紹介

アプリ保護ポリシーとは、ユーザが組織アカウントでサインインするアプリの動作を定義するポリシーで、情報漏洩対策として人気の機能です!

以前画面キャプチャ制限仕様が変わった際に軽く機能紹介記事を書きました!

案外、アプリ保護ポリシーは存在するけど対応する条件付きアクセスポリシーが構成されていなかったり、いまやレガシとなった「承認されたクライアントアプリ」を許可条件に求めてしまっていたりするものです。

(実際にそういうテナントを見たことがあります...! その時はこちらが optimization agent としてサジェストしたものでした。)

今後は条件付きアクセスポリシー最適化アセスメントのお仕事が AI に取られるんですね。なるほど... (廃業)

さいごに

以上、なんととんでもない革新が起きました。

エージェントとして提供されることで、AI 活用シーンがより具体的にイメージできるようになりました。

これほど Intune の進化を感じる Ignite もなかなかなかったかと思います。

そして、「AI に仕事を取られるかも」という危機感を身近に感じました。

こうやってエージェントの価値をプレゼンすることが私の最後の仕事になってしまわないようにしたいです。。

あらためて今後エンジニアとしてどう生き残っていけばいいのか思いを馳せてみたりした Ignite week になりました。

みなさまにとってはどんな Ignite になりましたか? (推しのエージェントは見つかりましたか?)

もしよければぜひコメント欄で教えてください。

関連記事紹介

Windows MAM についても今回の Ignite で新機能発表がありました。

← 記事にしました!

また、昨年自分ウケに突っ走って Ignite 萌え語り記事を作成したところ、予想外にたくさんの方に読んでいただきとても嬉しかったです。

ありがとうございました!

過去記事紹介

自作の2024年版 Ignite まとめ記事をこちらにもそっと置いておきます。

この記事を通して今年もみなさまと Intune のさらなる成長の喜びを分かち合えると嬉しいです!

今年もお世話になりました。来年もどうぞよろしくお願いいたします。

-

Multi admin approval の登場:この機能単体をフィーチャーした GA アナウンスメントが見当たらず TechCommunity 記事から時系列をたどることができないのですが、Intune MVP の Prajwal Desai氏のブログによると 2022年 11月リリースだそうです。(参考:How to Configure Multiple Admin Approvals In Intune) なお、当時 PowerShell のみ対応というのは 2023年 10月時点で私が Intune 基本設計した際に収集した情報です。 ↩