10月16日に、Oracle Fusion Middleware の WLS Core Components

において、任意のコードが可能な脆弱性が公開(CVE-2018-3252)されました。

Oracle Critical Patch Update Advisory - October 2018

本発表の約1週間後、本脆弱性の発見者の「Zhiyi Zhang of 360 ESG Codesafe Team」氏は22日、ブログの方で情報を公開しています。

脆弱性のポイント

weblogicのユーザ認証をバイパスして、コード実行を試みる脆弱性みたいです

basic認証を突破して、コード実行できる脆弱性みたいですので、最悪という感じではない印象です。

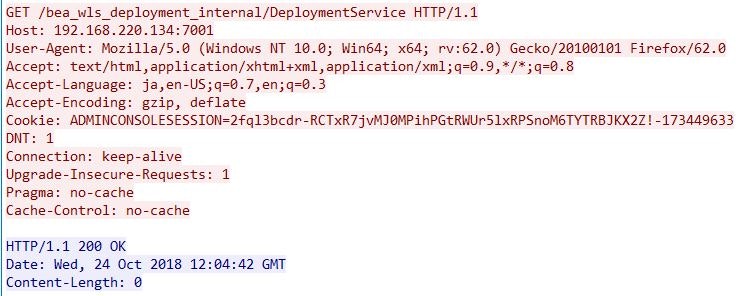

発見者ブログにあるパスにアクセスした結果を記載します。

①GET /bea_wls_deployment_internal/DeploymentService HTTP/1.1

コンテンツが存在していた場合、サーバからはコンテンツサイズ0の、200 OK が返ってきます。

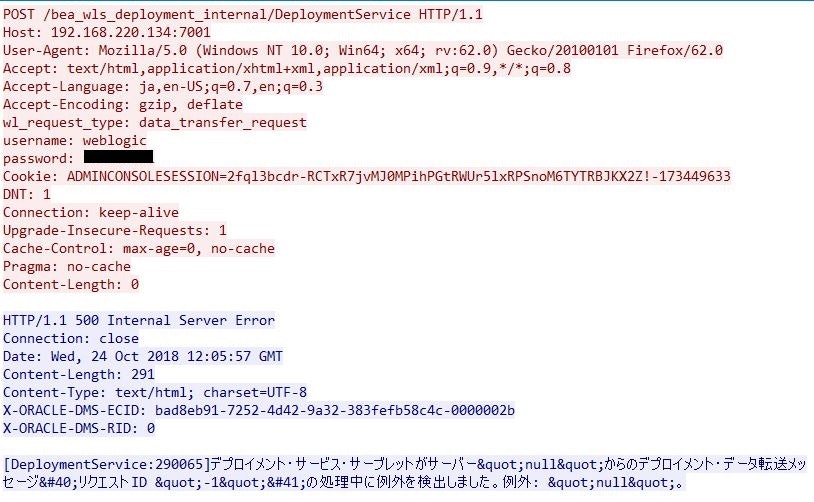

②POST /bea_wls_deployment_internal/DeploymentService HTTP/1.1

content-length:0で、正しいusernameとpasswordを付けてあげると、500エラーが返ってきました。

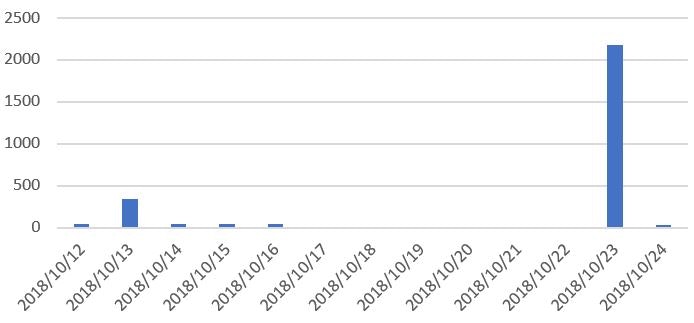

ハニーポットでの検知

本脆弱性に関係するかは不明ですが、/bea_wls_deployment_internal に対して、oracleのCritical Patchより早い12日から検知し始めています。

400以上のIPアドレスから合計2000回ほどのアクセスでした。

ただ、/bea_wls_deployment_internal/DeploymentServiceが存在しても、/bea_wls_deployment_internalは404を返します。

何か深い理由でもあるんでしょうか。

最後に

今回の脆弱性は、basic認証が必要そうなので、そこまで影響は高くないですが、

公開していたら閉じましょう。