自律分散でサイバー攻撃に備えよ。慶應大学・中部電力との協創が産んだ「分散型SOC」とは?

ビジネス環境における情報システムの高度化によって、企業はかつてないほどに多くの情報を扱って事業展開を推進することができるようになってきました。一方で、サイバー攻撃等のセキュリティリスクは年々高まっており、個人情報や顧客情報等を適切に保護してリスクマネジメントを講ずることは、重要な社会的責務と言えるでしょう。

今回はそんな情報セキュリティ領域において、分散型オペレーションの仕組みを研究開発している日立製作所の取り組みについてです。同社では2016年より慶應義塾大学と、2017年からは中部電力も加わって共同研究を進めており、巧妙化するサイバー攻撃に対して複数組織が連携してインシデント対応する「分散型セキュリティシステム」の研究開発を推進しています。

具体的にどのような取り組みをして、どのような研究成果が出ているのか。日立の研究者2名にお話を伺いました。

日立製作所経験者採用実施中!

サイバーセキュリティシステムの研究開発

募集職種詳細はこちら

目次

プロフィール

研究開発グループ デジタルサービス研究統括本部 サービスシステムイノベーションセンタ セキュリティ・トラスト研究部 研究員

研究開発グループ デジタルサービス研究統括本部 サービスシステムイノベーションセンタ セキュリティ・トラスト研究部 企画員

セキュリティ分野で進められる「自律分散型」オペレーション

――まずは「分散型セキュリティオペレーション」(以下、分散型SOC)という考え方について、その概要を教えてください。

西嶋 : 一言でお伝えすると、サイバー攻撃から「守る側」で協力していきましょう、というコンセプトに基づいて構築されるセキュリティ手法です。何かしらのインシデントが発生した際、そのインシデントを共有することで、他の人は未然に同じインシデントが発生することを防ぐことができる。また、誰かが攻撃された際に別の人が助けることができるという、2つの側面があります。

――従来のセキュリティ技術とは何が違うのでしょうか?

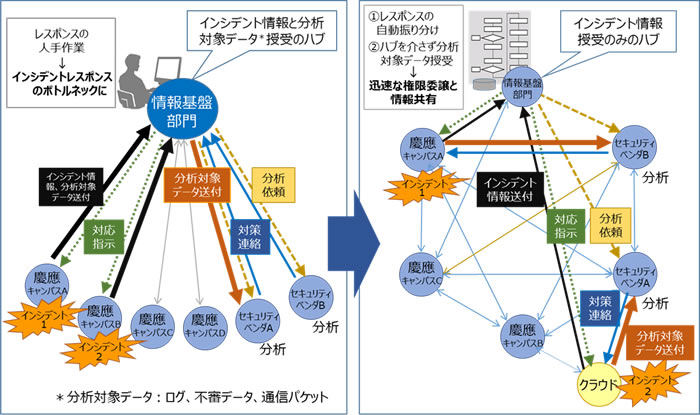

西嶋 : 従来のインシデントレスポンスでは、主に情報基盤部門等のメンバーが中心になって、複数の組織に対してインシデントの情報と分析データのやりとりを行っていました。しかし、これでは対応に時間がかかってしまい、またやりとりに際したヒューマンエラーの発生も起こりえます。

これに対して分散型SOCを前提にしたオペレーションでは、特定の人に対応を集中させず、ネットワーク内の各組織にあるセキュリティ対応チームが、自律分散的にインシデント対応を行うことになります。インシデントレスポンスに求められる機能をあらかじめ標準化することで、オペレーターの介在なしにデータや分析結果が自動的に組織間で連携されることになるので、より迅速で正確な情報共有と対応が可能になります。

従来のセキュリティオペレーション(左)と分散型セキュリティオペレーション(右)

――インシデントレスポンスに求められる機能を標準化するとは、どういうことなのでしょうか?

西嶋 : 組織固有の設定があったり、環境に応じた対策内容になっていたり、そもそもセキュリティ対策というものが属人的になりがちです。しかし、本質的には共通の事案もあるはずなので、それらを共有して使えるようにするということです。

――なるほど。最近Webなどの文脈で「自律分散型」の組織やネットワーク構造が話題になっていますが、セキュリティ領域でもこのような構想が進んでいるんですね。

西嶋 : そうですね。セキュリティ界隈では、守る側が情報共有をするという動きが増えています。国が実施しているサイバーセキュリティ協議会などもあり、このような思想での研究・施策が増えていますね。

そのような研究・施策と、我々の研究の違いは、より具体的な生のデータを共有するという部分です。とはいえ、何かしらの機微情報を含んでいる場合は共有が難しいので、機微情報とそうでない情報とのバランスを見ながら共有・解決していくものになっています。

2016年2月から慶應義塾大学と、2017年4月からは中部電力も加わる形で、実証フィールド上でインシデント対策の向上に向けた共同研究開発を進めています。

ダークネット通信分析によるサイバー攻撃の予兆検知

――順番に共同研究の内容と成果を教えていただきたいのですが、まずはどんな取り組みからスタートされたのでしょうか?

西嶋 : 最初の成果としては、2018年2月に発表した「動的認証認可技術」です。これはインシデント発生時の対応組織を自動的に振り分け、そのインシデントに関与する組織が新たに判明する度に、認可からデータの授受の認証までを一気通貫で自動処理するという技術です。静的な認証認可だと「誰に何をしてもらうか」「どのデータを共有してもらうか」ということを、1つずつ漏れなく定義していく必要があります。しかし、動的であることによって、発生ケースに応じた対応がより柔軟に可能になる。これが分散型SOCの中核技術の1つです。

――なるほど。

西嶋 : その次は、「複数組織で観測したダークネット通信の分析による、サイバー攻撃の予兆の検知」です。こちらは2019年6月に発表したもので、組織間で情報を共有する際に最初に目をつけたのがダークネットでした。

社内のログでは人の名前、ユーザがアクセスしたWebサイト、会社のシステム構成情報といった機微情報を含むことがあります。そこでまずは、そのような情報は含まないことが多いダークネットを利用しました。

――そもそもなのですが、ダークネットとはどのようなものでしょうか?

西嶋 : 平たくお伝えすると、組織が持っている「未使用アドレス群」のことです。多くの組織が持っており、それぞれから異なる情報を取得できるので、ダークネット間の相関関係を見て、どのような新しい情報を得られるのかを研究していきました。

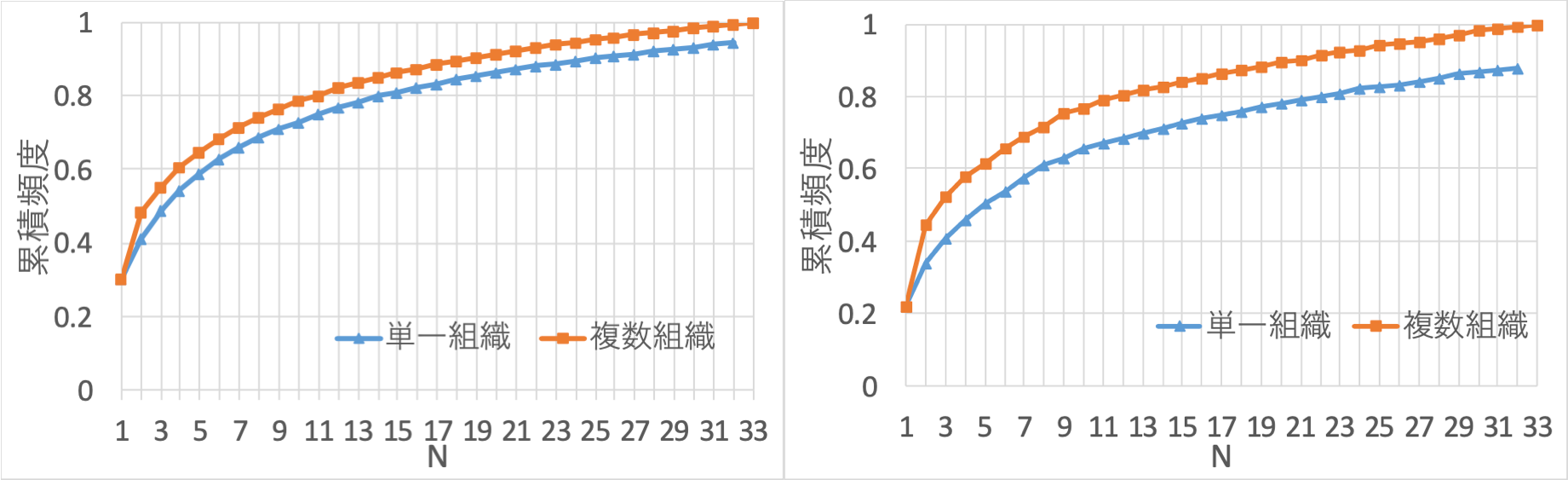

具体的には、慶應義塾大学と中部電力で観測した1日2,000万件にも及ぶダークネット通信を分析し、極めて少数の通信であってもサイバー攻撃の予兆を検知することができました。

2019年8月28日のポート/プロトコルが 22:TCP(左)および9200:TCP(右)における、送信元ホスト数の累積頻度の比較結果(画像引用:論文「複数組織を跨ったダークネット観測の効果に関する検証」より)

――サイバー攻撃の予兆とは、具体的にはどんな現象があるのでしょうか?

西嶋 : 例えば、事前に脆弱な部分がないかを探し、弱点が見つかったらそこから攻められるというケースが想定されます。その場合は、急に特定のソフトウェアで使っているポートの通信が増えるなどの現象が現れます。

使われていないアドレスにやってくる通信は、往々にして正常なものではないため、ダークネットがサイバー攻撃の予兆を検知するのに適しているわけです。

組織間の「信頼度」を考慮した分析プラットフォーム

――2020年以降の研究成果についてはいかがでしょうか?

植木 : ダークネットには機微情報や機密情報が含まれておらず、共有し易いからこそ最初に進めたという背景があります。とはいえ、より詳細なインシデントレスポンスをするためには、機微情報・機密情報も含まれるような情報も共有していく必要があります。

一方で、組織がどういうセキュリティシステムを使っているか、どういう構成でシステムを構築しているかといった情報も入ってきてしまいます。そういった情報については、共有する相手先に対して「情報を漏洩しない」という信頼を求める必要があります。

――信頼をベースに、従来は対人で確認と切り分け等をしながら進めていたものを機械化する、ということですね。

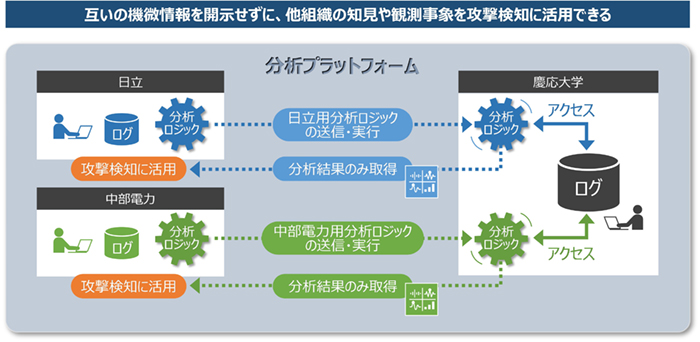

植木 : はい。共同研究グループでは2021年3月に、他組織が持つインターネットとの通信履歴や攻撃対処履歴などについて、機密性を担保しながら共有できる分析プラットフォームと、プラットフォーム上で悪性Webサイトを検知する分析ロジックを開発・発表しました。

具体的には、情報そのものを共有するのはなかなか難しいので、情報を分析した「結果」について共有しやすくするということです。日立は歴史のある動的解析システムをもっています。もちろん、慶應義塾大学も中部電力も独自の分析ロジックをもっています。しかし、それぞれの内容には違いがあります。よって、日立、慶應義塾大学、中部電力それぞれの分析ロジックを互いに送信・実行し、分析結果のみを取得するという流れで攻撃検知をしています。

――なるほど。これであれば、機密性を保ちながら情報を他の組織とスピーディーに共有できますね。

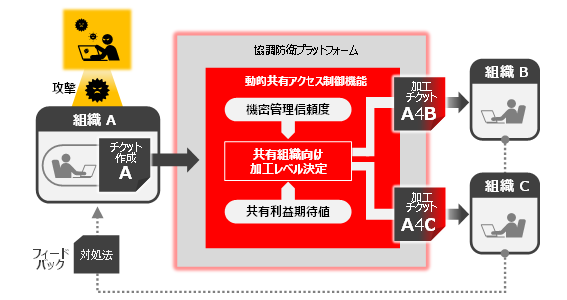

植木 : また2022年3月には、組織間の「信頼度」を考慮したインシデントチケット共有システムによる協調防衛プラットフォームの仕組みも発表しました。

通常、攻撃を受けた組織は対策状況をインシデントチケットとして記録、管理していて、これを各組織に通知をするのですが、従来ではこのチケットから機微・機密情報を除去するのに時間がかかっていたので、十分な協調効果を得られていませんでした。

これに対して今回発表したプラットフォームでは、チケットに対して「信頼度」と「共有利益期待値」に基づいて情報除去の加工が自動でなされるので、対応がより円滑に進むことが期待されます。

相手組織に応じてチケットの情報加工レベルを決定する「動的共有アクセス制御機能」と、チケット共有で得られるフィードバックの期待値を算出する「チケット共有利益算出機能」によって、協調防御プラットフォームは構成されている

――組織間の信頼度って、具体的にはどのように決まるのでしょうか?

植木 : 組織間の信頼関係や取引実績などで算出されるもので、実証では信頼度DBに格納されています。実際に攻撃が発生すると、システム加入時の信頼度の初期値に、情報共有時の実績を反映した値で判断することになります。信頼度等が高い組織に対してはチケットをほぼ無加工で共有しますし、信頼度等が低い組織に対しては、IPアドレスの一部やシステム構成情報などの機密情報を削除して共有するというわけです。

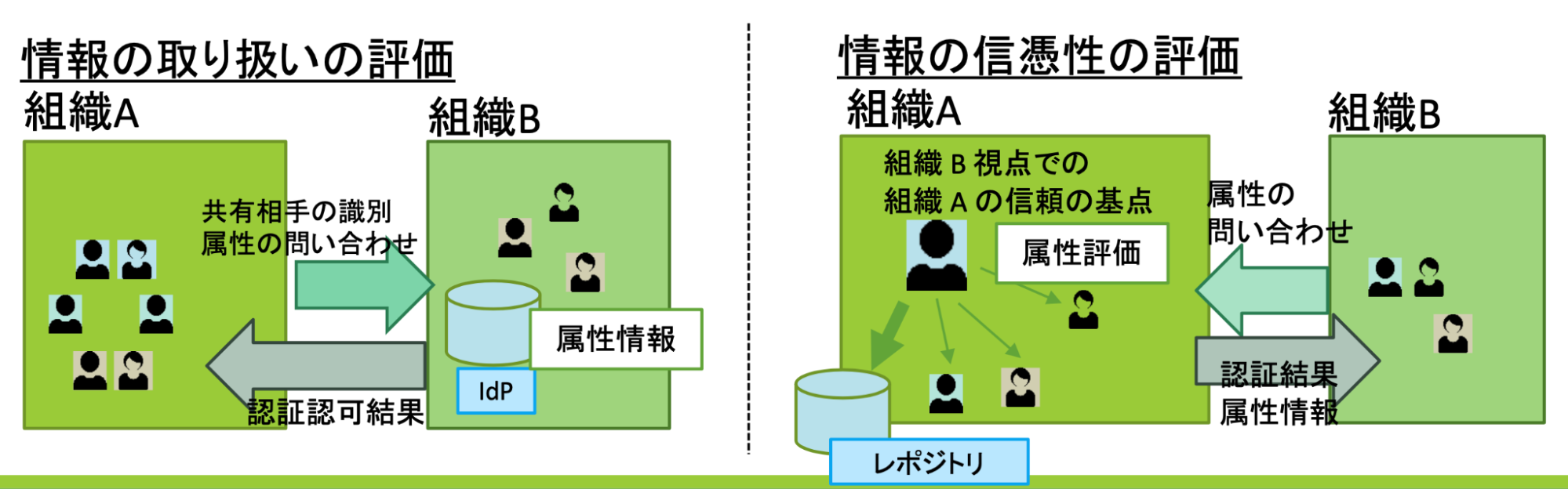

組織Aから組織Bへチケットを渡す際の「情報の取り扱いの評価」(左)と「情報の信憑性の評価」(右)について。情報の取り扱いの評価については組織間の信頼関係に基づいて検証し、情報の信憑性の評価については組織間と組織ごとのメンバー間の信頼関係に基づいて検証することが方針として定められている

植木 : 組織内の情報を共有するとなると、安全性が求められます。

安心と信頼を担保できるような技術でないといけないという課題感から、ここまでご説明したようなアプローチで研究を進めています。

実際の生データを使える共同研究はとてもやりがいがある

――一連の研究活動を通じて、特にどのような点に苦労されましたか?

西嶋 : インシデント発生時には関係各所に情報をスピーディーに共有した方が良い、という認識自体は年々高まっていると思いますが、では具体的に何をどう共有すると、どのような効果があるのか、という部分を示していくのが難しいと感じています。

また共有できる情報にも制限があり、先ほどお伝えしたとおり機微情報についてはすぐに共有できないところがあるからこそ、共同研究ではダークネットから始めて少しずつ拡張していったという背景があります。この辺りも進め方が難しいなと感じています。

――COVID-19をきっかけに企業を取り巻く環境は激変していると思いますが、そのあたりの影響としてはいかがでしょうか?

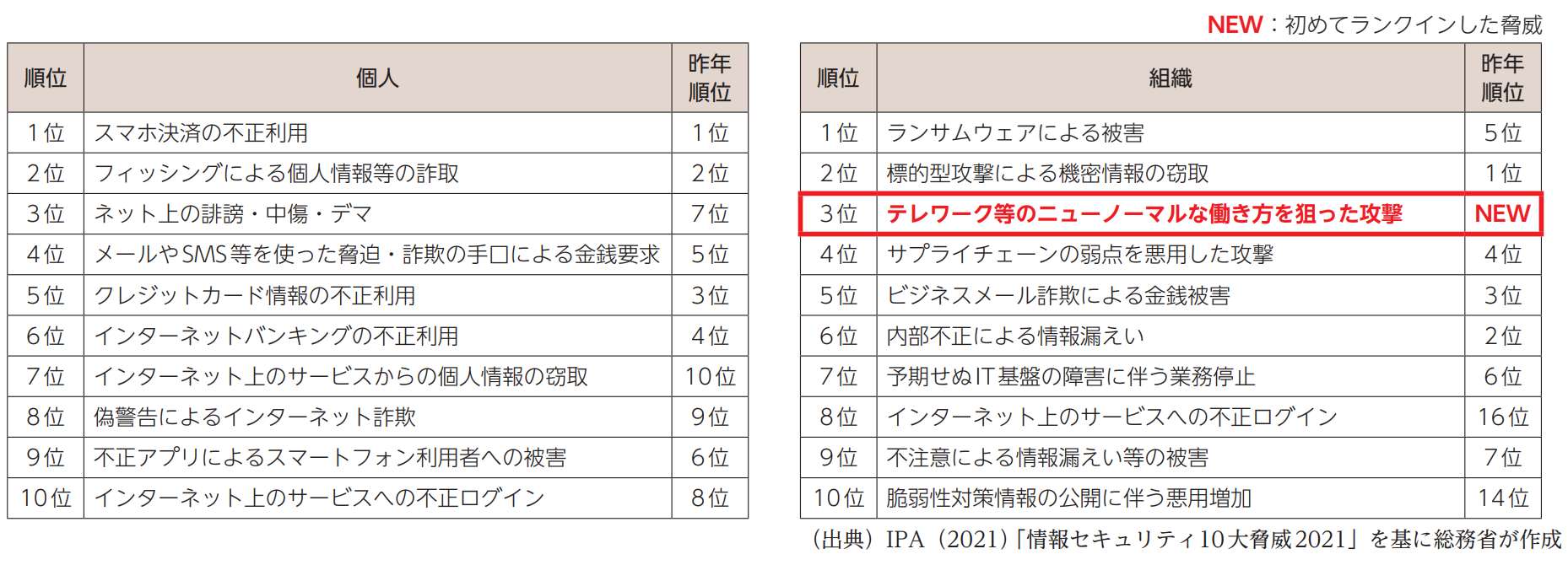

植木 : クラウドの登場や在宅勤務の増加などから、今まで組織内で運用してきたものをより外部に出さなければいけないという環境になってきています。「企業の内側なら安全」と慢心せず、全て信頼せずに安全性を常に検証しようというゼロトラストの考え方が広まってきていて、ここで認証認可の考え方が非常に重要になってきていると感じます。

西嶋 : ゼロトラストというワードも、ここ数年で聞く頻度が増え、併せて、それにまつわる研究も一気に進んできたと思いますね。

情報セキュリティ10大脅威2021(IPA)(画像引用:総務省「令和3年版 情報通信白書 第4節 コロナ禍におけるデジタル活用で浮上した課題」より)

――なるほど。おふたりにとって、セキュリティ研究のやりがいは何でしょうか?

西嶋 : 攻撃手法は多岐にわたりますし、一見すると問題が発生しなさそうなところにも脆弱性が存在します。そのようなところに対して、様々なことができるという観点で非常にやりがいがある分野だと思っています。

植木 : 攻撃手法などを分析していくと、こんな方法を使っているのかと感心させられることが多々ありますね。

――共同研究の面白さ、という観点ではいかがでしょうか?

西嶋 : 生のデータをもらって使える、という点がとても大事だと感じています。セキュリティ分野だと、どうしても実際のデータにはアクセスできないことが多いので、非常にありがたいですね。

植木 : 社内の人とは異なる視点を持っている人と研究を進められることですね。例えば慶應義塾大学は学校なので、セキュリティの対象者も違うし、自由な教育研究活動を尊重する方針であるがゆえに見える、企業では起こりえないインシデントについても考える必要があります。様々なケースを想定する必要があるので、とても腕がなるところだと感じています。

日立では、論文の提出が会社として推奨されている

――おふたりの今後の目標について教えてください。

西嶋 : 企業で研究職をやっている以上は、何かしらビジネスに結び付けて売上に貢献したいですね。この研究については、第二期があと2年で終わる予定なので、そこが事業化の目安かなと思っています。

植木 : 同じく、今やっていることの製品化を目ざしたり、日立の類似サービスに組み込むなど、ゴールにつなげられるような実証や検証を続けていきたいと考えています。

先ほどもお伝えした通り、COVID-19の影響で在宅勤務が増えるなどして、今まで以上に人々がインターネットに触れる機会が増えてきました。それに対して、セキュリティへの意識はまだまだ十分に広がっているとは言えず、セキュリティ面で信頼性を担保できるシステムの構築も十分とは言えません。今後さらにサイバーセキュリティは身近なものになっていくと思うので、引き続き信頼できる仕組み・技術を研究していけたらと思っています。

西嶋 : 個人的なことになりますが、3年半前に転職して実現したかった、学会発表や論文発表、特許取得も達成しました。今後は、博士号の取得や海外講演にもチャレンジしていきたいと考えています。

――やはり、日立だと論文は出しやすいですか?

西嶋 : 会社として論文を出すことを推奨していて、発表のためのフローも整備されているので、非常に出しやすいと思います。日立には研究職のメンバーやいい先輩がたくさんいるので、毎回レビューしてもらっています。

植木 : 私も去年論文を出した際に、たくさん論文を出している先輩研究者にしっかり査読してもらえたので、質の高い論文が書けると感じました。もちろん、会社でやるからには会社の利益になるような内容にする必要はありますが、日立の場合は事業領域がとても広いので、何かしらの事業につなげることができると思っています。

安定した環境で、腰を据えて研究できる

――今後、どんな人と一緒に働きたいですか?

植木 : 常に新しいことを追いかけていけるような人がいいですね。セキュリティの仕事は、常に追いかけていく仕事です。古い知識はすぐに使えなくなるので、常に勉強していかねばなりません。

西嶋 : 植木さんが言った通り、情報をしっかりとアップデートし続けていける人がいいですね。

――具体的には、どんな情報をチェックされているのですか?

植木 : ニュースは最新の情報を収集するのに不可欠ですね。あとは論文も見ています。

西嶋 : この界隈で有名な人のブログなども参考になりますね。ただこれらはあくまで一般公開されているものであって、これ以外にも、共同研究などで提供されるような他では見られない情報を学んでいくことが重要だと思っています。

――とても参考になります。それでは最後に、読者の皆さまに一言ずつメッセージをお願いします!

植木 : 私からは学生の方に向けて。学生の方と接していると「日立はちょっと固いイメージ」という声をよく聞きます。歴史の長い大企業なのでそのように感じると思うのですが、実際はチャレンジに対して寛容で、研究者としても自由に研究できる環境が整っていると感じています。何かに挑戦したいと感じている研究者志向の方は、ぜひジョインしていただきたいと思います。

西嶋 : そうしたら、私からは転職者向けに。3年半前に専門性を身に付けたいと思って転職し、システムエンジニアから研究職になった人間ですが、今のところ特に困ることなくやれていると感じています。安定した環境で、腰を据えて研究できるというのはとても恵まれていると感じるので、研究職へとキャリアチェンジしたい開発者やSEの方は、ぜひチャレンジしてみていただければと思います。

編集後記

情報セキュリティ分野は、企業からのニーズが日々高まっている反面、情報が十分に共有されにくい性質があることから、研究のハードルが高い領域だと感じます。だからこそ、今回お話があったような共同研究を通じて実際のケースに応じたデータを共有してもらえることは、非常にありがたい環境であると言えます。これから少しずつ、Web3のパラダイムへとネット空間が移行していく中で、情報セキュリティの高度化は必須となるでしょうから、この領域で最先端の研究をしていきたいという方には最適な環境であること間違いなしでしょう。

取材/文:長岡武司

撮影:平舘平

「Qiita×HITACHI」AI/データ×社会課題解決 コラボレーションサイト公開中!

「Qiita×HITACHI」AI/データ×社会課題解決 コラボレーションサイト公開中!

日立製作所の最新技術情報や取り組み事例などを紹介しています

コラボレーションサイトへ

日立製作所経験者採用実施中!

サイバーセキュリティシステムの研究開発

募集職種詳細はこちら

日立製作所の人とキャリアに関するコンテンツを発信中!

デジタルで社会の課題を解決する日立製作所の人とキャリアを知ることができます

Hitachi’s Digital Careersはこちら