専門企業ならではの技術と知見でクラウドのセキュリティを一段上に。「Trend Micro Cloud One™」 とは

デジタルトランスフォーメーション(DX)を通して生き残りを図り、新たな付加価値を生み出してビジネスを成長させていこうと考えている企業にとって、クラウドという新たな基盤は不可欠な存在となっています。

クラウドにはコストパフォーマンスだけでなく、オンプレミス環境に比べて迅速に導入でき、小さく始めてどんどん拡大していける拡張性、新しい機能を必要なときにすぐ導入できる柔軟性など多くのメリットがあります。自分たち自身を変えていこうと取り組む企業にとって、活用しない手はありません。

しかし、新たな環境には新たなリスクがつきものです。クラウドも例外ではありません。残念ながら、クラウド環境が侵害されたり、情報が漏洩してしまうといったセキュリティ事故も発生しています。

そうした事態を防ぐため、企業はどのような考え方でクラウドに向き合い、どのような対策を実施していくべきでしょうか。長年にわたりセキュリティ業界をリードし、クラウド環境のセキュリティ対策にもいち早く取り組んできたトレンドマイクロ株式会社(以下、トレンドマイクロ)のビジネスマーケティング本部 エンタープライズソリューション部 プロダクトマネジメントグループ プロダクトマネージャーを務める小林凌真氏に尋ねました。

プロフィール

ビジネスマーケティング本部 エンタープライズソリューション部 プロダクトマネジメントグループ プロダクトマネージャー

※プロフィール写真はオンラインインタビュー時に撮影

クラウド時代、企業が直面するセキュリティリスクとは

―― 今、クラウドに関してどのような悩みを抱えている方が多いのでしょうか。

小林 : 一般に多いのは「これからオンプレミスからクラウドに移行するけれど、クラウド環境においてもオンプレミスと同じようなセキュリティを実現したい」という要望です。やはり、クラウドセキュリティをどうしていけばいいか、迷われている方は多いと思います。

―― そのような要望が多いのですね。トレンドマイクロに相談にくるお客さまは、どのような課題を抱えているのでしょう?

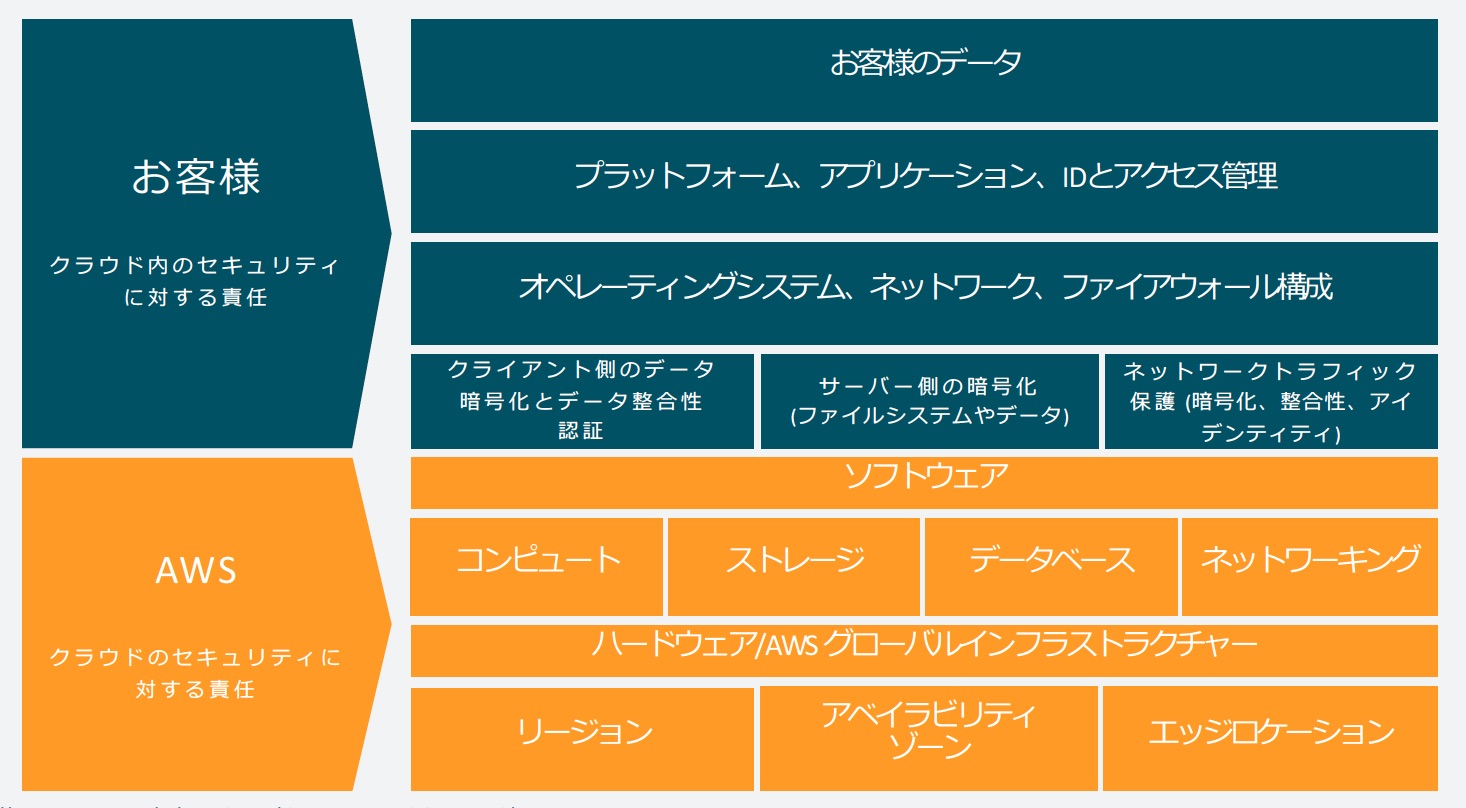

小林 : ある程度クラウドのセキュリティについて検討されたお客さまの場合、事業者とユーザー企業でセキュリティの責任をそれぞれ担う「責任共有モデル」についても意識し、「クラウドサービスにすべて任せればよい」と考えているお客さまは少なくなっていますね。

アマゾン ウェブ サービスの責任共有モデルを説明する図

(https://aws.amazon.com/jp/compliance/shared-responsibility-model/ より)

―― そうしたお客さまが直面するクラウドならではのセキュリティリスクには、どのようなものがあるでしょうか。

小林 : 最近では、メンテナンスフリーのサーバレスでクラウドを使いたいという要望が増えています。しかしいかにサーバレス環境といえども、前述の責任共有モデルに基づき、アプリケーションやデータ、アカウントの認証・認可、ログといった部分はお客さま側の責任であり、お客さま自身で対策を検討していただく必要があります。

サーバレス環境では、サーバ管理自体は不要になりますが、その分、サービス間の依存関係が複雑になりがちなことにも注意が必要です。

―― なるほど。他にも気を付けるべきことはありますか。

小林 : 最近、アプリケーションそのものに脆弱性が含まれていたり、クラウドの設定不備を突かれてしまうケースが多発しています。

クラウドの設定不備が原因となって情報漏洩につながるといったセキュリティインシデントも起きていますから、こうした部分への注意も必要と言えます。

クラウドベンダーのセキュリティ機能を補完し、高める「Trend Micro Cloud One」

―― ご紹介いただいたようなリスクを低減する手段として、トレンドマイクロが提供する「Trend Micro Cloud On」とは、どのようなソリューションでしょうか?

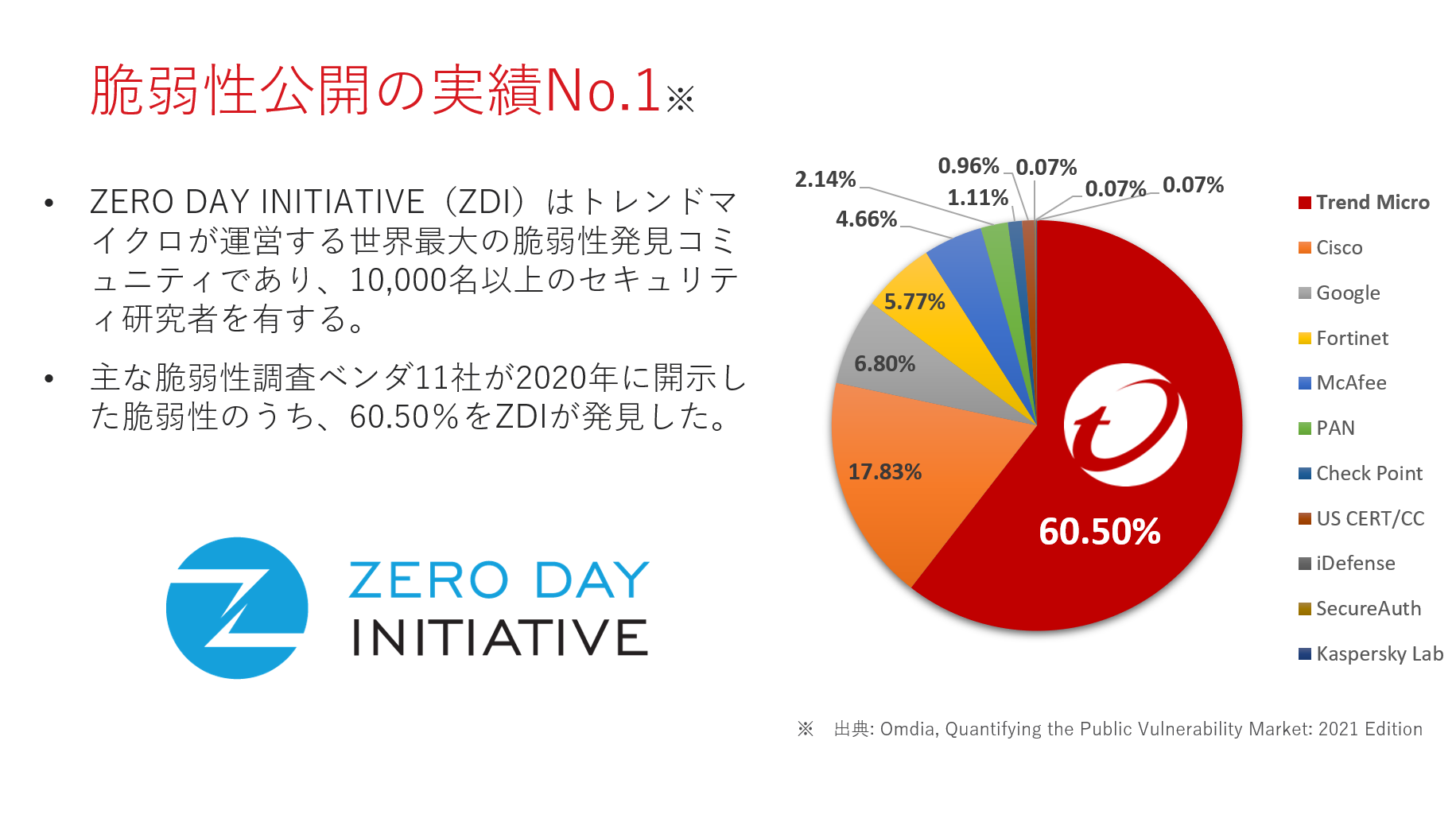

小林 : トレンドマイクロといえば「ウイルスバスター」を連想し、ウイルス対策製品が強みだと思われる方も多いと思いますが、実は脆弱性対策の領域でも長年にわたってナレッジを蓄積してきました。

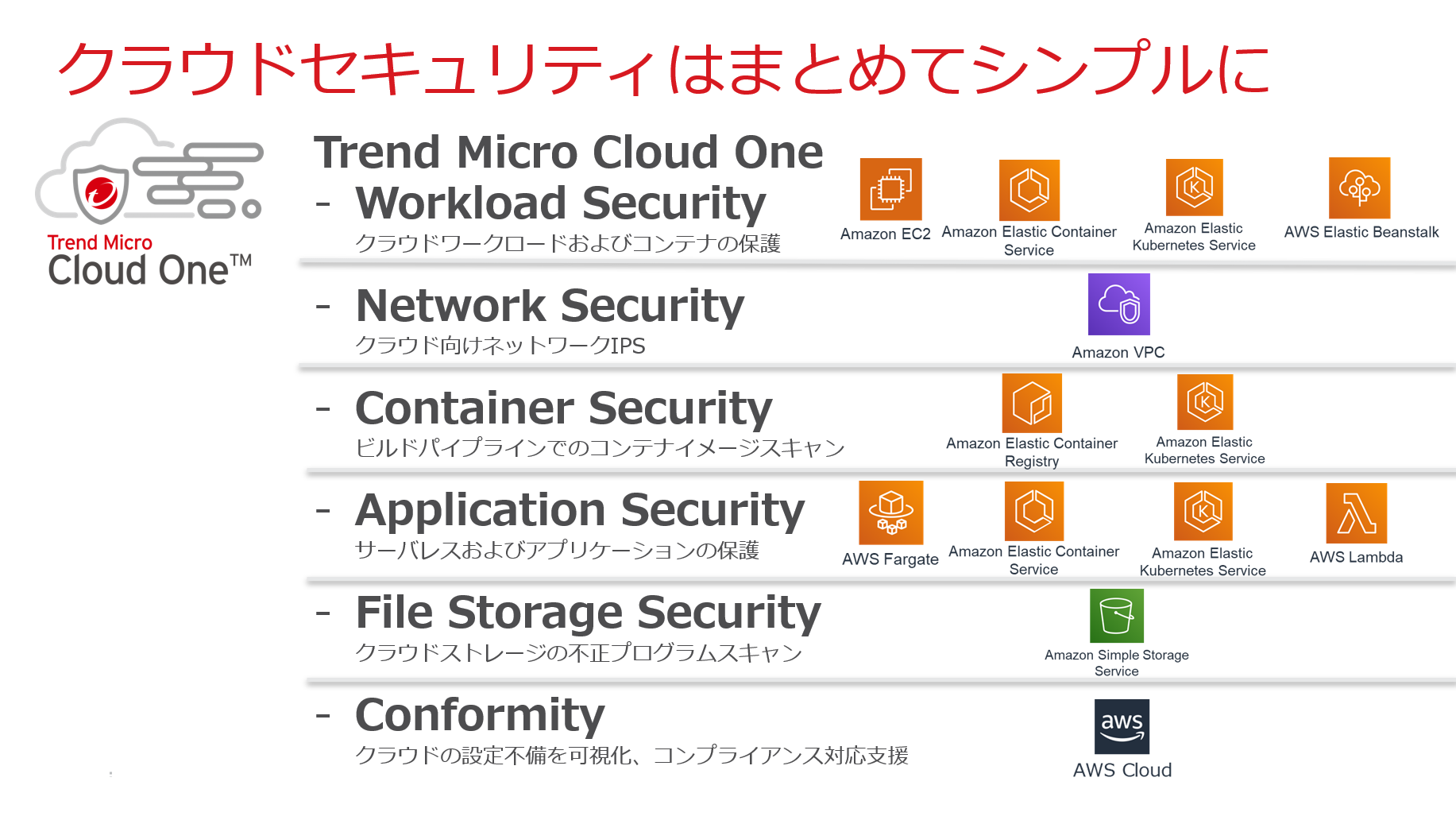

そうした強みを生かし、アマゾン ウェブ サービス(以下AWS)をはじめとするクラウド環境の保護を支援するのが「Trend Micro Cloud One」という製品シリーズです。「Trend Micro Cloud One」には現時点(2021年5月)で全部で6つの異なるプロダクトが含まれています。

―― 6つのプロダクトから成る製品群なのですね。クラウドサービス側からもセキュリティ機能が提供されているかと思いますが、外部のセキュリティサービスを使うメリットについて教えてください。

小林 : 例えばAWSですと、サーバレスを実現するAWS Lambdaを保護したり、データの格納先として広く使われているAmazon Simple Storage Service(以下、Amazon S3)向けにウイルス対策機能を提供するなど、AWSだけではカバーしきれない分野をセキュリティベンダーならではのコアテクノロジーによって補完し、クラウド環境を保護することが可能です。

また、AWSを含むマルチクラウド環境、オンプレミスも含めたハイブリッドクラウド環境など、様々なユースケースに適応できることもメリットとなっています。

―― ありがとうございます。脆弱性対策の領域での強みについて、もう少し教えていただけますか?

小林 : 今や毎日のように新たな脆弱性が発見され、サイバー攻撃に悪用されています。これに対抗するには、攻撃者よりも先に脆弱性を見つけ、対処することが重要です。

そこでトレンドマイクロでは、世界80カ国で約1万名ものセキュリティ研究者が参加し、ゼロデイの脆弱性を見つける「Zero Day Initiative」(ZDI)というコミュニティを支援しています。

これまでにZDIが発見・報告した脆弱性は5,000件以上に上っており、2018年に発見された脆弱性の半数以上を占めます。

トレンドマイクロはZDIと連携し、見つかった脆弱性情報をいち早く共有して「仮想パッチ」と呼ぶフィルタを作成して製品に反映することで、悪用される前にお客さまの環境を守る取り組みを進めています。

―― 半数以上とは、すごいですね。そのような国際的な取り組みをしているトレンドマイクロのクラウド環境の保護を支援する製品群、と言われると安心感があります。導入は簡単に行えるのでしょうか?

小林 : 「Trend Micro Cloud One」自体もクラウドベースの製品であるため、管理サーバを構築し、運用するといった手間は不要ですし、数分もあれば導入が完了します。

また、AWS環境でインストールを自動化できるAWS CloudFormationテンプレートをトレンドマイクロ側で用意している製品もあり、それを使えば設定作業をさらに簡素化できます。

さらに、「Trend Micro Cloud One」にはサポートサービスも付いており、導入時に何か困ったことがあればトレンドマイクロのシステムエンジニアがフォローしますし、サービスイン後にはサポート窓口がご利用いただけます。もちろん、日本語でのサポートです。

サーバレス環境の保護や設定不備の見落としも解決

―― より具体的なユースケースについて教えてください。まず、最近注目を集めるサーバレス環境の保護の実現についてはいかがでしょうか。

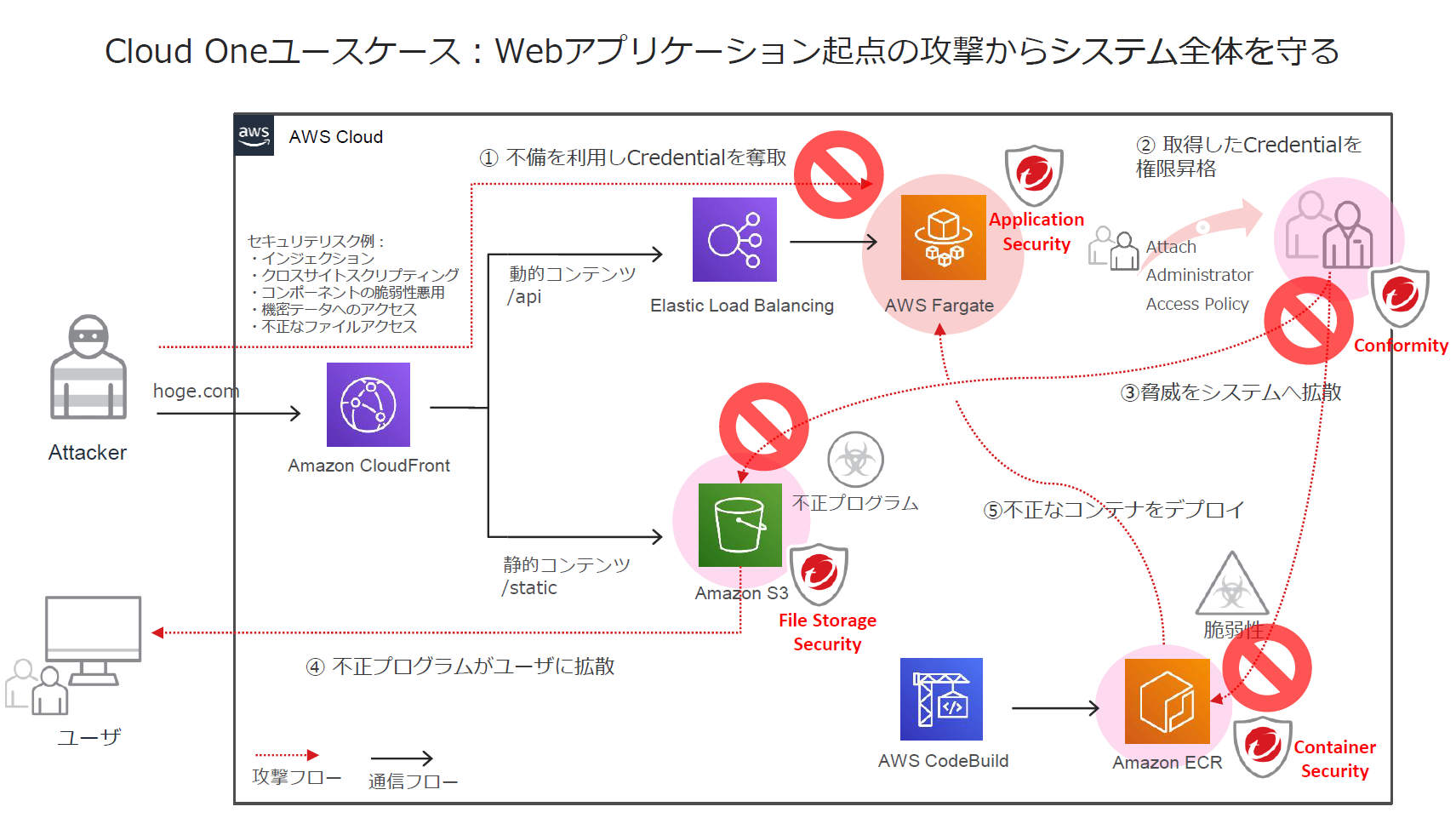

小林 : 先ほど述べたとおり、最近ではAWS Lambdaを利用してサーバレス環境を構築するケースが増えています。

しかし、コードに脆弱性が存在すると、攻撃者にそこを突かれてクラウド環境に侵入されたり、アカウント権限を昇格されるといったリスクが考えられます。

また、サーバレス環境では、オンプレミスで利用してきたファイルサーバの代わりに、Amazon S3のようなストレージサービスが利用されますが、ファイルサーバとは異なり、ウイルス対策ソフトを導入して保護することは困難です。

このため、脆弱性を突いたサイバー攻撃によって、あるいは設定不備を悪用されて、マルウェアなどを含む悪意あるファイルがAmazon S3に書き込まれ、ダウンロードされるリスクも考えられます。

―― Amazon S3 + AWS Lambdaはよくある構成だと思いますが、そのようなリスクがあるのですね。このリスクに対応している製品はありますか?

小林 : まず、Amazon S3のセキュリティとして「Trend Micro Cloud One – File Storage Security」という製品を用意しております。こちらの製品は、Amazon S3にアップロードされるオブジェクトを常にスキャンし、マルウェアが潜んでいないかどうかをチェックすることが出来ます。

これ自体がサーバレスで実装されており、新たにクラウド環境にインスタンスを建てたりしなくても導入できる、サーバレスならではのアーキテクチャになっていることも特徴です。

例えば、Amazon S3を介してファイルを共有するサービスを社外のユーザー向けに提供している場合、どういったファイルが保存されるかはユーザー任せになりますが、そうしたリスクへの対策として採用いただいているケースがあります。

―― なるほど、ではAWS Lambdaに対するセキュリティも用意しているのでしょうか?

小林 : はい、AWS Lambdaのセキュリティとしては「Trend Micro Cloud One – Application Security」という製品がございます。これをAWS Lambdaに組み込むことによって、SQLインジェクションをはじめとするAWS Lambdaで動作するアプリケーションの脆弱性を突いた攻撃をブロックできます。この製品は、これまでAWS Lambdaそのものの保護についてあまりいいアイデアを持たなかったお客さまから好評をいただいています。

―― リスクと言えば、近年のクラウドを取り巻く問題として、設定ミスによるセキュリティ事故が多発しているかと思います。「Trend Micro Cloud One」でそのような事故を防ぐことはできるのでしょうか?

小林 : クラウドの利用拡大に伴って、デフォルト設定のまま利用し続けたり、設定を誤ったりして、情報が漏洩してしまったといったセキュリティ事故も起きていますよね。

何らかの形で、自社のクラウド環境の設定を定期的に見直すことが必要ですが、そのために提供している製品が「Trend Micro Cloud One – Conformity」です。

自社で利用しているAWSアカウントを登録すると、そのアカウントに紐付いている設定に不備がないかを定期的にチェックしてくれます。

―― どのようなチェック項目があるのでしょう。

小林 : AWSがベストプラクティスとして提示している「AWS Well-Architected Framework」をベースに、トレンドマイクロ独自の知見を盛り込んだ700個以上のルールを用意しており、それを元に設定不備をスキャンし、結果を可視化します。

また、NISTやPCI DSSといった業界標準やコンプライアンスへの準拠状況をチェックし、設定をどのように見直すべきかを示すレポートの生成も可能です。

―― 700個以上のルールがあるのですね。レポートの結果を外部ツールに通知したいというニーズがあると思いますが、外部ツールとの連携は可能でしょうか。

小林 : Slackをはじめとする外部ツールとの連携を容易に行うことが出来ます。検知した内容を様々な外部アプリケーションに通知することで、DevOpsのサイクルの中にセキュリティの要素を取り入れ、DevSecOpsの実現に役立てていただけるでしょう。

―― クラウド活用の広がりとセキュリティ事故の増加と…DevSecOpsの重要性はより一層高まっていきそうですね。

小林 : クラウド活用が広がるにつれ、企業が管理するAWSアカウントの数は増える一方です。

管理者の手作業で1つずつ設定を可視化するのは困難になっていますが、「Trend Micro Cloud One – Conformity」を利用すれば全社のAWSアカウントの状況を、さらにはマルチクラウド環境の設定を一元管理できます。

―― 全社のAWSアカウントの状況を一元管理可能とのことですが、「Trend Micro Cloud One – Conformity」のチェックでよく見つかる問題には、どのようなものがありますか?

小林 : やはり、Amazon S3の設定不備でデータがパブリックに公開されている場合が見つかります。アカウントの多要素認証が有効になっていなかったり、Amazon Elastic Block Store (EBS)が暗号化されていない、ということもありますね。

この製品は、言われてみれば当たり前だけれどつい見落としてしまったりする部分を、自動で見つけ、1つの画面で「ここは見直した方がいいですよ」と通知してくれます。

―― あるあるですが、自分で探すとなかなか原因を特定できずに結構な時間を割いてしまうこともありますよね。

小林 : そうですね。しかし、迅速に開発を行い、ビジネス価値を高めたいというニーズに支えられてクラウド利用が拡大していますから、ビジネスの足かせにならないセキュリティを実現していく必要があります。

その点について、「Trend Micro Cloud One – Conformity」での定期的なチェックの他にも有効な製品があります。

―― どの製品でしょうか。

小林 : 「Trend Micro Cloud One – Container Security」という製品なのですが、先にビジネスニーズに迅速に対応する際のリスクの例をご紹介します。

ビジネスニーズに迅速に対応する手段として、Dockerをはじめとするコンテナ技術が注目を集めていますが、そこにもリスクは潜んでいます。

例えば、Docker Hubのような公開リポジトリから取得したイメージに脆弱なコンポーネントやマルウェアが含まれていたり、逆に公開したコンテナイメージの中に秘密情報が含まれていたり、といったケースです。

―― 先ほどのAmazon S3 + AWS Lambdaもですが、よく利用されている技術にもセキュリティリスクは潜んでいるのですね。「Trend Micro Cloud One – Container Security」では、どのようなことができるのでしょうか。

小林 : Amazon Elastic Container Registry (以下Amazon ECR)のようなレポジトリ上のコンテナイメージをスキャンし、マルウェアや脆弱性が混入されていないかどうか、シークレットキーなどが含まれていないかどうかを検知することが可能です。

また、「コンテナイメージをスキャンした結果、脆弱性があれば展開させない」といったポリシーを設定することにより、リスクが潜んでいるコンテナを誤って展開してしまうリスクを減らすこともできます。

さらに、開発ツールと連携させて、CI/CDパイプラインの中に「Trend Micro Cloud One – Container Security」を介してワークフローの中にセキュリティを組み込み、自動化することもできるため、スピーディな開発とセキュリティを両立できると思います。

―― スピーディな開発とセキュリティが両立できると嬉しいですね。展開前だけでなく、展開後の保護についてはいかがでしょうか。

小林 : 展開後のコンテナをリアルタイムで保護していく機能を、プライベートプレビューとして提供中です。(2021年5月時点)

このとき、AWS FargateのようなWebアプリケーションに「Trend Micro Cloud One – Application Security」を組み込むようにすれば、 Open Web Application Security Project(OWASP)TOP10のような脅威からWebアプリケーションを保護することができ、さらにセキュリティレベルを高めることができるでしょう。

つまり「Trend Micro Cloud One – Container Security」で展開前を、そして「Trend Micro Cloud One – Application Security」で展開後まで…コンテナのライフサイクル全体にまたがって保護を提供していきます。

―― ありがとうございます。最後に、「クラウドに一歩踏み出したいけれどセキュリティが不安だ」という企業へのメッセージをお願いします。

小林 : 企業にとって業務効率化の観点でクラウドへの移行はますます不可欠になってきております。ですが、その中でセキュリティにどう向き合えばいいのか悩むお客さまも多くいらっしゃいます。

クラウドとひとことで言っても、そのサービス形態は様々です。企業・組織のクラウドの使い方によっては、仮想マシン中心のクラウド環境であることもあるでしょうし、クラウドネイティブと言われるようなコンテナやサーバレスを使った環境であることもあるでしょう。

そして、これらを両方とも同時に利用するというケースも当然あると思います。そんなときに「Trend Micro Cloud One」でのクラウド環境の保護をご検討いただければと思います。

また、「30日間無料体験版」(有償版とほぼ同じ機能を提供)を用意していますので、ぜひご利用ください。クラウドのセキュリティを見直すきっかけになれば幸いです。

取材/文:高橋睦美