はじめに

デジタル化によるデータ量の増加や、それに伴うビッグデータ・AIの流行、近年では生成AIの台頭がみられ、データ活用への期待は急速に高まっています。すでに多くの組織がパーソナルデータを活用していますが、利用方法が適切でないと、個人情報保護法の違反やプライバシー侵害のリスクがあり、炎上事例も後を絶ちません。そのような中、プライバシー強化技術はデータ活用におけるプライバシー保護を強化するための技術として近年注目されています。

本記事では技術の全体像を説明し、続く記事ではその要素技術について解説と簡易的な検証を行います。対象とする読者はプライバシー強化技術に興味のあるエンジニアであり、この技術分野の面白さを伝えることを目的としています。(この記事は全体像の説明なので技術的な面白さは薄いかもしれませんが..)

プライバシーとは

日常生活でも使うことがある「プライバシー」という単語ですが、その様相は時代ととも変化しています。

- 一人で放っておいてもらう権利 "right to be let alone" (1980年) 1

- プライベートな領域への介入を拒絶し、自分の情報を自らが管理する権利

- 自己情報コントロール権(1967年) 2

- ⾃⼰に関する情報を、いつ・どのように・どの範囲で用いられるかを⾃らが決定できる権利

情報化が進展し色々な情報が集積される時代に合わせて、情報を取られることを遮断する消極的な権利(1.)だけでなく、取得された情報について適正に利用することを求めることのできる積極的な権利(2.)の意味が持たせられるようになったと言われています。

情報技術の発展に伴い、OECDは1980年にプライバシー原則を策定し、ISO/IECは2011年にISO/IEC 29100:2011プライバシーフレームワークの第一版を発行しました。これらの考え方は、EUのGDPRや日本の個人情報保護法をはじめ、多くの個人情報保護に関する法律に影響を与えています。

プライバシー強化技術とは

パーソナルデータ活用のライフサイクルにおいて、プライバシー情報の保護を強化し、プライバシー原則を実現するための技術を総称してプライバシー強化技術(Privacy Enhancing Technologies : PETs)と呼びます。データ活用の各フェーズにおいて想定されるプライバシー侵害の脅威は異なり、それぞれに対応するために多様な要素技術が存在しています。

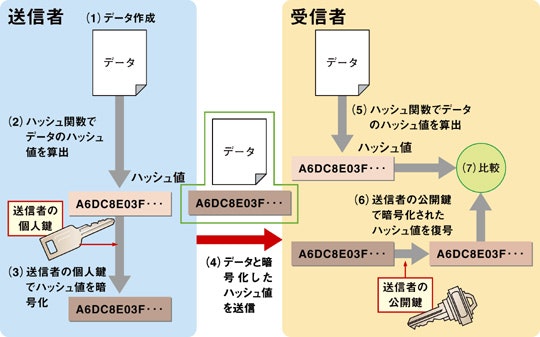

例:データ収集時におけるデジタル署名の適用

組織がデータを収集する際のプライバシー侵害の脅威として、「改竄」が考えられます。

デジタル署名を用いることで送信されたデータが改竄されていないことを検証可能なため、プライバシー原則の「正確性」を強化することができます。

プライバシー強化技術は、「プライバシー保護技術」、「プライバシーテック(Priavacy Tech)」、「Privacy-Enhancing Computation」、「Privacy Preserving Data Mining」などとも呼ばれます。それぞれ対象とする範囲が異なる場合や、同義の用語として扱われることがあります。 有名なリサーチ企業であるGartner社のハイプ・サイクルには「Privacy-Enhancing Computation」として取り上げられており、 論文のタイトルとしては「Privacy Preserving (技術名)」という形式で記載されることが多いです。

プライバシー強化技術の要素技術

以下に要素技術の一部についての簡単な説明を記載します。

個別の要素技術に関する詳細な説明は別の記事にて公開し次第リンクを追加します。

| 要素技術名 | 概要 | |

|---|---|---|

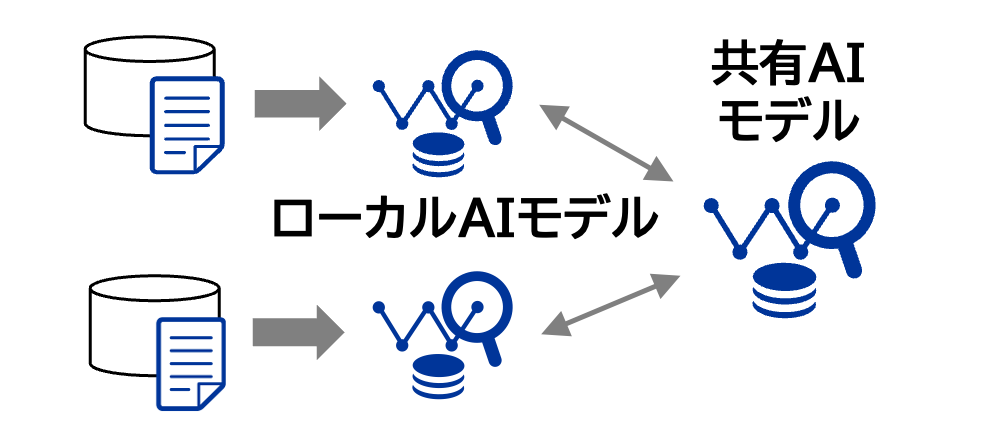

| 連合学習

関連①:連合学習(Federated Learning)とは何か 関連②:Pytorchで実装する連合学習:MNIST分類タスクを用いた検証 |

|

|

| 秘密計算

関連:秘密計算とは何か |

|

|

| 差分プライバシー |

|

|

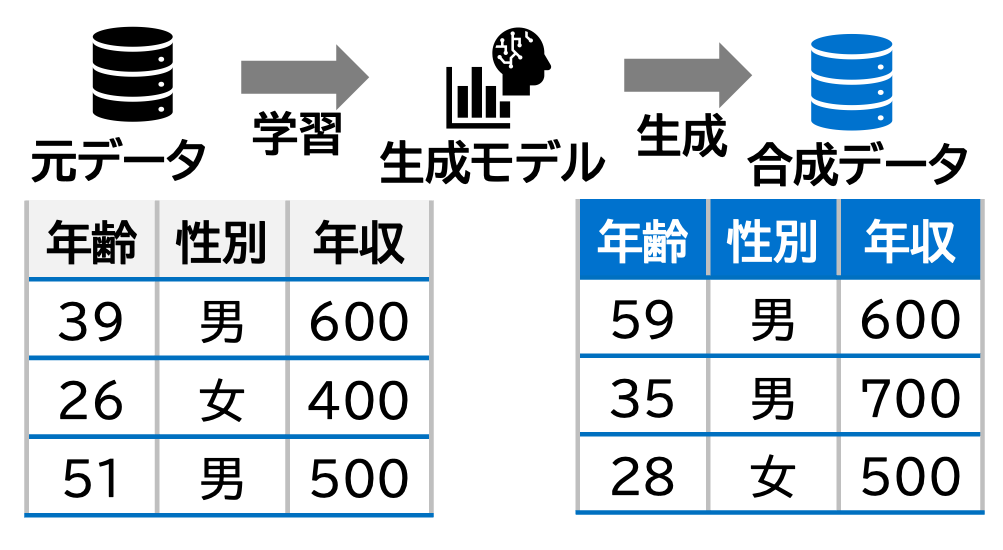

| 合成データ |

|

|

| ゼロ知識証明 関連:ゼロ知識証明の汎用化とzkVM |

|

|

まとめ

データ活用が普及した現代社会において、プライバシー強化技術はデータ活用とプライバシー保護を両立させるための重要な技術的アプローチの一つです。デジタル化の進展に伴い、データ量の増加やビッグデータ、AIの普及が進む中で、プライバシー保護の重要性はますます高まっています。

この記事では、プライバシーの背景説明と共にプライバシー強化技術の全体像を紹介しました。プライバシー強化技術の要素技術の詳細については、今後の記事でさらに掘り下げて解説します。また、プライバシー強化技術の適用事例を含む全体動向については、以下のリンク先のレポートで詳しく説明していますので、ぜひご覧ください。

プライバシー強化技術の概説と動向