はじめに

Intelligent Data Management Cloud (IDMC) では、Security Assertion Markup Language (SAML) 2.0 ベースのシングルサインオン (SSO) を構成することで、ユーザーが IDMC のログイン情報を入力せずに組織にアクセスできるようにすることができます。

本記事では、ID プロバイダーとして Okta https://www.okta.com/ を使用した SAML SSO の構成例を説明します。

- 本記事は、2026 年 3 月時点の情報を元に作成しました。各サービスのアップデートによって、画面や設定内容が変わる可能性があります。

- 本記事では、シンプルな構成を用いて SAML SSO ログインができることまでを確認します。IDMC の SAML ユーザーを自動プロビジョニングで作成します。

- 本手順における IDMC の構成は、管理ロールを持つユーザーで行ってください。

関連情報

- IDMC SAML Integration with Okta

- User Administration -> SAML single sign-on

前提構成

- Okta が SAML 認証の ID プロバイダー (Identity Provider) (以降 IdP) となり、ユーザー認証を行います。

- IDMC が SAML 認証のサービスプロバイダー (Service Provider) (以降 SP) となり、ユーザーは IdP で認証されたユーザー情報を用いて SP にアクセスします。

- 認証に使用する Okta ユーザーは作成済みとします。

- 名前 ID (Name ID) にはメールアドレス (Okta でのユーザー名) を使用します。名前 ID は、SAML SSO において認証ユーザーを識別する情報です。

手順

IDMC から SP メタデータのダウンロード

IdP に登録する SP メタデータをダウンロードします。

IDMC にログインし、「管理者」を開きます。

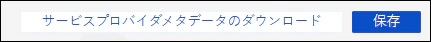

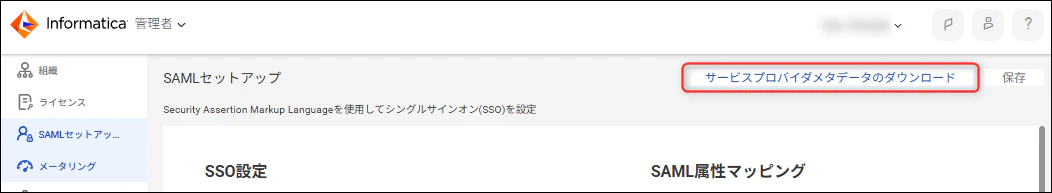

「SAMLセットアップ」タブを開き、画面右上の「サービスプロバイダメタデータのダウンロード」をクリックします。iics_saml_sp_metadata.xml がダウンロードされます。

後で、同じ画面で IdP の登録等を行いますが、一旦はここまでです。IDMC はログアウトして画面を閉じても構いません。

Okta でアプリケーションの登録と IdP メタデータのダウンロード

Okta Admin Console にログインします。

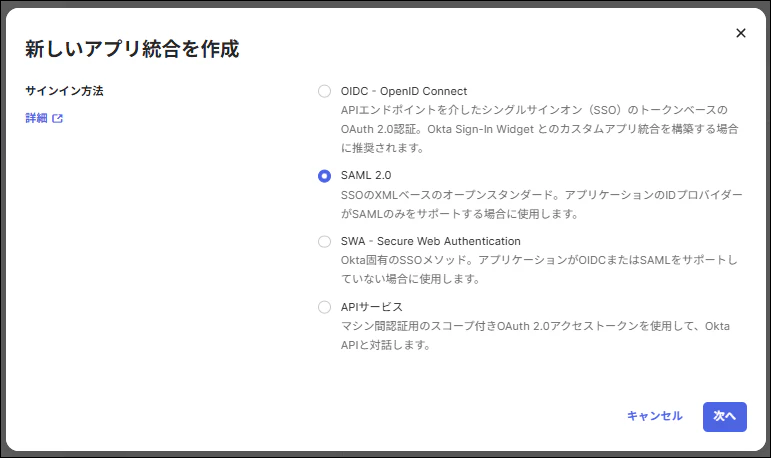

「アプリケーション」-> 「アプリケーション」で、「アプリ統合を作成」を押します。

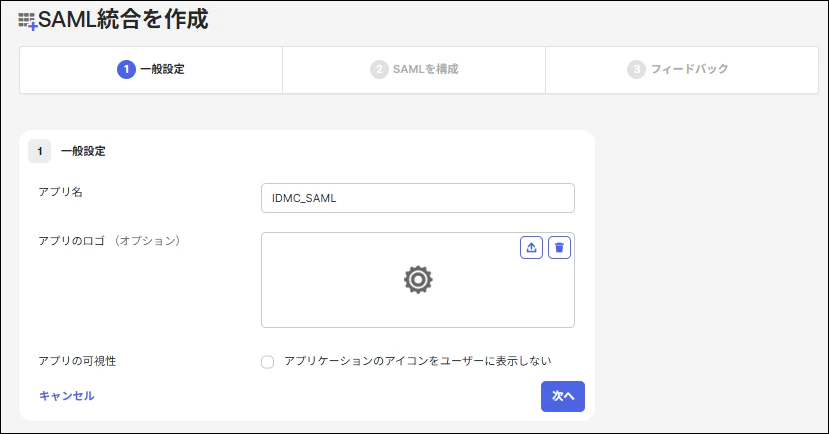

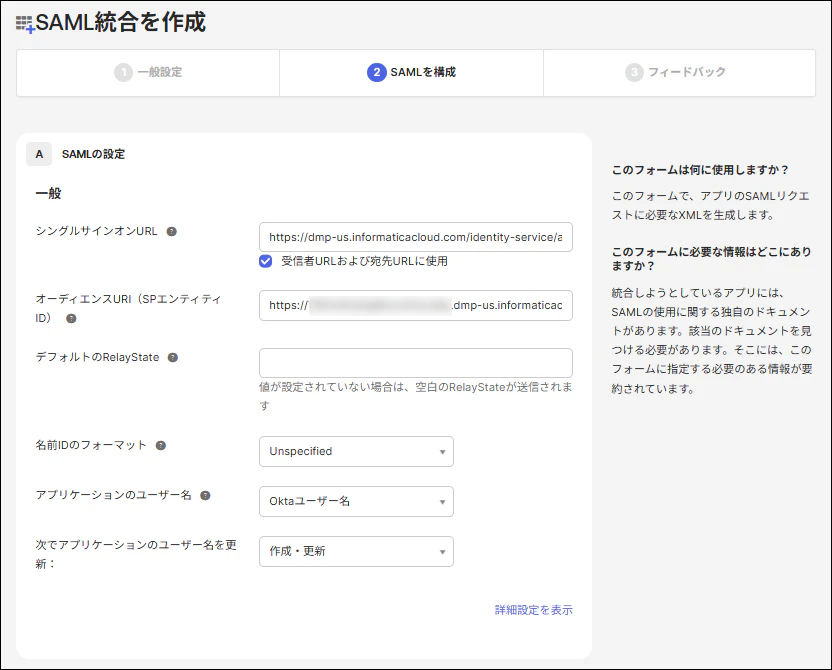

先にダウンロードした SP メタデータ (iics_saml_sp_metadata.xml) を使用して次のパラメータを入力し、画面下部にある「次へ」を押します。

| パラメータ | 値の取得元 | 構文 |

|---|---|---|

| シングルサインオンURL | AssertionConsumerService 要素の Location 属性値 | https://<Region/Pod>.informaticacloud.com/identity-service/acs/<組織ID> |

| オーディエンスURI(SPエンティティID) | EntityDescriptor 要素の entityID 属性値 | https://<組織ID>.<Region/Pod>.informaticacloud.com |

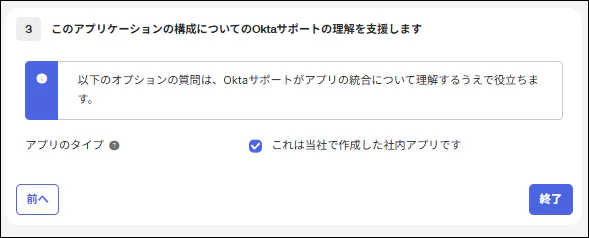

「これは当社で作成した社内アプリです」にチェックを入れて、「終了」を押します。

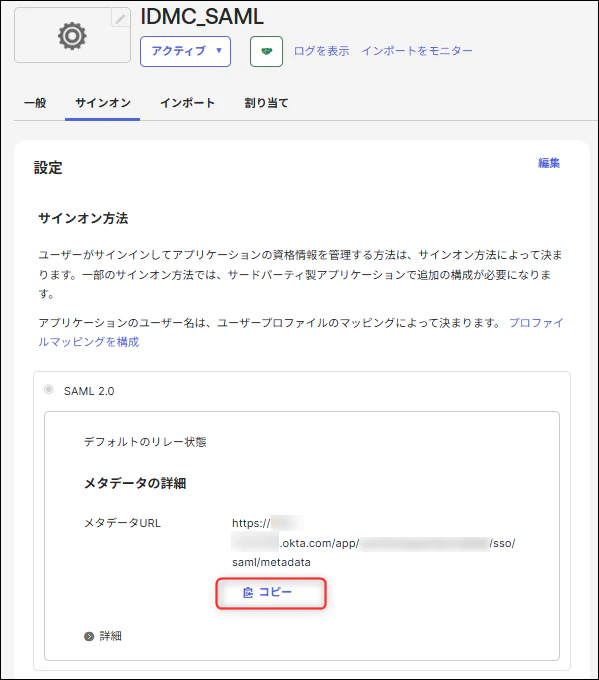

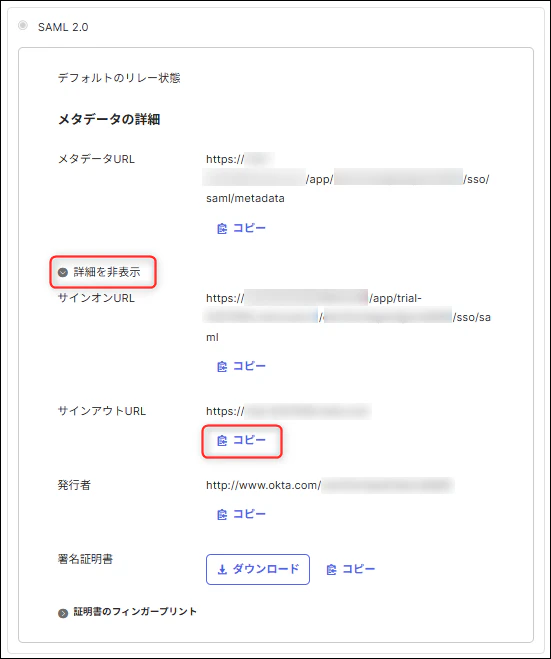

作成されたアプリケーションの「サインオン」タブが開きます。「メタデータURL」を「コピー」します。

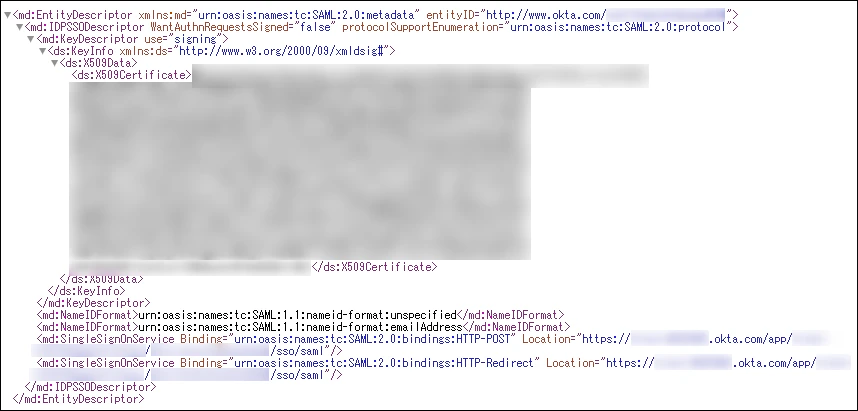

コピーした URL をブラウザで開きます。次のような情報が表示されます。「名前を付けて保存」などのブラウザの保存機能で、任意の名前で XML ファイルとして保存します。

アプリケーションの「サインオン」タブに戻り、「詳細」を展開すると、サインオン URL などの SAML メタデータ情報が参照できます。「サインアウトURL」をコピーして、適当なテキストファイルにメモします [*1]。

Okta アプリケーションへのユーザーの割り当て

アプリケーションにユーザーまたはグループを割り当てることで、そのアプリケーションを介した SSO が可能になります。

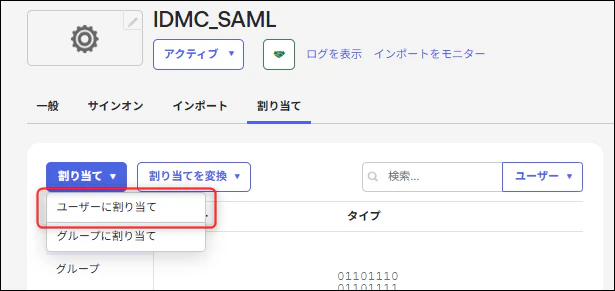

アプリケーションの「割り当て」タブで、「割り当て」->「ユーザーに割り当て」を選択します。

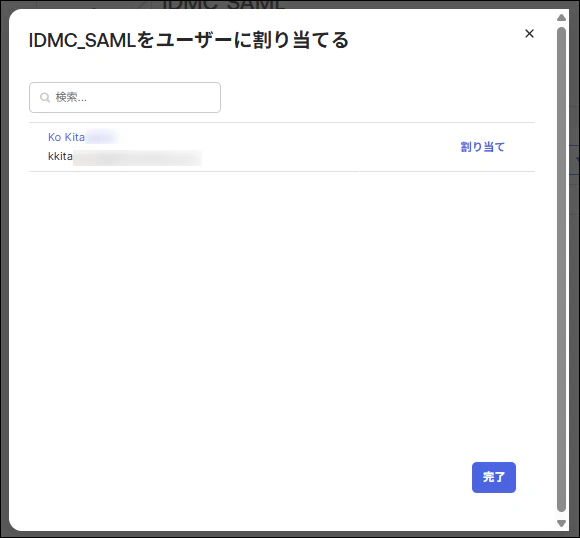

割り当てるユーザーの「割り当て」を行い、「完了」で終了します。

IDMC での SAML セットアップ

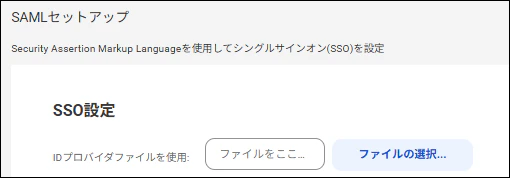

IDMC 「管理者」-> 「SAMLセットアップ」を開き、「SSO設定」->「IDプロバイダファイルを使用」->「ファイルの選択」から、先にダウンロードした Okta メタデータ XML ファイルを選択します。

メタデータの情報をもとに、自動でパラメータが設定されます。

「シングルログアウトサービスURL」は、[*1] でコピーした URL を手動で入力します。

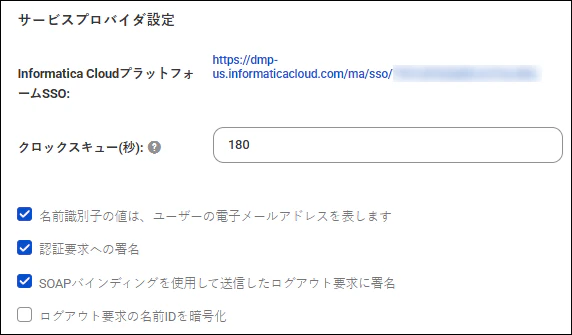

「サービスプロバイダ設定」の「Informatica CloudプラットフォームSSO」の URL をコピーします。同じ URL は、「サービスプロバイダメタデータのダウンロード」を押した時も表示されます。

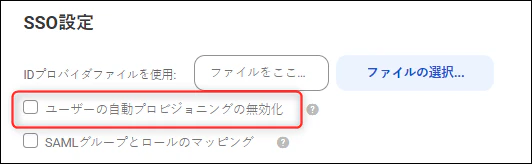

「SSO設定」で、「ユーザーの自動プロビジョニングの無効化」にチェックが入っていないことを確認します。自動プロビジョニングで、IDMC に SAML ユーザーを自動で作成します。

SAML SSO ログインの確認

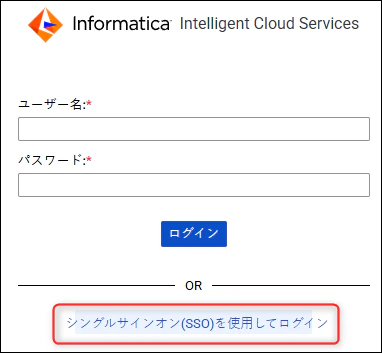

「Informatica CloudプラットフォームSSO」の URL にアクセスします。SAML SSO が開始され、Okta のログイン画面が開きます。

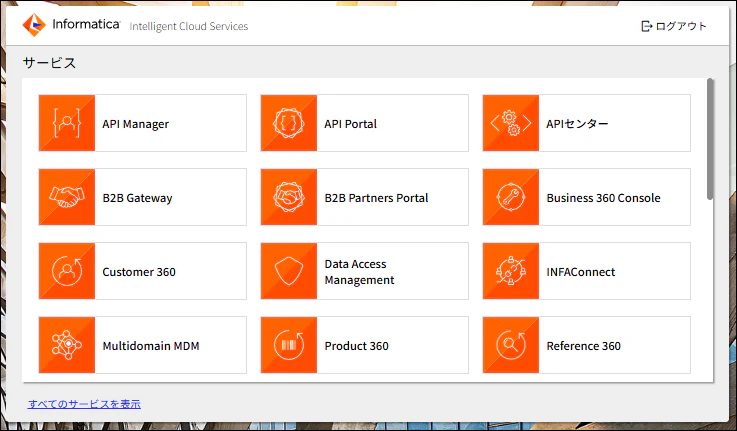

Okta で認証が完了すると、IDMC にログインできました。

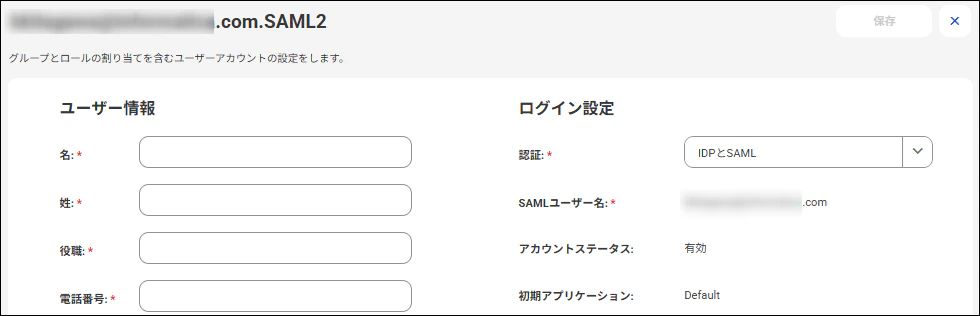

「管理者」->「ユーザー」で、「認証」が「IDPとSAML」であるユーザーが作成されていることが確認できます。ここでは自動プロビジョニングで作成するユーザーの属性設定などを行っていないため、名や姓などが空欄になっています。必要に応じて値を設定します。

最後に

本記事では、ほぼ必要最低限の構成で、Okta を利用した IDMC の SAML SSO ログインをセットアップする流れを説明しました。自動プロビジョニングや署名証明書の暗号化など、追加の構成はご要件に応じて設定してください。

SAML SSO ログインで問題が発生した場合は、SAML-tracer などのツールで SAML メッセージを確認すると、原因調査に役立ちます。

SAML-tracer 参考リンク

https://github.com/SimpleSAMLphp/SAML-tracer

https://chromewebstore.google.com/detail/saml-tracer/mpdajninpobndbfcldcmbpnnbhibjmch