はじめに

AIエージェントが自律的にAPIを呼び出し、クラウドリソースを操作し、他のエージェントと連携する時代が到来している。しかし、エージェントのセキュリティモデルは依然として「人間のユーザー向け」に設計された静的な権限管理に依存しているのが現状である。

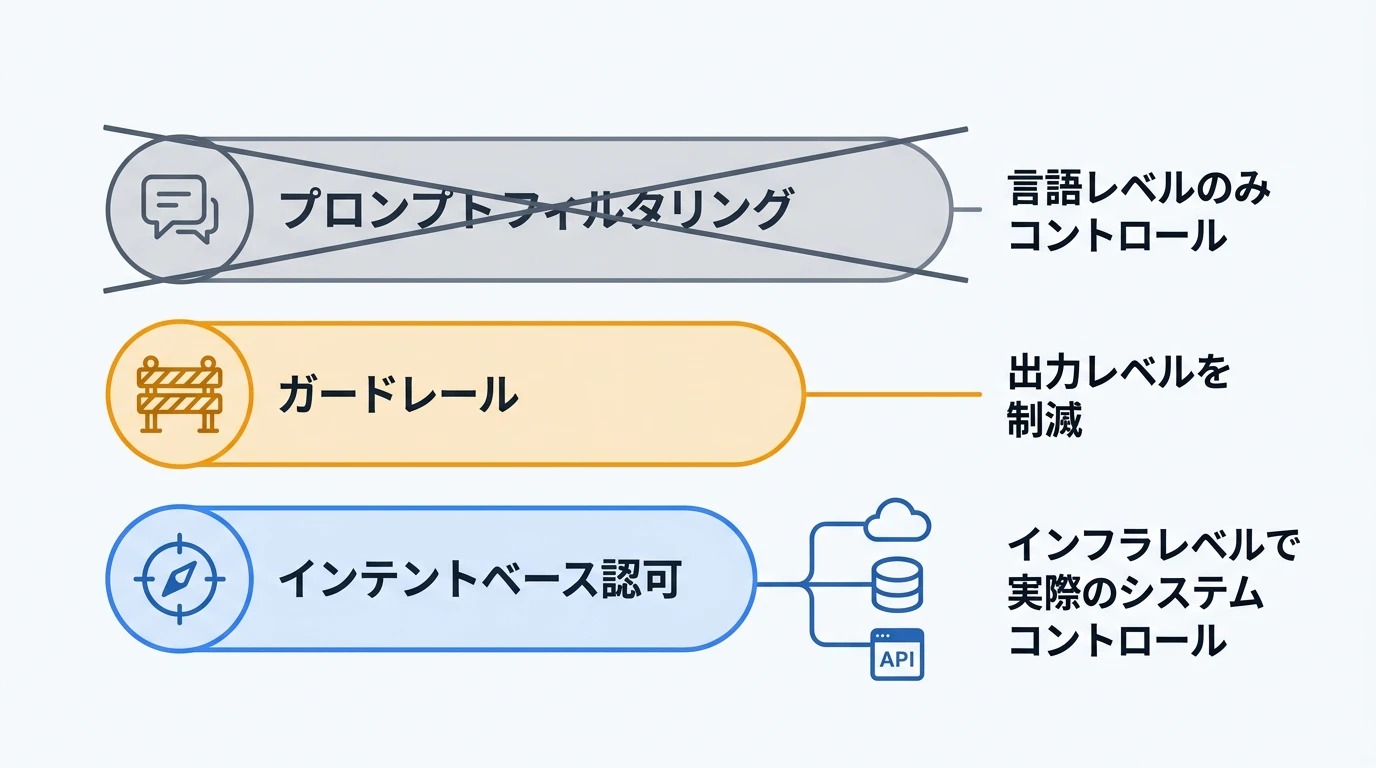

2026年3月18日、非人間アイデンティティ(NHI)セキュリティプラットフォームを提供する Token Security が「インテントベース(意図ベース)AIエージェントセキュリティ」を発表した。プロンプトフィルタリングやガードレールといった従来のアプローチとは異なり、エージェントの「意図」を理解し、その目的に沿った最小権限を動的に適用する新しいセキュリティモデルである。

同時期に Proofpoint と Geordie AI も類似のアプローチを発表しており、「インテントベースセキュリティ」はAIエージェント時代の新たなセキュリティパラダイムとして注目を集めている。

この記事では、インテントベースAIエージェントセキュリティの技術的な仕組み、従来手法との違い、Token Securityプラットフォームの構成要素、そしてMCP Server統合の実践的な活用方法を解説する。

この記事で学べること

- 従来のガードレール・プロンプトフィルタリングが自律エージェントに対して不十分な理由

- インテントベースセキュリティの5つのコア機能と動作原理

- Token SecurityのNHIセキュリティプラットフォームのアーキテクチャ

- MCP Server統合による自然言語セキュリティクエリの活用

- 3社(Token Security、Proofpoint、Geordie AI)の比較と業界動向

対象読者

- AIエージェントを本番環境にデプロイしているエンジニア

- エンタープライズ環境でのAIセキュリティを検討するCISO・セキュリティチーム

- MCP対応エージェントの認可モデルに関心がある開発者

TL;DR

- プロンプトフィルタリングやガードレールは「エージェントの発言」を制御するが、「エージェントの行動」は制御できない

- Token Securityのインテントベースセキュリティは、エージェントの「意図」を理解し、目的に沿った最小権限を動的に適用する

- 100以上の統合ポイントからNHIを自動検出し、統一アイデンティティグラフを構築する

- MCP Server統合により、Claude・ChatGPT・Cursorから自然言語でセキュリティ状態を照会できる

- Token Security、Proofpoint、Geordie AIの3社が同時期にインテントベースアプローチを発表し、業界トレンドとして確立

なぜ従来のセキュリティモデルでは不十分なのか

AIエージェントのセキュリティを考えるにあたり、まず従来のアプローチがなぜ限界に達しているのかを整理する。

静的IAM権限の限界

従来のIAM(Identity and Access Management)は「このアイデンティティは何にアクセスできるか?」という問いに答える設計になっている。人間のユーザーや決定論的なソフトウェアには有効だが、AIエージェントは以下の特性を持つため、静的権限モデルでは対応しきれない。

| 特性 | 従来のソフトウェア | AIエージェント |

|---|---|---|

| 動作パターン | 決定論的・予測可能 | 非決定論的・目標駆動 |

| ワークフロー | 事前定義済み | コンテキストに応じて適応 |

| 権限の使い方 | 固定的 | 同一権限でも目的により異なる行動 |

| 行動の範囲 | 狭い・限定的 | 広い・自律的に拡張 |

Token SecurityのCEO Itamar Apelblat氏は「同じ権限を持つ2つのエージェントが、目的の違いにより全く異なる振る舞いをする」と指摘している。静的な権限割り当てでは、この動的な行動を制御できない。

プロンプトフィルタリング・ガードレールの限界

プロンプトフィルタリングやガードレールは、エージェントの「入出力」を制御する技術である。入力プロンプトの検証、出力コンテンツのモデレーション、安全でない応答のブロックといった機能を提供する。

これらは「エージェントが何を言うか」を制御するには有効だが、「エージェントが何をするか」は制御できない。Token Securityの公式ブログでは次のように述べられている。

エージェントがクレデンシャルを取得した時点で、セキュリティ境界はすでに突破されている。ガードレールはエージェントのコミュニケーションを整形できるが、エージェントが「許可された操作」の結果を防ぐことはできない。

つまり、ガードレールは「言語レベル」の制御に留まり、「インフラレベル」の制御には至らないのである。

インテントベースセキュリティの仕組み

Token Securityが提唱するインテントベースセキュリティは、従来のIAMの問い「何にアクセスできるか?」に加えて「その目的を達成するために何をすべきか?」という問いを加えるモデルである。

5つのコア機能

インテントベースAIエージェントセキュリティは、以下の5つの機能で構成される。

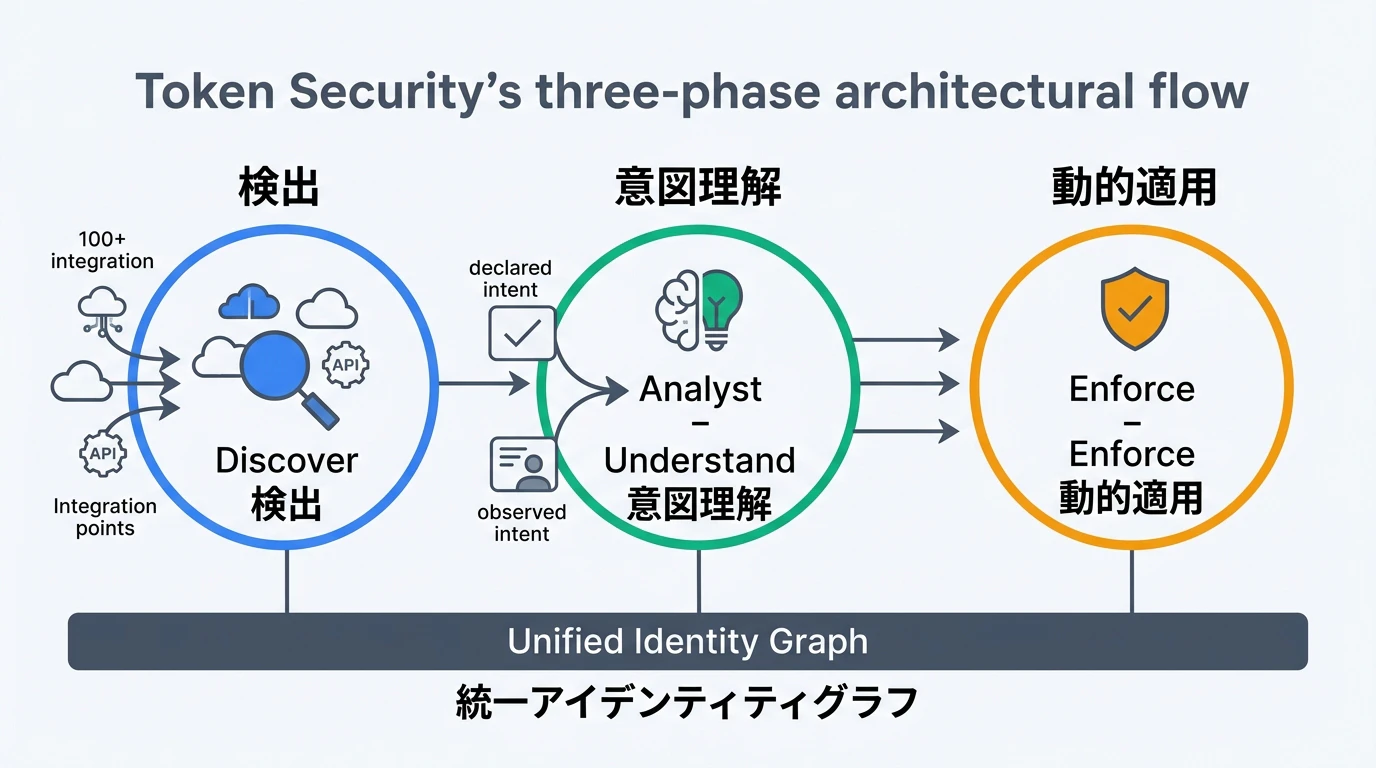

1. エージェントの継続的検出(Continuous Discovery)

環境内のすべてのAIエージェント、そのオーナー、および利用しているアクセス権を自動検出する。CloudTrailイベント、Kubernetesの監査ログ、CI/CDプラットフォームのWebhook、SaaS APIログなど、100以上の統合ポイントからデータを収集する。

シャドーAI(IT部門が把握していないAIエージェント)やMCPサーバーも検出対象に含まれ、組織全体の可視性を確保する。

2. 意図の理解(Intent Understanding)

「宣言された意図」と「観測された意図」の両方を分析し、各エージェントが何を達成するよう設計・スコープされているかを把握する。エージェントの設計仕様、アクセスパターン、実際の行動を総合的に評価する。

3. 最小権限の動的適用(Dynamic Least Privilege)

定義された意図に整合するアクセスポリシーを動的に生成・適用する。エージェントには目的に必要な権限のみが付与され、必要な期間だけ有効になる。Infrastructure as Code(IaC)テンプレートによる最小権限の適用と、時間制限付きクレデンシャルの発行が組み合わされる。

4. 逸脱行動の検出・制約(Out-of-Intent Flagging)

確立された意図の境界外に逸脱するアクションを検出し、制約する。静的なルールではなく、意図コンテキストに基づく動的な判定が行われるため、正当な行動の範囲内での柔軟性を維持しつつ、逸脱行動をブロックできる。

5. ライフサイクルガバナンス(Lifecycle Governance)

アクセスのドリフト(意図から逸れた権限の蓄積)や孤立したエージェント(オーナーが不在になったエージェント)を防止するためのライフサイクル管理を適用する。クレデンシャルのローテーション、不要なエージェントの廃止を自動化する。

統一アイデンティティグラフ

Token Securityは、エージェントレスのアプローチで各システムからデータを収集し、「統一アイデンティティグラフ」を構築する。このグラフは、すべてのNHI(サービスアカウント、APIキー、OAuthトークン、AIエージェント)を発生源(ソースコード、IaCテンプレート)とエンタイトルメント(権限)にマッピングする。

統一アイデンティティグラフの構造:

NHI(非人間アイデンティティ)

├── 発生源: ソースコード / IaCテンプレート / SaaS設定

├── オーナー: 責任者(人間)

├── 意図: 宣言された目的 + 観測された行動パターン

├── エンタイトルメント: AWS / Azure / GCP / SaaS上の権限

├── アクセスパターン: 時系列の行動ログ

└── リスクスコア: 権限過剰度 × 逸脱度 × 露出度

ベンダー固有のフォーマットは正規化レイヤーで統一スキーマに変換され、プラットフォーム間の相関分析が可能になる。たとえば、「漏洩したGitHub PATがAWSアクセスにつながり、さらにAzureへの横展開を許した」というような攻撃チェーンの追跡が可能になる。

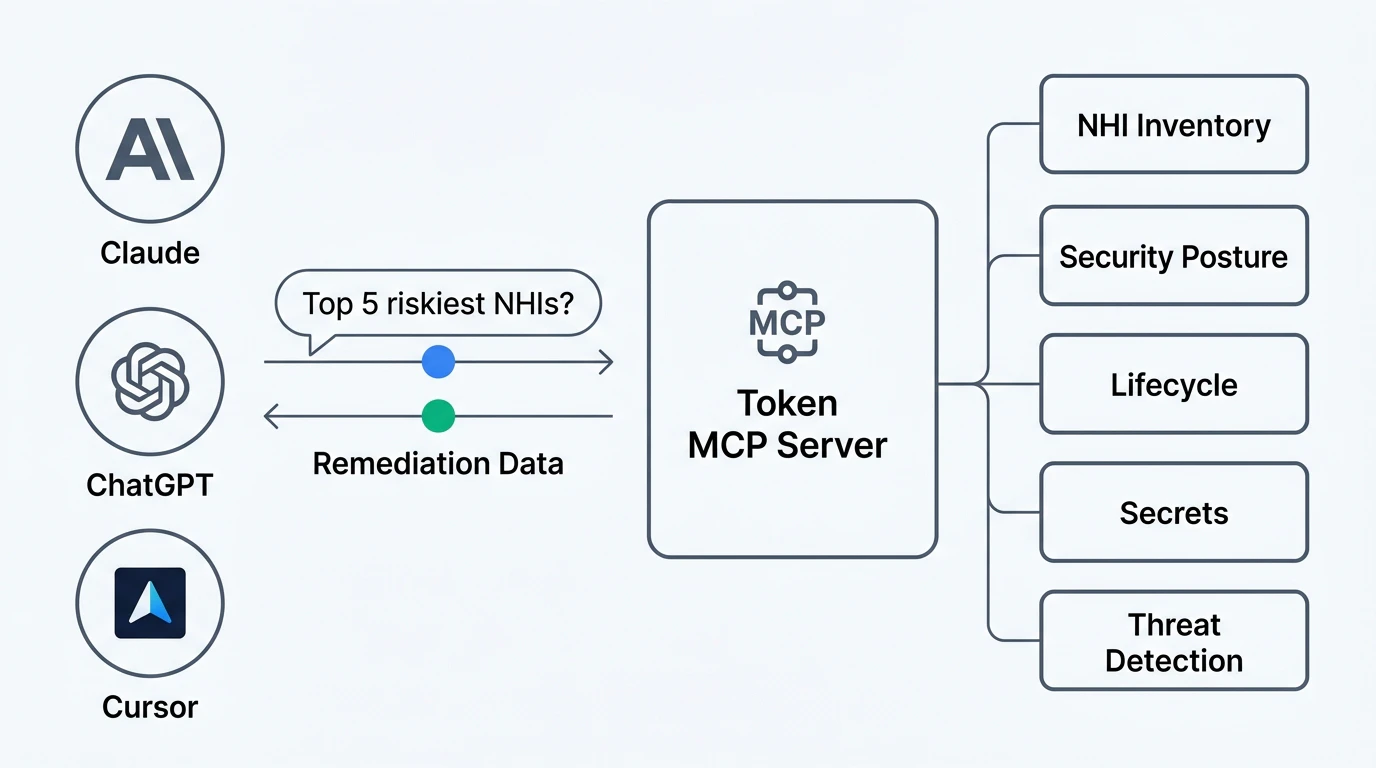

MCP Server統合による実践的活用

Token Securityは、オープンなMCP(Model Context Protocol)標準に準拠したMCPサーバーを提供している。これにより、Claude、ChatGPT、Gemini、Cursorといった主要なAIクライアントから、自然言語でセキュリティ状態を照会できる。

主要なクエリ例

Token MCP Serverを通じて実行できるクエリの例を示す。

# 90日以上シークレットをローテーションしていないアイデンティティ

「Which identities haven't rotated secrets in 90 days?」

# リスクスコア上位5件のNHI

「What are the top 5 riskiest NHIs?」

# 特定サービスアカウントのオーナーとアクセス先

「Who owns this service account, and what does it access?」

# 最もリスクの高いNHIの修正スクリプト生成

「Generate a script to resolve the top 5 riskiest NHIs」

# AIエージェントの権限消費状況

「Which services or workloads are consuming my identities?」

Token AIエージェントは、これらのクエリに対して組織固有のレメディエーションガイダンスを返す。修正スクリプト、CLIコマンド、推奨事項が環境に合わせてカスタマイズされるため、セキュリティチームは「何を修正すべきか」「どう修正すべきか」「なぜ重要か」「影響範囲はどこか」を即座に把握できる。

対応データレイヤー

MCP Server経由でアクセスできるデータレイヤーは以下の通りである。

| データレイヤー | 用途 |

|---|---|

| NHIインベントリ | 全NHIの一覧と属性 |

| セキュリティポスチャ管理 | リスク評価とコンプライアンス状況 |

| ライフサイクル管理 | クレデンシャルの有効期限・ローテーション状況 |

| シークレット管理 | シークレットの保管・利用状況 |

| 脅威検出・応答 | リアルタイムの脅威アラートとインシデント対応 |

対応AIプラットフォーム

Token Securityは、以下の主要AIプラットフォームとの統合をサポートしている。

- Anthropic(Claude)

- OpenAI(ChatGPT、Codex)

- AWS Bedrock

- Microsoft Copilot

- Google Gemini

- その他のMCP対応クライアント

3社比較:インテントベースセキュリティの実装アプローチ

2026年3月、Token Security、Proofpoint、Geordie AIの3社が同時期にインテントベースアプローチを発表した。各社の特徴を比較する。

| 項目 | Token Security | Proofpoint | Geordie AI |

|---|---|---|---|

| 発表時期 | 2026年3月18日 | 2026年3月17日 | 2026年2月(RSAC Sandbox選出) |

| 母体 | NHIセキュリティ専業 | Acuvity買収(2026年2月)を基盤 | ex-Darktrace/Snyk/Veracode出身者が創業 |

| 調達額 | 非公開 | N/A(上場企業) | $6.5M |

| アプローチ | NHIアイデンティティグラフ + 意図ベース最小権限 | 5フェーズ成熟度モデル(検出→ランタイム適用) | エージェントネイティブなリアルタイム検出・行動監視 |

| 検出手法 | 100+統合ポイントからのエージェントレス検出 | 意図ベース検出モデルによる継続評価 | リアルタイムの行動監視とリスク制御 |

| MCP対応 | MCPサーバー提供 + MCP検出機能 | 記載なし | 記載なし |

| 特筆事項 | RSAC 2026 Innovation Sandbox Finalist | 70%の組織がAIガバナンス未最適化と報告 | エージェント間カスケード障害の検出 |

3社に共通する洞察は、「静的な権限は自律エージェントには機能しない」という点である。エージェントの振る舞いは非決定論的かつ目標駆動型であるため、意図コンテキストに基づく動的制御が必要になる。

残る課題:クロスバウンダリのアイデンティティ検証

DEV Communityの分析記事では、3社いずれも「組織境界を超えたエージェントのアイデンティティ検証」には対応していないと指摘されている。エージェント間通信(A2A)が普及する中で、暗号学的なエージェントアイデンティティの検証が次の課題として浮上している。「意図(Intent)なきアイデンティティは検証不能であり、アイデンティティなき意図はポリシーの証明なき適用に過ぎない」という指摘は、この分野の今後の発展方向を示唆している。

エンジニアが押さえるべきポイント

AIエージェントを本番環境にデプロイする際、インテントベースセキュリティの考え方を取り入れるための実践的なポイントを整理する。

1. エージェントの意図を明示的に定義する

エージェントの設計時に「このエージェントは何を達成するために存在するか」を明確に文書化する。意図が定義されていなければ、意図ベースの制御は適用できない。

2. 静的権限から動的権限へ移行する

サービスアカウントやAPIキーに永続的な広範な権限を付与するのではなく、Just-in-Time(JIT)アクセスや時間制限付きクレデンシャルを採用する。

3. シャドーAI・シャドーMCPサーバーの可視化

組織内で管理外のAIエージェントやMCPサーバーが稼働していないかを定期的に監査する。Token Securityのような自動検出ツールの導入は、大規模環境での可視性確保に有効である。

4. ガードレールとインテントベースセキュリティの併用

インテントベースセキュリティはガードレールを置き換えるものではなく、補完するものである。プロンプトフィルタリング(言語レベル)とインテントベース認可(インフラレベル)を組み合わせることで、多層防御が実現する。

まとめ

- AIエージェントの自律性が高まる中で、従来の静的IAMやガードレールでは制御しきれないセキュリティリスクが顕在化している

- Token Securityが発表したインテントベースセキュリティは、エージェントの「意図」を軸に最小権限を動的に適用する新しいアプローチである

- 100以上の統合ポイントからNHIを自動検出し、統一アイデンティティグラフで権限とリスクを可視化する

- MCP Server統合により、Claude・ChatGPTなどから自然言語でセキュリティ状態を照会・対処できる

- Token Security、Proofpoint、Geordie AIの3社が同時期に類似アプローチを発表しており、業界トレンドとして確立しつつある

- 今後の課題は、組織境界を超えたエージェント間通信における暗号学的アイデンティティ検証である

AIエージェントのセキュリティは「ガードレールで囲む」フェーズから「意図で制御する」フェーズへと移行しつつある。自律エージェントをプロダクション環境で運用するエンジニアにとって、インテントベースセキュリティは今後のアーキテクチャ設計に組み込むべき重要な概念である。

参考リンク

- Token Security — AI Agent & Non-Human Identity Security Platform

- Why AI Agent Security Must be Intent-Based(Token Security公式ブログ)

- Token Security advances AI agent protection with intent-based controls(Help Net Security)

- Three Companies Just Converged on Intent-Based AI Agent Security(DEV Community)

- Token Security MCP Server and AI Agent