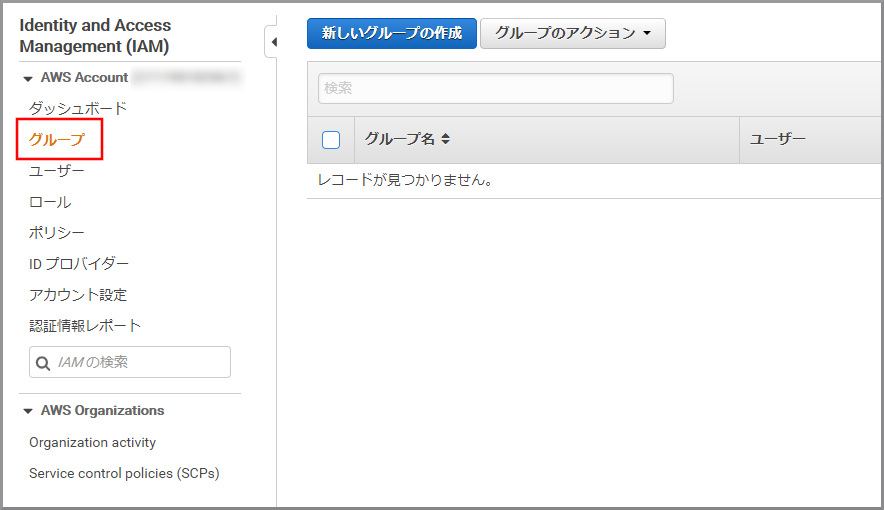

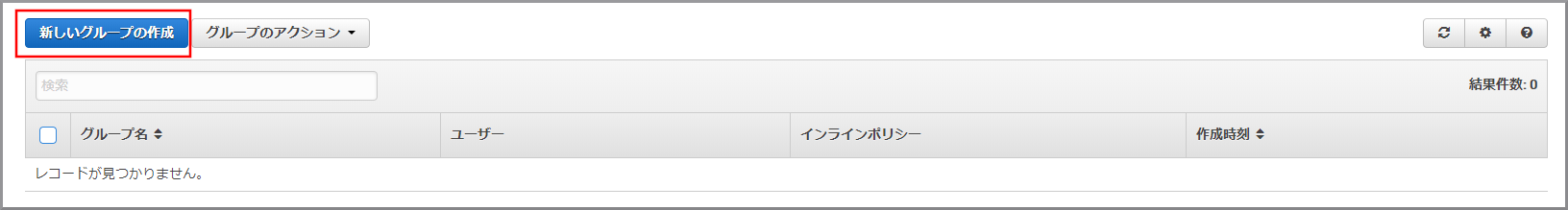

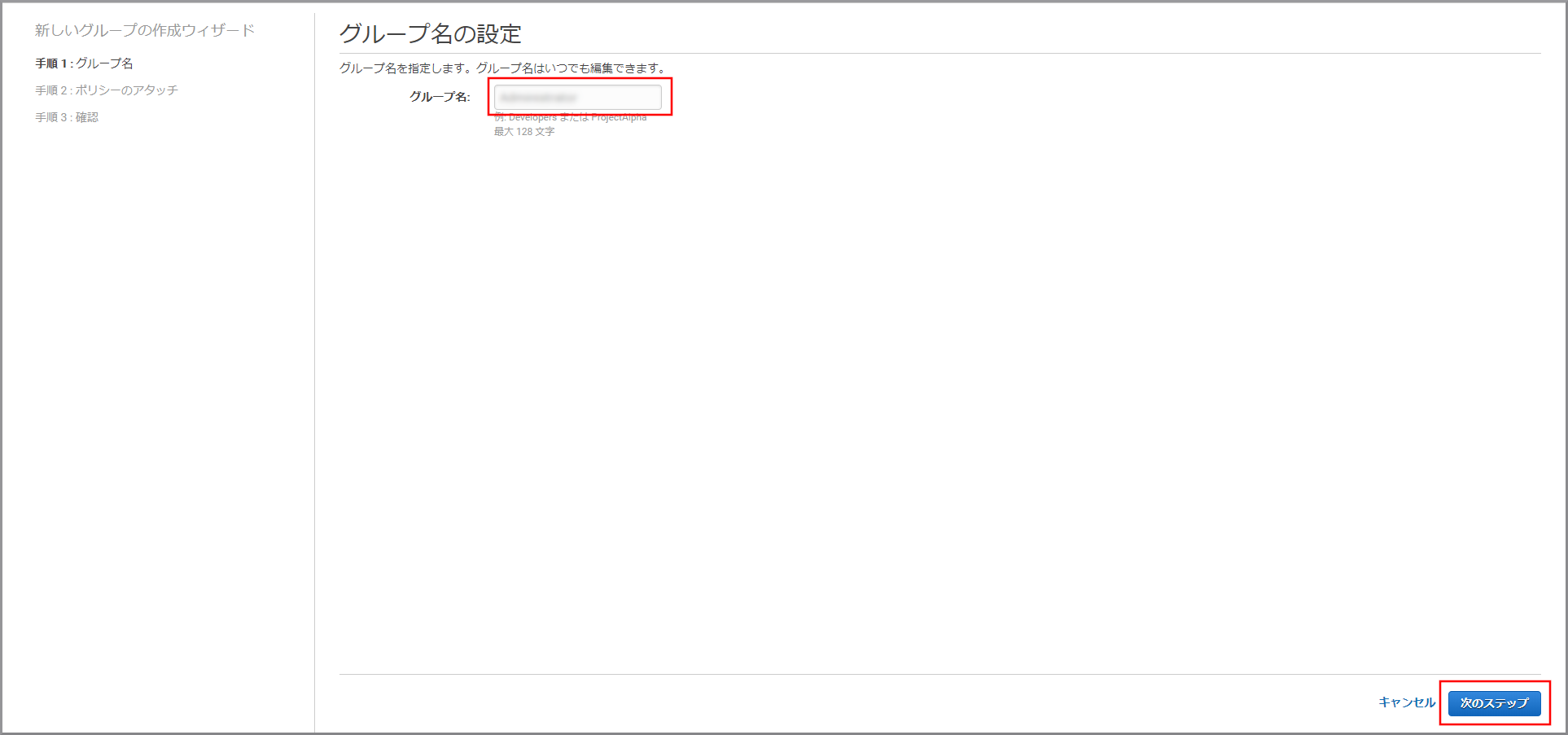

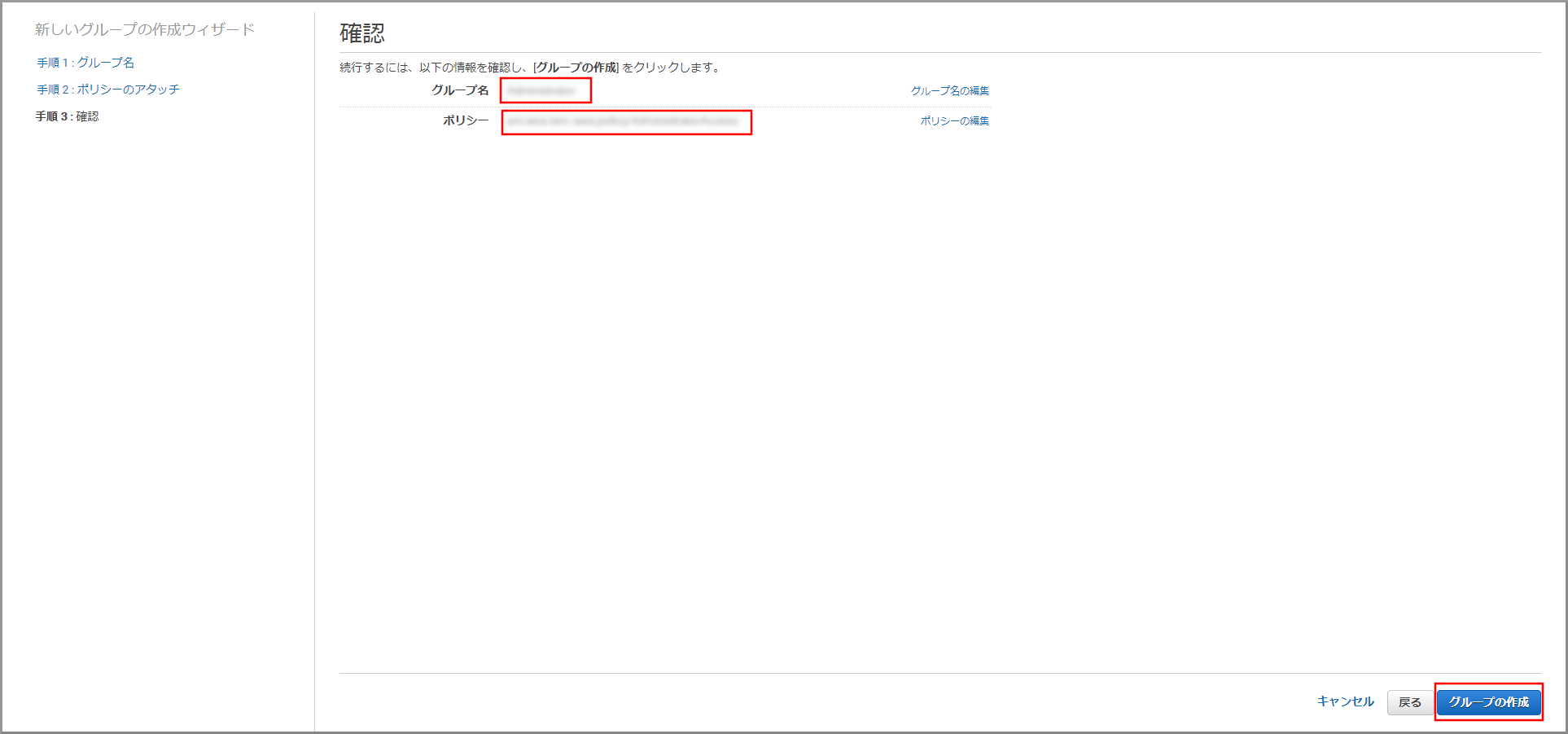

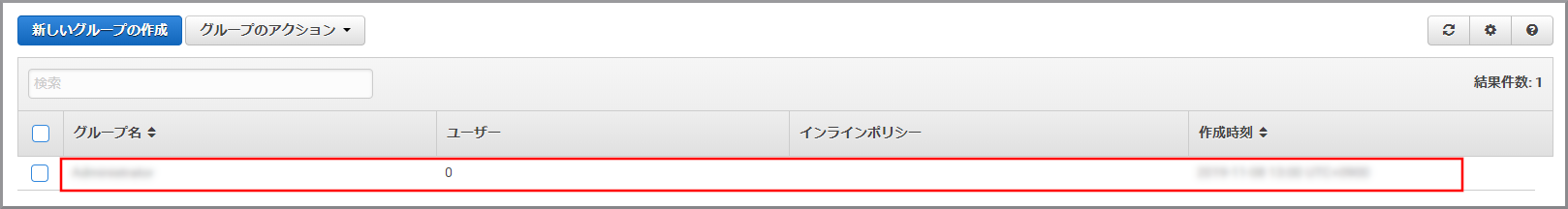

IAM(Identity and Access Management)グループの作成

- IAMユーザーに直接ポリシーを付与する事も可能だが、管理が煩雑になるためグループを作成して付与したポリシーを個人ではなくグループで管理する。

使用ユーザー

- ルートユーザー

手順

-

AWSにサインインします。

- Eメールアドレスとパスワードを入力してサインインします。

ルートユーザーを使用してコンソールにサインインする

- Eメールアドレスとパスワードを入力してサインインします。

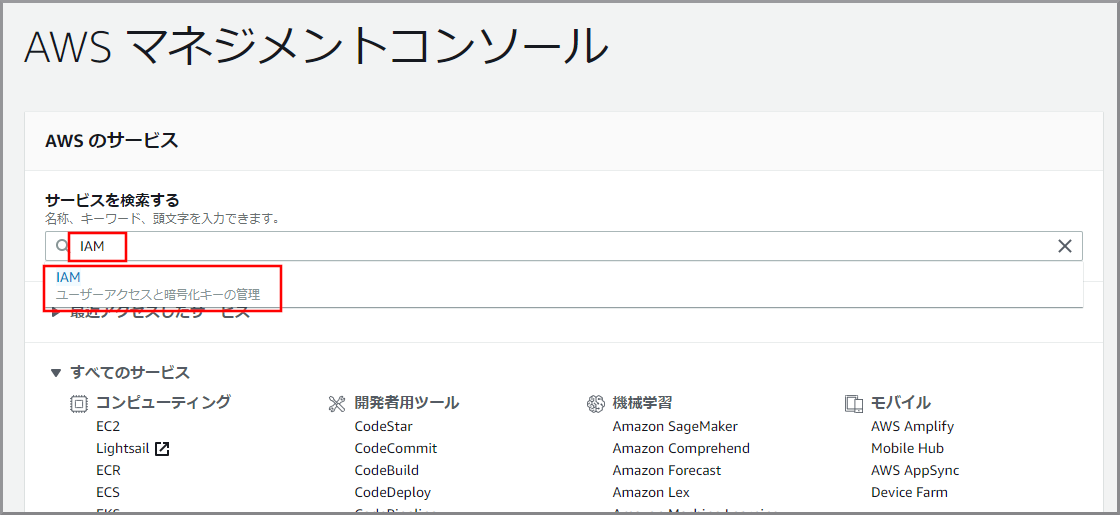

-

『AWSマネジメントコンソール』画面にある「サービスを検索」にIAMと入力し、検索結果から《IAM》をクリックし、IAM コンソール(https://console.aws.amazon.com/iam/)を開きます。

-

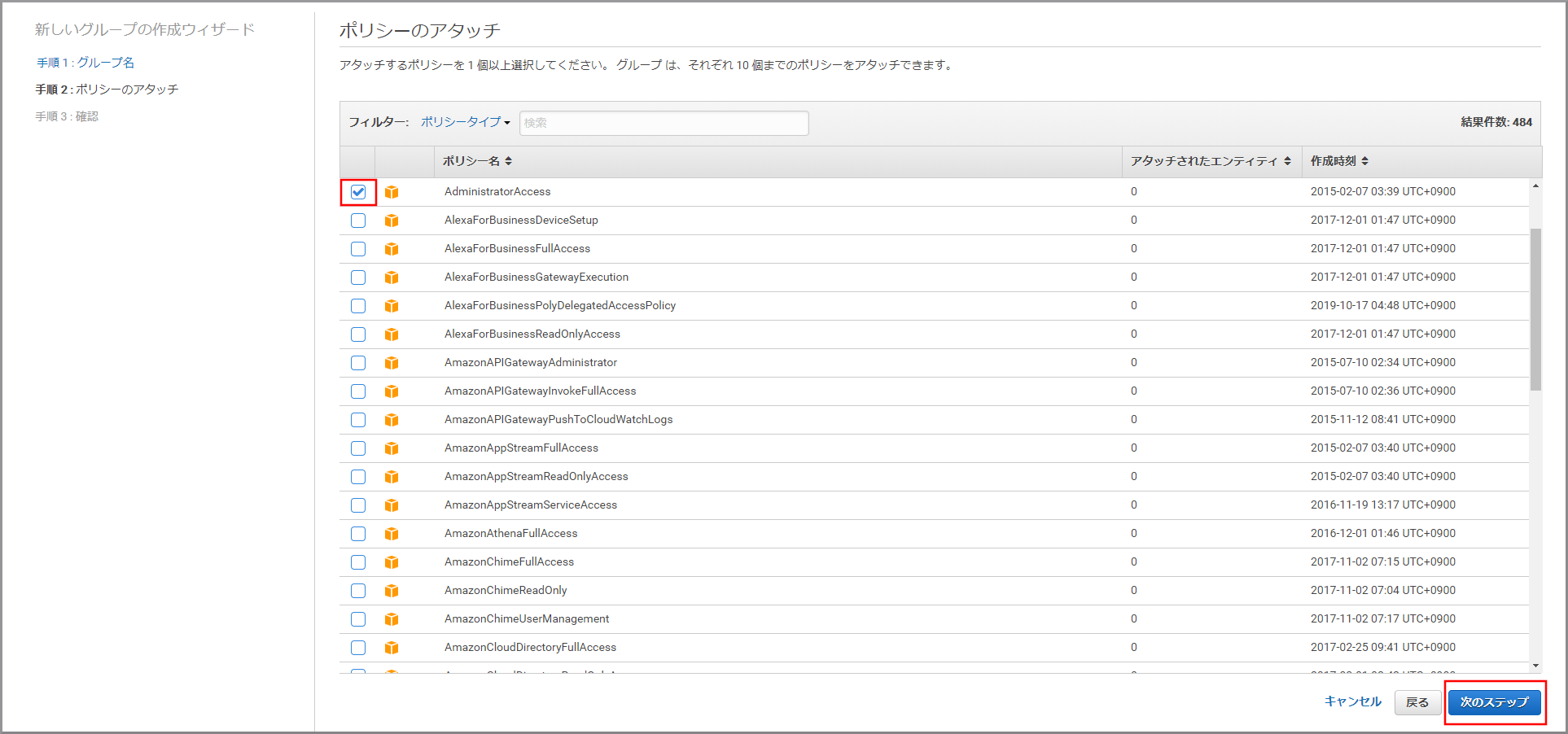

ポリシー一覧から「AdministratorAccess」のチェックボックスをチェックし、《次のステップ》をクリックします。

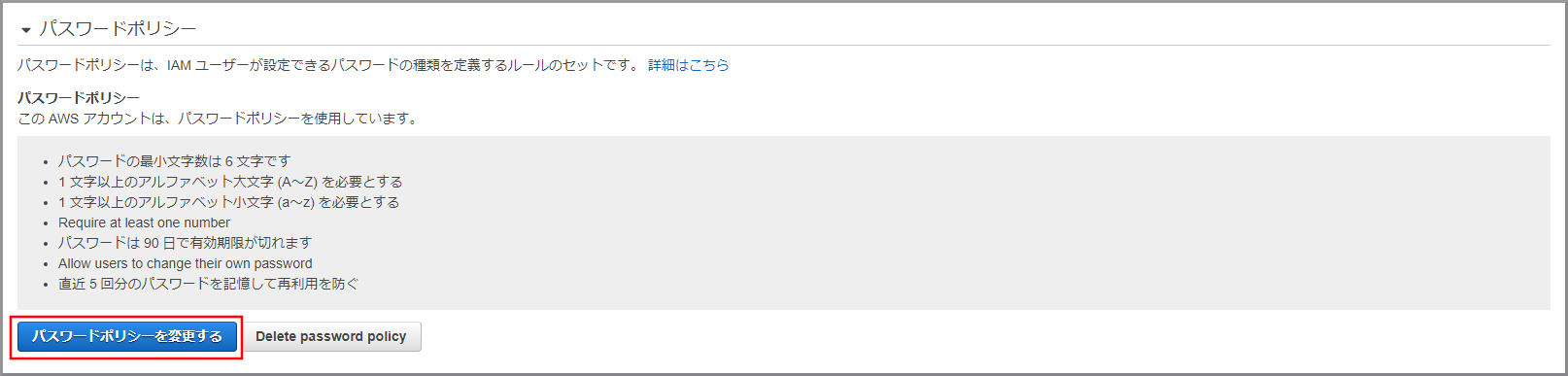

IAM(Identity and Access Management)ユーザーのパスワードポリシー設定

IAMユーザーのパスワードの文字の組み合わせなどの条件を設定や定期的なパスワード変更期間の設定をする。

使用ユーザー

- ルートユーザー

手順

-

AWSにサインインします。

- Eメールアドレスとパスワードを入力してサインインします。

ルートユーザーを使用してコンソールにサインインする

- Eメールアドレスとパスワードを入力してサインインします。

-

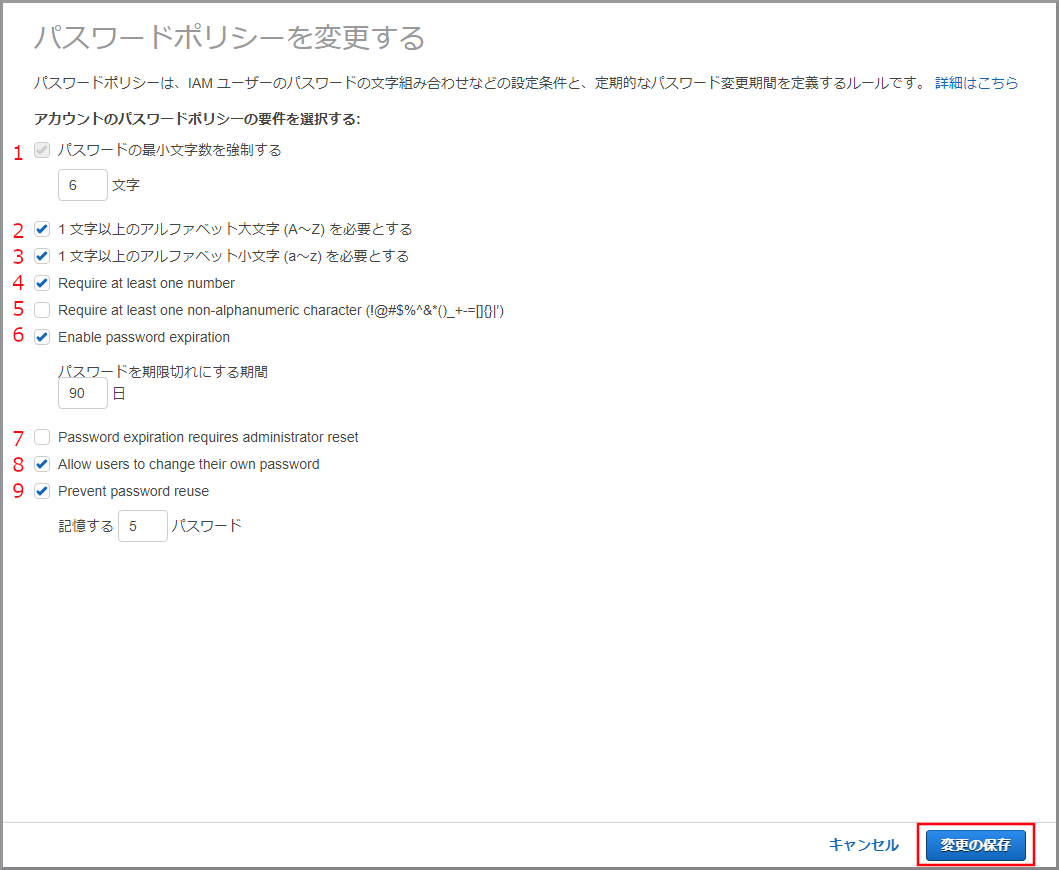

ポリシーに応じてチェックを付け、《変更の保存》をクリックします。

- パスワードの最小文字数を強制する

パスワードの最小文字数を指定します。(設定値:6〜128) - 1文字以上のアルファベット大文字(A~Z)を必要とする

パスワードにアルファベット大文字(A~Z)を最低1文字使用する必要があるか指定します。 - 1文字以上のアルファベット小文字 (a~z)を必要とする

パスワードにアルファベット小文字(a~z)を最低1文字使用する必要があるか指定します。 - Require at least one number

パスワードに数字(0~9)を最低1文字使用する必要があるか指定します。 - Require at least one non-alphanumeric character(!@#$%^&()_+-=[]{}|')

パスワードに記号(!@#$%^&()_+-=[]{}|')を最低1文字使用する必要があるか指定します。 - Enable password expiration

パスワードの有効期限を日数で設定します。有効期限経過後はパスワード変更が必要にまります。(設定値:1~1095) - Password expiration requires administrator reset

有効期限経過後のパスワード変更が管理者しかできない(ユーザー自身での変更は不可)設定にします。この設定を有効にする前に管理者が複数ユーザー存在することを確認します。 - Allow users to change their own password

ユーザーが自分自身のパスワードを変更できるか指定します。 - Prevent password reuse

過去に利用したパスワードの再利用を禁止できます。(設定値:1~24)

- パスワードの最小文字数を強制する

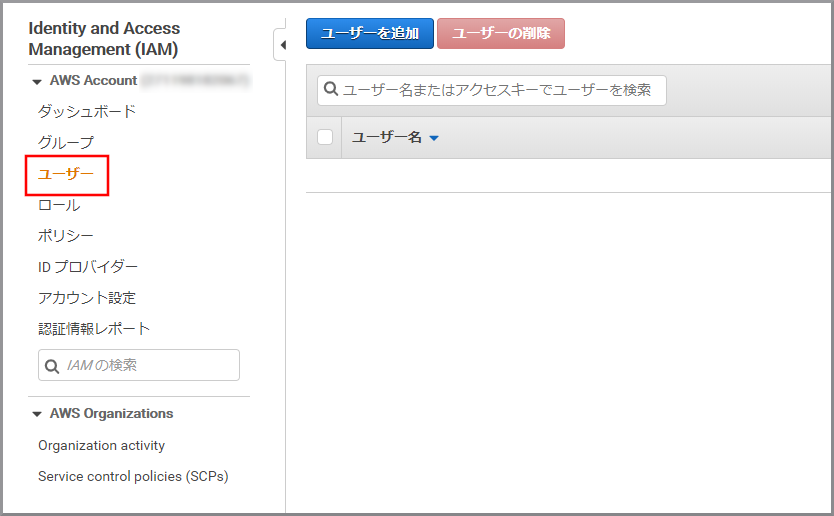

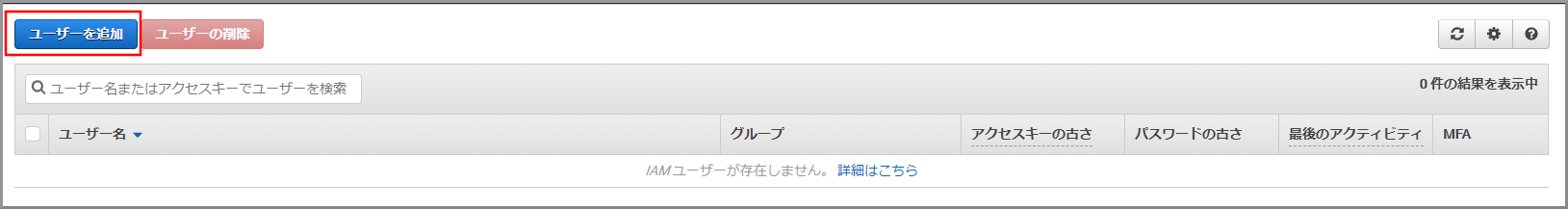

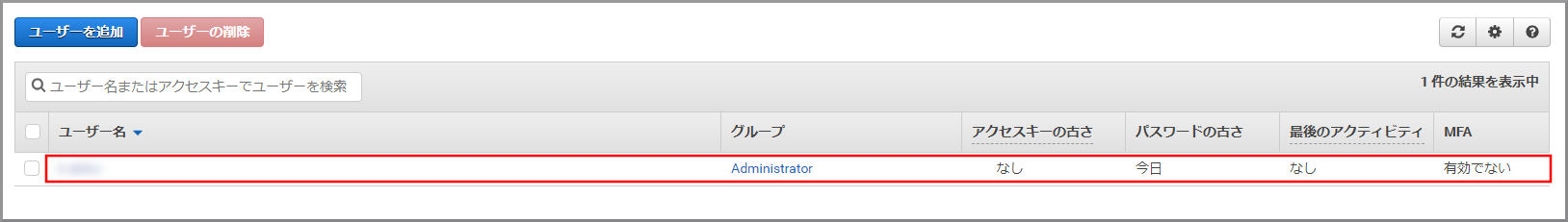

IAM(Identity and Access Management)ユーザーの作成

ルートユーザーを極力利用しないようにするため、代わりとなる管理者用のユーザーを作成します。

このユーザーはルートユーザー同様に全ての権限を有するユーザーにします。

必要に応じて権限を変更(アクセス制限)できる所がルートユーザーとの違いになります。

管理者用ユーザー以外のユーザーを作成する場合は、必要最小限のポリシーを付与するようにしてください。

使用ユーザー

- ルートユーザー

手順

-

AWSにサインインします。

- Eメールアドレスとパスワードを入力してサインインします。

ルートユーザーを使用してコンソールにサインインする

- Eメールアドレスとパスワードを入力してサインインします。

-

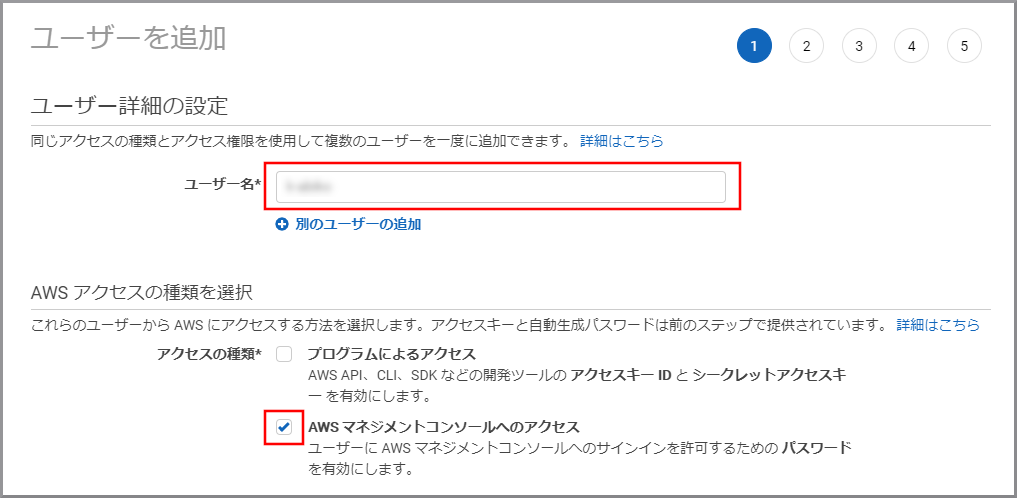

「ユーザー名」に適当なユーザー名を入力し、「AWSマネジメントコンソールへのアクセス」のチェックボックスをチェックします。

このユーザー名がAWSへサインインするためのユーザー名になります。

「プログラムによるアクセス」は、後から設定できるのでここでは設定しません。

-

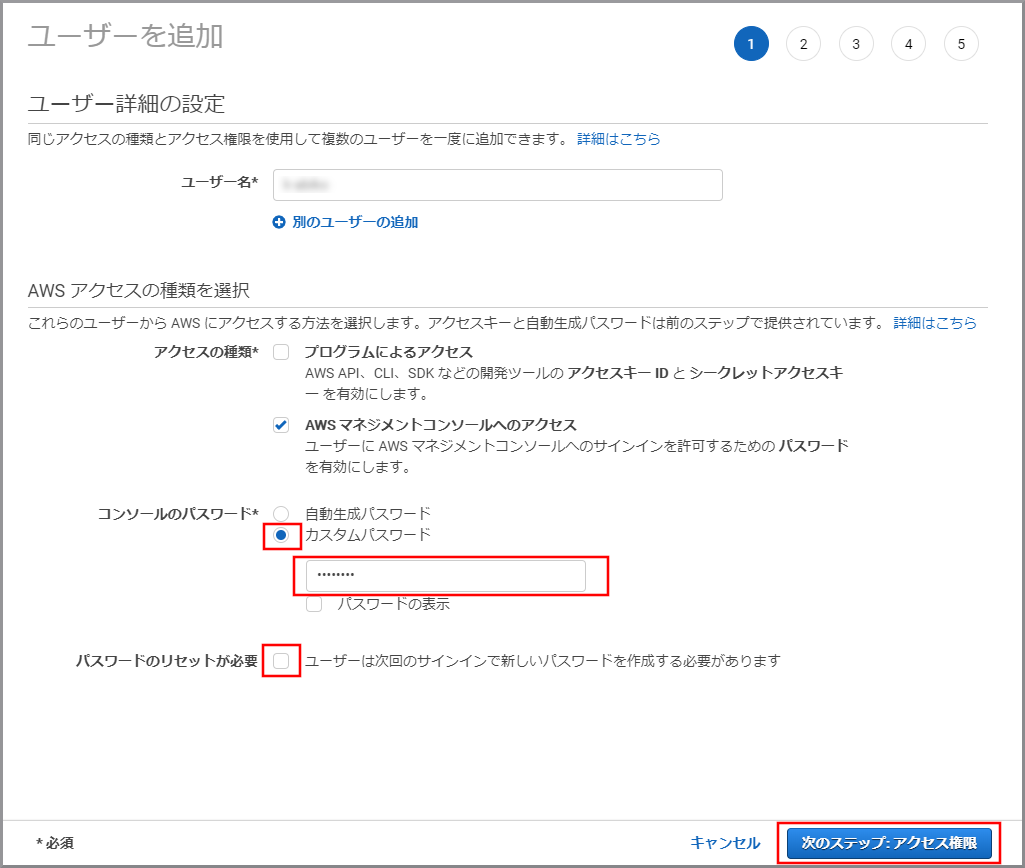

「コンソールのパスワード」の「カスタムパスワード」を選択し、パスワードを入力する。

「パスワードのリセットが必要」のチェックボックスのチェックを外し、《次のステップ:アクセス権限》をクリックします。1

入力するパスワードは別途設定してあるパスワードポリシーに準拠する必要があります。

参考サイト

目次に戻る

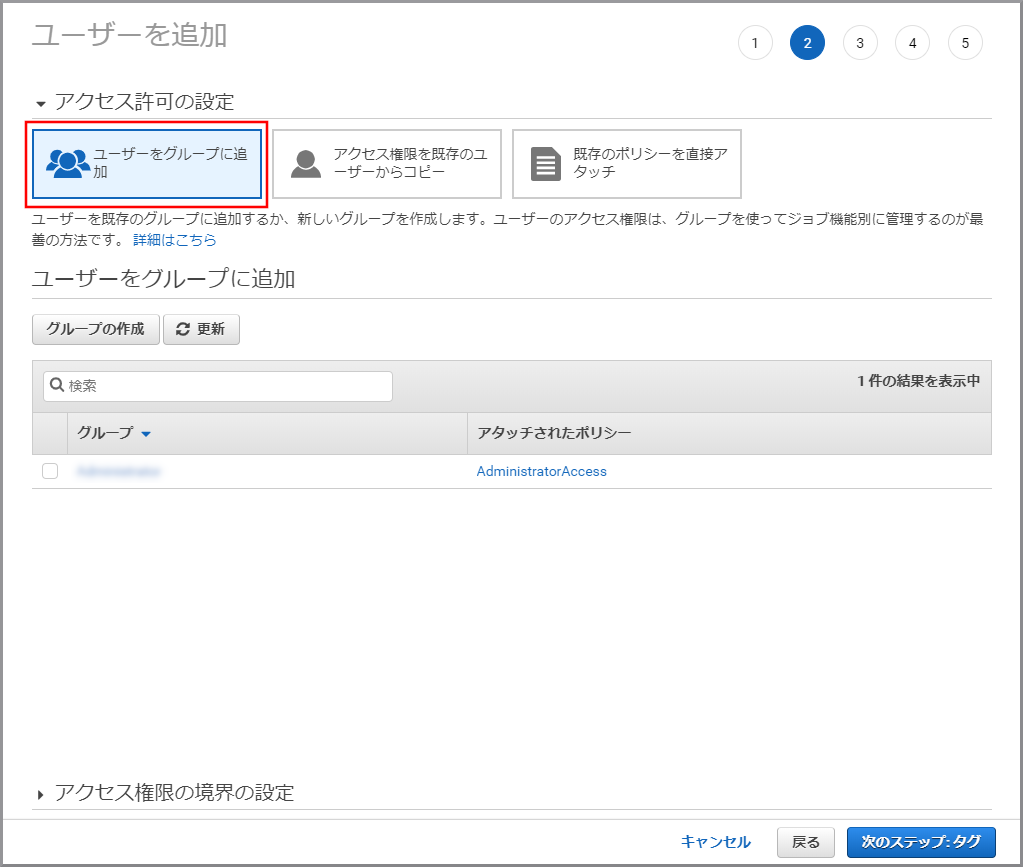

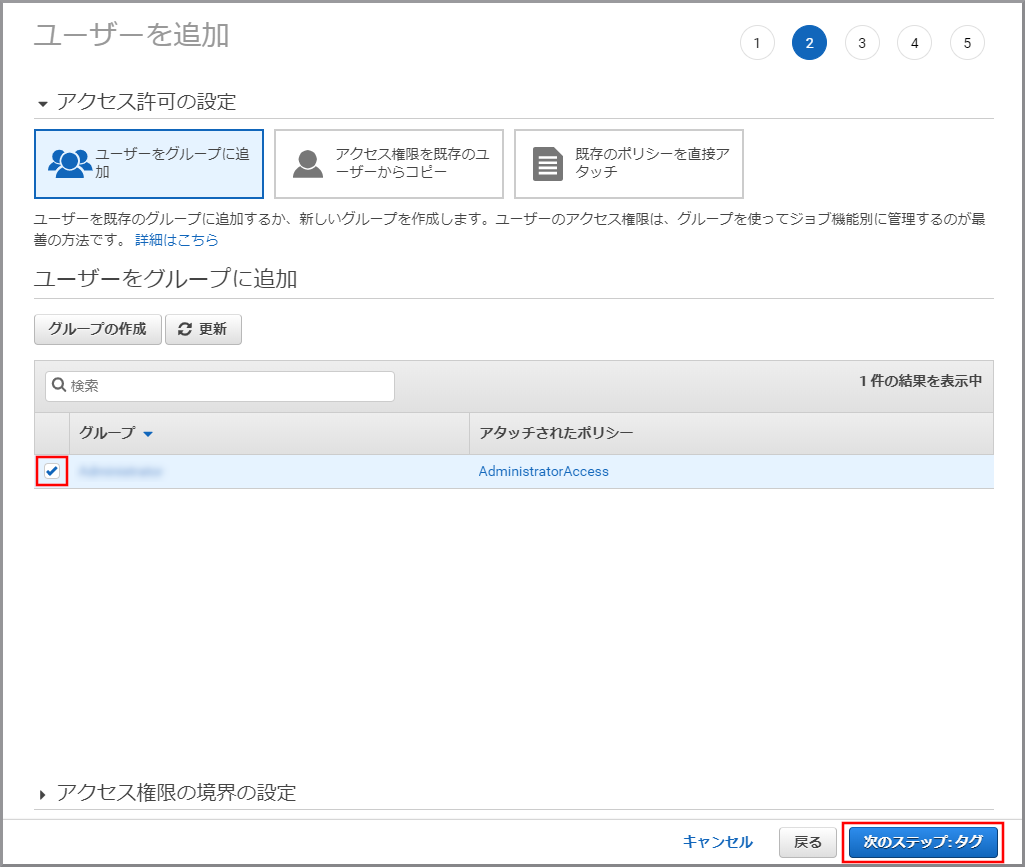

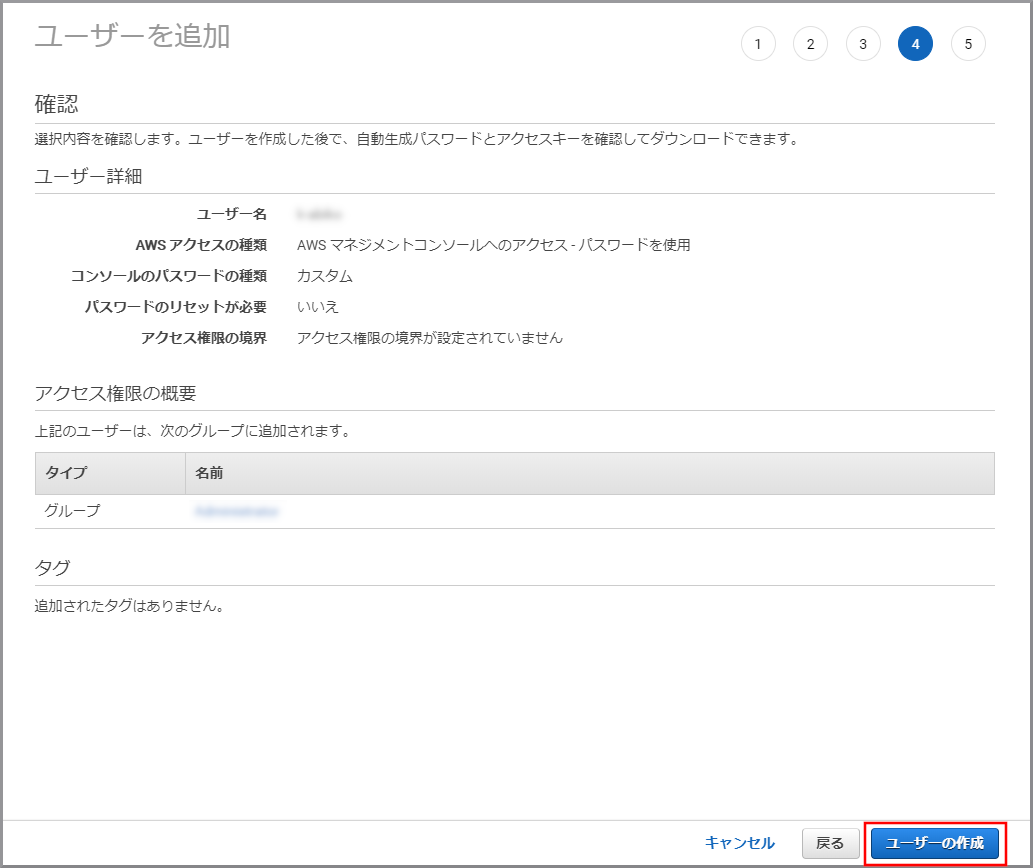

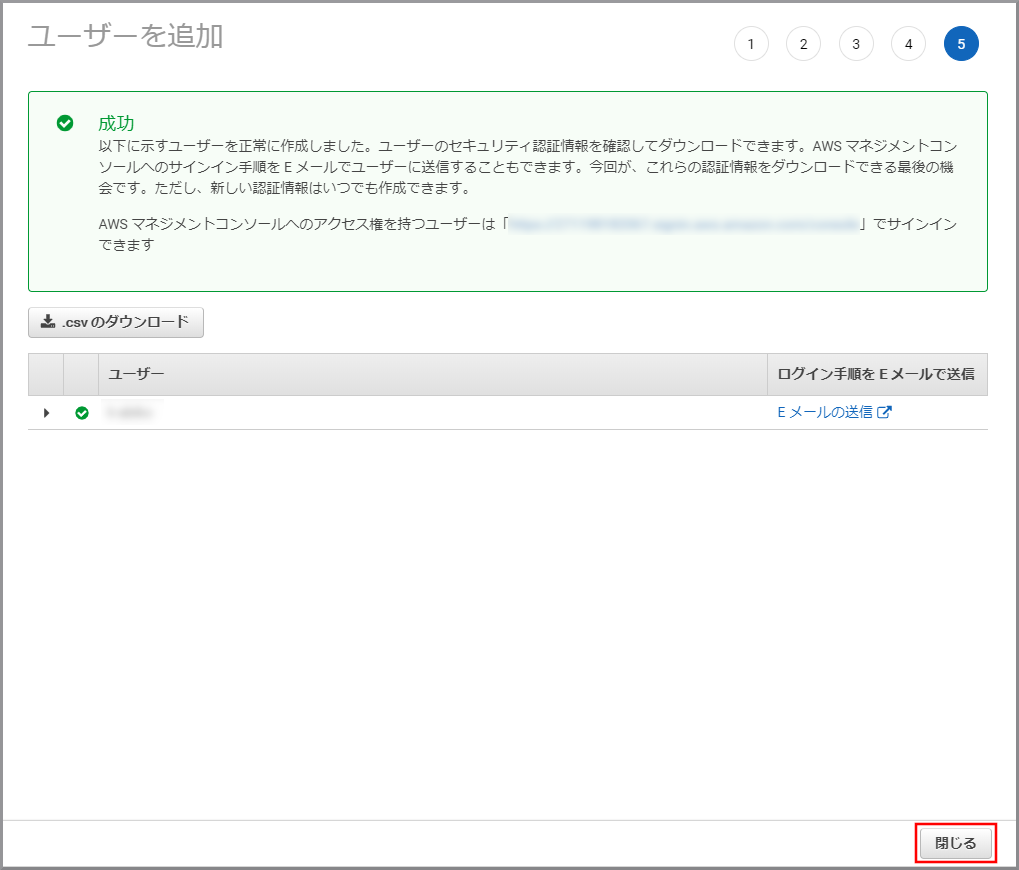

-

今回は自分で利用するユーザーのためこの設定にしています。 ↩