本記事は、Microsoft Azure Tech Advent Calendar 2023 の 12/22 の投稿です。

ジングルベル~🎅🎅

こんにちは駆け出しアーキテクトのやまぱんです。

今回の記事では Azure Resource Graph を使って Azure リソースの変更を検知してみたいと思います。

もし、誤りなどがあったらコメントにて優しく指摘いただければ嬉しいです。

その他のコメントもお気軽にお願いします👌

なにがうれしいのか

Azure Resource Graph を使って簡単に Azure リソースの変更や削除、追加などを検知することができます。

管理部門の方などにとってはシャドー IT というか、シャドー Azure リソースの検知をすることができます。

また、本ページでは触れませんが Azure Resource Graph を使うことで、使われていない Public IP アドレスを探したり、使われていないマネージドディスクを探したり、リソースの状態や設定を指定してクエリを発行することもできます。具体的なサンプルはこちらのページにあります。

Azure Resource Graph とは

以下公式ドキュメントの抜粋です。

Azure Resource Graph は Azure サービスであり、Azure Resource Management を拡張するよう設計されています。特定のサブスクリプションのセット全体で大規模なクエリを実行する機能を使用して、効率的でパフォーマンスの高いリソース探索を提供することで、環境を効果的に管理できます。 これらのクエリでは、次の機能を提供します。

複雑なフィルター処理、グループ化、およびリソースのプロパティでの並べ替えによりリソースのクエリを行う機能。

ガバナンスの要件に基づいてリソースを繰り返し探索する機能。

広大なクラウド環境にポリシーを適用することの影響を評価する機能。

リソース プロパティに加えられたクエリの変更。

Azure Resource Graph の主な特徴や機能

-

クエリ言語: Kusto Query Language ( KQL )を使用して、Azure Resource Graph で柔軟で強力なクエリを実行できます。これにより、複雑な条件でリソースを検索し、データをフィルタリングし、集計できます。

-

高速で大規模なデータセット: ARG は、大規模な Azure 環境でのクエリ処理に対応しており、数千以上のリソースにまたがるデータを高速に処理できます。

-

クロスリージョンおよびクロスサブスクリプション検索: Azure Resource Graph は、クロスリージョンおよびクロスサブスクリプションの範囲で検索をサポートします。これにより、広範囲な Azure 環境でリソースを効率的に検索できます。

-

Azure Policy の評価: ARG を使用して Azure Policy の評価結果を取得し、ポリシーコンプライアンスの概要を把握できます。

-

Azure Portal、Azure PowerShell、Azure CLI との統合: Azure Resource Graph は Azure Portal、Azure PowerShell、Azure CLI と統合されており、これらのツールを通じてクエリを実行できます。

Azure Resource Graph を使ってみる

今回は Log Analytics Workspace と Azure Resource Graph エクスプローラー で試してみます。

Log Analytics Workspace で実行する場合は、Azure Resource Graph エクスプローラー で実行したクエリの頭に arg("") を付けます。

arg はおそらく Azure Resource Graph を指していると思います。

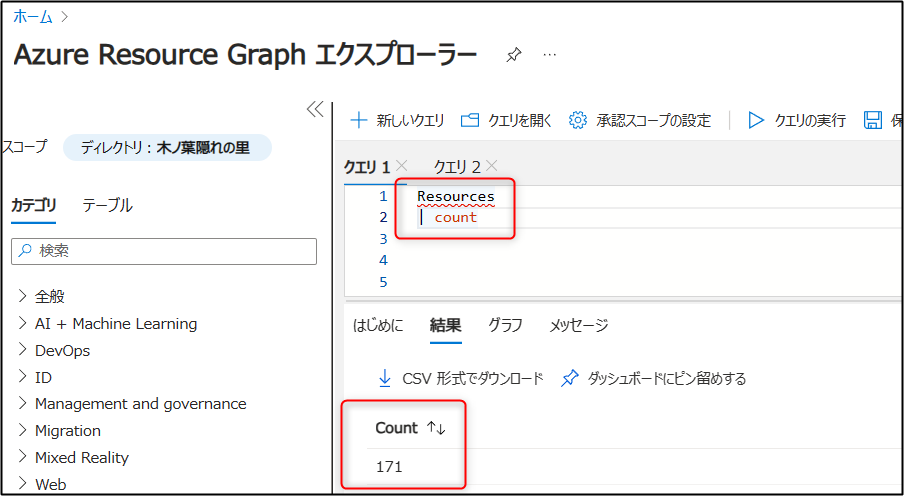

リソースの数をカウントする

Resources

| count

リソースの変更を検知したいので、リソースの数をカウントしておいて、それが変化すればいいかと思ってましたがそれじゃリソース数が変化しない場合に検知できないことに気づきました。😂😂

なので次はストレートにリソースの変更を検知するクエリです。

リソースの変更を検知する

今回は後でメール通知も行いたいので Log Analytics Workspace で下記のクエリを実行します。

一日以内に変更のあったリソースを出してます。

arg("").resourcechanges

| extend timestamp = todatetime(parse_json(properties).changeAttributes.timestamp)

| extend hid = substring(id, indexof(id, "/providers/") + 1)

| project timestamp, subscriptionId, resourceGroup, hid, properties

| where timestamp >= ago(1d)

| order by timestamp asc

[クエリの説明]

このクエリは、Azure Resource Graph で使用される resourcechanges テーブルからデータを取得しています。

- extend timestamp = todatetime(parse_json(properties).changeAttributes.timestamp) :

properties カラムの JSON オブジェクトから changeAttributes.timestamp プロパティを取得し、timestamp カラムに変換します。- extend hid = substring(id, indexof(id, "/providers/") + 1) :

id カラムから /providers/ の後ろの文字列を取得し、hid カラムに格納します。- project timestamp, subscriptionId, resourceGroup, hid, properties :

timestamp, subscriptionId, resourceGroup, hid, properties カラムのみを残します。- where timestamp >= ago(1d) :

timestamp カラムが 1 日以内のレコードのみを残します。- order by timestamp asc :

timestamp カラムで昇順に並べ替えます。

続いてアラートを設定していきましょう。

Azure Resource Graph クエリでアラートを設定する

2023/12/08(金) 現在で本機能 (Azure Resource Graph と Azure Monitor の統合) はプレビュー段階です。

・ Public Preview: Azure Log Alerts support for Azure Resource Graph (ARG)

https://azure.microsoft.com/ja-jp/updates/public-preview-azure-log-alerts-support-for-azure-resource-graph-arg/

アラートルールの作成

先ほどの画面ショットの黄色塗りつぶし部分の "+ 新しいアラートルール" から設定します。

マネージド ID の設定

先ほど選択した マネージド ID (System assigned identity) に対して権限を設定します。

権限の設定がないと、正常にクエリの実行・および通知ができません。

クエリの対象のリソースに対して、閲覧者権限がついていればOKです。

今回は Subscription 全体に閲覧者権限を付けました。

ARG クラスターに対してクエリを実行する場合、クエリによってアクセスされるすべてのデータ ソースに対して閲覧者ロールを追加する必要があります。 たとえば、クエリがリソース中心の場合、そのリソースに対する閲覧者ロールが必要です。

・警告ルールを作成または編集する

https://learn.microsoft.com/ja-jp/azure/azure-monitor/alerts/alerts-create-new-alert-rule?tabs=log#set-the-alert-rule-details

アラートメールの確認

下記が実際に飛んできたアラートメールです。

実際にリソースの変更を検知して通知することができました!

*時刻は UTC 表記なので、日本時間に直すには +9:00 してください。

- タイトル: Fired:Sev2 Azure Monitor Alert ResourceChange ! on law-test ( microsoft.operationalinsights/workspaces ) at 12/8/2023 2:01:12 AM

- 差出人: Microsoft Azure azure-noreply@microsoft.com

- 内容:下記画面ショット参考(後半は割愛しましたが、アラートルールの設定内容が記載されていました。)

CLI での実行

Azure CLI や Azure PowerShell でもクエリを実行することが可能なので、監視の仕組みを作りこむこともできるかと思います。

- Azure CLI や Azure PowerShell での実行例

az graph query -q "Resources | summarize count()"

Search-AzGraph -Query "Resources | summarize count()"

Ref : Resource Graph の初歩的なクエリのサンプル

参考

・ Azure Resource Graph とは(公式)

・ Azure Resource Graph の公式クエリサンプル(初歩)

・ Azure Resource Graph の公式クエリサンプル(詳細)

・ Azure Resource Graph のサンプル

使われていない Public IP アドレスを探したり、使われていないマネージドディスクを探したり。

・警告ルールを作成または編集する

・ KQL について

・ KQL 100+ Knocks

MS 社員が作った KQL 学習サイトです。

・ Azure Resource Graph を触ってみる

JBS さんの記事 (初学者向けに丁寧)

・サポートチームからもこのトピックに関する記事が出ました (追記)

謝辞

このエントリを書くにあたって、協力いただきました社内の有志のメンバーの皆さまありがとうございました。