目次

- はじめに

- Microsoft 365管理ポータルについて

- Microsoft 365 Defender管理センター

- まとめ

1.はじめに

Microsoft では、様々な管理ポータルが公開されております。代表的な管理ポータルを紹介しつつ、今回は Microsoft 365 Defender 管理センターにフォーカスしてポータルの使い方について紹介したいと思います。

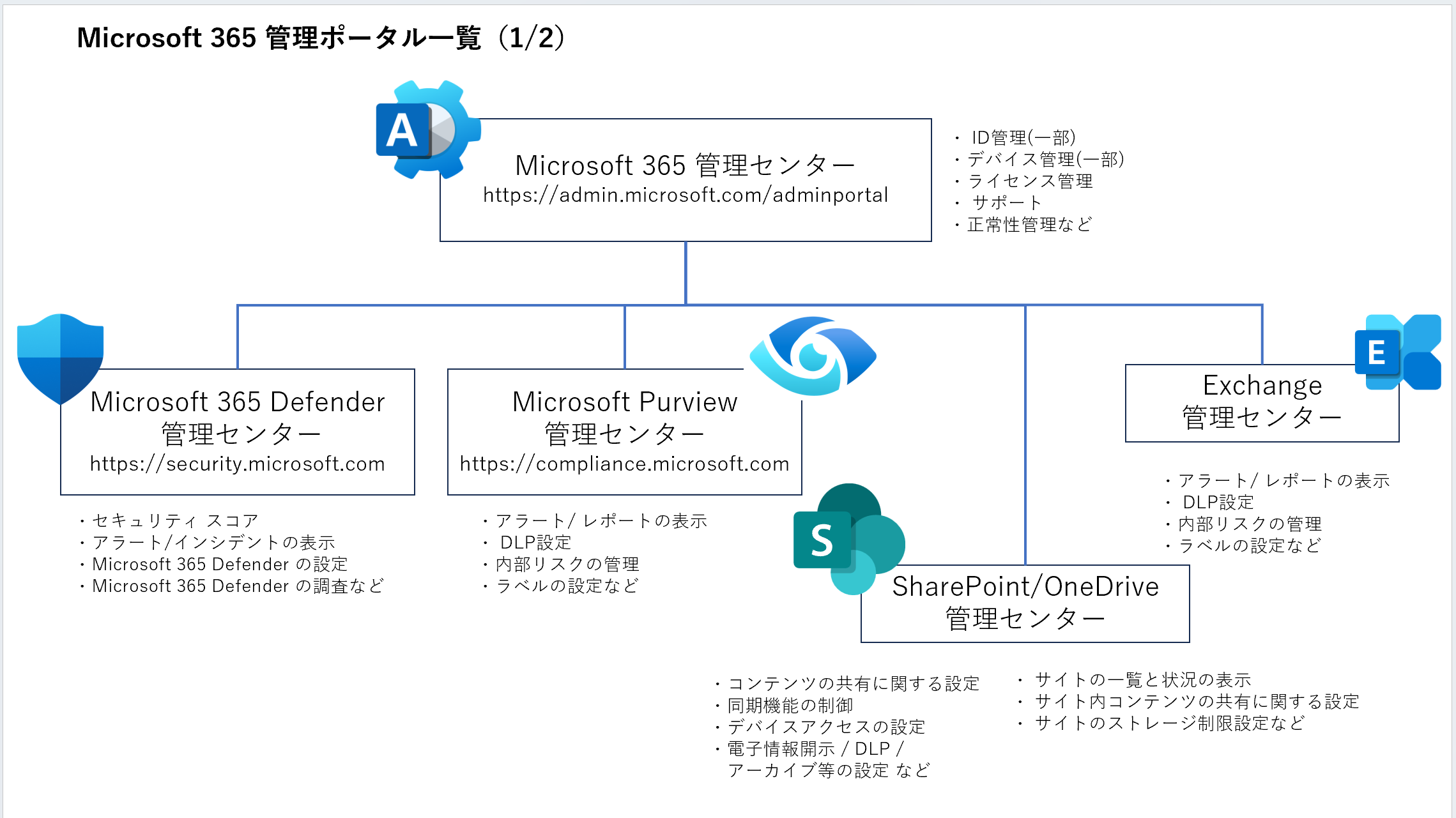

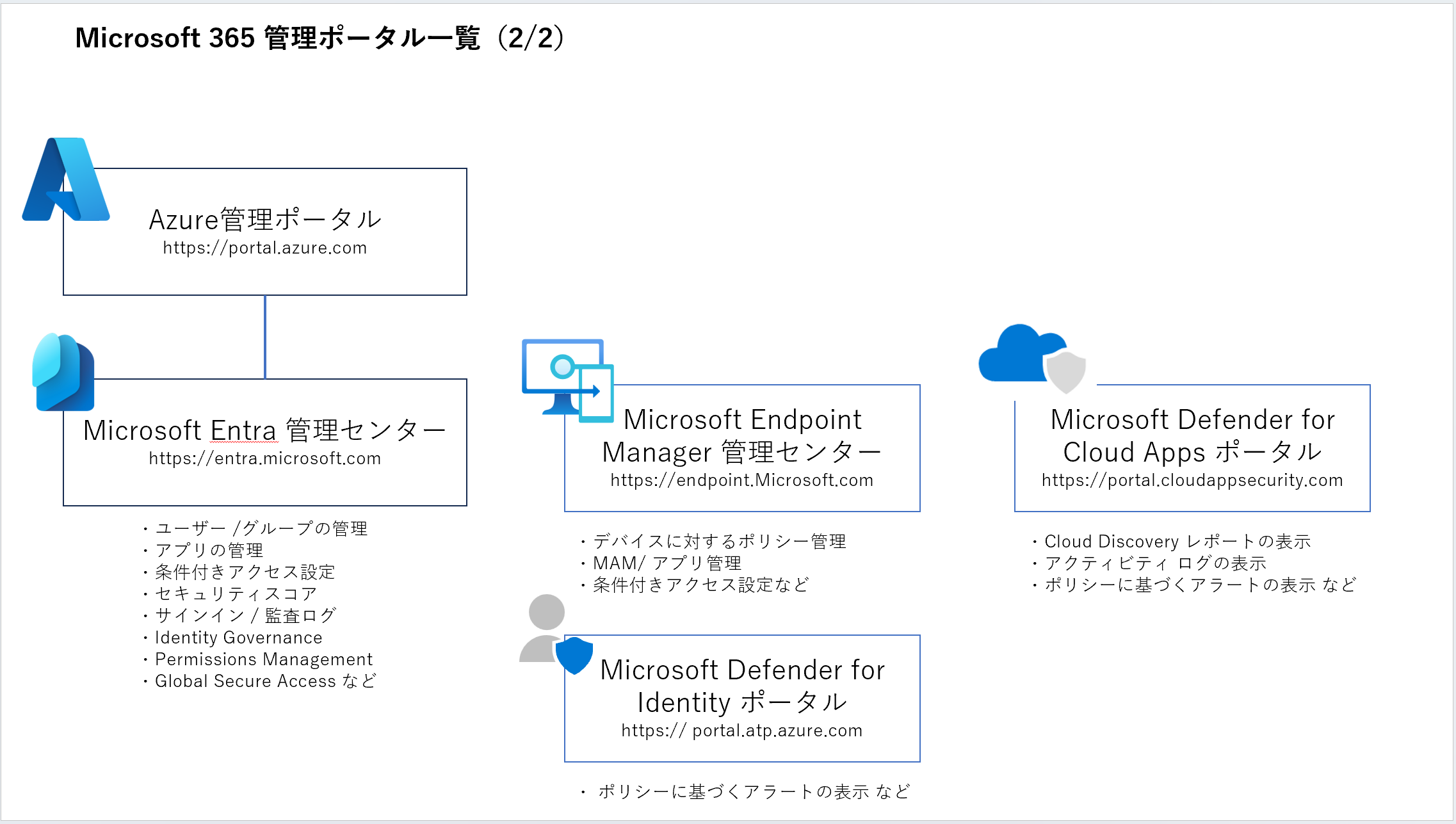

2.Microsoft 管理ポータルについて

Microsoft 365 では、Microsoft 365 管理センターを中心として、Microsoft 365 Defender 管理センター、Microsoft Purview 管理センター、Exchange 管理センター、SharePoint(OneDrive) 管理センター 等々、多くの管理センターあります。

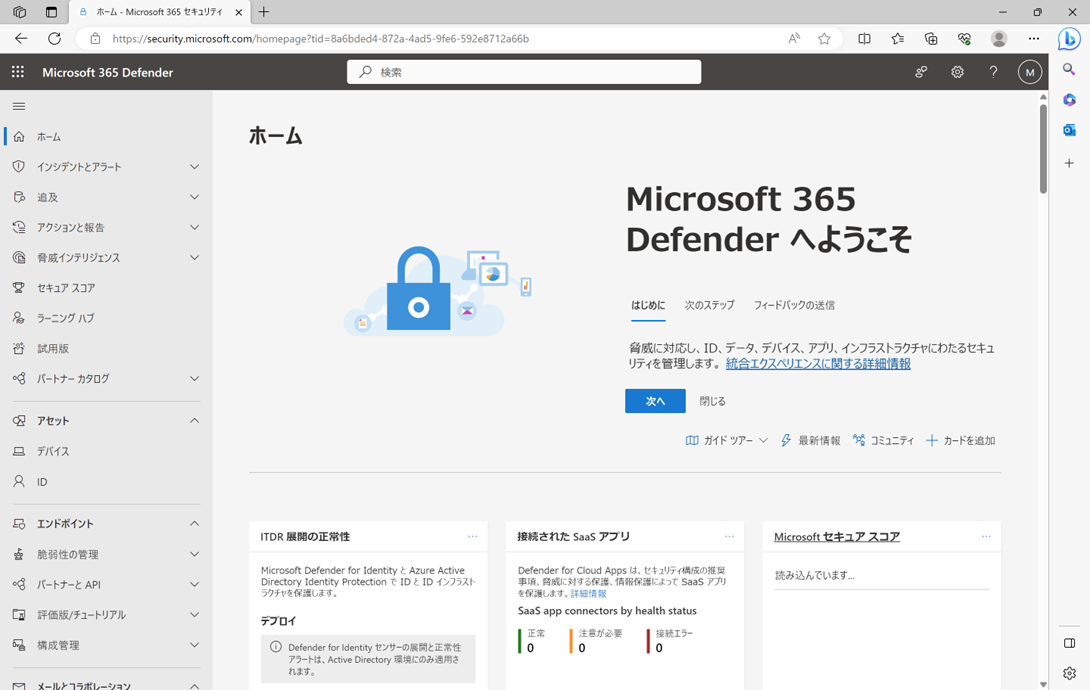

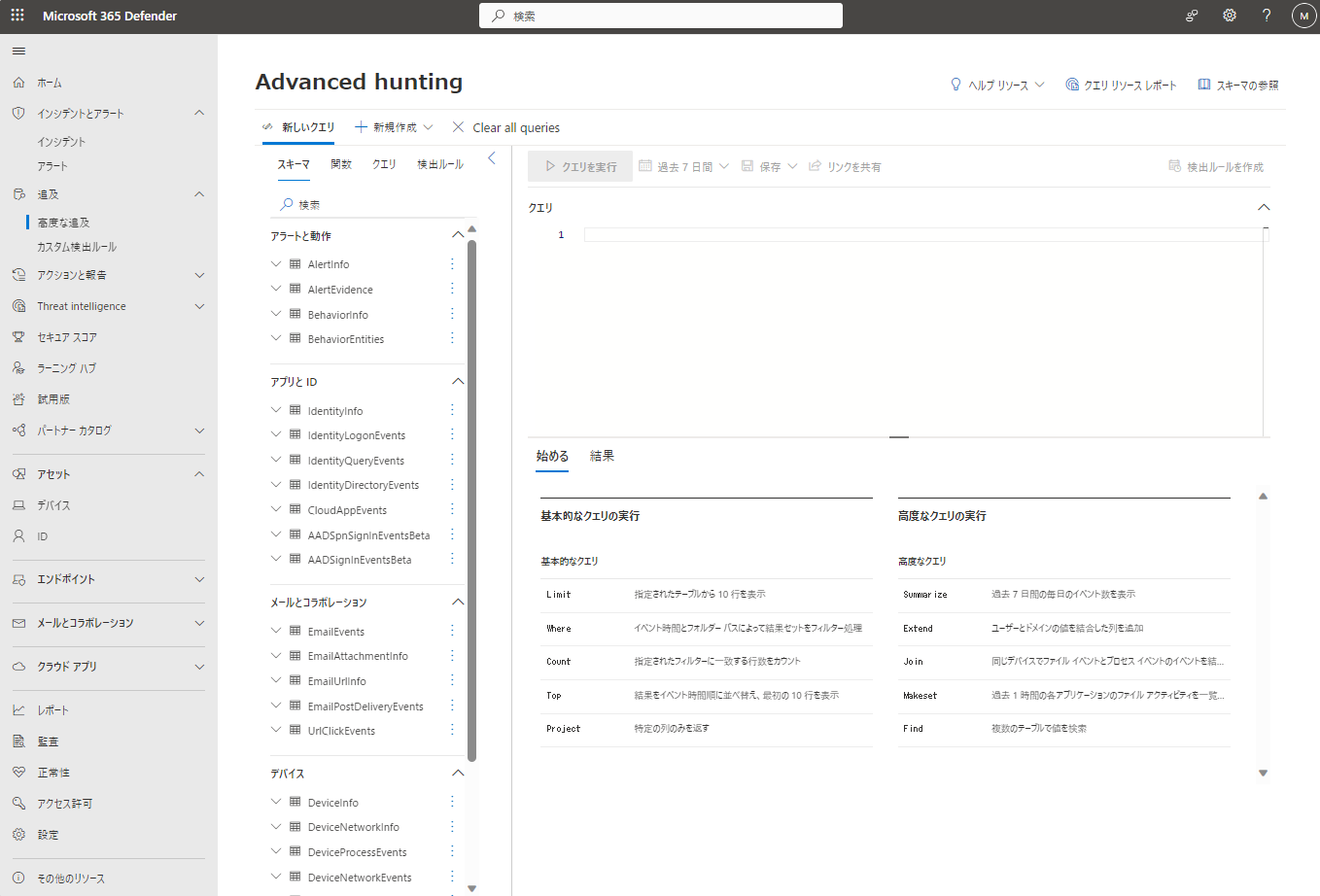

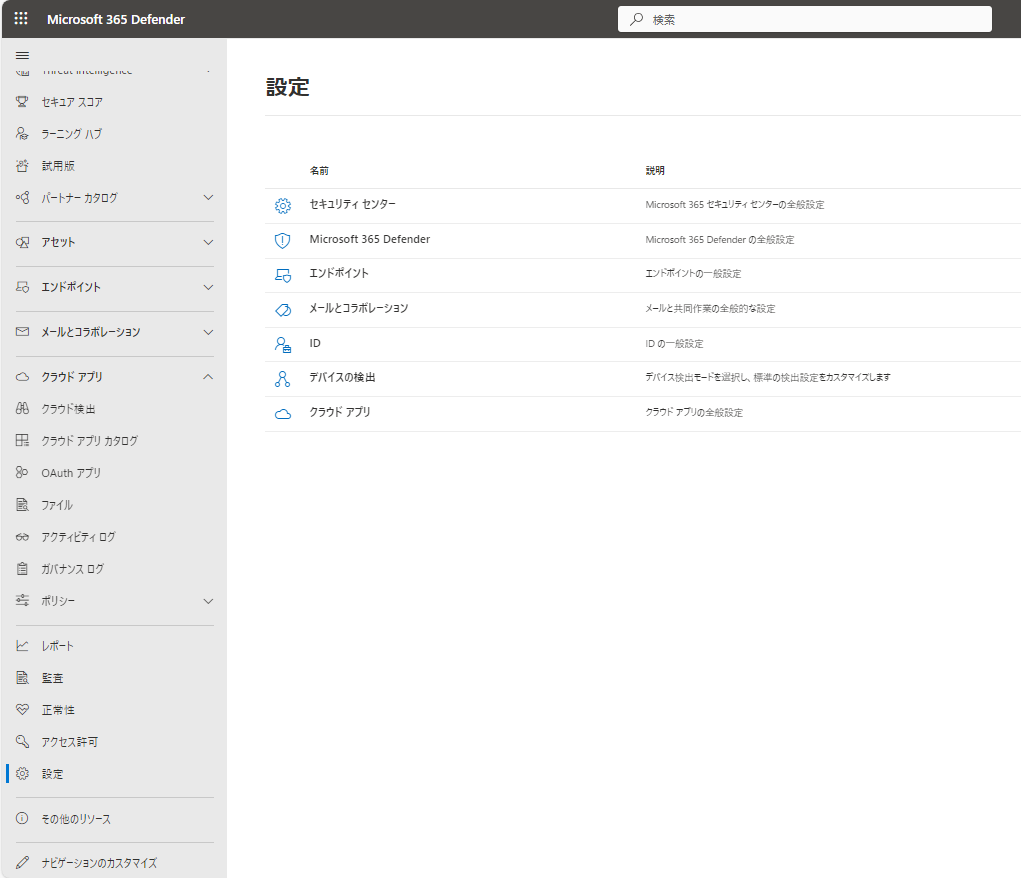

3.Microsoft 365 Defender管理センター

Microsoft 365 Defender管理センター(https://security.microsoft.com/)

Microsoft 365 Defender 管理センターは、電子メール、コラボレーション、ID、デバイス、クラウド アプリの脅威に対する保護、検出、調査、応答の操作が可能です。

-

Microsoft Defender for Office 365

メールと Office 365 リソースを保護するための一連の防止、検出、調査、およびハンティング機能を使用して、組織が企業を保護するのに役立ちます。 -

Microsoft Defender for Endpoint

組織内のデバイスに対して、予防的な保護、侵害後の検出、自動調査、および対応を提供します。 -

Microsoft Defender for Cloud Apps

包括的なクロス SaaS および PaaS ソリューションであり、クラウド アプリに対する詳細な可視性、強力なデータ制御、強化された脅威保護を実現します。 -

Microsoft Defender for Identity

オンプレミスの Active Directoryシグナルを活用して、高度な脅威、侵害された ID、およびorganizationに向けられた悪意のあるインサイダー アクションを特定、検出、調査するクラウドベースのセキュリティ ソリューションです。

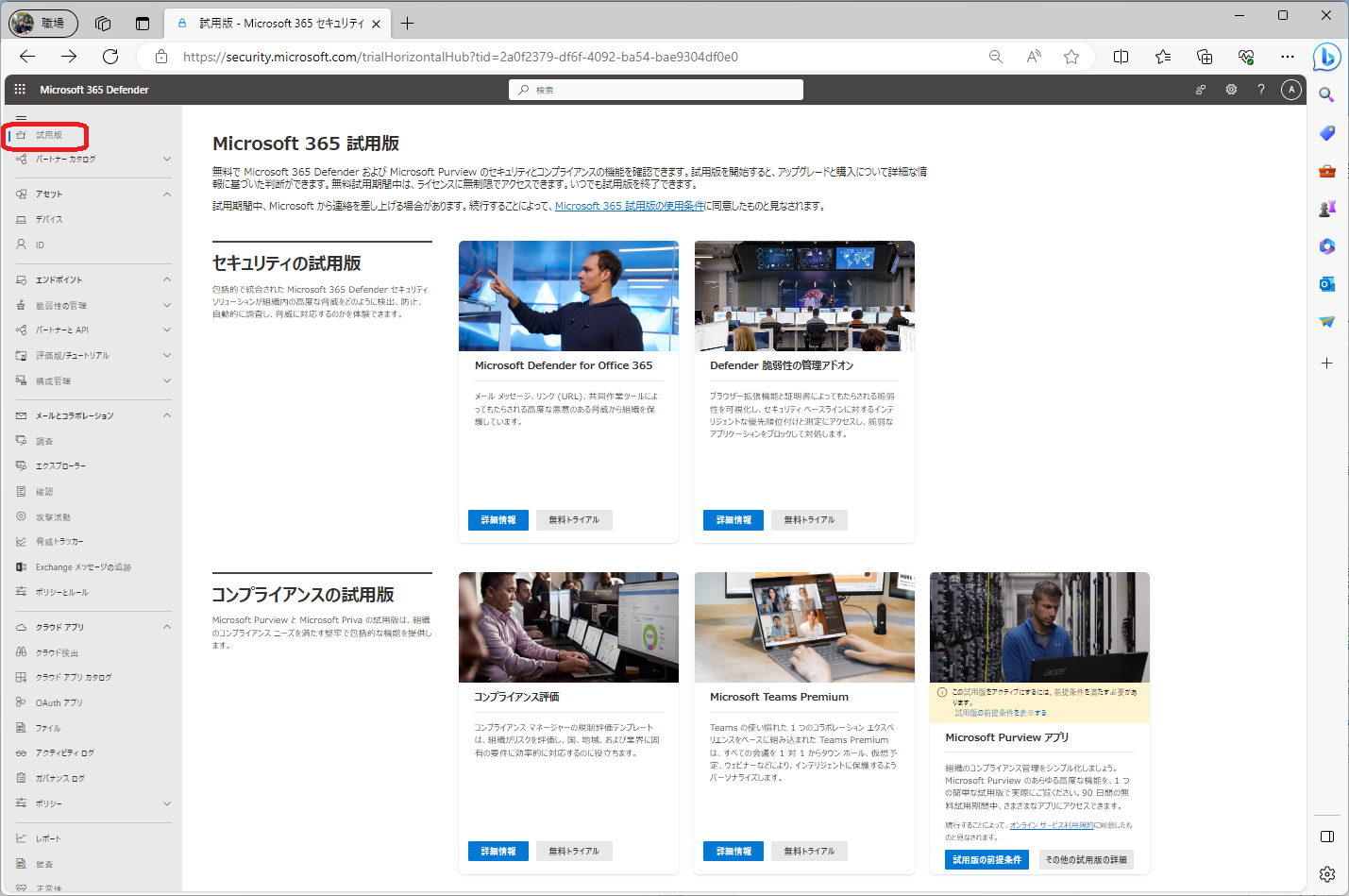

Microsoft 365 試用版

Microsoft 365 Defender管理センターのメニューの一番上に試用版のメニューがあり、各種セキュリティサービスの試用版が利用できます。

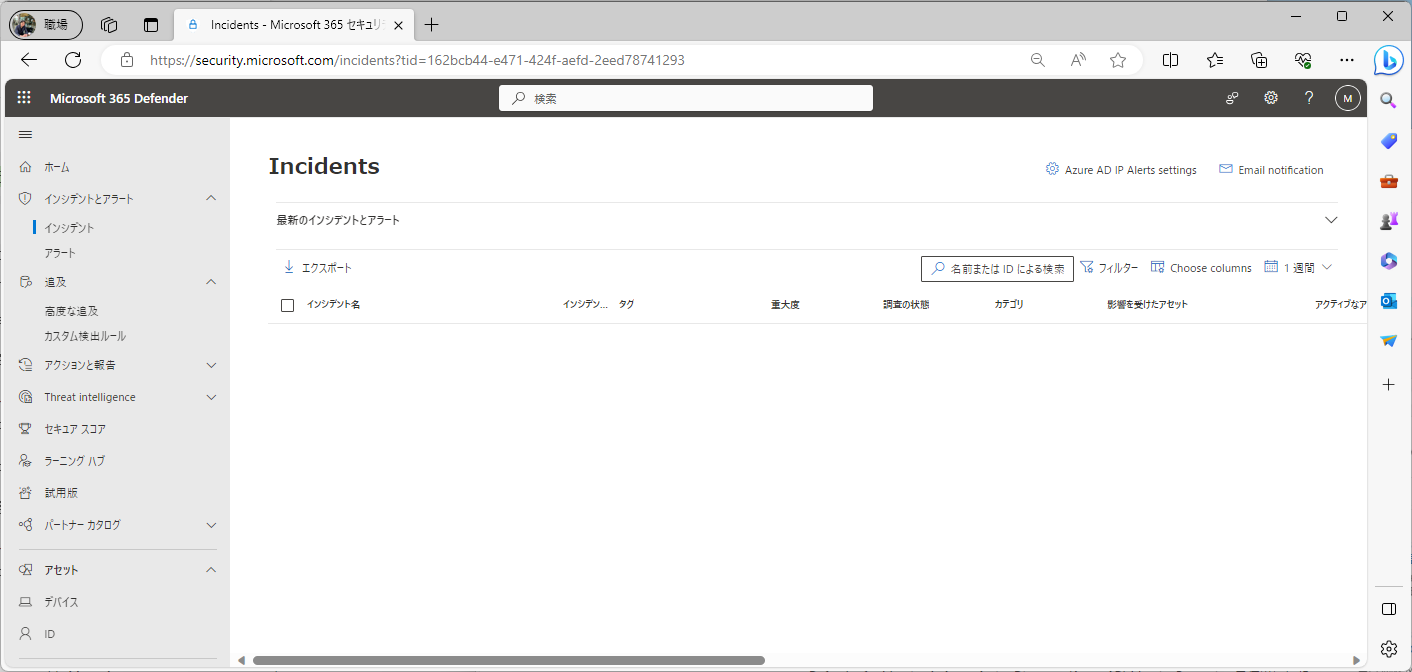

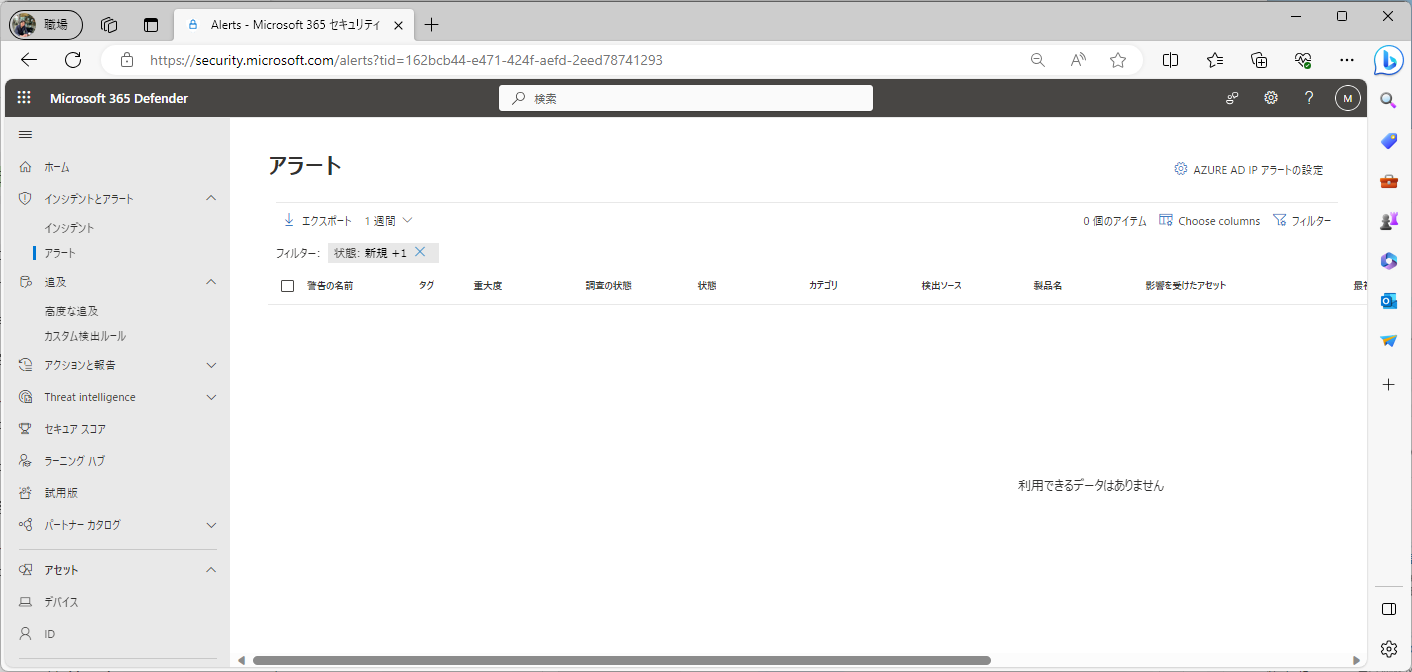

インシデントとアラート

Microsoft 365 全体でセキュリティ インシデントおよびアラートが表示されます。

メール、デバイス、ID 全体でインシデントと通知の管理を 1 か所で行います。 アラート ページでは、攻撃シグナルを組み合わせてさまざまなワークロード全体で一貫したアラートが確認できます。これによりトリアージ、調査、効果的なアクションをすばやく実行できます。

※ここでは、実際のテストテナントを用いた説明となっており、実際に検知したアラートがないため、メニューの紹介に留め、アラート検知などは、下記参考情報のlearnを参照ください。

参考情報

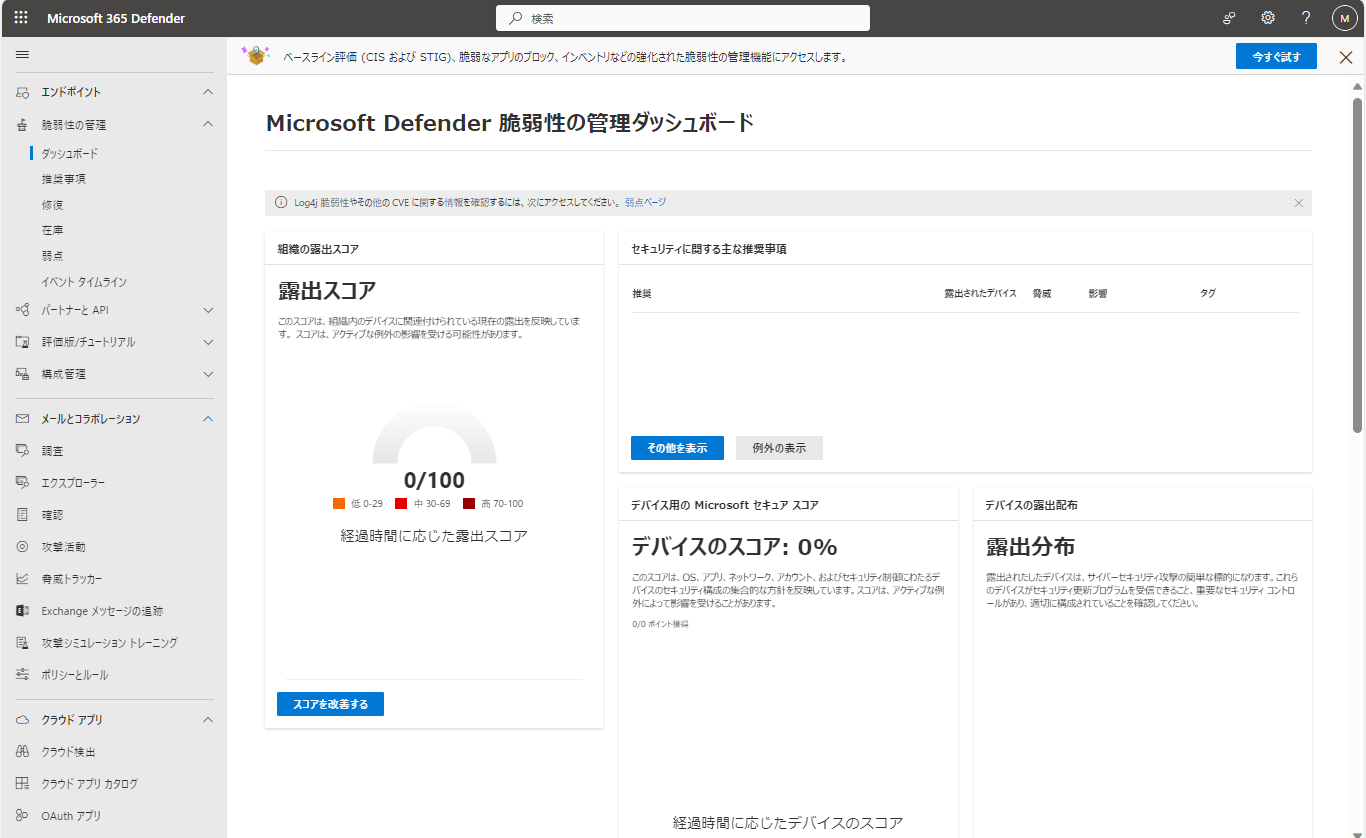

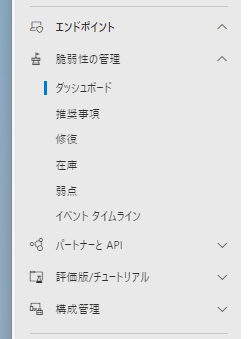

エンドポイント(Microsoft Defender for Endpoint)

エンドポイントのメニューでは、エンドポイントのセキュリティを表示および管理が行えます。

-

ダッシュボード

組織の露出スコア、脅威の認識、デバイス向けの Microsoft セキュア スコア、期限切れ証明書、デバイスの露出配布、セキュリティに関する推奨事項、脆弱性が上位のソフトウェア、上位の修復アクティビティ、上位の露出デバイス データに関する高レベルな見解を取得します。 -

推奨事項

セキュリティに関する推奨事項と関連する脅威情報の一覧をご覧ください。 一覧から項目を選択すると、ポップアップ パネルが開き、脆弱性の詳細、ソフトウェア ページを開くリンク、修復オプションと例外オプションが表示されます。 デバイスが Azure Active Directory 経由で参加していて、Defender for Endpoint で Intune 接続を有効にしている場合は、Intune でチケットを開くこともできます。 -

修復

特定のデバイスの脆弱性に対処するためのタスクを作成およびデバイスの修復状態と進行状況を追跡します。 -

インベントリ

組織のすべての資産を単一のビューで検出して評価します。 -

在庫

メニュー上「在庫」と表記されてますが、ソフトウェア インベントリを指します。 -

弱点

メニュー上「弱点」と表記されてますが、組織の脆弱性を指し、組織全体の重大な脆弱性と構成の誤りの優先順位付けと対処を強化できます。

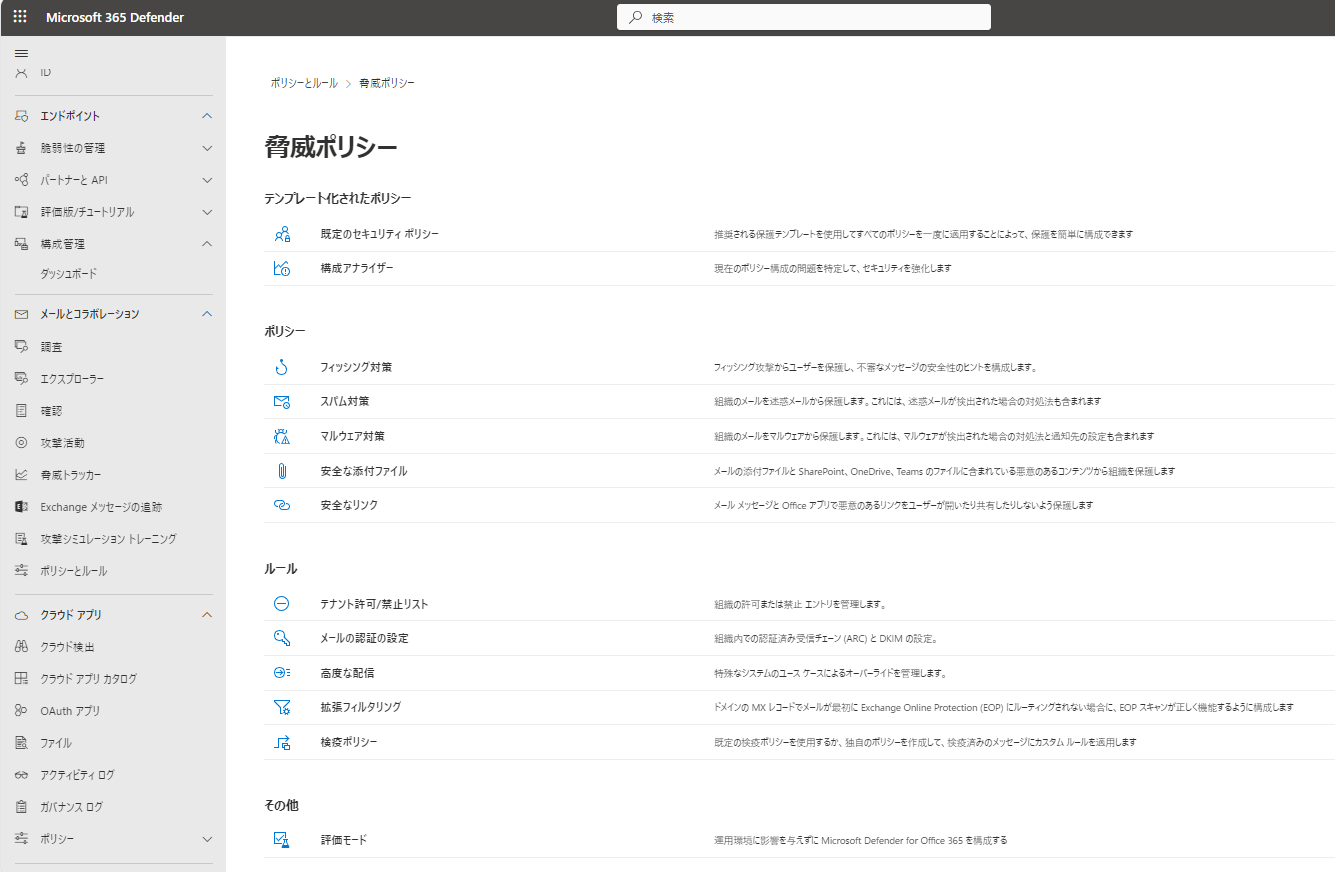

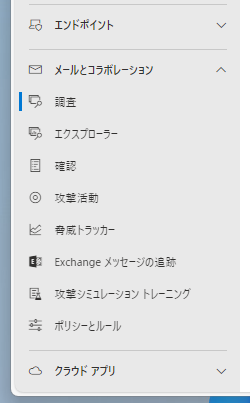

メールとコラボレーション(Microsoft Defender for Office 365 )

メール メッセージ、リンク (URL)、コラボレーション ツールによってもたらされる悪意のある脅威から組織を保護します。

-

調査

メール、共同作業のコンテンツ、ユーザー アカウント、デバイスに対する自動調査と修復処理に関する詳細を 1 か所で確認できます。 -

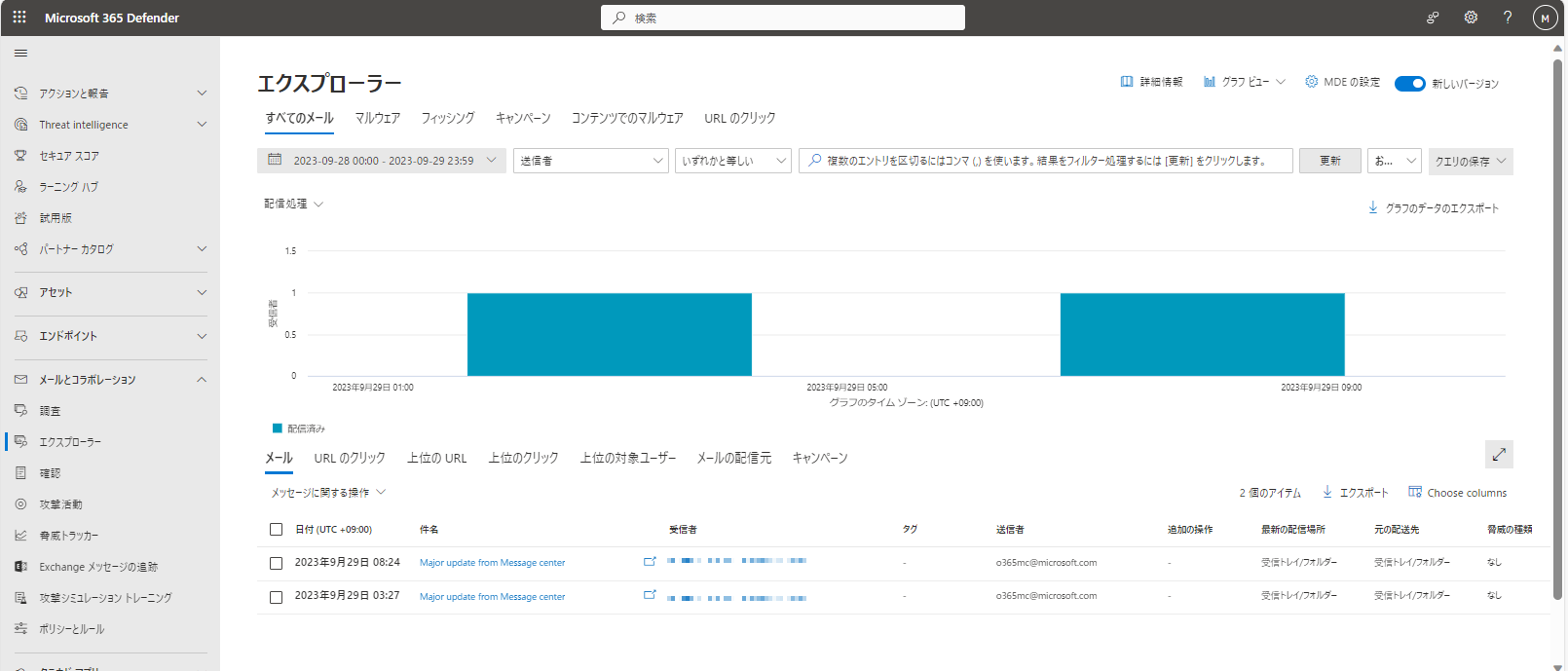

エクスプローラー

脅威エクスプローラーとも言います。

ここでは、検出されたマルウェア、フィッシングURL、URLをクリックした(上位 URL、トップ クリック数、上位ターゲット ユーザー、配信元Emailなど表示)

-

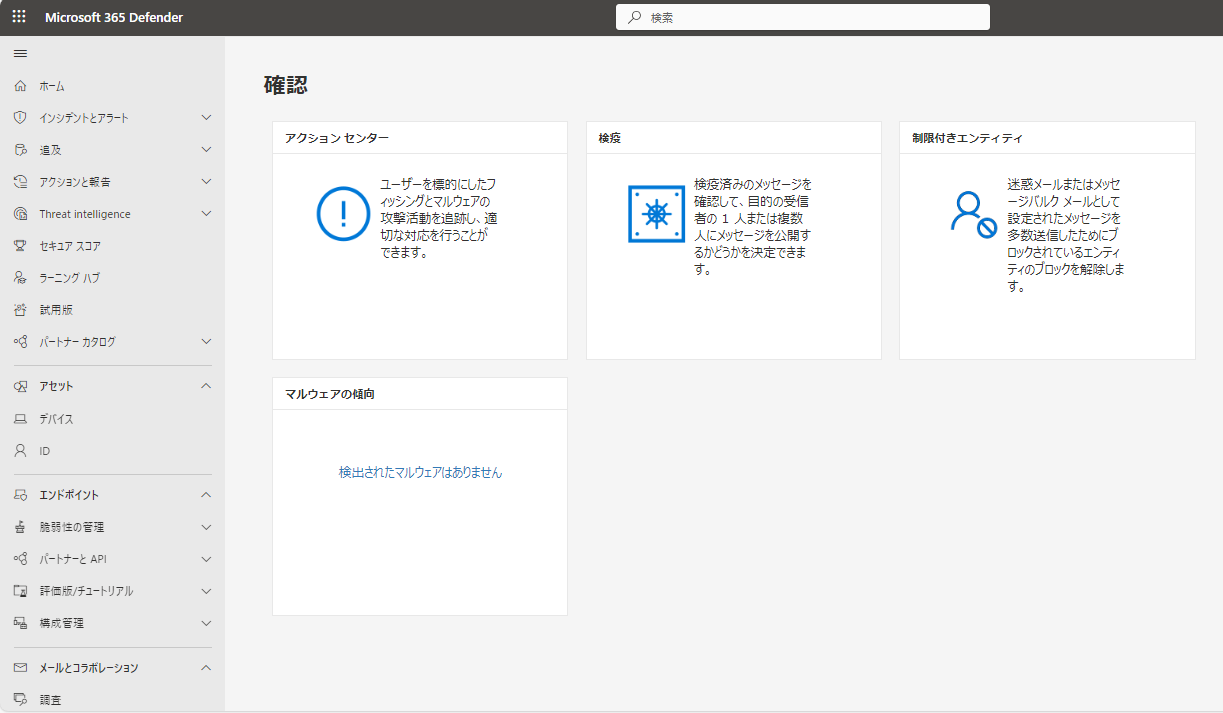

確認

アクションセンターでは、ユーザーを標的にしたフィッシングとマルウェアの攻撃活動を追跡し、適切な対応をおこなったり、検疫メッセージの確認や公開をおこなったり、ブロックメールの解除を行うことができます。

-

攻撃活動

攻撃活動メニューをキャンペーンと表現しています。

キャンペーン機能を使用すると、迅速かつ完全に電子メール攻撃の全体像を確認できます。 -

脅威トラッカー

最新のマルウェアに関する情報を表示し、組織に対する実際の脅威になる前に対策を講じることができます。 -

攻撃シミュレーション トレーニング

攻撃シミュレーション トレーニングを使用して、組織内で現実的な攻撃シナリオを実行します。 これらのシミュレートされた攻撃は、実際の攻撃が組織に影響を与える前に、従業員をトレーニングするのに役立ちます。 攻撃シミュレーション トレーニングには、より多くのオプション、強化されたレポート、および強化されたトレーニング フローおよび配信と管理がより容易になったトレーニングシナリオが含まれています。 -

Exchangeメッセージの追跡

Exchange管理センターへのリンクとなります。(https://admin.exchange.microsoft.com/)が開きます。 -

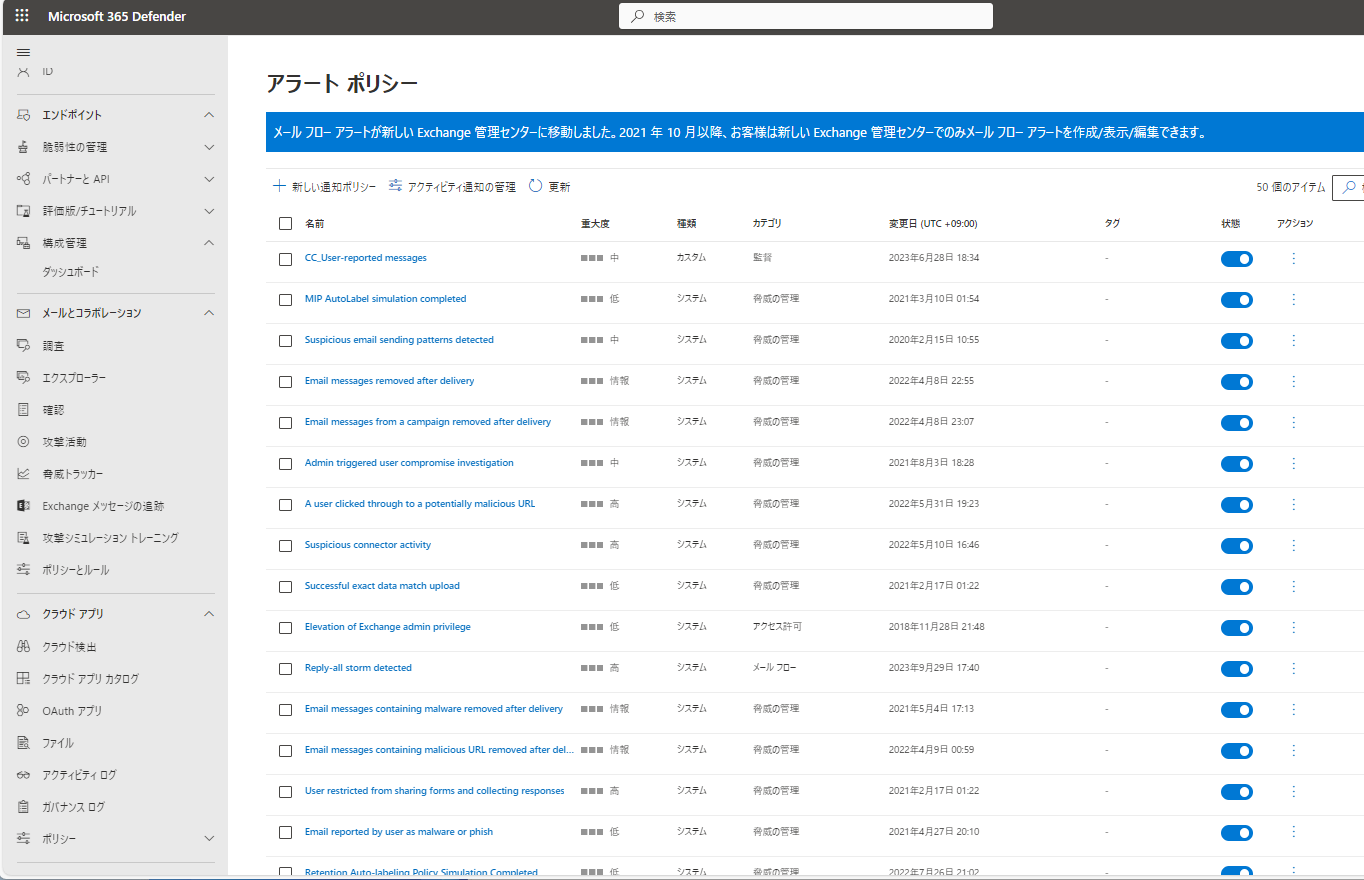

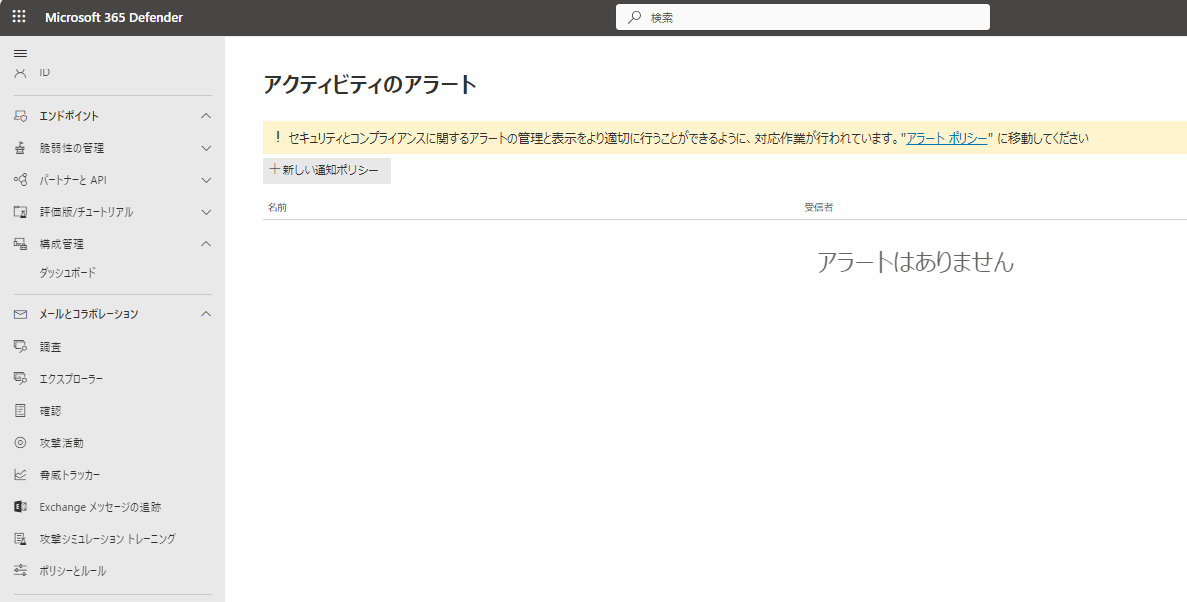

ポリシーとルール

脅威ポリシー、アラートポリシー、設定やアクティビティのアラートの確認が行えます。

クラウドアプリ(Microsoft Defender for Cloud Apps)

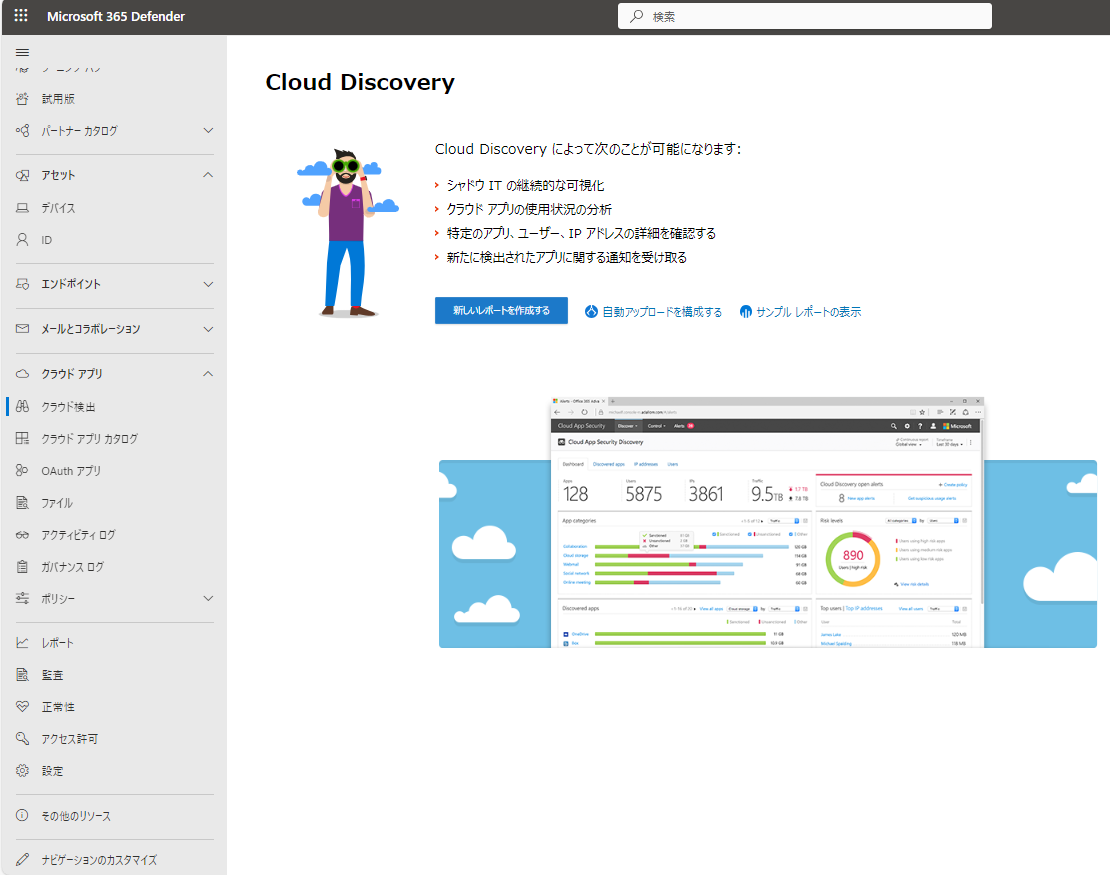

- クラウド検出

シャドウ IT の継続的な可視化、クラウド アプリの使用状況の分析、特定のアプリ、ユーザー、IP アドレスの詳細を確認、新たに検出されたアプリに関する通知を受け取ることができます。

-

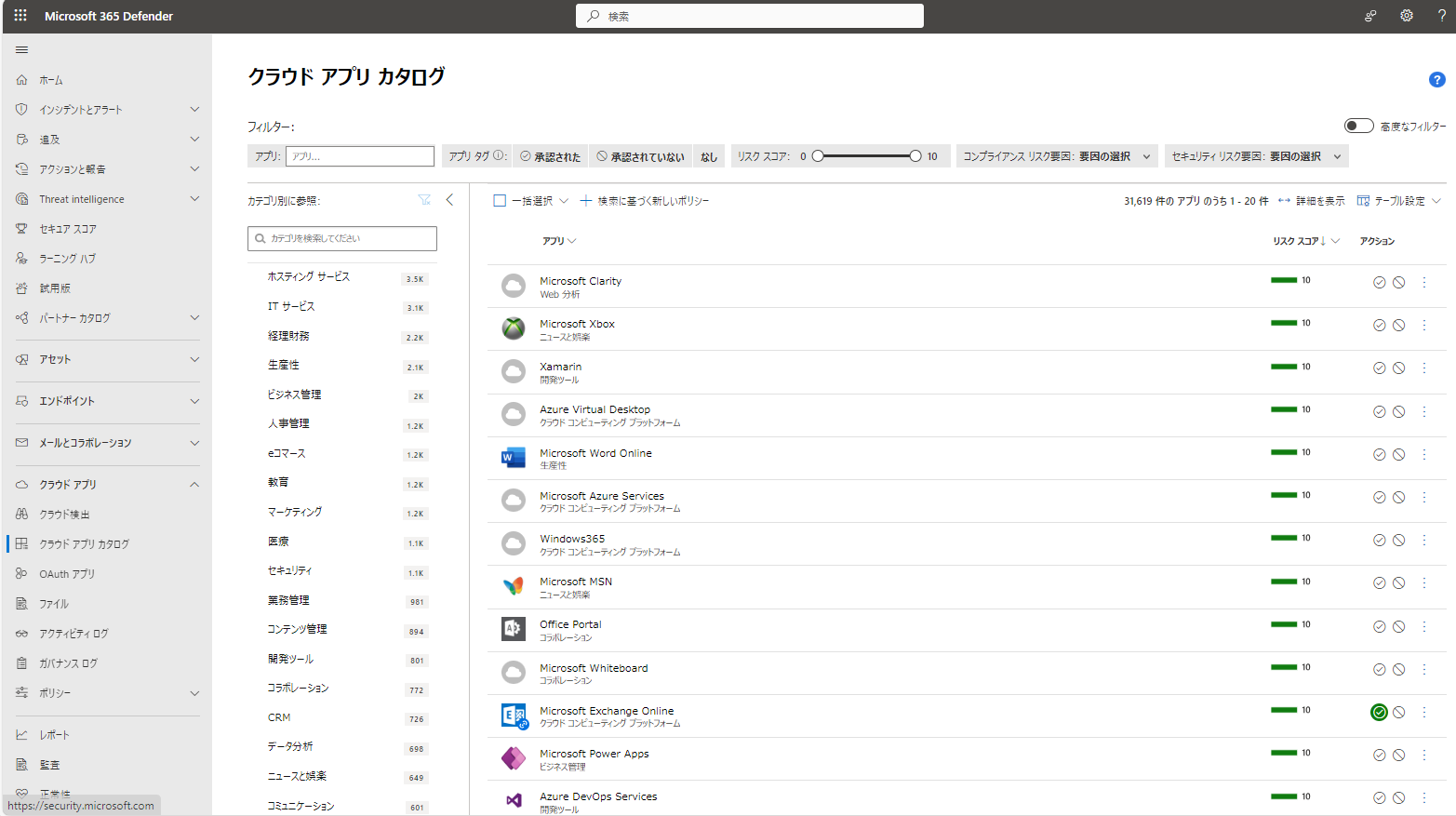

クラウドアプリカタログ

クラウド アプリ カタログを使用すると、Cloud Discovery で識別されたものの全体像を把握できます。 Cloud Discovery では、31,000 を超えるクラウド アプリを掲載した Microsoft Defender for Cloud Apps クラウド アプリ カタログに照らしてトラフィック ログを分析します。 アプリは、クラウドの使用、シャドウ IT、シャドウ IT が組織にに与えるリスクを継続的に可視化するために、90 を超えるリスク要因に基づいてランク付けされ、スコア付けされます。

-

OAuthアプリ管理

接続されているアプリのアプリ アクセス許可に関する情報が表示されます。 -

ファイル

データ保護を提供するために、接続されているアプリ(SaaS)のすべてのファイルを表示することができます。

アプリ コネクタを使用して Microsoft Defender for Cloud Apps をアプリに接続した後、すべてのファイル (たとえば、OneDrive や Salesforce に格納されているすべてのファイル) が Microsoft Defender for Cloud Apps によってスキャンされます。 -

アクティビティ

接続されているアプリのすべてのアクティビティを表示できます。 App コネクタを使用して Defender for Cloud Apps をアプリに接続すると、Defender for Cloud Apps は発生したすべてのアクティビティ (アプリごとに遡及的なスキャン期間が異なります) をスキャンし、新しいアクティビティで常に更新されます。 -

ガバナンス ログ

ユーザーがアプリ全体で実行する操作を制御できます。 接続されているアプリの場合、ファイルまたはアクティビティにガバナンス アクションを適用できます。 -

ポリシー

ユーザー、場所、デバイス、アプリを基準に、クラウド アプリへのアクセスをリアルタイムで監視し、制御できます。 ハイブリッド Azure AD Join ではなく、Microsoft Intuneによって管理されていないデバイスを含め、任意のデバイスのアクセス ポリシーを作成するには、クライアント証明書を管理対象デバイスにロールアウトするか、サードパーティの MDM 証明書などの既存の証明書を使用します。 たとえば、クライアント証明書をマネージド デバイスに展開し、証明書のないデバイスからのアクセスをブロックできます。

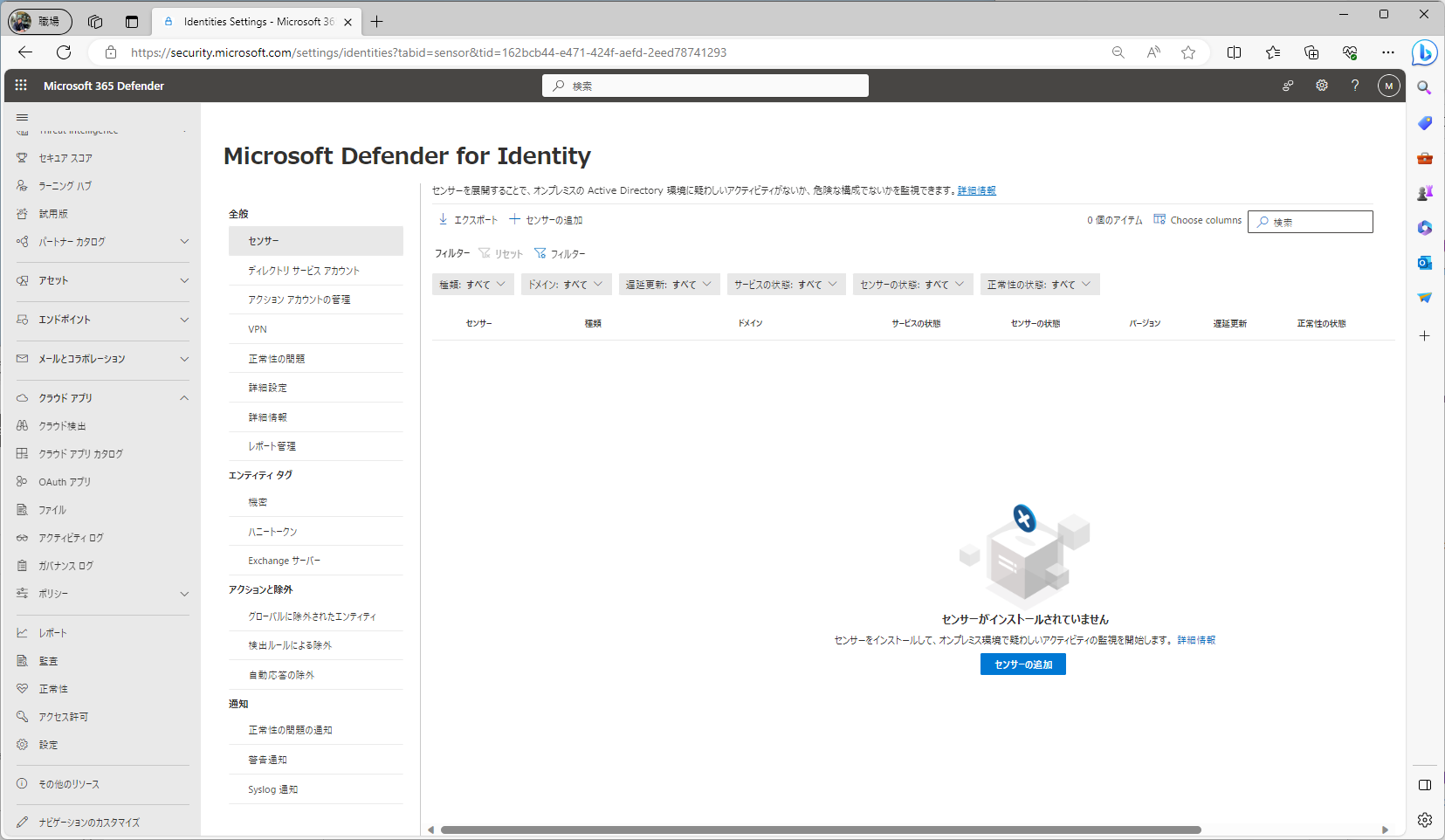

ID (Microsoft Defender for Identity)

Defender for Identity を利用することで、ハイブリッド環境での高度な攻撃を検出するために苦労している SecOp アナリストやセキュリティ専門家は、以下のことができます。

学習ベースの分析を使用してユーザー、エンティティの動作、アクティビティを監視します

Active Directory に格納されているユーザー ID と資格情報を保護します

ユーザーの疑わしいアクティビティおよび kill チェーン全体での高度な攻撃を識別して調査します

高速なトリアージのためにシンプルなタイムラインで明確なインシデント情報を提供します

[設定]>[ID]から参照できます。

4.まとめ

Microsoft 365の管理センターには複数の管理センターが存在し、それにはMicrosoft 365 Defender管理センターやExchange管理センターが含まれます。

Microsoft 365 Defender管理センターは、電子メールやデバイスの脅威に対する保護や調査を行うための管理センターです。

Microsoft 365 Defender では、脅威に対応し、デバイス、ID、データ、アプリケーションを保護するように設計された連携された脅威保護ソリューションとなっております。

大切な組織の情報を保護する上でもぜひ活用頂きたいとおもいます。