概要

2022年11月頃AppleのiOSアプリ審査にて輸出コンプライアンス項目がサイレント修正されました。

全世界リリース(特にフランス)を前提としているiOSアプリ開発者の殆どが影響が出てくる内容かと思われますので、2023年3月時点で調べた限りでの対応方法等をまとめておきます。

※Appleによって輸出コンプライアンス規制がサイレント規制されていたり、

GDPR(EU一般データ保護規則)やEAR(米国輸出管理規則)の規制が変更されている可能性があり、都度最新情報を確認することをお勧めします。

参考

輸出コンプライアンスとは

ざっくり言えばiOSアプリをダウンロードするのは以下のようなイメージであり、これが米国->海外への輸出にあたる為、スマホアプリにおいて暗号化の観点で輸出コンプライアンスに遵守していることを説明する必要があります。

その為現状のiOSアプリにおける輸出コンプライアンスは、

iOSアプリに暗号化が施されていた場合にアプリ審査前にその暗号化に関して説明するものといったイメージです。

※引用: 今こそ理解しよう、輸出コンプライアンス

暗号化が、App で使用、実装されたり、App の一部として組み込まれたり、あるいは App が暗号化機能にアクセスしたりする場合で、かつ App を App Store 経由でアップロード、テスト、配信することを予定している場合は、App Store Connect でその App に対する輸出コンプライアンス要件を定義する必要があります。

AppStoreConnectの11月のアップデート

こちら参照

今までも輸出コンプライアンスに関する質問は聞かれていましたが、

一般的なHTTPSを扱うアプリであれば簡易な質問のみで特に開発者の負担は高くありませんでした。

(年末の自己番号分類報告除く)

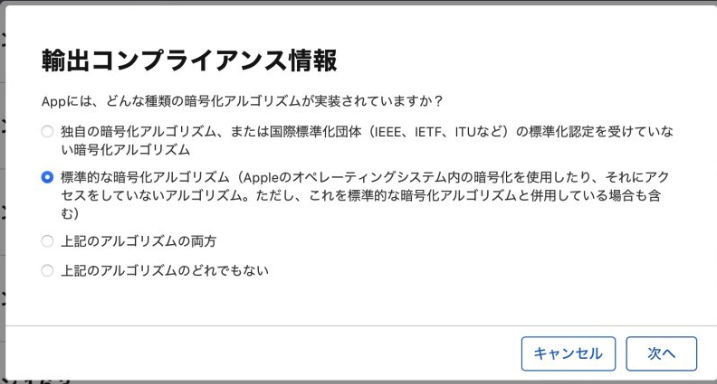

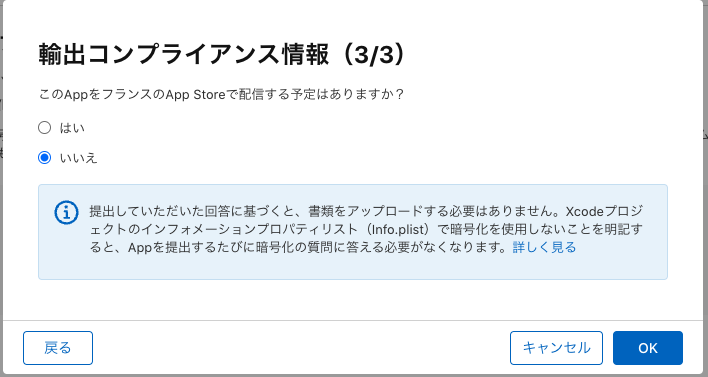

今回のアップデートで以下のようなダイアログが審査アプリ提出する際に表示されるようになりました。

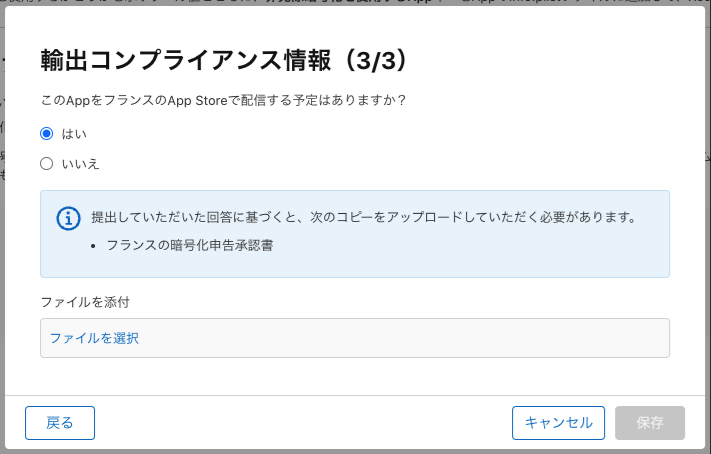

そのため、HTTPS通信を行いフランスでの配信を想定するアプリ はこの フランスの暗号化申告承認証 (後述)を事前に提出することが必須になりました。

私はどう対応した?

私の案件ではフランス配信は不要と判断し、 フランス配信を「いいえ」で対応できました。

これで対応おしまい。

フランス配信したい場合はどうするか

まず、暗号化をアプリ内で利用しているか?という点を確認する必要があります。

大抵のアプリでは一般的なサーバアクセスやFirebaseを利用する場合はHTTPSを利用しているはずで、

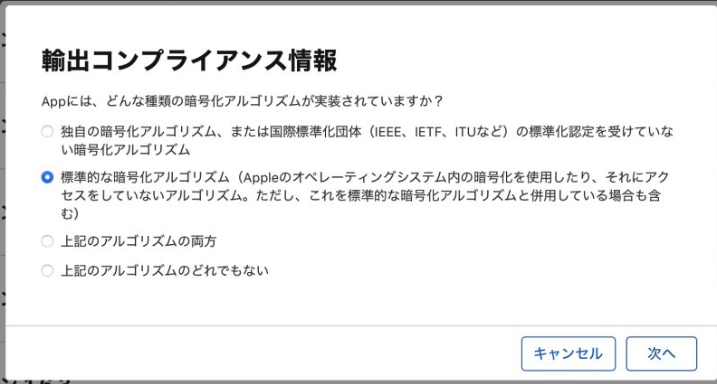

その場合下記曰く、OSに標準搭載されてはいない業界標準の暗号化アルゴリズムを利用しているとみなされると思われます。

(Appleからの回答と記載しているものの、ソースが明示されていないので少し信憑性に欠けますが…)

Mac OS や iOS ではファイル暗号化等にAES 暗号化アルゴリズムが使用されておりますが、HTTPS などは、特にOSに組み込まれているわけではないので、業界標準のものとなります。ZIP をパスワード付きで暗号化する際の暗号化アルゴリズムは複数ありますがこれは個々の圧縮ソフトで設定されますので、業界標準ということになると思います。

OS側が提供していないHTTP/TLSプロトコルを利用した暗号化と読み取れるので、以下を標準的な暗号化アルゴリズムと選択する必要があります。

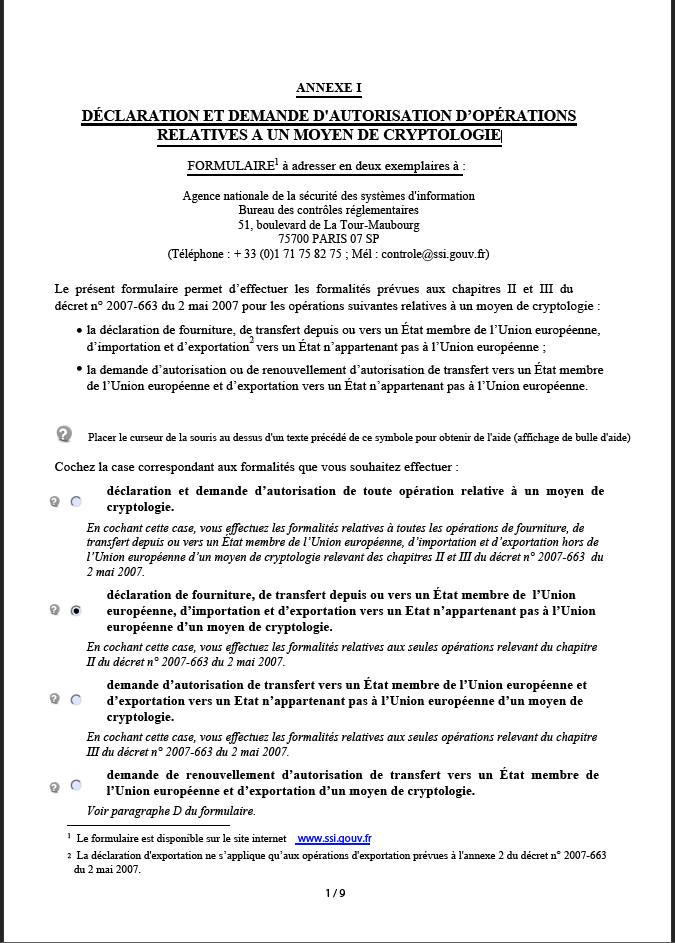

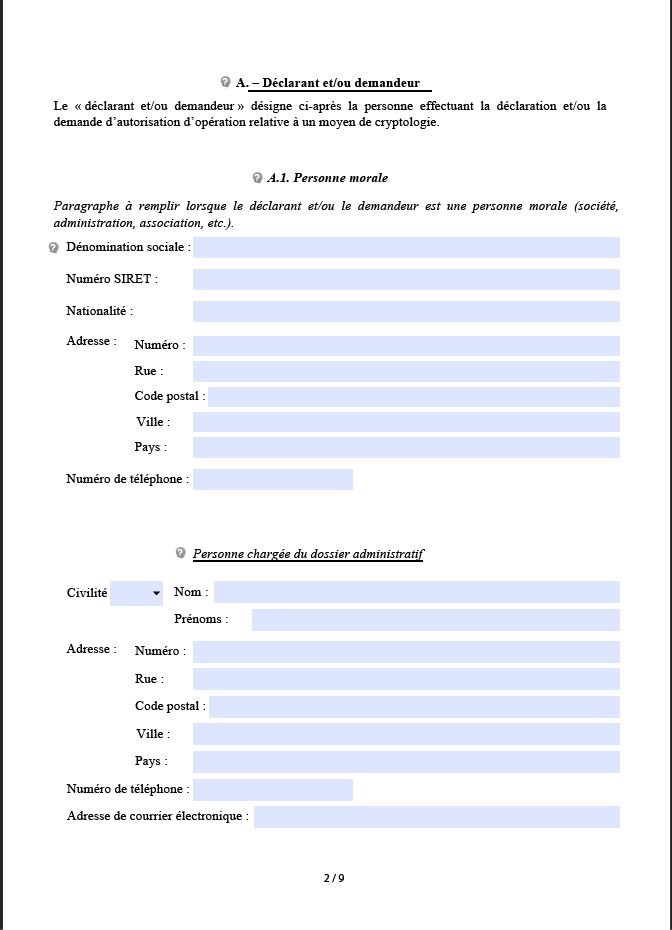

次に フランスの暗号化申告承認証 というものを準備する必要があり、フランスの国家情報セキュリティ局(ANSSI)より手に入れることが可能です。

恐らくココからダウンロードできます。

https://www.ssi.gouv.fr/administration/reglementation/controle-reglementaire-sur-la-cryptographie/les-formulaires/

実際にフランスへの申請まで私は至ってないのですが、基本的にフランス語で入力するとOKだと思います。申請を出して許可を貰えればそれをエビデンスに以下公式に沿ってAppStoreConnect経由で提出しましょう。

その申請も受理された場合、ITSEncryptionExportComplianceCodeというコードが払い出されるので、それをInfo.plistにセットすれば今後フランス輸出コンプライアンスの質問は免除されるようです。

まとめ

大変だったところ

-

とにかく必要な作業が分かりにくい

- 全世界的にも情報が殆どない。

- 具体的に必要な書類が明示されておらず、手探りで探していくしかない。

-

国家情報セキュリティ局(ANSSI)への申請資料が大変

- 今回私は運良く入力をスキップできましたが、全てフランス語で入力は翻訳かましてもやっぱりキツい…。

- 入力項目の精査からまず時間を掛ける必要がありそうです。

-

そもそも今回のアップデート変更点を検知し辛い

- 告知無しで急に変更を入れてくるApple様

- バイナリアップロードしてAppStoreConnect上でリリース審査直前の輸出コンプライアンスを出さないと事前検知できない鬼仕様

注意 (調査中に出てくるはずの疑問)

-

ITSAppUsesNonExemptEncryptionをfalseにするだけでいいのでは…?- 確かに輸出コンプライアンスの設定をこれだけでスキップできます。しかし、これは暗号化を使用していないもしくは、暗号化の申告免除要件を満たした場合に申告を省略できるもので、暗号化製品でありながらこれを定義するのはNGとなっています。いち企業ビジネスにおけるエンジニアである以上安直にこれを設定するのはちょっとリスキー。

- 参考: https://developer.apple.com/documentation/bundleresources/information_property_list/itsappusesnonexemptencryption

-

フランスの申請資料はもしかしたら以下サイトの中にある

Déclaration de fourniture d’une prestation de cryptologieのファイルも正しいかもしれないです。中身を見ても似たような記載内容で一応補足まで。 -

こちらの記事も役に立ちそうです。

その他参考リンク

こちらのツイートが一連を纏めて頂いていて分かりやすいです。