はじめに

本記事は、Java Advent Calendar 2025 16日目の記事です。

こんにちは!そして、はじめまして、HeroDevs Japanです!

HeroDevsは、Angular, Vueなどのフロントエンド向けフレームワークから、Springなどのバックエンド向けフレームワークなど、様々なOSSフレームワークに対するEnd-of-Life(EOL)後のサポートを提供しています。HeroDevsの 「Never-ending Support(NES)」 があれば、企業はオープンソースソフトウェアのベンダーによるセキュリティサポート終了後も、コンプライアンス、セキュリティ、安定性を維持できます。会社概要についても記事を書きましたので、合わせてご確認ください(→こちら)。

この新しい取り組みにより、企業はビジネスニーズに合わせてロードマップを再びコントロールできるようになります。

Spring FrameworkとSpring Bootは数多くのエンタープライズシステムを支えていますが、これらのシステムはバージョンがEOL(サポート終了)を迎えた際に、サポートがなくなることを許容できません。

今回のブログ記事は、Spring FrameworkならびにSpring Bootを中心とした、Spring界隈の2025年の脆弱性報告の内容の解説から今後のライフサイクル終了(End-of-Life:EOL)、それらへの対応についてまとめていきたいと思います。

(1) 2025年に発覚した Spring のCVE一覧(特にHigh/Criticalの脅威)

2025年は、Spring Framework、Spring Boot、Spring Security、Spring Cloud Gateway で多数のCVE(脆弱性情報)が公開されました。その中でも特に影響が大きいのは High〜CriticalのCVE です。これらHigh〜CriticalのCVEは、事業継続性に直結するため、Spring EOL対策と合わせて要確認です。

■ High / Critical の主要CVEまとめ(2025)

CVE-2025-41253(High)

対象: Spring Cloud Gateway

カテゴリ: Information Exposure(情報漏えい)

概要:

- API Gatewayの内部構成が外部に露出するリスク。

- 攻撃者がネットワーク構成を把握し、精度の高い攻撃へつなげる可能性があります。

CVE-2025-41243(Critical)

対象: Spring Cloud Gateway

カテゴリ: Access Control Misconfiguration

概要:

- 誤ったアクセス制御により、本来アクセスできないデータやサービスへ侵入可能。

- 2025年の中でも最大レベルの重大CVE。

CVE-2025-41235(High)

対象: Spring Cloud Gateway

カテゴリ: HTTP Request Smuggling

概要:

- バックエンドへ不正リクエストを注入できる攻撃。

- 認証回避・キャッシュ汚染など広範な影響が出る可能性。

CVE-2024-22257(High)

対象: Spring Security

カテゴリ: Authorization Bypass

概要:

- 認可を回避される可能性があり、ユーザー権限が突破される危険性。

上記のような重大CVEが “EOL後のバージョン” で発生すると、

公式パッチが提供されないため、企業は極めて高いリスクにさらされます。

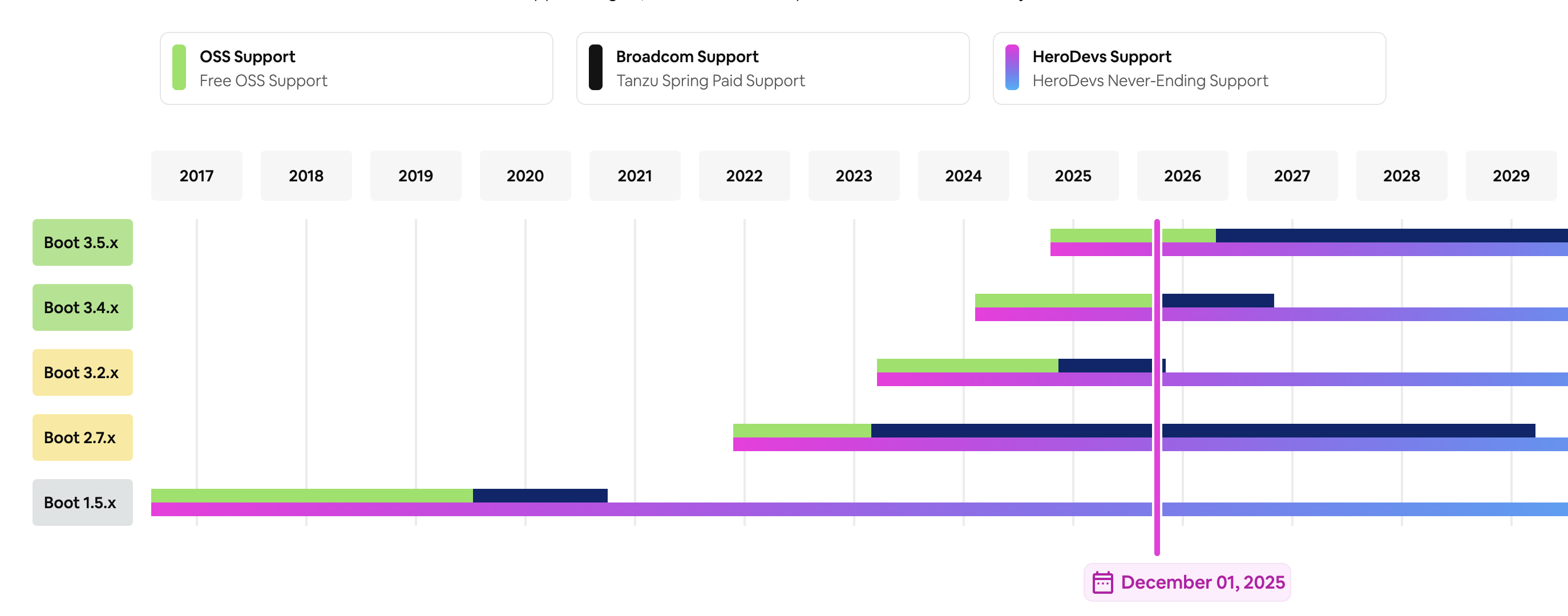

(2) Spring EOL カレンダー──すでにサポート終了したバージョンと、2026年にEOLになるバージョン

HeroDevs の Spring End-of-Life Resource Hub に基づくと、

2025〜2026年にかけて Spring EOL に関連する重要なマイルストーンが続きます。

■ すでにEOL*になっている Spring バージョン

*本記事ではOSSサポートの終了をEOLとします。

- Spring Framework 4.x / 5.x / 6.x

- Spring Boot 1.x / 2.x / 3.0〜3.3

- Spring Security 6.3.x 以前

- Spring Cloud 2023.0.x以前

これらのバージョンは CVEが発生しても修正版は提供されません。

商用環境での利用は深刻なリスクとなります。

■ 2026年に EOL 予定の Spring バージョン(最重要)

- Spring Framework 6.1 → 2026年6月末 商用サポート終了

- Spring Framework 6.2.x → 2026年6月末 OSSサポート終了

- Spring Boot 3.3.x → 2026年6月末 商用サポート終了

- Spring Boot 3.5.x → 2026年6月末 OSSサポート終了

- Spring Boot 4.0.x → 2026年12月末 OSSサポート終了

2026年の Spring関連のEOLによって影響を受ける企業は極めて多いと推定されます。

さらに、Spring Cloud Gateway 4.1.x、4.2.xも 2026年にEOL 予定です。

(3) Springアプリをセキュアに保つ難しさ

■Springは“ひとつのライブラリ”ではなく“巨大な依存関係ツリー”

Spring Framework や Spring Boot は、多数のライブラリが連鎖する「依存関係ツリー」で成り立っています。そのため どれか1つのプロジェクトに脆弱性が発生すると、連鎖的に影響が出る 可能性があります。 (例:Spring Frameworkで修正されても、Spring Boot側がそのバージョンを取り込むまで安全にならない)

■CVE修正=Framework側だけでは不十分

Spring FrameworkがCVEを修正したとしても、その修正版が Spring Bootの管理依存関係(Dependency Management)に組み込まれなければアプリは安全になりません。

例えば、

CVEは Spring Framework 5.3.26 で修正

Spring Boot 2.7.9 は 5.3.25 を参照しているため 依然として脆弱

Bootが 2.7.10 に上がって初めてセキュアになる

このように、Spring自体をセキュアに保つためにはSpringプロジェクトを横断した膨大な対応を求められるのです。そのため、一定のSpringに精通した開発者が必要になります。

(4) HeroDevsとは?──EOL後のリスクを最小化する “永久サポート”

冒頭で簡単にご紹介しました通り、HeroDevs は、Spring Framework / Spring Boot を含む主要OSSのEOL後もセキュアに運用できるようにするための延長サポート(Never-ending Support (NES)) を提供しています。

HeroDevs NES for Springは、EOL後のあらゆるバージョンやパッケージのSpringのCVE修正版パッチを提供するサービスです。HeroDevsが独自でリポジトリを提供し、MavenもしくはGradleのファイルをアップデートするだけで、EOL後も脆弱性が検知された場合にはパッチが提供されます。

まとめ:2026年の Spring EOL は、すべてのJava/Spring利用企業が向き合うべき課題

2025年のCVE公開状況を見ると、

Spring周辺では重大な脆弱性が頻発しています。

そして、

2026年には主要バージョンがEOLに到達。

EOL後はCVEが報告されてもパッチが提供されず、深刻なリスクにつながります。

2025年の今、企業がすべきことは明確です:

- Spring EOL を正しく理解する

- 依存関係とバージョンの現状を棚卸しする

- アップグレード計画を立てる

- 必要に応じて HeroDevs のような 延長サポートを活用する

特にレガシー環境や大規模アプリケーションでは、

Spring EOLへの対応が ビジネス継続性 に直結します。

このブログ記事が、EOLを迎えるSpringのバージョンアップを検討中の企業様、すでにEOL後のSpringをご利用されている企業様の何かの助けになれば幸いです。

参考資料

- Spring Cloud Gateway: https://spring.io/projects/spring-cloud-gateway#support

- Spring Framwork: https://spring.io/projects/spring-framework

- Spring Boot: https://spring.io/projects/spring-boot

- How to Keep the Spring Framework and Spring Boot Secure from CVEs:https://www.herodevs.com/blog-posts/how-to-keep-the-spring-framework-and-spring-boot-secure-from-cves