Azure AD Application Proxy とは

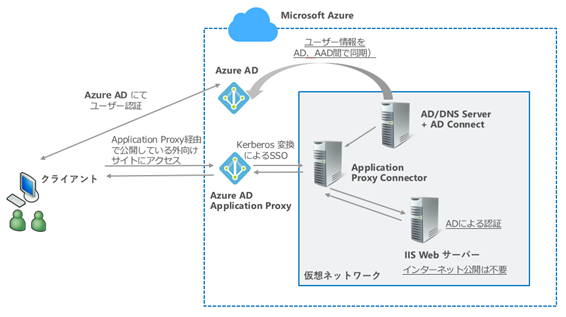

Azure AD Application Proxy は、既存のオンプレミスシステムをセキュアにクラウドへ公開するためのリバースプロキシのように機能します。特に Windows Server ベースの既存オンプレミスシステムをクラウドに公開する際に強力な機能を提供します。

通常、マイクロソフトのサーバー製品は、AD(ドメインコントローラー)を中心に添えた Windows 統合認証を前提にシステムが構築されます。このためドメインに参加しているイントラネット端末からは、ドメインログインによる SSO が機能する事で、ユーザーは各種サーバーシステムをシームレスに利用できます。

Windows 統合認証は一般的にイントラネットでの利用を前提として考えられている為、インターネット越しに利用する場合には認証ダイアログが出てくるなど使い勝手がスマートではありません。また直接 WEB サーバーをインターネットにさらすというのもセキュリティ面での懸念が考えられます。そこで登場するのが Azure AD Application Proxy となります。

構築手順とシステム構成

本来はオンプレミスのシステムをクラウド公開するシナリオとなりますが、今回作成する環境はオンプレミスの環境を Azure 仮想ネットワークで置き換えて実現しています。これは新規にマイクロソフトサーバー製品を使ったクラウド公開システムを構築する際の手順とも言えます。

作業の流れ

- Azure AD カスタムドメインの登録

- Azure AD Connect によるオンプレミスADとの同期

- Azure AD Application Proxy の構築

Azure AD Application Proxy は、オンプミスの AD と Azure AD の同期が必要となるためカスタムドメインが必要となります。その後 Azure AD にて認証されたユーザーを Kerberos 変換し、Windows 統合認証でオンプレミス環境の WEB サーバーへアクセスするための Azure AD Application Proxy を構成します。上記3項目で構築する最小構成が下記イメージとなります。仮想ネットワークをオンプレミスネットワークと読み替えてください。なお IaaS VM は3台ありますが、全て Windows Server 2016 Datacenter を利用しています。

1.Azure AD カスタムドメインの登録方法

概要

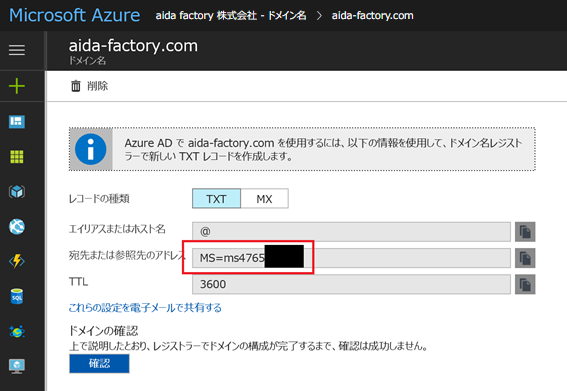

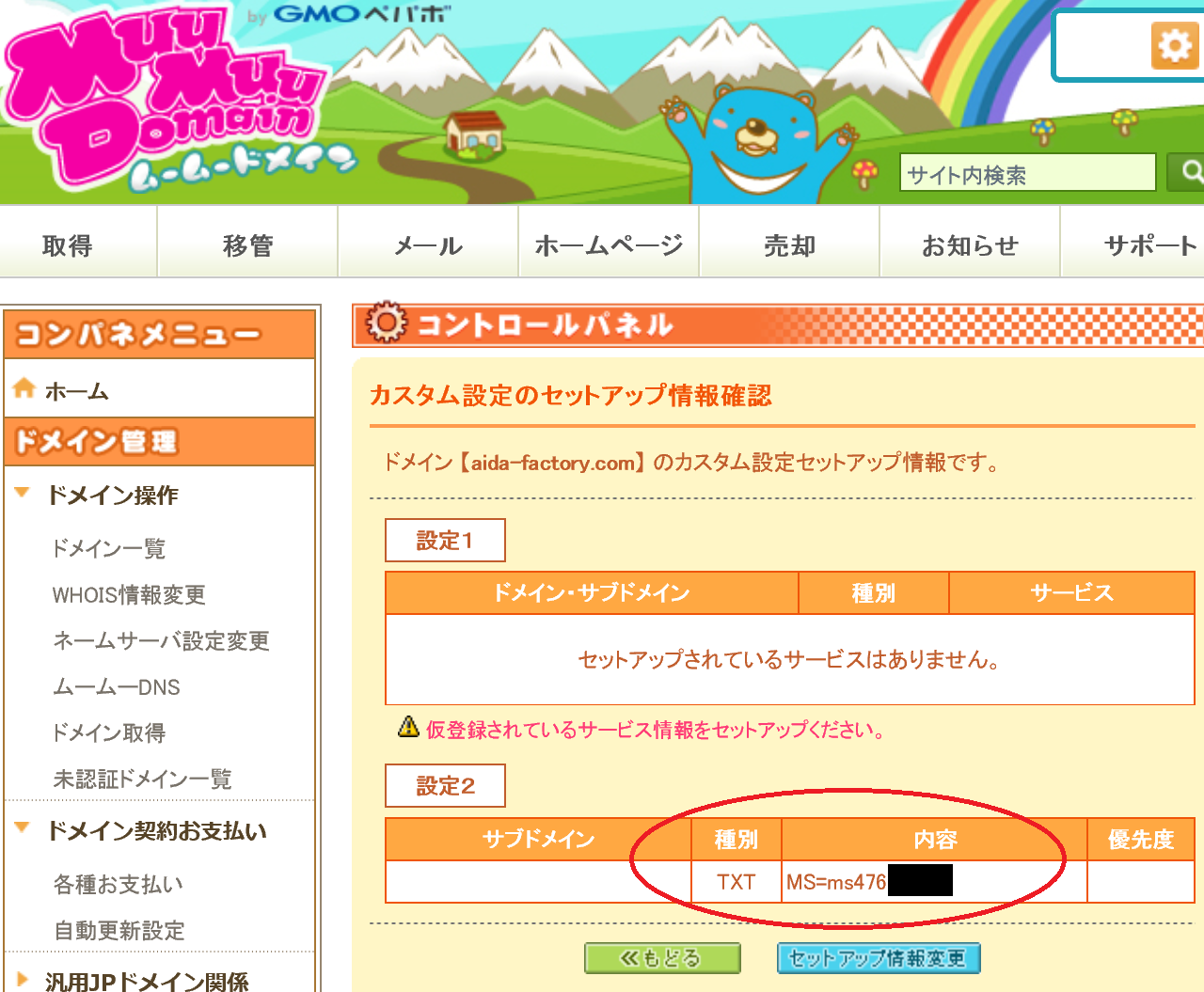

ここでは GMOムームードメインにて取得した aida-factory.com というカスタムドメインを Azure AD に登録する手順を示しています。

詳細手順

- Azure ポータルでAzure AD – ドメイン名 - ドメインの追加を選択します。

- ドメイン名 aida-fatory.com を入力し、ドメインの追加ボタンを押します。

- 提供されたTXTレコード MS=ms4765xxxxxx というIDを控えておきます。確認ボタンはDNSサーバーのTXTレコードの入力が完了してから押します。

- GMOムームードメインにログインし、取得済みの aida-factory.com の DNS 設定画面で TXT レコードを追加します。この部分の設定は各種プロバイダーに依存しますが、本サービスでは、サブドメインを空白、種別をTXTとし、内容に MS=ms476NNNN の ID を設定しています。

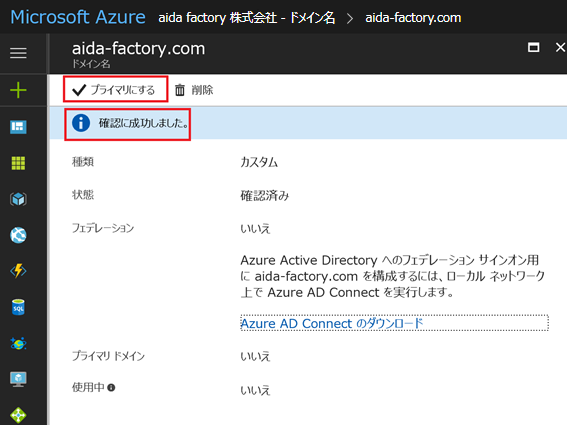

- TXT レコード登録後に、手順3の確認ボタンを押します。正しく登録内容が確認できれば、以下のように確認に成功しましたという画面に遷移します。必要に応じてプライマリドメインにします。

- 以上でカスタムドメインの登録が完了しました。

2.Azure AD Connect によるオンプレミス ADと の同期

概要

ここではオンプレミス環境としてAzure仮想ネットワーク上に IaaS VM として Windows Server 2016 のドメインコントローラをデプロイします。このドメインコントローラのドメイン名も aida-factory.com となり、ユーザー、グループ情報を Azure AD カスタムドメインと同期します。

本記事では Azure AD Connect 部分の説明に重点を置いているため、AD や IIS の構成といった Windows Server の環境構築手順の詳細は割愛しています。また基本的な仮想マシンや仮想ネットワークのデプロイ手順についても割愛していますが、AD VM デプロイ時の注意点を以下に幾つか記載します。

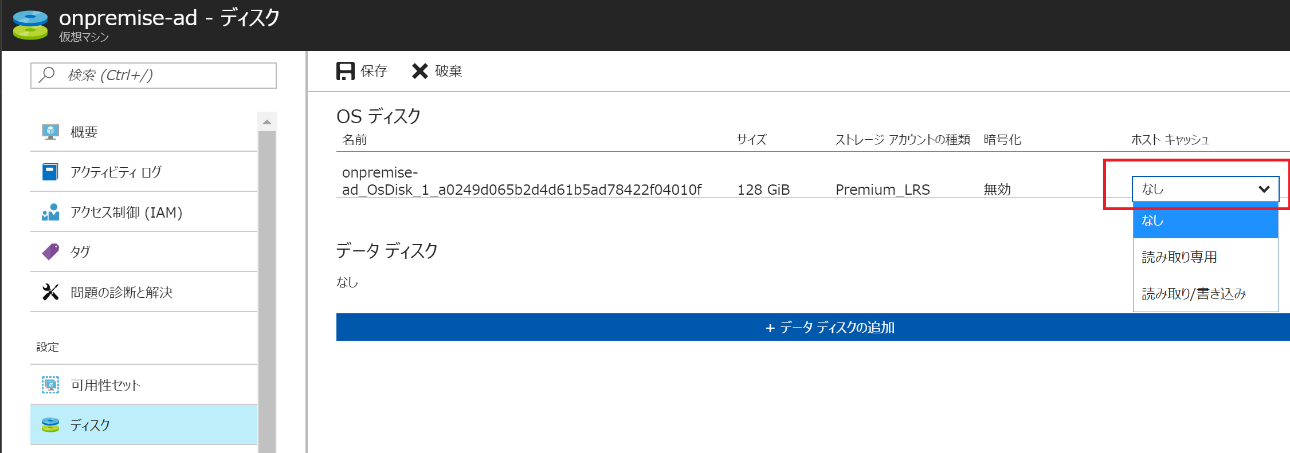

注意点1.

ドメインコントローラは、一種の DB であるため、IaaS VM の OS ディスクキャッシュはオフとするのを推奨しています。

注意点2.

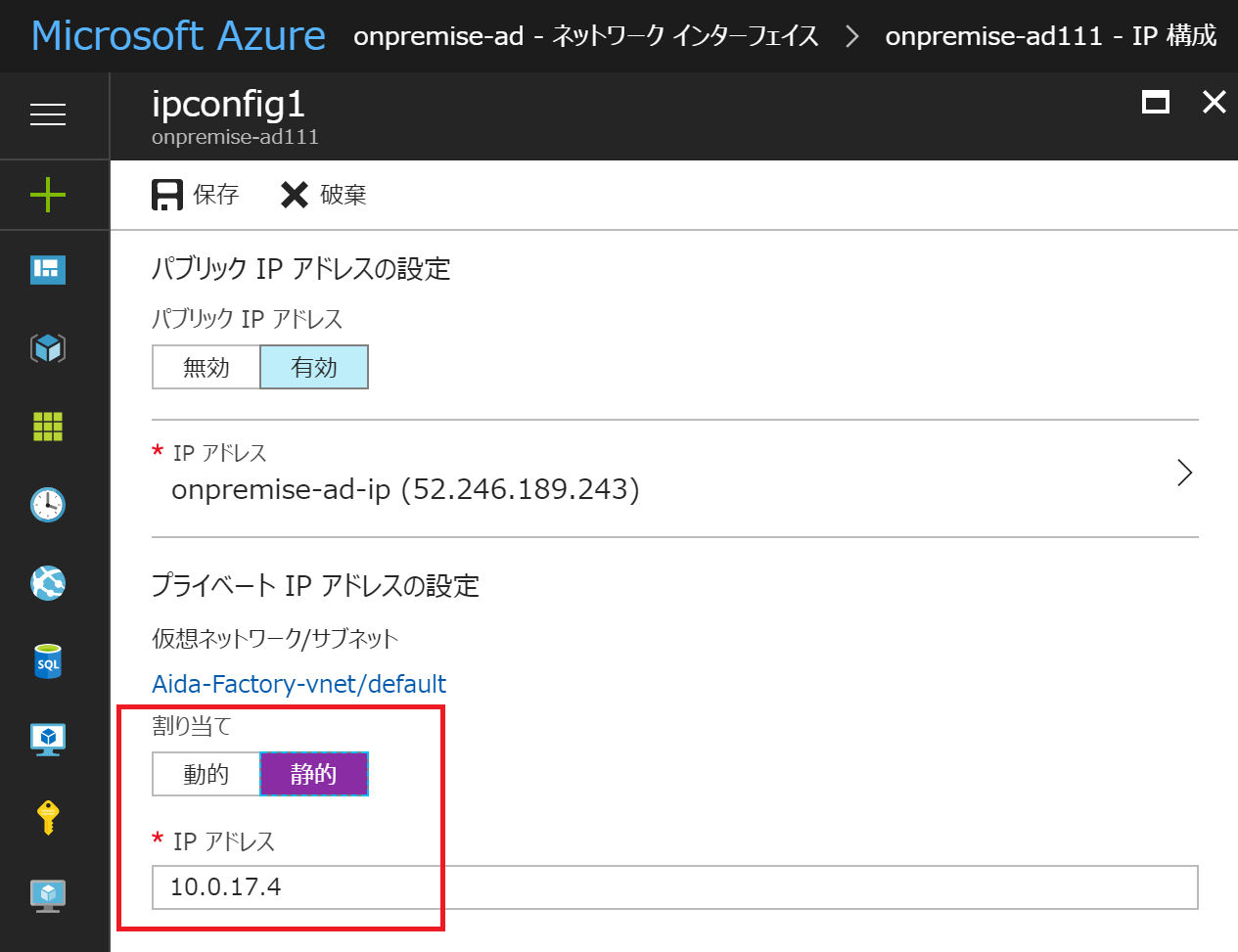

ドメインコントローラは DNS サーバーも兼ねるため、内部 IP アドレスが固定されるように静的IP設定をします。

注意点3.

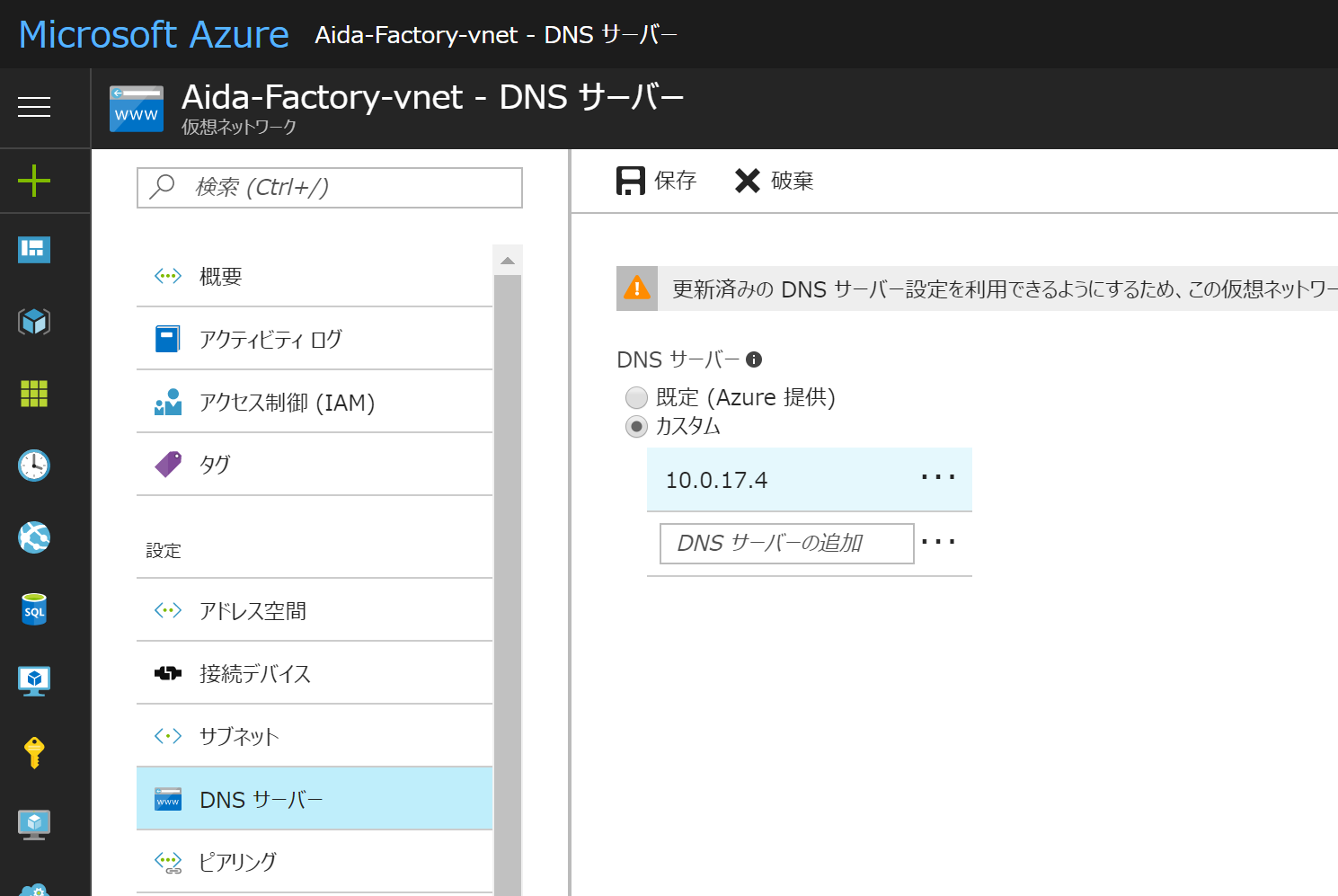

Azure 仮想ネットワークの DNS 設定はカスタム設定を選択し、ドメインコントローラの静的 IP アドレスを指定します。

詳細手順

以下では、Azure 仮想ネットワークにドメインコントローラがデプロイ済みであるのを前提に Azure AD Connect の設定手順を説明しています。

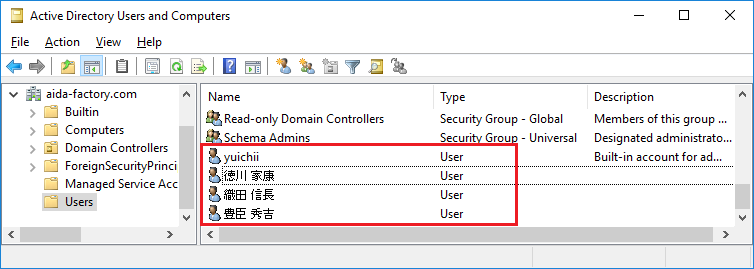

- 管理者 yuichii とテスト用のユーザーとして戦国武将3名がオンプレミスADに用意されています。

-

Azure AD Connect をダウンロードします。今回はADサーバー上に直接インストールしています。

https://www.microsoft.com/en-us/download/details.aspx?id=47594 -

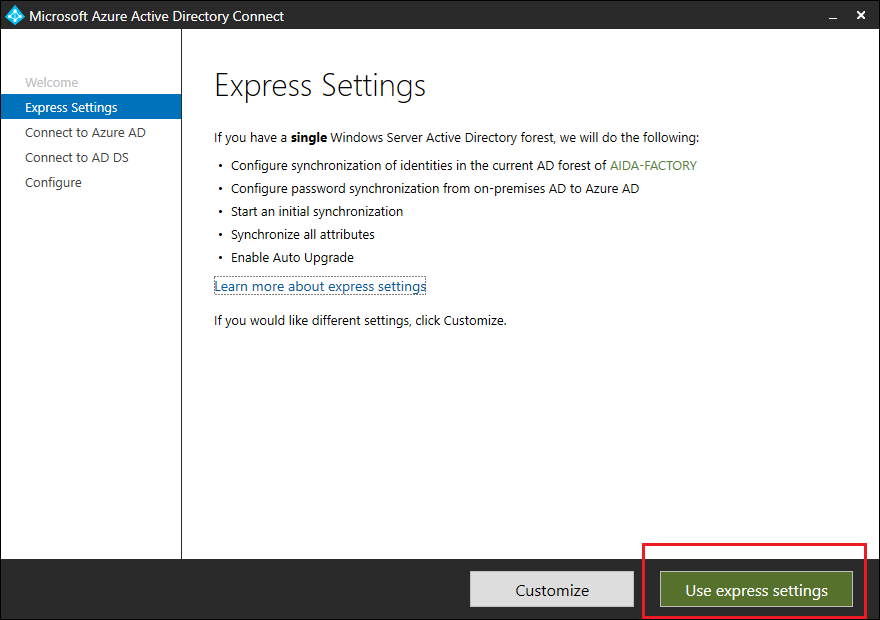

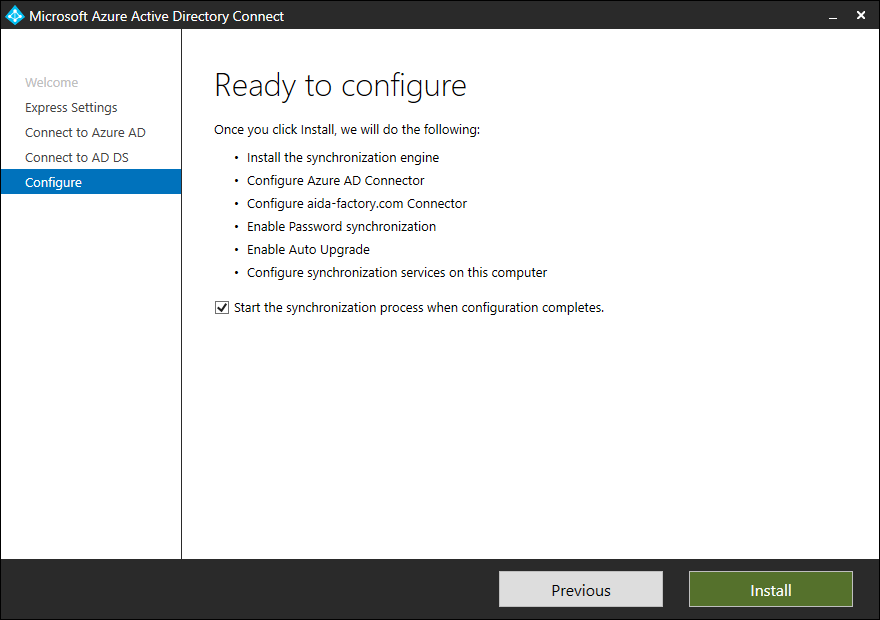

ここでは Use express settings にてインストールを開始

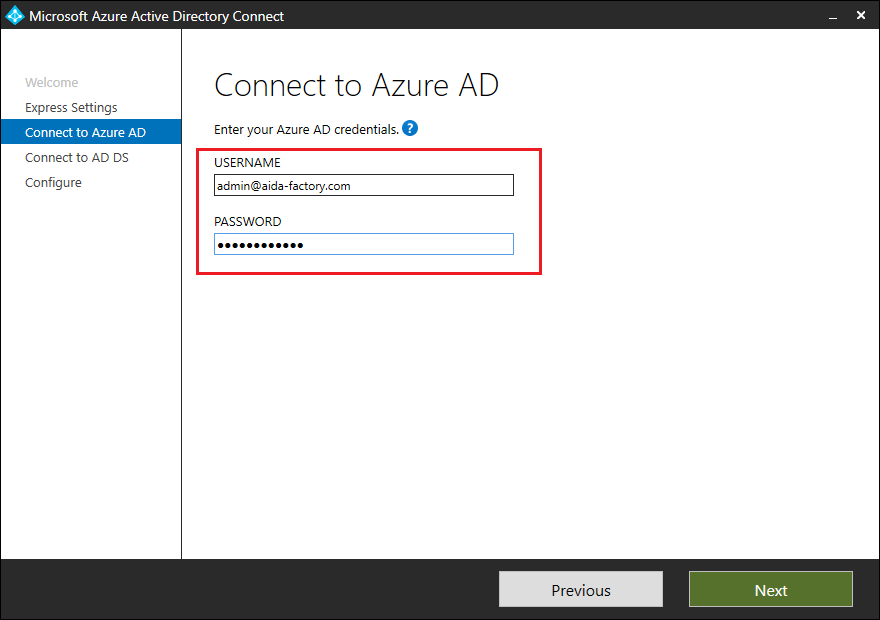

- 同期先の Azure AD の全体管理者を指定します。

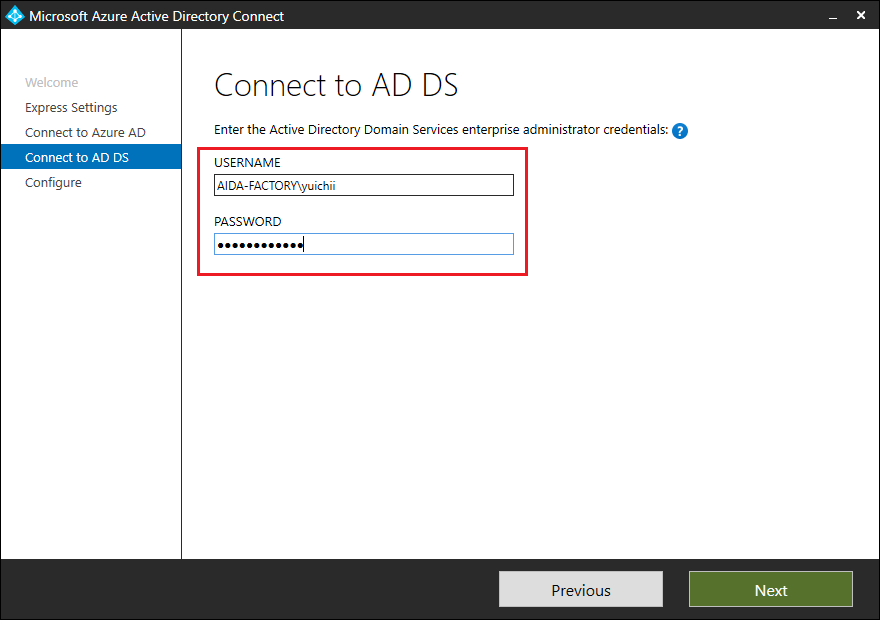

- 同期元のドメインアドミンを指定します。

- 以上で完了です。

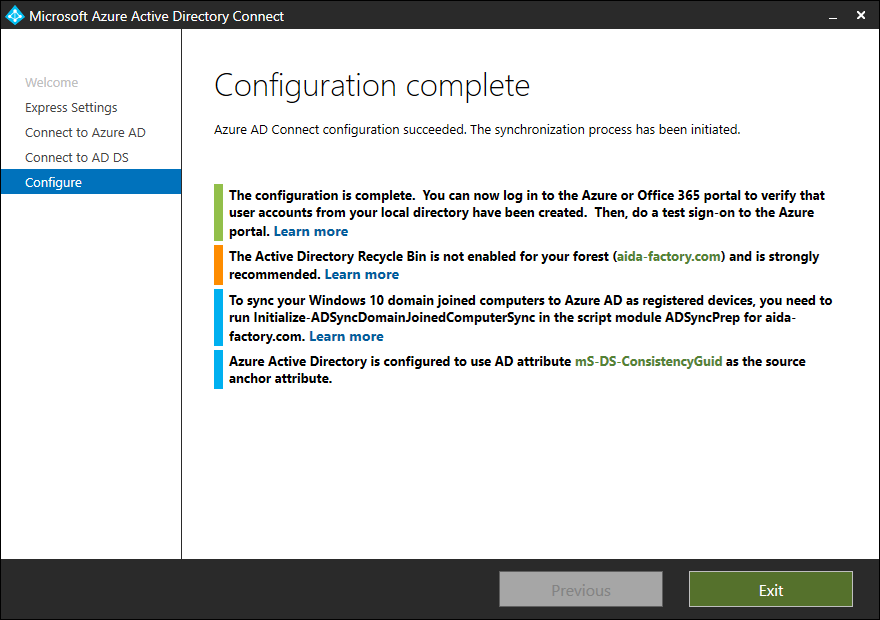

- ウィザードが成功すると下記画面が表示されます。

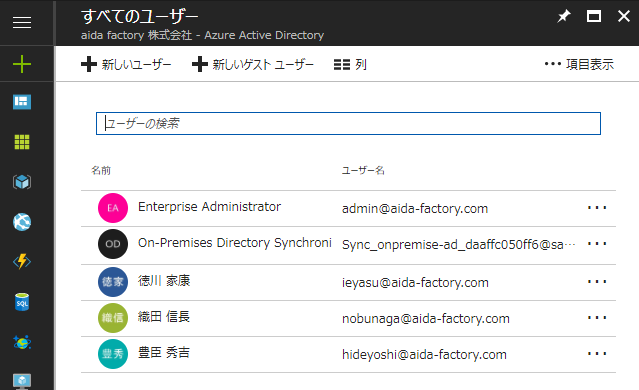

- Azure AD 上にもオンプレミスユーザーが同期された事が確認できます。

まとめ

第一回はここまでとなります。次回、構築ガイド(2)では、実際に Azure AD Application Proxy のデプロイ手順を説明していきます。