第1章:IAM Access Analyzer とは何か

IAM Access Analyzer は、AWS 環境における 「意図しないアクセス権限」 を検出するためのセキュリティサービスです。 特に 外部(他アカウント・パブリック)からアクセス可能なリソース を自動的に洗い出す点が特徴です。

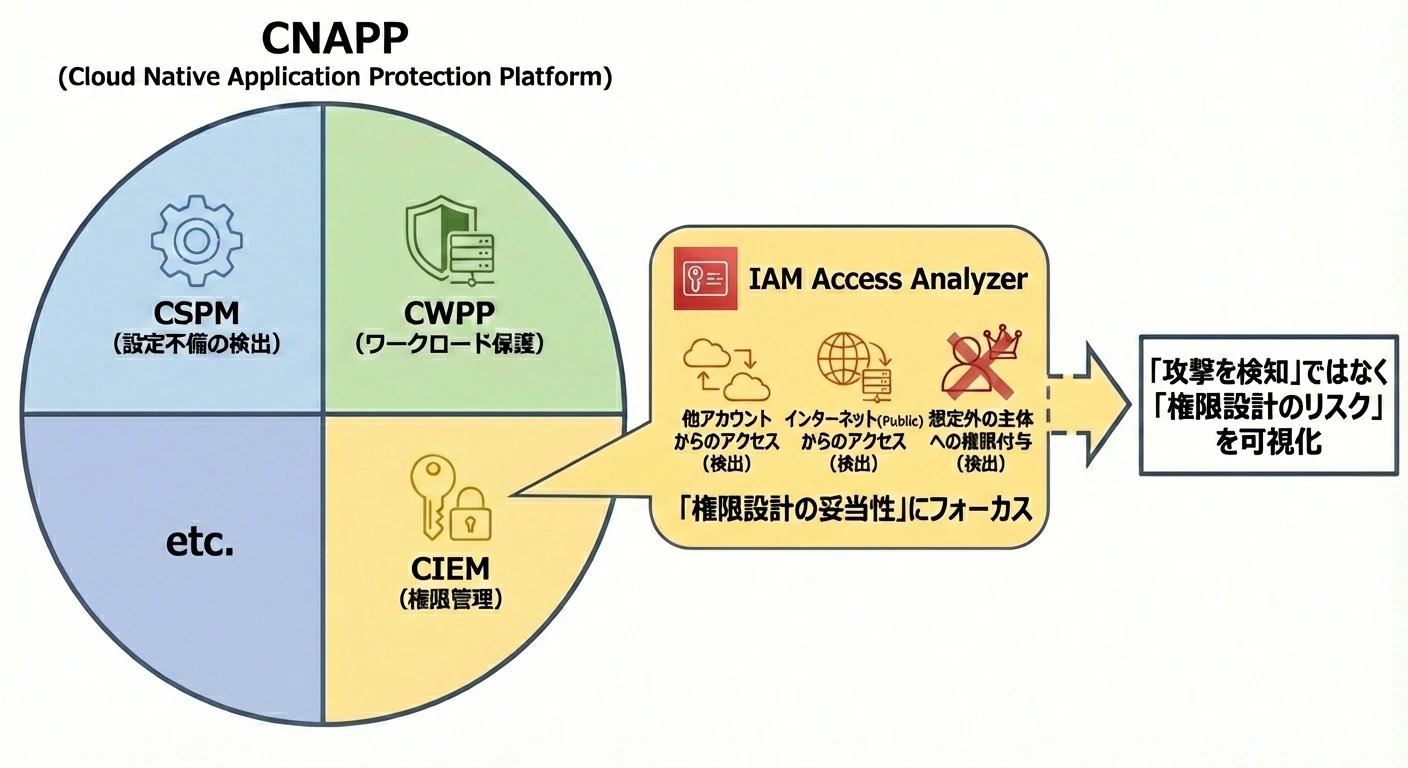

CNAPP(Cloud Native Application Protection Platform)の文脈では、 CIEM(Cloud Infrastructure Entitlement Management) および CSPM を補完する重要な位置づけを担います。

IAM Access Analyzer の概要

IAM Access Analyzer は、AWS リソースに設定されたポリシーを継続的に分析し、

以下のような状態を検出します。

- 他の AWS アカウントからアクセス可能な状態

- インターネット(Public)からアクセス可能な状態

- 本来想定していない主体(Principal)への権限付与

ポイントは、

「攻撃を検知するサービス」ではなく、

「設定の結果として生じるリスク」を可視化するサービス

である点です。

何を「分析」するサービスなのか

IAM Access Analyzer が分析対象とするのは、以下のような リソースベースポリシー です。

- S3 バケットポリシー

- IAM ロールの信頼ポリシー(AssumeRole Policy)

- KMS キーポリシー

- Lambda 関数ポリシー など

これらのポリシーに対して、

「このリソースは、どの主体からアクセス可能か?」

という観点で論理的に解析を行い、

外部に開いている経路が存在する場合に Finding(検出結果)として通知します。

CNAPP 観点での位置づけ(CIEM / CSPM)

CNAPP は複数のセキュリティ領域を包括的にカバーする考え方ですが、

IAM Access Analyzer はその中でも特に 「権限設計の妥当性」 にフォーカスしています。

CIEM 観点

- 権限が「誰に」「どこまで」付与されているか

- クロスアカウント・外部公開の検出

CSPM 観点

- 設定ミス(Misconfiguration)の早期発見

- セキュリティベースライン逸脱の検出

実運用では、IAM Access Analyzer 単体で完結させるというよりも、

Security Hub に統合し、他の検出結果と合わせて優先度付けを行う 形が一般的です。

IAM Access Analyzer が重要になる理由

IAM の設定は、正しく設計されていないと「静かに危険な状態」になりやすい領域です。

- 明示的なエラーは発生しない

- システムは正常に動作する

- しかし、外部からアクセス可能な経路が存在する

IAM Access Analyzer は、このような

「気づきにくいが、影響が大きいリスク」 を機械的に洗い出してくれる点に価値があります。

CNAPP を構成する一要素として、

IAM / 権限設計を後追いで可視化・検証でき AWS ネイティブサービス

であることが最大の特徴と言えます。

第2章:IAM Access Analyzer の有効化方法と基本設定

本章では、IAM Access Analyzer の 有効化方法 と

CNAPP 観点で押さえておきたい 基本設定の考え方 を整理します。

IAM Access Analyzer は設定が非常にシンプルな一方で、

Organizations 配下での有効化方法を誤ると検出が分散するため注意が必要です。

有効化の前提条件

IAM Access Analyzer を利用するための前提条件は以下の通りです。

- AWS アカウントが利用可能であること

- IAM / Organizations を利用していること(推奨)

- 特別なエージェントや追加リソースは不要

特徴的なのは、

有効化した瞬間から自動的に分析が開始される点です。

単一アカウントでの有効化方法

単一アカウントで利用する場合は、AWS マネジメントコンソールから

数クリックで有効化できます。

手順概要

- AWS マネジメントコンソールにログイン

- IAM → Access Analyzer を選択

- 「アナライザーを作成」をクリック

- スコープを選択(アカウント)

- 作成を実行

これだけで、

そのアカウント内のリソースに対する外部アクセス分析が開始されます。

AWS Organizations 配下での有効化

CNAPP 観点では、Organizations 配下での一元管理が推奨されます。

なぜ Organizations で有効化すべきか

- 複数アカウントの検出結果を集約できる

- セキュリティ管理アカウントに Finding を集中させられる

- Security Hub との連携が容易になる

有効化の考え方

- 管理アカウント or セキュリティ管理用アカウントで Analyzer を作成

- スコープは「Organization」を選択

- Organizations 配下の全アカウントを自動分析対象とする

この構成により、

「各アカウントで個別に設定・確認する」運用を回避できます。

有効化後に自動で行われること

IAM Access Analyzer を有効化すると、以下が自動で実行されます。

- 既存リソースのポリシー解析

- 外部アクセス経路の洗い出し

- Finding の生成(リアルタイム)

重要なのは、

過去に作成されたリソースも含めて分析される点です。

そのため、有効化直後は

想定以上に Finding が出ることがありますが、正常な挙動です。

CNAPP 観点での初期設定ポイント

IAM Access Analyzer は、

「とりあえず有効化」でも価値を発揮しますが、

CNAPP 観点では以下を意識すると運用しやすくなります。

- Organizations スコープで有効化する

- セキュリティ管理アカウントに集約する

- Security Hub 連携を前提に設計する

これにより、

CIEM / CSPM の一部として自然に組み込める状態を作ることができます。

第3章:検出できる内容と代表的な検出パターン

本章では、IAM Access Analyzer が 具体的に何を検出できるのか を、

CNAPP 観点・運用イメージを意識しながら整理します。

IAM Access Analyzer の検出は、

「設定ミス」ではなく「アクセス可能な状態そのもの」 を捉える点が特徴です。

IAM Access Analyzer の検出対象の全体像

IAM Access Analyzer は、主に以下の観点で検出を行います。

- 外部(他 AWS アカウント)からアクセス可能な状態

- インターネット(Public)からアクセス可能な状態

- 想定外の Principal に権限が付与されている状態

これらはすべて

リソースベースポリシーの解析結果として導出されます。

検出パターン①:S3 バケットの外部公開

最も代表的かつ検出頻度が高いのが、

S3 バケットの外部アクセスです。

検出される例

-

Principal: "*"が指定されているバケットポリシー - 他アカウントの IAM ロールに読み取り権限を付与

- 意図せずクロスアカウント共有されている状態

IAM Access Analyzer は、

ACL / バケットポリシー / アクセスポイント を横断的に解析し、

外部からのアクセス経路が存在する場合に Finding を生成します。

ポイントは、

「実際にアクセスされたかどうか」ではなく

「アクセス可能かどうか」 を検出している点です。

検出パターン②:IAM ロールの信頼ポリシー(AssumeRole)

IAM ロールの信頼ポリシーも、

IAM Access Analyzer の重要な検出対象です。

検出される例

- 想定していない AWS アカウントから AssumeRole 可能

- ワイルドカード指定による広すぎる信頼関係

- 外部サービスとの連携設定ミス

これにより、

- 本来は限定的に使うはずのロールが

- 他アカウントから自由に引き受け可能

といった 権限逸脱状態 を可視化できます。

検出パターン③:KMS キーポリシーの外部共有

KMS のキーポリシーは、

設定ミスがあっても気づきにくい領域です。

IAM Access Analyzer は、

以下のような状態を検出します。

- 他アカウントから KMS キーを利用可能

- 想定外の Principal に暗号化 / 復号権限を付与

- 組織外アカウントへの共有

KMS は データ保護の根幹となるサービスのため、

この検出は CNAPP 観点でも非常に重要です。

検出パターン④:Lambda / その他リソース

IAM Access Analyzer は、

S3 や IAM 以外にも以下を対象とします。

- Lambda 関数ポリシー

- SQS / SNS ポリシー

- Secrets Manager / ECR など

共通するのは、

リソースベースポリシーを持つサービスであることです。

Finding の考え方

IAM Access Analyzer の Finding は、

必ずしも「直ちに修正すべき脆弱性」ではありません。

- 正常なクロスアカウント連携

- 正当な外部公開

- 業務要件として必要な共有

これらもすべて Finding として検出されます。

重要なのは、

「意図したアクセスかどうか」を人が判断できる状態にすることです。

第4章:コスト・運用上のポイントとCNAPP連携

本章では、IAM Access Analyzer の コスト体系 と

CNAPP 観点での 実運用への組み込み方 を整理します。

IAM Access Analyzer は高機能でありながら、

コスト・運用負荷が非常に小さい点が大きな特徴です。

IAM Access Analyzer のコスト体系

IAM Access Analyzer は、

分析された AWS リソースの数

USD 9.00 / AWS resource analyzed/ month/ analyzer

の料金が発生いたします。

Security Hub との連携

IAM Access Analyzer は、

Security Hub と連携することで真価を発揮します。

連携によるメリット

- 他のセキュリティ検出結果と横並びで可視化

- 重要度(Severity)を考慮した優先度付け

- CSPM / CWPP の検出結果と相関分析が可能

これにより、

- 「設定上のリスク」

- 「実際に観測された脅威」

- 「脆弱性情報」

を 同一画面で判断できるようになります。

まとめ

IAM Access Analyzer は、

- 無料で導入できる

- 有効化が簡単

- 権限リスクを自動で可視化できる

という特徴を持つ、

CIEM の入り口として最適なサービスです。

CNAPP を意識した AWS セキュリティ運用において、

「まず有効化しておくべきサービス」の一つとして、

非常に高い費用対効果を発揮します。