第1章:はじめに

クラウド環境におけるセキュリティ対策は、従来の「ネットワークやOSの防御」から、

クラウド上に存在するデータそのものをどう保護するか という観点へと拡張されています。

特に AWS 環境では、S3 を中心としたオブジェクトストレージに大量のデータが集約されており、

アクセス制御や暗号化設定だけでなく、

「どのバケットに、どのような機密データが存在しているのか」

を把握することが重要になっています。

DSPMに関する記事を別途執筆していますのでこちらも併せて参照してみてください。

DSPMは精度で選ぶな

CNAPP における DSPM の位置づけ

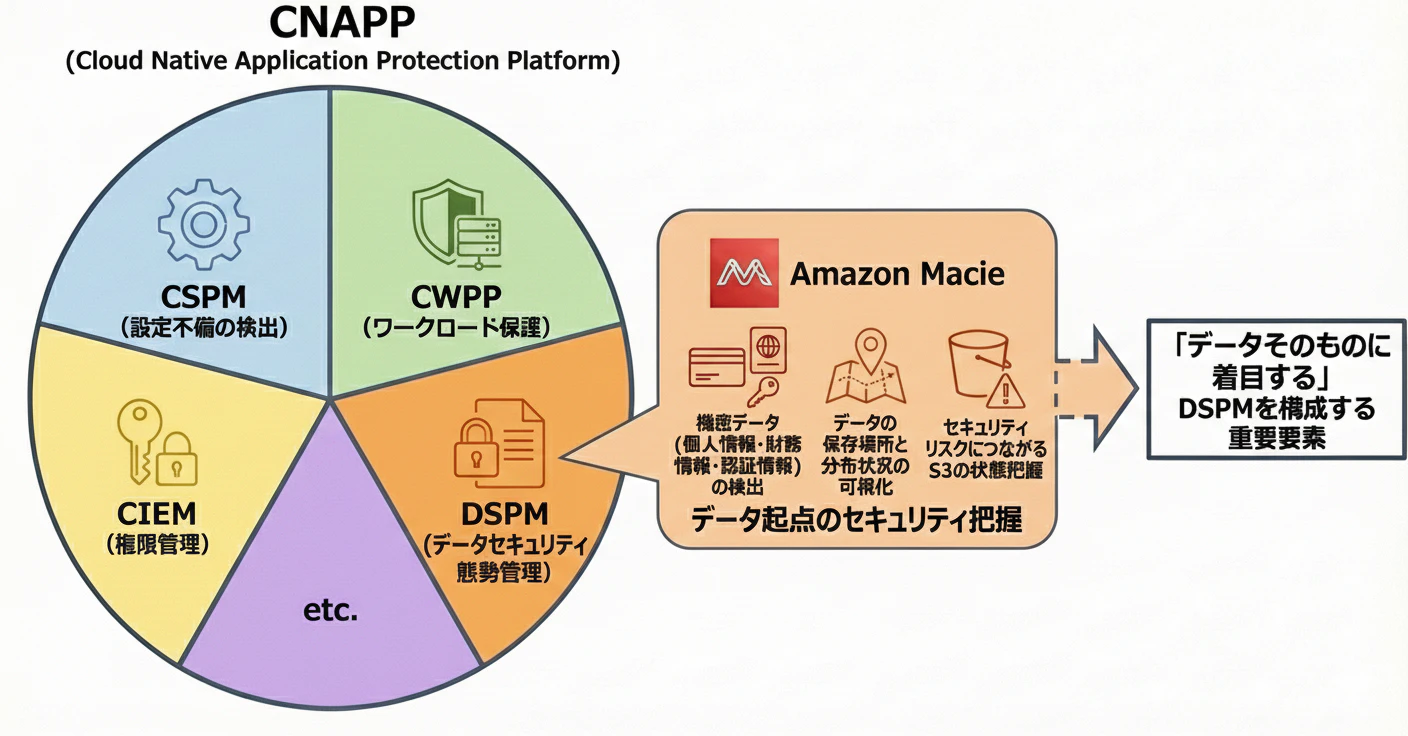

CNAPP(Cloud-Native Application Protection Platform)は、

クラウド環境を包括的に保護するための考え方であり、以下のような複数の領域で構成されます。

- CSPM(設定ミス・コンプライアンス)

- CWPP(ワークロード保護)

- CIEM(IAM / 権限管理)

- DSPM(Data Security Posture Management)

DSPM は、

クラウド上のデータの所在・内容・露出リスクを把握する領域であり、

「データが安全に扱われているか」という視点を提供します。

AWS ネイティブサービスにおいて、この DSPM を担う代表的なサービスが

Amazon Macie です。

Amazon Macie の役割

Amazon Macie は、AWS 上の S3 バケットを対象に、

以下のような観点でデータを自動的に分析・分類します。

- 機密データ(個人情報・財務情報・認証情報など)の検出

- データの保存場所と分布状況の可視化

- セキュリティリスクにつながる S3 の状態把握

これにより、

- 「このバケットにはどんなデータが入っているのか」

- 「想定外の機密データが保存されていないか」

といった データ起点のセキュリティ把握 が可能になります。

AWS セキュリティ全体像の中での位置づけ

AWS には複数のセキュリティサービスが存在しますが、

それぞれ注目しているレイヤは異なります。

- GuardDuty:不正アクセスや振る舞い検知

- Inspector:OS・アプリケーションの脆弱性

- Security Hub:検出結果の集約・可視化

- Macie:データの中身と露出リスク

Amazon Macie は、

「データそのものに着目する」点が最大の特徴であり、

CNAPP の中でも DSPM を構成する重要な要素となります。

第2章:Amazon Macie の概要

Amazon Macie とは

Amazon Macieは、

AWS 上の Amazon S3 に保存されているデータを対象に、

機械学習とパターンマッチングを用いて 機密データを自動検出・分類 する

フルマネージドのセキュリティサービスです。

Macie は以下を目的としています。

- S3 内に存在するデータの内容を把握する

- 機密データの保存場所と分布を可視化する

- データ露出につながるリスクを検知する

従来の「設定や通信を守る」セキュリティとは異なり、

データの中身そのものを分析対象とする点が特徴です。

対象リソースとスコープ

Amazon Macie が対象とするリソースは Amazon S3 のみ です。

- S3 バケット

- バケット内のオブジェクト

- オブジェクトに含まれるテキストデータ

EC2 や RDS などのリソースは直接のスキャン対象ではなく、

S3 に保存されているデータに特化したサービスである点は

事前に理解しておく必要があります。

機密データ検出の仕組み

Macie は、S3 内のオブジェクトをスキャンし、

以下の仕組みを組み合わせてデータ分類を行います。

- マネージド識別子(AWS が提供する定義済みルール)

- 機械学習によるパターン検出

- 正規表現ベースのカスタム識別子(任意)

これにより、

「特定のフォーマットに一致する値」だけでなく、

文脈を考慮した機密データ検出が可能になります。

他の AWS セキュリティサービスとの違い

AWS には複数のセキュリティ関連サービスが存在しますが、

Amazon Macie が注目するレイヤは明確に異なります。

- GuardDuty

- 不審な API コールやネットワーク挙動の検知

- Inspector

- OS・アプリケーションの脆弱性検出

- Security Hub

- 各サービスの検出結果の集約・可視化

-

Macie

- S3 内データの内容と機密性の検出

Macie は、

「安全であるはずのストレージに、何が入っているのか」

という問いに答えるサービスであり、

他サービスと競合するものではなく、補完関係にあります。

CNAPP 視点で見た Amazon Macie

CNAPP を構成する複数の領域の中で、

Amazon Macie は DSPM(Data Security Posture Management) を担います。

- CSPM:設定ミスの検出

- CWPP:ワークロードの保護

- CIEM:権限管理

- DSPM:データの所在・内容・露出リスクの把握

Macie は、

S3 に保存されたデータを起点にリスクを可視化する役割を持ち、

CNAPP 全体の中でも「データ視点」を補完する重要な要素となります。

第3章:Amazon Macie の有効化と基本設定

有効化の前提条件

Amzzon Macie を利用するにあたり、

以下の前提条件を確認しておきます。

- Amazon S3 を利用していること

- Macie を有効化できる権限を持つ IAM ユーザー / ロールであること

特別なエージェントやソフトウェアのインストールは不要で、

マネジメントコンソールから有効化するだけで利用可能です。

AWS Organizations 環境での有効化

複数アカウントを管理している場合、

AWS Organizations 環境での有効化が一般的です。

- 管理アカウント(旧:マスターアカウント)で Macie を有効化

- 管理アカウントを Macie 管理者アカウント として設定

- メンバーアカウントを Macie に関連付け

この構成により、

複数アカウントにまたがる S3 データを 一元的に可視化・管理できます。

マネジメントコンソールからの有効化手順

Amazon Macie の有効化は、以下の流れで行います。

- AWS マネジメントコンソールにログイン

- セキュリティカテゴリから Amazon Macie を選択

- 「Macie を有効化」を実行

- Organizations 利用時は管理アカウント設定を確認

有効化後、

Macie は自動的にアカウント内の S3 バケットを認識します。

データ分類ジョブの基本概念

Amazon Macie では、

S3 内のデータをスキャンする単位として

データ分類ジョブ という概念を利用します。

データ分類ジョブには以下の種類があります。

- 1回限りのジョブ

- 定期実行ジョブ(スケジュール指定)

ジョブごとに以下を指定します。

- 対象とする S3 バケット

- スキャン対象オブジェクト

- 実行頻度

初期設定で押さえるポイント

Macie を有効化した直後は、

以下のポイントを最小限確認しておくことが重要です。

スキャン対象の範囲

- 全バケットを対象にするか

- 特定のバケットに限定するか

検証・PoC フェーズでは、

対象を限定してスキャンすることで、

不要なコスト増加を防ぐことができます。

スケジュール設定

- 定期実行の場合、頻度をどの程度にするか

- 日次・週次などの粒度

スキャン頻度が高いほど検出精度は向上しますが、

同時にスキャンコストも増加します。

検出結果の出力先

Macie の検出結果(Finding)は、

以下の形で利用できます。

- Amazon Macie コンソール上での確認

- Security Hub への連携

- Amazon EventBridge を利用した通知・連携

初期段階では、

Security Hub 連携を有効化しておくことで、

他セキュリティサービスとの統合が容易になります。

有効化後に確認すべき状態

Macie 有効化後は、

以下の状態になっていることを確認します。

- S3 バケットが Macie によって認識されている

- データ分類ジョブが作成・実行されている

- 検出結果がコンソールに表示される

ここまで設定できていれば、

Amazon Macie を利用した 基本的なデータ可視化の準備 は完了です。

第4章:検出内容の整理(何を検知できるのか)

Amazon Macie が検出する対象の考え方

Amazon Macie は、

Amazon S3 に保存されている データの内容 と

データが置かれている状態 の両面からリスクを検出します。

そのため、Macie の検出内容は大きく以下の2つに分類できます。

- データそのものに関する検出(機密データ)

- S3 の状態に関する検出(セキュリティリスク)

機密データの検出

検出されるデータの種類

Amazon Macie は、S3 オブジェクト内のテキストを解析し、

以下のような機密データを検出します。

認証情報 – プライベートキーや AWS シークレットアクセスキーなどの認証情報データ用。

財務情報 — クレジットカード番号や銀行口座番号などの財務データ関連

個人情報:PHI — 健康保険や医療識別番号などの個人健康情報 (PHI) 関連

個人情報:PII — 運転免許証の識別番号やパスポート番号など個人を特定できる情報 (PII) 関連

これらはファイル名や拡張子ではなく、

実際のコンテンツ内容に基づいて検出されます。

マネージド識別子

Macie には、AWS が提供する マネージド識別子 が用意されています。

- 一般的な個人情報フォーマット

- 財務情報の代表的な形式

- 認証情報として使われやすい文字列パターン

ユーザー側で定義を行わなくても、

即座に機密データ検出を開始できる点が特徴です。

カスタム識別子

より特定のデータを検出したい場合、

カスタム識別子 を利用できます。

- 正規表現による検出ルール定義

- 社内固有IDや独自フォーマットへの対応

マネージド識別子では検出できない

組織固有のデータ形式を扱う際に有効です。

S3 に関するセキュリティ検出

Amazon Macie は、データの中身だけでなく

S3 バケットの状態も検出対象とします。

パブリックアクセスに関する検出

以下のような状態を検出します。

- バケットがパブリックに公開されている

- オブジェクトがパブリックアクセス可能な状態

これにより、

機密データ × 公開状態 という

高リスクな組み合わせを把握できます。

暗号化設定の検出

S3 に対する以下の設定も確認対象となります。

- サーバーサイド暗号化の有無

- 暗号化方式(SSE-S3 / SSE-KMS など)

暗号化されていない状態で

機密データが保存されている場合、

セキュリティリスクとして検出されます。

Finding(検出結果)の構造

Amazon Macie の検出結果は Finding として出力されます。

Finding には、以下のような情報が含まれます。

- 検出されたデータの種類

- 対象となる S3 バケット / オブジェクト

- リスクレベル

- 発生時刻

これにより、

「どのバケットの、どのデータに、どのリスクがあるのか」

を具体的に把握できます。

Security Hub との連携による可視化

Amazon Macie の Finding は、

SecurityHub に連携可能です。

Security Hub に集約することで、

- 他サービス(GuardDuty / Inspector)の検出結果と統合表示

- 重要度に応じた優先順位付け

- 横断的なセキュリティ状況の把握

が可能となり、

CNAPP 的な一元可視化につながります。

第5章:コスト設計と利用時の注意点

Amazon Macie の課金対象の考え方

Amazon Macie は、

「サービスを有効化しただけ」で大きなコストが発生するものではなく、

データ分類(スキャン)をどれだけ実行するか によって課金が発生します。

そのため、コストを理解するうえでは

「何に対して」「どのくらい」スキャンするかを把握することが重要です。

主な料金要素

Amazon Macie のコストは、主に以下の要素で構成されます。

データ分類(スキャン)料金

- Amazon S3 に保存されているデータの スキャン容量(GB) に応じて課金

- データ分類ジョブの実行時に発生

スキャン対象のデータ量が多いほど、

コストも比例して増加します。

対象リージョン・アカウント数

- 利用リージョンごとに課金

- Organizations 環境では、

複数アカウント分の S3 データ量が合算される点に注意が必要です

コストに影響する主な要因

Amazon Macie のコストは、

以下の要因によって大きく変動します。

- スキャン対象となる S3 バケット数

- 各バケット内のデータ容量

- データ分類ジョブの実行頻度(1回 / 定期)

- テキスト解析可能なオブジェクトの割合

特に、

ログ・バックアップ・アーカイブ用途の大容量バケットを

無条件でスキャン対象に含めると、

想定以上のコストになる可能性があります。

検証・PoC 時の最小構成の考え方

検証や PoC フェーズでは、

以下のような構成が現実的です。

- スキャン対象は 限定した S3 バケットのみ

- データ分類ジョブは 1回限りの実行

- 全アカウント一斉有効化ではなく、特定アカウントで検証

この構成により、

機能理解に必要な検出結果を得つつ、コストを最小限に抑えることができます。

本番利用を見据えた注意点

本番環境で利用する場合、

以下の点を事前に整理しておく必要があります。

- 常時スキャンが必要なバケットと不要なバケットの切り分け

- 定期スキャンの頻度(週次 / 月次)

- コンプライアンス・監査要件との整合

Amazon Macie は

「有効化すれば自動的に守ってくれる」サービスではなく、

スキャン設計=コスト設計 である点が重要です。

Security Hub 連携時のコスト観点

Amazon Macie の Finding を

Security Hub に連携しても、

Macie 側のスキャンコストが増加することはありません。

そのため、

- Macie:検出(DSPM)

- Security Hub:集約・可視化

という役割分担を前提に、

連携は有効化しておく前提で考えるのが一般的です。