SecurityHub /Inspector / CSPM / GuardDuty / Config / IAM Access Analyzer / Macie まで含めて3パターンで試算してみた(2026/03/14 東京リージョン)

はじめに

AWSネイティブ機能でCNAPPライクな構成を考えると、候補に上がるのは以下あたりです。

- Security Hub

- Amazon Inspector

- Security Hub CSPM

- GuardDuty

- AWS Config

- IAM Access Analyzer

- Amazon Macie

- (必要に応じて)Systems Manager用のVPCエンドポイント

ただし、2025年末以降のSecurity Hubの料金体系では、Security Hubを有効化すると、InspectorとSecurity Hub CSPMの主要機能は「Security Hub Essentials plan」の統合料金にまとめられる点に注意が必要です。

そのため、Security Hub + Inspector + Security Hub CSPM を個別に足し算すると二重計上になる可能性があるため、まずはここを整理してから見積もる必要があります。

まず結論

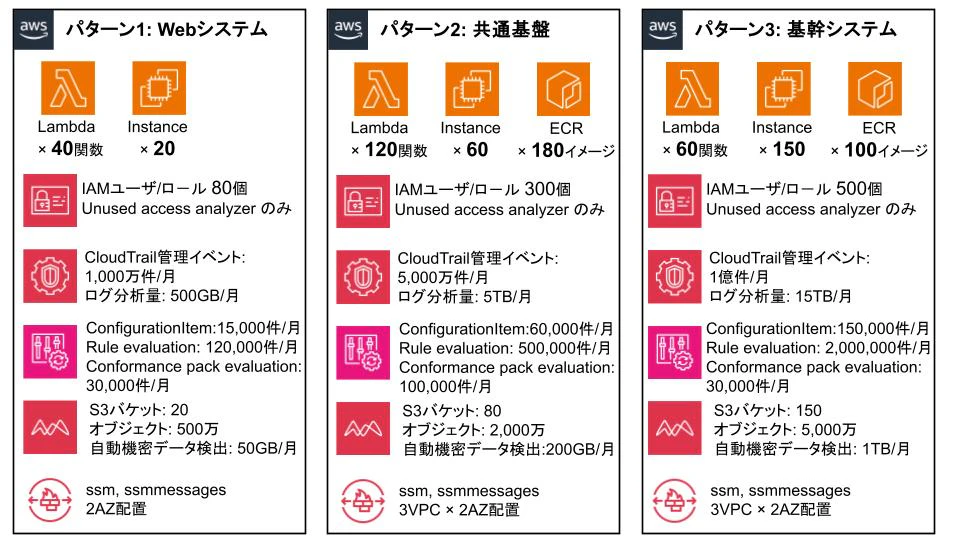

今回の試算では、以下の3パターンを仮定しました。

この前提でざっくりCNAPP要素を試算すると、月額は以下になりました。

| パターン | 月額概算(USD) | 主なコストドライバ |

|---|---|---|

| Webシステム | 1,033 USD/月 | GuardDuty, Config |

| 共通基盤 | 4,210 USD/月 | GuardDuty, Config, Macie |

| 基幹システム | 9,493 USD/月 | GuardDuty, Config, Macie |

ポイントは、Security Hub Essentialsそのものより、GuardDuty / Config / Macie が全体金額を押し上げやすいことです。特に、Macieはスキャン対象データ量次第でかなり跳ねるため、PoC時の「とりあえず有効化」で想定より高くなりやすいです。

料金の考え方を先に整理する

1. Security Hub / Inspector / Security Hub CSPM の関係

AWS公式の現行モデルでは、Security Hubを有効化すると、Essentials plan がデフォルトのカバレッジになり、そこに Inspector と Security Hub CSPM の主要機能が統合されます。

さらに GuardDuty 相当の脅威分析 は Threat Analytics plan として追加できます。AWS公式ドキュメントでも、見積もりは「個別サービス課金」と「Security Hub統合課金」の両方で比較できるとされています。

2. Security Hub Essentials の見積もり単位

Security Hub Essentials は、EC2 / ECR / Lambda / IAM の4系統をベースにリソース単位で見積もります。

公式の料金例では以下の換算です。

- EC2 1台 = 1 リソース単位

- Lambda 12関数 = 1 リソース単位

- ECR 18イメージ = 1 リソース単位

- IAM ユーザー/ロール 125個 = 1 リソース単位

また、公式の料金例では 1リソース単位あたり 4.1 USD で計算されています。

3. Threat Analytics(GuardDuty相当)の考え方

Security Hubの料金例では、Threat Analytics は以下で計算されています。

- CloudTrail管理イベント: 100万イベントあたり 4.72 USD

-

ログ系データ:

- 最初の 500 GB: 1.18 USD/GB

- 次の 2,000 GB: 0.59 USD/GB

- 次の 7,500 GB: 0.29 USD/GB

- 10,000 GB超: 0.17 USD/GB

このため、インターネット公開ワークロードや通信量が多い基盤では、Security Hub Essentials本体よりGuardDuty系コストの方が大きくなることがあります。

4. AWS Config は別建てで見る

AWS Config は、公式上は以下で課金されます。

- Configuration Item

- Config rule evaluation

- Conformance pack evaluation

料金例では、以下が使われています。

-

継続的記録の Configuration Item: 0.003 USD/件

-

定期記録の Configuration Item: 0.012 USD/件

-

Rule evaluation: 0.001 USD/件

- 100,000 件: 0.001 USD/件

- 400,000 件: 0.0008 USD/件

- 500,001 件以上: 0.0005 USD/件

-

Conformance pack evaluation

- 100,000 件: 0.001 USD/件

- 400,000 件: 0.0008 USD/件

- 500,001 件以上: 0.0005 USD/件

Security Hub CSPM を使う構成でも、AWS Config自体の課金がゼロになるわけではないため、別枠で見ておくのが安全です。

5. IAM Access Analyzer は何を有効化するかで変わる

IAM Access Analyzer は機能によって課金軸が異なります。

- Internal access analyzer: 監視対象リソース 1件あたり 9.00 USD/月

- Unused access analyzer: IAMユーザー/ロール 1件あたり 0.20 USD/月

- Custom policy check: API 1回あたり 0.0020 USD

正直、Internal access analyzer はかなり高いです。

そのため、本記事の試算では、まず実務で採用しやすい Unused access analyzer を前提 とします。

6. Macie は「バケット数」より「データ量」で効く

Macie は以下の3軸で課金されます。

- S3バケット数

- オブジェクト数

- 自動機密データ検出の検査データ量

公式の料金例では以下が使われています。

- S3バケット 1個あたり 0.10 USD/月

- 10万オブジェクトあたり 0.012 USD

- 自動機密データ検出

- 最初の 50 TB: 1.25 USD/GB

- 次の 450 TB: 0.63 USD/GB

- 次の 500 TB: 0.31 USD/GB

つまり、大量のS3を本格的に見始めるとMacieが一気に支配的になることがあります。

7. Inspector用というより「SSM/Private通信用」のVPCエンドポイント

EC2をインターネットに出さずに Systems Manager を使う場合、AWS公式では以下のエンドポイント群が案内されています。

ssmssmmessages-

ec2messages

※ ただし SSM Agent 3.3.40.0以降であればssmmessagesが優先されるため不要 - 必要に応じて

s3 - 必要に応じて

kms

またAWS公式では、VPC endpoint は必須ではなく推奨であり、代わりにアウトバウンドインターネットアクセスを許可する構成も可能です。

Interface Endpoint の料金は、公式ページ上で エンドポイント ENI ごとに 0.01 USD/時間、加えて 処理データ量課金 が示されています。

今回の試算前提

本記事では、細かいリージョン差・企業割引・為替は無視し、AWS公式の料金例に出ている USD ベース でざっくり比較します。

特に Security Hub / GuardDuty / Config / Macie / Access Analyzer は、利用量の置き方で大きくぶれるため、ここでは「一般的にありそう」な規模感に寄せています。

パターン1: Webシステム

- 1アカウント / 1リージョン

- EC2: 20台

- Lambda: 40関数

- IAMユーザー/ロール: 80

- GuardDuty相当

- CloudTrail管理イベント: 1,000万件/月

- ログ分析量: 500GB/月

- Config

- Configuration Item: 15,000件/月

- Rule evaluation: 120,000件/月

- Conformance pack evaluation: 30,000件/月

- Macie

- S3バケット: 20

- オブジェクト: 500万

- 自動機密データ検出: 50GB/月

- IAM Access Analyzer

- Unused access analyzer のみ

- VPC Endpoint

-

ssm,ssmmessages - 2AZ配置

-

パターン2: 共通基盤

- 3VPC程度を想定

- EC2: 60台

- Lambda: 120関数

- ECR: 180イメージ

- IAMユーザー/ロール: 300

- GuardDuty相当

- CloudTrail管理イベント: 5,000万件/月

- ログ分析量: 5TB/月

- Config

- Configuration Item: 60,000件/月

- Rule evaluation: 500,000件/月

- Conformance pack evaluation: 100,000件/月

- Macie

- S3バケット: 80

- オブジェクト: 2,000万

- 自動機密データ検出: 200GB/月

- IAM Access Analyzer

- Unused access analyzer のみ

- VPC Endpoint

-

ssm,ssmmessages - 3VPC × 2AZ 相当

-

パターン3: 基幹システム

- 本番寄り、閉域・多層構成寄りを想定

- EC2: 150台

- Lambda: 60関数

- ECR: 100イメージ

- IAMユーザー/ロール: 500

- GuardDuty相当

- CloudTrail管理イベント: 1億件/月

- ログ分析量: 15TB/月

- Config

- Configuration Item: 150,000件/月

- Rule evaluation: 2,000,000件/月

- Conformance pack evaluation: 400,000件/月

- Macie

- S3バケット: 150

- オブジェクト: 5,000万

- 自動機密データ検出: 1TB/月

- IAM Access Analyzer

- Unused access analyzer のみ

- VPC Endpoint

-

ssm,ssmmessages,kms - 2VPC × 3AZ 相当

-

試算式

1. Security Hub Essentials

月額

= (EC2台数

+ ECRイメージ数 / 18

+ Lambda関数数 / 12

+ IAMユーザー・ロール数 / 125)

× 4.1 USD

2. Threat Analytics

月額

= CloudTrail管理イベント数(百万件) × 4.72

+ ログ分析量(GB)の段階課金

3. AWS Config

月額

= Configuration Item数 × 単価

+ Rule evaluation数 × 単価

+ Conformance pack evaluation数 × 単価

4. IAM Access Analyzer

月額

= IAMユーザー/ロール数 × 0.20 USD

5. Macie

月額

= バケット数 × 0.10

+ (オブジェクト数 / 100,000) × 0.012

+ 自動機密データ検出量(GB) × 単価

6. VPC Endpoint

月額

= エンドポイント数 × AZ数 × 720時間 × 0.01 USD

試算結果

1. Webシステム

前提

- 1アカウント / 1リージョン

- EC2: 20台

- Lambda: 40関数

- IAMユーザー/ロール: 80

- CloudTrail管理イベント: 1,000万件/月

- ログ分析量: 500GB/月

- Configuration Item: 15,000件/月

- Rule evaluation: 120,000件/月

- Conformance pack evaluation: 30,000件/月

- S3バケット: 20

- オブジェクト: 500万

- 自動機密データ検出: 50GB/月

- VPC Endpoint:

ssm,ssmmessages - 2AZ構成

1. Security Hub Essentials

= (20 + 40/12 + 80/125) × 4.1

= 98.277 USD

2. Threat Analytics

CloudTrail管理イベント

= 10 × 4.72

= 47.20 USD

ログ分析量

= 500GB × 1.18

= 590.00 USD

合計

= 47.20 + 590.00

= 637.20 USD

3. AWS Config

Configuration Item

= 15,000 × 0.003

= 45.00 USD

Rule evaluation

= 120,000 × 0.001

= 120.00 USD

Conformance pack evaluation

= 30,000 × 0.001

= 30.00 USD

合計

= 45.00 + 120.00 + 30.00

= 195.00 USD

4. IAM Access Analyzer

= 80 × 0.20

= 16.00 USD

5. Macie

※ 自動機密データ検出は 50TB までは 1GB あたり 1.25 USD として試算

バケット

= 20 × 0.10

= 2.00 USD

オブジェクト

= (5,000,000 / 100,000) × 0.012

= 0.60 USD

自動機密データ検出

= 50 × 1.25

= 62.50 USD

合計

= 2.00 + 0.60 + 62.50

= 65.10 USD

6. VPC Endpoint

= 2 × 2 × 720 × 0.01

= 28.80 USD

合計

= 98.28 + 637.20 + 195.00 + 16.00 + 65.10 + 28.80

= 1,033.03 USD

| 項目 | 月額(USD) |

|---|---|

| Security Hub Essentials | 98.28 |

| Threat Analytics | 637.20 |

| AWS Config | 195.00 |

| IAM Access Analyzer | 16.00 |

| Macie | 65.10 |

| VPC Endpoint | 28.80 |

| 合計 | 1,033.03 |

2. 共通基盤

前提

- 3VPC相当

- EC2: 60台

- Lambda: 120関数

- ECR: 180イメージ

- IAMユーザー/ロール: 300

- CloudTrail管理イベント: 5,000万件/月

- ログ分析量: 5TB/月 = 5,120GB/月

- Configuration Item: 60,000件/月

- Rule evaluation: 500,000件/月

- Conformance pack evaluation: 100,000件/月

- S3バケット: 80

- オブジェクト: 2,000万

- 自動機密データ検出: 200GB/月

- VPC Endpoint:

ssm,ssmmessages - 3VPC × 2AZ相当

#1. Security Hub Essentials

= (60 + 180/18 + 120/12 + 300/125) × 4.1

= (60 + 10 + 10 + 2.4) × 4.1

= 82.4 × 4.1

= 337.84 USD

2. Threat Analytics

CloudTrail管理イベント

= 50 × 4.72

= 236.00 USD

ログ分析量

= 500 × 1.18

+ 2,000 × 0.59

+ (5,120 - 2,500) × 0.29

= 590.00

+ 1,180.00

+ 759.80

= 2,529.80 USD

合計

= 236.00 + 2,529.80

= 2,765.80 USD

3. AWS Config

Configuration Item

= 60,000 × 0.003

= 180.00 USD

Rule evaluation

= 100,000 × 0.001

+ 400,000 × 0.0008

= 100.00 + 320.00

= 420.00 USD

Conformance pack evaluation

= 100,000 × 0.001

= 100.00 USD

合計

= 180.00 + 420.00 + 100.00

= 700.00 USD

4. IAM Access Analyzer

= 300 × 0.20

= 60.00 USD

5. Macie

※ 自動機密データ検出は 50TB までは 1GB あたり 1.25 USD として試算

バケット

= 80 × 0.10

= 8.00 USD

オブジェクト

= (20,000,000 / 100,000) × 0.012

= 200 × 0.012

= 2.40 USD

自動機密データ検出

= 200 × 1.25

= 250.00 USD

合計

= 8.00 + 2.40 + 250.00

= 260.40 USD

6. VPC Endpoint

= 2 × 6 × 720 × 0.01

= 86.40 USD

合計

= 337.84 + 2,765.80 + 700.00 + 60.00 + 260.40 + 86.40

= 4,210.44 USD

| 項目 | 月額(USD) |

|---|---|

| Security Hub Essentials | 337.84 |

| Threat Analytics | 2,765.80 |

| AWS Config | 700.00 |

| IAM Access Analyzer | 60.00 |

| Macie | 260.40 |

| VPC Endpoint | 86.40 |

| 合計 | 4,210.44 |

3. 基幹システム

前提

- 本番寄りの多層構成

- EC2: 150台

- Lambda: 60関数

- ECR: 100イメージ

- IAMユーザー/ロール: 500

- CloudTrail管理イベント: 1億件/月

- ログ分析量: 15TB/月 = 15,360GB/月

- Configuration Item: 150,000件/月

- Rule evaluation: 2,000,000件/月

- Conformance pack evaluation: 400,000件/月

- S3バケット: 150

- オブジェクト: 5,000万

- 自動機密データ検出: 1TB/月 = 1,024GB/月

- VPC Endpoint:

ssm,ssmmessages,kms - 2VPC × 3AZ相当

1. Security Hub Essentials

= (150 + 100/18 + 60/12 + 500/125) × 4.1

= (150 + 5.56 + 5 + 4) × 4.1

= 164.56 × 4.1

= 674.70 USD

2. Threat Analytics

CloudTrail管理イベント

= 100 × 4.72

= 472.00 USD

ログ分析量

= 500 × 1.18

+ 2,000 × 0.59

+ 7,500 × 0.29

+ (15,360 - 10,000) × 0.17

= 590.00

+ 1,180.00

+ 2,175.00

+ 911.20

= 4,856.20 USD

合計

= 472.00 + 4,856.20

= 5,328.20 USD

3. AWS Config

Configuration Item

= 150,000 × 0.003

= 450.00 USD

Rule evaluation

= 100,000 × 0.001

+ 400,000 × 0.0008

+ 1,500,000 × 0.0005

= 100.00 + 320.00 + 750.00

= 1,170.00 USD

Conformance pack evaluation

= 100,000 × 0.001

+ 300,000 × 0.0008

= 100.00 + 240.00

= 340.00 USD

合計

= 450.00 + 1,170.00 + 340.00

= 1,960.00 USD

4. IAM Access Analyzer

= 500 × 0.20

= 100.00 USD

5. Macie

※ 自動機密データ検出は 50TB までは 1GB あたり 1.25 USD として試算

バケット

= 150 × 0.10

= 15.00 USD

オブジェクト

= (50,000,000 / 100,000) × 0.012

= 500 × 0.012

= 6.00 USD

自動機密データ検出

= 1,024 × 1.25

= 1,280.00 USD

合計

= 15.00 + 6.00 + 1,280.00

= 1,301.00 USD

6. VPC Endpoint

= 3 × 6 × 720 × 0.01

= 129.60 USD

合計

= 674.70 + 5,328.20 + 1,960.00 + 100.00 + 1,301.00 + 129.60

= 9,493.50 USD

| 項目 | 月額(USD) |

|---|---|

| Security Hub Essentials | 674.70 |

| Threat Analytics | 5,328.20 |

| AWS Config | 1,960.00 |

| IAM Access Analyzer | 100.00 |

| Macie | 1,301.00 |

| VPC Endpoint | 129.60 |

| 合計 | 9,493.50 |

補足

1. Threat Analytics はかなり支配的になりやすい

今回の試算では、いずれのパターンでも Threat Analytics の比率が大きくなりました。

特にログ量が増える共通基盤・基幹システムでは、Security Hub Essentials 本体よりもコスト影響が大きくなります。

2. Config は評価件数の増え方に注意

Config は「有効化しただけで高額」というより、

ルール評価件数・Conformance Pack 評価件数が大きい構成で効いてきます。

そのため、対象リソースや評価頻度の設計が重要です。

3. Macie はデータ量依存

Macie はバケット数やオブジェクト数よりも、自動機密データ検出量の影響が大きいです。

試験導入時は対象バケットを絞るだけでも、かなりコストを抑えやすくなります。

参考: 「Inspectorを個別サービスとして見る」場合の目安

現行の本筋は Security Hub 統合課金ですが、比較のために Inspector 単体の公式料金例も見ておくと感覚がつかみやすいです。

公式の料金例では、以下が掲載されています。

- EC2 SSMエージェントベーススキャン: 1台あたり 1.258 USD

- EC2 agentless scanning: 1台あたり 1.75 USD

- ECR 初回スキャン: 1イメージあたり 0.09 USD

- ECR 再スキャン: 1回あたり 0.01 USD

- Lambda standard scan: 1関数あたり 0.30 USD

- Lambda code scan追加時: +0.60 USD/関数

- CIS Benchmark assessment: 1評価あたり 0.03 USD/台

なので、Security Hub統合課金と比較したときに、EC2中心・ECR中心・Lambda中心のどの構成が得か を別軸で見たい場合は、再計算をお願いします。

この記事を書いてみて分かったこと

今回整理してみて一番大事だと思ったのは、次の3点です。

1. 「Security Hubが高い」というより、周辺の母数課金が効く

Security Hub Essentials は、少なくとも今回の試算では主役ではあるが最大コストではないケースが多かったです。

むしろ効くのは、

- GuardDuty相当のログ分析量

- Configの評価件数

- Macieの検査データ量

でした。

2. Configを雑に有効化すると地味に痛い

Security Hub / CSPM 文脈だと見落としやすいのですが、Configは別課金です。

特に、継続的記録・ルール評価・コンフォーマンスパック評価が積み上がると、月額でしっかり効いてきます。

3. Macieは「必要な場所だけ」に寄せないと危ない

Macieは便利ですが、対象S3の数と検査データ量で金額がかなり変わります。

「CNAPPをAWSネイティブで寄せたいから全部有効化する」は、設計思想としては分かるものの、コスト面ではかなり危険です。

まとめ

Security Hub で CNAPP ライクな世界観を作ること自体は十分可能です。

ただし見積もりでは、

- Inspector / Security Hub CSPM / Security Hub の二重計上を避ける

- GuardDuty / Config / Macie を別軸で丁寧に積む

- VPC Endpoint は「必須」ではなく、閉域要件に応じて置く

この3点を押さえるだけで、かなり実務に近い数字になります。

CNAPP製品の導入を検討するかAWSネイティブで実現するかコスト面も重要な要素になってきます。

少しでも参考になれば幸いです。

次はコスト最適化を行います!