この記事は「PQC Advent Calendar 2025」の 13 日目です。

はじめに

暗号解読をできるような性能を持つ量子コンピューター(Cryptographically Relevant Quantum Computer、以降CRQCと記載)が将来的に実用化された場合、CRQCを悪用したサイバー攻撃が懸念されます。

PQC対応の計画を立てる際、広範囲のシステムを一度に移行することは難しいため、優先順位を付けることが必要となります。

本記事では、優先度付けをするためのリスク評価の観点を紹介します。

Harvest Now, Decrypt Later攻撃

CRQCによるリスクの1つとして、Harvest Now, Decrypt Later攻撃が挙げられます。これは、公開鍵暗号で暗号化された通信パケット・蓄積データを今から収集し、CRQCが登場した後に解読して機密情報の窃取・悪用につなげる攻撃です。こうした脅威の対象として、保護期間の長い機密情報が考えられます。その理由は、保護期間が長ければCRQCが実用化した時においても攻撃者にとって利用価値のあるデータであるためです。

モスカの定理

上記のようなCRQCによるリスクの特徴を考え、リスク評価の際にはモスカの定理が標準的な手法として採用されます。

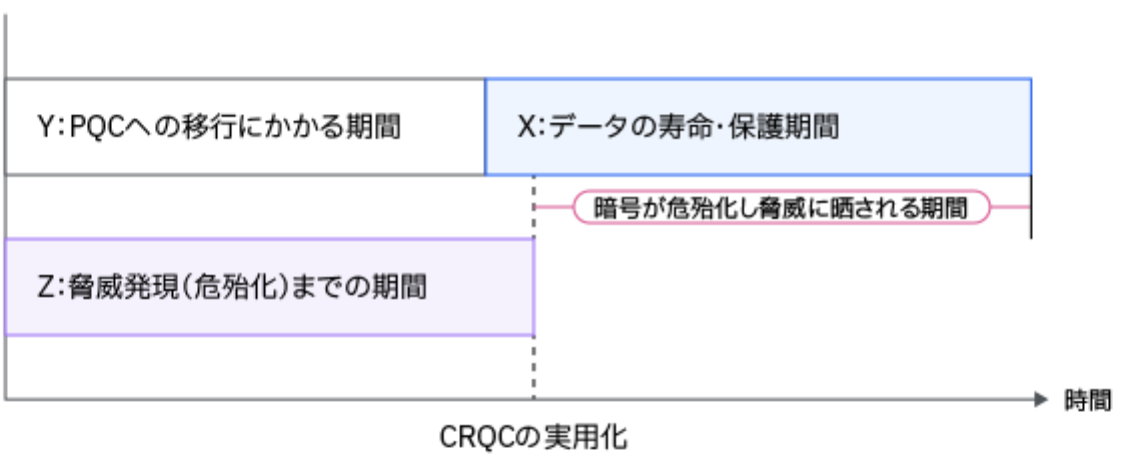

モスカの定理では、以下の3つの変数を用いて評価します。

X:データの寿命・保護期間

Y:PQCへの移行にかかる期間

Z:CRQCの脅威が発現するまでの期間

X+Y>Zとなる場合にはCRQCによるリスクが高いと判断し、優先度を上げて対応することが求められます。

まとめ

本記事ではCRQCによるリスクを考慮し、どのような観点でリスク評価や優先順位付けをするか紹介しました。

特に、データの寿命・保護期間が長く、PQCへの移行にかかる期間が長いシステムの場合には、早期にPQC対応に着手することが求められます。

こうした考えをもとに、PQCの移行計画に着手してみてください。

参考文献

https://community.ibm.com/community/user/japan/blogs/provision-ibm1/2025/06/02/vol101-002-computing?CommunityKey=3b96b011-ce63-4591-96d3-e94a4861a3bf#iamge2

https://eprint.iacr.org/2015/1075.pdf