はじめに

Trend Micro Deep Security as a ServiceをAzureのIaaS仮想マシンから利用する では、Windows Server 2012 R2の仮想マシンにDeep Securityのエージェントを追加する手順を案内しましたが、本エントリではCentOS 7.2のエージェント追加方法について記載します。

基本的にAzureポータルからの操作にWindows版との違いはないのですが、エージェント側の動作確認方法が若干異なります。

Trend Micro Deep Security as a Serviceの利用開始方法については、Deep Security as a Serviceの利用開始 を参照してください。

エージェント登録用の情報確認

Deep SecurityエージェントからSaaSのマネージャーを利用する場合には、「マネージャーのホスト名」「マネージャーのポート番号」「テナントID」「テナントパスワード」「ポリシーID」などの情報が必要になります。

(これは後程Azure仮想マシンに拡張機能としてDeep Securityエージェントを追加する際に必要となる情報です)

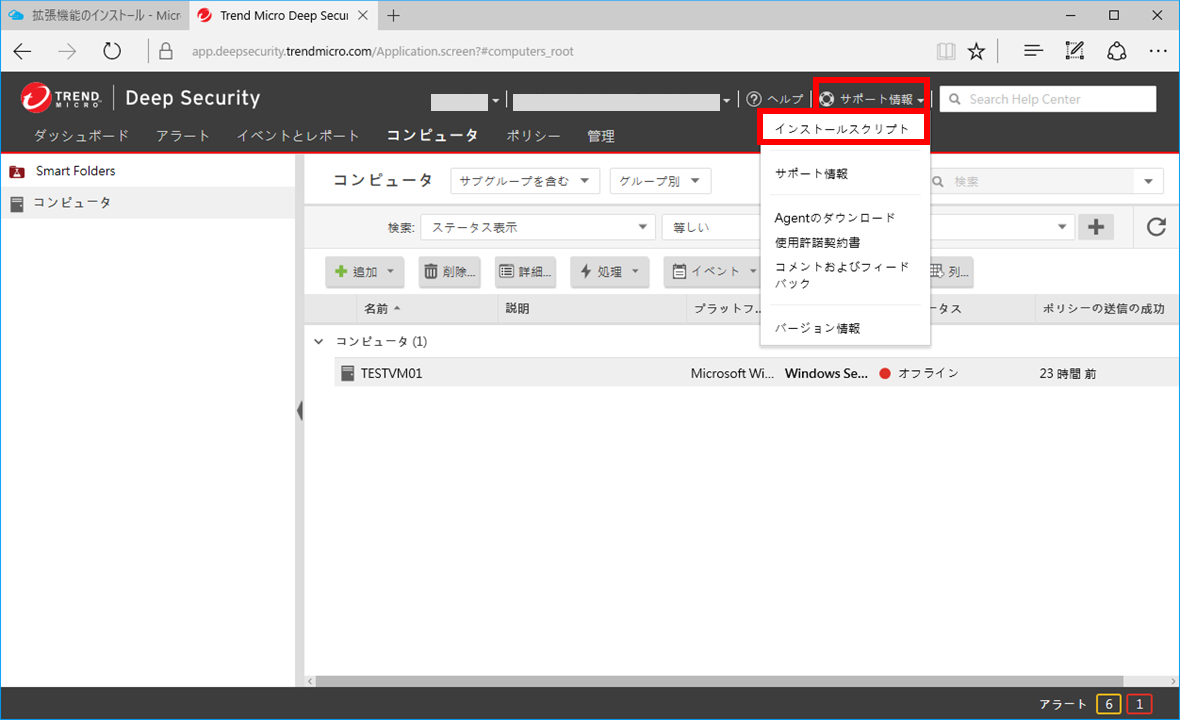

Deep Securityマネージャーの管理画面から「サポート情報」→「インストールスクリプト」を選択します。

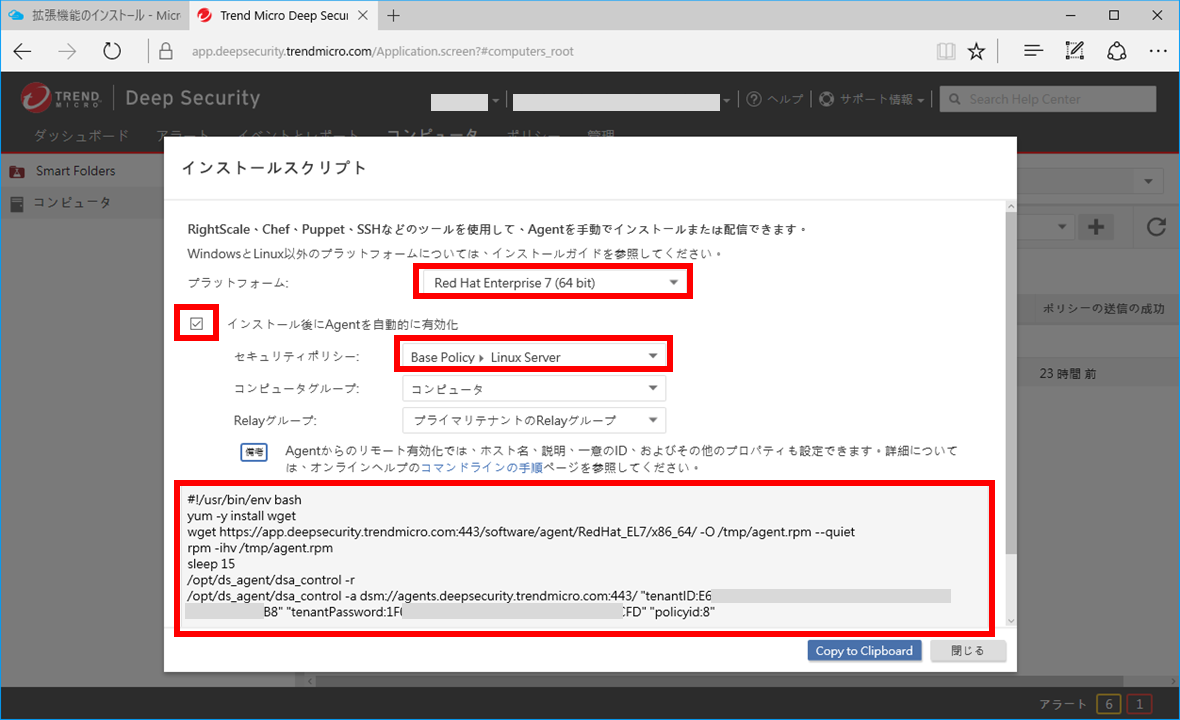

プラットフォームに「Red Hat Enterprise 7(64bit)」、「インストール後にAgentを自動的に有効化」にチェック、セキュリティーポリシーは今回は対象とする仮想マシンのOSがLinux Server(CentOS)になりますので、「Base Policy>Linux」を選択します。

すると、画面下部のインストールスクリプト欄にbashのスクリプトが表示されます。

このスクリプトの8行目に必要な情報がすべて含まれています。

/opt/ds_agent/dsa_control -a dsm://agents.deepsecurity.trendmicro.com:443/ "tenantID:E6*******************************B8" "tenantPassword:1F*************************FD" "policyid:8"

上記例では、

- マネージャーのホスト名:agents.deepsecurity.trendmicro.com

- マネージャーのポート番号:443

- テナントID:E6*******************************B8

- テナントパスワード:1F*************************FD

- ポリシーID:8

となります。

Azure仮想マシン(CentOS)にDeep Securityエージェントを追加

今回この記事では既にAzure上に仮想マシンは構築済みであることとします。

実行中の仮想マシンに対して動的にDeep Securityエージェントを追加してOSを再起動することなく保護を有効化させます。

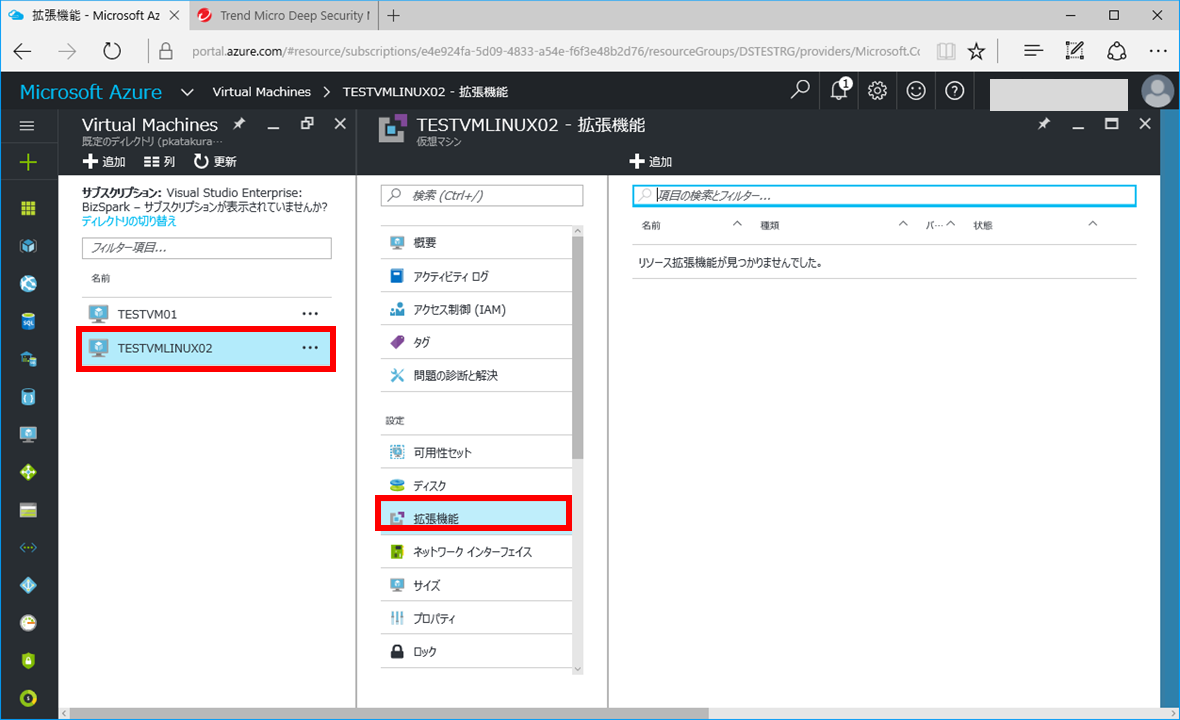

Azureポータル上から対象となる仮想マシンを選択し、「拡張機能」を選択します。

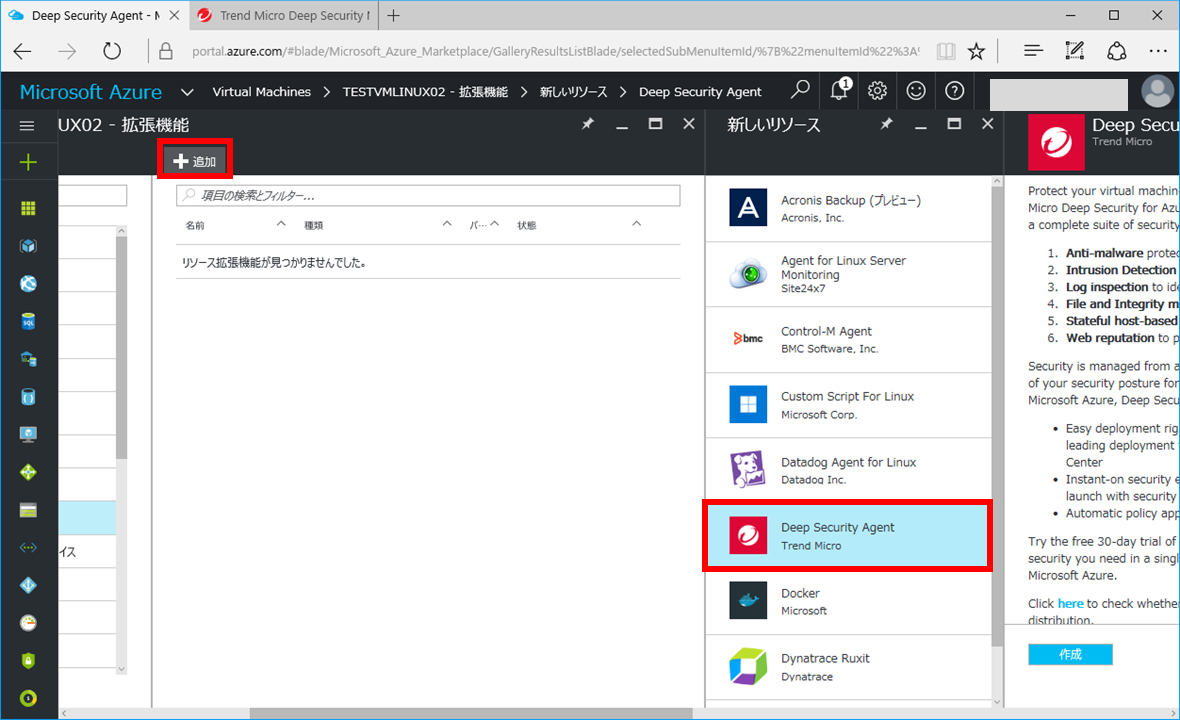

拡張機能ブレードから「+追加」を選択し、「Deep Security Agent」を選択します。

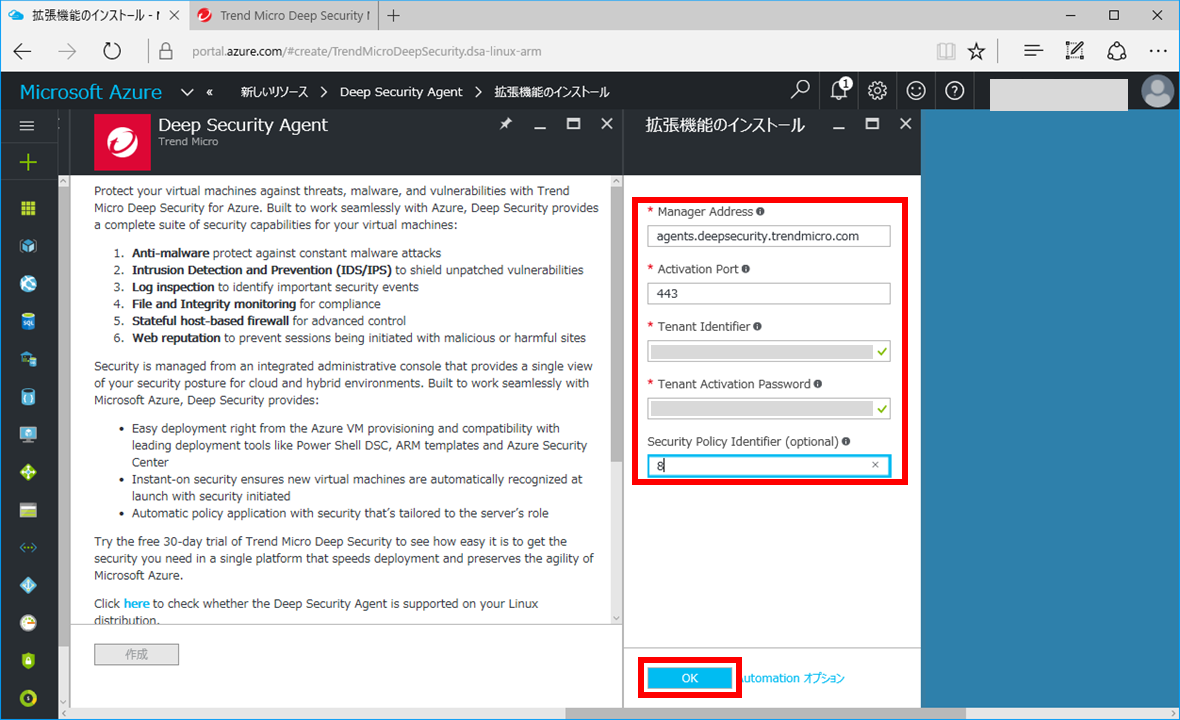

拡張機能のインストールブレードでは、先ほどDeep Securityマネージャー画面で確認した項目を入力します。

「Manager Address」「Activation port」はデフォルトのままでOKでした。

入力後「OK」をクリックします。

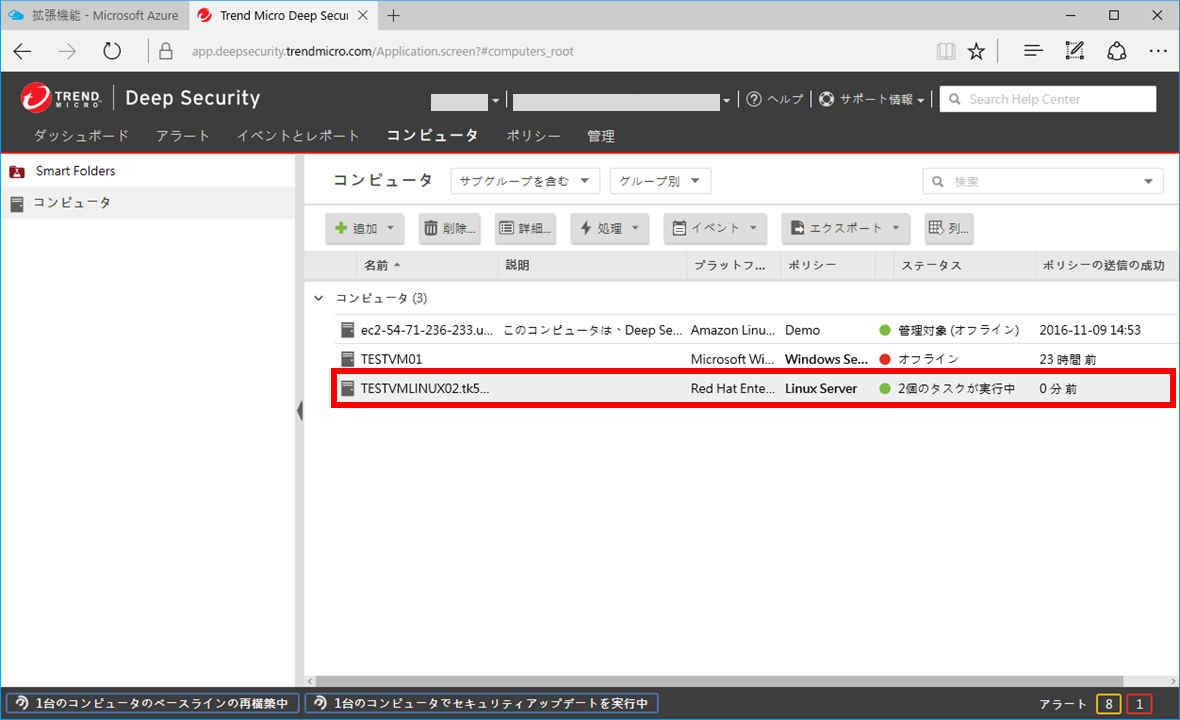

拡張機能のインストールが進むと、Deep Securityマネージャーの管理画面上にホストが追加され、色々と初期設定が自動的に始まります。

(画面例ではTESTVMLINUX02...です)

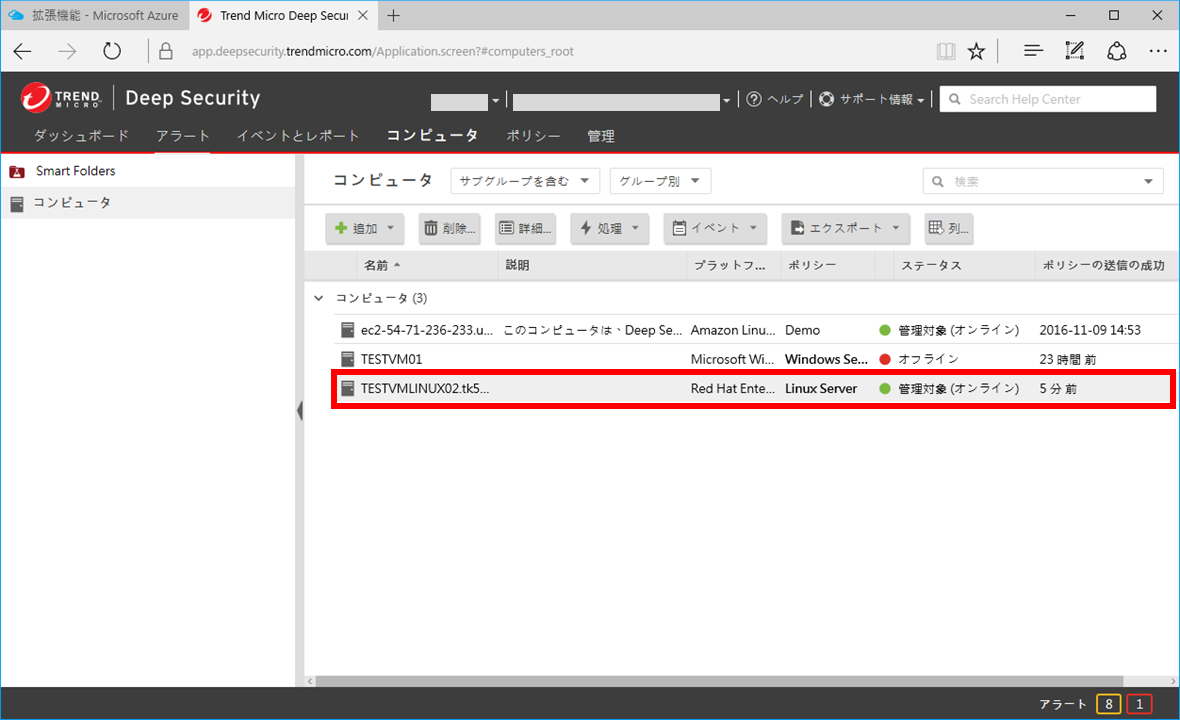

しばらく待って、ステータス欄が「管理対象(オンライン)」になったら初期設定完了です。

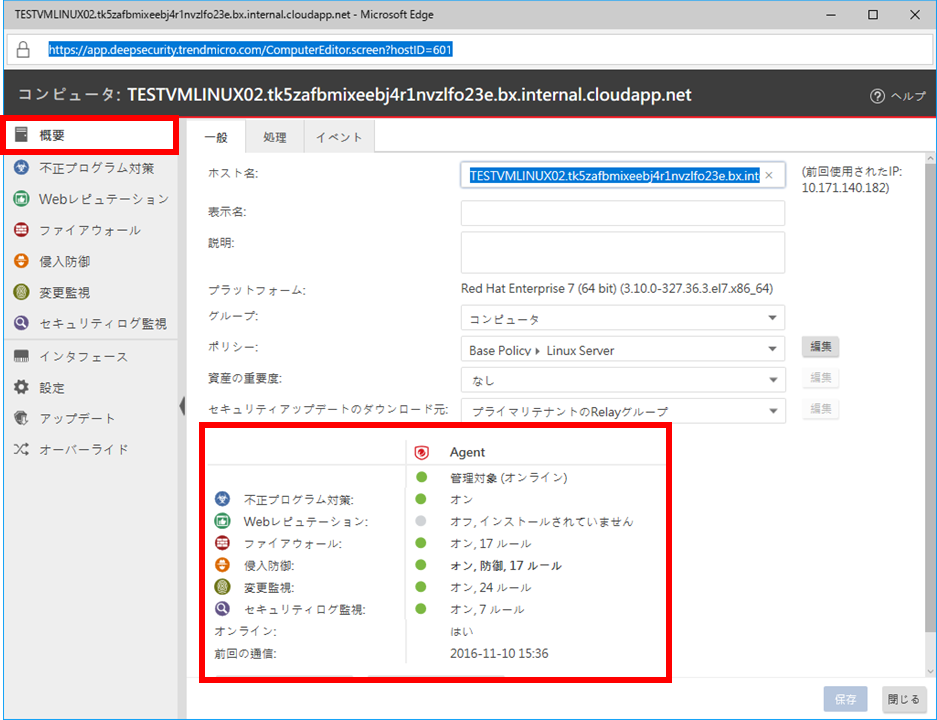

「詳細」ボタンを押してエージェントの内容を確認します。

ターゲットとしてLinuxを選択すると、Webレピュテーション以外の機能が全て有効になるようです。

ホスト名には仮想マシン名の後にずらずらと続いており、どうやら内部的に使用しているFQDNがそのまま転記されているみたいです。必要に応じてこちらのホスト名は変更するとよいかと思います。

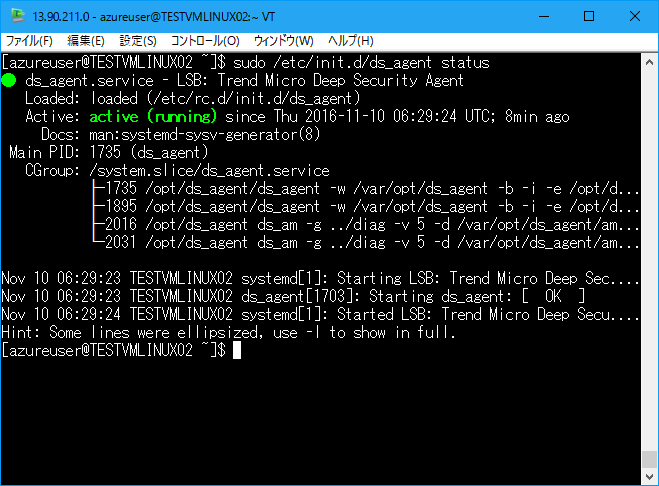

sshで対象のサーバにログインして、以下のコマンドを打つと仮想マシン側からでもDeep Securityエージェントの実行状態が確認できます。

sudo /etc/init.d/ds_agent status

動作確認

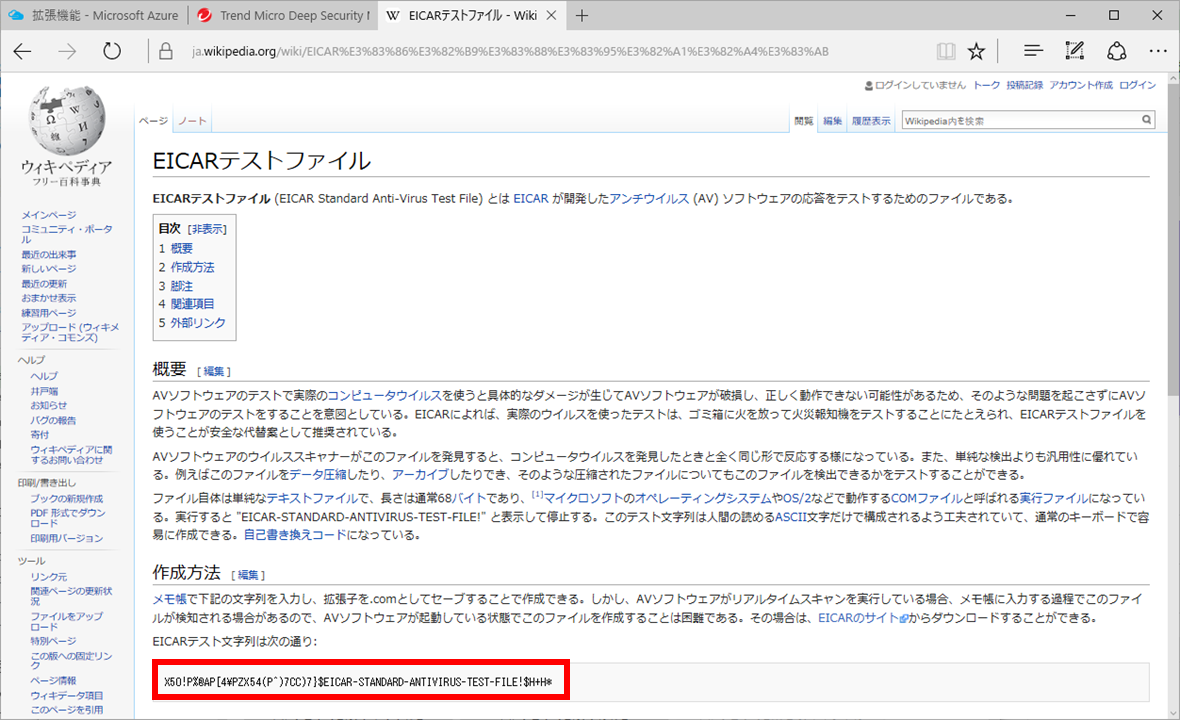

Linux用の実行形式のダミーウイルスファイルが入手できなかったので、Windows用になりますが、https://ja.wikipedia.org/wiki/EICARテストファイル を使います。

「作成方法」の章にある文字列をコピーしておきます。

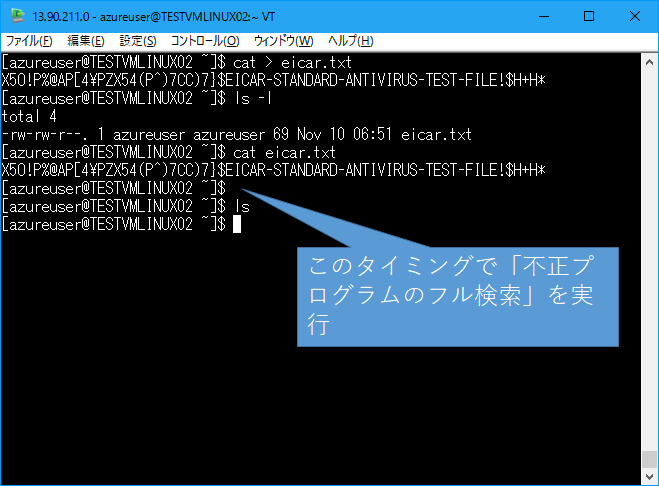

Linuxサーバ上で適当なディレクトリ上で以下の操作でファイルを作成します。(別にviとかで新規作成してもよいです)

cat < eicar.txt

(ここに先ほどコピーした文字列をペースト)

(ctrl + dでEOF送信)

Deep Securityマネージャー画面から該当サーバの詳細画面上の「不正プログラム対策」メニュー内「不正プログラムのフル検索」を実行します。

しばらく待つと、先ほど作成したeicar.txtファイルが自動削除されているのが確認でいます。

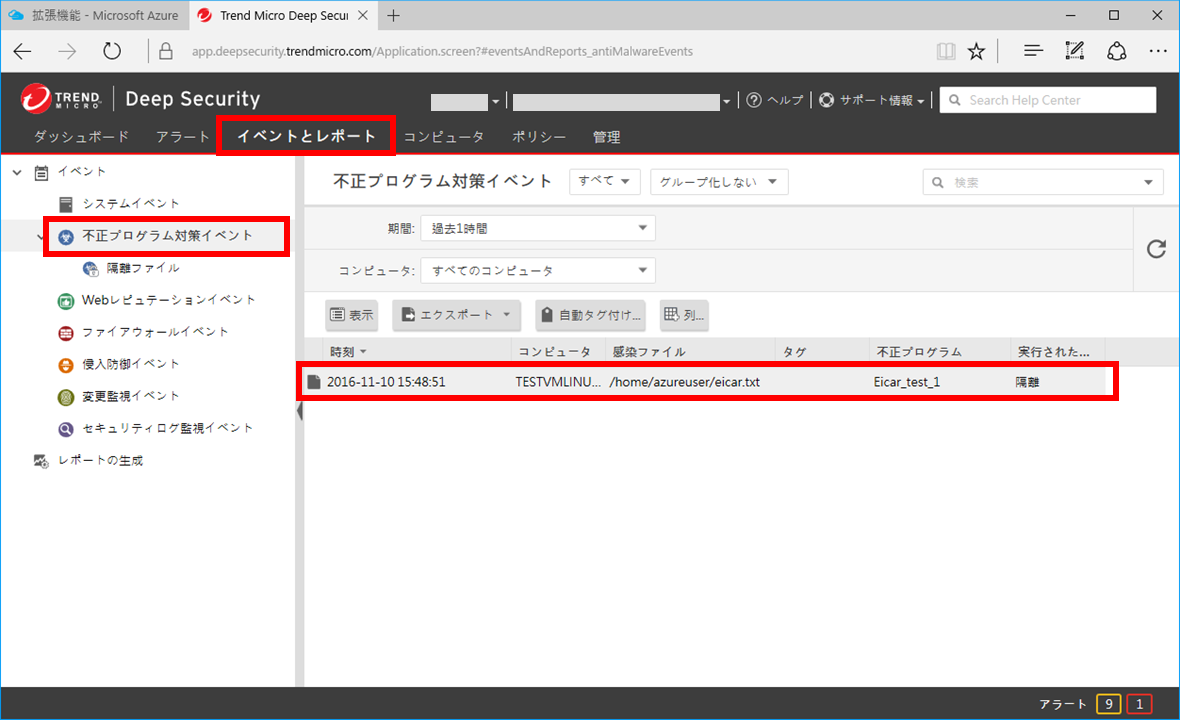

Deep Securityマネージャー画面からも「イベントとレポート」→「不正プログラム対策イベント」を開くと仮想マシン上で不正プログラムを検出したログが出ていることがわかります。

おわりに

今回の記事ではAzure仮想マシンに拡張機能としてDeep Securityエージェントを追加する部分にフォーカスを当てましたが、非常に簡単にDeep Security as a Serviceに追加して利用できました。