はじめに

メールセキュリティの用語って、アルファベットばかりで難しく感じませんか?

「 SPF 」「 DKIM 」「 DMARC 」...。

どれも重要だと言われますが、具体的に何をしているのかイメージしづらいのが正直なところです。

この記事では、専門用語を極力使わず、 直感的なイラストと例え話 で、これらの仕組みを「世界一わかりやすく」解説します。

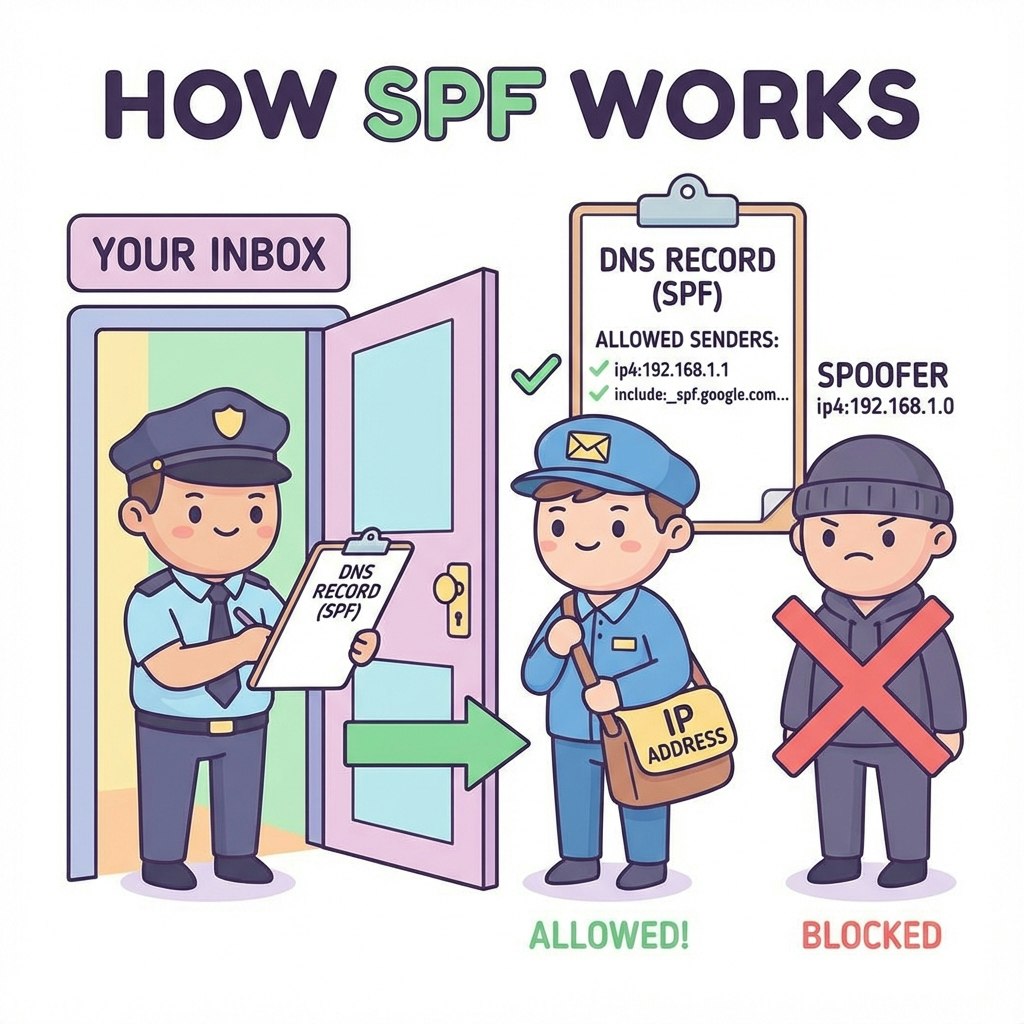

1. SPF (Sender Policy Framework) :「招待客リスト」を持ったドアマン

SPF は、メールの 「送信元の住所(IPアドレス)」 をチェックする仕組みです。

例えるなら、パーティー会場の入り口にいる 「ドアマン(Bouncer)」 です。

仕組み

- 送信側 :あらかじめ「このIPアドレス(住所)からメールを送りますよ」というリスト( DNSレコード )を公開しておきます。これが「招待客リスト」です。

-

受信側 :メールが届くと、ドアマン(受信サーバー)がこう確認します。

「送信元のIPアドレスは、招待客リストに載っているかな?」 - 判定 :リストに載っていれば「OK(正規のメール)」、載っていなければ「NG(なりすましの可能性)」と判断します。

SPF があれば、勝手な住所から送られてきた「なりすましメール」を防ぐことができます。

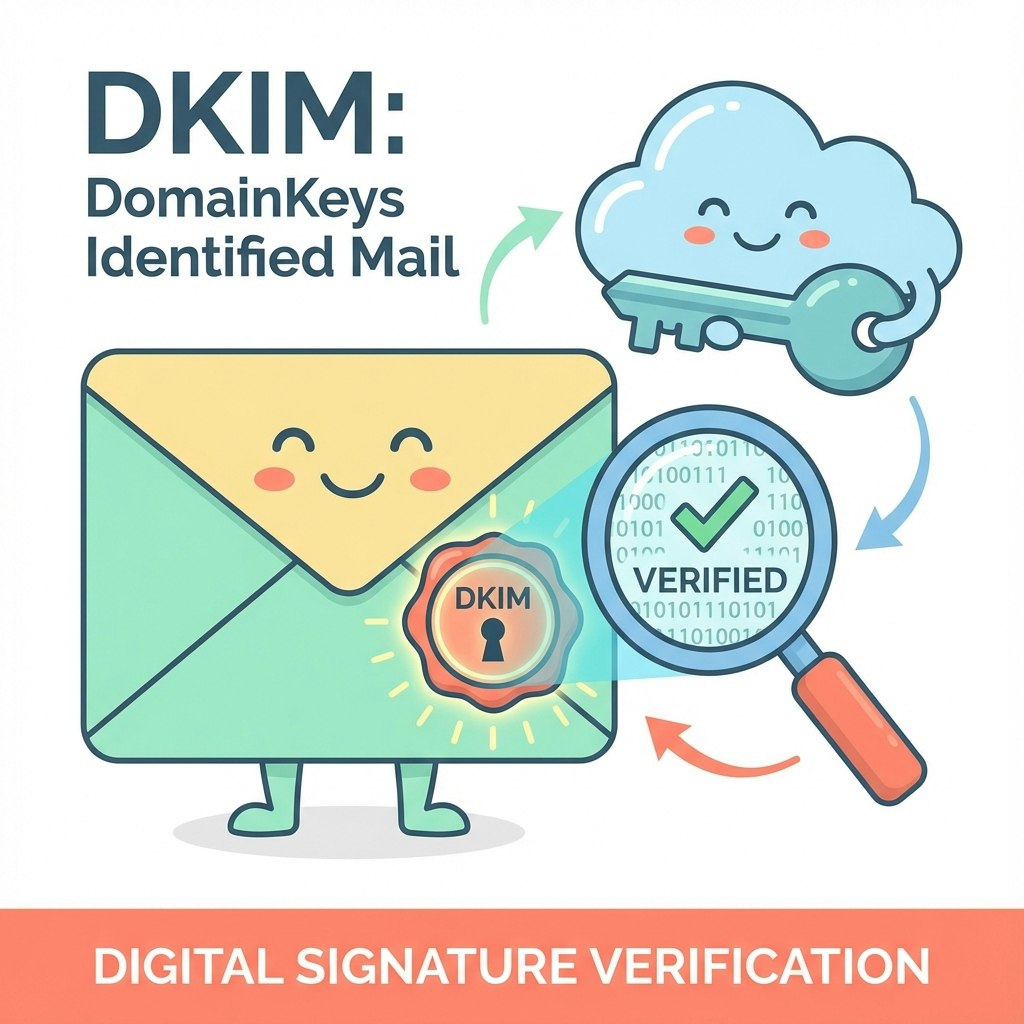

2. DKIM (DomainKeys Identified Mail) :「封蝋(シーリングワックス)」

DKIM (ディーキム)は、メールに 「電子署名」 をつけることで、中身が改ざんされていないことを証明する仕組みです。

例えるなら、手紙の封筒に押された 「封蝋(シーリングワックス)」 です。

仕組み

- 送信側 :メールを送る際、カギを使って 「電子署名(デジタルな封蝋)」 をメールにペタッと貼り付けます。

- 受信側 :届いたメールについている「封蝋」を、公開されている虫眼鏡(公開鍵)でチェックします。

-

判定 :

- 封蝋が壊れていなければ(署名が正しければ)→ 「中身は改ざんされておらず、間違いなくあの人から届いた手紙だ」 とわかります。

- もし封蝋が割れていたり、形が合わなければ → 「途中で誰かが書き換えたか、偽物だ」 と判断できます。

DKIM は、メールの「内容の真正性」と「送信者の本人確認」を担います。

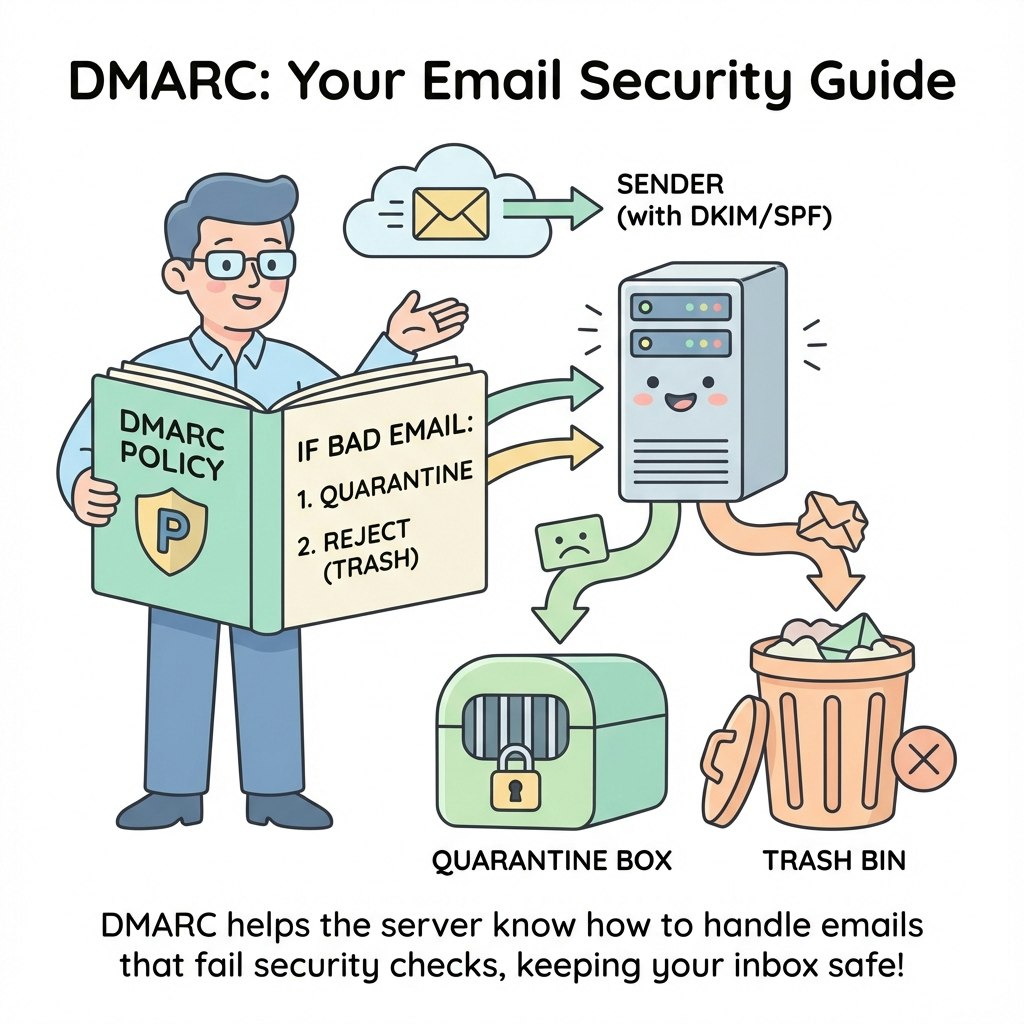

3. DMARC :「対応マニュアル」を持った管理者

SPF と DKIM は「チェックする仕組み」ですが、チェックに失敗したメールを どう扱うか までは決めていません。

そこで登場するのが DMARC (ディーマーク)です。

例えるなら、ドアマンたちに指示を出す 「管理者(ボス)」 です。

仕組み

DMARC は、送信側が受信側に対して 「もし SPF や DKIM のチェックに失敗したら、このメールをこう扱ってね」 と指示(ポリシー)を出せる仕組みです。

3つのポリシー(指示内容)

-

None(何もしない) :「とりあえずチェックだけして、失敗してもそのまま通していいよ(でもレポートはちょうだいね)」

- 導入初期によく使われます。

-

Quarantine(隔離) :「怪しいから、迷惑メールフォルダに入れておいて」

- 少し厳しくなりました。

-

Reject(拒否) :「危険だから、受け取らずに捨てて(拒否して)!」

- 最も強力なセキュリティです。

DMARC を設定することで、なりすましメールが届いてしまった後の「対処法」までコントロールできるようになります。

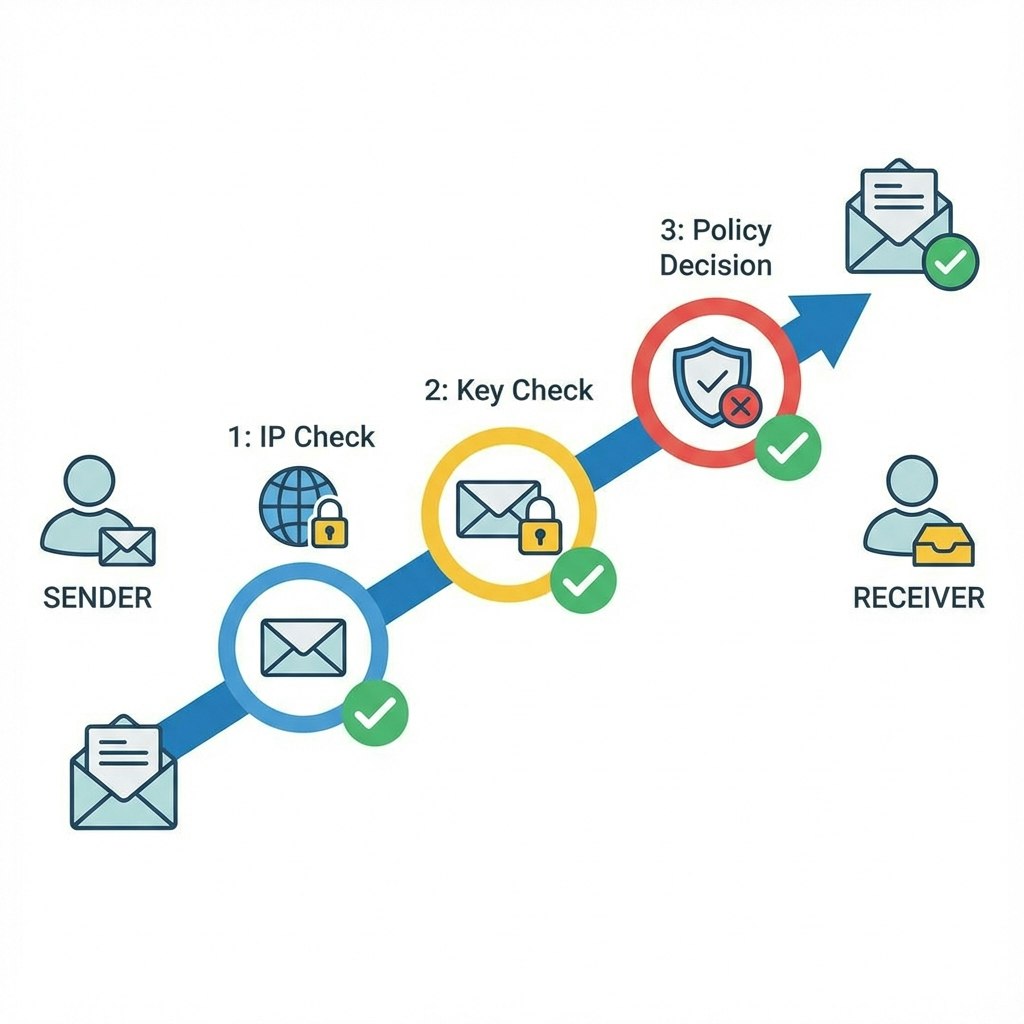

まとめ:3つの技術の連携プレー

最後に、メールが届くまでの全体の流れを見てみましょう。

| 技術 | 役割 | 例え | チェックするもの |

|---|---|---|---|

| SPF | 送信元確認 | ドアマン | IPアドレス(住所) |

| DKIM | 改ざん検知 | 封蝋 | 電子署名(中身) |

| DMARC | ポリシー適用 | 管理者 | 認証結果(どう扱うか) |

この3つセットで導入することで、メールの安全性を 最強 にすることができます。

「難しそう...」と思っていた方も、このイメージで理解していただければ幸いです!

この記事は Google Gemini 、およびAIエージェント「Antigravity」の協力により作成されました。