はじめに

最近SNS(X)でSNMPと検索するとCiscoがSNMPを廃止するという投稿を目にすることが多くなりました。30年以上かかわってきたSNMPという技術も、そろそろ終わりかと思ってさみしい気持ちになりました。

噂の元は、

です。

真面目に読んでみると

背景としてCiscoの「Resilient Infrastructure(レジリエント・インフラストラクチャ)」というセキュリティ強化戦略があり、「SNMPそのもの」がなくなるのではなく、セキュリティリスクの高い古いバージョンや設定が段階的に廃止(Deprecation)されるということのようです。少し安心しました。

何が消えて、何が残るのか?

具体的にどの設定が「Insecure(不安全)」とみなされているかを整理してみます。

| カテゴリ廃止 | 削除されるもの | 推奨される代替手段 |

|---|---|---|

| バージョン | SNMPv1 / SNMPv2c | SNMPv3 |

| 認証/暗号 | authPrivなしのSNMPv3 | authPriv(認証+暗号化)あり |

| アルゴリズム | MD5(認証) / DES・3DES(暗号化) | SHA-256以上 / AES |

簡単に言えば、SHA−256以上の認証とAES暗号化のSNMPv3を使えということです。

TWSNMPの対応

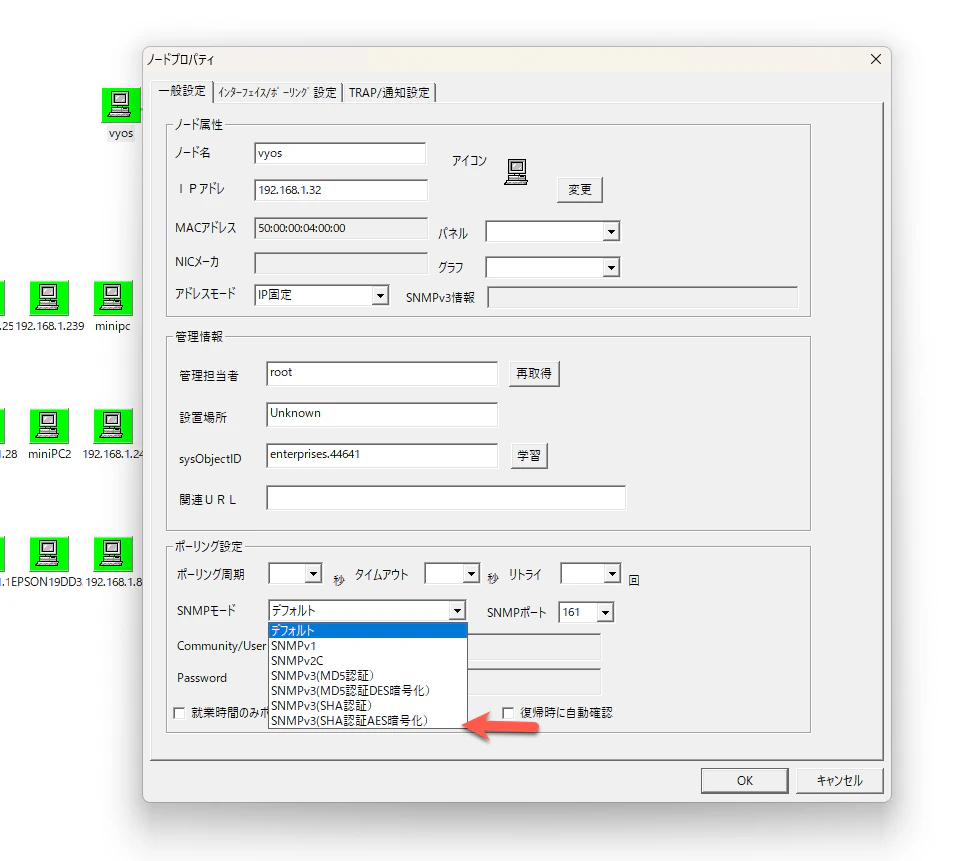

古いTWSNMP v4.xは、

の赤い矢印の選択肢「SNMPv3(SHA認証AES暗号化)が現時点でギリギリセーフだと思います。ただし、認証はSHA-1で暗号化はAES-128なので、すぐにだめになるかもしれません。もうメンテナスしていないのでアップデートすることはありません。

TWSNMP FC/ FKは、SHA-256,AES-256の設定があります。

メンテナンスも続けているので、もっと安全なアルゴリズムが必要になったら対応できます。

廃止のスケジュール感

いきなり使えなくなるわけではなく、3つのフェーズで進むことを説明して不安を解消します。

-

Warning(警告): 設定するとSyslogなどで「将来消えます」と警告が出る。(IOS XE 17.18.2などで開始済み)

-

Restriction(制限): デフォルトで無効化。使いたい場合は明示的な有効化コマンドが必要

-

Feature Removal(削除): OSから機能自体が削除

まとめ

-

新規構築では、最初から SNMPv3 (authPriv / SHA / AES) を採用する

-

既存環境で v1/v2c を使っている場合は、リプレースやアップデートの計画に「SNMPv3への移行」を盛り込む

-

より高度な監視を求めるなら、Ciscoが推奨する Streaming Telemetry への移行も検討する

まずはSNMPv3への移行が現実的ですが、業界全体はgNMIのようなプロトコルを用いたStreaming Telemetryへと向かっています。これはSNMPのような『定期的な見回り』ではなく、『異変があれば即座に通知、通常時もリアルタイムに報告』という、よりモダンな運用スタイルを可能にします。TWSNMP FC/FKは、gNMIにも対応しています。

TWSNMPシリーズは、

で紹介しています。