こんにちは、 @satsuki2200 です。

大学の授業でアドカレをやるというので、何かいいネタがないかと考えているうちに、無料でハニーポットを運用してみたくなったので、実験的にやってみました。

本記事では、運用結果や運用中に起きたあれこれを書いていこうと思います。

ハニーポット構築編についてはこちらをご覧ください。

本記事の内容は学習・検証目的で提供するものです。

本記事を参考にして発生したいかなる損害についても、筆者は一切の責任を負いません。

必ず自己責任のもと、実施してください。

前提条件のおさらい

構築編にも記載しましたが、結果編でも改めて記載しておきます。

やりたいこと

- 無料でクラウド上にハニーポットを設置、運用してみたい

- 無料の範囲内で何日間運用できるか実験したい

- 運用結果を記事に載せたい

今回使用した環境

- Microsoft Azure

- T-Pot

Azureリソース

- リージョン

- Japan East

- VM

- Standard D4s_v3

- OS

- Ubuntu Server 24.04 LTS

- SSD

- Standard SSD 64GB

- IP

- Standard SKU

選定理由等は構築編記事に書いてありますので、そちらもご覧ください。

運用結果

ここからは、T-Potを運用した結果を載せていきたいと思います。

運用日数

まず、無料期間内で運用できた日数から振り返っていきたいと思います。

12/1の深夜03:00頃にデプロイして、12/15に無料範囲の上限を迎えたので、運用日数は約15日間でした。

金額の内訳

1日あたり¥1070ほどでした。

私がAzure for Studentsを登録したときは$100≒¥15,616だったので、まあこんなもんかといった感じでした。

実は12/1にデプロイした際、当初はStandard B2as_v2でデプロイしたのですが、メモリが足りなかったので最初のデプロイから2時間以内にStandard D4s_v3へ変更した経緯があります。そんなに時間は経っていなかったのであまり影響はないかもしれませんが、Azureは従量課金制なので、多少の誤差はあるかと思います。

攻撃の分析

次に、運用期間中に受けた攻撃を簡単にみていきたいと思います。ここでは、T-Potのダッシュボードを見ていきます。

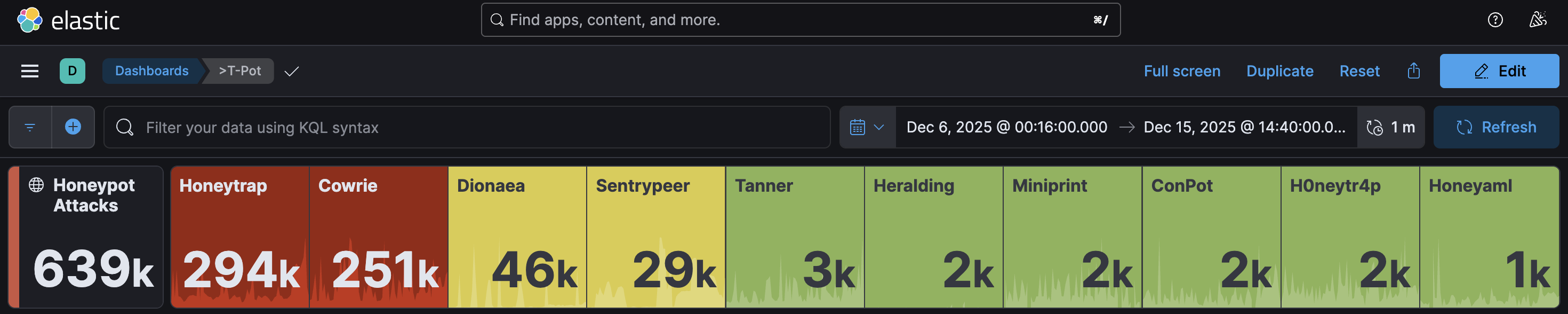

実はデプロイ当初Azure側のポート解放を忘れていたので、それに気づいてポート解放設定を完了した12/6 0:16 JSTから、Azureのリソースがなくなる直前の12/15 14:40 JSTまでの結果を見ていきたいと思います。

攻撃総数

期間中にハニーポットに行われた攻撃総数は638841件でした。1日あたりに換算すると、55,845.521回の攻撃が行われていたという計算になります。

攻撃に使用されたUsername / Password

攻撃する際によく使用されたUsernameやPasswordはこんな感じでした。文字が大きいものほど何度も試行されているということになります。rootや123456など、パスワードとして使用してはいけないとされる代表例が多く並んでいます。他にはOSやサービスの名前が多く試行されているという結果になりました。

試行されたPasswordの中には、Host: <デプロイ先のグローバルIPアドレス>:23というパスワードもありましたが、フィルターで除外しています。

CVEごとの分析

ダッシュボードの中には、受けた攻撃をCVEのIDごとに分類して表示するシステムも入っています。そのシステムによると、最も攻撃に使用された脆弱性はCVE-2006-2369でした。この脆弱性はRealVNCの脆弱性で、クライアント側で認証をしなくてもログインできてしまう可能性があるというかなり深刻な脆弱性です。

しかしながら、この脆弱性を使用して攻撃が行われたのは、とある1日に何千ものクエリが飛んできたので、何らかの攻撃キャンペーンに引っかかった可能性も否定できない結果となりました。

ちなみに、ちょうどこのハニーポットを運用している最中にReact2Shell(CVE-2025-55182)の脆弱性情報が公開され、かなり話題になっていたのですが、こちらのハニーポットにもCVE-2025-55182関連の攻撃が何度も来ていました。

余談

ここからは運用中に起きたあれこれを記録しておきます。

失敗したこと

私がハニーポット構築時に失敗したことを書いておきます。

なぜ運用結果の前なのかと言いますと、それは運用結果にかなり響くことだったからです…

Azure側のポート解放忘れ

クラウドはセキュリティに気を配ってくれているので、SSHやHTTPSなどの一部のポート以外は最初から全てブロックするよう設定されています。

しかしながら、T-Potはさまざまなポートで攻撃を待ち受けるので、それぞれのポートが外部から参照できるようポートを解放しておかないといけません。

VMでのポート解放設定はT-Potが使用しているハニーポットのDockerコンテナ経由で解放されているので何も行う必要はありませんが、クラウド側のポート解放設定はAzure Portal上で行わないといけないのでした。

そして、私はT-Potをデプロイしてから5日後に至るまでの間、ずっと気づきませんでした。もっと早く気づいていれば…

ということで、忘れがちなクラウド側のポート解放も忘れないように設定してください。

ログ保存ミス

最後に今回ハニーポットが受けた攻撃等のログをすべて保管しておくつもりだったのですが、ログをダウンロードする前に無料利用枠の限度に達して仮想マシンが止まってしまったので、ログの保存が間に合いませんでした…

どうしても諦めきれなかったので、課金して、仮想マシンを生き返らせて、ログを取得しました。

ハニーポットを運用した感想

私は今回初めてハニーポットを運用したのですが、いろんな攻撃が大量に飛んでくるので、見ていて面白い反面少し怖くもありました。

攻撃種類も多種多様で、色々なハニーポットに対して攻撃が来ていたので、サーバー1つ運用するにしても設定を気をつけないといけないなと改めて感じることができました。

また、偶然ハニーポット運用中にReact2Shellの脆弱性が公開され、何度もReact2Shell関連の攻撃を受けたところを踏まえると、脆弱性対応は早めに行わないとすぐに悪用されて危険なのだということを実感することができたと思います。

おわりに

ハニーポット運用は、インターネット上で行われる攻撃を体感することができるので、もし機会があれば一度は試してみると良い経験になると思います。その機会が訪れた際には、私の記事を参考にしていただければ幸いです。

もし間違えているところがあれば、チャットで教えて頂けると嬉しいです。

読んでいただきありがとうございました。

参考文献

https://qiita.com/satsuki2200/private/96ca5a4b20f7dde9f557

https://github.com/telekom-security/tpotce

https://www.cve.org/CVERecord?id=CVE-2006-2369

https://www.cve.org/CVERecord?id=CVE-2025-55182