問題

解いてみた

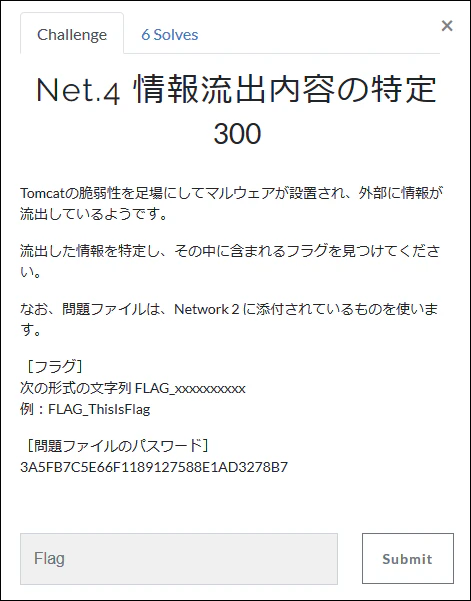

wiresharkでpcapを開きます。

何かファイルが流出したと予想できるので[ファイル]→[オブジェクトをエクスポート]→[HTTP]を選択します。

一番下のuploadっていうのが怪しいのでこれを保存します。

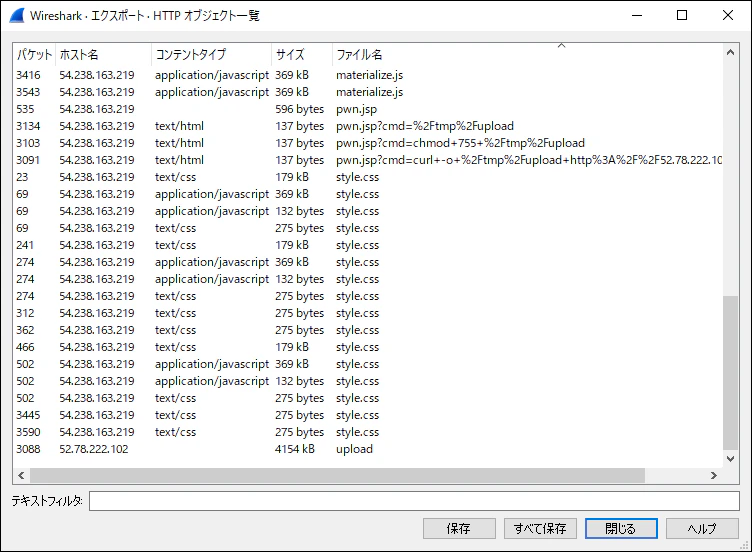

中身を見てみるとELFファイルでした。

これは流出ファイルではなくて問題文に書いてあったマルウェアかもしれません。

一応「FLAG_」で検索してみましたが、見つかりませんでした。

他のファイルに怪し目なものはありませんでしたが、全部ダウンロードしてみます。

そして、grepで「FLAG_」をしてみました。

favicon.icoがあったのでこれは開いてみて画像にflagが書かれていないか確認したもののなし。

tomcatの猫みたいなキャラが書かれている普通のファビコンでした。

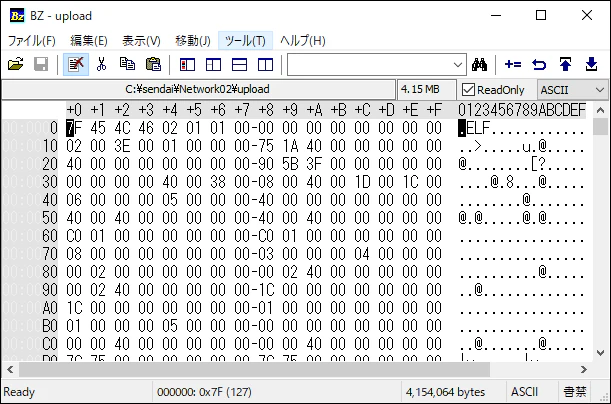

uploadを実行してみます。

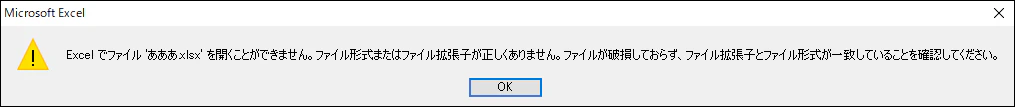

xlsxがないというエラーになりました。

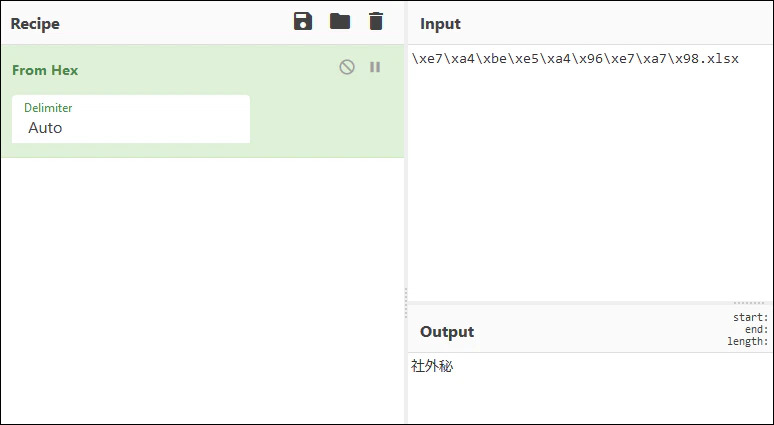

変換してみると社外秘という名前らしいです。

このファイルの中身にFLAGが書かれていそうです。

が、そのファイルはどこに。。。

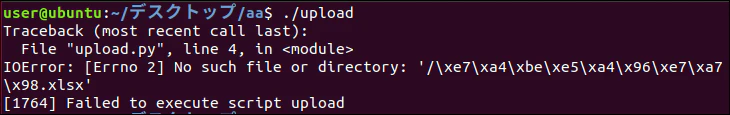

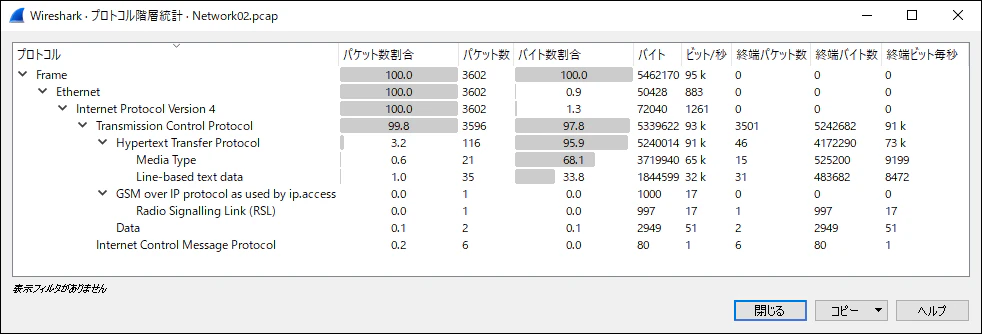

[統計]→[プロトコル階層]を見てみます。

ほとんどがHTTPですがGSM over IPっていうものがあります。あとData。一番下のはICMPです。

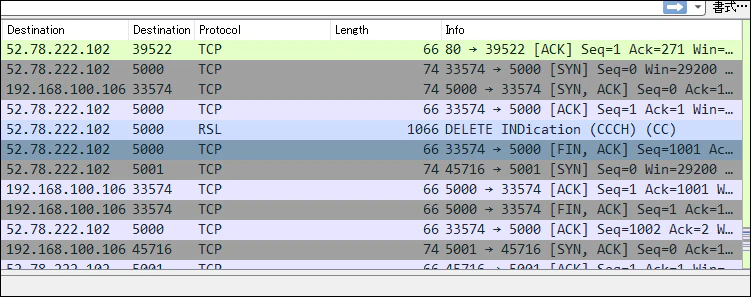

GSM over IP見てみます。

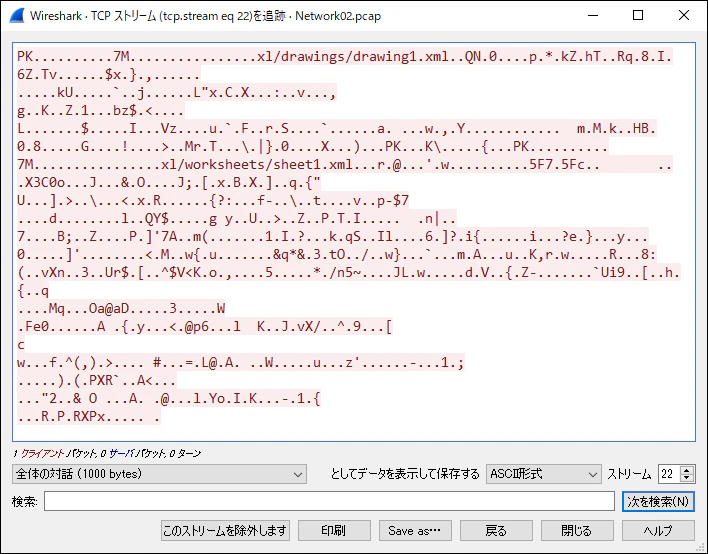

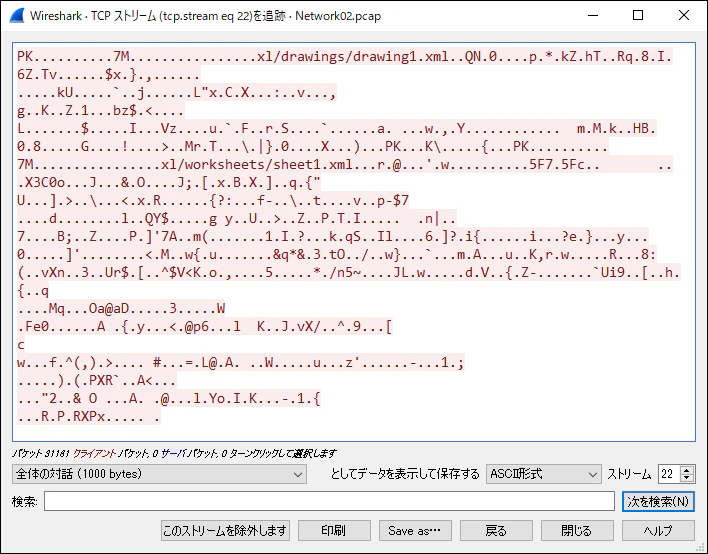

PK!

zipファイルですよね。

これをRow形式にして保存します。

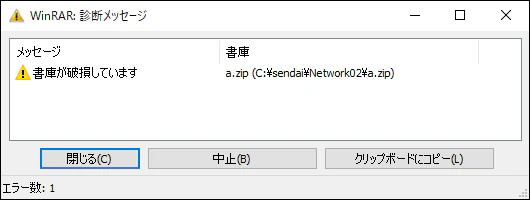

ファイルを解凍してみると

です。

Excelもzip形式なので拡張子をxlsxにしてみます。

だめでした。

もはやよく意味はわかってないのですが、さっきにRSLのあとに同じ相手に2連続でパケットを送ってます。

これの中身を見てみると

とこれも、PKでした。

これをROWで保存して解凍してみます。

ということでファイルはまだ続きがあるということでしょうか。

次のパケットも見てみます。

続きかどうかはわかりませんが、雰囲気はいい感じです。

この二つのファイルをくっつければ解凍できるんでしょうか。

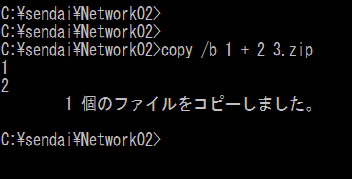

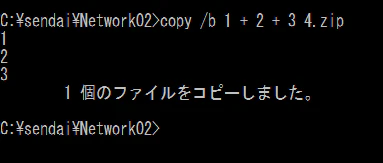

くっつけ方が分からなかったので、調べてみるとcopyコマンドでできるようです。

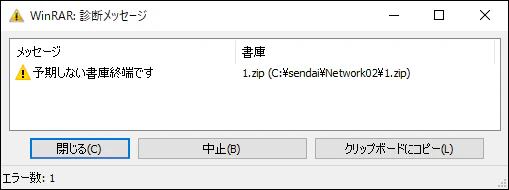

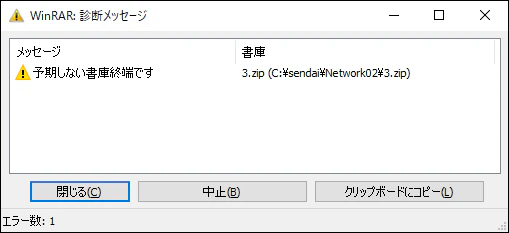

解凍してみます。

まだあったんですね。

前後を見てみるといくらでも出てくる。

しかもたまにPKから始まってるのも出てくる。

これじゃあどれがどれに対応しているのか全く分からん。

なんなんだこれはと思ってたら偶然ストリームとは?と思った。

パケットをもう少し大きいくくりでまとめてくれるようです。

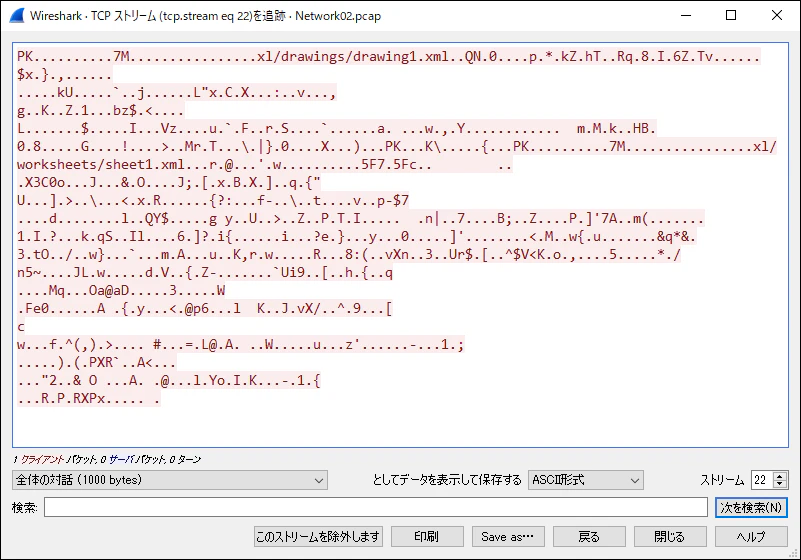

これに注目してみてみると最初にPKから始まってるのはストリームが22からでした。

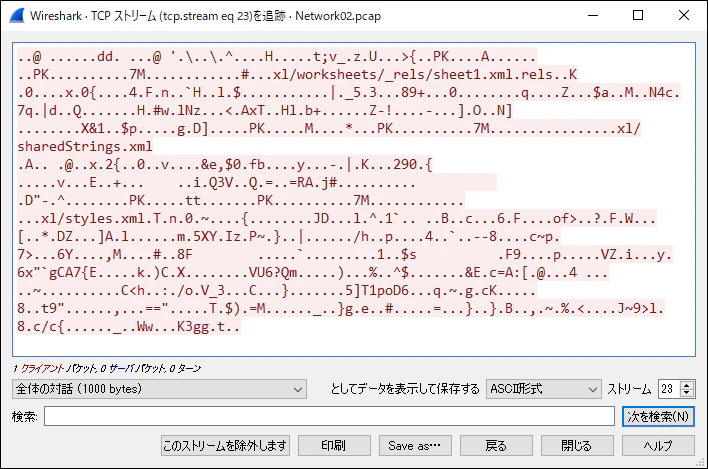

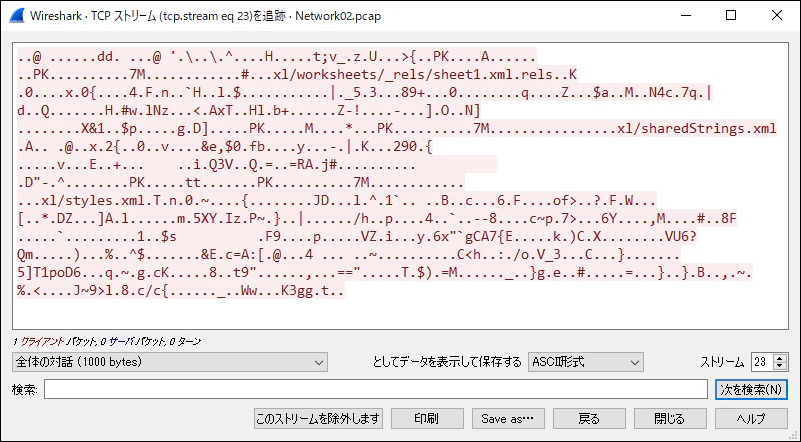

23を見ると

続きっぽいもの。

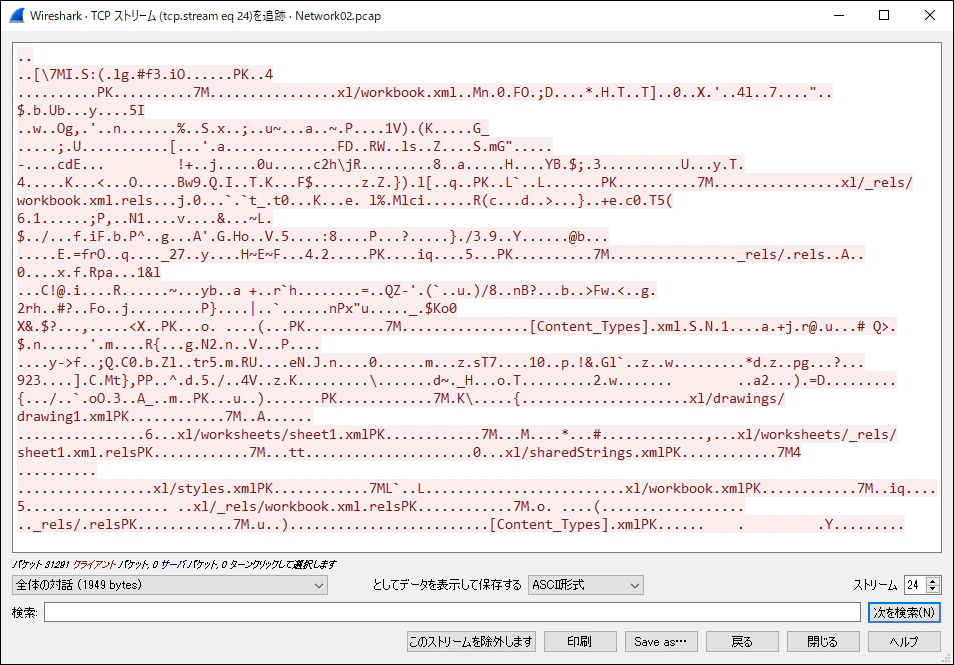

24を見てみます。

これも続きっぽい。

25は普通のHTTP通信のものだったので、この3つをまとめたらいけるんじゃないかという気がします。

さっきと同じ方法でまとめてみます。

解凍できました。

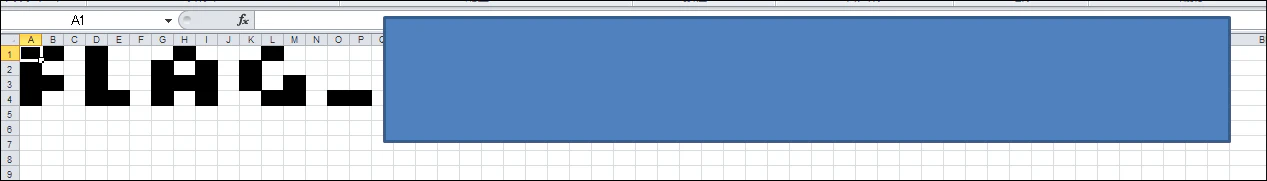

これはxlsxっぽいので、拡張子を変えて開いてみます。

やりました。

ただ読みづらすぎてここから何度も入力間違いをしてしまった。。。