2026年3月7日、JAWS DAYS 2026にて『現場SEが語る 回せるセキュリティ運用 ~設計で可視化、AIで加速する「楽に回る」運用設計のコツ~』というテーマで登壇させていただきました。

スライド公開

登壇スライドは以下からご確認いただけます。

セッション概要

NECソリューションイノベータが社内で取り組んでいる運用保守高度化活動から、現場のセキュリティ運用を効率化するためのアプローチをご紹介しました。

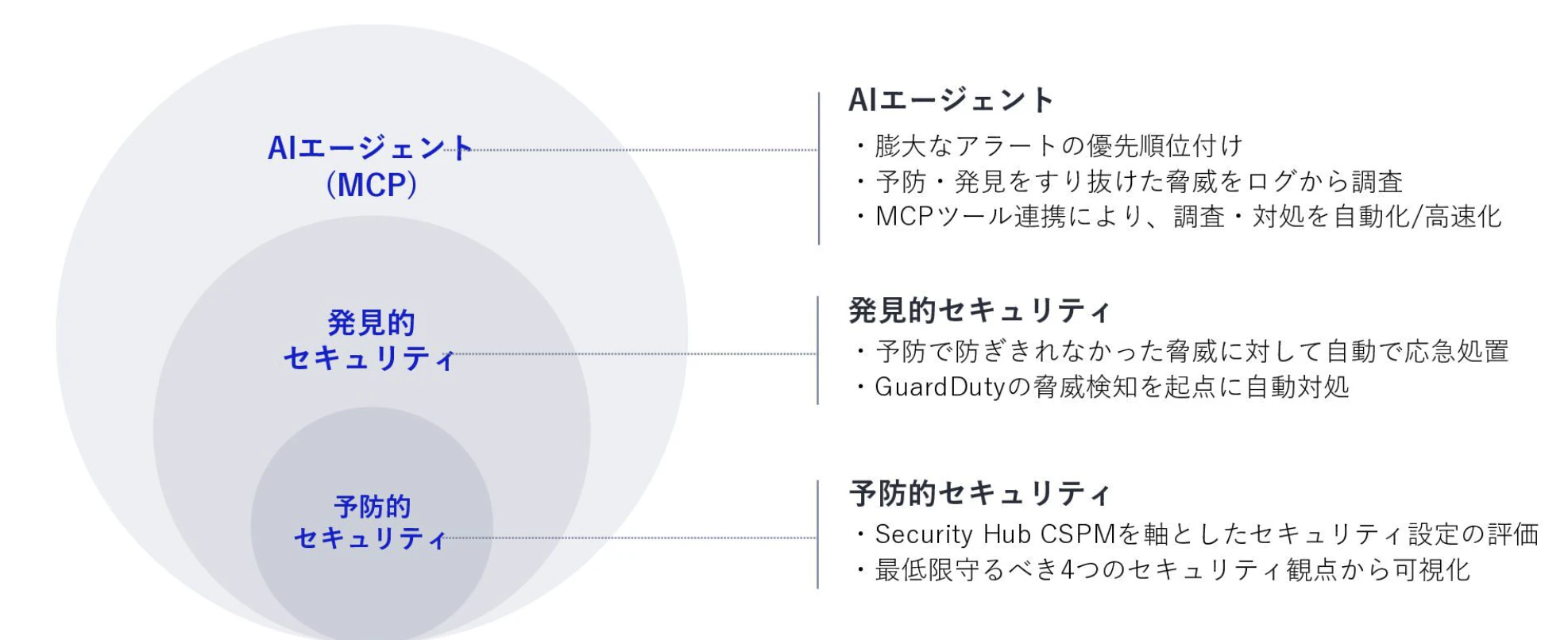

以下の三層から構成されるアプローチで可能な限り人力での対応を削減し、現場で無理せず回せるセキュリティ運用を実現しよう。という内容になります。

- 予防的セキュリティ:Security Hub CSPMを軸に環境の構成を評価し、セキュアな状態を保つ

- 発見的セキュリティ:GuardDutyで検知可能な脅威タイプごとに自動対処機構を用意し、脅威発生時の初動対処を高速化する

- AIエージェント(MCP):予防・発見をすり抜けた脅威への対応や設計/実環境の修正作業にQ Developerとawslabs/mcpを使い効率化

セッションテーマの背景

弊社はシステムインテグレーション事業を通じて、様々なお客様にシステム構築・開発を通じて価値を提供しています。

作ったシステムの運用保守も担うことが多いですが、リリースまでを担当することが多い私は、恥ずかしながらあまり運用現場のことを考えたことがありませんでした。

しかし、あるプロジェクトの構築フェーズでSecurity Hub CSPMのセキュリティ通知が大量に届き対処に追われた時に気づきました。

「あれ、セキュリティの運用ってめちゃくちゃ大変では????」

違反しているリソースを確認し、影響範囲を確認し、適切な対処方針を決定し、設計書と実機への反映も実施する。これが大量に押し寄せてきて、さらに悪意ある攻撃にも対策しないといけない。これをセキュリティ以外にもやることを沢山抱えた運用チームがこなしていくのは非常に酷な話です。

このような経験もあり、社内の運用保守高度化活動でセキュリティ運用を効率化する仕組み作りに挑戦したというのが本セッションテーマの背景です。

本編で話しきれなかった補足情報

CSPMレポートのカスタマイズ

本編では「暗号化」「アクセス制御」「ログ記録」「未使用」に絞ってレポート化していましたが、追加の観点を追加できるようにしています。

仕組みを簡単に図解します。

┌─────────────────────────────────────────────────────────────────┐

│ EventBridge(スケジュール) │

└──────────────────────────┬──────────────────────────────────────┘

▼

┌─────────────────────────────────────────────────────────────────┐

│ Lambda │

│ │

│ ┌───────────────────┐ │

│ │ 定義CSV読み込み │ コントロールID / グルーピング定義等 │

│ └────────┬──────────┘ │

│ ▼ │

│ ┌───────────────────┐ │

│ │ Security Hub API │ コントロールIDをキーに検出結果をDescribe │

│ │ (Describe) │ │

│ └────────┬──────────┘ │

│ ▼ │

│ ┌───────────────────┐ │

│ │ HTMLレポート生成 │ 検出結果を整形しレポート出力 │

│ └───────────────────┘ │

└──────────────────────────┬──────────────────────────────────────┘

▼

┌─────────────────────────────────────────────────────────────────┐

│ S3/SNS(Eメール)/Webhook │

└─────────────────────────────────────────────────────────────────┘

上図のLambdaに持たせた定義ファイルを編集することで、「CRITICAL,HIGHのコントロールだけをまとめたカテゴリ」や「タグ付けに関するコントロールだけをまとめたカテゴリ」なども追加可能です。

発見的セキュリティにおける自動対処の内容

発見的セキュリティで実際に定義した脅威タイプごとの自動対処内容を一部紹介します。

本編でお話しした通り、サービス停止を伴う対処も存在するため、自動対処フローの中に管理者による承認プロセスを挟むことを推奨します。

| 脅威 | 自動対処 |

|---|---|

| EC2における脅威 | 隔離用セキュリティグループに付け替え |

| IAM認証情報の不正アクセス | アクセスキー無効化 & パスワードリセット |

| ECS on Fargate上コンテナの脅威 | サービス更新(desiredCount: 0)※ |

| CloudTrail証跡無効化 | 再有効化 |

| S3への異常な読み取りアクセス | バケットポリシー厳格化 |

※Fargate上で実行されるタスクはスタンドアロンタスクを除き、EC2向け対処のように隔離用SGに変更しようとした場合、サービスを更新する必要があるため、隔離ではなく停止する方針としています。

おわりに

実は今回が初めての社外登壇でした。

社内での登壇経験は多かったのですが、社外登壇は全くの別物だと感じました。

(緊張で謎徘徊する時間あり)

今回は幸運なご縁もありスポンサーセッションの枠で社内での取り組みを紹介する形で登壇させていただきましたが、今度は自分の実力で価値ある話をできるように精進しようと思います。

ここまで読んでいただきありがとうございました。