#プロローグ

awsではポリシーにより、アクセス権限を制御できます。

個人で使っている人の中には、ルート権限やIAMユーザに全権限を付与して使ってしまっているという人も多いのではないでしょうか。

awsのIAMベストプラクティスにも下記のようにあります。

最小権限を付与する

AWS 管理ポリシーを使用したアクセス許可の使用開始

インラインポリシーではなくカスタマー管理ポリシーを使用する

ということで、カスタマー管理ポリシーを作成してみます。

#手順

IAMの画面にある、ポリシーを開きます。

上部にある「ポリシーの作成」を押下します。

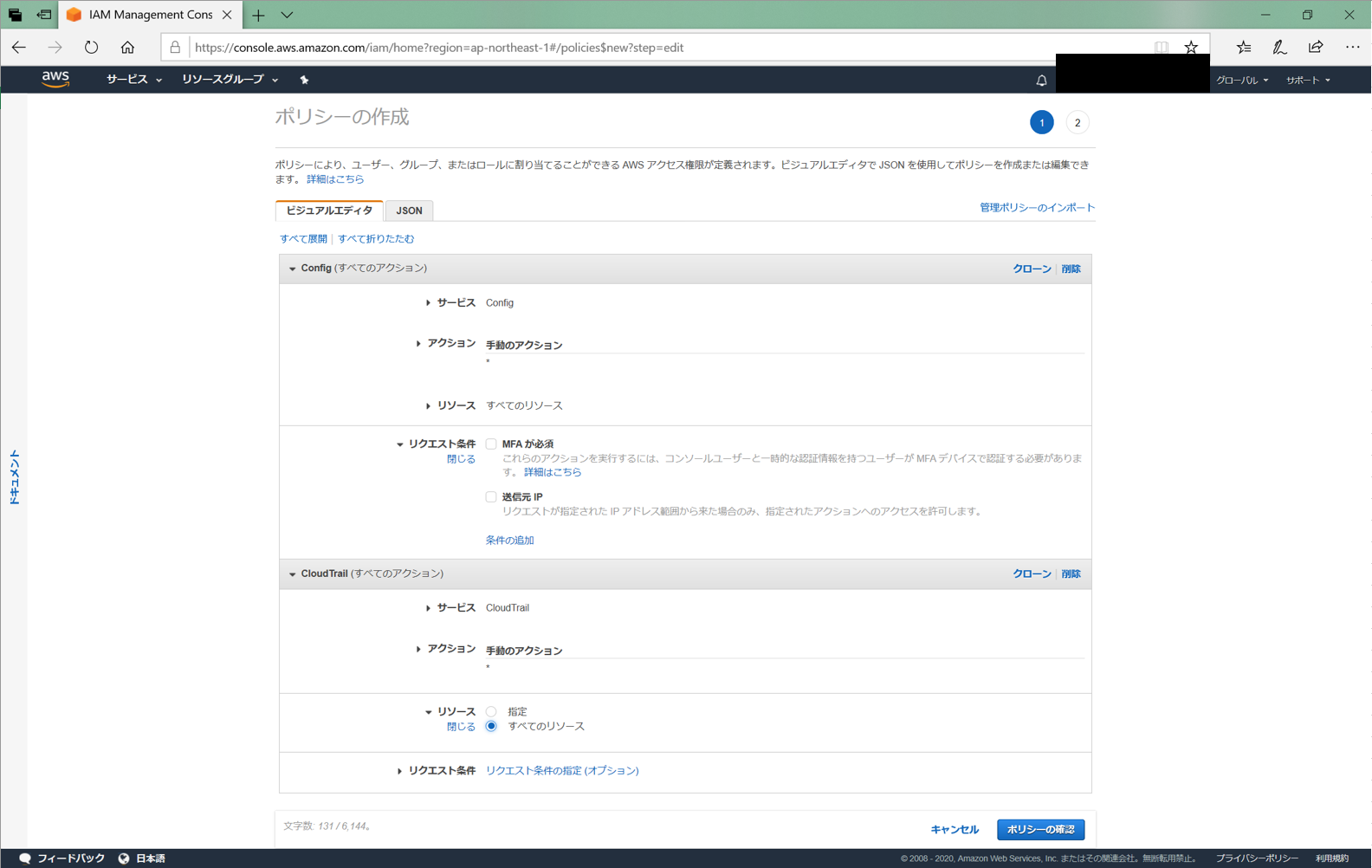

サービスで許可するawsサービスを選択します。

これは事前にどういうことをしたいのか業務の要件を決めておく必要があります。

アクションを選択します。

詳細に設定したければ、「読み込み」など個別に設定が可能です。

画像は「すべて」を選択しています。

アクションを選んだ段階ではリソースの警告が多量に出ています。

リソースもそれぞれ適切な設定にすることで警告が解消されますが、「すべてのリソース」を選択することで、まとめて解消もできます。

必須ではないですが、リクエスト条件を設定できます。

MFAの必須指定や送信元IPなどを設定したければ、チェックを入れておきます。

他にも追加したいawsサービスがある場合は右下にある「さらにアクセス許可を追加する」を押下して、ほかのawsも追加できます。

ちなみに、余談ですがブラウザでedgeを使っているのですが、追加していると「さらにアクセス許可を追加する」のボタンが隠れてしまいます。。

パーセントを小さくすると現れました。

必要なawsサービスを登録できたら画面右下の「ポリシーの確認」を押下します。

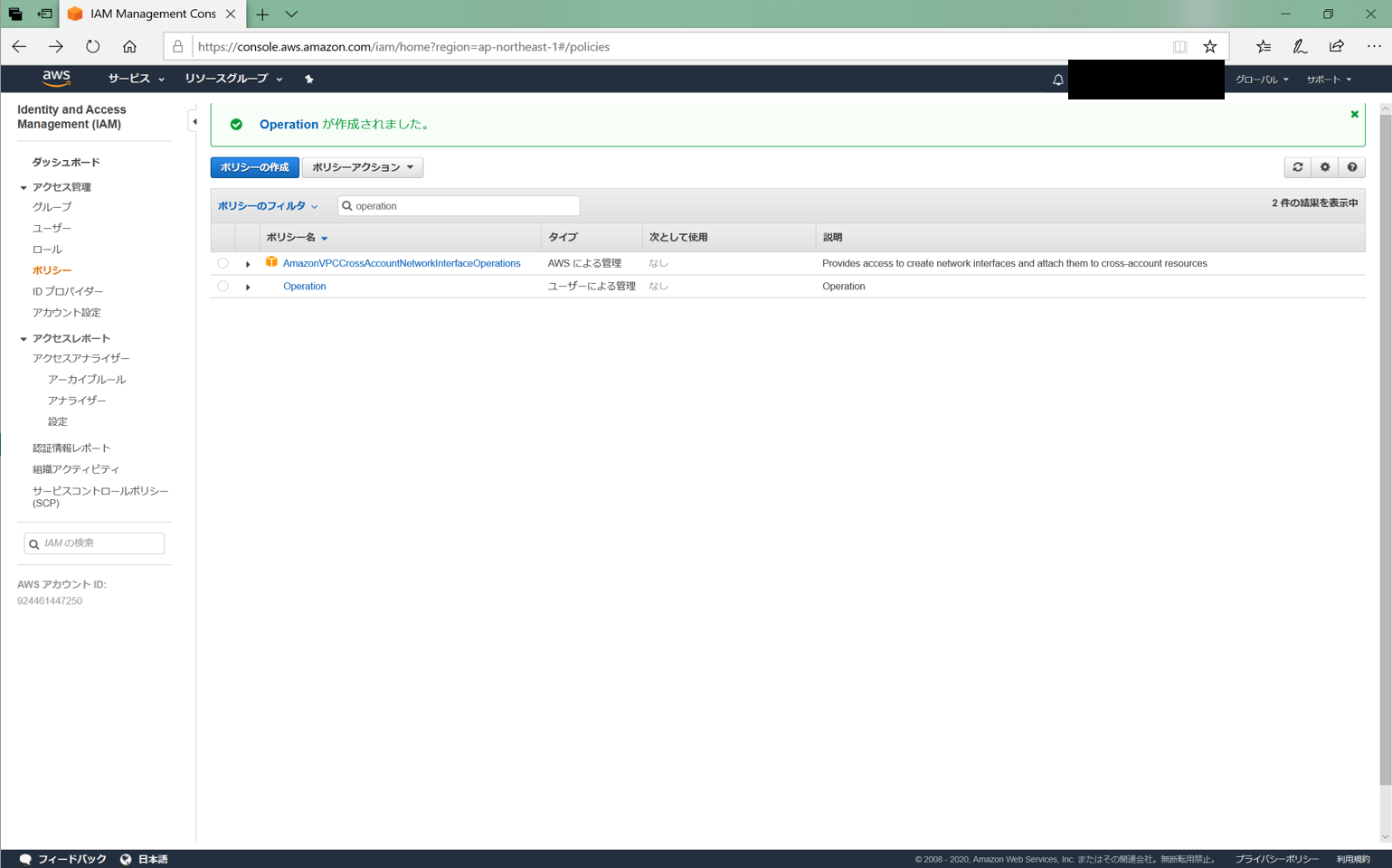

任意の名前と説明を入力します。

画像では「Operation」としました。

選択したサービスに問題がなければ、「ポリシーの作成」を押下します。

ポリシーのフィルタに作成した名前を入れたら、「ユーザによる管理」として登録されたことが確認できます。

#おわり

これでポリシーの作成は完了です。

ポリシーはロールと紐づけなければ効果がありませんので、IAMロールへのポリシーの紐づけも別記事でやりたいと思います。