はじめに

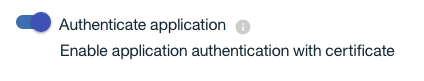

APIにアクセスしてくるクライアントを認証するためにクライアント証明書を使いたいケースもあります。IBM API ConnectではAPI定義にクライアント認証を選択し、使用する証明書を登録しておくと、簡単にクライアント証明書を使った認証を要求するAPIを作成することが可能です。ここでは特定のヘッダーを使ってクライアント認証するケースを紹介します。

前提条件

- 環境

- IBM API Connect (IBM Cloud版で、執筆時点V5.0.8.xと思われます)のLite(無料)版。

- 当たり前ですがIBM Cloudのアカウントはあるものとします。

- カタログ設定、開発者ポータル設定はできているものとします。

手順

手順は以下の流れです。

1. クライアント証明書を作成

1. まずは鍵を作成

openssl genrsa -out CLIENT_CERT.key 2048

2. この鍵を元にCSRを作成

openssl genrsa -out CLIENT_CERT.key 2048

3. このCSRに署名してクライアント証明書を発行

openssl x509 -sha256 -req -days 3650 -in CLIENT_CERT.csr -signkey CLIENT_CERT.key -out CLIENT_CERT-ca.crt

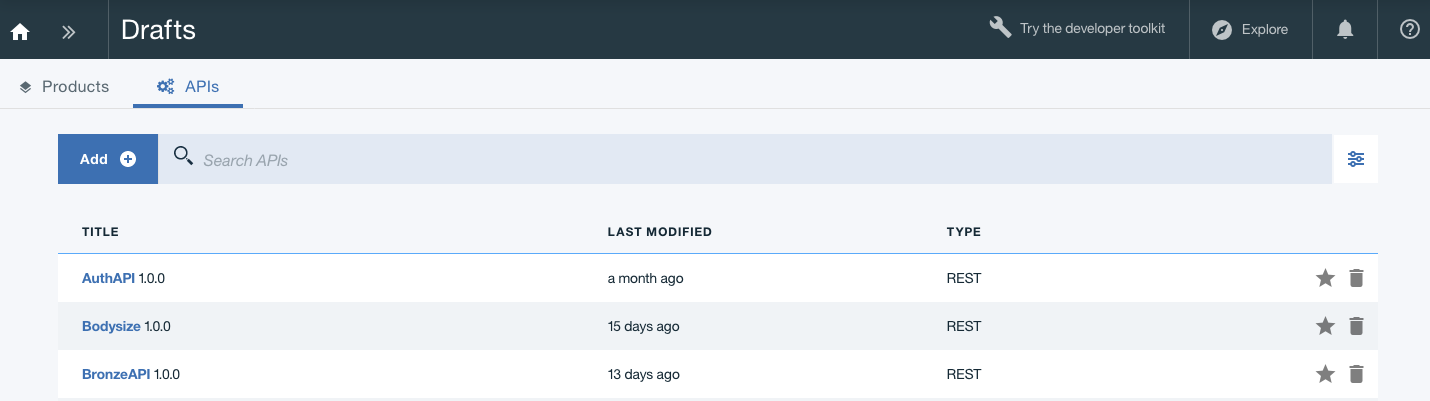

2. IBM Cloudにログインし、API ConnectのAPI ManagerのAPI定義画面(ドラフト)に遷移

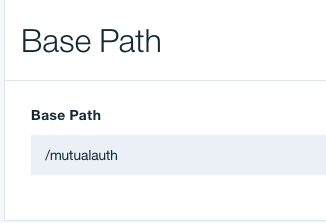

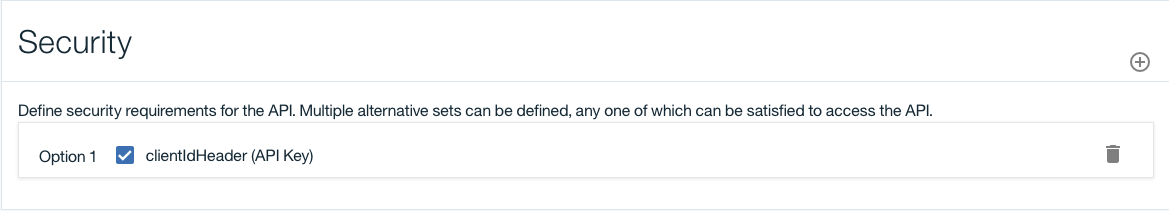

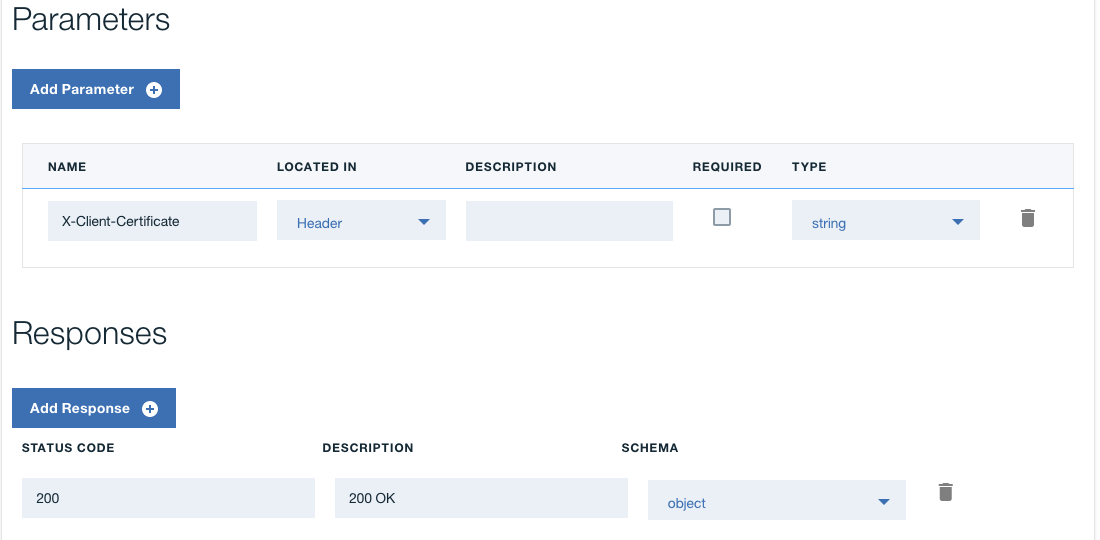

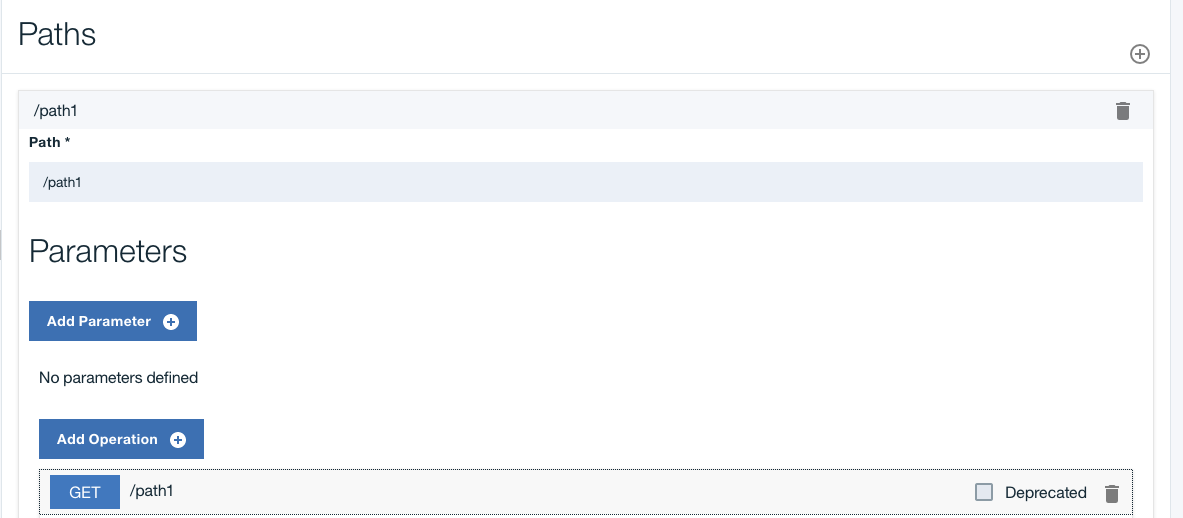

4. パスを設定、メソッドはデフォルトのGETのままで、パラメータにX-Client-Certificateヘッダーを設定

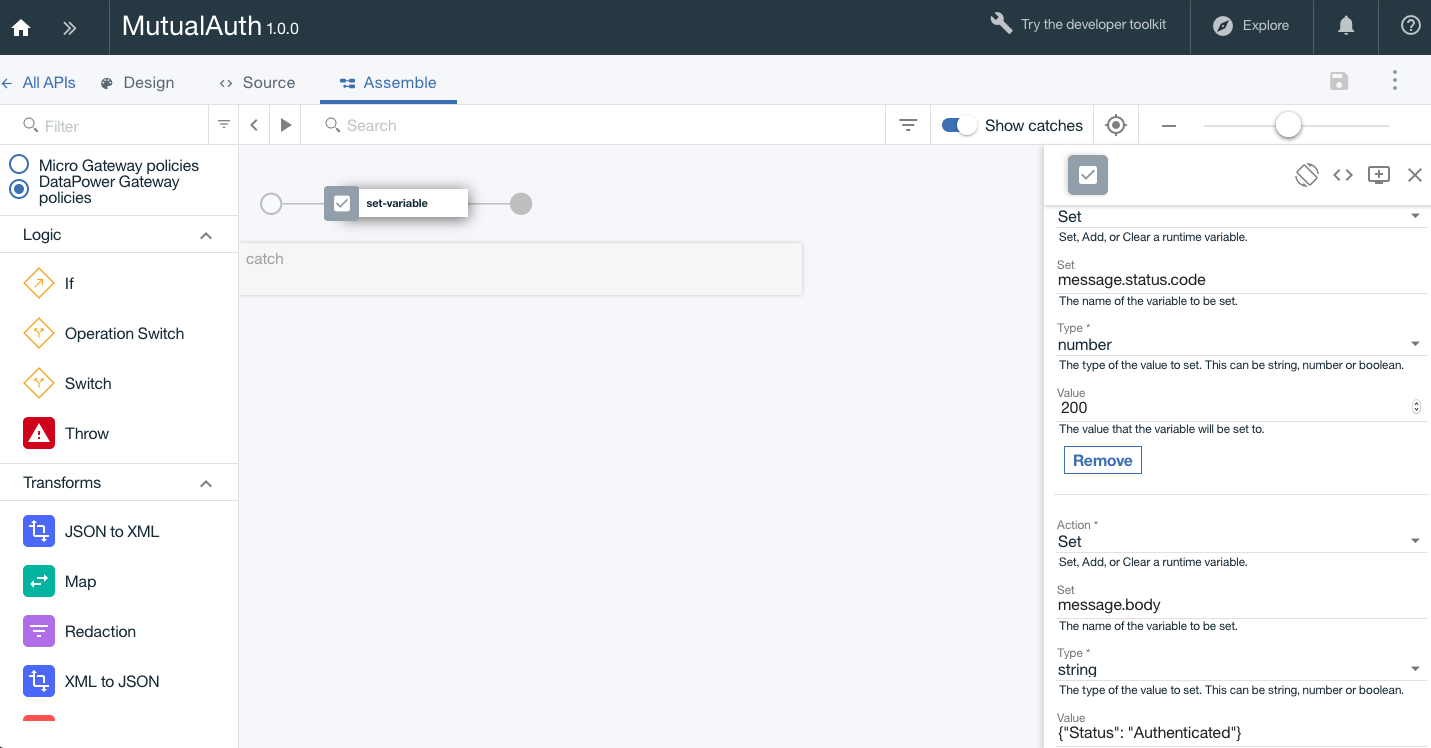

5. アセンブルを開く

1. 今回はバックエンドを呼ばず固定レスポンスを折り返すモックAPIとするので、invokeを消す

2. 変数設定ポリシーをドラッグ&ドロップする

3. message.status.codeに200、message.bodyに{"Status": "Authenticated"}を設定し、固定レスポンスを作成

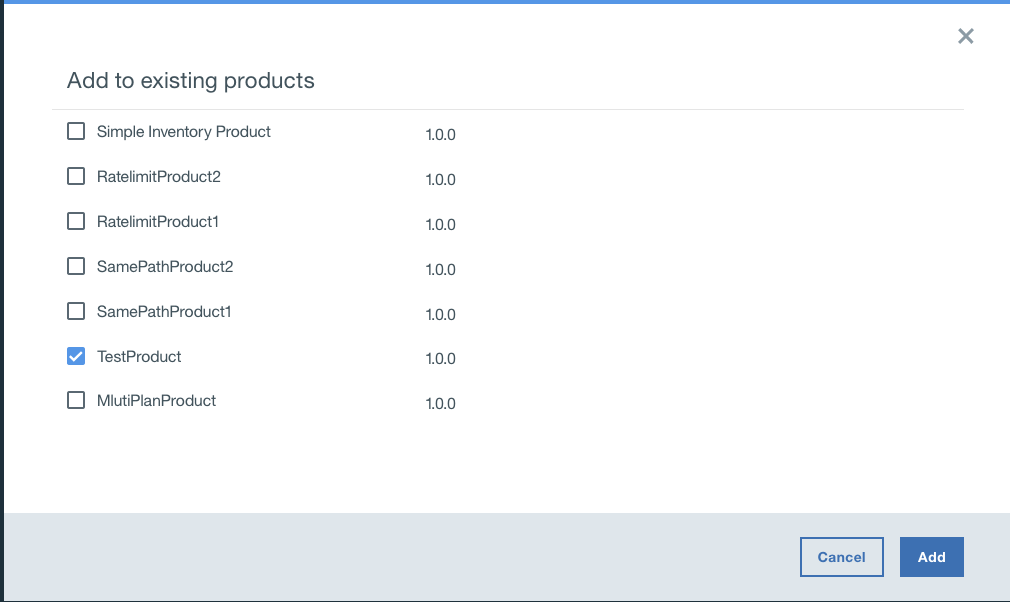

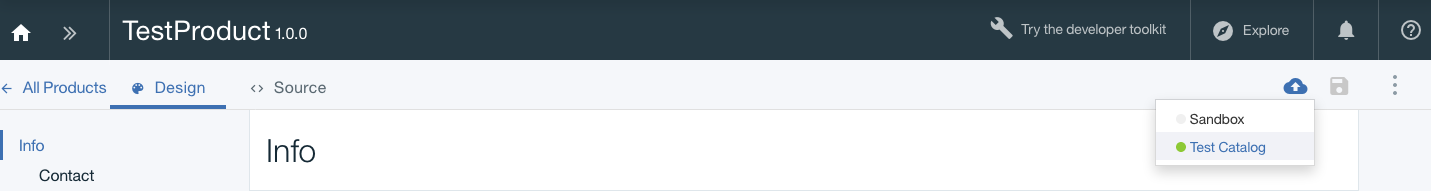

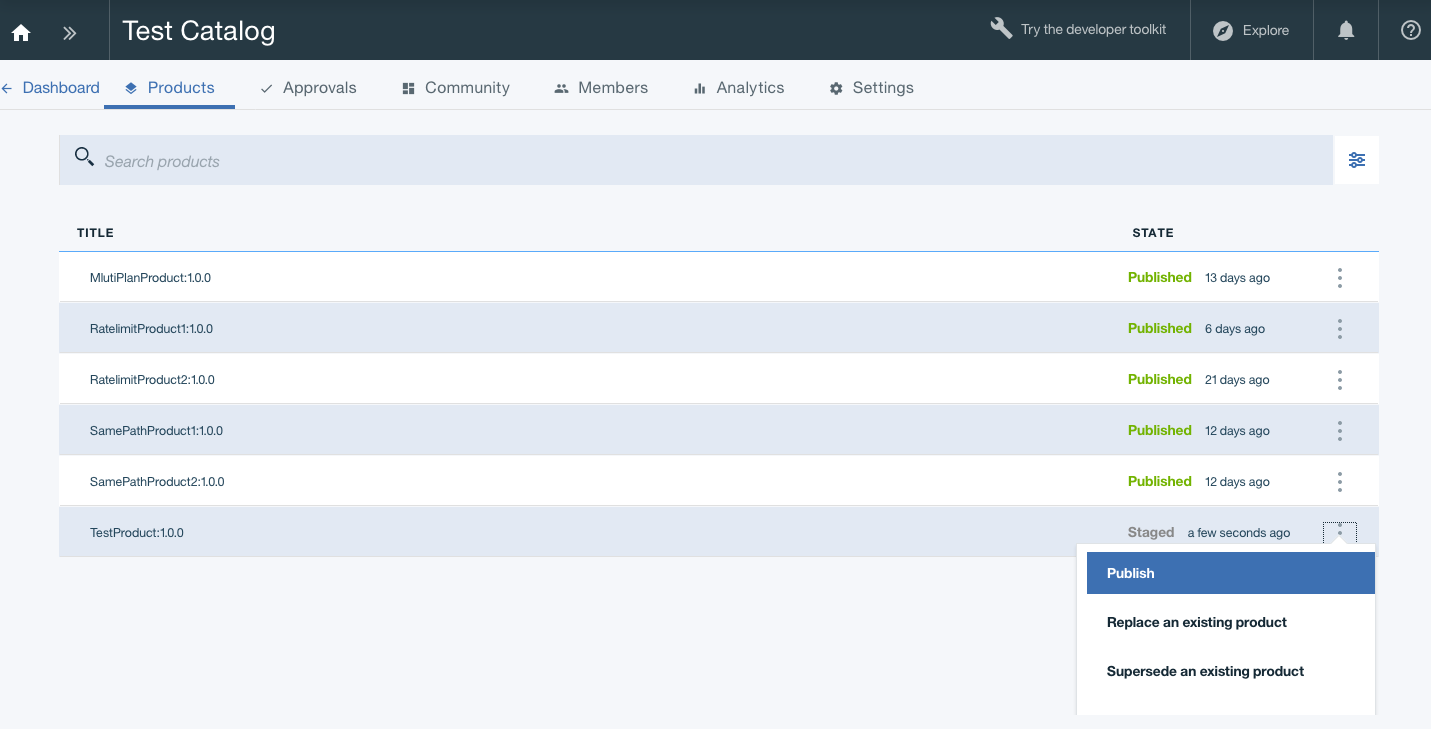

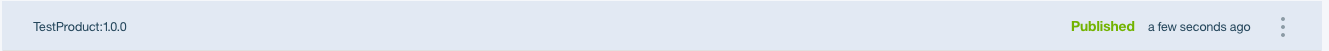

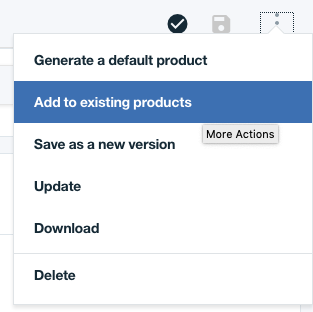

6. APIを保存したら、製品(新規でもデフォルトでも良いですが、ここでは既存の製品を使用)に追加してカタログにステージング&公開

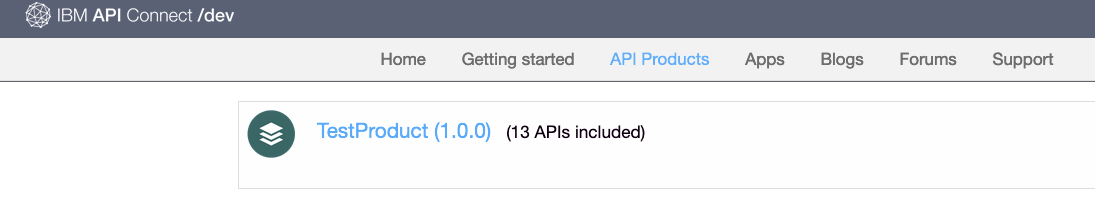

4. 開発者ポータルにログインし、公開した製品があることを確認

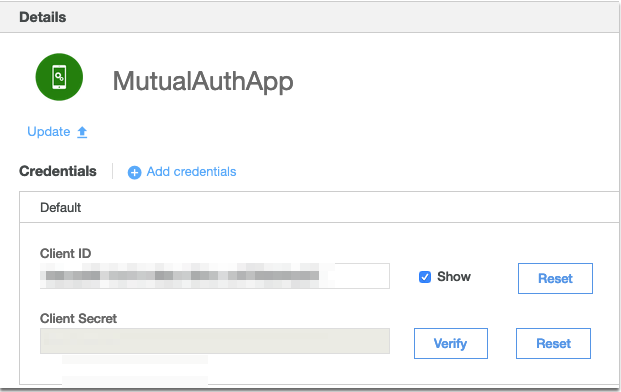

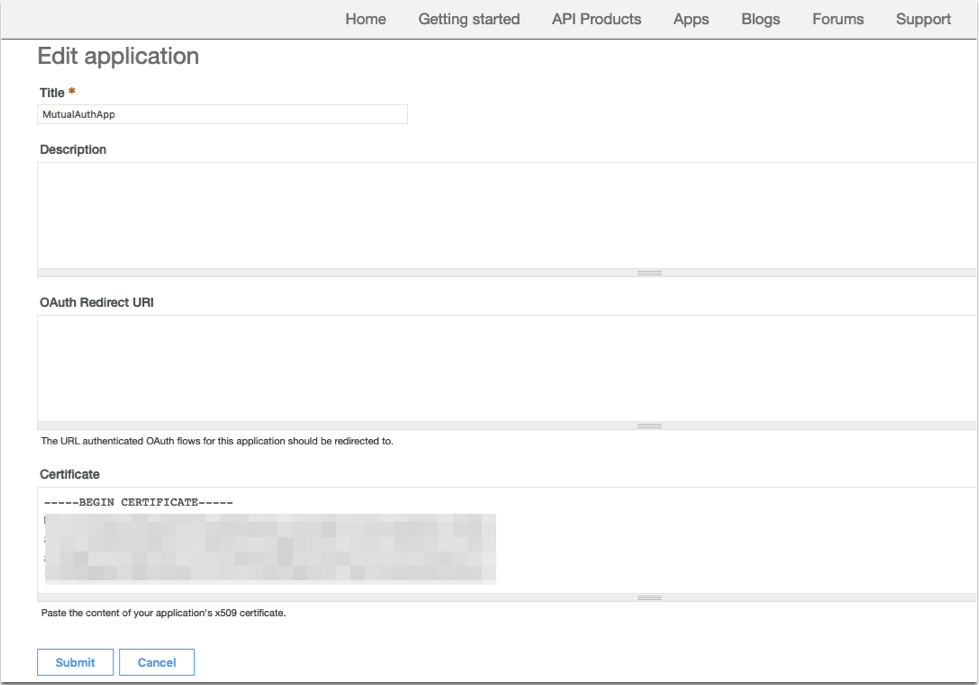

1. アプリの名前(タイトル)を入れる

2. 証明書のセクションに1で作成した証明書の中身をコピペしてSubmit

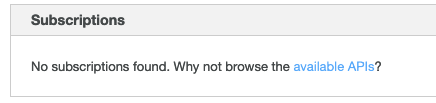

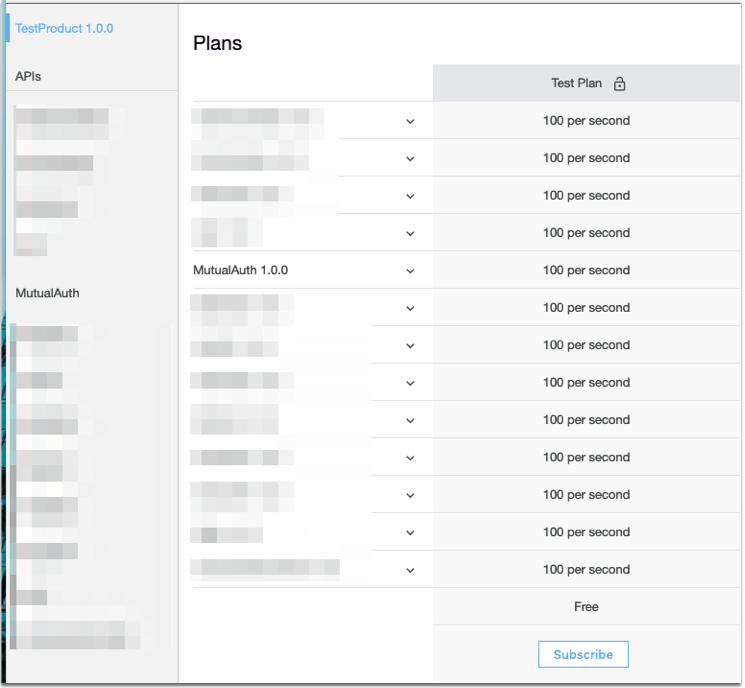

4. 3.6で公開された製品をサブスクライブする

先ほどのTestProductを選択してSubscribeをクリック

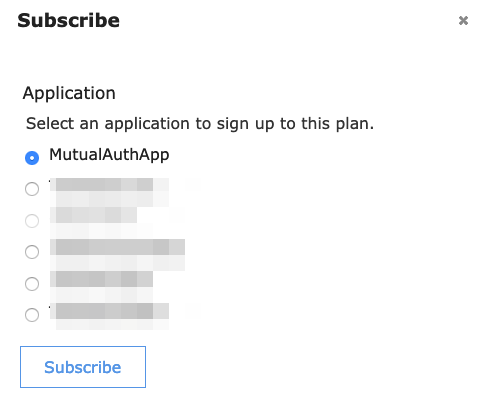

サブスクライブしたいアプリとして先ほど作成したアプリを選択してSubscribe

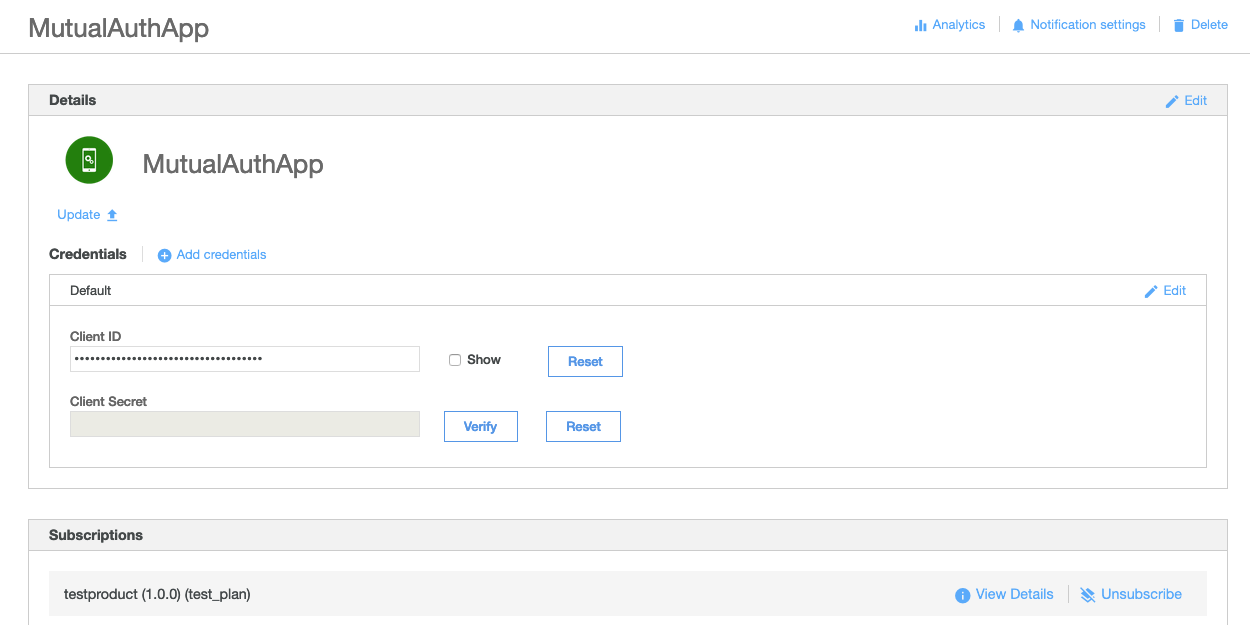

作成したアプリのページに戻るとサブスクリプション一覧に先ほどのTestProductがあることを確認

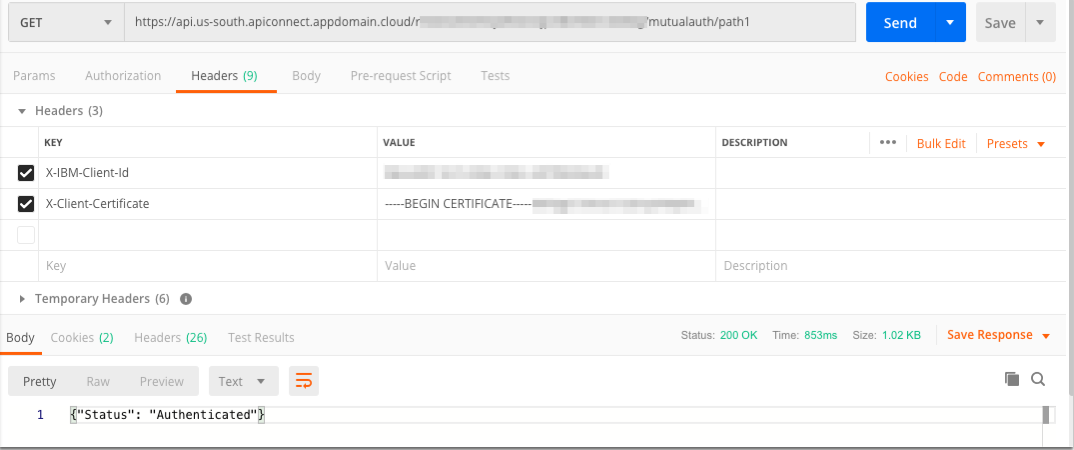

6. APIにアクセスしてみる。先ほど設定したX-Client-Certificateヘッダの値に、作成した証明書の中身をコピペで入れてリクエストする。ここではPostmanを使用。

1. エンドポイントに設定したパス、メソッドを選択、

2. X-IBM-Client-Idヘッダーに5.3でメモしたクライアントIDをセット

3. 3.4で設定したX-Client-Certificateヘッダに1で作成した証明書の中身(PEM形式)をコピペ

4. 呼び出しをクリックしてリクエスト実行

5. 200 OKの{"Status": "Authenticated"}が返ることを確認

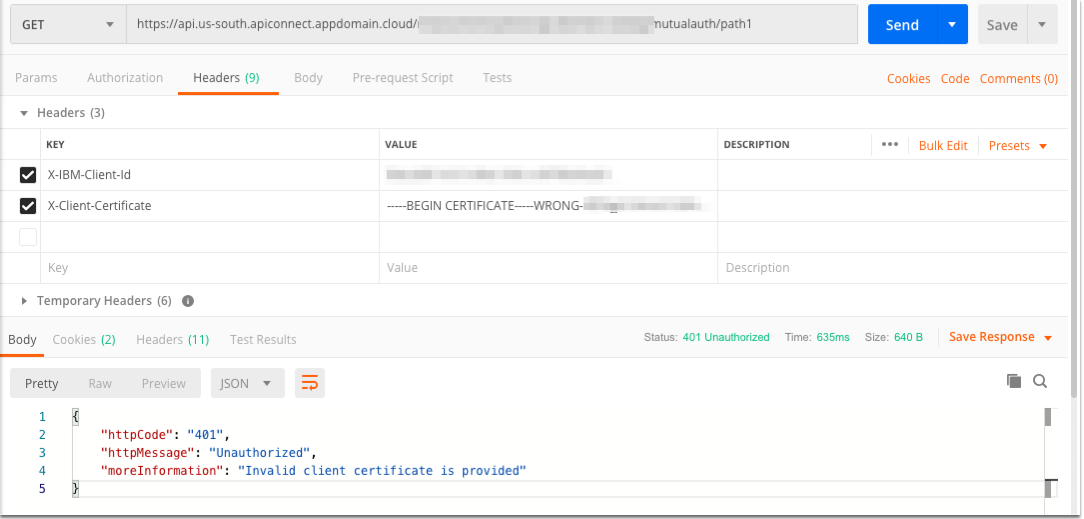

6. 証明書の値を書き換えてリクエストすると、401 Unauthorizedエラーになることを確認(証明書が無効と怒られる)

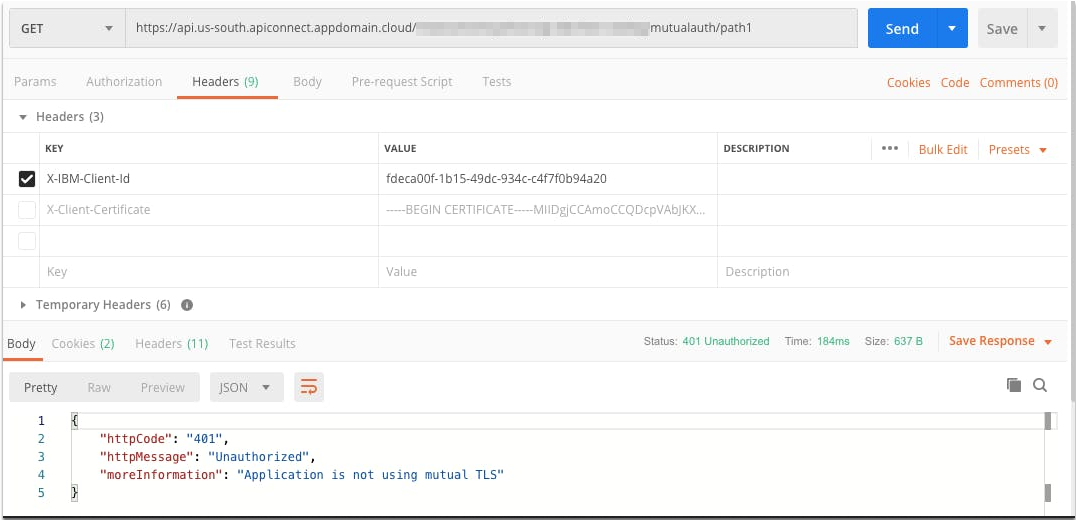

7. 証明書のヘッダーの中身を空にしてリクエストすると、401 Unauthorizedエラーになることを確認(MTLSを使用してないと怒られる)

まとめ

クラウド版のAPI Connectにて、クライアント認証を要求するAPIが簡単に公開できることがわかりました。オンプレ版のAPI Connectの場合だとGateway側のMTLS設定も可能のため、MTLS通信におけるクライアント証明書によるクライアント認証も可能です。

参考

- https://www.ibm.com/support/knowledgecenter/en/SSMNED_5.0.0/com.ibm.apic.cmc.doc/ssl.html

- https://www.ibm.com/support/knowledgecenter/SSMNED_5.0.0/com.ibm.apic.toolkit.doc/task_apionprem_creating_apis.html#task_tq2_11r_xt__tls_mutual_auth

- https://www.ibm.com/support/knowledgecenter/en/SSMNED_5.0.0/com.ibm.apic.devportal.doc/task_cmsportal_registerapps.html#task_devportal_registerapps__x509_cert

- https://developer.ibm.com/apiconnect/2018/09/14/tls-profiles-ibm-api-connect/

- https://developer.ibm.com/answers/questions/464390/tls-mutual-auth-at-an-api-level/