多くのユーザーが、オンライン上でのデータやプライバシーを守るために、プライバシー重視の技術に注目しています。特に注目されているのが、仮想プライベートネットワーク(VPN)とプロキシサーバーです。これらはどちらも匿名性を保つためにインターネットプロトコル(IP)アドレスを隠す役割を果たします。現在、世界の3分の1の人々がVPNを使用していると推定されています。

しかし、プロキシサーバーは、優れたVPNに比べるとプライバシーやセキュリティ機能が大幅に制限されています。プロキシは特定のアプリケーションで機能するのに対し、VPNはIPアドレスを隠すだけでなく、すべてのデータ転送を暗号化します。しかし、これで話が終わるわけではありません。集中型のサーバーデータベースを持つ一部のVPNプロバイダー自身が、ユーザーにとってプライバシーリスクとなることもあります。世界的に続くデータ追跡やメタデータ収集、監視の脅威を考えると、VPNのようなプライバシー技術はこれらの脅威に対抗するために進化する必要があります。

幸いにも、分散型VPN(dVPN)が新たに開発され、従来のプロキシサーバーやVPNよりも優れたプライバシー保護を提供しています。dVPNはユーザーのトラフィックを複数の独立したサーバーを経由してルーティングすることで、追跡を妨げ、中央集権型クライアントデータの脆弱性を回避します。

この記事では、プロキシサーバーとVPNがそれぞれどのように機能するのか、両者の違い、そして特に分散型VPNがなぜより優れたプライバシー保護ツールであるのかを解説していきます。

プロキシサーバーとは何か?

「プロキシ」とは、誰かに代わって何かを行う代理人を意味します。この意味で、プロキシサーバーは、あなたのデバイスとインターネットの間でデータを中継する仲介役です。プロキシには、個人的に運営されているサーバー、商業的なサービス、あるいは他のインターネットに接続されたコンピュータが含まれます。ほとんどのプロキシはウェブブラウザのような特定のアプリケーションを通じて動作しますが、システム全体に影響を与えるものもあります。この場合、すべてのアプリケーションやデバイス、ネットワーク接続に影響を与えます。どのような場合でも、クライアント側での設定と管理が必要です。

プロキシはどのように機能するのか?

例えば、プロキシ設定されたブラウザを使ってウェブサービスに接続すると、そのブラウザからのトラフィックはすべて最初にプロキシサーバーを通過します。プロキシはあなたのIPアドレスを自分のIPアドレスに置き換えて、データをインターネット上の目的地に送信します。そのため、アクセスしたウェブサービスは、あなたのデバイスではなくプロキシのIPアドレスをトラフィックの送信元として認識します。これにより、ウェブブラウジングをよりプライベートで匿名性の高いものにすることが可能です。

IPアドレスの隠蔽に加えて、プロキシはファイアウォールとしても機能します。特定のルールに基づいて設定することができ、特定のコンテンツやウェブサービス、トラフィックをフィルタリングすることで、ネットワークセキュリティを維持します。例えば、悪意のあるエージェントや広告主をフィルタリングし、デバイスに到達する前にブロックすることが可能です。また、特定の国のプロキシを選ぶことで、通常はアクセスできない地域限定のコンテンツにアクセスする手段としても利用できます。

プロキシのオフにする方法についてのガイドはこちらをご覧ください。

プロキシサーバーの種類

クライアントのニーズに応じて、さまざまな種類のプロキシサーバーがあります。以下はいくつかの例です。

-

匿名プロキシ (Anonymous Proxy): クライアントのIPアドレスをサーバーのIPアドレスに置き換え、クライアントが匿名でウェブを閲覧できるようにします。

-

フォワードプロキシ (Forward Proxy): HTTPなどの複数のネットワークプロトコルを介して、クライアントに代わってコンテンツを取得します。アクセスの提供(匿名かつ暗号化された接続や地域制限されたコンテンツ)や、特定のサイトのアクセス制限に利用できます。

-

Web(HTTPS)プロキシ: フォワードプロキシに似ていますが、特にユーザーデバイスとウェブサービス間で確立されたHTTPS暗号化プロトコルを介してコンテンツを取得または転送します。これにより、匿名性を保ちながら暗号化を保護できますが、暗号化自体はプロキシサーバーが提供するものではありません。

-

SOCKSプロキシ: HTTP/Sだけでなく、UDPやTCPなど、さまざまな種類のネットワークトラフィックを処理できます。ウェブブラウジングに限らず、電子メールやP2Pネットワークなどの接続でも機能します。

-

透過型プロキシ (Transparent Proxy): デバイスのユーザーには見えませんが、主に管理者や保護者が特定のウェブサービスやコンテンツへのアクセスを禁止するために使用されます。

プロキシサーバーの利点と限界

セキュリティ

利点: プロキシのファイアウォールが適切に設定されていれば、フィッシング詐欺などの悪意のあるアクターやコンテンツをクライアントデバイスに到達する前にフィルタリングすることで、ネットワークセキュリティを維持できます。

限界: VPNとは異なり、プロキシサーバー自体はクライアントとサーバー間のデータを暗号化しません。ただし、HTTPSプロキシやSSL/TLSプロトコルを使用するウェブ接続は、デフォルトで暗号化の層を持ちます。

データ暗号化の仕組みについて詳しく知りたい場合は、Nymの包括的なガイドをご覧ください。

匿名性

利点: プロキシは、ユーザーのIPアドレスをプロキシのIPアドレスに置き換えるため、匿名性を高めることができます。

限界: プロキシサーバーは1つのサーバーしか使用しないため、ユーザーのIPアドレスや接続を含むトラフィックログを保持する可能性があります。暗号化されたデータの内容は保護されますが、クライアントトラフィックのメタデータは収集され、分析される可能性があり、特定のコンテンツ以上にユーザーの行動が明らかになることもあります。

ハッキング防止

利点: 適切に設定され、最新の脅威ログを持つ場合、プロキシサーバーは既知のハッキング試行をフィルタリングすることができます。

限界: プロキシはデータの転送中に追加の暗号化を提供しないため、IPアドレスや接続の振る舞いなどのメタデータを狙ったサイバー攻撃に対しては脆弱です。

マルウェア/広告ブロッキング

利点: ハッキング防止と同様に、プロキシは広告やデバイスにマルウェアをインストールしようとする試み(例えば、誤ってクリックしたリンクなど)をブロックするように設定できます。

限界: 効果を持続するためには、プロキシ管理者が脅威ログを定期的に更新する必要があり、プロキシサービスプロバイダーに対する信頼が求められます。

コンテンツ制御

利点: プロキシは、管理者がネットワーク全体や特定のデバイスでのウェブアクセスをカスタム設定できるようにします。管理者は、ウェブでアクセスできる内容や許可されるトラフィックの種類を制限することが可能です。

限界: このような方法は、情報への正当なアクセスを制限する検閲ツールとしても使用されることがあり、特に制限の厳しい国や企業、家庭で問題となることがあります。

VPNとは?

VPN(仮想プライベートネットワーク)は、プロキシサーバーと同様に、トラフィックを自分たちのサーバーにリルートし、ウェブにアクセスする前にIPアドレスを置き換えます。しかし、VPNはさらにセキュリティの層として「VPN暗号化」を追加します。

まず、データがデバイスから送信される前に、VPNプロバイダーによって暗号化されます。この暗号化されたデータは、VPNサーバーに「VPN暗号化トンネル」を通して送信されます。仮にそのデータがすでにウェブサービスとの間でHTTPS接続により暗号化されている場合、このプロセスによって暗号化のセキュリティが二重になります。VPNサーバーに到達すると、デバイスのIPアドレスはVPNのパブリックIPアドレスに置き換えられ、VPNの暗号化層が解除され、データが最終目的地に送信されます(理想的には、HTTPS暗号化が確立されている状態で)。

従来型VPNとdVPN

しかし、すべてのVPNが同じ仕組みで作られているわけではありません。ユーザープライバシーやセキュリティの観点から見ると、市場にあるVPNの主な違いは、サーバーインフラ、データ管理の手法、ユーザープライバシーに対する取り組み方です。

ほとんどのVPNは単一サーバーモデルですが、新しいものは複数サーバーで構成され、分散型VPN(dVPN)もあります。これらの違いを見ていきましょう。

単一サーバーVPNのプライバシーリスク

従来の主流なVPNの多くは、中央集権型のサーバーを使用します。つまり、ユーザーのトラフィックは、会社が所有・管理する単一のプロキシサーバー、またはサードパーティから借りたサーバーを通じてルーティングされます。これは、ユーザーにとって深刻なプライバシーリスクをもたらします。

中央集権型のユーザートラフィックデータは、たとえ暗号化されていても、VPNプロバイダーがメタデータのログを保持する可能性があります。このメタデータは、業務目的で保存されるかもしれませんが、データ漏洩やサイバー攻撃、政府の監視要求などのリスクにさらされます。これにより、クライアント数百万人分のIPアドレス、接続時間や接続先のIPアドレスなどのメタデータが暴露される可能性があります。メタデータは定期的に収集され、ユーザーの閲覧習慣、行動、好み、さらには政治的傾向を追跡するために分析されます。

dVPN(分散型VPN)

VPNサービスの分散型アーキテクチャは、データ集中化やユーザー追跡のリスクに対抗するために開発されました。

dVPNは、複数のサーバー(またはノード)を持つネットワークであり、中央でのトラフィックログの保存は不可能です。dVPNのサーバーは独立して所有・運営されており、理想的には接続経路が特定できないように設計されています。ユーザーのトラフィックは暗号化され、複数のサーバーを経由するため、どのノードもトラフィック全体の経路にアクセスすることはできません。

したがって、dVPNは従来のVPNやプロキシサーバーと同じようにユーザーのIPアドレスを隠しますが、より包括的なプライバシー保護を提供します。dVPNはユーザーの身元だけでなく、トラフィックのメタデータも保護し、ユーザーの行動を追跡するのを非常に困難にします。

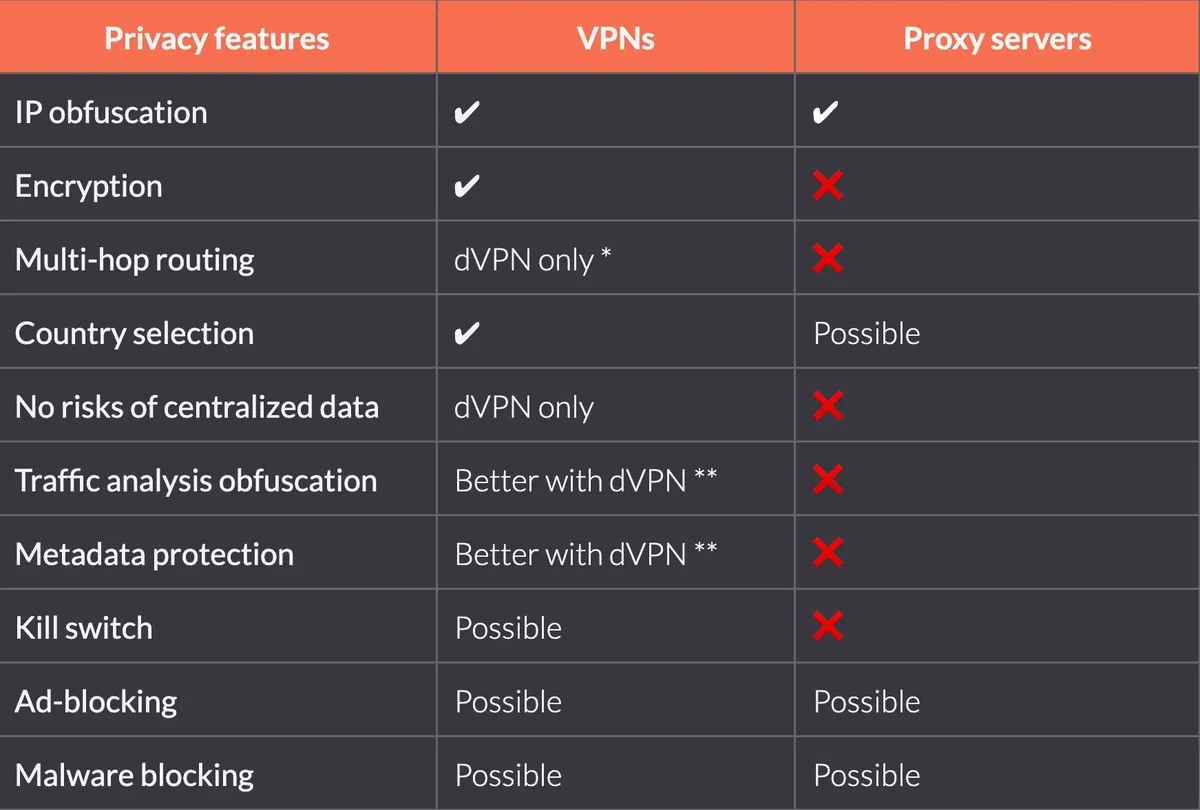

プロキシ vs. VPN: プライバシー機能の比較

以下の表では、これらの種類のサービスがユーザーのプライバシー保護において提供できる機能について比較しています。特定のサービスプロバイダーがすべての機能を持っているわけではないため、ユーザーは各プロバイダーが市場基準を満たしているかどうか確認する必要があります。

ごく少数の主流VPNは、2ホップルーティング(または「ダブルVPN」とも呼ばれる)を提供していますが、それらが提供されている場合、両方とも単一のネットワーク管理者によって制御される可能性が高いです。

** 多くのdVPNは、トラフィック解析やメタデータ保護に課題がありますが、従来のVPNと比べると状況は改善されています。

VPN vs. プロキシ: プライバシーにおける主な違い

保護の範囲

プロキシサーバーとVPNの最大の違いは、保護されるデータの範囲です。プロキシは、特定のアプリケーション(例:ウェブブラウザ)でのみ使用できることがあります。そのため、他のアプリケーションのネットワーク接続やトラフィックは保護されません。一方、VPNはデバイスから発信されるすべてのネットワークトラフィックを保護します(特別に設定しない限り)。

トラフィックやメタデータを追跡、監視、プロファイリングから保護する点では、プロキシサーバーも従来のVPNも大きな保護を提供しません。どちらも中央集権型の単一サーバーアーキテクチャに基づいているため、追跡が容易になります。dVPN(分散型VPN)もユーザーのトラフィック解析に脆弱ですが、独立したサーバー間の二重ホップは追跡を複雑にします。特に、NymVPNのmixnetのようなdVPNは、監視やユーザー追跡を防ぐ点で優れています。

暗号化

プロキシサーバー自体はユーザーデータを暗号化しませんが、VPNはユーザーのデバイスとサーバー間のオンライントラフィックをすべて暗号化します。暗号化されたトンネルがなければ、プロキシ接続前にデータが暗号化されていたとしても、ハッカーがメタデータを標的にする可能性があります。マルチホップdVPNの場合、ユーザーデータはネットワークのノード間で複数回暗号化されます。なお、ほとんどの公共のウェブでHTTPS暗号化が標準化されているため、ウェブサービスに接続する際にはすでにデータが暗号化されている可能性が高いです。

匿名性

プロキシサーバーは、ユーザーのIPアドレスをプロキシのIPに置き換えることで、ある程度の匿名性を提供します。しかし、デバイスとプロキシ間のトンネル暗号化がないため、暗号化されたトラフィックから漏れるメタデータを通じてトラフィックが監視されやすくなります。第三者(例:インターネットサービスプロバイダーや悪意のある攻撃者)は、ユーザーのIPがプロキシに接続していること、プロキシが接続先に接続していること、および接続の頻度を確認できます。また、プロキシサーバーがトラフィックログを保持している可能性が高く、これが流出するとユーザーの匿名性が損なわれます。

機能性

プロキシは、個々のアプリケーションやシステムレベルで手動で設定する必要があります。一方、VPNはワンクリックで多くのプライバシー機能を提供します。VPNサーバーとの接続、IPアドレスの隠蔽、トンネル暗号化などです。

多くの最新のVPNは、内部ファイアウォールによる広告や悪意のある接続のブロック、DNSリーク防止機能、VPN接続が途切れた場合にインターネット接続を無効化する「キルスイッチ」など、さらなるプライバシー機能も提供します。これらはすべてVPNをオンにするだけで利用でき、複雑なプロキシ設定は不要です。

プロキシまたはVPNの管理

プロキシの管理

アプリケーションベースのプロキシは、アプリの設定から管理できます。プロキシサーバーを使用する際の大きな欠点は、プロキシ設定の変更方法がアプリケーションによって異なり、それぞれを個別に調整する必要があることです。システム全体で適用されるプロキシはクライアントのデバイス上で設定され、すべてのネットワークトラフィックに適用されます。アプリがこの設定を変更することはできませんが、そのアプリが以前の設定を上書きするように設定されたプロキシを使用している場合は別です。

プロキシをオフにする必要がある場合や、システムで永久に無効にする必要がある場合は、こちらがNymの手順です。

VPNの管理

一部の高度なVPNは、スプリットトンネリング機能を使って、どの種類のトラフィックやアプリケーションがVPNを使用し、どれがバイパスするかをカスタマイズできます。これはVPN使用時の遅延を避けるために重要です。例えば、ゲームアプリのように最適な速度と接続を必要とするアプリを除き、他のすべてのトラフィックをVPN経由にすることができます。

Nymでは、VPNをオフにする際には注意を促していますが、モバイルデバイスでの無効化方法に関するガイドを提供しています。

プロキシとVPN: Nymの見解

プライバシー保護の観点からプロキシサーバーとVPNを比較すると、VPNの方が明らかに優れています。VPNはユーザートラフィックに対してより多くの保護を提供します。VPNはアプリベースの設定を必要とせず、サーバー側であなたのオンライントラフィック全体を保護します。

ただし、VPNは一様な技術ではありません。無料のVPNサービスは、プライバシーを保護するどころか、ユーザーデータを第三者に収集して販売して利益を得ることを目的としています。また、従来の主流VPNの大多数は単一サーバーアーキテクチャであり、彼らに保存されたユーザーデータはデータ漏洩、サイバー攻撃、または開示要求のリスクにさらされています。

真のプライバシーと匿名性をオンラインで得るための最良のVPNは、中央集権的な制御ポイントや故障ポイントがない、構造的に真に分散型のVPNです。NymVPNは、ユーザーメタデータを保護するための独自のセキュリティメカニズムを備えた、比類のない5ホップミックスネットを提供する最もプライベートなVPNインフラの一つです。その2ホップdVPNモードは、より高速ながらも高いセキュリティを保った接続を提供します。

参考リンク

- Nym公式サイト

- Nymのミキシングネットワーク - Wikipedia

- Nymホワイトペーパー

- 分散型VPN と中央集権型VPN:違いの全て

- ミックスネットとは何か? VPNによる比類なきオンラインプライバシー

- Sphinx暗号-Nymを支える匿名データフォーマット

- ココナッツ認証(Coconut Credentials)とは?- プライバシーを保護するゼロ知識証明技術