SAA-C03向けメモ

VPC

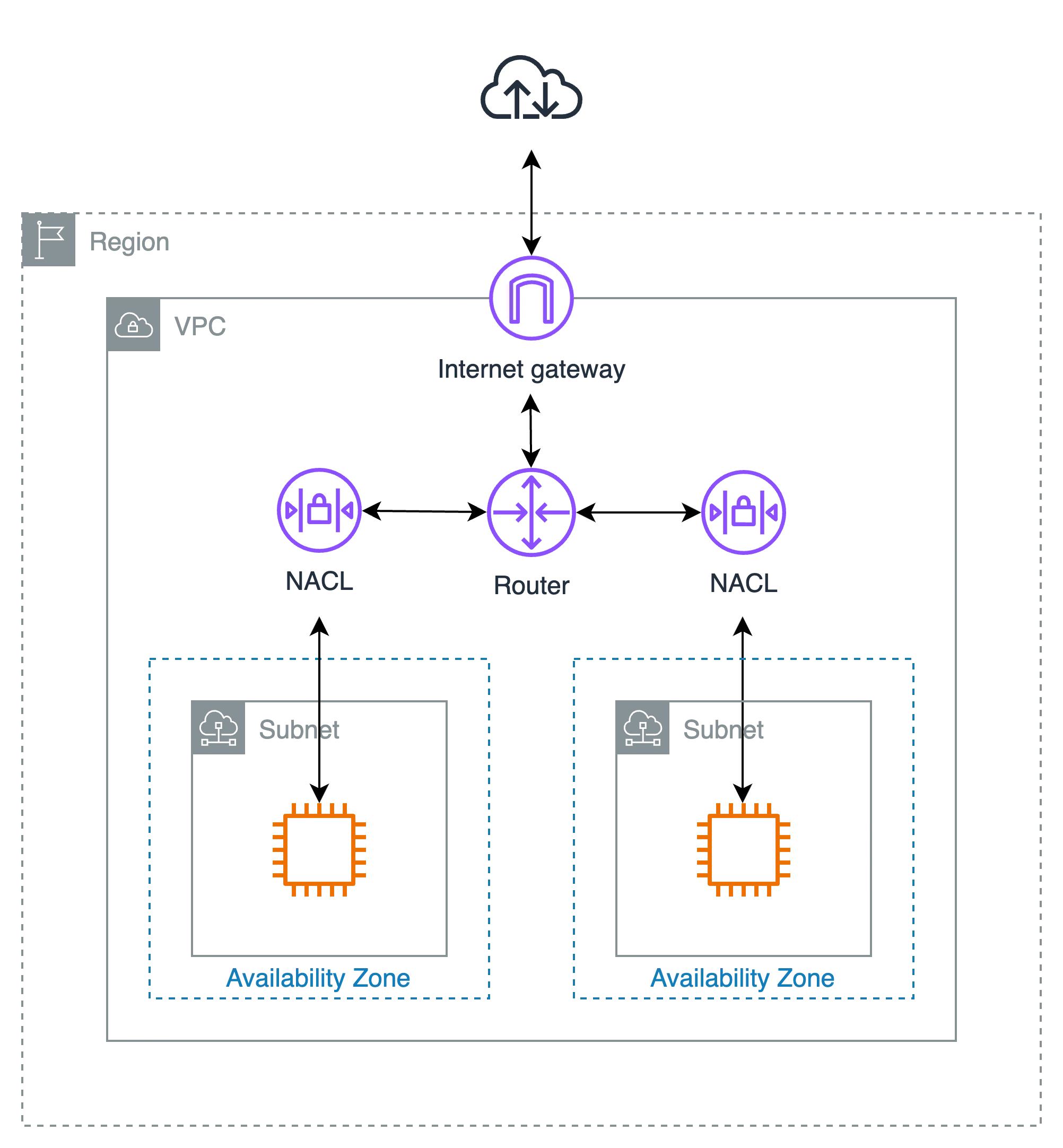

構成要素

茶色のリソースはVPC作成時に自動で作成される

- インターネットゲートウェイ or 仮想プライベートゲートウェイ

- サブネット

- ルートテーブル

- ネットワークアクセスコントロールリスト(NACL)

- セキュリティグループ(SG)

ポイント

- 1サブネットは常に1AZのみに存在

- IPv4の範囲 /16〜/28

- インスタンスを起動するときにセキュリティグループを指定しないと、そのインスタンスは VPC のデフォルトのセキュリティグループに自動的に関連付けられる

参考:https://docs.aws.amazon.com/vpc/latest/userguide/what-is-amazon-vpc.html

https://docs.aws.amazon.com/ja_jp/AWSEC2/latest/UserGuide/default-custom-security-groups.html

VPCとの接続

複数接続

| 名称 | 接続対象 | 概要 |

|---|---|---|

| Amazon VPCのVPCピアリング | VPCと他のVPC | 同じプライベートネットワークであるかのように動作 |

| AWS Private Link | VPCとAWS/オンプレミスでホストされているサービス間 | 他企業へサービスとして提供する場合、IPアドレスの重複があっても問題ない |

| AWS Transit Gateway | 中央ハブを介して VPC とオンプレミス ネットワーク | IPアドレスの重複がない場合に使用できる |

| AWS VPC Lattice | 複数のアカウントとVPCにわたるすべてのサービス | 接続、保護、監視に使用できる、完全マネージド型のアプリケーションネットワーキングサービス |

参考:

https://docs.aws.amazon.com/vpc/

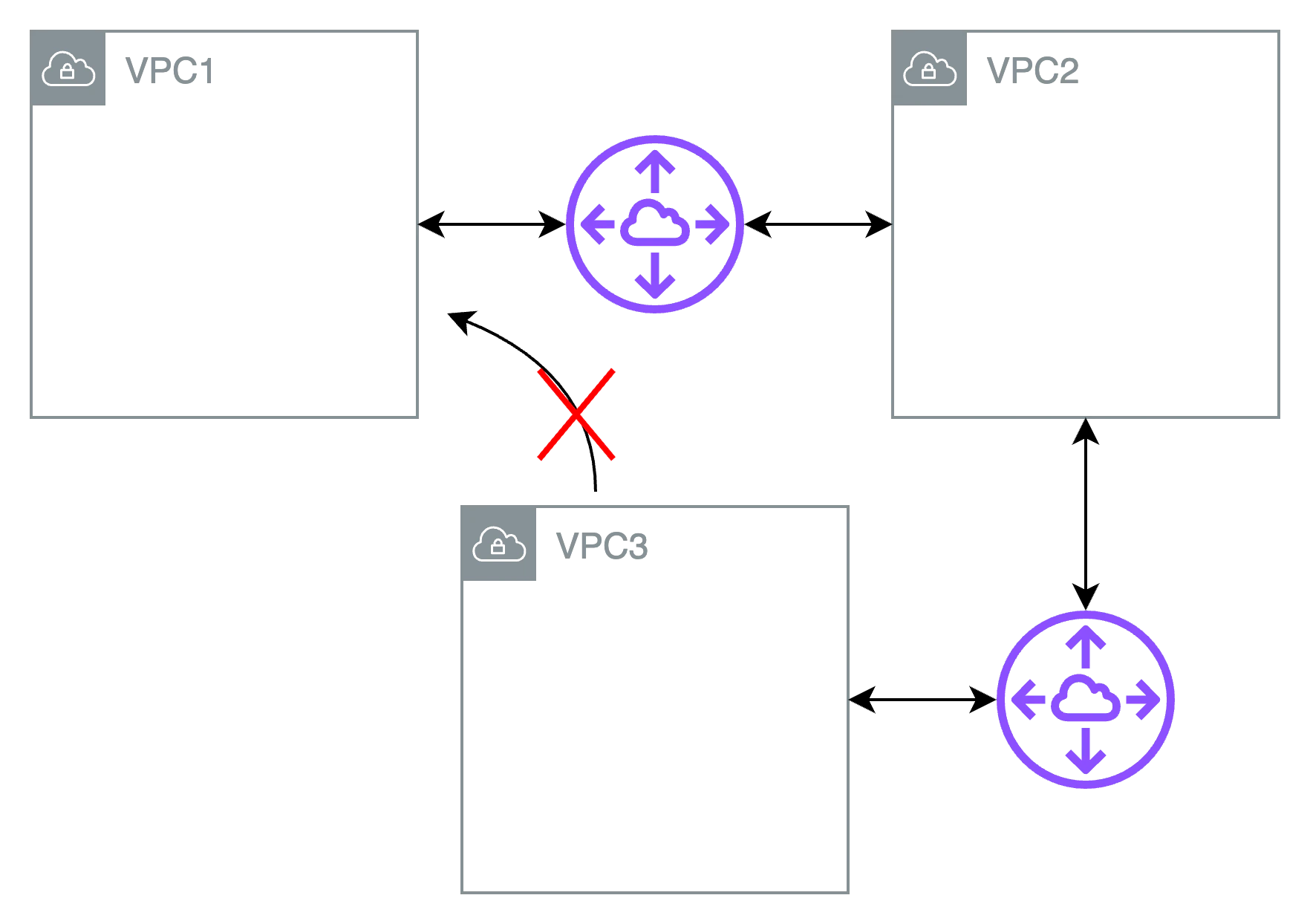

VPCピアリング

AWSの別アカウントや、リージョン間でも可能

CIDRアドレスは重複できない

VPCピアリングは双方向通信可能だが、AWS Private Linkは一方通行のみ

1対1の接続

| 名称 | 概要 | 専用ネットワーク接続か | 暗号化 |

|---|---|---|---|

| AWS Direct Connect | オンプレミスとAWSへのプライベートな専用ネットワーク接続 | ◯ | デフォルト暗号化なし |

| AWS VPN | オンプレミスとVPC間の接続 | × | あり(IPsecとTLSによるセキュアでプライベートな接続) |

AWS Direct Connect

ネットワークのスループット向上

- 専用接続(Dedicated): 単一顧客との物理イーサネット接続

- ホスト接続: パートナーがプロビジョンした物理イーサネット接続

VPN

VPCとVPNの違い=VPCはAWSネットワーク空間、VPNはネットワーク経路

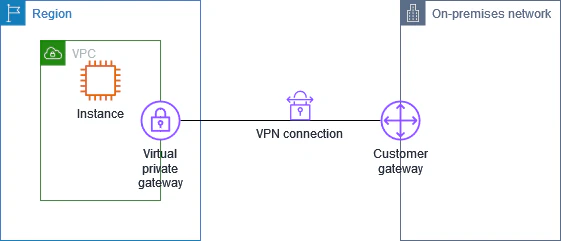

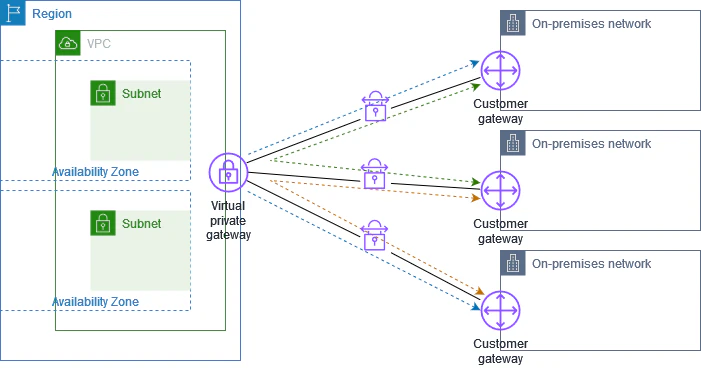

- AWS Site-to-Site VPN: 仮想プライベートゲートウェイ/トランジットゲートウェイとカスタマーゲートウェイで接続

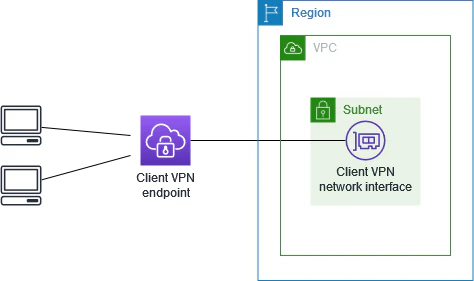

- AWS Client VPN: OpenVPNベースのVPNクライアントを使用して接続

AWS Site-to-Site VPN

AWS Client VPN

AWS VPN CloudHub

複数のAWS Site-to-Site VPN接続がある場合は、 AWS VPN CloudHubサイト間の安全な通信を提供できる

→ 便利で低コストの hub-and-spoke モデルを実装したい場合

参考:

https://docs.aws.amazon.com/vpn/latest/s2svpn/how_it_works.html

https://docs.aws.amazon.com/ja_jp/vpn/latest/clientvpn-admin/scenario-peered.html

https://docs.aws.amazon.com/ja_jp/vpn/latest/s2svpn/VPN_CloudHub.html