awsを使っていたらCloudTrailを設定しよう

CloudTrailとは

- AWS アカウントのガバナンス、コンプライアンス、運用監査、リスク監査を可能にするサービスです。(公式)

できること

- アカウントアクティビティをログに記録し、継続的に監視し、保持できます。

- SDK やコマンドラインツール、その他の AWS のサービスを使用して実行されるアクションなど、AWS アカウントアクティビティのイベント履歴を把握できます。

- このイベント履歴により、セキュリティ分析、リソース変更の追跡、トラブルシューティングをより簡単に実行できるようになります。

メリット

コンプライアンスの簡素化

- アカウント内で行われた操作のイベントログが自動的に記録および保存されるため、コンプライアンス監査を簡素化できます。

- Amazon CloudWatch Logs との統合により、ログデータを検索したり、コンプライアンス違反のイベントを特定したり、インシデントの調査と監査者の要求に対する応答を迅速化したりできます。

ユーザーとリソースのアクティビティの可視化

- AWS マネジメントコンソールでの操作と AWS API コールを記録することにより、ユーザーおよびリソースのアクティビティを把握しやすくなります。

- AWS を呼び出したユーザーとアカウント、呼び出し元 IP アドレス、および呼び出し日時を特定できます。

セキュリティのオートメーション

- セキュリティの脆弱性を引き起こす可能性のあるイベントが検出されたときに実行されるワークフローを定義できます。

- 例えば、 Amazon S3 バケットを公開する API コールが CloudTrail によってログに記録されたときに特定のポリシーをそのバケットに追加する、というワークフローを作成できます。

利用してみる

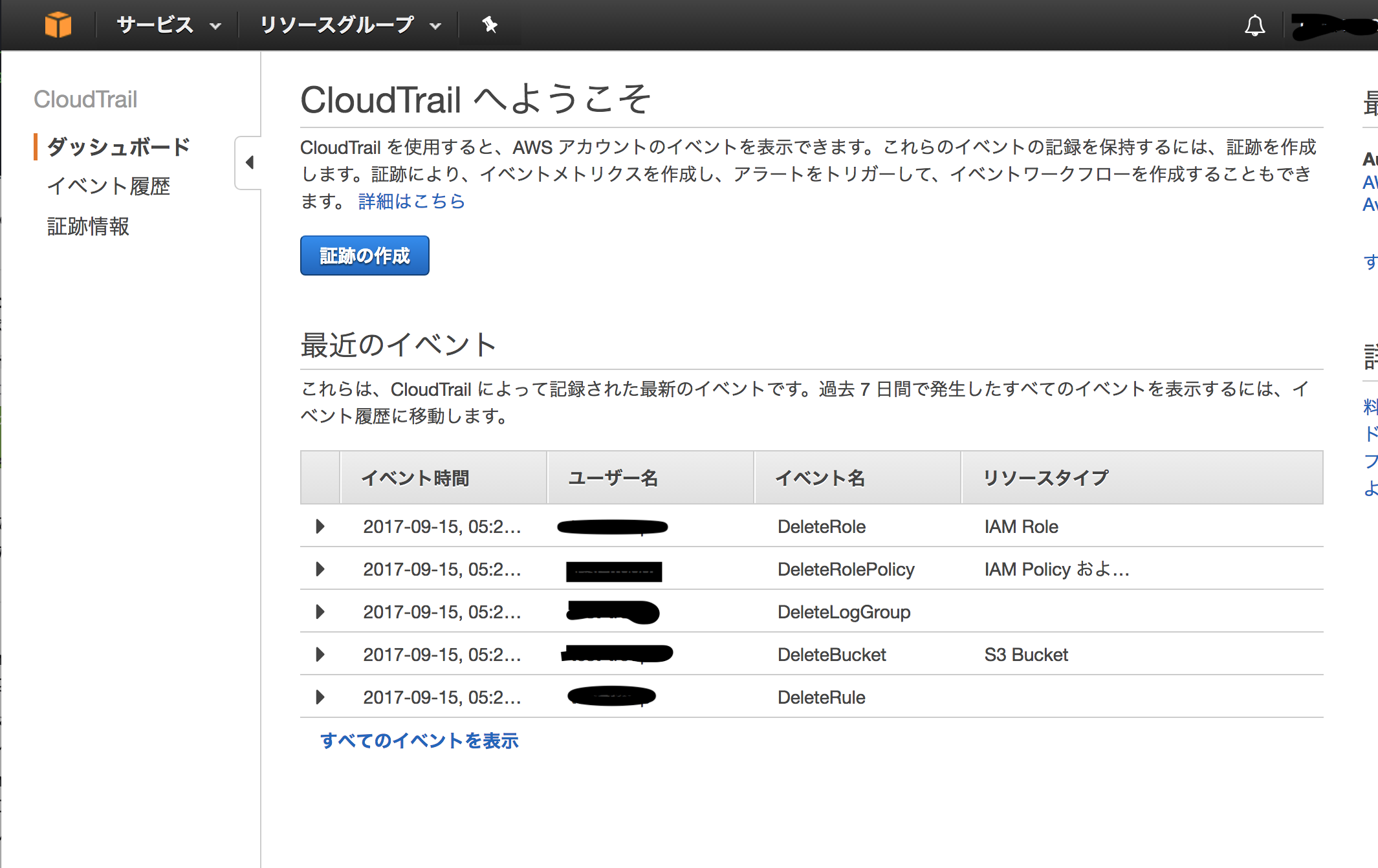

- CloudTrailにアクセスするとすでにログが記録されているのがわかります

- 誰が何時に何の操作をしたのかがわかります

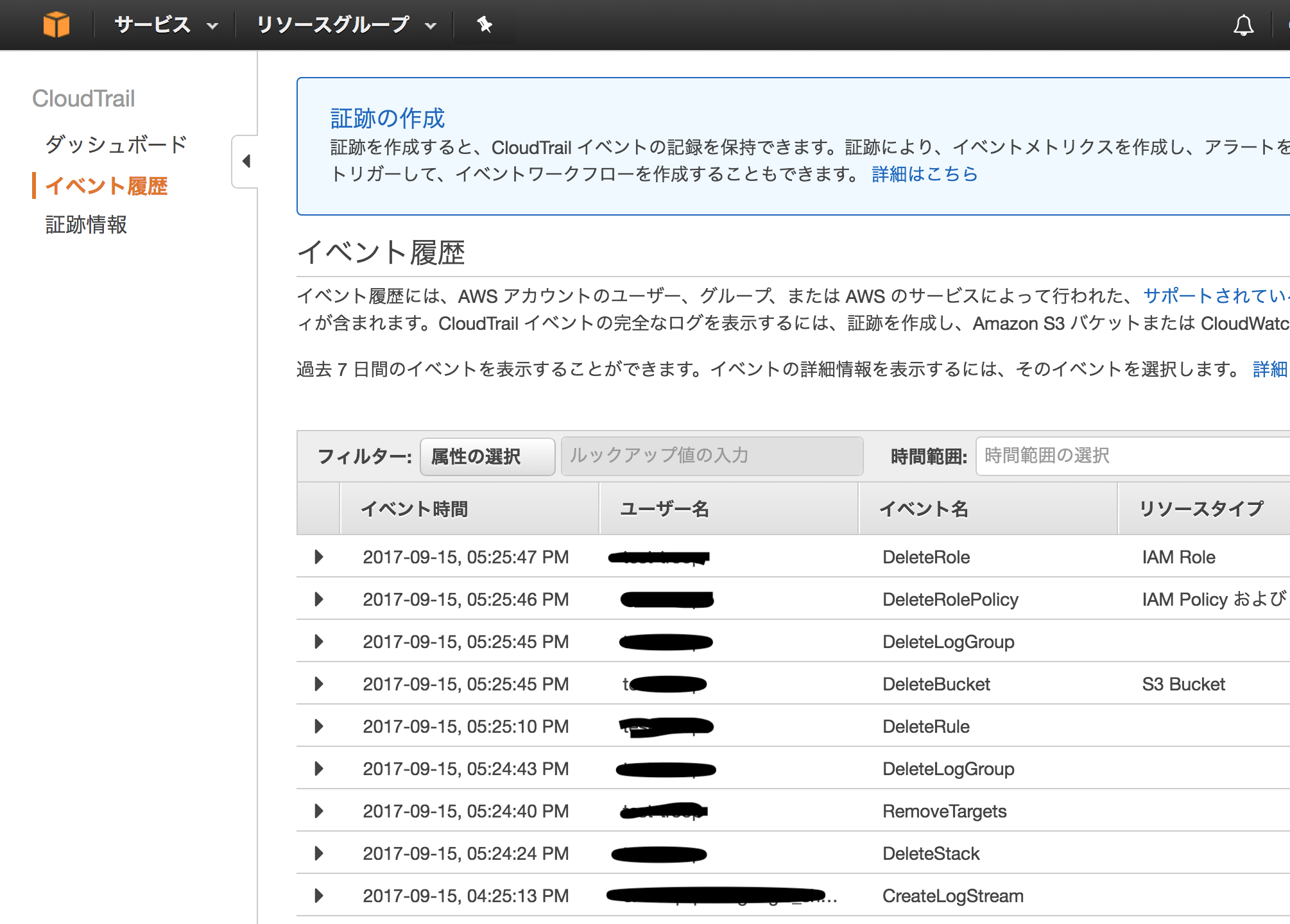

- すべてのイベントを表示してみると

- 7日以上のログを保存する場合や、アラートを飛ばしたいときは「証跡情報を作成」します

- s3バケットなどを細かく設定できます!!!!!!

料金

-

WS CloudTrail を使用すると、サポートされたサービスの作成、変更、削除のオペレーションに関する過去 7 日間分のアカウントアクティビティの表示とダウンロードを無料で実行できます。

-

証跡情報を作成する際に AWS CloudTrail からの課金は発生しません。CloudTrail の証跡を作成すると、Amazon S3 バケットに 2 種類のイベントを送信できるようになります。

-

詳しくは公式の料金表へ

サポートされているサービス

ほとんどサポートされていますね

- AWS Marketplace

- Amazon Athena

- Amazon CloudSearch

- Amazon EMR

- AWS Data Pipeline

- Amazon Kinesis Firehose

- Amazon Kinesis Streams

- Amazon QuickSight

- Amazon API Gateway

- Amazon Elastic Transcoder

- Amazon Elasticsearch Service

- Amazon Simple Workflow Service

- AWS Step Functions

- Amazon Machine Learning

- Amazon Polly

- Amazon WorkDocs

- アプリケーションの Auto Scaling

- Auto Scaling

- Amazon EC2 Container Registry

- Amazon EC2 Container Service

- AWS Elastic Beanstalk

- Amazon Elastic Compute Cloud

- Elastic Load Balancing

- AWS Lambda

- Amazon Lightsail

- Amazon DynamoDB

- Amazon ElastiCache

- Amazon Redshift

- Amazon Relational Database Service

- Amazon WorkSpaces

- AWS CodeBuild

- AWS CodeCommit

- AWS CodeDeploy

- AWS CodePipeline

- AWS CodeStar

- Amazon GameLift

- AWS IoT

- AWS Application Discovery Service

- AWS CloudFormation

- AWS CloudTrail

- Amazon CloudWatch

- Amazon CloudWatch Events

- Amazon CloudWatch Logs

- AWS Config

- AWS マネージドサービス

- AWS OpsWorks

- AWS OpsWorks for Chef Automate

- AWS Organizations

- AWS Service Catalog

- Amazon Simple Email Service

- Amazon Simple Notification Service

- Amazon Simple Queue Service

- AWS Database Migration Service

- AWS Server Migration Service

- Amazon Cognito

- AWS Device Farm

- Amazon CloudFront

- AWS Direct Connect

- Amazon Route 53

- Amazon Virtual Private Cloud

- AWS Certificate Manager

- Amazon Cloud Directory

- AWS CloudHSM

- AWS Directory Service

- AWS Identity and Access Management

- Amazon Inspector

- AWS Key Management Service

- AWS Security Token Service

- AWS WAF

- Amazon Elastic Block Store

- Amazon Elastic File System

- Amazon Glacier

- Amazon Simple Storage Service

- AWS Storage Gateway

- AWS Personal Health Dashboard

- AWS サポート

サポートされていないもの

サポートされていないものもありますので注意が必要です。

Amazon AppStream

Amazon AppStream 2.0

Amazon Connect

Amazon Lex

Amazon Mobile Analytics

Amazon Pinpoint

Amazon Rekognition

Amazon WorkMail

AWS Batch

AWS Greengrass

AWS Shield

AWS Snowball

AWS X-Ray

Amazon Chime

Amazon WorkSpaces Application Manager

AWS Artifact

AWS Mobile Hub

AWS Snowball Edge

AWS Snowmobile

AWS Trusted Advisor

便利なリンク先

こちらいろいろやっていらっしゃる方がいます

- AWSの操作履歴を記録するCloudTrailを試してみた

- EC2インスタンスを消したのは誰?AWS CloudTrailを使って犯人を捜せ!

- AWS管理コンソールの不正ログインをCloudTrail と CloudWatch Logsで検知する

- CloudTrailが記録するConsoleLoginイベントについて

まとめ

- これでアカウントのガバナンス、コンプライアンス、運用監査、リスク監査を可能になりました。

- 案外かんたんなので、設定触ってみることをおすすめします!