前回のおさらい

- 前回からだいぶ時間たっちゃいました。。忘れている方は以下をご参考ください。

- SOARやろうぜ!無償のPhantom Community版使って。~App設定編~

- さあいよいよPlaybookを作成してオーケストレーションさせます!

本記事のスコープ

- Phantomの理解とインストール

- 実現したいPlaybookのサンプルを選択

- 必要となる連携Appを設定

- Playbookを編集 ←ここ

- Playbookを実行 ←ここ

想定シナリオとワークフロー

Webサイトに対する不正アクセス元IPの調査

-

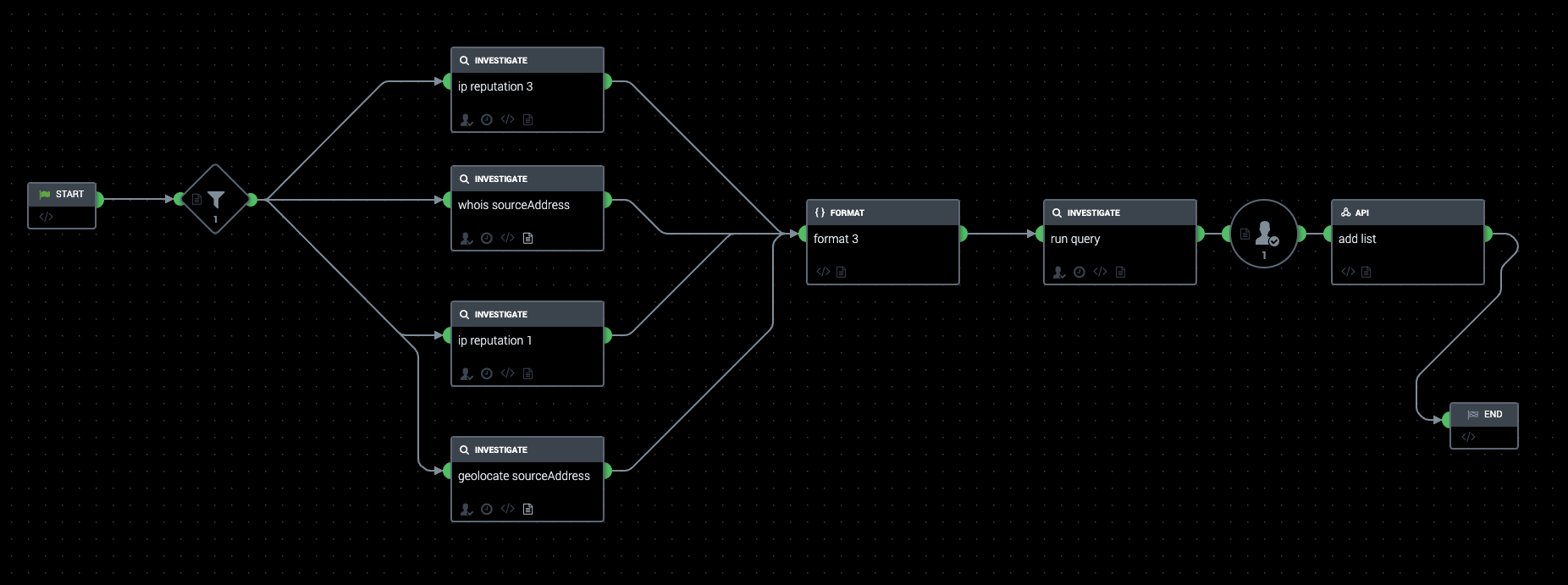

想定ワークフロー

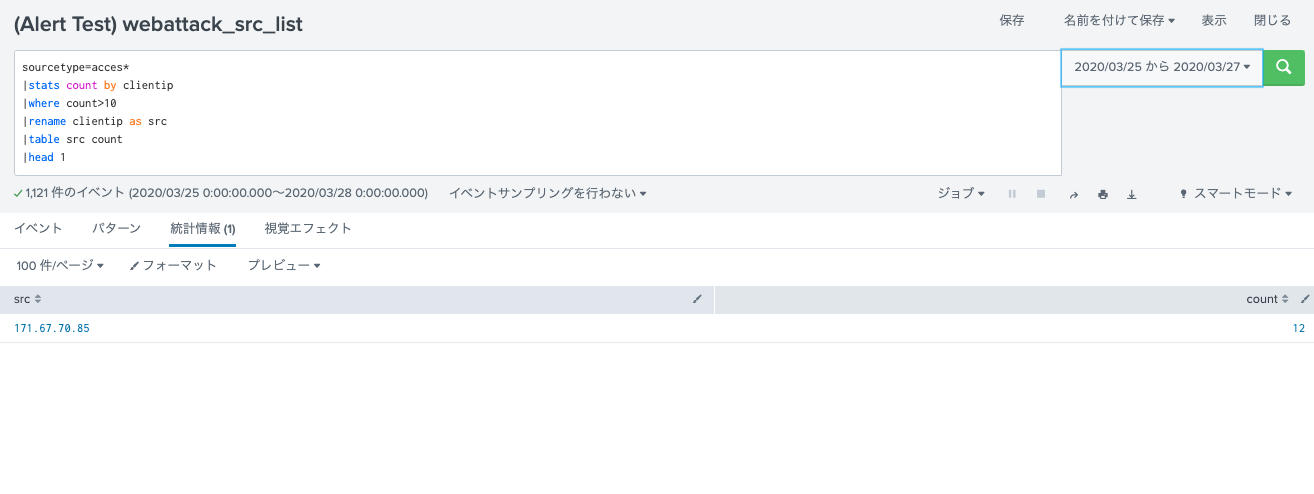

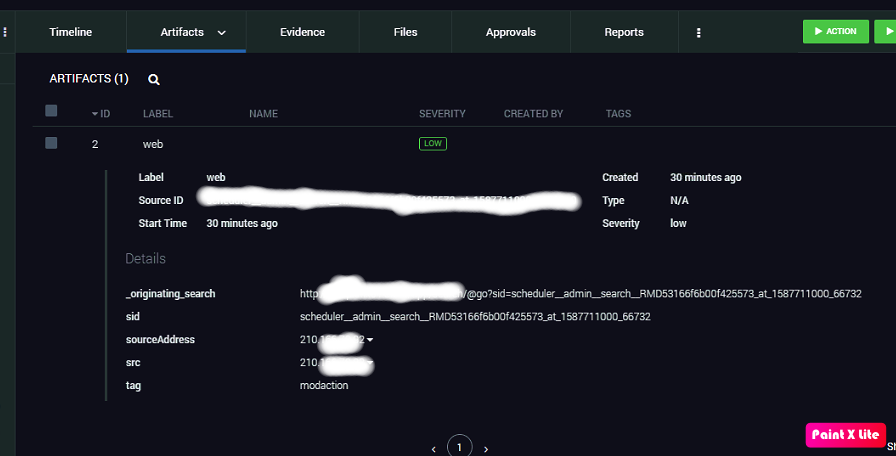

- Webアクセスログに残ったアクセス元SrcIP情報をSplunkで検知しアラートをphantomに連携

- SrcIPをVirusTotalのIP Reputationでチェック

- SrcIPをwhoisデータベースにてチェック

- Splunk内のWebアクセスログを表示し(UserAgentやuri_pathを確認)

- アナリストがチェックして対応決定

- Network機器にてIPアドレスblockリストに登録

Playbookを編集

- ゼロからPlaybookを作ると理解が進むが、まずは↑のplaybookをインポートしてもらい編集モードで見てもらうほうが楽です

- playbookはこちらに。

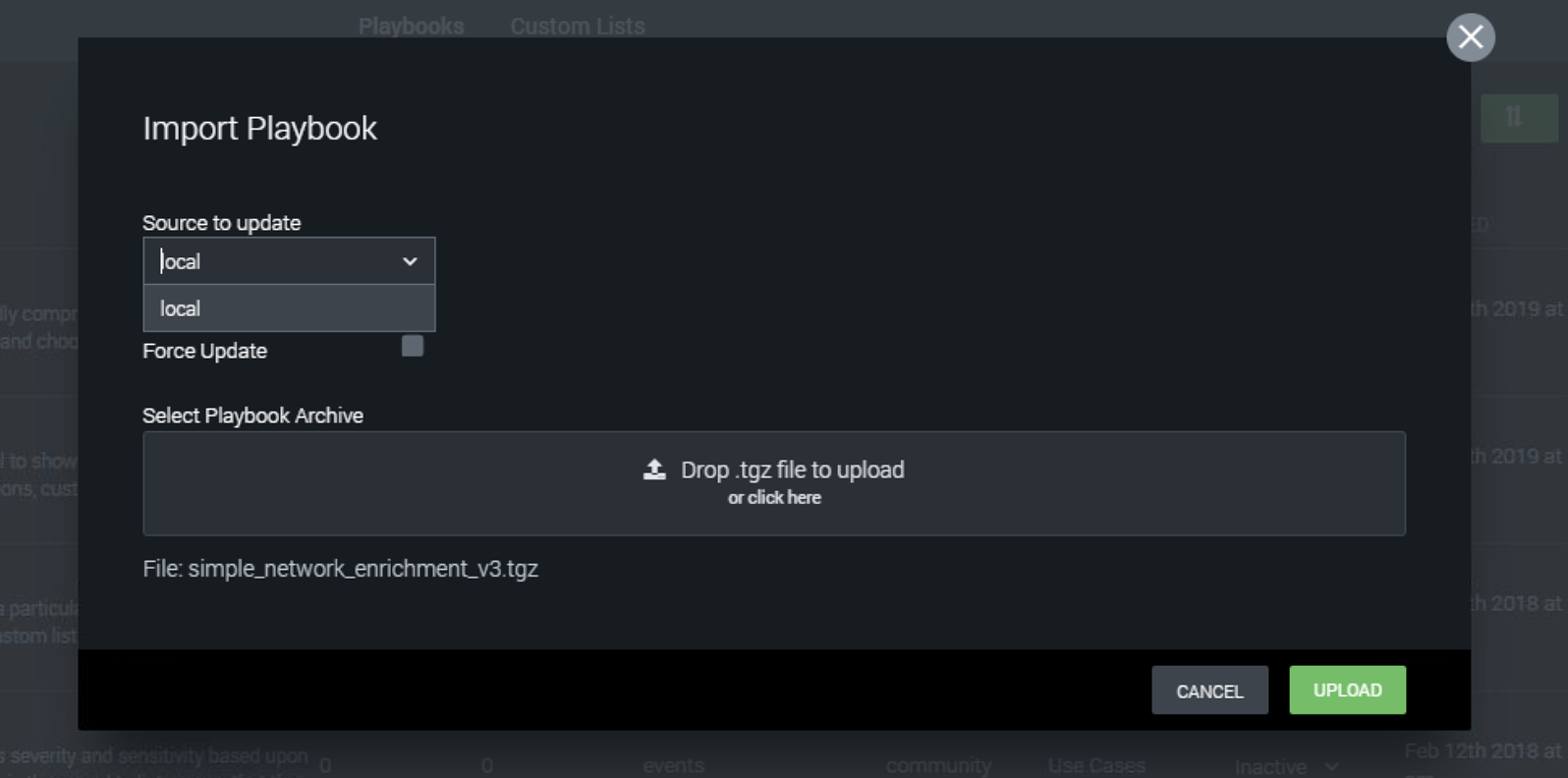

- tgzファイルをDL後、

Phantom4.6以降のバージョンで利用してみてください。 - Playbookメニュー右端から2つ目のインポートを選択

- phantom内のlocal repoにUPLOAD

- Import成功

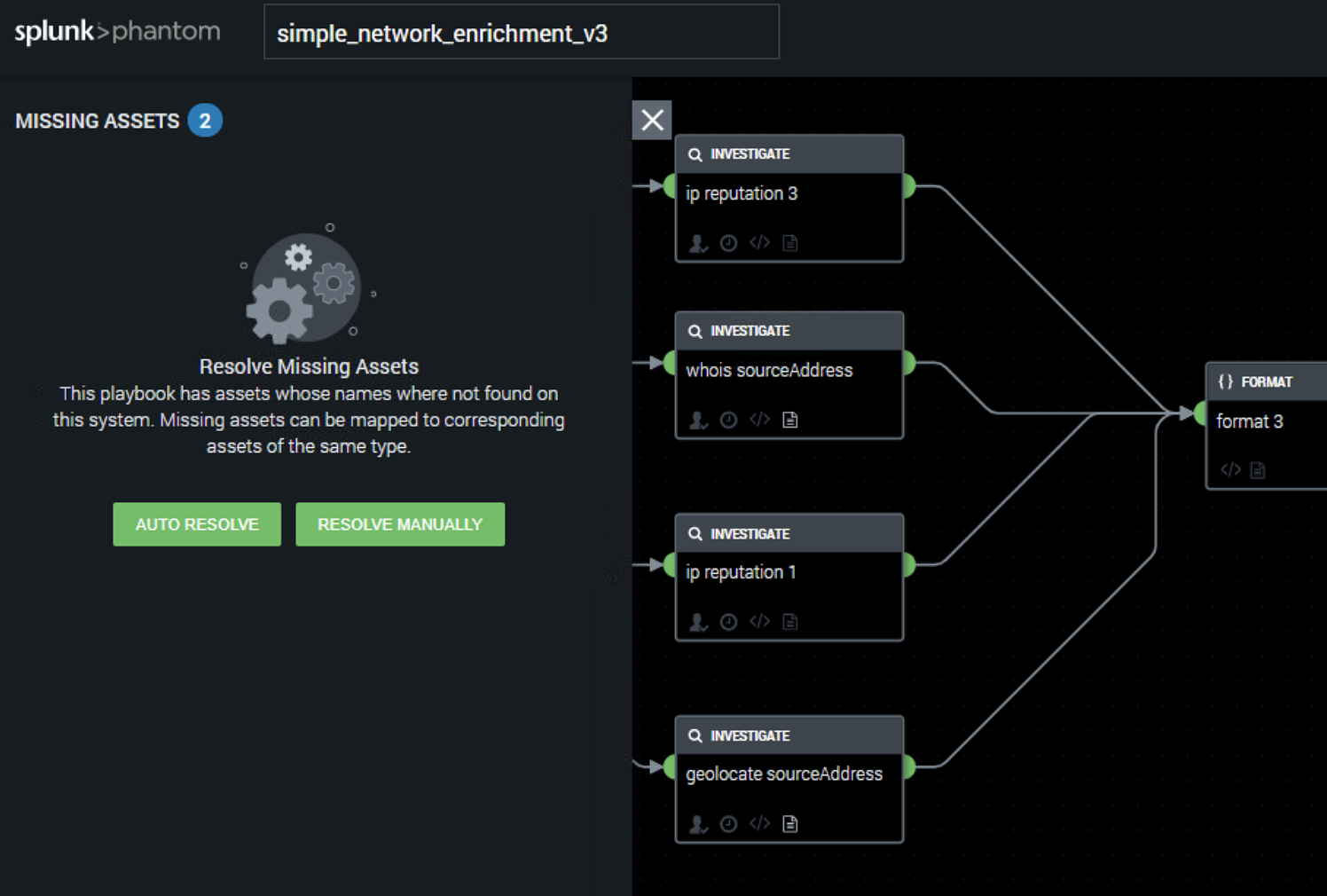

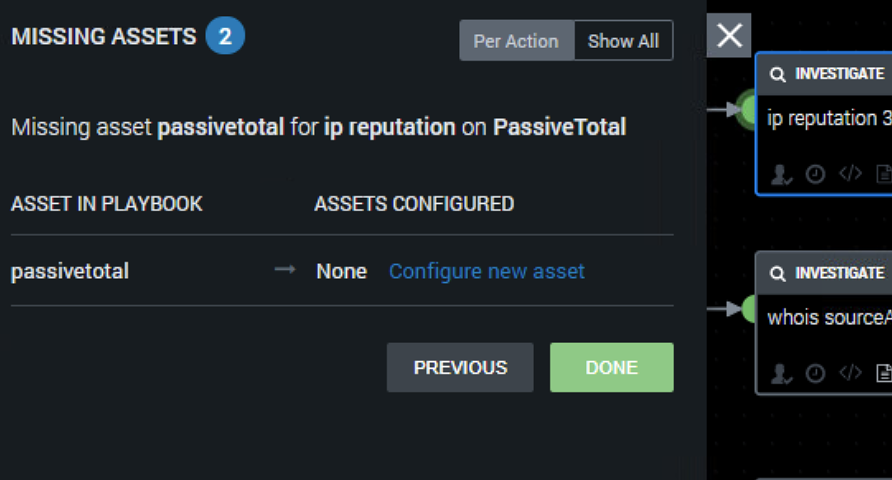

- Playbookを開くと、MISSING ASSETSが表示されています。これは利用するPlaybookに必要なAppの設定情報(Asset)がない場合に出てきます。

- RESOLVE MANUALYを選んで1つ1つのアクションとAppを紐付けていきます。

- この場合、SplunkサーチAppとPassiveTotal Appが不足していたのでAppを作成してplaybookに関連づけていきます

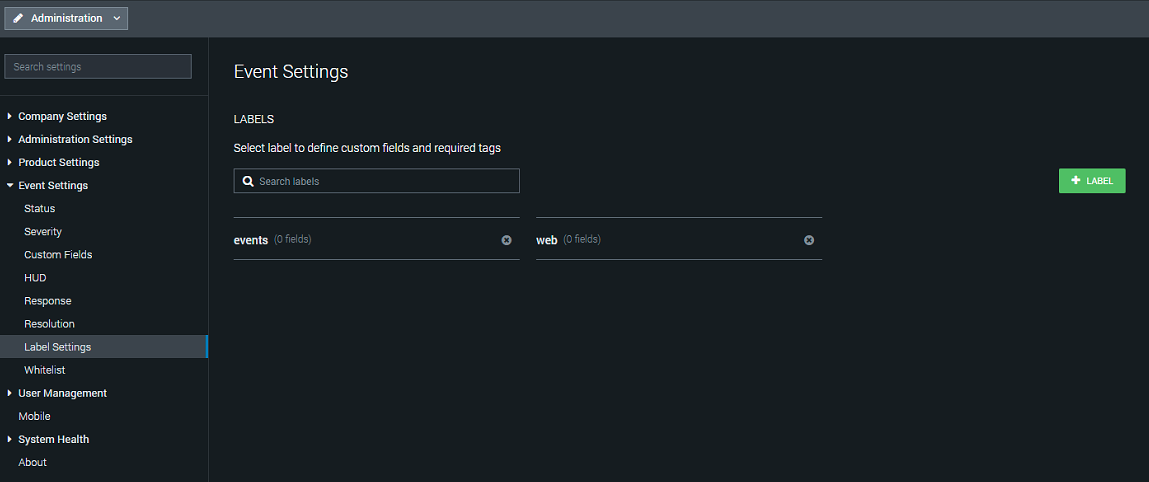

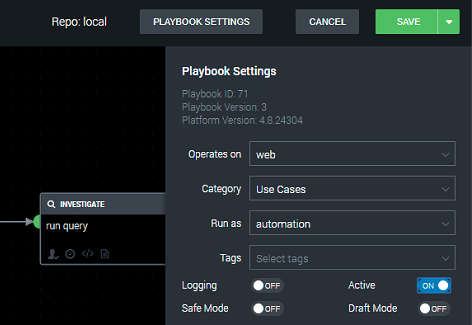

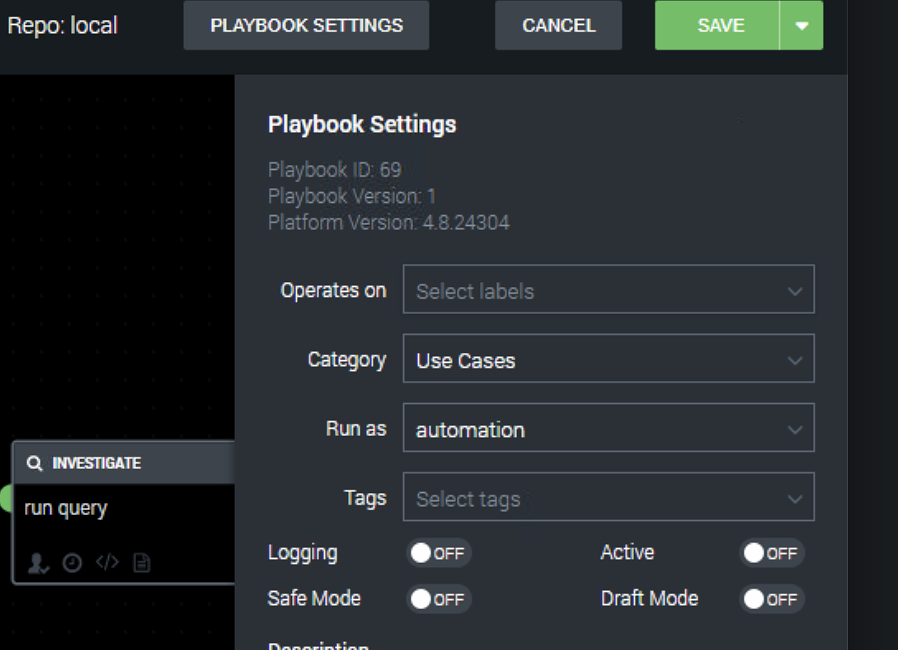

- 警告をあらわすアイコンがなくなればPlaybookは修正完了。PLAYBOOK SETTINGにて、Operates on欄にてラベルを選択します。

- ラベルは、Splunkから飛ばして連携する際のアラートと合わせる必要があります。

- Splunk側の設定の前に、Phantom内に新たなラベル(web)を作成しておきます。

-

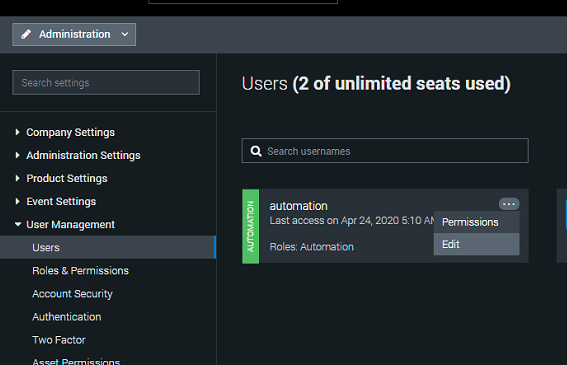

そしてPhantomのAPIの口をあける設定をしておきます。下記メニューにてautomationユーザをEditします。

-

中段のREST APIトークンを後ほどSplunk側で設定しますのでコピー

-

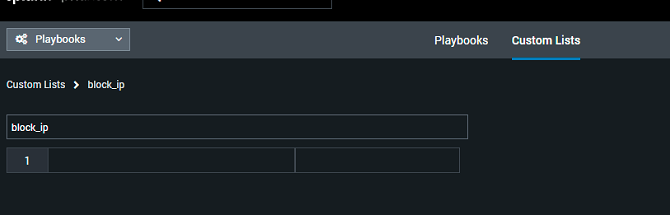

最後に。Playbook内のアクションにて不審なIPアドレスをblock_ipリストに追記します。事前にblock_ipリストの箱を作成しておきます。

Splunkのアラート連携設定

-

アラートを飛ばすSplunkに以下のAppをインストールします。

-

Phantom関連のAppは紛らわしい名前で4つ近くありますが、アラート連携に使うのはこちらです。

-

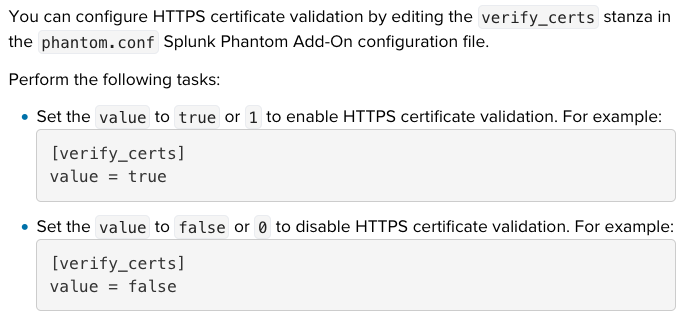

まずPhantomのAPI連携をするのですが、SSL証明書のVerifyを無効にします。(テスト利用のため)

-

ここではSplunkにCLIアクセスしてlocal/phantom.confを修正する必要があります。詳細はこちらご参考ください

-

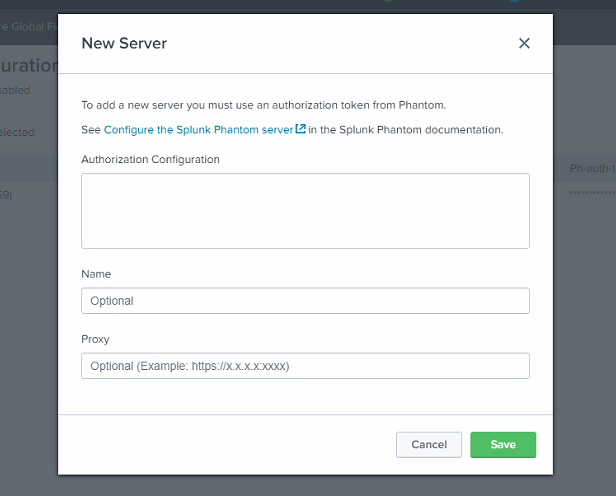

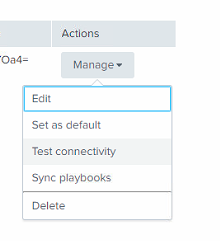

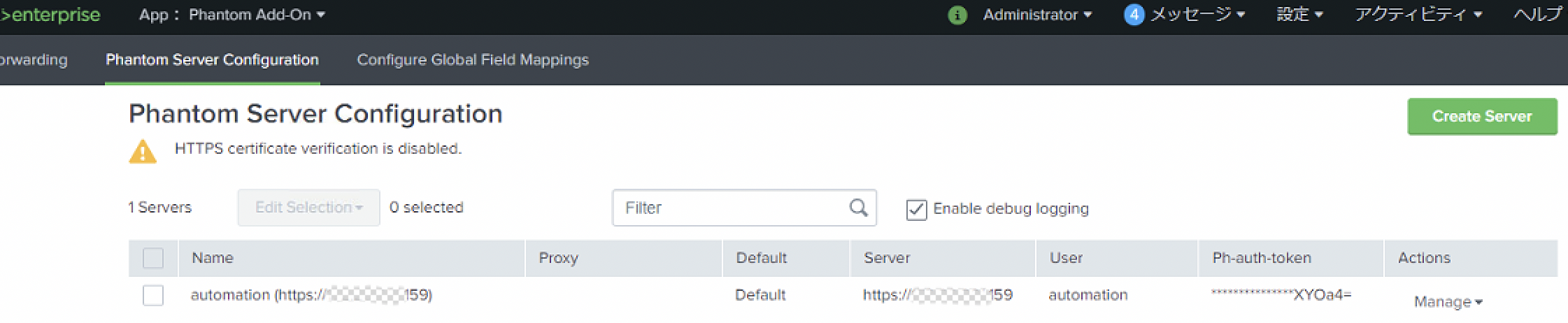

続いてSplunkとPhantomをAPI連携させます。設定方法詳細はこちら

-

設定がすむとサーバリストが表示されます。

-

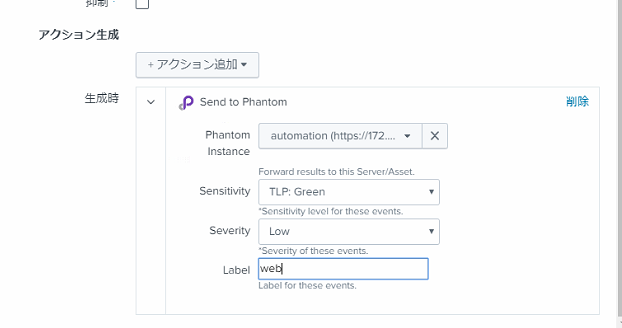

Splunkのアラートを作成しアラートアクションにPhantomを設定します。

-

アラートアクションにてSend to Phantomを選択し、設定したPhantom Instanceを選び、LabelにWebと記入し保存。

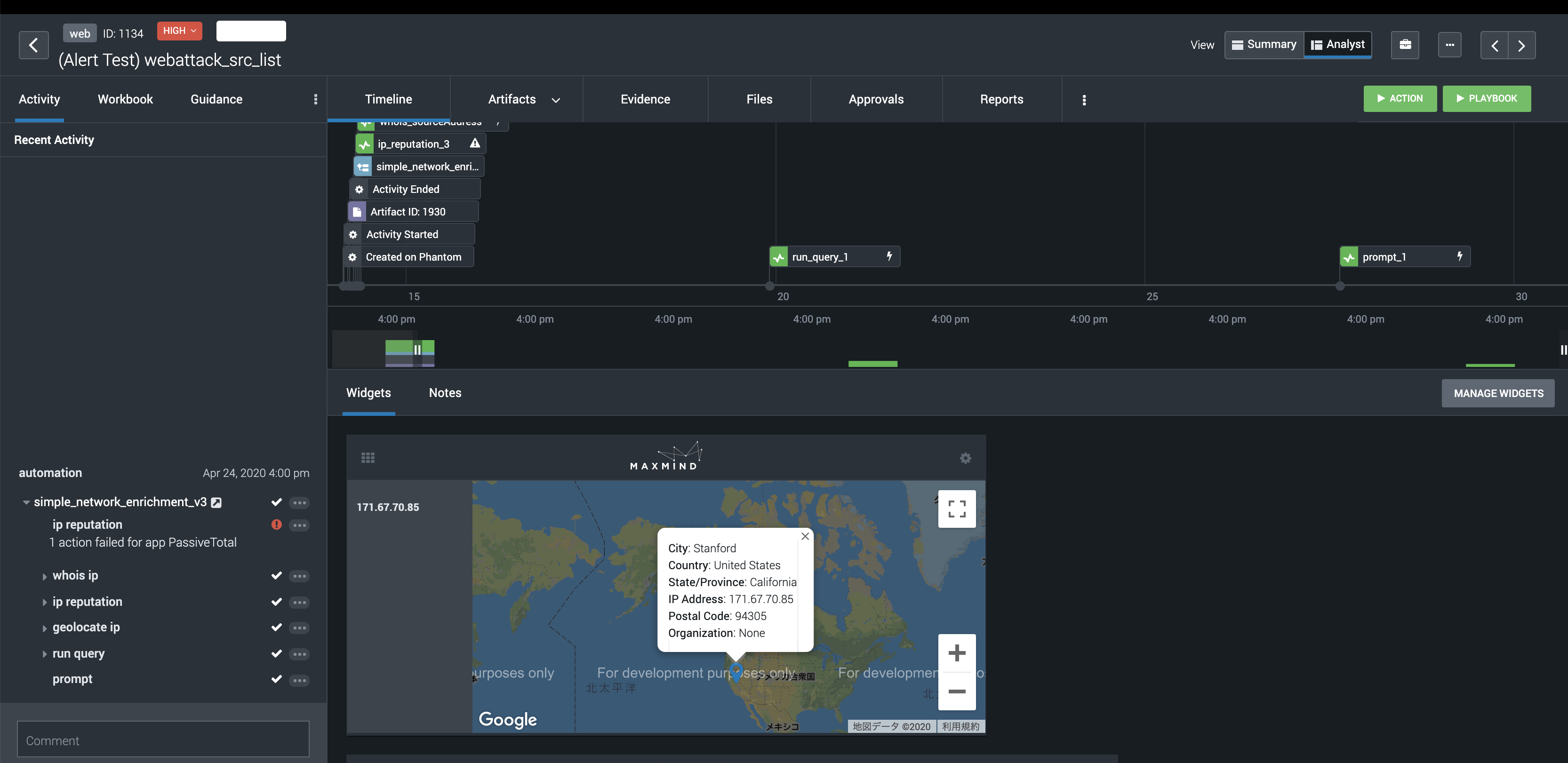

Playbookを実行

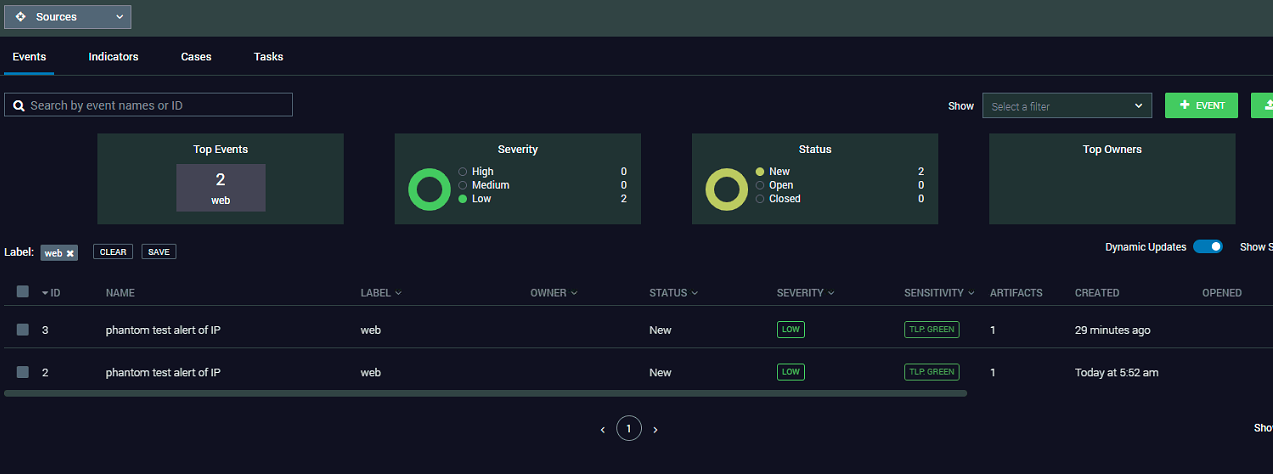

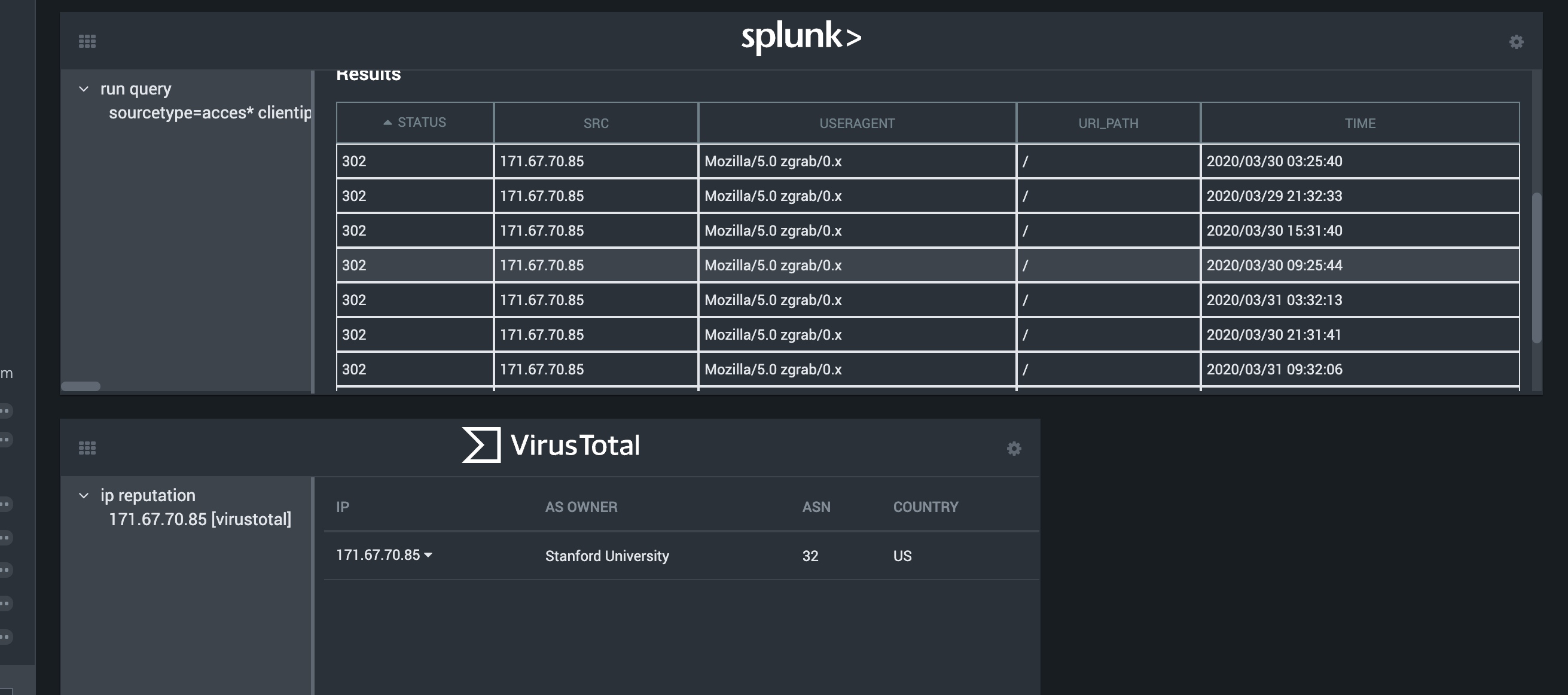

- Splunkからアラートが連携されているとWebタグのイベントが出てくるはずです

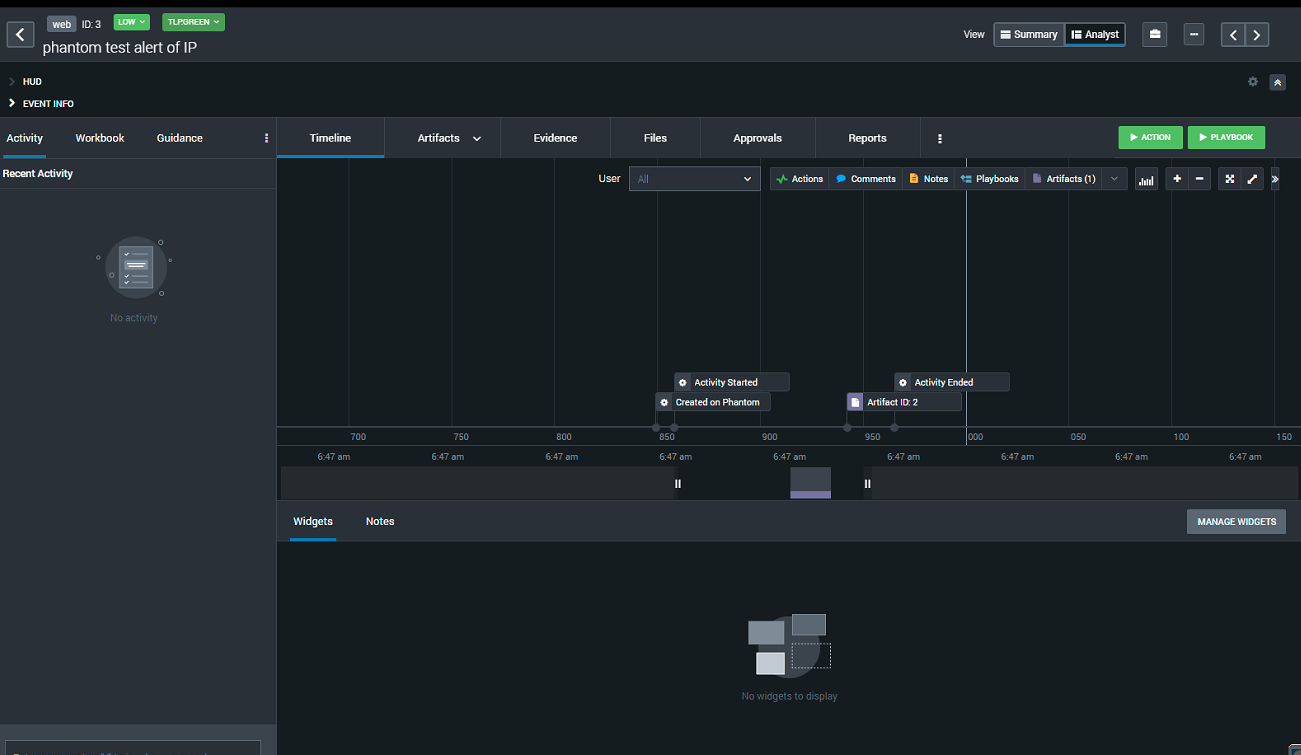

- アクションが順番に実行されていきみるみる結果がそろっていく

- Splunkサーチ結果も表示されている(ここは皆さんサーチ結果が取得できずに何もでないと思われます)

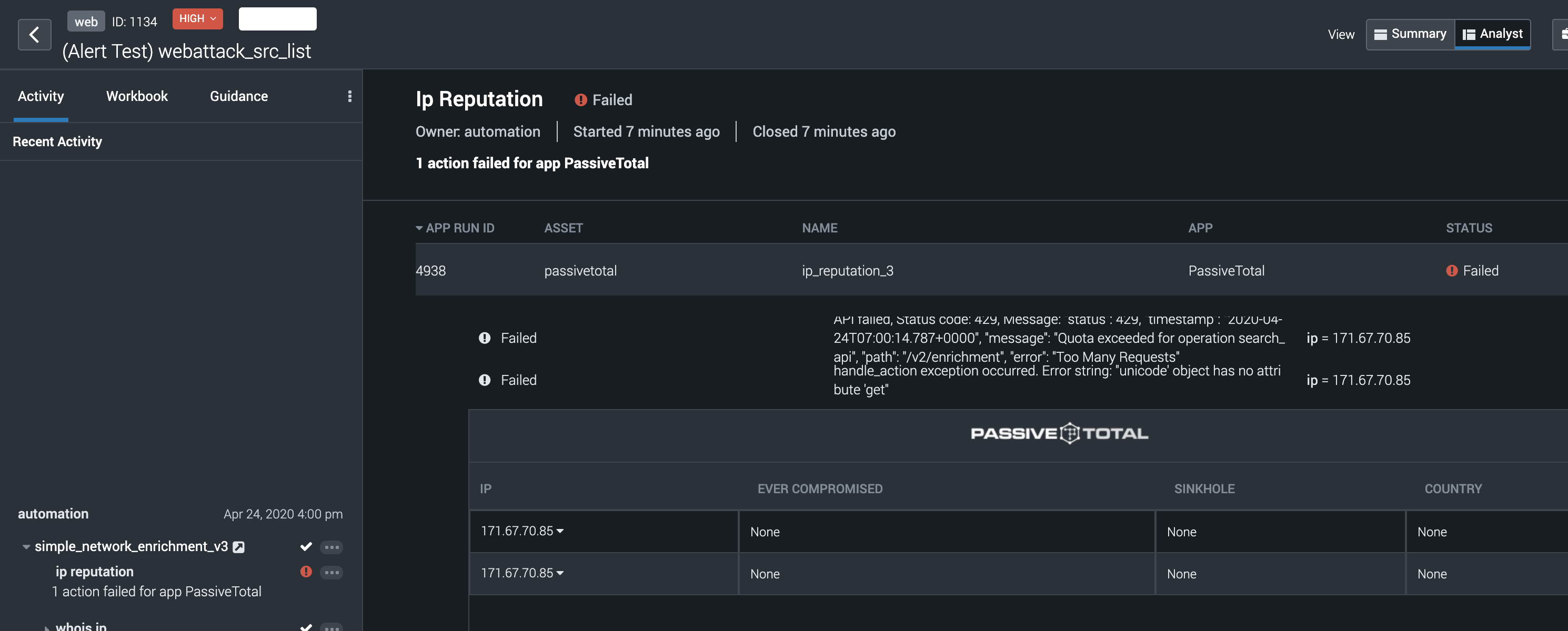

- エラーが出ていてもポチポチおしていけば原因はわりとすぐに分かる

- Passive TotalのCommunity API制限にかかってしまった模様。

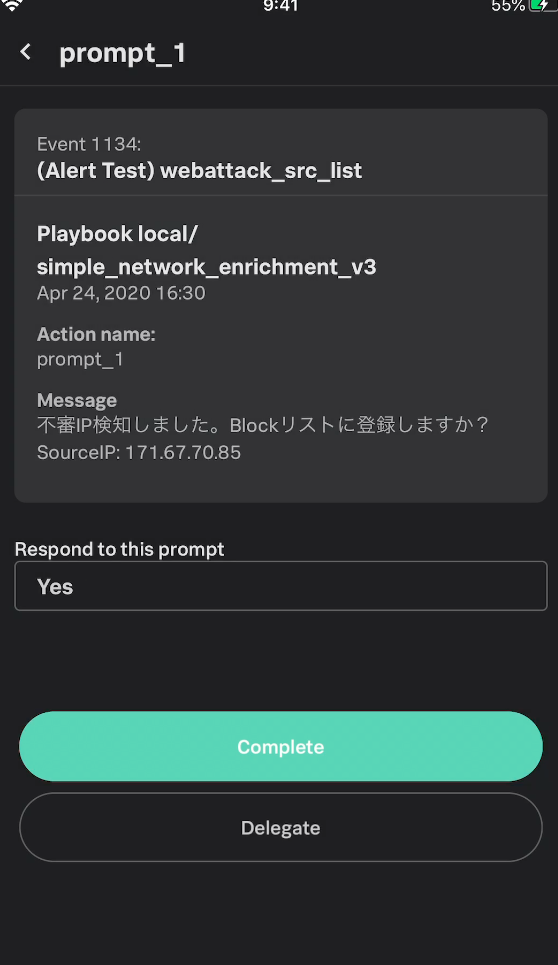

そしてSplunk Mobileで実行結果の確認&承認を実行!

- Splunk Mobileとの連携も楽!iOSにアプリをインストールさせて連携すればいつでもどこでもPhantomを操作可能

-

セットアップ手順はこちら

今後は

- 数ヶ月前に以下を書いていたときから心象がかわって、なぜかWebサイトへの不正アクセスIP調査playbookの作成になってしまいました。。

- 次はエンドポイント周りに対する新たなPlaybookを作成した場合に共有していきたいと思います!