はじめに

みなさんは、「セキュリティツール」と聞いて、どのような製品を思い浮かべますか?

ほとんどの方が、頭に思い浮かべるのは、FW、IDS、IPS、EDR、SIEMといった製品ではないかと思います。

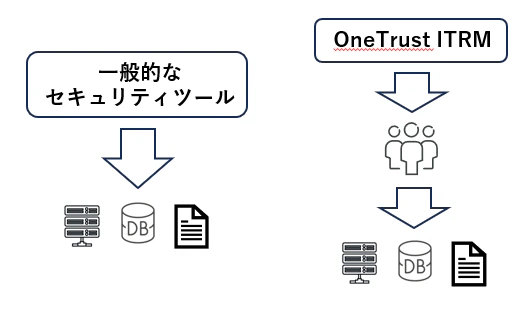

OneTrust IT Risk Management (ITRM) は、セキュリティツールのひとつでありながら、それらとはまったく異なるアプローチを取ります。

(同時に、それがOneTrust ITRM を理解しづらいくしている原因でもあります。)

具体的には、どういうことなのでしょうか?

上記の一般的なセキュリティツールが、ITインフラ、ソフトウェア、PC、ファイル、コードといったIT資産に直接働きかけることで、その状態、設定、挙動(振る舞い)を監視・制御し、それによりセキュリティの向上を実現するのに対し、OneTrust ITRM は、それらのIT資産を管理している何か(主に「人」)に働きかける(主に「質問票などで情報を取得する」)ことにより、セキィリティの向上を実現します。

こう聞くと、直接情報が取得できる一般的なセキュリティツールと違い、中間に人手を介した情報収集が入るだけで、非効率的になるだけなのではと感じてしまうかと思いますが、実際にはそうではありません。

具体的に言うと、下記のような項目は、IT資産から直接取得するのは大変難しいのです。

・ 何の目的で使用されているか?

・ 利用者は誰か?(社内のどの部署か?社外も含むか?)

・ どのようなデータを取り扱っているか?

・ 誰が管理しているか?(社内か委託先か?)

・ 物理的にどのにあるのか?

・ その場所は施錠等により安全に管理されているか?

・ 設定情報(コンフィグ等)は安全に管理されているか?

等々

上記以外にも、IT資産の設定次第で、IT資産から直接取得できる方法がある場合でも、直接取得できるように設定するということは、外部からアクセスできる手段を作るということであり、セキュリティ的なリスクが大きく、推奨されることではないという場合も多々あると思います。

(ログイン・パスワード・ポリシーの設定等)

つまり、誤解を恐れずに言えば、セキュリティの向上において、IT資産から直接取得できる情報には限界があるのです。

では、一般的なセキュリティツールには、意味がないのかと言えば、もちろんそうではありません。

大事なのは、目的の違いです。

OneTrustは、IT資産やその中のデータがどのように管理されていて、どのような状態にあるのかを把握することを最初の重要なステップにしています。

(それを元に対策を実施しますが、こちらも直接IT資産に働きかけるのではなく、それを管理している人に対応を働きかける手法を取ります。)

その性質上、中間の管理者を信頼する必要がありますし、リアルタイム性はありません。ただし、全体像を把握することができます。

それに対し、一般的なセキュリティツールは、IT資産やその中のデータから直接情報を取得することで、より確度の高い情報を得ることができますし、高いリアルタイム性を持ちます。

そして何より、IT資産やその中のデータを直接制御することで、セキュリティ事故を未然に防ぐことができます。

(IT資産やその中のデータの在り方そのものを制御することができます)

つまり、目指しているものがまったく違うということであり、どちらか片方だけでいいということにはならないのです。

OneTrust とは?

OneTrust は、Inc.500 が実施する「最も急成長した企業」において2020年に1位を獲得した米IT企業でも注目株のスタートアップです。(その他 Forbes Cloud 100 等でも高い評価を得ています)

OneTrust社は、個人情報保護対応を効率化・自動化するためのソリューションを提供するデータプライバシー(プライバシーテック)の領域にて、非常に大きな強みを持ったSaaS 製品を提供しており、それらは、ガートナー、フォレスターといった評価機関をはじめ、世界的に非常に高い評価を得ています。

近年は、サードパーティ・リスク管理やITセキュリティ・リスク管理といったデータプライバシー以外のGRC領域でも幅広いソリューションを展開しており、そのひとつである ITセキュリティ・リスク管理の分野でも高い評価を得ています。

(※ 「IT Vender Risk Management OneTrust Gartner」でググると出てきます。)

OneTrust ITRM の詳細

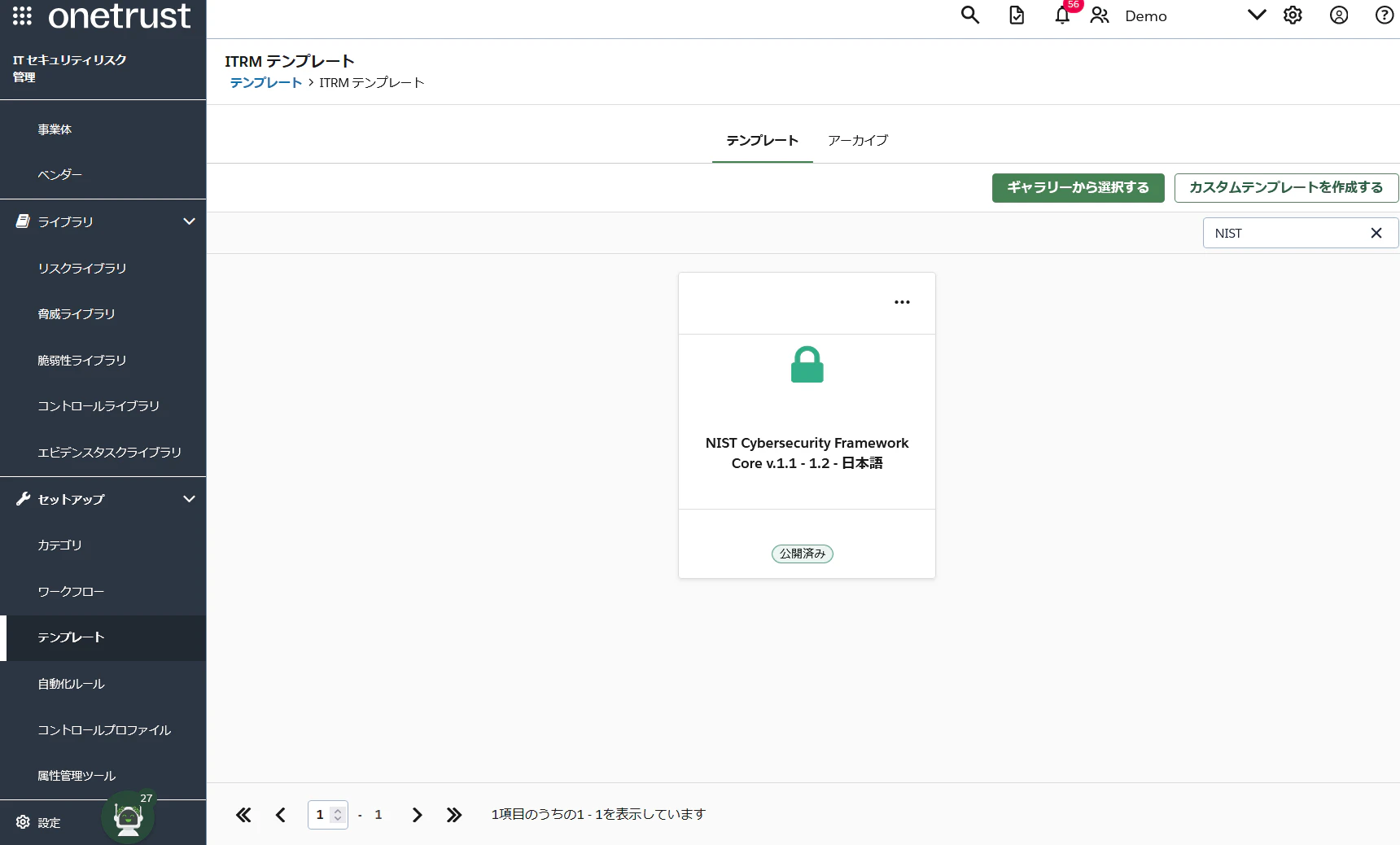

今回は、OneTrust の IT Risk Management (ITRM) 上で、サイバーセキュリティの代表的なフレームワークである NIST Cyber Security Framework を実践してみます。

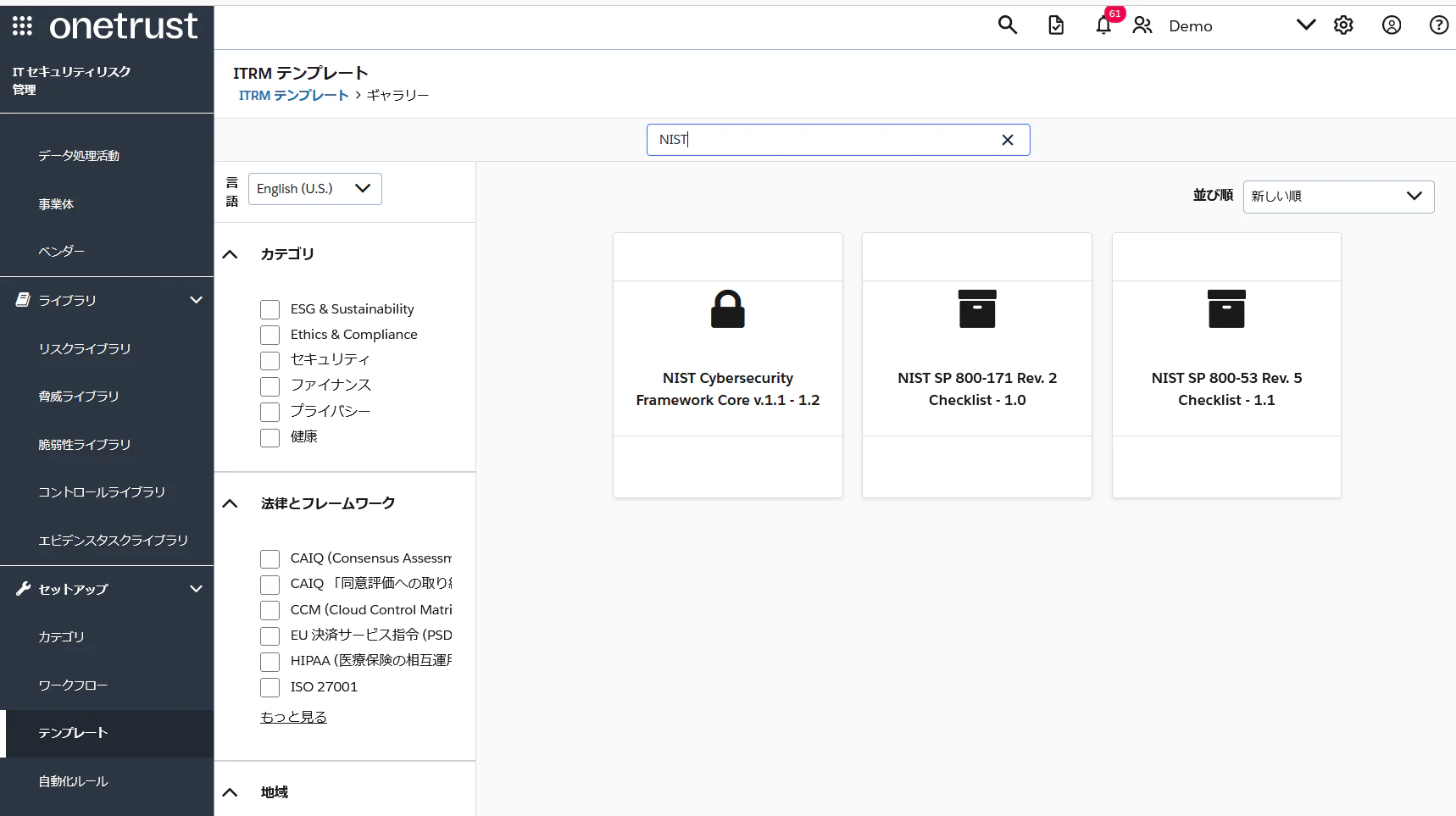

評価の開始

OneTrust の強みのひとつは、各国のプライバシーに関する法規制やISO 等の各種フレームワークに対応する質問票の雛型が事前定義済みのテンプレートとして登録されていることですが、そのなかにサイバーセキュリティや NIST に関するものも含まれています。(下図参照)

ただ、残念ながら、NIST に関する質問票には日本語版がないため、今回は、我々(TrustNow)にて日本語に翻訳したものを使用します。(下図参照)

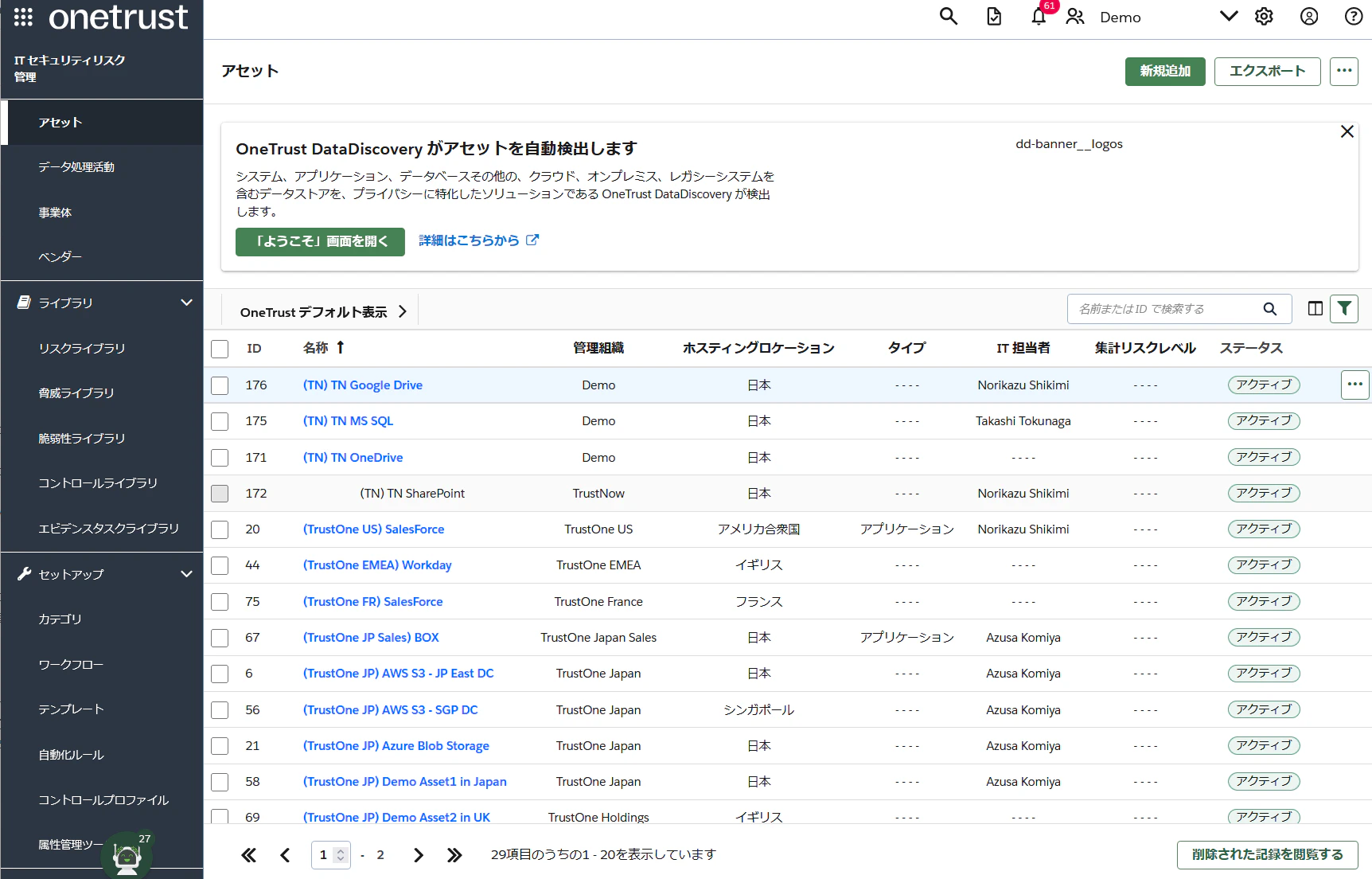

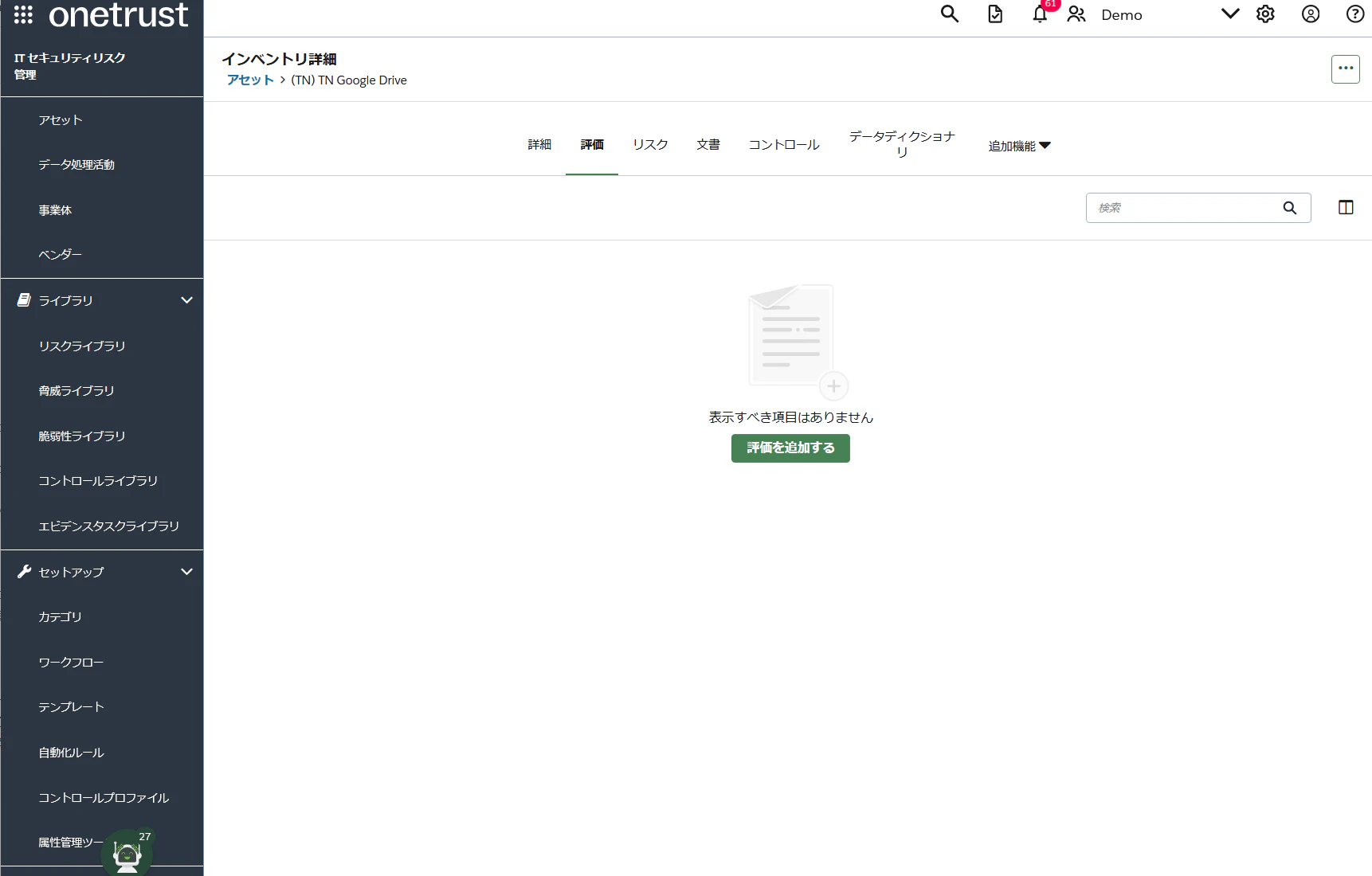

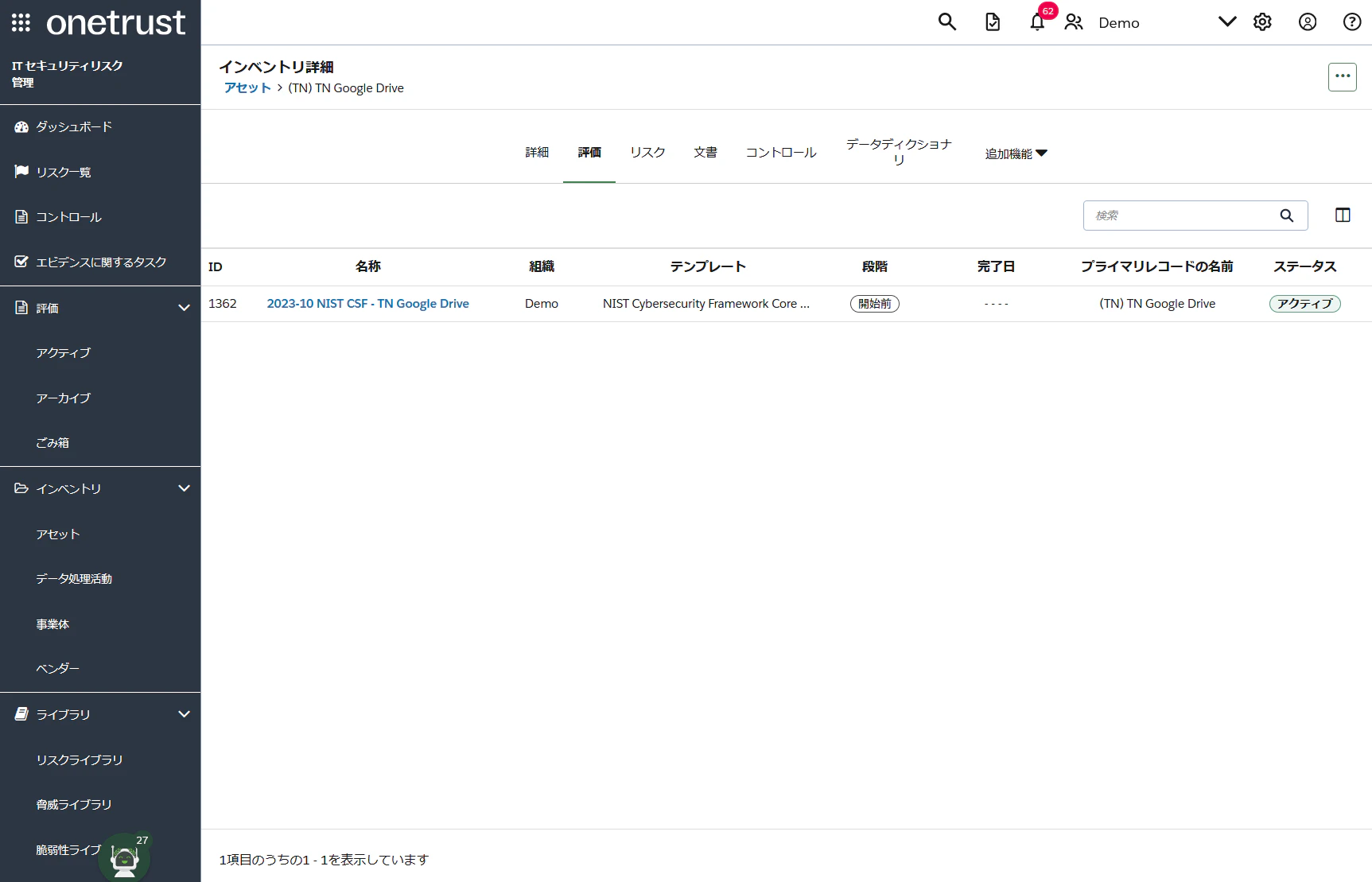

インベントリにある今回調査を実施する対象のアセットから評価を開始します。(下図参照)

今回は、下記がすべて別々の者という想定ですが、実際には、①~③のいずれかが同一の者であることもありますし、また、複数の回答者や複数の承認者を指定することも可能です。

①評価を開始するITリスクの管理者、

②評価の回答者、

③評価の承認者

NIST CSF 日本語版の質問票を使った評価が開始されます。

(※ OneTrust では、質問票をつかった回答・承認等の一連の活動を「評価」と呼びます。)

評価への回答

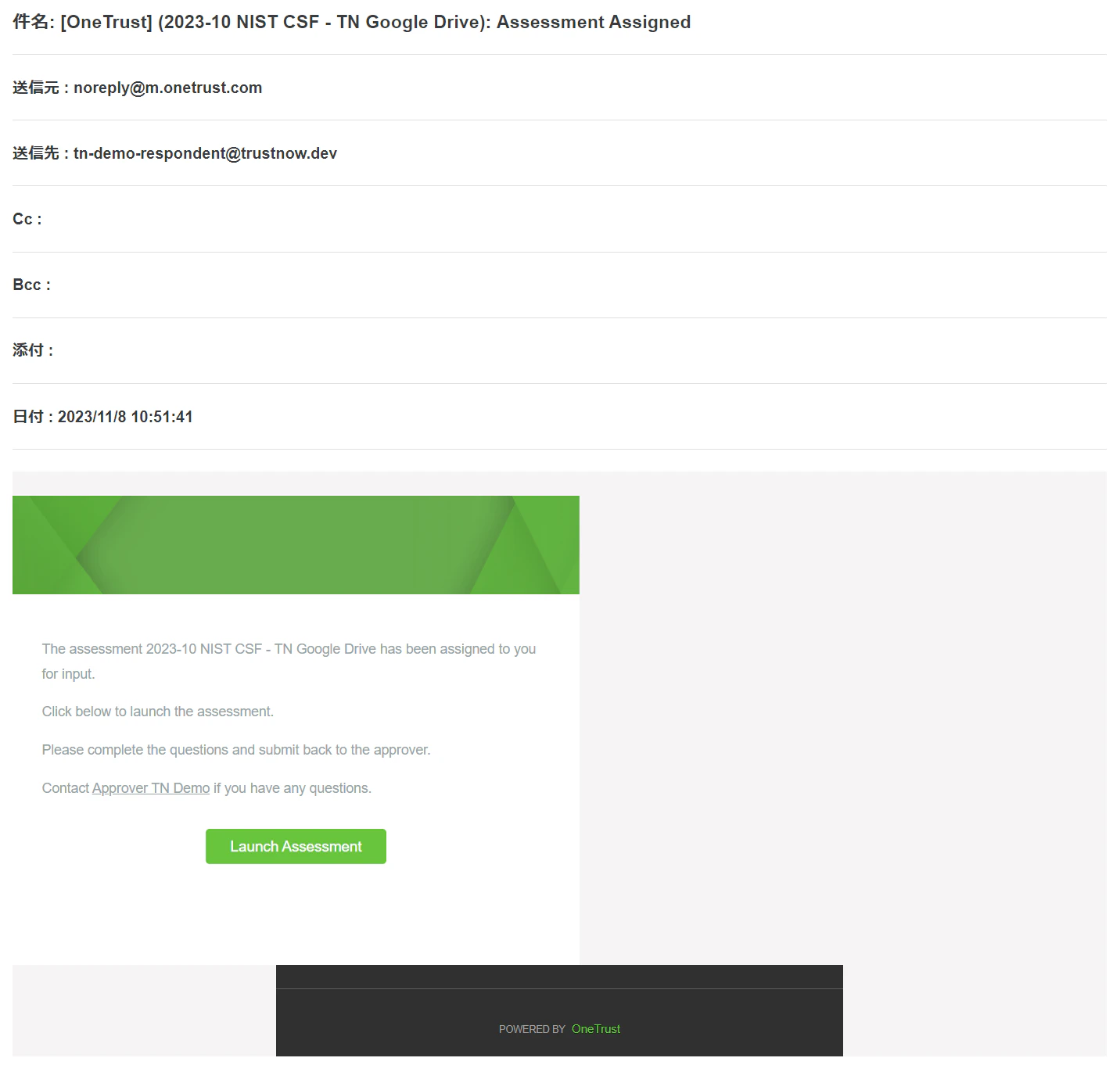

評価(質問票)への回答者として指定したユーザーに通知が届きます。(下図参照)

(※ 通知は、日本語にしたり、内容を変更したりすることができます。)

メールに記載されたリンクから、割り当てられた評価へアクセスします。

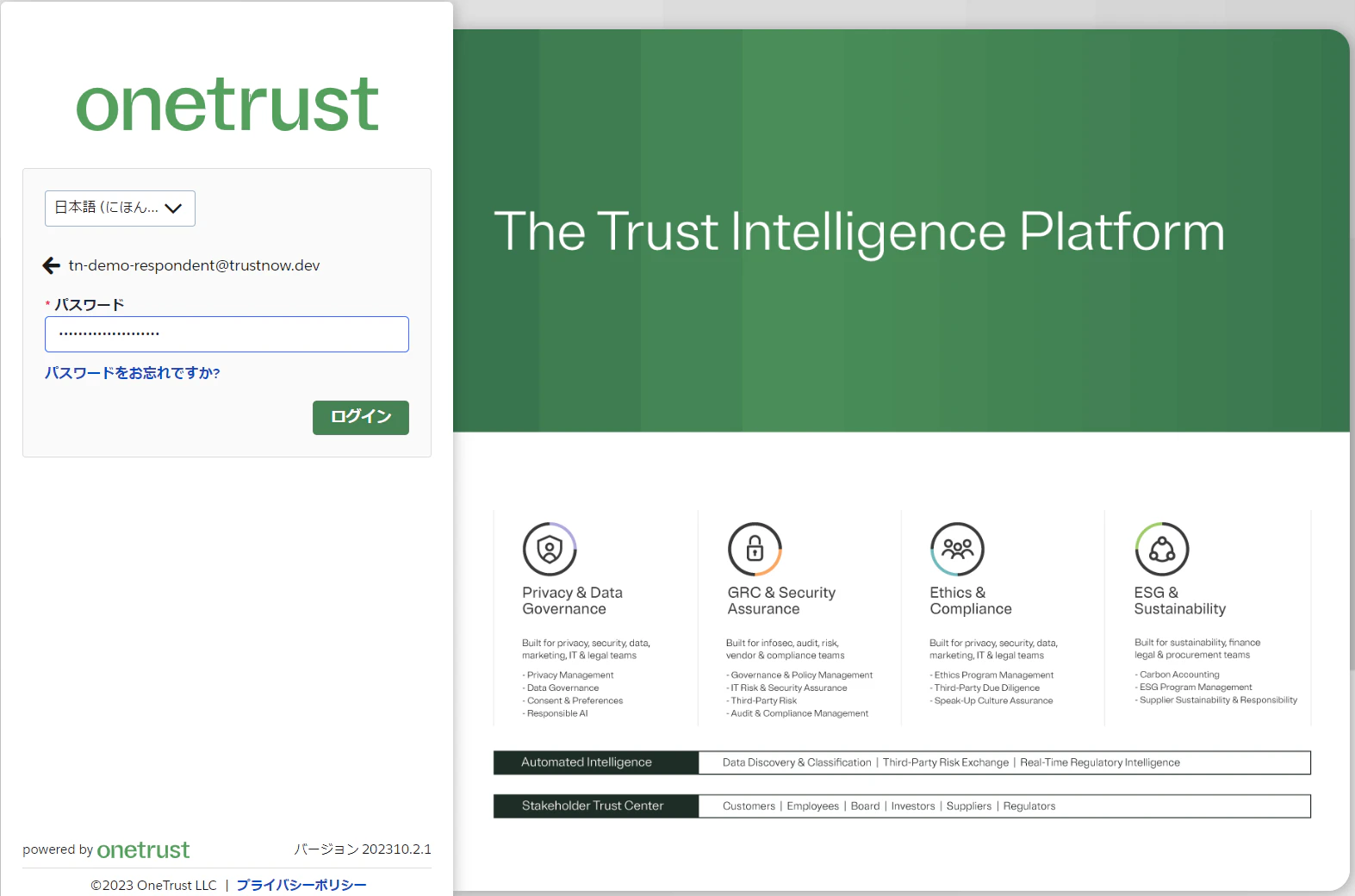

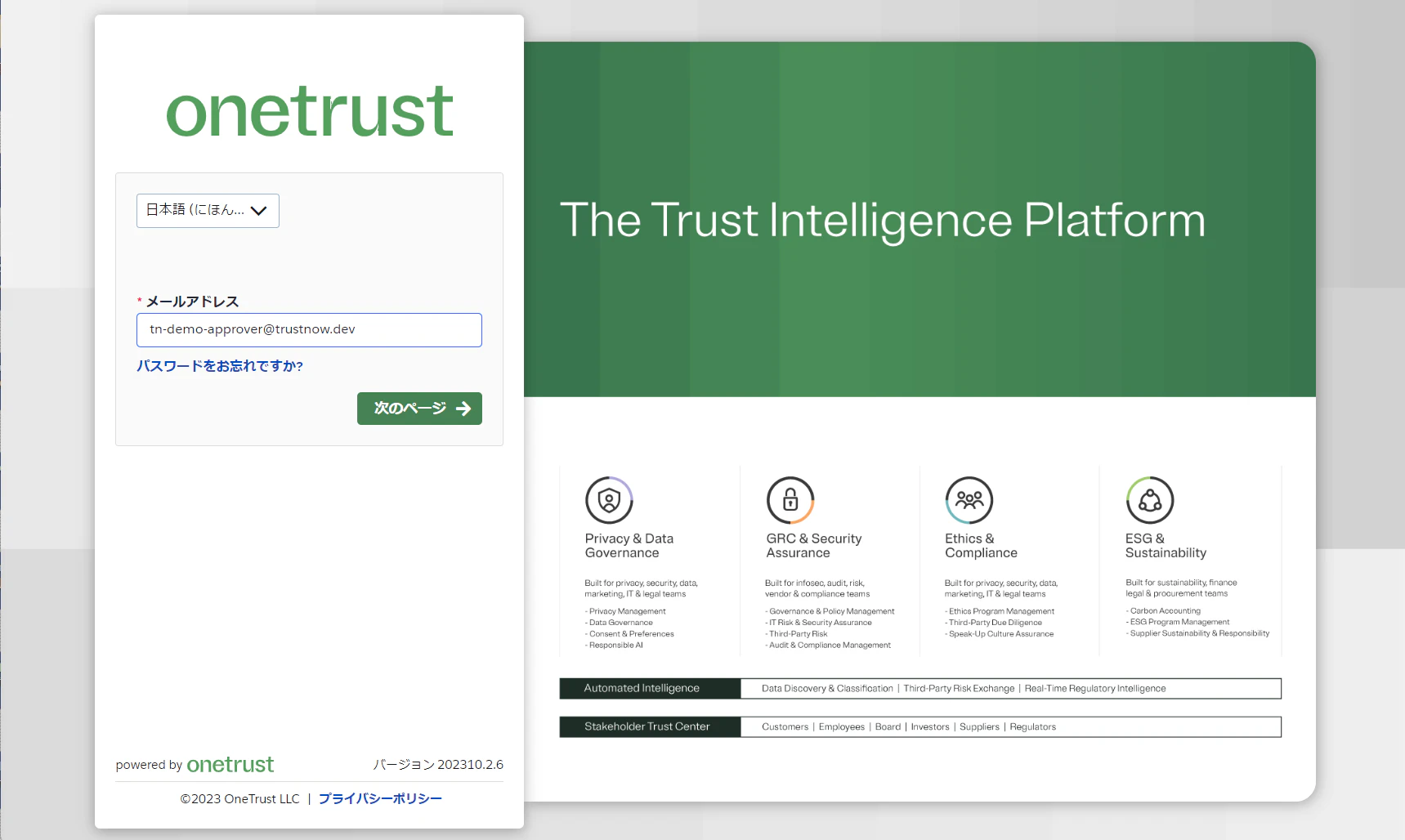

まずは、ログインします。

(※ MS Entra ID 等とのSSOも可能です。)

(※ ログイン不要のユーザーを作成することもできます。ただ、セキュリティ的にはログインする方が強固です。)

パスワードを入力します。

(※ MS Entra ID 等とのSSOも可能です。)

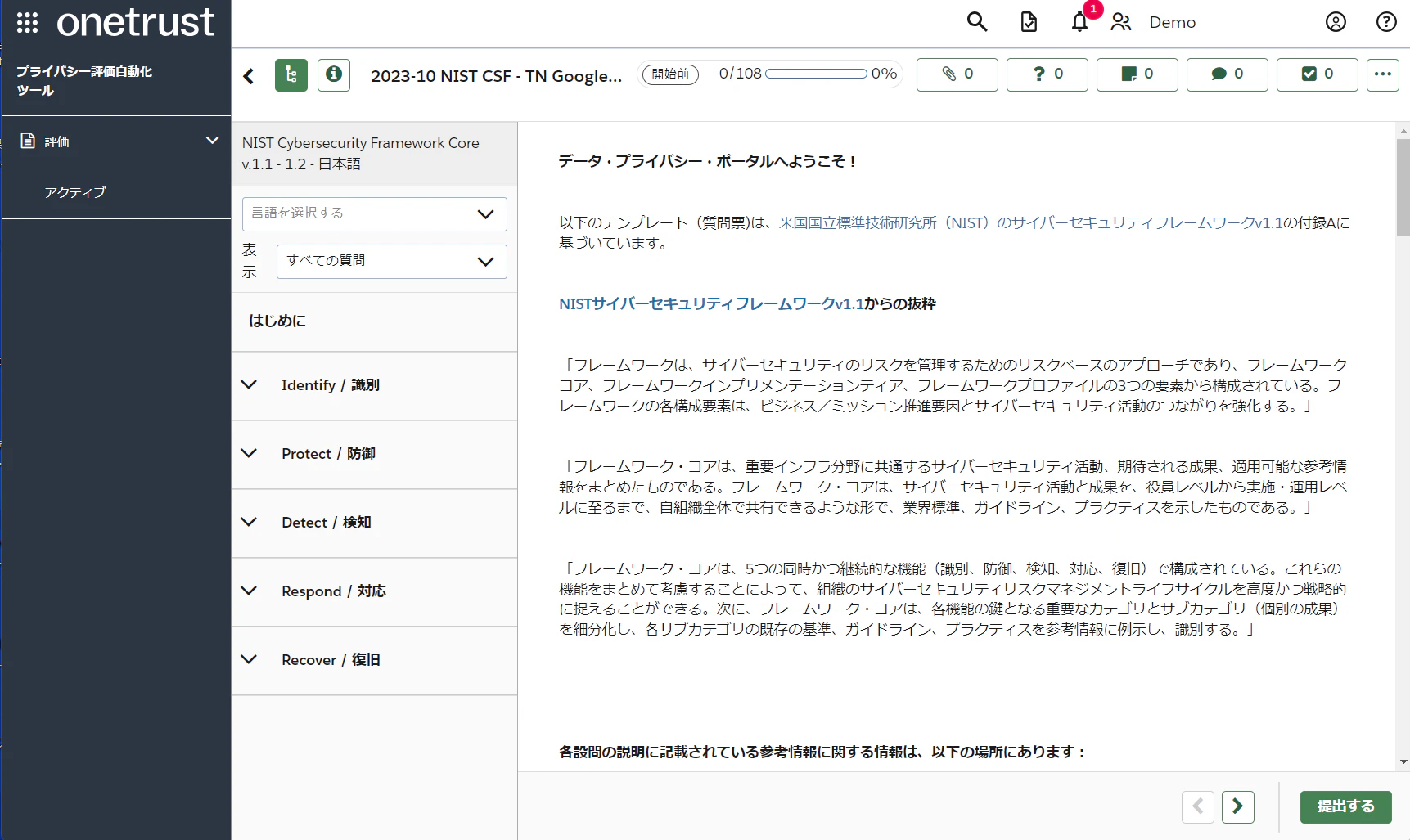

メールのリンクからアクセスした場合は、ログインが完了し、即座に評価への回答が始まります。(下図参照)

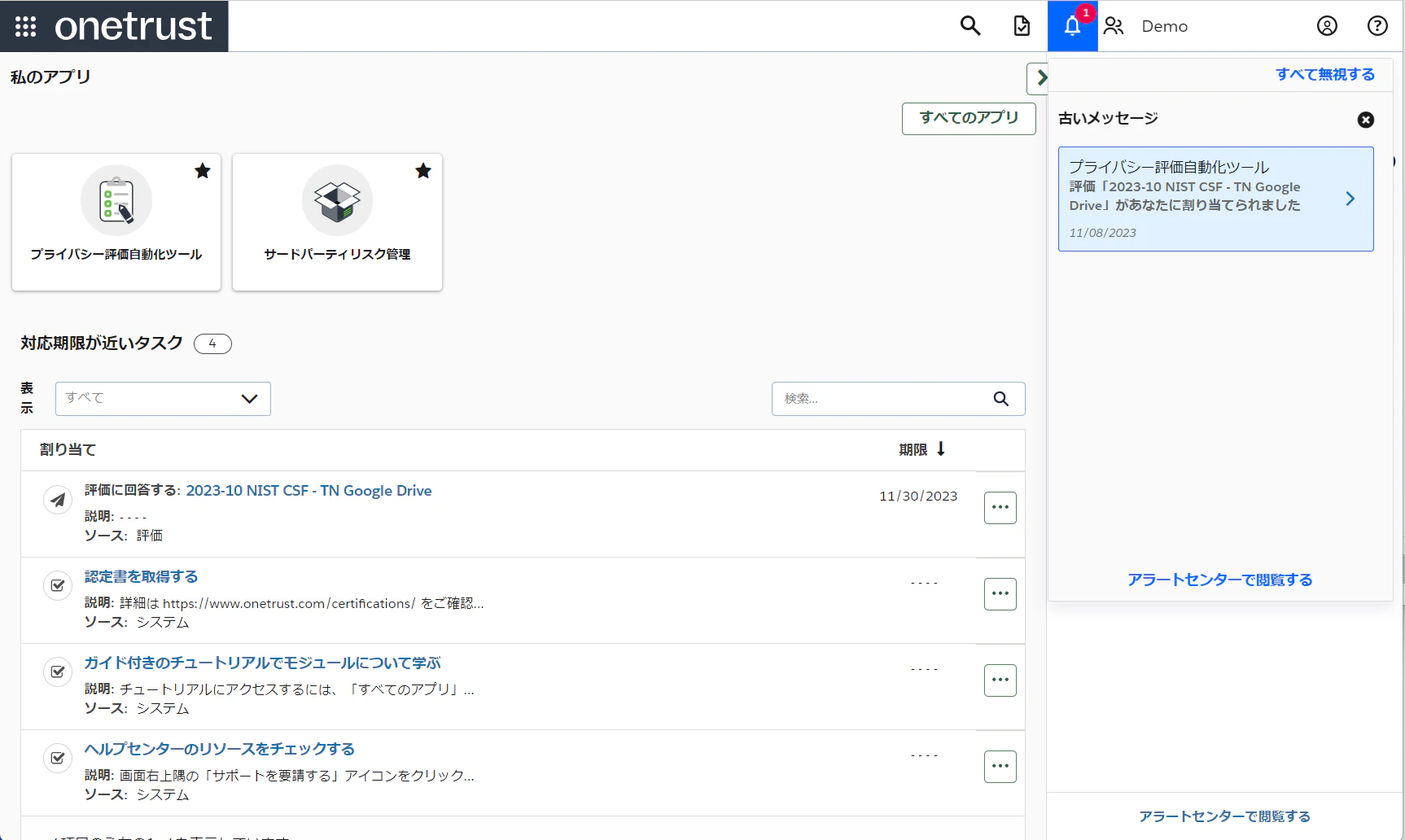

メールのリンクから以外にも、画面上部の通知(鈴のマーク)から評価の回答を開始することもできます。(下図参照)

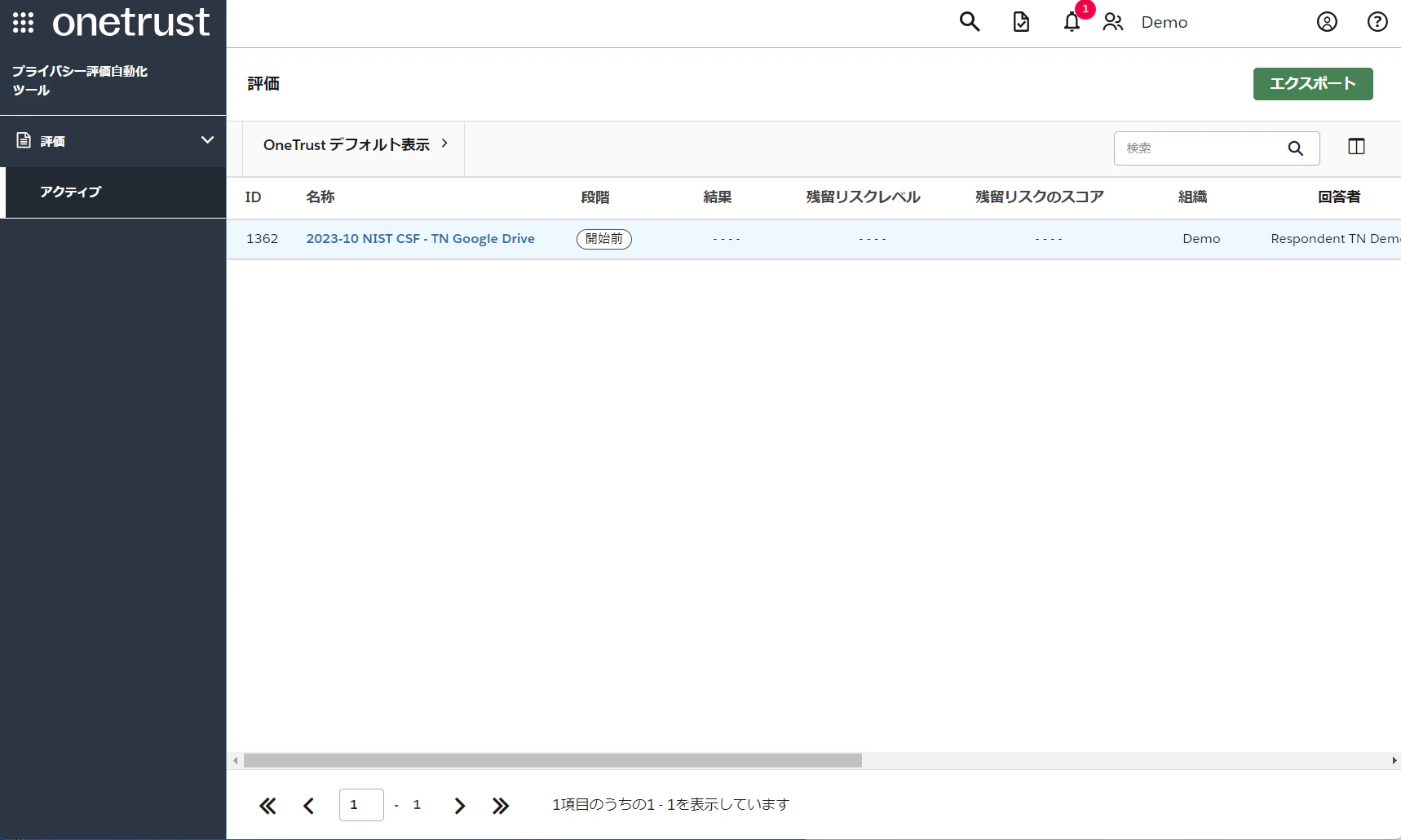

さらに、プライバシー評価自動化ツールに表示される、自分に割り当てられた評価を含む、アクセス可能な評価の一覧から評価の回答を開始することもできます。(下図参照)

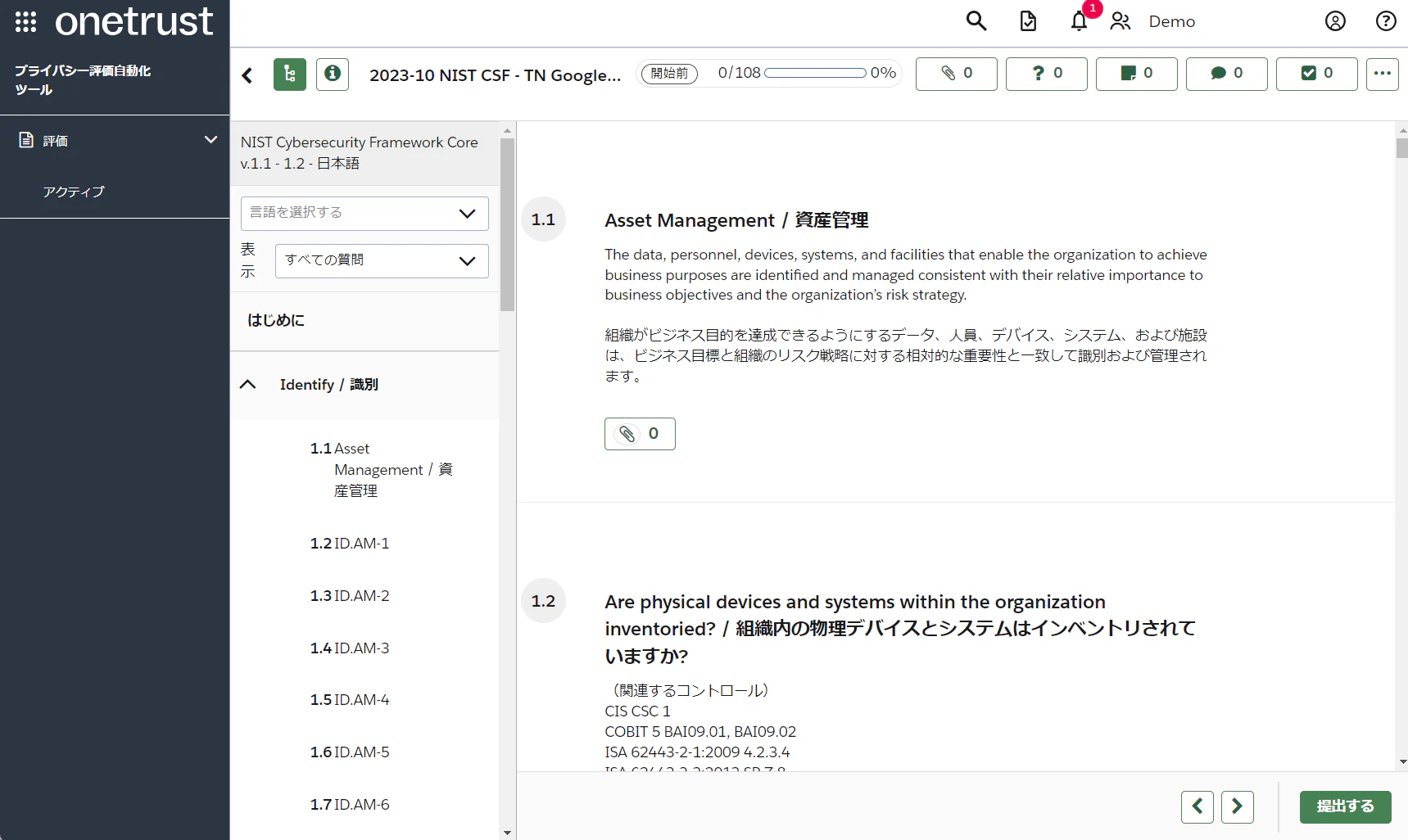

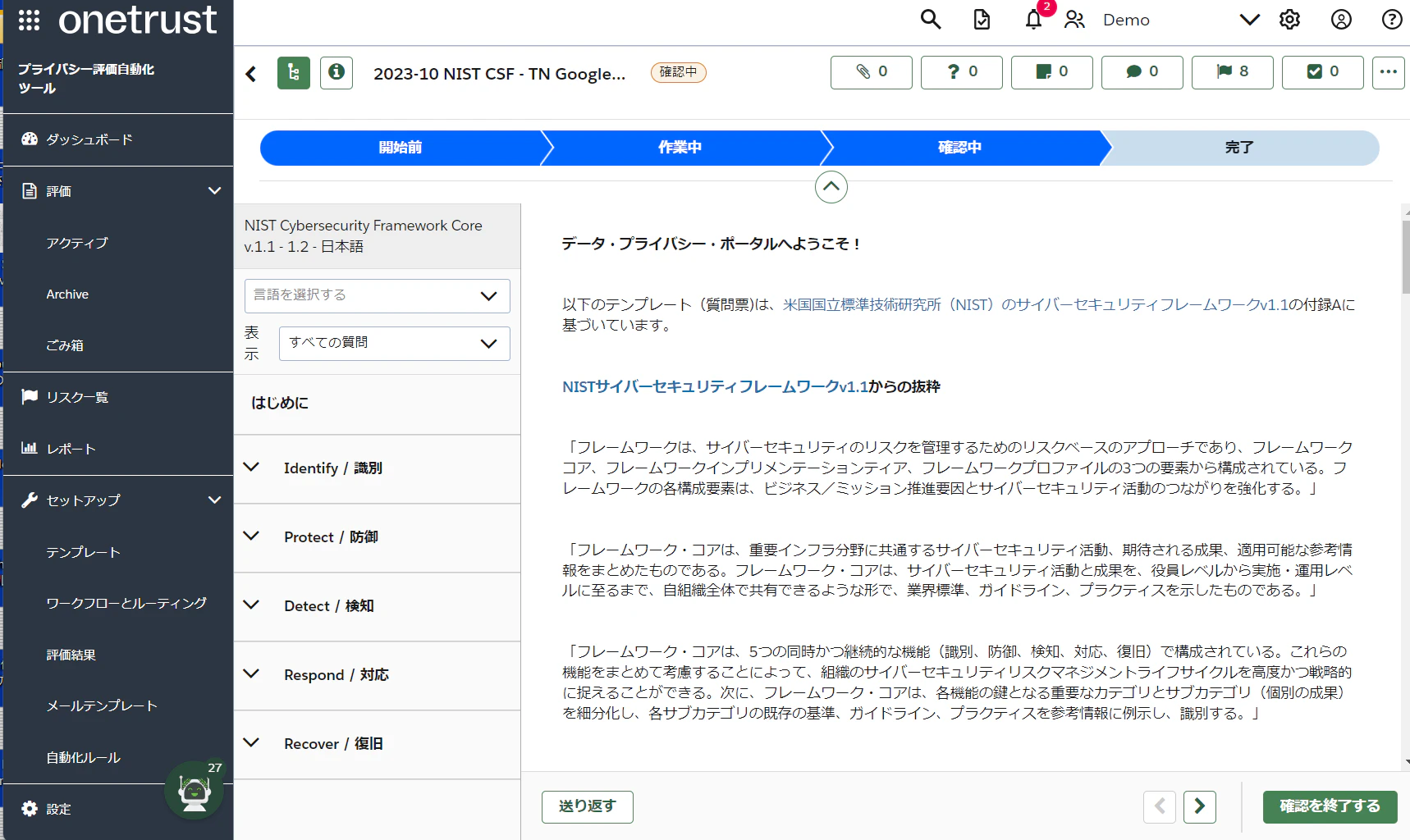

最初に表示されるのは「はじめに」セクションで、ここにこの評価の説明や手順などを記載することができます。(下図参照)(※ お客様が自由に変更可能です。)

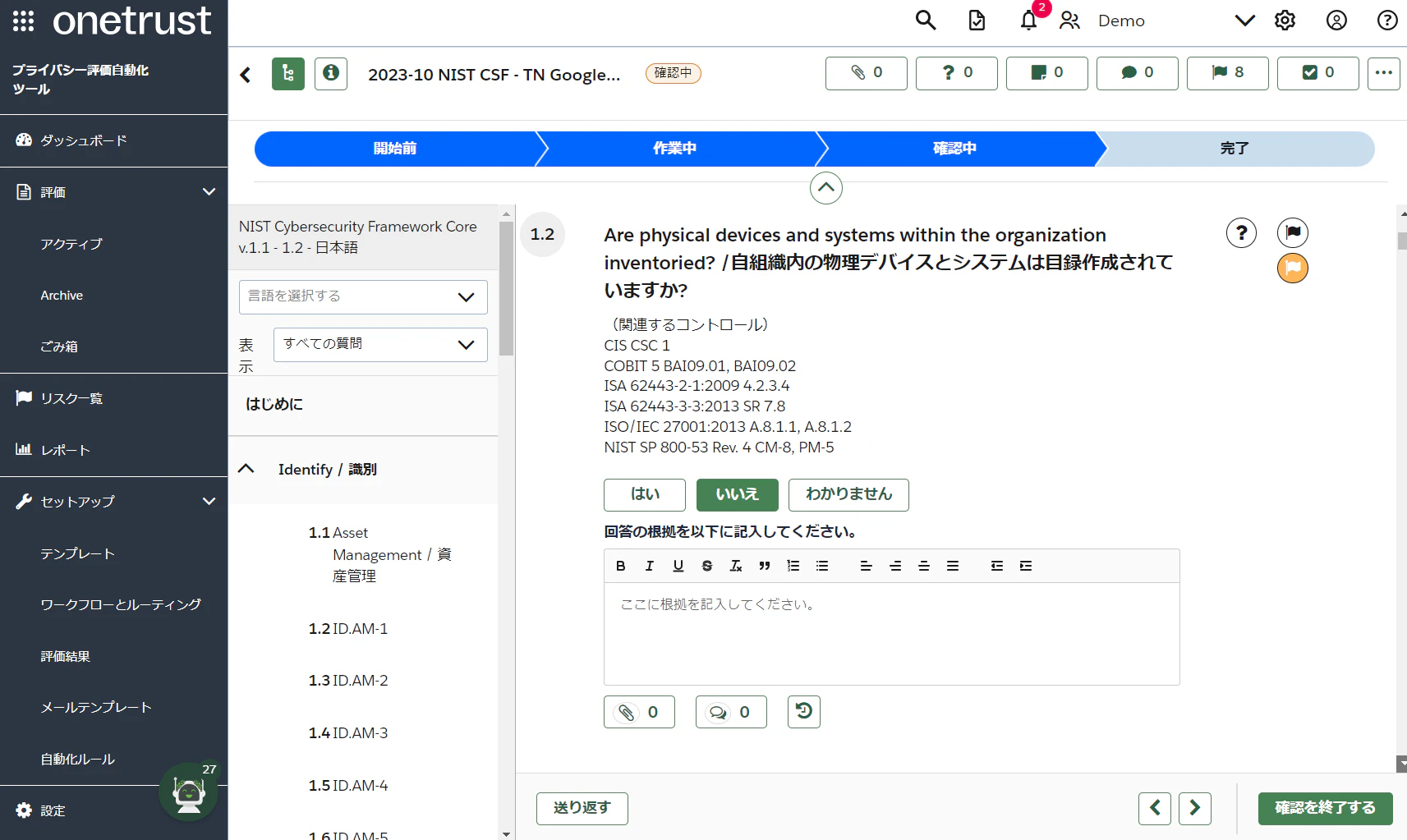

次のセクションから、NIST CSF にもとづいた質問が始まります。(下図参照)

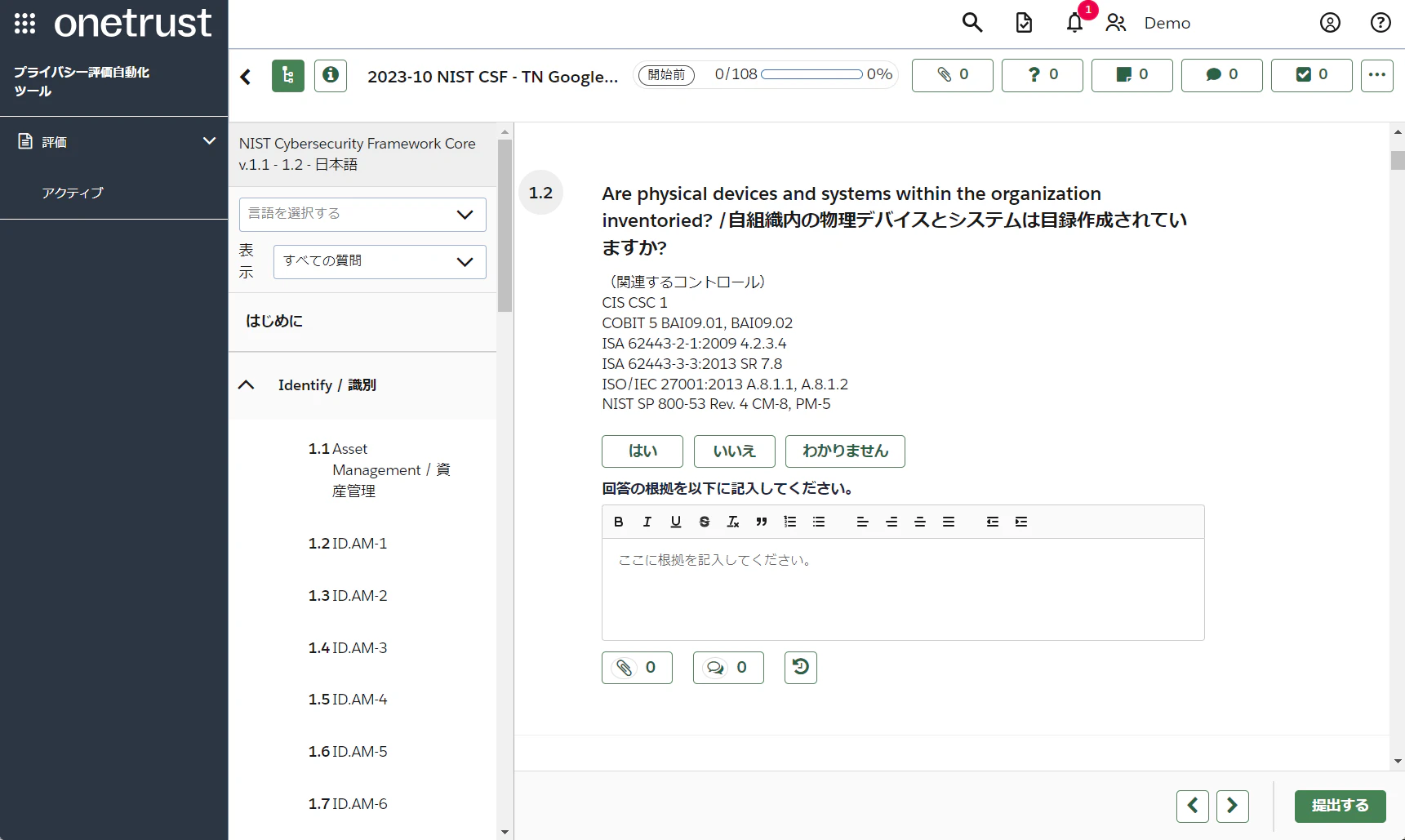

デフォルトのテンプレート(質問票の雛型)の質問は単純なものですが、より詳細な質問に変更したり、詳細な説明を加えたり、質問を分割したり、特定の質問への回答を必須にしたり、選択肢を「はい」「いいえ」「わかりません」から、任意の選択肢に変更することも可能です。

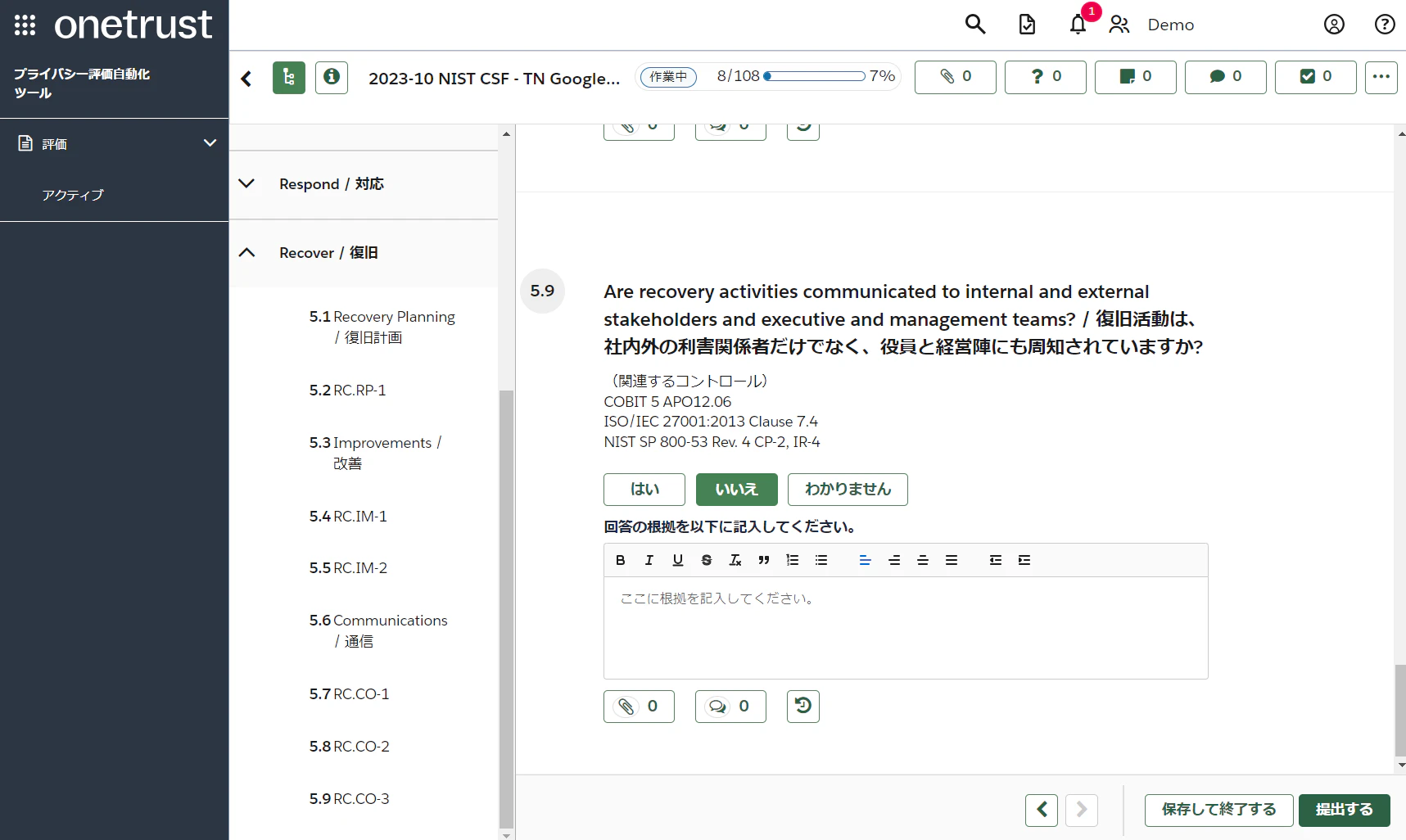

また、前の質問の内容で後続の質問を表示させるかどうかの制御も可能です。(下図参照)

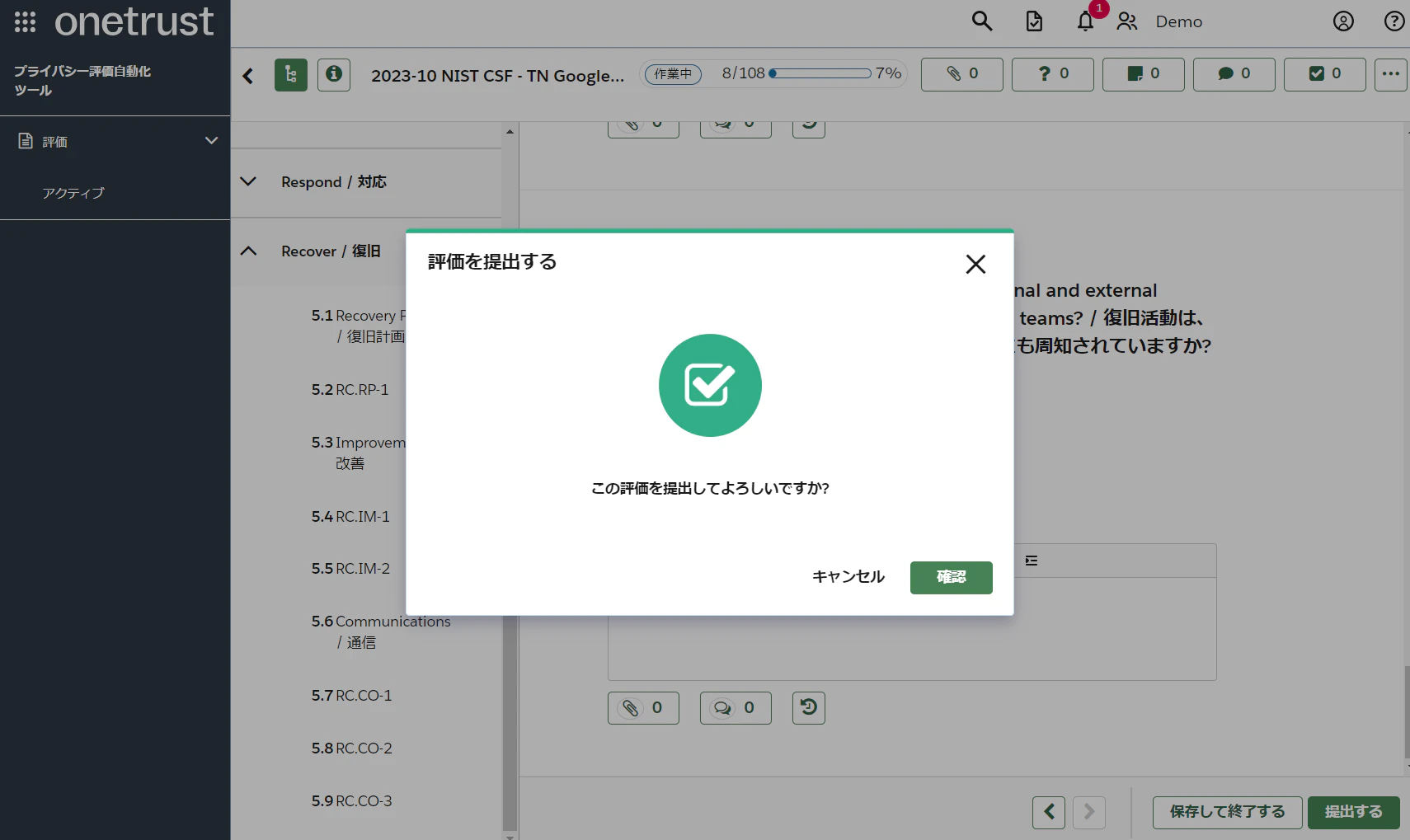

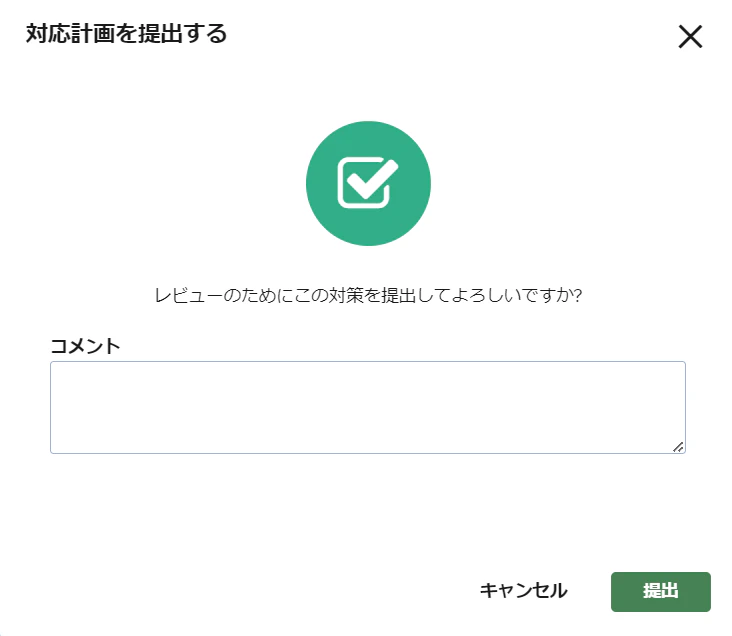

回答が済んだら提出します。(下図参照)

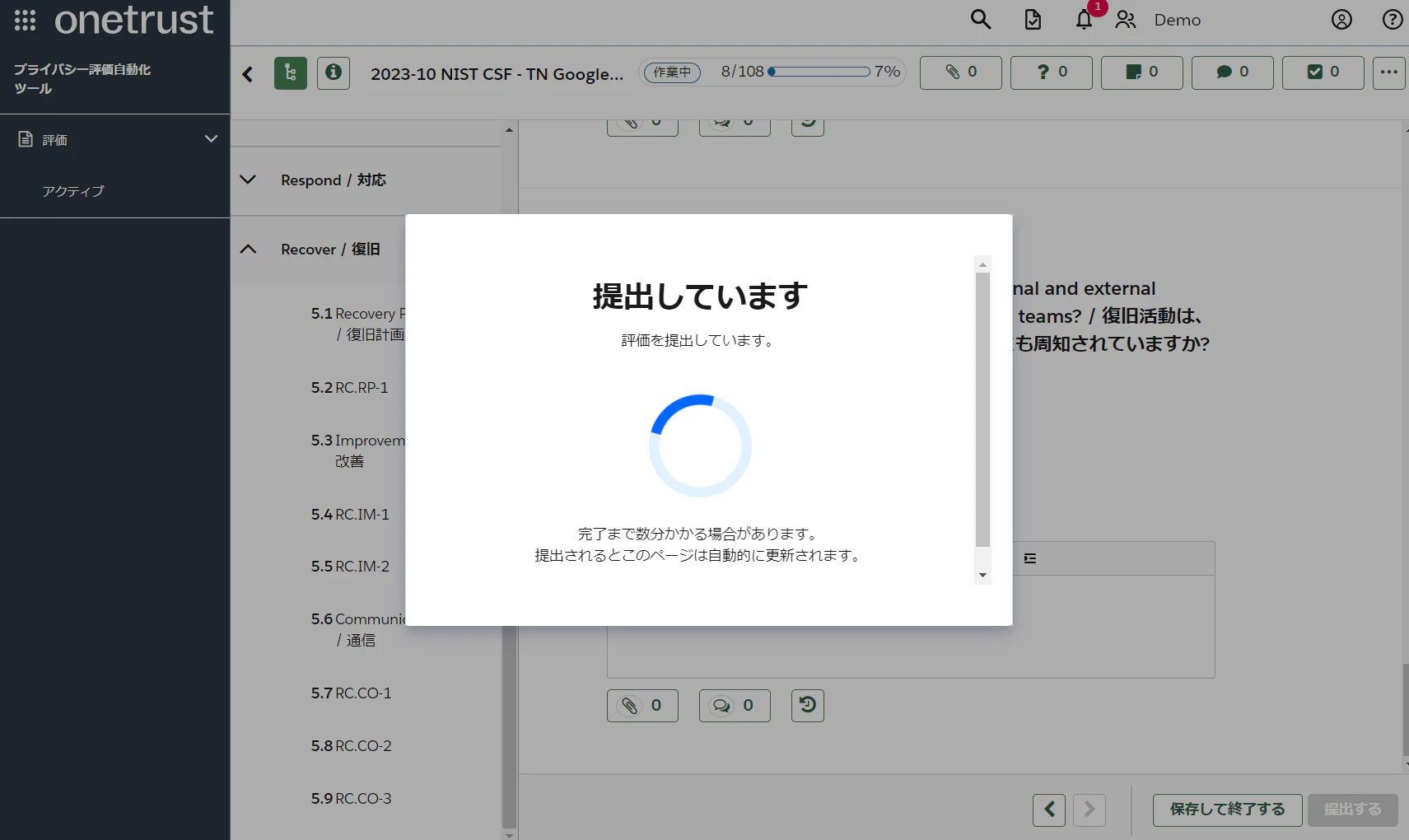

提出された評価は「確認中」の状態になります。(下図参照)

評価の承認

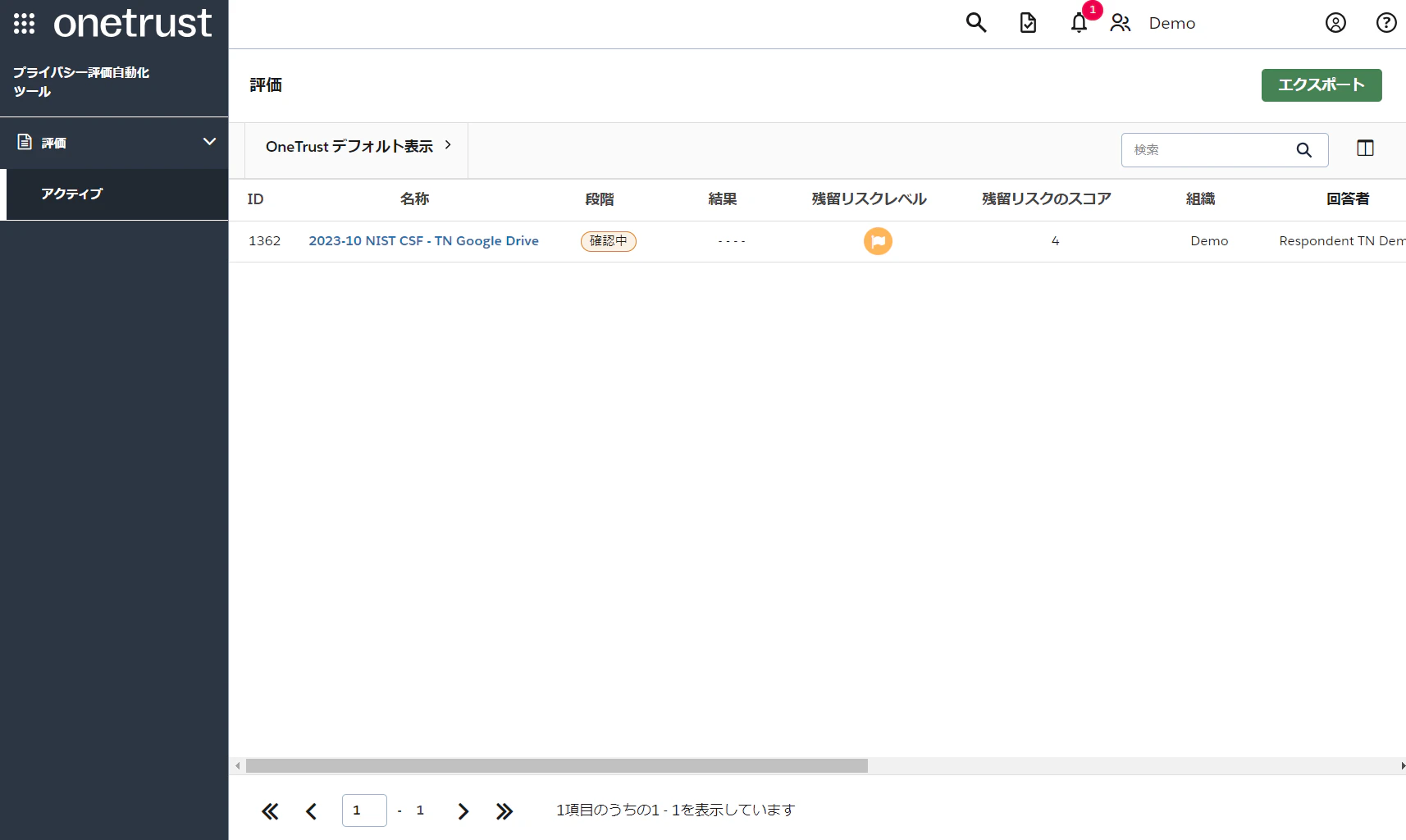

承認者へメールが届きます。(下図参照)

回答者の時と同じように、メールのリンクからアクセスし、IDとパスワードでログインします。(下図参照)

(※ MS Entra ID 等とのSSOも可能です。)

即座に、回答済み評価の確認・承認が始まります。(下図参照)

(※ 画面右下のボタンが回答者のときの「提出する」から承認者用の「確認する」に変わっています。)

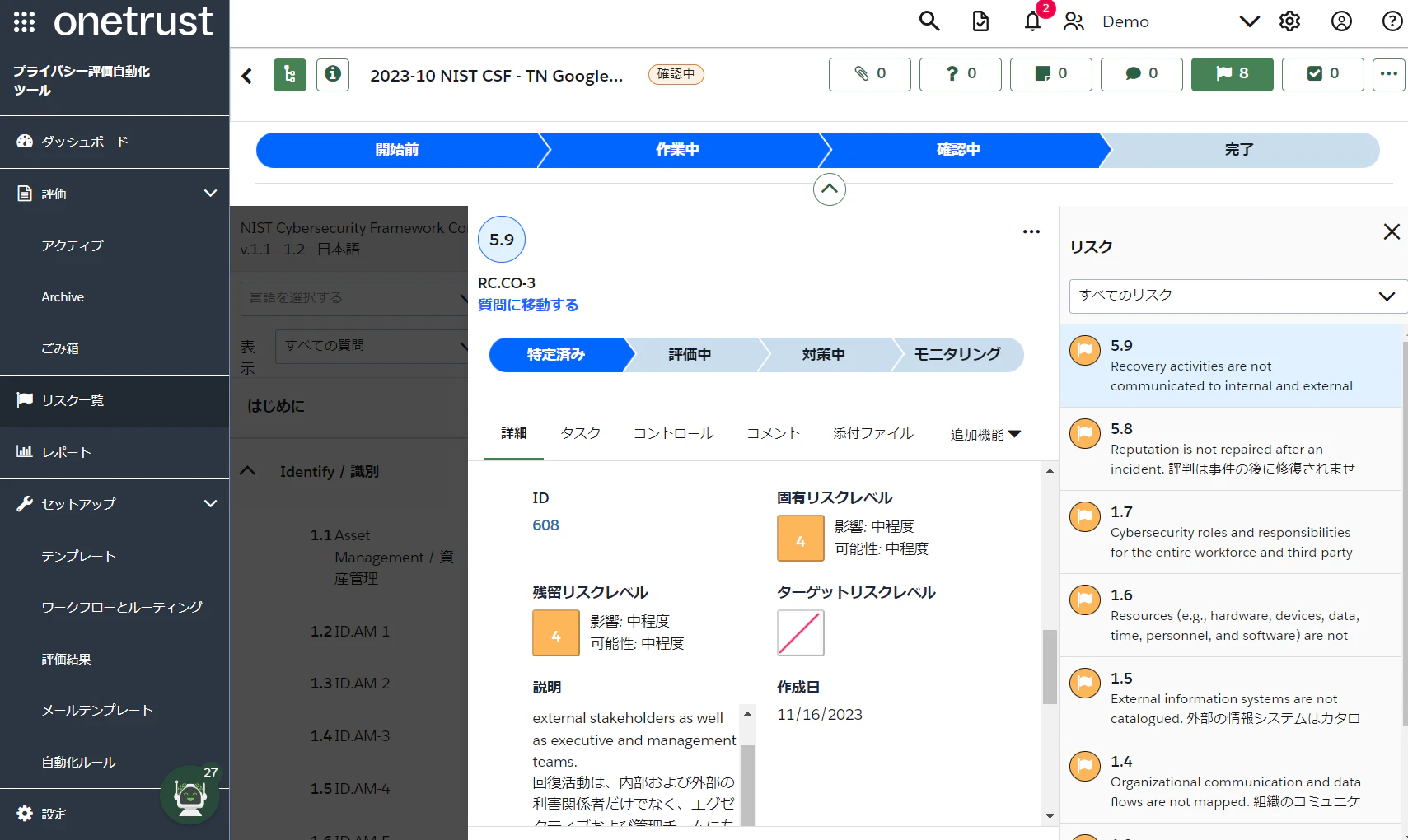

リスク

回答済みの回答の入力内容を確認します。

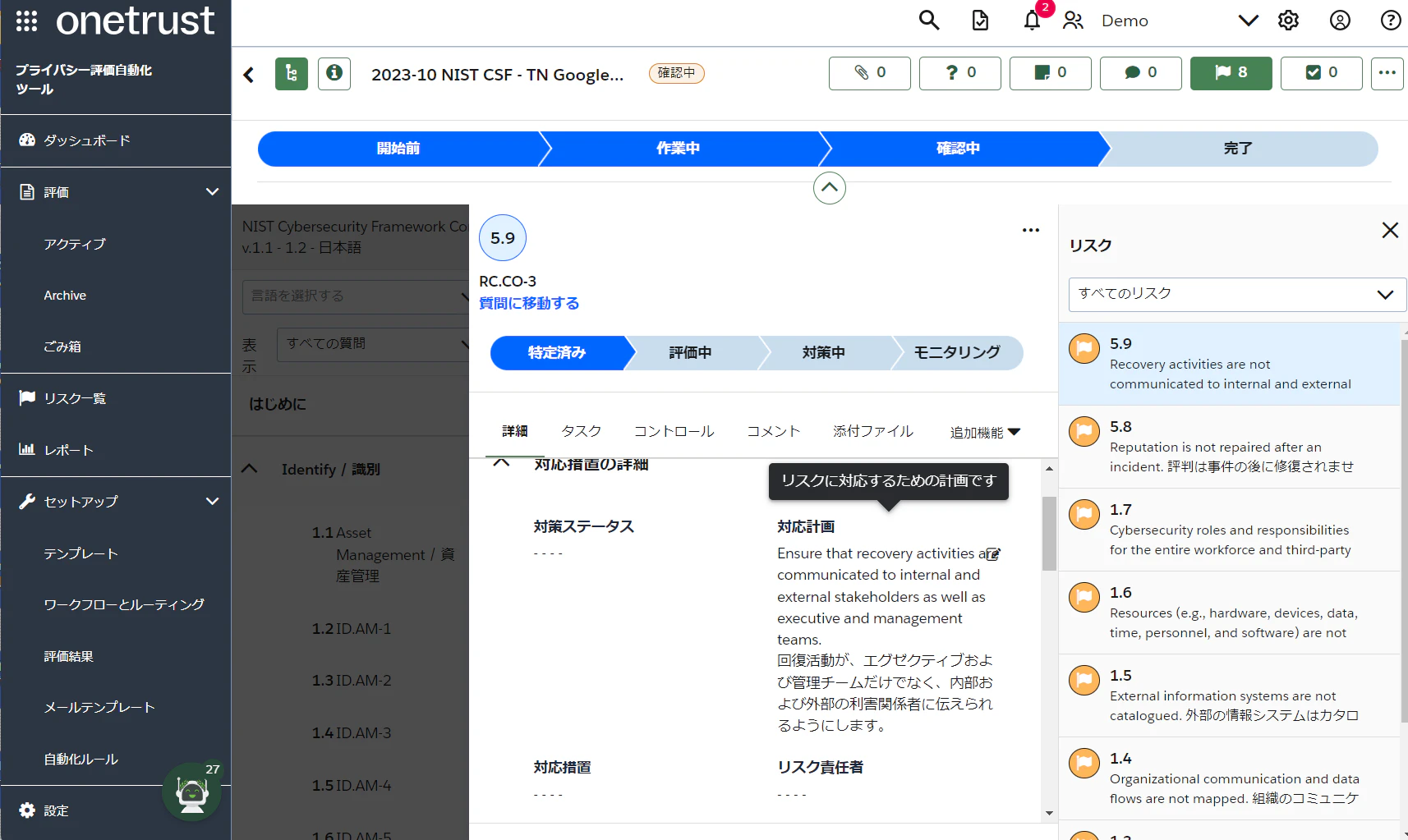

右上にオレンジ色のフラグが立っています。(下図参照)

右上のオレンジ色のフラグをクリックすると、回答者の入力内容に応じて検出されたリスクの一覧、および個別のリスクの詳細が表示されます。

このデモでは、リスク名は NIST CSF と同じものを使い、対応計画も NIST CSF に準じたものになっています。(下図参照)

また、対応計画や説明は、英語・日本語の両併記になっています。

これらの内容は、すべてお客様により、お客様の事情に合わせて変更可能です。

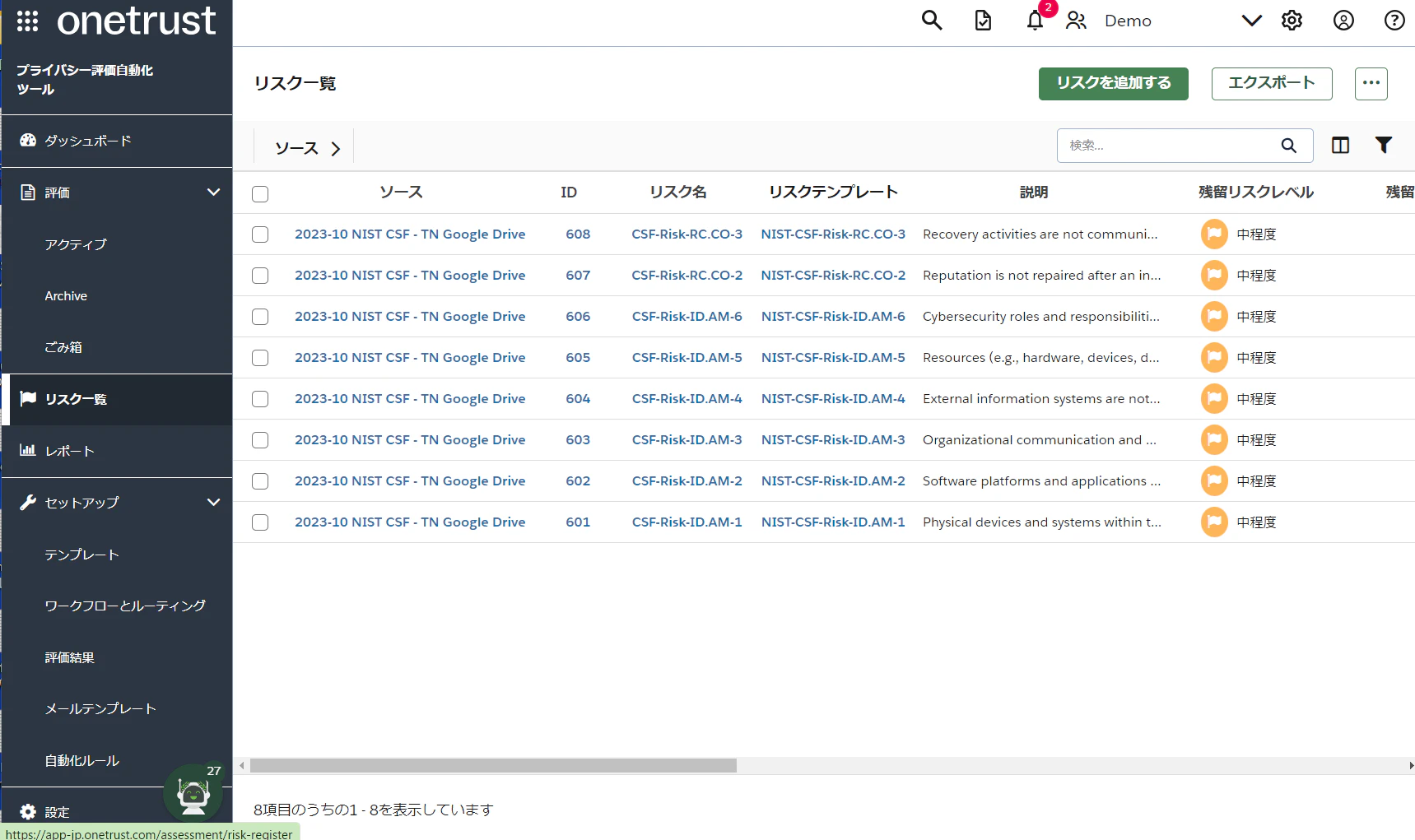

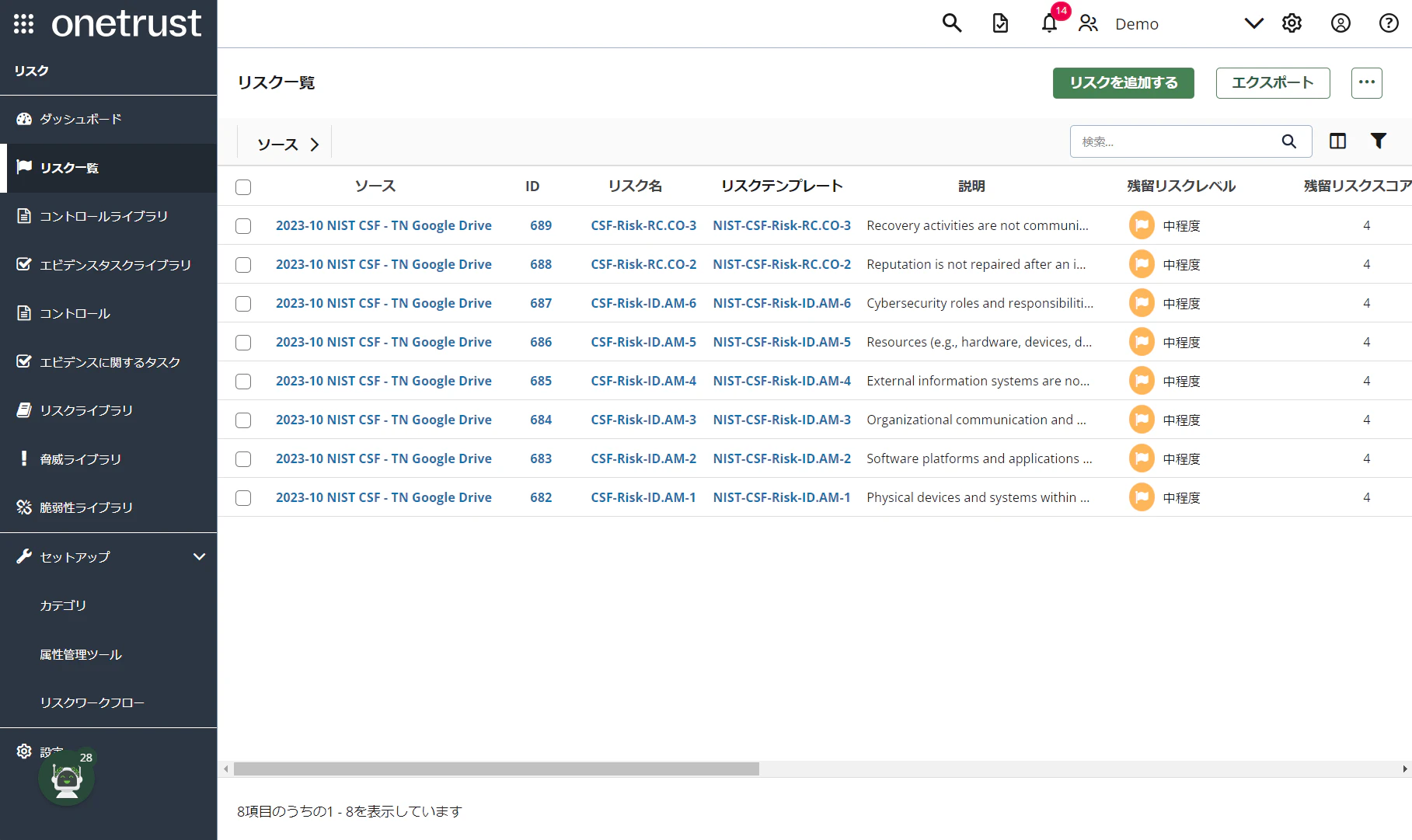

これらのリスクは、左ペインの「リスク一覧」からも確認することができます」(下図参照)

コントロール

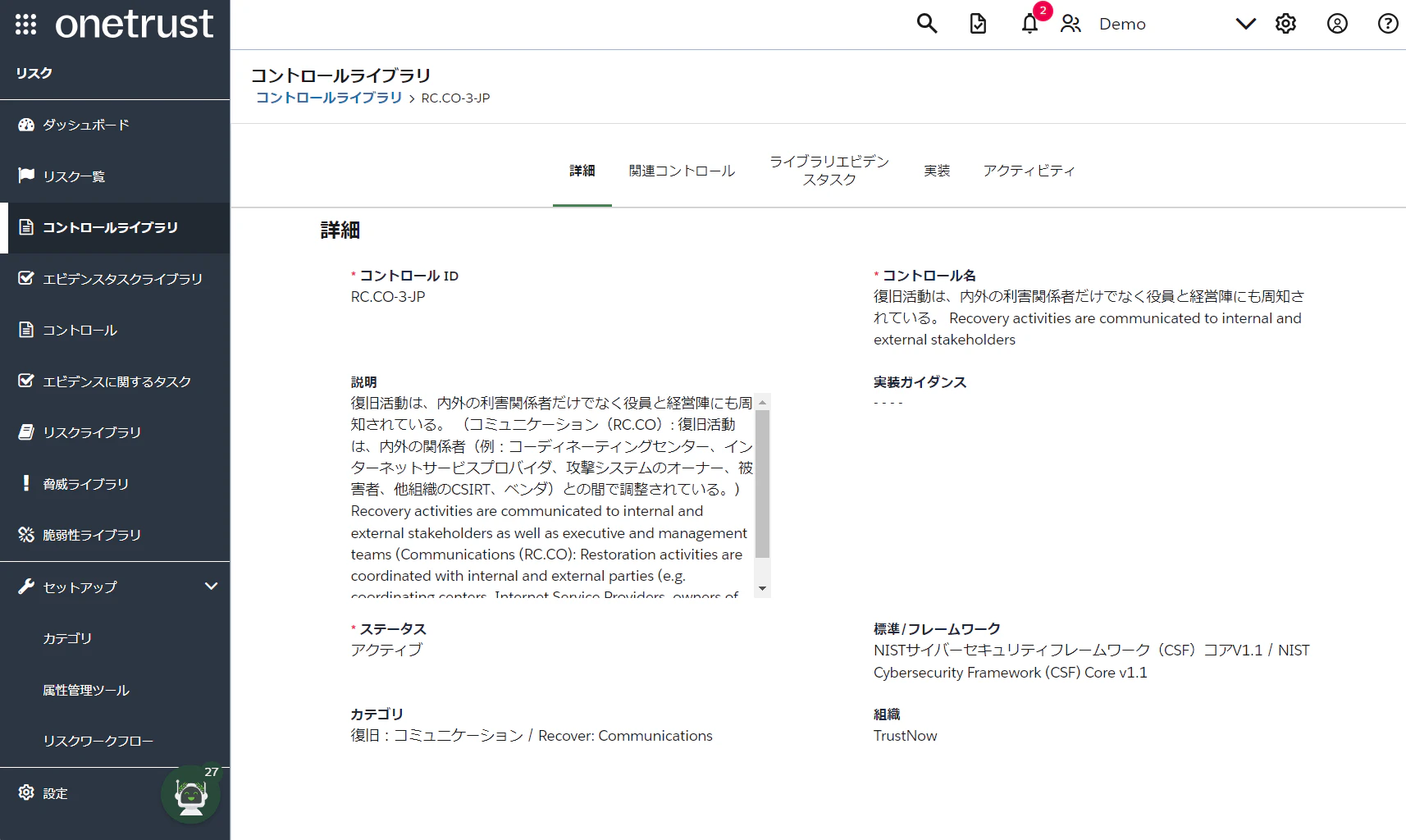

さらに、そのリスクに応じたコントロールが自動的に割り当てられます。(下図参照)

割り当てられたコントロールの詳細を確認します。(下図参照)

さらに、このコントロールに関連する別のフレームワークのコントロールも見ることができます。(下図参照)

関連する別のコントロールの詳細です。(下図参照)

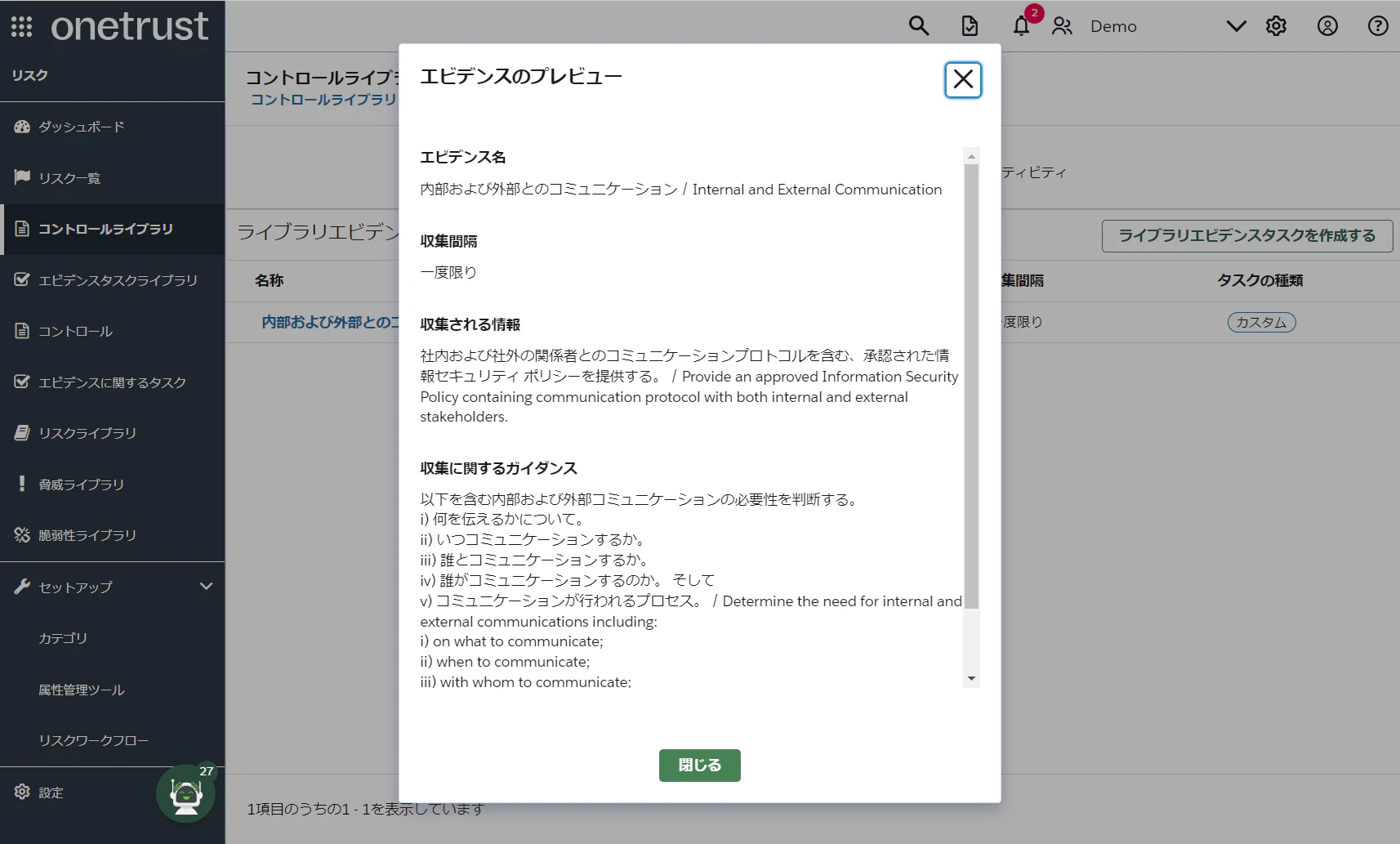

さらに、対応内容のエビデンスを収集するためのタスク作成の雛型と仕組みも準備されています。(下図参照)

リスク(続き)

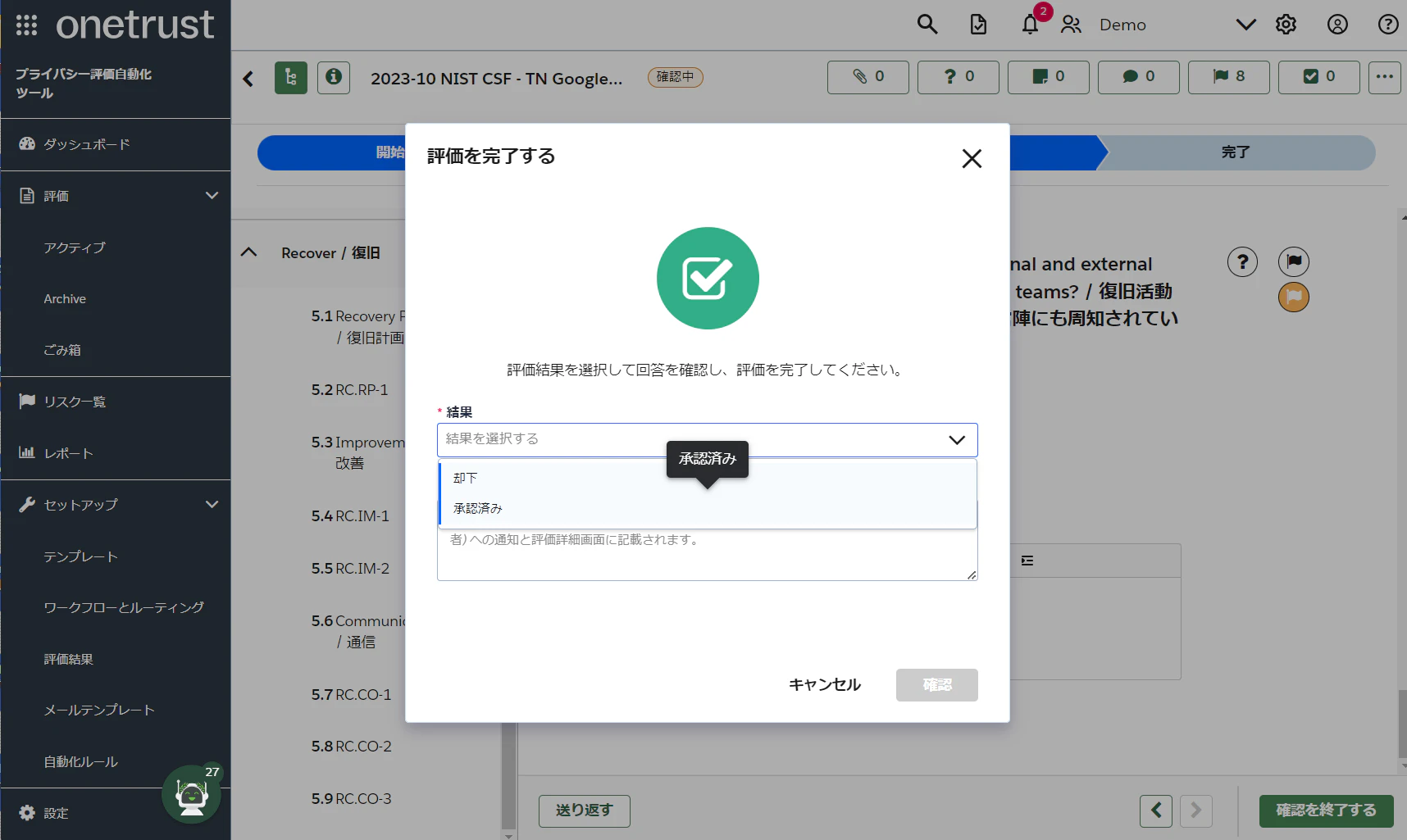

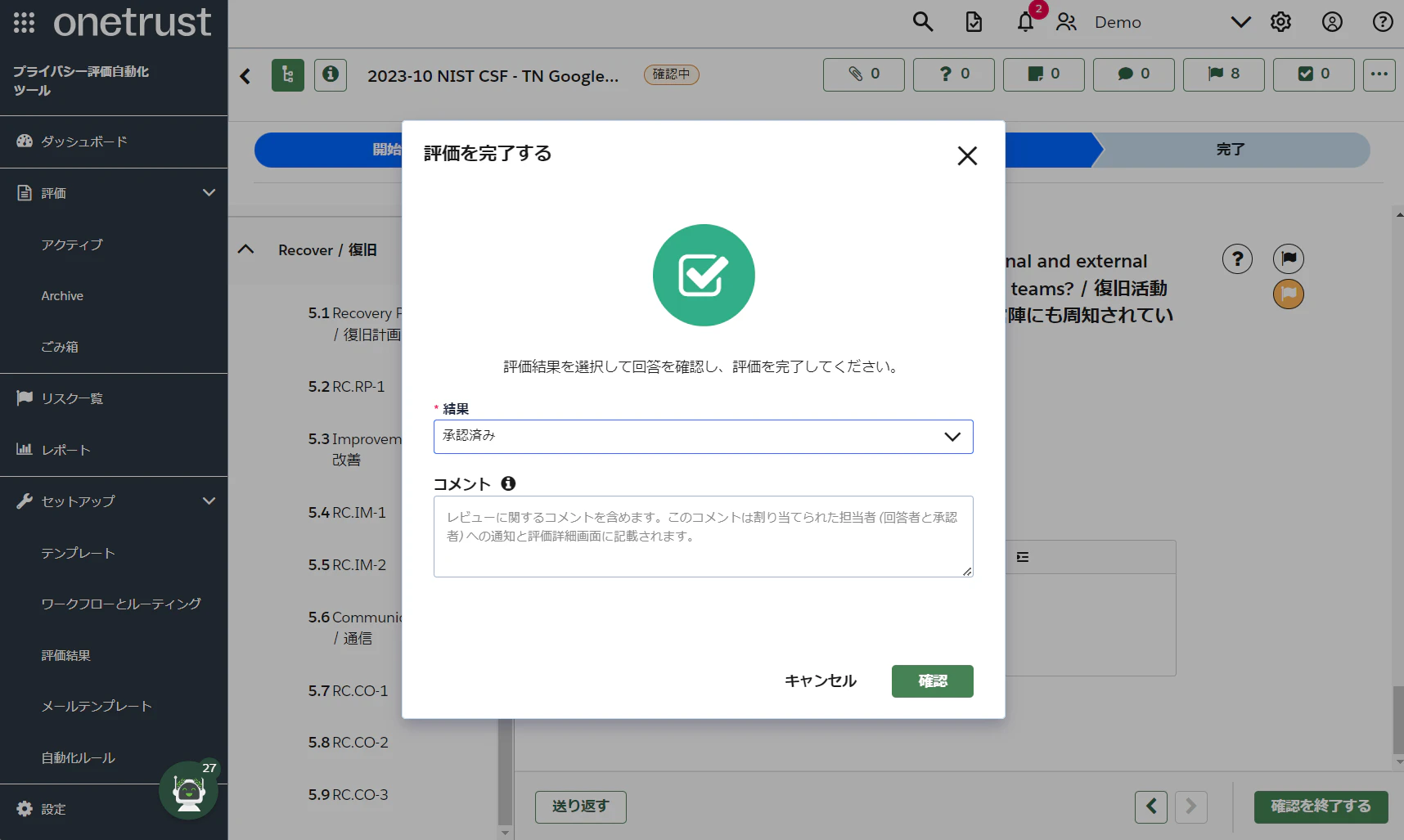

内容を確認したら、承認します。(下図参照)

(※ 却下することも可能です。)

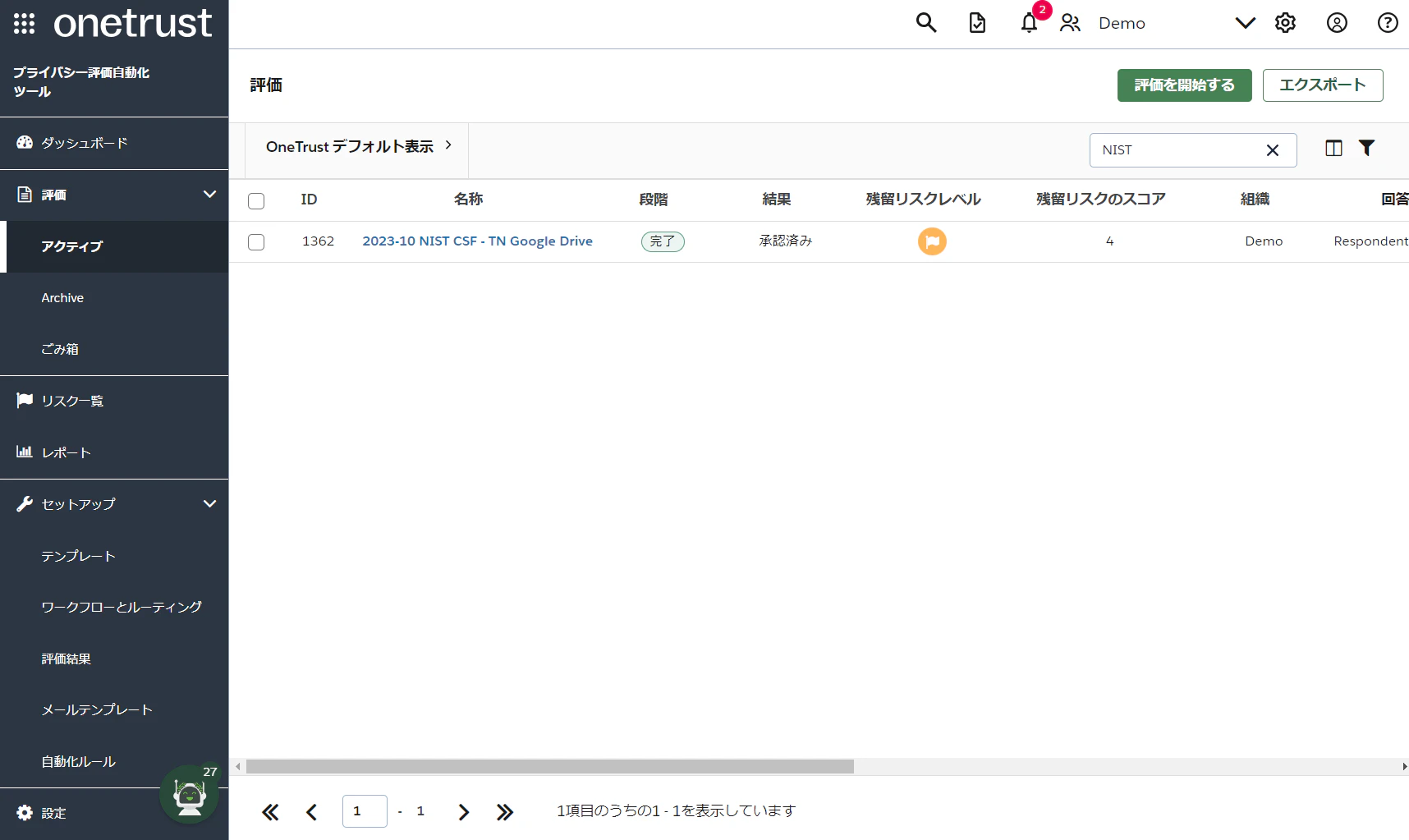

承認されると、評価の状態が「完了」になります。(下図参照)

評価が完了すると、事前に質問票に定義されたルールと評価に対する回答に応じて、自動的にリスクが起票されます。(下図参照)

また、本デモでは、起票されたリスクは、下記のとおりに自動的に割り当てられています。

リスクの対応者:評価の回答者

リスクの責任者:評価の承認者

(※ リスクを自動的に誰に割り当てるかは、任意に設定することができます。また、手動で割り当てることも可能です。)

(※ 厳密には、提出した時点で、リスクが起票されますが、この時点でリスク対応者には、まだリスクに対してアクションを取ることはできません。)

それでは、個々のリスクを見てみます。

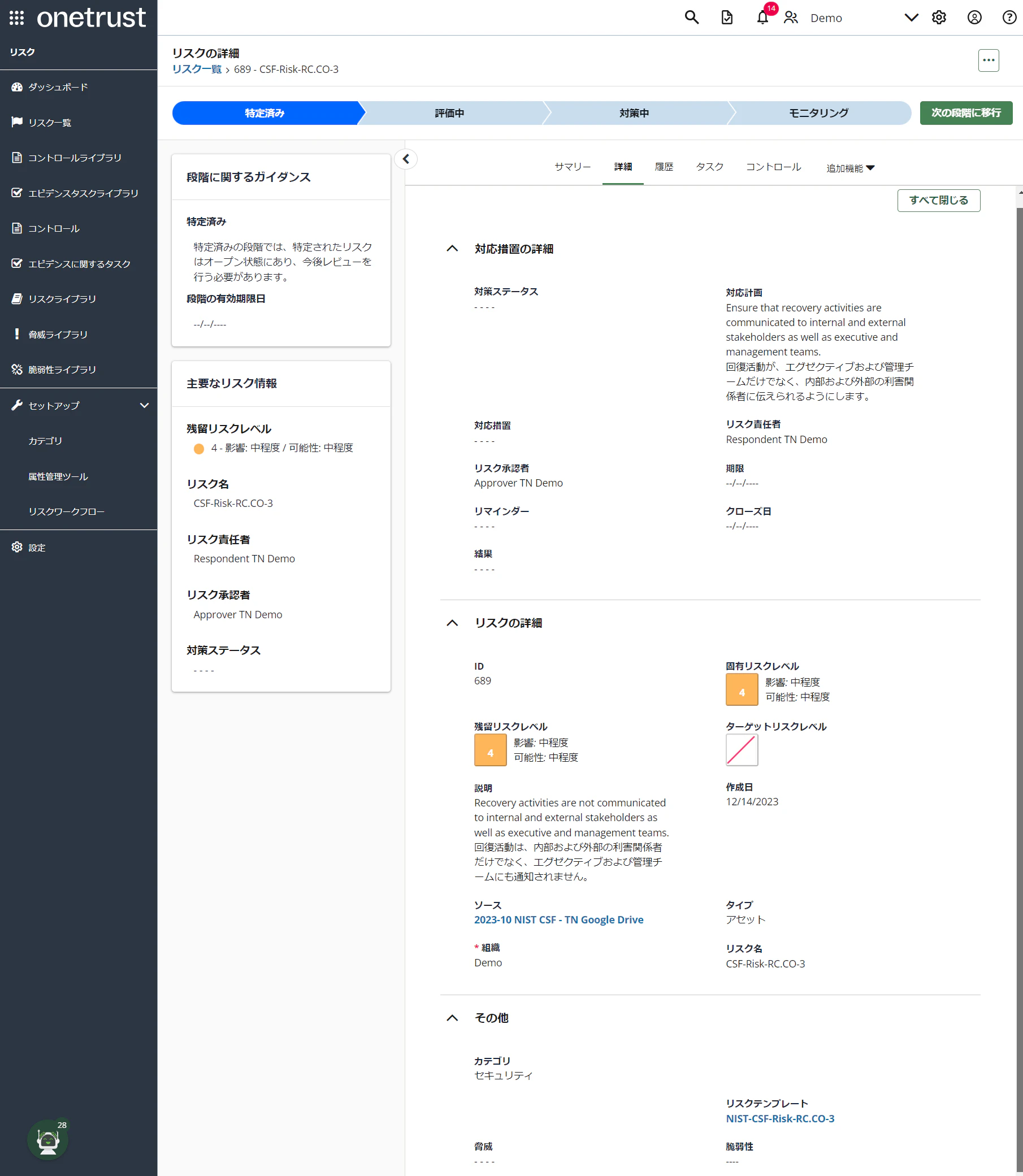

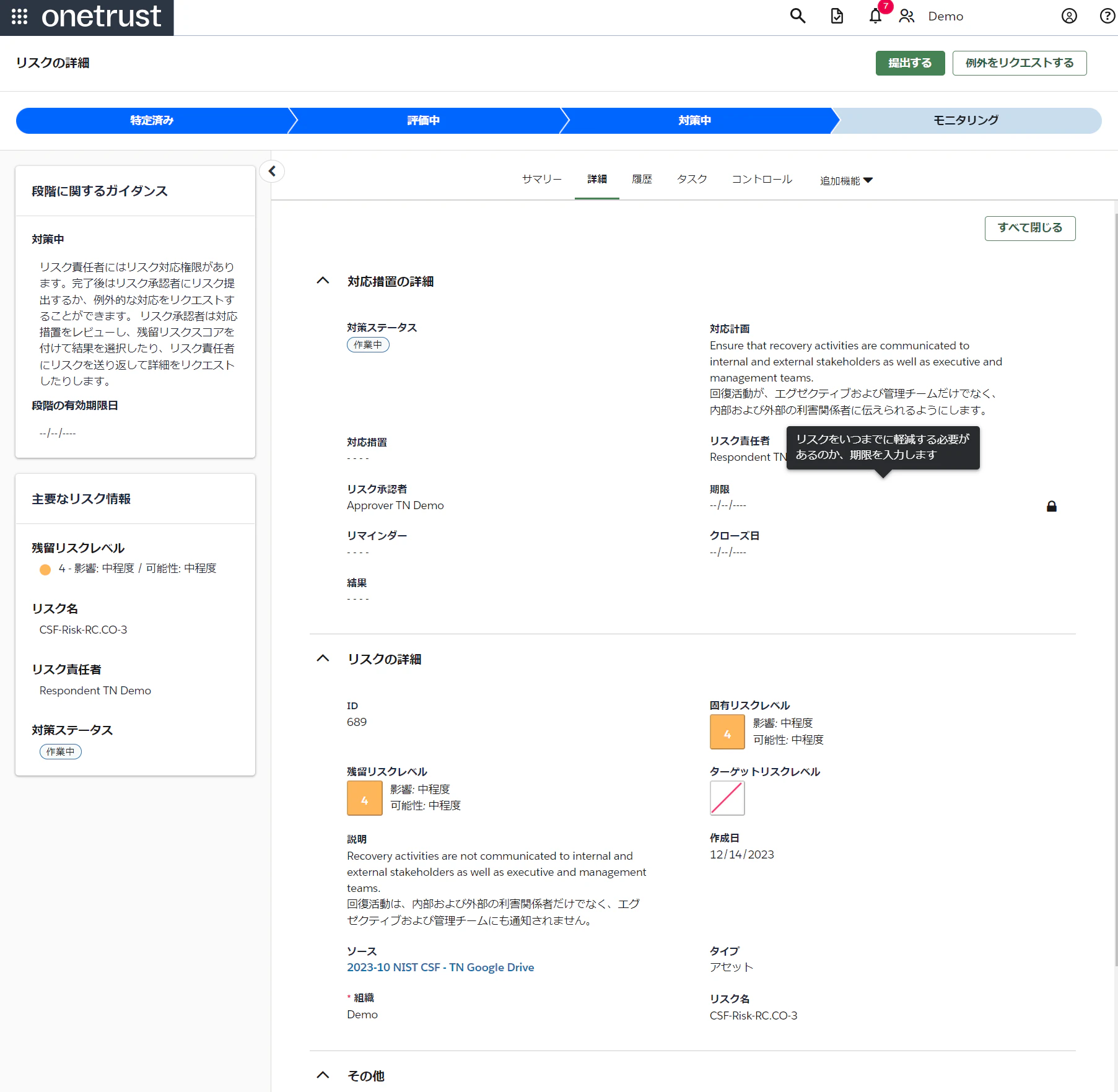

リスクは、「特定済み」「評価中」「対策中」「モニタリング」の4つの段階で管理されます。

起票されたばかりのリスクは、通常「特定済み」の段階になります。(下図参照)

「評価中」では、リスクの内容(種類、深刻度、対策等)を評価し、対応者・責任者を決定します。(本デモでは、自動的に割り当てられるようになっています。)

「対策中」は、リスクが対応・対処されている状態です。

「モニタリング」は、現時点での対応が完了した状態です。

「詳細」タブでは、対応計画、リスクレベル等の詳細を確認できます。(下図参照)

コントロール(続き)

「コントロール」タブでは、起票されたリスクに応じたコントロールを割り当てることができます。

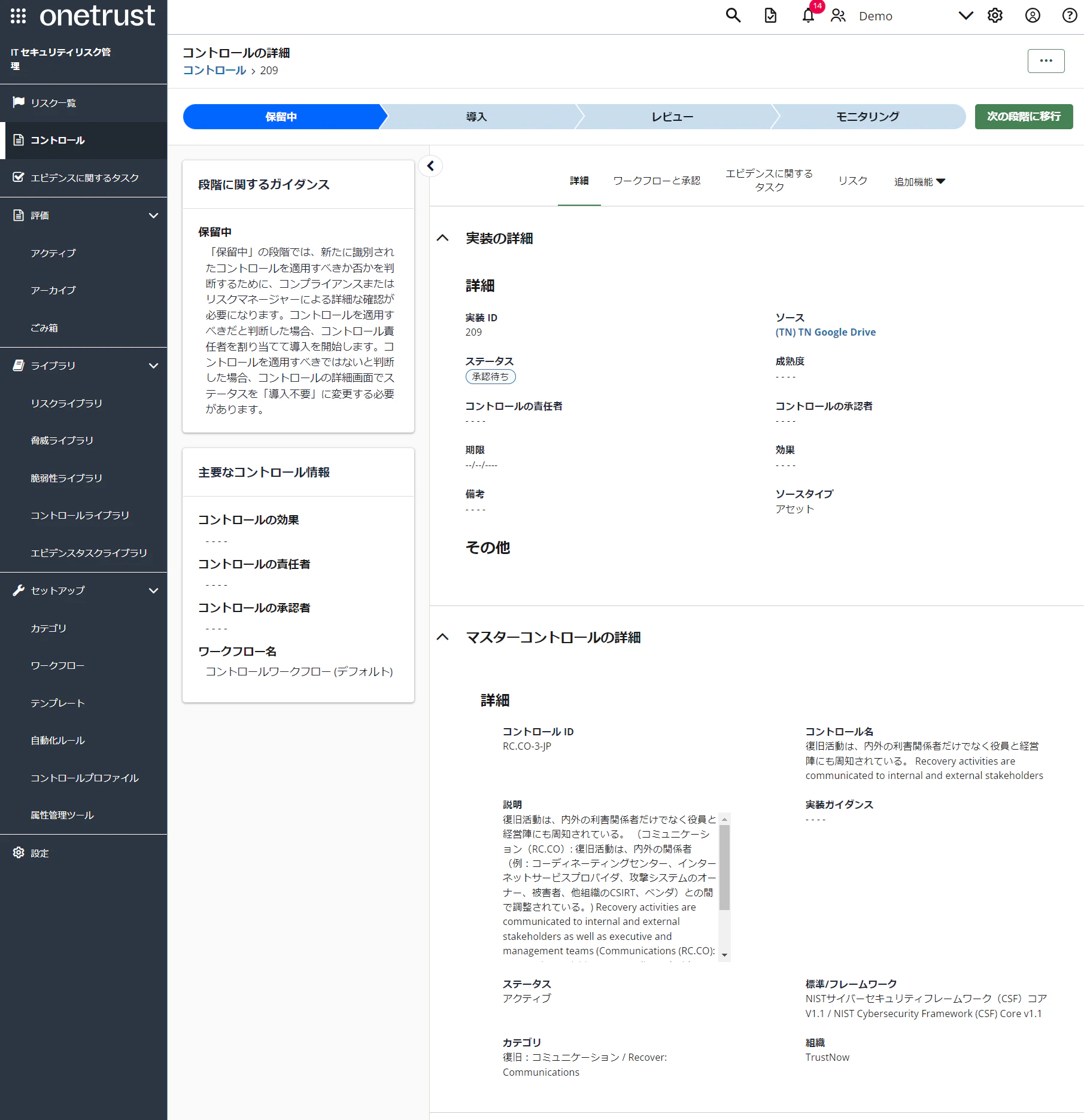

本デモでは、NIST CSF フレームワークに沿って、自動的に適切なコントロールが割り当てられます。(下図参照)

(※ どのコントロールを自動で割り当てるかは、任意に設定できます。また、手動で割り当てることも可能です。)

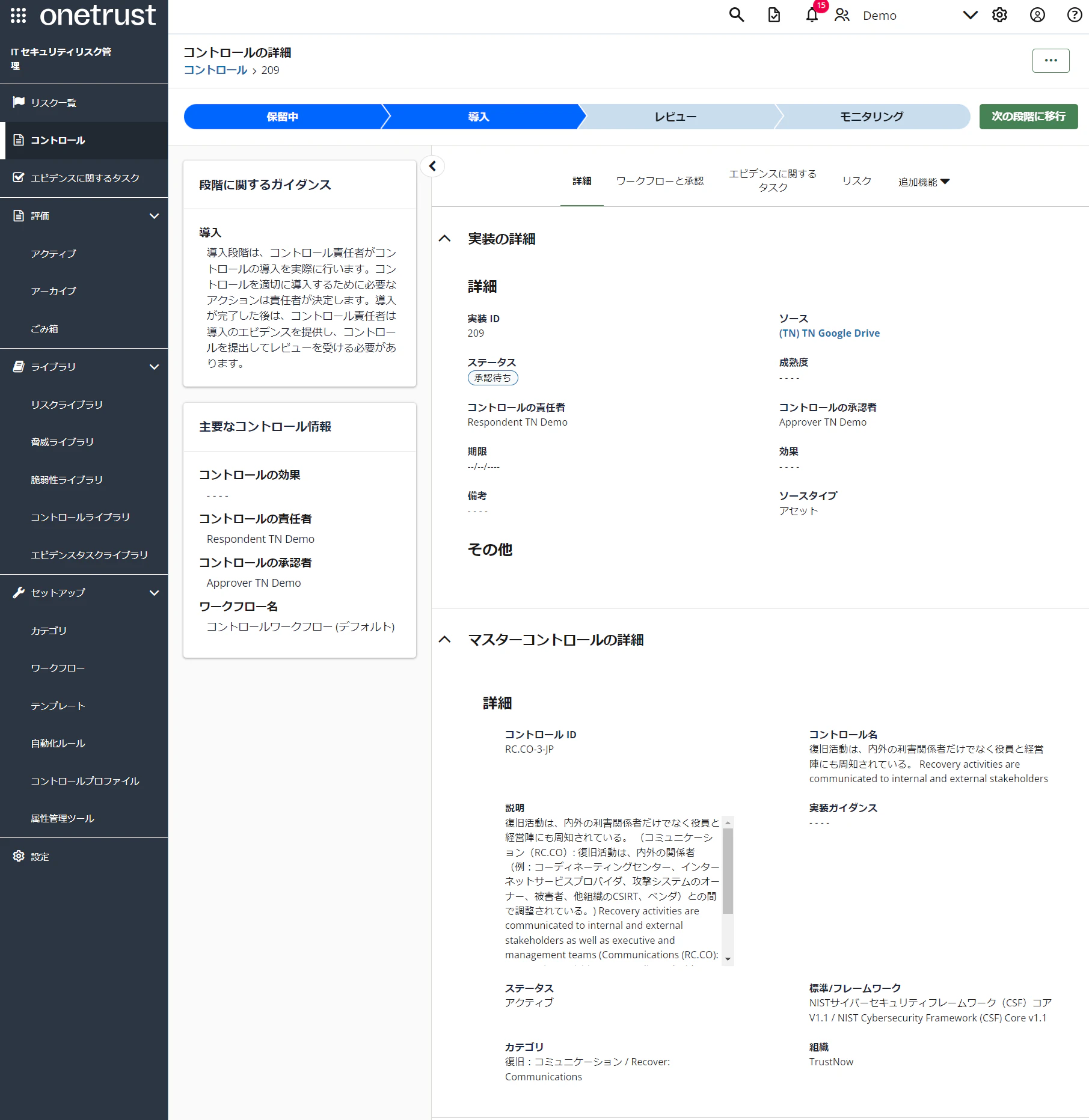

コントロールの詳細を見てみます。

コントロールは、「保留中」「導入」「レビュー」「モニタリング」の4つの段階で管理されます。(下図参照)

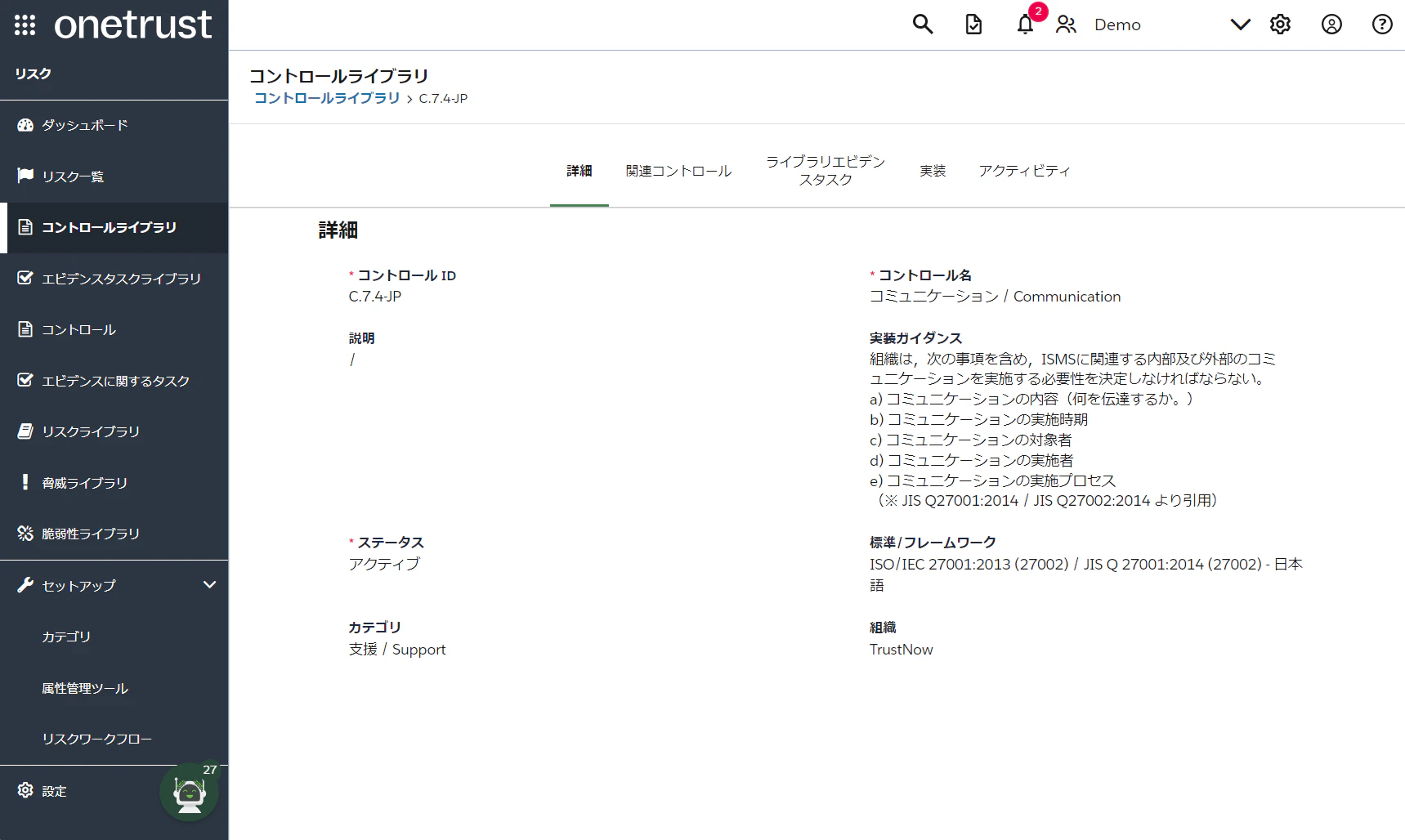

「関連コントロール」タブでは、割り当てられたコントロールに関連するコントロールが参考情報として表示されます。(下図参照)

この例では、NIST CSF のコントロールが割り当てられていますが、関連するコントロールとして、ISO27001 のコントロールが表示されています。(下図参照)

「エビデンスに関するタスク」タブでは、対応状況のエビデンスを収集するためのタスクが定義されます。(下図参照)

リスク(続き)

それでは、「コントロール」から、「リスク」に戻ります。

「関連項目」タブでは、このリスクに関連する評価やアセットの情報が確認できます。(下図参照)

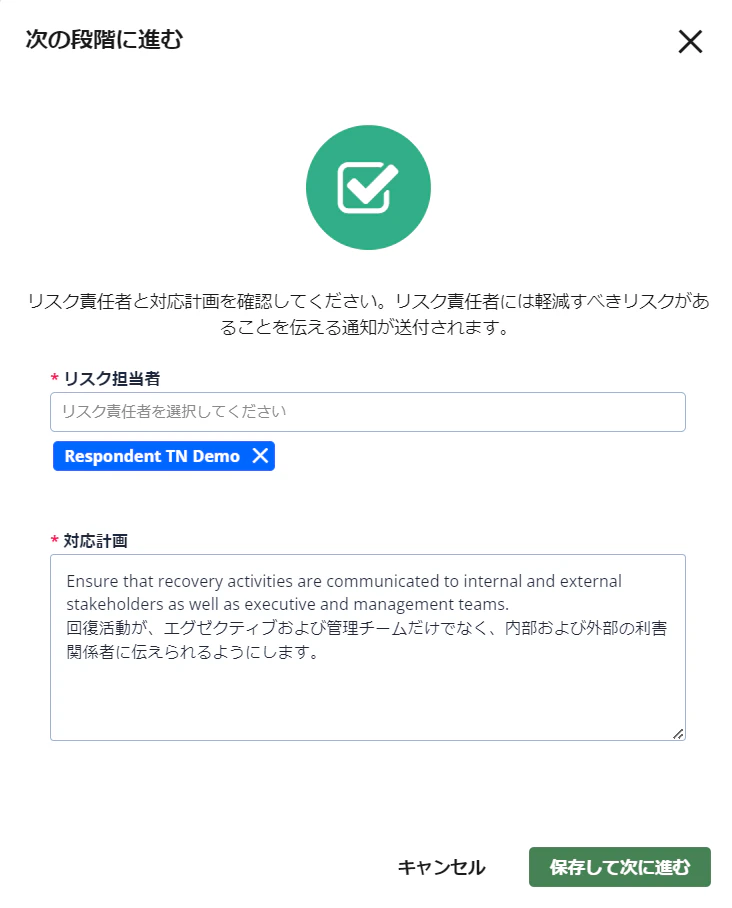

次は、リスクへの対応です。

段階を「評価中」に移行し、リスクの評価(種類、深刻度、対策等)を行います。(下図参照)

その後、段階を「対策中」に移行します。

ここで、リスクの対応者とリスクの責任者を指定・確定します。(下図参照)

(※ 本デモでは、評価完了時に、自動的にリスクが起票される際に、リスクの対応者とリスクの責任者も自動的に割り当てていますが、自動割り当てが行われない場合は、ここで手動で割り当てます。)

(※ コントロール対応者・責任者の自動割り当ては行われません。手動で割り当てる必要があります。)

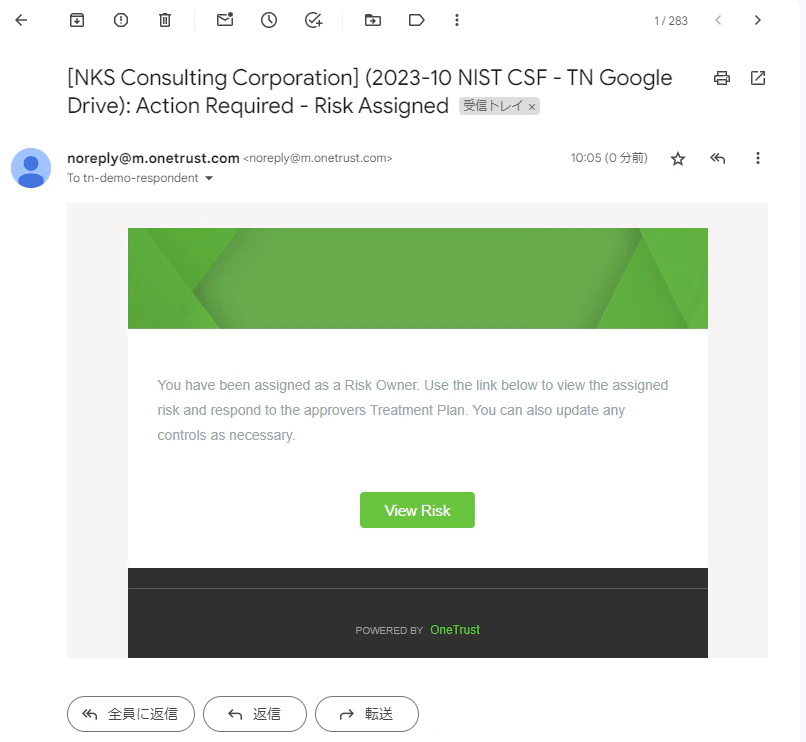

この時点で、リスク対応者(※ 本デモでは、評価の回答者と同じ)にEメールが届き、そこに含まれるリンクから、はじめてリスクにアクセスできるようになります。(下図参照)

(※ 正しくリスクの詳細が閲覧できるように、ユーザー権限を適切に設定する必要があります。)

コントロール(続き)

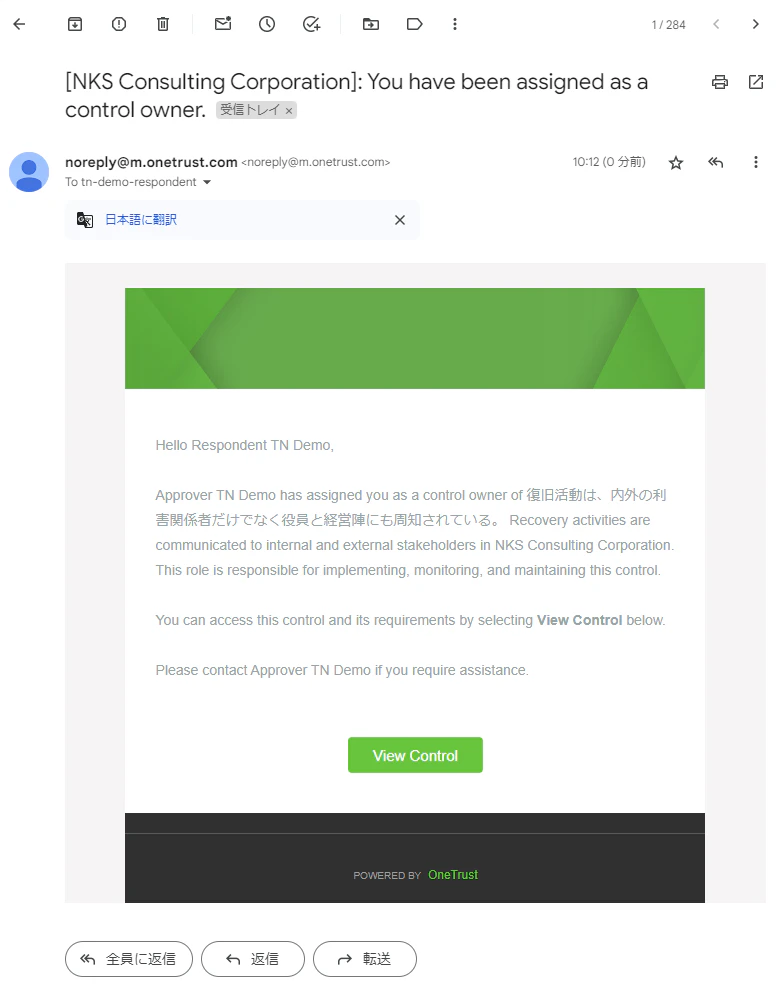

「コントロール」も「リスク」同様に、コントロール対応者(※ 本デモでは、評価の回答者と同じ)が割り当てられて、はじめてコントロール対応者にEメールが届き、そこに含まれるリンクから、コントロールにアクセスできるようになります。(下図参照)

(※ 正しくコントロールの詳細が閲覧できるように、ユーザー権限を適切に設定する必要があります。)

この後、指示に従いながら、段階を進めていき、コントロールの対応を完了します。

リスク(続き)

ふたたび、リスクに戻ります。

対応計画やコントロールの指示に従い、必要なリスクへの対応・対処を完了したら、右上の「提出」ボタンから、提出します。(下図参照)

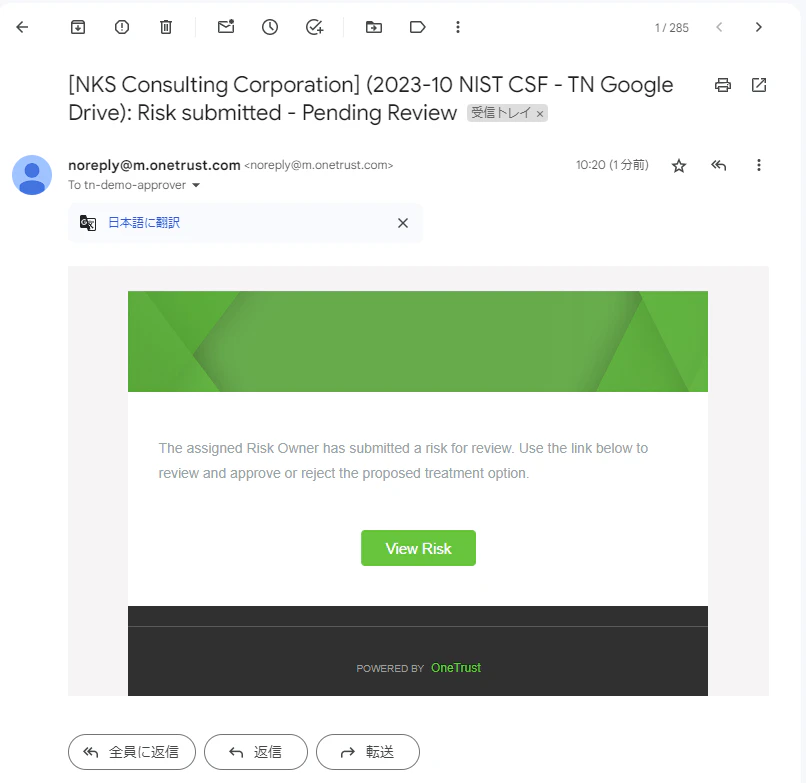

リスク承認者へ承認依頼が送信されます。(下図参照)

(※ リスク対応者の画面からは「提出」ボタンが消えて、編集ができなくなりました。)

リスク承認者へ届いたメールからアクセスします。(下図参照)

先ほどまではなかった「承認する」のボタンが表示されています。(下図参照)

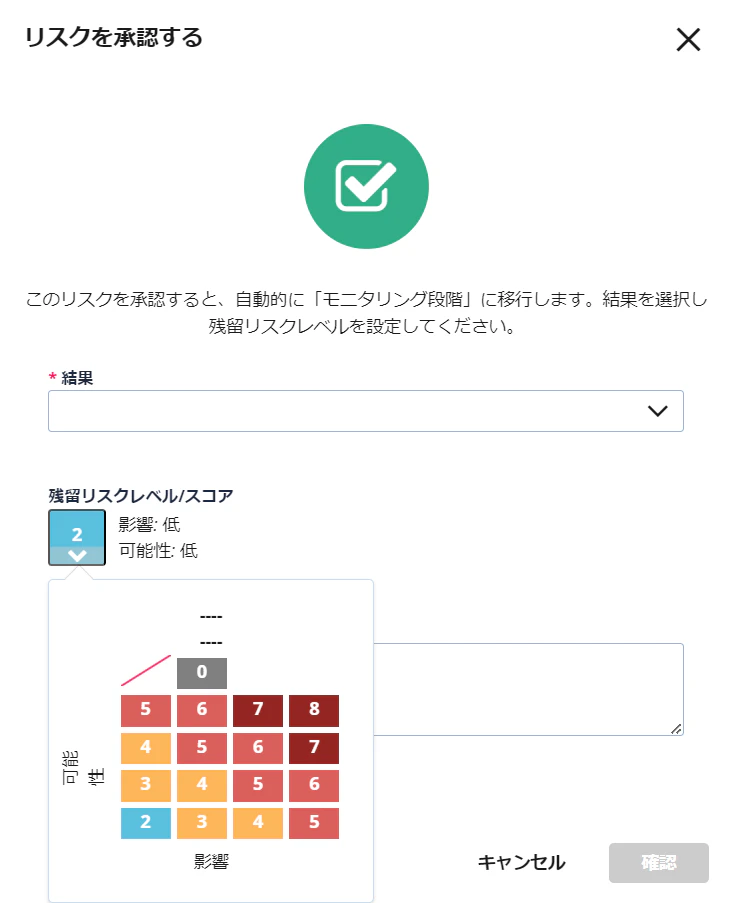

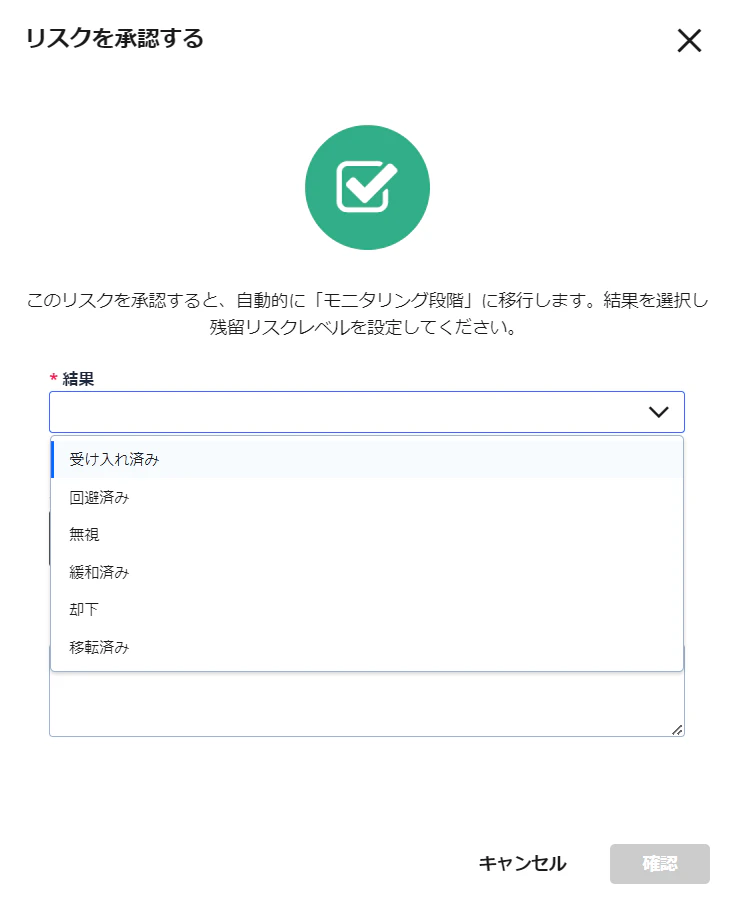

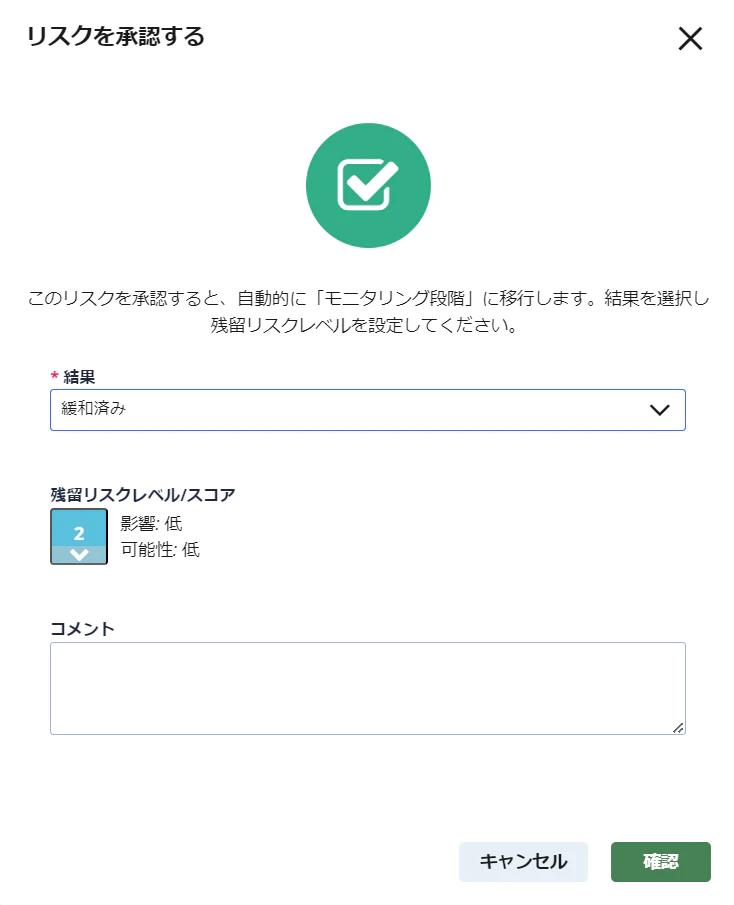

リスクの対応を承認します。(下図参照)

必要に応じて、「残留リスクレベル/スコア」を変更します。(下図参照)

承認する対応の種類を選びます。(下図参照)

段階が「モニタリング」に変わり、(現時点での)リスク対応が完了します。(下図参照)

この後、検出されたすべてのリスクが許容可能な状態になるまで、リスクへの対応を継続します。

これで、NIST CSF に則った評価から、検出されたリスクへの対応までの一連の対応は完了です。

さいごに

今回は、「コントロール」を使用しましたが、「コントロール」はたくさんの情報を付与でき、段階で管理するなど高度な対応が可能な反面、管理が複雑になるので、「コントロール」の代わりに、より単純な「タスク」や「リスク」に含まれる「対応計画」でリスク対応を管理していくことも可能です。

自社の実情・要求に合わせて適切に選択・設定してください。

以上、OneTrust ITRM のご紹介でした。

OneTrust ITRM のデモのご依頼やお問い合せは、是非、TrustNowまで。

https://www.trustnow.co.jp/