本記事は、アメリカ時間 5月8日 19時時点までに公開された情報を元に、書かれています。

現在アメリカの大学に在学しているもうすぐ4年目の現役学生です。近々期末試験を控えた2026年5月7日(木)、クラスの成績・課題・講義資料を管理している LMS サービス Canvas が、ShinyHunters によるデータ恐喝攻撃を受けて利用停止状態となりました。Canvas にアクセスすると、画面にはShinyHunters からの脅迫メッセージが表示される事例も報告されています。

これは実は今月2回目の侵害です。2026年5月1日に発生した1回目の侵害について、Instructure は翌日、「contained(封じ込めた)」と公表していました。しかし攻撃者はその対応を不服として、5月7日に再侵入を実行。

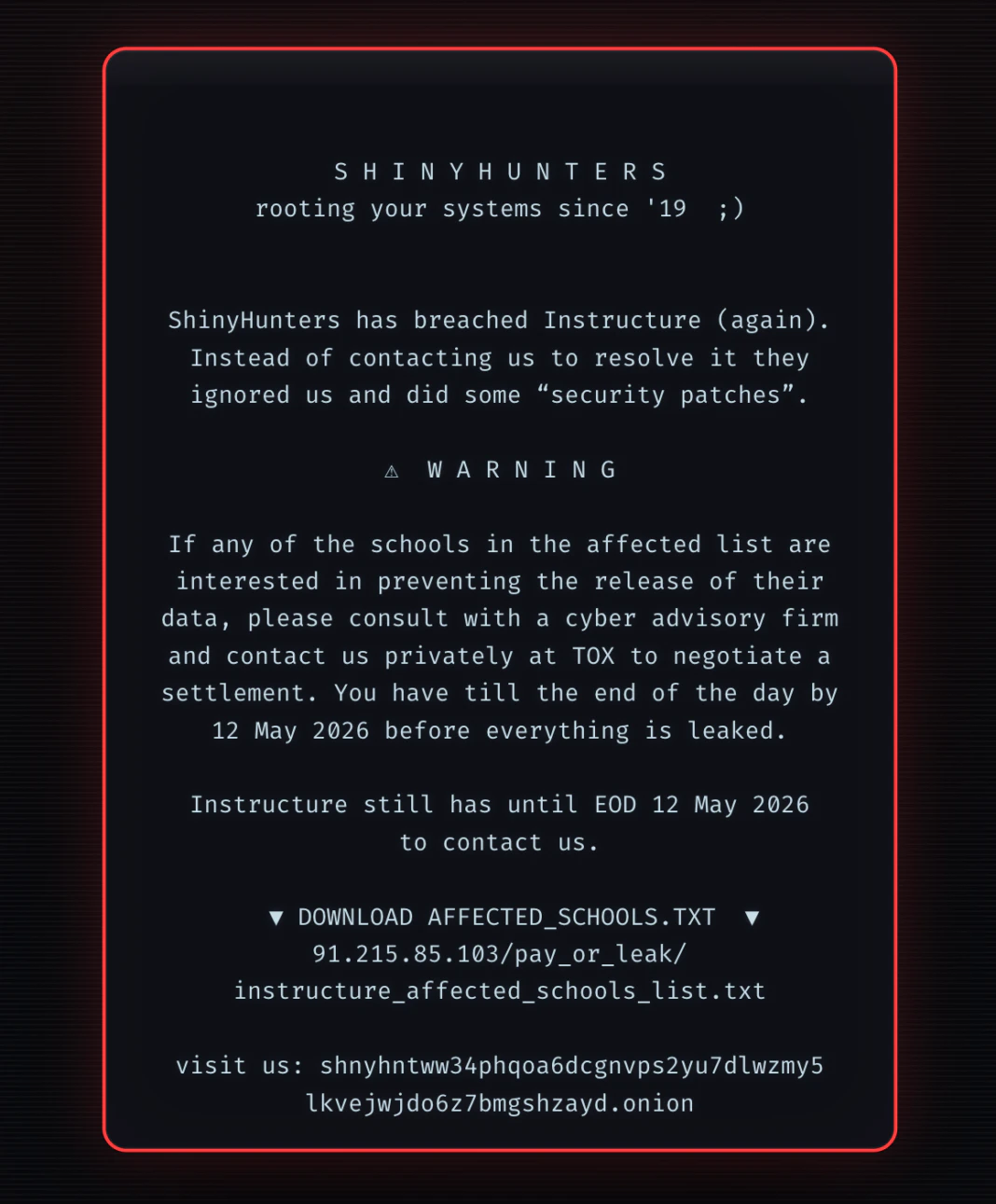

脅迫文には「ShinyHunters has breached Instructure (again). Instead of contacting us to resolve it they ignored us and did some "security patches".」(我々と話す代わりに、彼らは我々を無視してセキュリティパッチを当てただけだ)と記載されていました。

ShinyHunters は5月12日 EOD までに Instructure が応じなければ、盗み出したデータを公開すると要求しています。

Canvas とは

Canvas は Instructure, Inc. (米国ユタ州) が提供する LMS (Learning Management System) です。

- 100カ国以上の 8,000以上の教育機関で導入 (Instructure, 2026)

- 北米の大学・短大生の約半数が利用 (ABC7 News, 2026年5月8日)

- 年間 1,860万ユニークビジター (Instructure, 2026)

成績管理、課題提出、講義資料配布、試験実施、教員と学生のコミュニケーションまで、学業のあらゆる側面で使用される基盤的なサービスです。

漏洩した情報と影響範囲

漏洩したデータ (Instructure 公表分)

- 学生・教職員の氏名

- メールアドレス

- 学生ID

- メッセージ履歴

- (Instructure はパスワードや金融情報の漏洩は確認されていないと発表)

影響を受けた機関

- ShinyHunters が BleepingComputer に提供したリストでは、約 8,809 機関が影響を受けたとされる

- 推定影響レコード数: 約 2.75 億件

- 米国の主要大学: UC系列、CSU系列、University of Illinois 等

- 報道では K-12(小中高)の学区も多数含まれる

なぜこの規模が問題か

- 学生IDは大学内の他システムでも使われていることが多く、二次被害(なりすまし等)のリスクが高い

- メールアドレス、氏名、所属の組み合わせは、個人特定情報セットとして完成度が高く、悪用リスクが大きい

- 期末試験期という最も学生が混乱している時期と重なっており、「成績修正」「単位確認」を装ったフィッシングが特に効きやすい状況(実際に、大学側から注意喚起のメールが届いた)

学生・利用者として念頭に置くべきこと

- 「Instructure を装う」「大学IT部門を装う」フィッシングへの警戒

- HIBP(Have I Been Pwned)等での確認

- パスワードの使い回しがあれば即変更

攻撃の手口分析

Instructure が公表した内容(2026年5月8日現在)

5月7日の2回目の侵害について、Instructure は ABC11 への声明で以下を公表しました:

- 攻撃者は Free-For-Teacher アカウントに関連する問題を悪用した

- 対応として Free-For-Teacher アカウント機能を一時的に完全停止

- 攻撃者はログイン後に表示されるページを改ざんしていた

ただし、具体的な脆弱性の種類(CVE 等)や初期侵入経路の技術詳細は2026年5月8日時点では非公表です。

MITRE ATT&CK とは

MITRE ATT&CK(マイター・アタック)は、The MITRE Corporation が提供する攻撃者の戦術・技術を体系化した知識ベースです。観測された攻撃を ATT&CK の ID で記述することで、共通言語として情報共有できます。

- 戦術(Tactic): 攻撃者の目的(なぜそれをやるか)

- 技術(Technique): 目的を達成する方法

- 各 Technique には

T1xxx形式の ID が振られています

公式サイト: https://attack.mitre.org/

公表情報に基づくマッピング(5月8日時点)

本セクションでは、5月8日までにInstructure 公式声明および主要メディア報道で確認されている事実のみに基づいて、ATT&CK へのマッピングを行います。

| Tactic | Technique ID | Technique Name | 本事案 |

|---|---|---|---|

| Initial Access | T1078 | Valid Accounts | 5/7 攻撃で「Free-For-Teacher アカウント関連の問題を悪用」と公表(ABC11) |

| Collection | T1213 | Data from Information Repositories | Canvas 内の氏名・メール・学生ID・ユーザー間メッセージを収集 |

| Exfiltration | T1567 | Exfiltration Over Web Service | SaaS 環境からのデータ持ち出し |

| Impact | T1491.002 | Defacement: External Defacement | 5/7 にログインページが ShinyHunters の脅迫メッセージに改ざん |

| Impact | T1657 | Financial Theft | 5/12 EOD までの身代金支払いを要求 |

各 Technique の補足

T1078 - Valid Accounts

攻撃者が、初期アクセス、権限昇格、防御回避などを目的とし、既存のアカウント認証情報を取得・悪用すること。本事案では、Free-For-Teacher アカウントに関連する脆弱性が悪用されたと Instructure が公表しています。

T1213 - Data from Information Repositories

組織内の情報リポジトリから機密情報を収集する技術。本事案では Canvas LMS が情報リポジトリに該当します。氏名、メールアドレス、学生ID、ユーザー間メッセージが収集対象となりました。

T1567 - Exfiltration Over Web Service

正規の Web サービスを経由してデータを持ち出す技術。攻撃者が窃取したデータを HTTP/HTTPS 経由で外部に送信するため、従来の DLP(データ漏洩防止)では検知が困難という特性があります。

T1491.002 - Defacement: External Defacement

攻撃者が公開向けの Web ページを改ざんし、メッセージを表示させる技術。本事案では、5月7日に複数機関の Canvas ログインページに ShinyHunters からの脅迫メッセージが表示されました。

T1657 - Financial Theft

直接的な金銭窃取、または恐喝・身代金要求を通じた金銭的被害を発生させる技術。本事案でも2026年5月12日 EOD を期限として身代金を要求しています。

IR 視点: なぜ2回目の侵害を許したのか

NIST SP 800-61 Rev.3 (2025年4月公開) は、IR を以下の4フェーズで定義しています。

- Preparation - 準備

- Detection & Analysis - 検知と分析

- Containment, Eradication & Recovery - 封じ込め、根絶、復旧

- Post-Incident Activity - 事後対応

本事案では、第3フェーズが重要になっています。

| 用語 | 意味 |

|---|---|

| Containment (封じ込め) | 被害の拡大を止める |

| Eradication (根絶) | 攻撃者の痕跡をすべて除去する |

| Recovery (復旧) | 安全に業務を再開する |

本事案は、Containment が完了しても Eradication が不完全であれば攻撃者は戻ってくる、という IR の原則を改めて示すケースとなりました。

5月7日に Canvas のログイン画面に表示された ShinyHunters の脅迫文には、前述した通り以下の一節が含まれていました:

Instead of contacting us to resolve it they ignored us and did some "security patches".

実際に5月7日に再侵入が成功したという事実から逆算すると、5月2日時点で Instructure が実施した対応では、攻撃者が利用可能な侵入経路をすべて塞ぐことができていなかった可能性が高いと考えられます。

所感

今回初めて自分も巻き込まれるサイバー攻撃に直面し、プラットフォームの一極集中リスクが浮き彫りになる1つの事案になったと考えています。私が今学期履修しているクラスのおそらく20代ぐらいの教授の1人は、初回の授業で Canvas を信用していないと発言し、講義資料などは自前のウェブサイトで公開していました。この教授の対応は、当初は「めんどくさい」と思っていましたが、今はリスク管理において、合理的な判断だと感じています。

今回の件で、いくつかの大学では期末試験を延期すると発表した大学もありましたが、現在(5月8日 19時 時点)では、Canvas はサービスを再開しており、私の大学では予定通り期末試験が行われることになりました。今回の件は、SaaS への一極集中のリスクと侵害後にどう影響するかを、当事者として体感する機会になりました。

参考文献

- Wikipedia: 2026 Canvas security incident

- Instructure 公式サイト

- Instructure Security Incident Update

- ABC7 News: Canvas hack strands university students during finals week

- ABC7 Chicago: Canvas hacked: data breach affects schools nationwide

- ABC11 Raleigh-Durham: Canvas data breach: NC schools, universities on lookout

- Security Magazine: Instructure, parent of Canvas, confirms data breach

- NIST SP 800-61 Rev.3 (2025/4)

- MITRE ATT&CK Framework