はじめに

Automation Cloud運用において、各UiPath製品に対して、どのユーザーにどのロールが紐づけられているかを確認したい場合があるかと思います。

この記事では、Export User Role Assignments API を使って、ユーザーごとのロール割り当てをエクスポートし、棚卸しに使える形で確認する流れをまとめます。

この記事でわかること

- APIでロール割り当てレポートを取得する手順

- 実行時に必要なパラメータ

- 出力データから「ユーザー × サービス」を見るポイント

前提

- Automation Cloud の組織管理者、または同等の権限がある

- 個人用アクセストークン(PAT)を発行できるユーザーである

個人用アクセストークン(PAT)を取得する

認証方式のポイント

Export User Role Assignments API の実行にあたり、公式ガイドに記載されているように Postman を利用する方法もありますが、ここでは個人用アクセストークン(PAT)を利用する方法を紹介します。

手元の環境で確認したところ、External application (Client Credentials + Application Scope) では実行できませんでした。

そのため、本記事は PAT を前提に手順を記載しています。

PAT を取得する

PAT は Automation Cloud のユーザー設定画面から作成します。

取得手順の詳細は、個人用アクセストークンを参照してください。

ガイドに記載の通り、プラットフォームレベルのすべてのスコープが必要です。

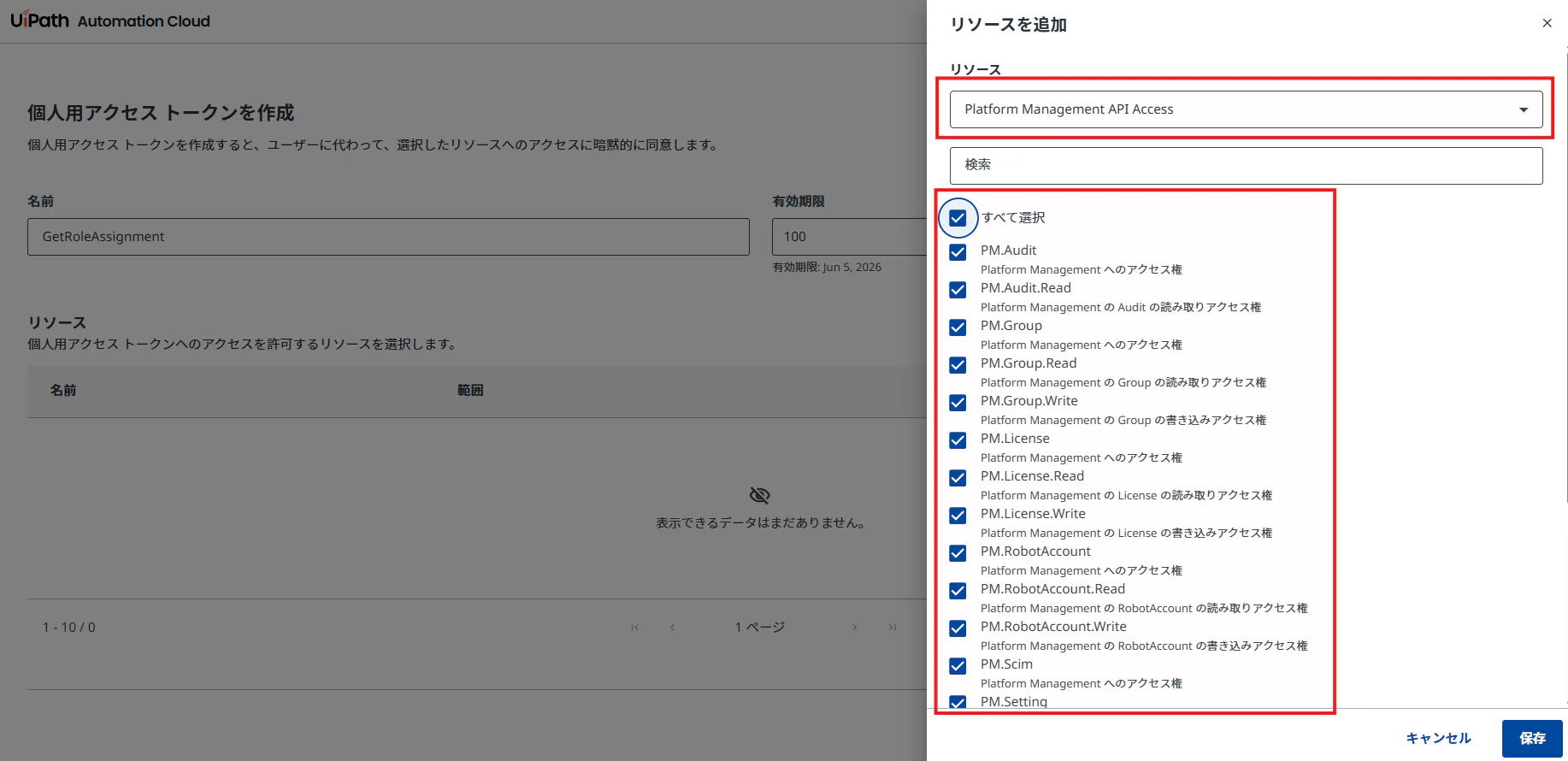

PAT 発行時は Platform Management API Access を選択し、すべてのスコープを設定してください。

PAT は機密情報です。公開リポジトリや記事本文に、トークン文字列を直接貼り付けないでください。

Export User Role Assignments API を実行する

エンドポイントは次のとおりです。

GET https://cloud.uipath.com/{組織名}/pap_/api/userroleassignments/export

{組織名} は、鍵括弧を含めず実際の組織名に置き換えてください。

クエリパラメータ

リクエストに必要なクエリパラメータは次の通りです。出力形式として json または csv を指定する必要があります。

| パラメータ | 必須 | 値 / 説明 |

|---|---|---|

exportoutputtype |

必須 |

json または csv

|

expandgroupmemberships |

任意 |

true 推奨(Azure AD グループ経由のメンバー展開が必要な場合) |

以下は curl コマンドでリクエストを送信する例です。認証には PAT を利用します。

JSONで取得する例

curl --location --request GET \

"https://cloud.uipath.com/{組織名}/pap_/api/userroleassignments/export?exportoutputtype=json&expandgroupmemberships=true" \

--header "Authorization: Bearer {取得したPAT}" \

--output user-role-assignments.json

CSVで取得する例

curl --location --request GET \

"https://cloud.uipath.com/{組織名}/pap_/api/userroleassignments/export?exportoutputtype=csv&expandgroupmemberships=true" \

--header "Authorization: Bearer {取得したPAT}" \

--output user-role-assignments.csv

出力項目の見方

このAPIの1行は、基本的に「誰に・どのサービスで・どのロールが・どのスコープで付与されているか」を表します。

棚卸しでは、以下の項目を意味単位で押さえると読みやすくなります。

| フィールド | 意味 | 見るポイント |

|---|---|---|

ServiceName |

対象サービス名 | まずサービス単位に分けると、責任範囲ごとの棚卸しがしやすい |

RoleName / RoleType

|

付与ロール名 / ロール種別 |

BuiltIn か Custom かを分けて確認すると、カスタム権限の影響を追いやすい |

SecurityPrincipalType |

権限付与先の種別 |

User / Group / ExternalApplication を判別する基点 |

SecurityPrincipalEmail |

付与先メールアドレス |

User では主キーとして使いやすい。null の場合は次の表示名を使う |

SecurityPrincipalDisplayName |

付与先の表示名 |

Group / ExternalApplication を識別する際に重要 |

Scope / ScopeWithDisplayNames

|

権限が有効な範囲 | テナント・サービス・フォルダーのどこまで効くかを確認する最重要項目 |

TenantName / FolderName

|

対象テナント / フォルダー |

Scope の読解を補助。フォルダー粒度の権限確認に使う |

RoleAssignmentType |

割り当て種別 | 直接付与か、別経路の割り当てかを切り分ける補助情報 |

InheritedFromGroupName / InheritedFromGroupId

|

継承元グループ情報 | グループ継承を追跡する場合に確認(値が空のケースもある) |

まとめ

Export User Role Assignments API を使うことで、ロール割り当てを一括取得できます。

また、ServiceName と SecurityPrincipalEmail を軸に確認することで、ユーザー権限の棚卸しを効率的に進められます。

本記事で紹介した内容が、ユーザー権限の棚卸し作業の参考になれば幸いです。

参考リンク

免責事項

- 本記事は 2026年2月時点で公開されているドキュメントをもとに作成しています。仕様変更時は最新ドキュメントをご確認ください

- 本記事の内容に関するサポートは受け付けていないため、予めご了承ください

- ここで記載している内容はあくまで個人の検証結果に基づく内容であり、所属団体を代表するものではありません

- PowerShell の記法などについては、PowerShell のガイドを参照してください