2026/3/7(土)に開催された「JAWS DAYS 2026」の「ランサムウェア攻撃机上訓練ゲーム」ワークショップに参加してきましたので、得た学びと気づきを共有します。

1.セッションの概要

4~6人1チームで、与えられた課題をチームメンバーと話し合い、チームとして方針を意思決定して進めていく、というワークショップ。

ランサムウェア攻撃を受けたケースを題材に、攻撃発生~対応までの過程において、取るべき行動や確保するリソースといったものをメンバーで話し合い、方針を決定するというもの。

本ワークショップは、テーブルトップエクササイズ(TXX)で構築されている。

テーブルトップエクササイズとは、架空のシナリオを用いて特定のイベントにおいてどういった対応が最適であるかをチームメンバーで話し合い意思決定する、というトレーニングセッションのこと。

持ち物は不要で、当日配られるペンと紙のみを使って進める。

また、ランサムウェア攻撃に関する知識やAWSのセキュリティサービスの知識が無くても参加することができ、十分学びにもなる。

-

ワークショップタイトル

『ランサムウェア攻撃シミュレーション - チームで挑む机上訓練ゲーム』 -

ワークショップ説明

ゲーミフィケーション形式のセキュリティインシデント机上訓練(テーブルトップエクササイズ/TTX)です。PCを使わず、チームで進めるワークショップとなります。

本ワークショップでは、ランサムウェア攻撃の発生を想定したシナリオをもとに、参加者が話し合いながら対応の計画や意思決定のプロセスをシミュレーションします。

参加者は数人でグループを作成し、グループ内で相談しながらシナリオの各フェーズで取るべきアクションを決定します。選択したアクションによってポイントが付与されるゲーム形式となっており、楽しみながら机上演習を進めていきます。

チーム内での議論を通じて、組織としての意思決定プロセスや関係者とのコミュニケーションについても体験的に学んでいただけます。 -

セッションの形式 : ワークショップ

-

レベル : 200

2.ワークショップの内容

ワークショップは大きく2つのパートで行われました。

「ランサムウェアの概要説明」と「グループワーク」です。

2-1.ランサムウェアの概要説明

「ランサムウェアの概要」と「ランサムウェアの被害が増加し続けている背景」といった基礎的な説明がありました。

加えて、「ランサムウェア対策の基礎的な考え方」といった説明もあり、ランサムウェアに関する知識が無くてもワークショップにスムーズに入ることができるように配慮がなされていました。

ランサムウェアとは

「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語。

感染したパソコンに特定の制限をかけ(例えば保存してあるファイルの暗号化)、その制限の解除と引き換えに金銭を要求する挙動から、このような不正プログラムをランサムウェアと呼んでいる。

詳細は情報処理推進機構の「ランサムウェア対策特設ページ」参照

ランサムウェアの被害が増加し続けている背景

-

ランサムウェア攻撃手法は巧妙化している

メール経由で送信元などを偽った不正なサイトやファイルのダウンロードを誘う形式から、VPNの脆弱性を狙った攻撃や強度の低い認証情報等を経由した攻撃形式へ変化している。

また、近年ランサムウェア攻撃はビジネス化しており、攻撃者像が多様化、組織化している。 -

従来のセキュリティ対策には限界がある

たとえば、システムの在り方の多角化や働き方の変化に起因して、アタックサーフェスが増加している。アタックサーフェスとは、サイバー攻撃を試みることができるすべてのポイントや経路を指す。攻撃対象領域ともいう。

-

脅威に対する多角的な対策ができていない

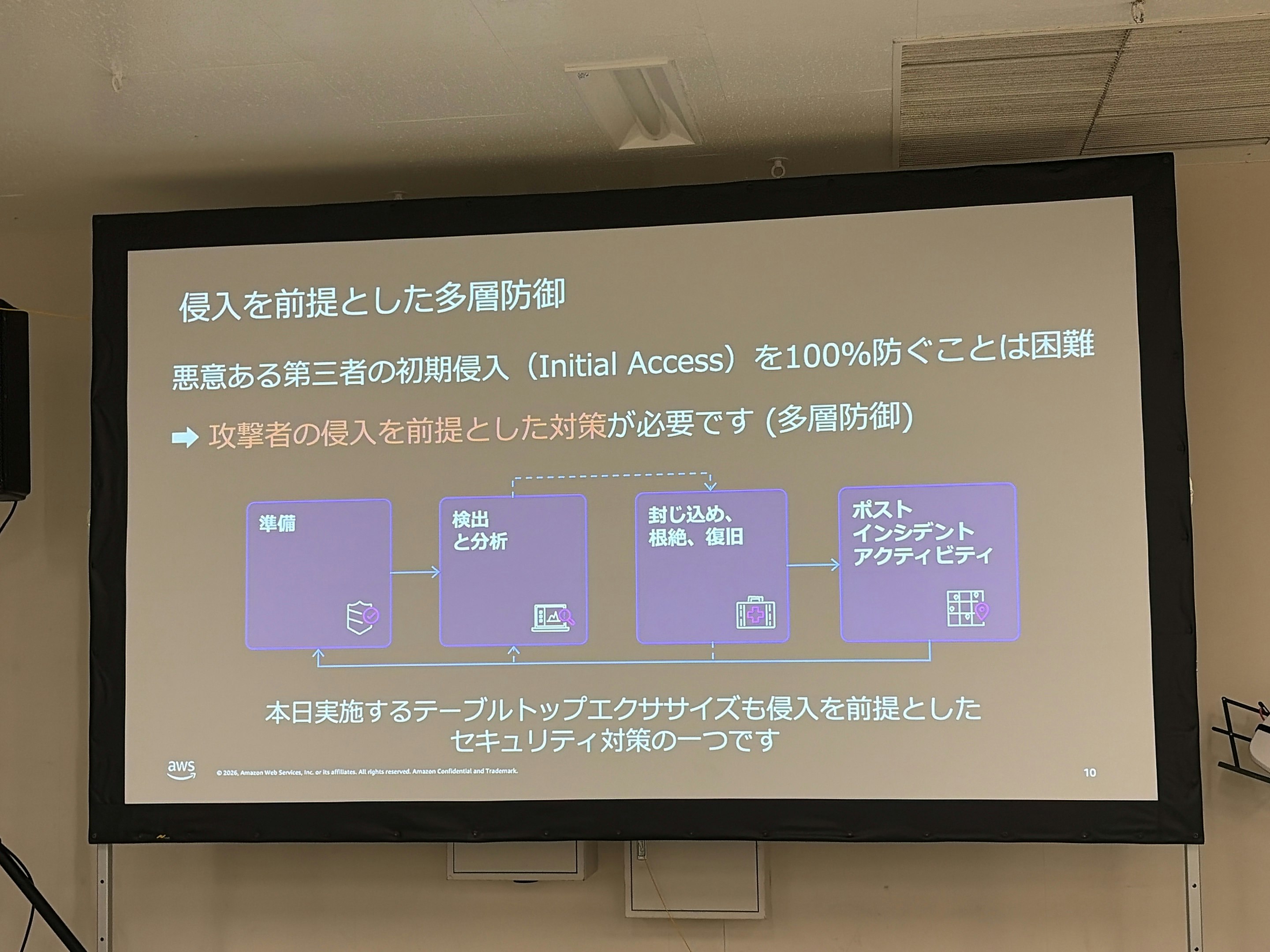

侵入を前提とした多層防御の重要性

悪意のある第三者の初期侵入を完全に防ぐことは困難であるため、侵入を前提とした対策が重要である。

当日ワークショップ内で説明のあったスライド

(JAWS DAYSの開会にあたっての説明に、学びを目的としたSNS等への投稿を推奨とありましたので掲載させて頂いているものです)

ランサムウェア攻撃への準備と対応のステップ

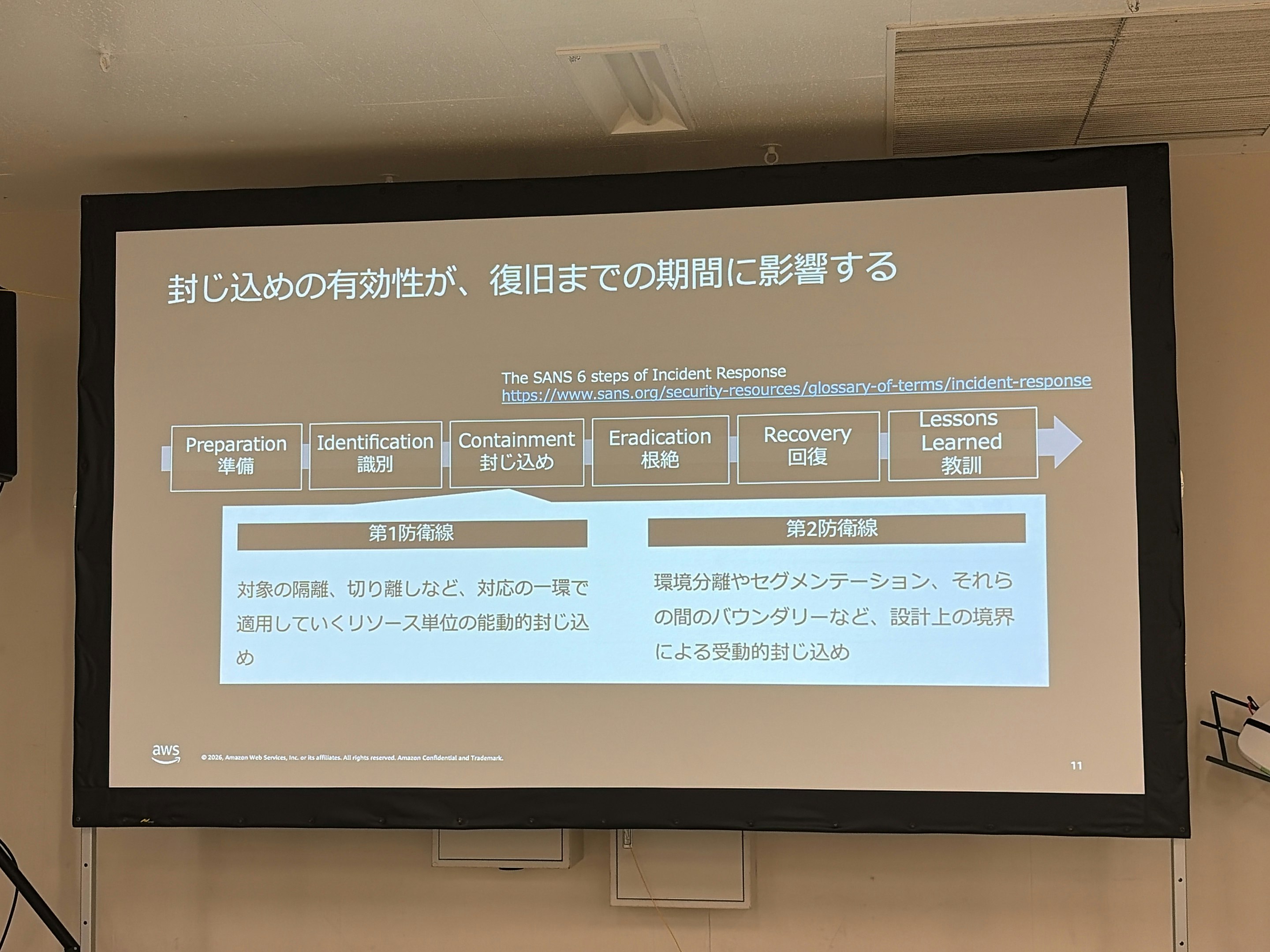

ランサムウェア攻撃への対応はいくつかのステップがある。

その中でも「封じ込め」の有効性が復旧までの期間に直結する。

当日ワークショップ内で説明のあったスライド

(JAWS DAYSの開会にあたっての説明に、学びを目的としたSNS等への投稿を推奨とありましたので掲載させて頂いているものです)

2-2. グループワーク

NIST IRプロセスをベースに、「各フェーズにおいてどのような行動を取るべきか」、をチームで話し合って意思決定する、というもの。

具体的には、架空の病院がランサムウェア攻撃を受けたケースを題材に、NIST IRプロセスの各フェーズでどういった行動を取ることが最も効果的で、その選択をした理由はなにか、ということを話し合い決める、というような内容でした。

このワークショップは、今後も別の機会での開催を予定しているとのことですので、ネタバレを防止するために詳細なシナリオや与えられる選択肢といった共有は控えます。

また、ワークショップは時間に追われながらほどよい緊張感をもって進みました。

スケジュール上時間が限られているというのが理由と思いますが、1つのケースの方針を決めるための我々に与えられた時間が短いように感じました。

時には、「制限時間が来たので、意見がまとまっていないチームがあっても方針を決めきってください」というアナウンスもありました。

本ワークショップのテーマが「ランサムウェア攻撃を受けたケース」であることから、結果的にテーマにハマり緊張感をもって進むことになったことからも、非常に良い経験でした。

3.学んだこと

-

ランサムウェア攻撃に関する知識

特に「アタックサーフェス」「NIST IRプロセス」という言葉すら知らなかったので、今回のワークショップで知り、学ぶ機会を得られたことは良い機会となりました。

特に、「アタックサーフェス」については、自身の業務で管理しているシステムの構成を見直し、アタックサーフェスの有無やリスクについて把握しておく必要があると感じました。 -

勉強と経験を備えておくことの大切さ

的確にスムーズな判断を下すためには、日頃の勉強と経験が非常に重要である、ということをこのワークショップを通じて改めて感じました。

今回のワークショップでいうと、「NIST IRプロセス」を知識として持っており、各プロセスでの最適なとりうる行動を事前に把握していれば、このワークショップは難なく攻略し、高得点を獲得できていたと思います。

「あらかじめ知っていれば攻略が容易になる」という至極当たり前のことを言っていますが、特にランサムウェア攻撃といったものに対しては、あらかじめプロセスという基礎手順を知り、最適な対応組み合わせを知識として備えているのとそうでないのとでは「判断のスピード」と「下す判断の質」も大きく変わります。

事前の知識と経験の有無で道のりと結果が大きく変わる代表的な例と思います。

チームメンバー全員がプロセスや一般的な最適な取るべき手段を知った上で意見を出し合いうことで、高い次元での検討、そして決定までのスピードを早めることができると考えます。

そういう意味で、ランサムウェア攻撃に直接的な関する知識を得られただけではなく、自身が知識として持っておくことの大切さを体感できた機会となりました。 -

意思決定をすることの重要性

今回のワークショップでは、アナウンスや資料などで、「意思決定をせよ」と明確な説明がありました。

意見を出し、チームメンバーと話し合い、根拠を組み立てて意思決定する、という一連のプロセスをワークショップに参加することで意識して行う、という経験をしました。

業務において意思決定する機会というのは、毎日何らかの形で多く発生しています。

毎回、根拠を考え妥当性を検証し意思決定する、ということを繰り返していますが、当たり前すぎて、"意思決定"ということの意識や、もしかするとどこかで重みが薄れてしまっている懸念もあります。

意思決定、という行動を意識し直すことで、自分の中で意思決定という行為の重みを認識し、より慎重、かつより良い判断ができるようになる良い機会でした。

4.さいごに

ランサムウェア攻撃への対策の考え方を、手を動かして学ぶ貴重な時間となりました。

知識、経験を得ることができただけでなく、自身の意識決定という行為への向き合い方を見直すきっかけにもなりました。

本ワークショップは、企画や準備、運営には多くの時間の投下と苦労から成立したものであることを実際に参加して感じました。

本ワークショップを運営いただいた方には感謝の言葉を伝えたいと思います。

ありがとうございました。