はじめに

三菱電機の加藤です。

三菱電機 情報技術総合研究所では、製品開発時のセキュリティ対策にフィードバックする目的で、複数種類のハニーポットを設置・運用しています。

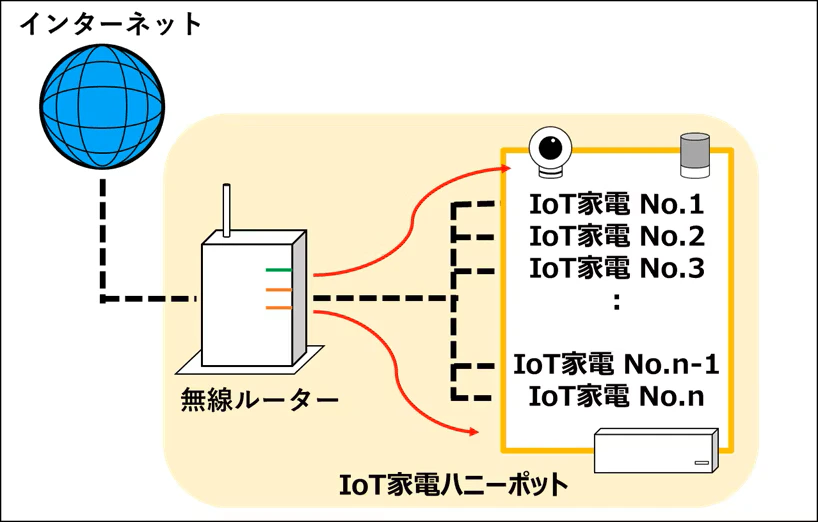

運用しているハニーポットの1つに、IoT機器を応答機能に設置した「IoT家電ハニーポット」があります。これは、IoT機器の普及に伴い増加した「IoT家電を使用している家庭」を模擬しています。

ハニーポットとは、攻撃される環境を模擬した囮システムであり、サイバーセキュリティの研究に使用されます。一般的に、攻撃を観測したいシステムを模擬するため、様々な種類のハニーポットが目的に合わせて設置されています。

IoT家電ハニーポットでは、IoT家電を標的としたサイバー攻撃を観測しており、さらに、IoT家電に搭載されたサーバ類を標的としたサイバー攻撃についても観測しています(図1)。

図1 ハニーポット構成図

今回は、IoT家電ハニーポットで観測した、MikroTikルータの管理ポート(8728番)を標的とした攻撃について、攻撃パケット内容や攻撃元IPアドレスについて分析した結果をご紹介します。

MikroTikルータ管理ポートの概要

MikroTik1は、ラトビア共和国に本社を置くネットワーク機器メーカーです。同社が製造するルータ製品は、RouterOSという独自のオペレーティングシステムを搭載しており、世界中で広く使用されています。

MikroTikルータの管理ポート8728番は、RouterOS APIにアクセスするためのポートです2。このポートを通じて、ルータの設定変更、監視、制御などの管理操作を行うことができます。

関連する脆弱性情報:CVE-2025-6443

2025年1月に公開された関連する脆弱性情報によると、MikroTik RouterOSに深刻な脆弱性(CVE-2025-64433)が発見されています。

脆弱性の詳細 :

- CVE ID : CVE-2025-6443

- CVSS v3.1 Base Score : 7.2 (High)

- 影響を受けるバージョン : RouterOS 7.20以前のバージョン

- 脆弱性の種類 : アクセス制御に関する脆弱性

脆弱性の概要 :

RouterOS 7.20より前のバージョンにおいて、アクセス制御に脆弱性が存在します。この脆弱性により、リモートの攻撃者がアクセス制限を回避し、RouterOS APIに不正アクセスすることが可能となります。

攻撃の影響 :

- ルータの完全な設定変更権限の取得

- ネットワーク設定の不正変更

- ファイアウォール設定の無効化

- 他のネットワーク機器への侵入の踏み台として悪用

この脆弱性は、今回観測された大規模攻撃の背景にある可能性があります。攻撃者は、CVE-2025-6443を悪用するためにMikroTikルータの探索を試みている可能性が高いと考えられます。

過去の脆弱性との関連

MikroTikルータは、過去にも複数の深刻な脆弱性が発見されており、サイバー攻撃の標的となってきました:

- CVE-2018-148474 : パストラバーサル脆弱性(CVSS 9.1)

- CVE-2023-307995 : 権限昇格脆弱性(CVSS 7.2)

- CVE-2023-308006 : ヒープメモリ脆弱性(CVSS 7.5)

近年、MikroTikルータを標的とした攻撃が世界的に増加しており、CVE-2023-30799の脆弱性では合計で約140万台にハッキングの可能性が報じられています7。

また、侵害された機器のボットネット構築への悪用も発見されています8。

セキュリティ対策の重要性

CVE-2025-6443の公開により、MikroTikルータのセキュリティ対策がより一層重要となっています:

- パッチ適用 : RouterOS 7.20以降への更新

- アクセス制御 : ファイアウォール等によるAPI ポート(8728, 8729)の適切なアクセス制限

- 認証強化 : 強力なパスワードの設定

- 監視強化 : 不審なAPIアクセスの継続的な監視

観測したパケットの内容

今回は、弊社のIoT家電ハニーポットにおいて、MikroTikルータを探索する攻撃パケットを観測しました。

分析の対象とする期間、ポート、観測件数は以下です:

観測期間 : 2025年6月28日~2025年7月1日

対象ポート : 8728

観測件数 : 902,757件の通信を観測

また、弊社のハニーポットでは、主に以下のような通信パターンを観測しました:

主要な通信パターン

1. 接続確立要求(SYN)

通信パターン: TCP SYN パケットの送信

2. 再送信

通信パターン: TCP SYN パケットの再送信

3. 順序異常パケット

通信パターン: Out-of-order パケット

観測された通信の特徴として、シーケンス番号が0で固定され、TTL値がある値から開始して段階的に減少するパターンが確認されました。これは、自動化されたパケット再送信の可能性を示唆しています。

分析方法

以下の観測期間、分析対象パケットに対し、4つの観点から分析を行いました。

観測期間 : 2025年6月28日~2025年7月1日

分析対象パケット : 弊社IoT家電ハニーポットで観測された8728番ポート宛パケット902,757件

分析項目

- 攻撃元IPアドレスの詳細情報

- 脅威レベル評価

- 攻撃パターンの時間推移

- ボット活動の確認

なお、研究倫理の観点から、攻撃元情報については一部情報をマスクして記載しています。

分析結果

1. 攻撃元IPアドレスの詳細情報

観測された攻撃の中で、特に活発な攻撃を実施していた主要な攻撃元IPアドレス16件について詳細分析を行いました。これらをNo.1~No.16とします。

IPアドレスからホスト名や地理情報を確認できるサービスであるCensys9やShodan10を使用し、国情報、組織情報、組織タイプを調査しました。その結果をまとめたものが以下の表です。

| ホスト | 国情報 | 組織情報 | 組織タイプ | 通信数 |

|---|---|---|---|---|

| No.1 | Canada | A社 | hosting | 439,289 |

| No.2 | Canada | A社 | hosting | 257,741 |

| No.3 | Netherlands | B社 | hosting | 116,594 |

| No.4 | Netherlands | C社 | hosting | 39,107 |

| No.5 | Lithuania | D社 | hosting | 30,834 |

| No.6 | India | E社 | hosting | 6,433 |

| No.7 | United States | E社 | hosting | 450 |

| No.8 | United States | F社 | hosting | 1,180 |

| No.9 | United States | F社 | hosting | 8 |

| No.10 | United States | F社 | hosting | 717 |

| No.11 | United States | G社 | hosting | 1,928 |

| No.12 | United States | G社 | hosting | 2,885 |

| No.13 | United States | G社 | hosting | 2,164 |

| No.14 | United States | G社 | hosting | 2,404 |

| No.15 | Netherlands | H社 | hosting | 463 |

| No.16 | Netherlands | I社 | hosting | 560 |

同じアルファベットの組織は同一組織を示します。組織タイプは組織がどのような属性をもつかを示し、hosting, isp, education, businessの中から属性が付与されます。

16件の攻撃元のうち、全てがhostingタイプの組織に属しており、商用クラウドサービスやVPSサービスが攻撃基盤として悪用されていることが判明しました。

2. 脅威レベル評価

各攻撃元IPアドレスがどの程度活発に悪性の活動をしているかを判断するため、AbuseIPDB11でホスト情報を調査しました。AbuseIPDBとは悪性ホストの情報共有サイトであり、IPアドレスを入力すると、そのIPアドレスが悪性であると投稿された件数をもとに悪性度の割合が得られます。

AbuseIPDBで検索し得られた悪性割合と、CensysやShodanで得られる解放していると判明したポートの一覧を表に示します。(2025年10月時点)

| ホスト | 悪性割合(%) | 開放ポート |

|---|---|---|

| No.1 | 100 | - |

| No.2 | 100 | - |

| No.3 | 100 | 22, 80, 111 |

| No.4 | 100 | 22 |

| No.5 | 100 | 22 |

| No.6 | 4 | 7878, 8080 |

| No.7 | 0 | - |

| No.8 | 100 | - |

| No.9 | 100 | - |

| No.10 | 100 | - |

| No.11 | 100 | 22 |

| No.12 | 100 | 22 |

| No.13 | 100 | 22 |

| No.14 | 100 | 22 |

| No.15 | 100 | 22, 80 |

| No.16 | 100 | 22, 9002 |

調査の結果、16件中14件(87.5%)が悪性割合100%の判定を受けており、これらのIPアドレスが継続的に攻撃活動を行っていることが確認されました。

開放ポートについては、SSH(22番)とHTTP(80番)が最も多く、Ubuntu + OpenSSH環境が多数確認されました。これは、攻撃者が一般的なLinux環境を攻撃基盤として使用していることを示唆しています。

3. 攻撃パターンの時間推移

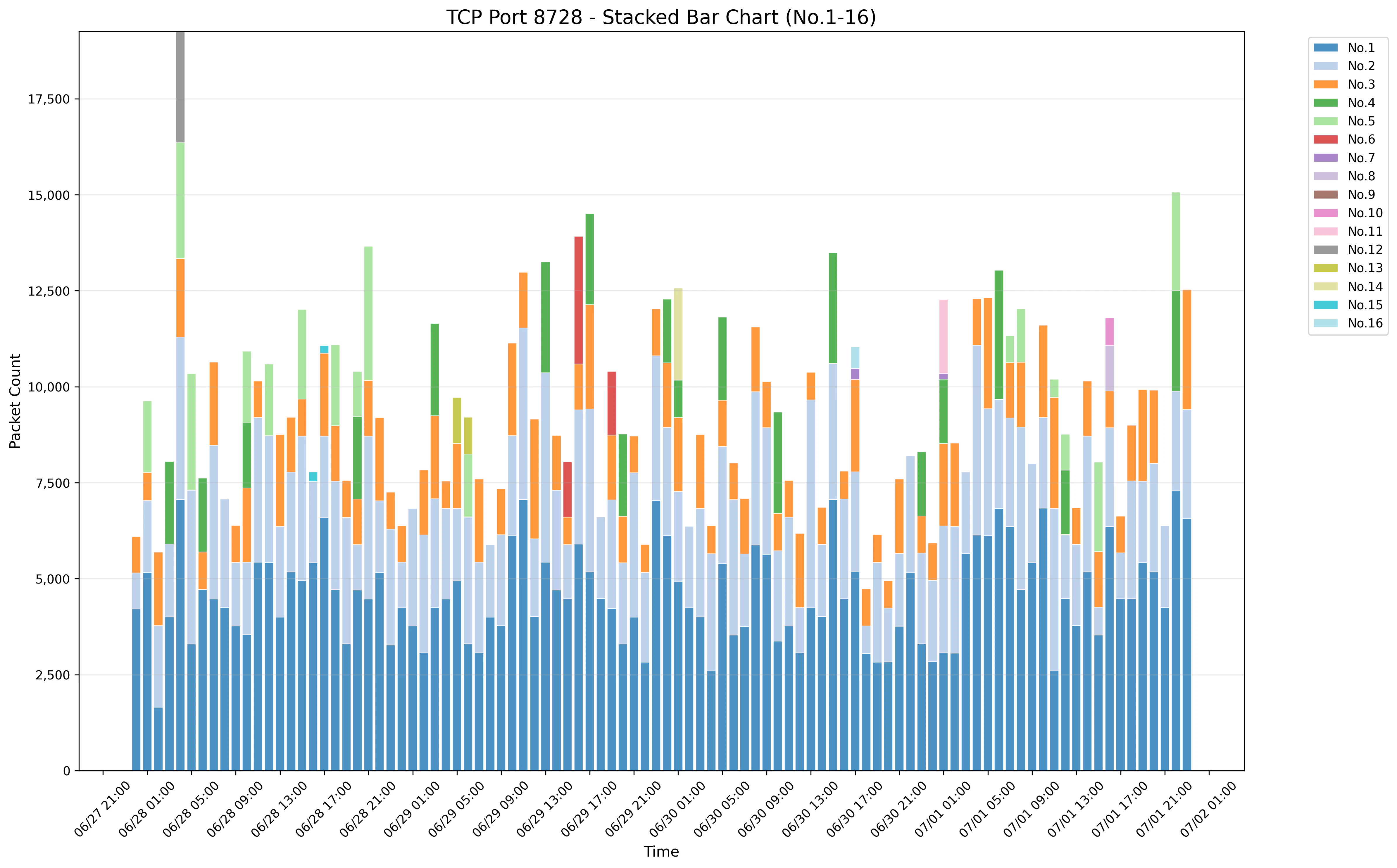

図2は、902,757件の攻撃パケットを観測時間でグラフ化し、攻撃元IPアドレスごとに色分けしているグラフです。

グラフから、No.1~5までは継続的に攻撃パケットを送信していることがわかります。

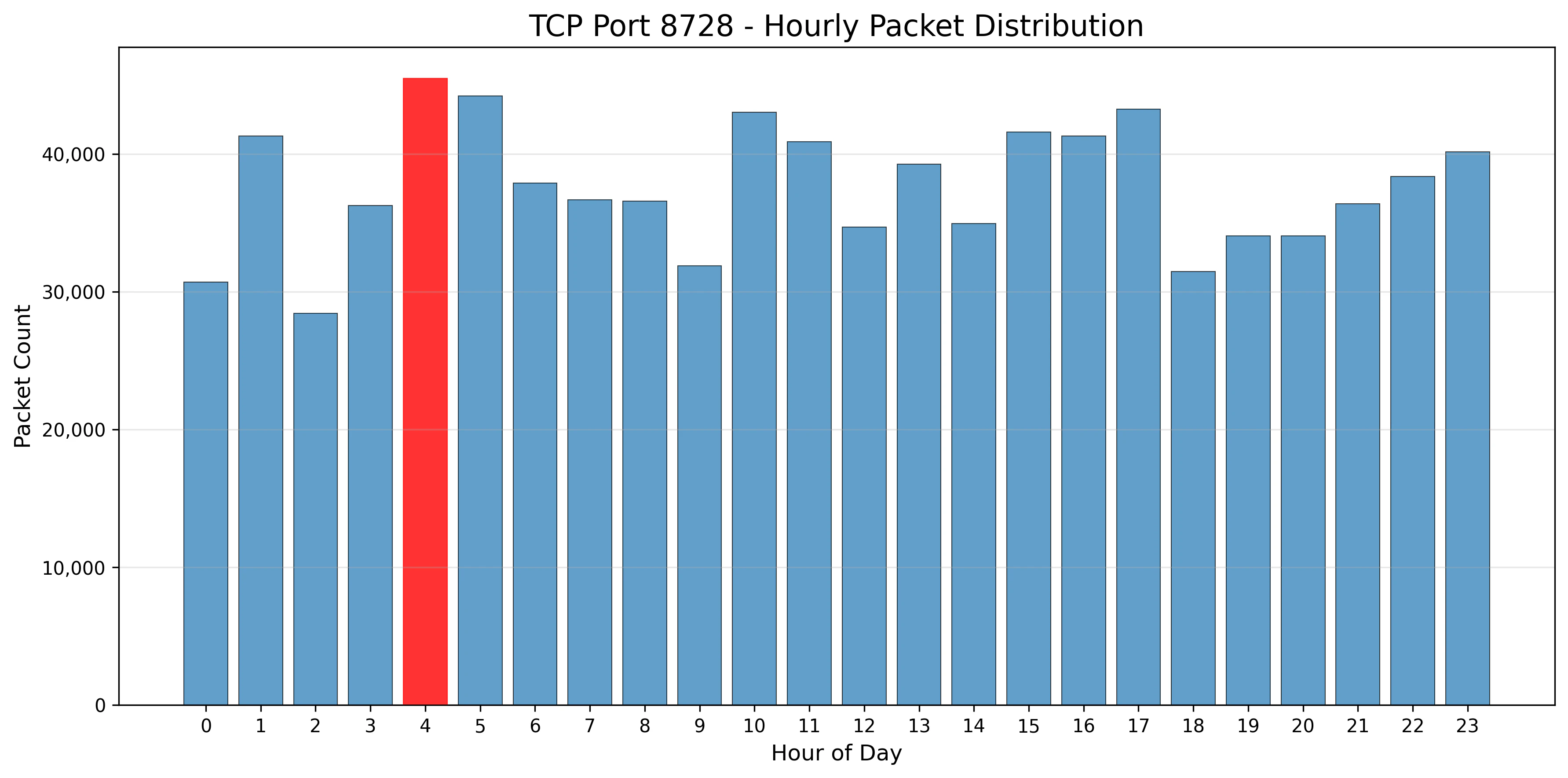

図3は、902,757件の攻撃パケットを観測時間帯ごとの総数をグラフ化したものです。

4時台の総攻撃パケット数が最も多い結果となりましたが、他の時間帯と比較して飛び抜けて多いわけではなく、24時間攻撃が継続していることがわかります。

以上の結果から、攻撃者が継続的に攻撃を実施していることが判断できます。

図2 攻撃元IPアドレスごとの攻撃パケット

図3 時間ごとの総攻撃パケット数

4. ボット活動の確認

攻撃元IPアドレスが他のポートにも攻撃を行っているか、TTLの値に応じてSYNパケットを再送しているかを調査し、ボット活動の有無を確認しました。

| ホスト | 8728以外の攻撃ポート数 | SYN パケット再送の有無 | ボット判定 |

|---|---|---|---|

| No.1 | 0 | 有 | ✓ |

| No.2 | 0 | 有 | ✓ |

| No.3 | 0 | 有 | ✓ |

| No.4 | 0 | 有 | ✓ |

| No.5 | 0 | 有 | ✓ |

| No.6 | 4 | 有 | ✓ |

| No.7 | 0 | 有 | ✓ |

| No.8 | 多数 | 有 | ✓ |

| No.9 | 多数 | 無 | ✓ |

| No.10 | 多数 | 有 | ✓ |

| No.11 | 多数 | 有 | ✓ |

| No.12 | 多数 | 有 | ✓ |

| No.13 | 多数 | 有 | ✓ |

| No.14 | 多数 | 有 | ✓ |

| No.15 | 4 | 有 | ✓ |

| No.16 | 多数 | 有 | ✓ |

調査の結果、攻撃元IPアドレスの約半数が、8728番ポート以外にも多数のポートに対して攻撃を実施、攻撃元IPアドレスのほぼすべてが、SYNパケットを再送していることが判明しました。これは、これらのIPアドレスがボットネットの一部として運用されている可能性を示唆しています。

攻撃の技術的特徴

TCP通信パラメータの分析

観測されたパケットのTCP通信パラメータを詳細分析した結果、以下の特徴が判明しました:

- シーケンス番号 : 目視で観測した攻撃パケットでは0で固定

- TTL値 : ある値から開始し、再送ごとに1減少

- ウィンドウサイズ : 標準的な値を使用

- TCP フラグ : 主にSYNフラグを使用

これらの特徴は、攻撃者がTTL値によるSYNパケットの再送ツールを使用していることを示しており、手動ではなく自動化された攻撃であることを示唆しています。

おわりに

MikroTikルータ管理ポートを標的とした攻撃について、攻撃元インフラに着目して分析を行いました。

その結果、攻撃者が世界各国の商用クラウドサービスを攻撃基盤として悪用し、ボットを使用して組織的な攻撃を実施している様子が確認できました。特に、以下の重要な知見が得られました:

- グローバル分散攻撃 : 世界5カ国、全9社のホスティングサービスを悪用

- 高い悪性度 : 攻撃元の87.5%が既知の悪性IPとして登録済み

- ボットネット活動 : 複数ポートへの同時攻撃やSYN パケットの自動化された再送によるボット活動を確認

攻撃者は、検知・ブロッキングを回避するために商用クラウドサービスを攻撃基盤として活用し、IPアドレスの変更を容易にしています。これにより、従来のIPベースのブロッキング対策だけでは対応が困難な状況となっています。

ここまでお読みいただきありがとうございました。

今後も、ハニーポットを用いた観測・分析結果について、こちらで発信していく予定です。

ご質問やコメントもお待ちしております。

参考文献

-

MikroTik, https://mikrotik.com/ ↩

-

MikroTik, RouterOS API, https://help.mikrotik.com/docs/display/ROS/API ↩

-

NIST NVD, CVE-2025-6443 Detail, https://nvd.nist.gov/vuln/detail/CVE-2025-6443 ↩

-

NIST NVD, CVE-2018-14847 Detail, https://nvd.nist.gov/vuln/detail/CVE-2018-14847 ↩

-

NIST NVD, CVE-2023-30799 Detail, https://nvd.nist.gov/vuln/detail/CVE-2023-30799 ↩

-

NIST NVD, CVE-2023-30800 Detail, https://nvd.nist.gov/vuln/detail/CVE-2023-30800 ↩

-

CVE-2023-30799 約140万台にハッキングの可能性, https://iototsecnews.jp/2023/07/26/critical-mikrotik-routeros-vulnerability-exposes-over-half-a-million-devices-to-hacking/ ↩

-

CVE-2023-30799 大規模ボットネットの悪用事例とセキュリティ対策 https://criminalip.co.jp/2025/02/07/cve-2023-30799/ ↩

-

Censys, https://search.censys.io/ ↩

-

Shodan, https://www.shodan.io/ ↩

-

AbuseIPDB, https://www.abuseipdb.com/ ↩