Windows Information Protection(WIP)とは

Windows 情報保護 (WIP) を使用した企業データの保護

https://docs.microsoft.com/ja-jp/windows/security/information-protection/windows-information-protection/protect-enterprise-data-using-wip

WIPは以前はEnterprise Data Protection(EDP)と呼ばれていた仕組みで企業のデータと個人のデータを区別してデータ漏洩を防ぐ仕組みです。

簡単に言うと会社のSharePointのデータを個人のGoogle Driveにコピーするような事を防止できます。

テレワークが普及すると会社のデータの外部への漏洩機会も増えると思うので重要ですね。

エンドユーザーが複雑な操作をすることなく便利な機能なのですが設定したという情報が少ないので設定した記録をまとめます。

ライセンスと前提条件

OSとしてWindows 10 1607以降が必要です。現在サポートされているWindows 10は全部問題ないですね。

設定はクラウドから行うのであればIntuneを使います。Intuneのライセンスが含まれているMicrosoft 365系のライセンスを用意しましょう。

- Microsoft 365 Business Premium

- Microsoft 365 Enterprise E3/E5

- EMS E3/E5等他にもあると思います。

仕組み

WIPでは企業の管理者がおおまかに2つ企業データを取り扱う範囲(アプリケーションと場所)を設定します。この範囲にあるデータは企業データとして外部への持ち出しを制御できます。企業データとして扱われている場所を外部に持ち出そうとする(ファイルのコピーや移動やテキストのコピペ)と制御(警告やブロック)が行われます。

アプリケーション

Microsoft Storeアプリ、従来のデスクトップアプリ両方対象に出来ます。よくつかわれるOfficeなどはあらかじめ設定が用意されています。

場所

ブラウザのようにインターネットにアクセスするアプリケーションはURLで企業データと個人データを区別します。

例えばSharePoint Onlineは企業データとして指定、その他すべて(Gmailなど)は個人データと扱われます。

以下の例はSharePoint OnlineとOneDriveのURLを企業データとして指定している例です。

ローカルのファイルサーバーも企業データとして登録可能なのですがこの記事では扱いません。

設定

クラウドサービス(Microsoft 365系)を前提とした設定は比較的簡単です。

Microsoft 365は中小企業向けのライセンス(Microsoft 365 Business)と大企業向け(Microsoft 365 Enterprise)に分かれているので設定画面が2つに分かれていてちょっと混乱します。

Microsoft 365 Business Premiumの場合

Microsoft 365管理センターの[デバイス > ポリシー > +追加]をクリックします。

ポリシーの追加画面で適当なポリシー名を入力し、[ユーザーが会社のをデータを個人用のファイルにコピーすることを防止する]をオンにします。

この時、テスト時は[これらの設定の該当のユーザー]でテストユーザーグループを指定することを忘れないでください。

設定はこれだけです。このMicrosoft管理センターからの設定はこの後書くIntuneの管理画面にも反映されいずれの画面でも変更出来ます。

Microsoft管理センターの設定は設定項目が少なくわかりやすいのですが設定の柔軟性にかけるのでIntuneの設定画面を覚えたほうが良いと思います。

Microsoft 365 Enterpriseの場合

Microsoft Endpoint Manager admin centerから設定を行います。

[アプリ > アプリ保護ポリシー > ポリシーの作成]で[Windows 10]を選択します。

[保護されているアプリケーション > 追加]

ここではおすすめのアプリ全部をチェックします。

[Windows Information Protectionモード]

先に書いたMicrosoft 365管理センターから設定すると必ずブロックが選択されるのですが最初はオーバーライドの許可をお勧めします。持ち出しは出来るのですが都度ユーザーに警告が出るので誤操作やカジュアルな持ち出しの抑止力になると思います。ブロックを選択して誤設定とかで必要なデータの移動が出来なく業務に支障があると困るので。

[会社のID]:ここは自動的に入力されたもので大丈夫です。他にcontoso.comのようなカスタムドメインは後で別な画面で追加します。

ここでクラウドサービスのURLを追加する事で企業データとして識別されます。

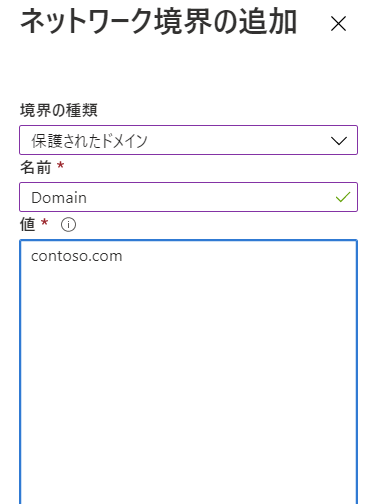

[ネットワーク境界の追加 > 追加]

以下はSharePoint OnlineとOneDrive for Businessの設定例です(複数のURLは|でスペースなしでつなげます)。URLは企業ごとに異なります。

ブラウザでSharePoint OnlineやOnedrive for BusinessにアクセスしたときのURLを参照してください。

様々なサイトでは設定例でURLの最後に/*AppCompat*/を追加している例がありますが、サービスにIPアドレスで直接アクセスする可能性がある場合のみ必要です。Microsoft 365系では不要ですね。

ブラウザとしてIE11/Edge以外を使う場合は/*AppCompat*/を付けないとアクセスがブロックされるのでご注意ください。このあたりは慎重に検証お願いします。

ネットワーク境界の追加ではもうひとつ[保護されたドメイン]を追加します。これは企業が使っているメールのドメインです。

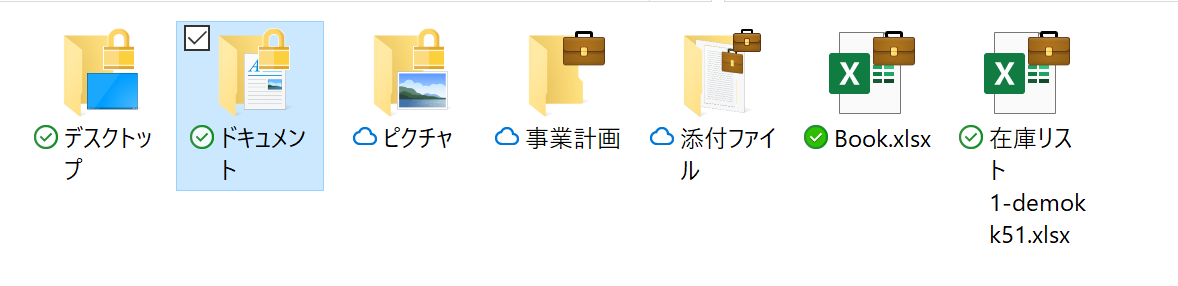

ポリシーの編集画面では[エンタープライズの保護アイコンを表示します]をオンにしたほうが良いです。これをオンにするとWindowsのデスクトップでファイルに鍵アイコンがついて企業データだとわかりやすくなります。

最後にこのポリシーを割り当てるグループを指定して設定は終了です。

すぐにデバイスに対して展開が始まります。

動作の確認

タスクマネージャー

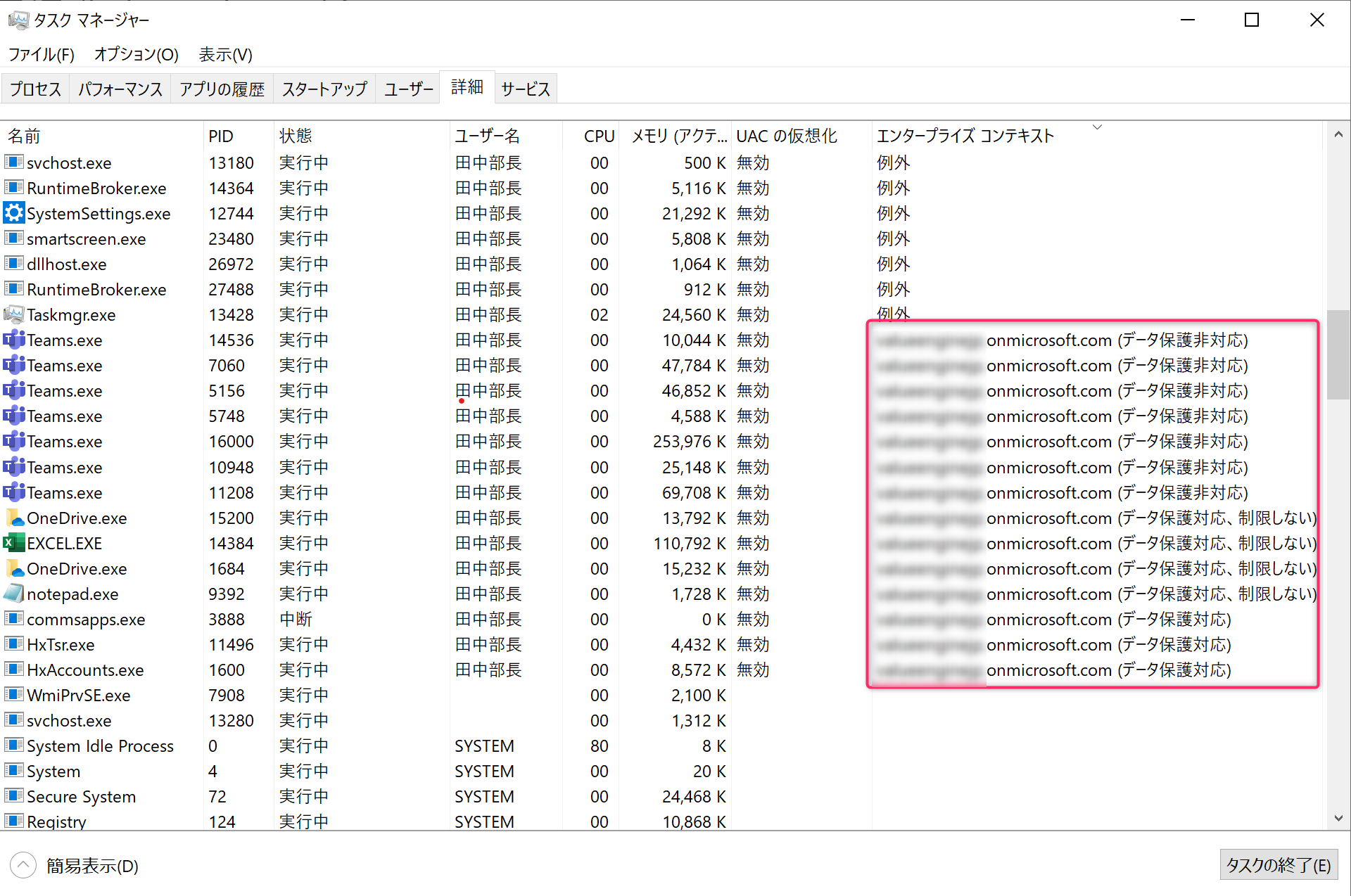

ポリシーの展開が始まるとクライアントのタスクマネージャーでアプリが保護対象になったのか確認出来ます。

詳細タブに[エンタープライズコンテキスト]列を追加して下さい。

保護されているアプリケーションにはドメインが表示されます。

[データ保護非対応]:アプリが会社のデータか個人データか見分けられないのでこのアプリが扱うデータはすべて企業データと扱われます。

[データ保護対応]:ネットワーク境界にの設定に応じて企業のデータか個人データかを判断します。ブラウザはタブごとに区別されます(SharePoint Onlineのデータは別のタブで開いているGoogle Driveにはコピーできない等)

ここではまったのはタスクマネージャーで保護の表示が出てもWindows上でデータの移動がブロック/警告されるまで数時間かかりました。気長に待ちましょう。

エクスプローラーで鞄?アイコンがつくのが目印です。

実際に移動してみる

保護されていないフォルダに移動

企業のOneDrive for Businessから個人のOneDriveにデータを移動するとオーバーライドの許可モードでは以下のような画面になります。ここで[はい]を押すと持ち出すことは出来るのですがログに記録されますので心理的には簡単な持ち出しは防げると思います。(完全に防止したいならブロックですね)

個人ドライブに移動したデータは誰でも開いて編集できるようになります。

### データの貼り付け

保護されているExcelの内容をGmailにコピーすると、出来ません。

### データの貼り付け

保護されているExcelの内容をGmailにコピーすると、出来ません。

### USBドライブにコピー

リムーバブルドライブにコピーすると保護を解除するか選択できます。

### USBドライブにコピー

リムーバブルドライブにコピーすると保護を解除するか選択できます。

他のクラウドサービスにブラウザでアップロード

このように比較的簡単な設定で企業のデータの保護が出来ます。

WIPを実際に展開するにはクラウドサービスだけじゃなく社内のファイルサーバーも保護対象にするなど様々考える事が多くて躊躇する場合も多いと思いますが多くのサービスをクラウドに移行していくとこのあたりも楽になるのかなと思います。