2026-03-10 追記

※この記事は以下のまとめページからシリーズ全体を確認できます

【2026年版】Proxmoxを最強の開発プラットフォームへ変貌させる全手順

1台のProxmoxを「仮想的に8〜16個に分割する」方法2を書きました。

1台のProxmoxを「仮想的に8〜16個に分割する」方法があったら良いなと感じることはありませんか?

こんなとき、そう思うはずです。

- 画面左側に仮想マシンが20個ぐらい並んでいるとき。→ これグループ分けして管理できないかな?

- この一部のVM群だけVPN経由でチームと共有したいな?

これ、簡単にタグ機能で分類しても良いのですが、それだけではチームと共有することまでは出来ません。

正確に言えば技術的にはVPNなどで共有も可能ですが、その共有したVMから共有してないVM見えちゃったりしますよね。そんな状態で共有していいのか?ってところが問題です。

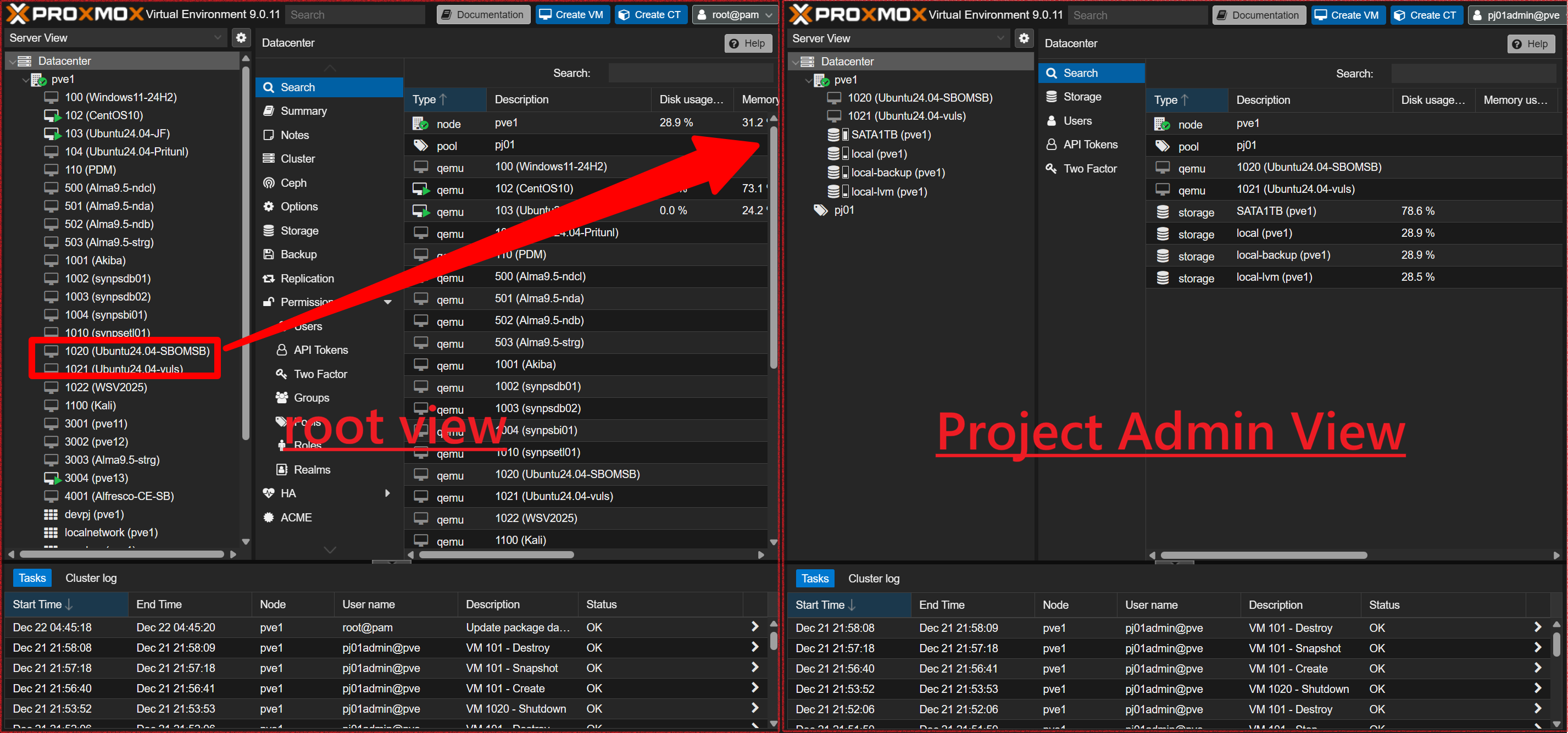

でも意外に簡単に、安全に共有できちゃいます。(MSL Setupで設定すれば)Proxmoxのネイティブ機能で。以下のような感じです。以下の図では、2つのVMだけ1テナントに入れて、そのテナントのAdminアカウントで見たProxmox GUIです。

時間が無い人は、もう直接インストールしちゃってください。

はい。ここで試験運用リンク → 【LLMにやり方を聞いてみる】

一台のProxmoxを仮想的に8〜16個に分割する方法

があったらどうでしょうか。

例えば一台のVM(または一部VM群)をチームとVPNで共有しても、他のVMは全く見せない。なんてことが出来てしまいます。

ついでにそのVM群に限って操作が出来るProxmox GUIも公開出来ちゃったりもします。勿論しない事も

この記事では、そうした分割方法をマルチテナント化という言葉を使わせて頂いて説明してます。厳密なマルチテナントの定義とは違う!という方もいらっしゃるかもしれませんが、本記事では平にご容赦ください。

この記事では、

- 1ホストを 8〜16個の 独立した “仮想セル(virtual cell)” に分割し

- 各セルに専用VPNゲートウェイを自動構築する

という無償の 「MSL Setup (Multiverse Secure Lab Setup)」 を紹介する日本語解説動画への導線をまとめています。

🎥 日本語解説動画リンク

YouTube に日本語の解説動画を公開しました:

Proxmoxで多重宇宙!? 1台を16の独立環境に変える「MSL Setup」の全体像

英語版の動画も別途ありますが、この記事では 日本語版 を前提にしています。

解決したい課題:フラットVMカオスからの脱出

多くのProxmox環境は、最初こんな構成からスタートすると思います。

-

vmbr0に LAN をつないで - そこに開発用VM・検証用VM・お客さま案件VMをどんどん追加していく

いわゆる 「Flat VM Chaos(フラットVMカオス)」 状態です。

この状態だと:

- 1つのVMが侵害されると、VM伝いに横移動(ラテラルムーブメント)で他案件のVMまで見えてしまう

- お客さま案件用のVPNを張っても、他VMへの接続を完全に切るのが難しい

- 「案件ごとに完全分離された環境を提供したい」という要件を、

1台Proxmoxで満たす設計パターンが見つからない

といった課題が出てきます。

MSL Setup とは?(ざっくり)

MSL Setup は、1台のProxmoxホストを対象に

- 8〜16個以上の “案件セル” を自動生成 し

- 各セルごとに

- Proxmox SDN (Simple zone + VNet)

- 専用のPritunl VPNエンドポイント

- ファイアウォールルール

をまとめて構成していく、シェルスクリプト+設定群です。

ポイントは、

既存の

vmbr0や既存VMには一切手を触れず、

“横にマルチテナント宇宙を増設する” 形で導入できる

という 「非破壊導入(Non-destructive First)」 になっていることです。

動画の内容(チャプター概要)

動画では次のような流れで解説しています。

0:00 Proxmoxをマルチバース化する

- 「1台Proxmoxを、どうやって“案件セル”の集合体に見せるか」

- “仮想セル(virtual cell)” という考え方の紹介

0:50 フラットVMカオスのリスク

- すべてのVMを同じL2セグメントに置くことのリスク

- ラボ用途でも 横移動のしやすさ は油断できない、という話

1:35 非破壊導入で守る「既設の聖域」

- 既存インフラに手を入れない理由

- 失敗したときでも 即ロールバックできる設計 の重要性

2:20 1ホストを8〜16セルに分割するアーキテクチャ

- Proxmox SDN Simple Zone + VNet を使った L2分離

- テナントごとに

- 専用ブリッジ

- 専用サブネット

- 専用Firewall Rules

を割り当てる流れ

3:40 専用VPNゲートウェイ per テナント

- 各セルに対して 専用Pritunl VPN を立てる理由

- 「外部ユーザにProxmox GUIは見せず、VPNで 自分の案件ゾーンだけ に入ってもらう」

- OpenVPN / WireGuard を組み合わせたアクセスパターン

5:10 パフォーマンス比較:MSL Setup vs AWS

- 同じような開発・検証用途をAWSでやった場合との比較イメージ

- 長期稼働前提なら、NUC 1台+MSL Setup の方が圧倒的に安いケース が多い、という話

6:00 まとめ:あなたのラボをどう進化させるか

- MSL Setup の立ち位置

- OpenStack ほど重くない

- けれど「案件ごと完全分離」を現実的に実現したい人向け

- 今後追加していきたい周辺機能の話(ラボのセルフサービス化など)

どんな人に向いているか

この動画・MSL Setup のターゲット像としては、例えばこんな方々です。

-

フリーランス / 小規模開発会社

- 複数のクライアント案件を1台のProxmoxで回している

- 「案件ごとに完全分離した検証環境を見せたい」

-

社内SE / 情シス / セキュリティ担当

- 社内で「検証環境」「PoC環境」「教育環境」がごちゃ混ぜになっている

- 将来のゼロトラストやセキュリティ監査を見据え、

ラボ段階から “横移動しづらい構成” にしておきたい

-

Proxmox Homelab愛好家

- 1台Proxmoxを “ミニDC” 的に進化させたい

- でも OpenStack を建てるほどの体力はない

詳細情報・スクリプトへの導線

MSL Setup 自体は、Proxmox上に

- SDN Simple Zone+VNetの定義

- テナントごとのブリッジ / サブネット

- それらに紐づく Pritunl サーバ

- その上で動く「PJ用のVMテンプレート」

などを、スクリプトで一気に構築するフレームワーク です。

詳細なスクリプト、アーキテクチャ図、インパクトレポートなどは

以下の公式サイトから参照できます(最新情報はサイト側を確認してください)。

おわりに

-

Proxmox単体でもACLやロールを使うことで “VM単位の権限” を作ることはできますが、

「外部のエンドユーザにGUIを見せる」「案件ごとのネットワーク分離」まで考えると、

もう一段上の “設計パターン” が必要になります。 -

MSL Setup は、そのための

- 「1ホストを8〜16セルに分割するアーキテクチャ」

- 「セルごとの専用VPNゲートウェイ」

- 「既存環境には手を入れない非破壊導入」

をセットにしたフレームワークです。

この記事では全体像だけをざっくり紹介しました。

具体的な構成イメージやデモは、ぜひ動画本編をご覧いただけるとうれしいです。

🎥 日本語解説動画:

Proxmoxで多重宇宙!? 1台を16の独立環境に変える「MSL Setup」の全体像

フィードバックや「ここをもっと詳しく知りたい」というポイントがあれば、

YouTubeのコメントなどで教えてもらえると、次の動画やドキュメント改善のヒントになります。