サービスアカウントを無効にするよ

「秘密鍵漏れていたら無効にする」ということなので

漏れていたら自動的に無効にしてもらうのがベストである。

サービスアカウントの作成まとめ

まず、漏れていないと思うが、googleの誤動作などで

いきなりサービス停止されても困る。

代替的に新しいアカウントを作成する方法をまとめる。

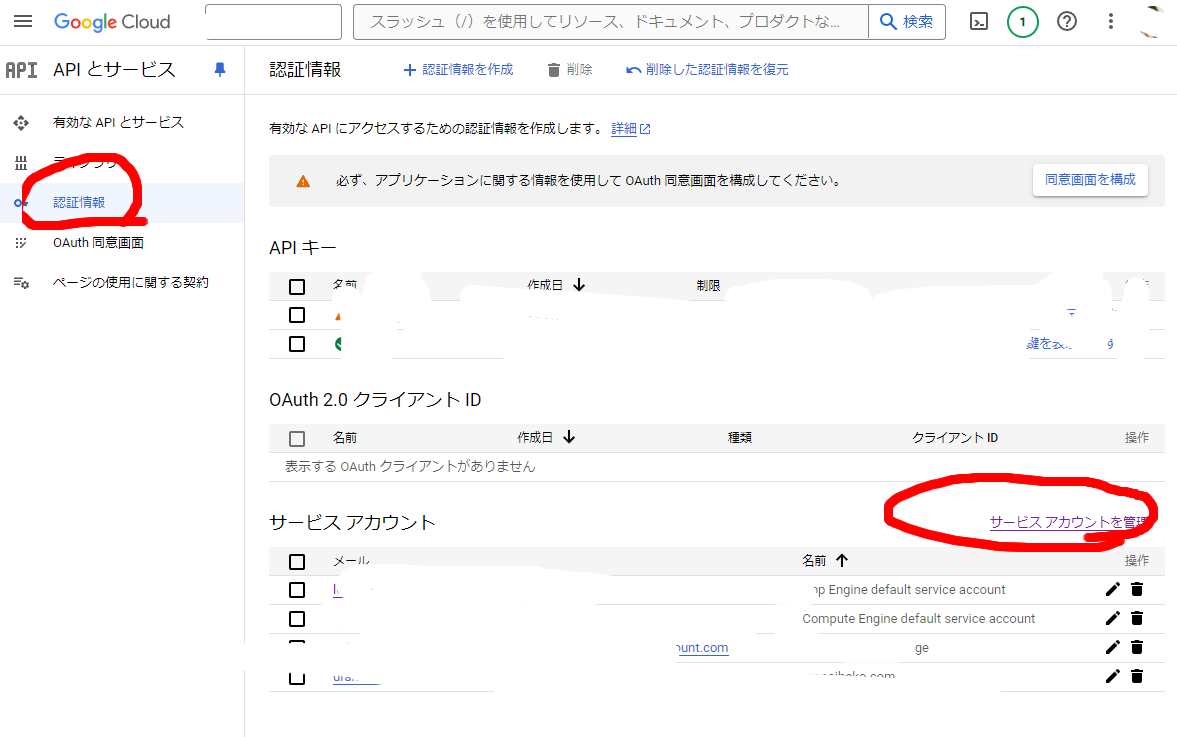

認証情報 > サービスアカウントを管理

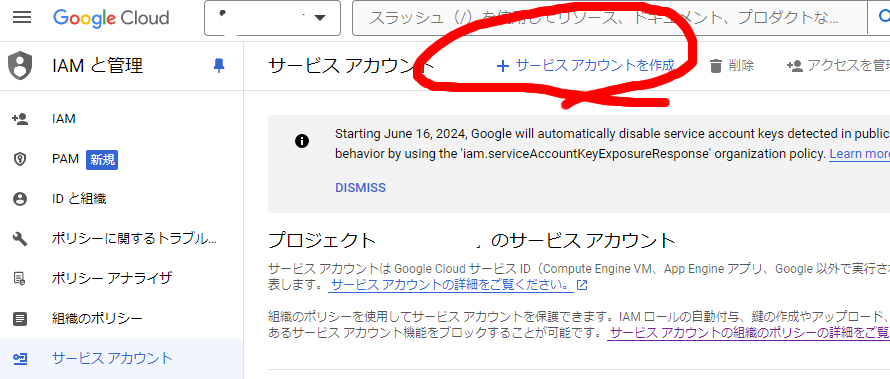

サービスアカウントを作成

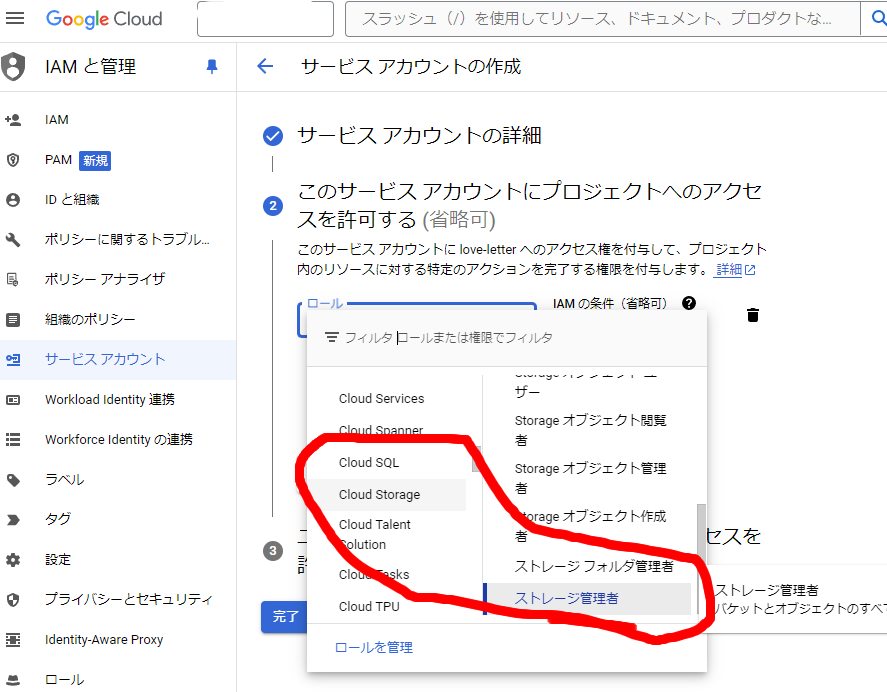

サービスアカウントの作成

今回は、CloudStorageだけを使うので画像ように選択する。

ロールを選択したら画像にはないが「続行」のボタンをクリック。

3 の項目は省略する。

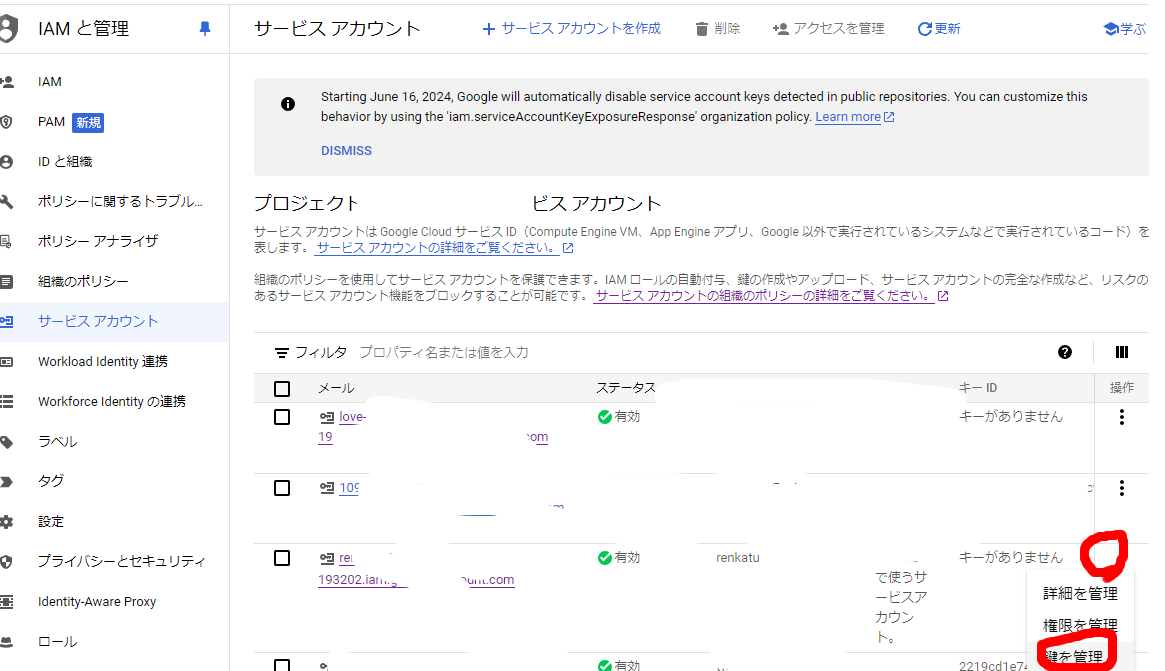

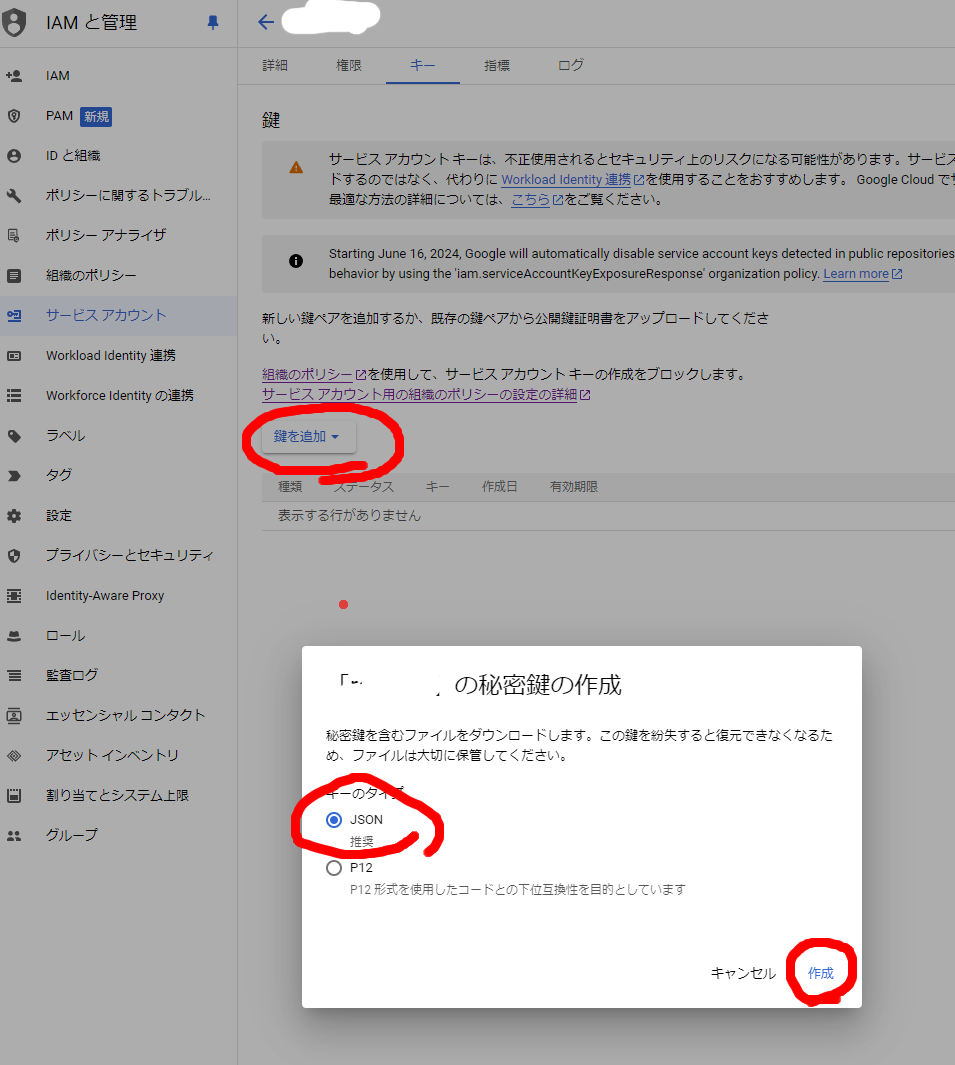

作成したサービスアカウントの三をクリックし、鍵を管理をクリック

鍵を追加 > JSON > 作成 の順にクリック

自動的にchromeで鍵ファイルが .json がダウンロードされる。

万が一、鍵ファイルが漏れていてサービスが停止されたら

今までのサービスアカウントの鍵ファイルを削除して新しい鍵を作るだけでもよいのかもしれない。

余談

APIキーはどうなの?

ほとんどの Google Cloud APIs は API キーをサポートしていません。この認証方法を使用する前に、使用する API が API キーをサポートしていることを確認してください。

はい、クソ。

以下、漏れていてもOKですよという設定にしようと思ったがエラーが出て弾かれた。

平素より Google のサービスをご利用いただきありがとうございます。以前お知らせいたしましたとおり、2024 年 6 月 16 日に、Google Cloud で組織のポリシーが変更されることになりましたので再度ご案内いたします。この変更により、組織管理者は、サービス アカウントの秘密鍵が一般公開されていることを Google Cloud が認識した場合に Google Cloud がどのように対応するかを指定できるようになります。Google Cloud は、GitHub スキャン プログラムなどのいくつかのプログラムと統合を進めることで、サービス アカウントの秘密鍵が一般公開されているか否かを特定しています。

ご注意いただきたい点

サービス アカウント キーは非公開にする必要があります。一般公開されると、お使いの Google Cloud 環境が侵害される恐れがあります。サービス アカウント キーが侵害されると、不正な行為者がデータにアクセスし、これを変更、削除したり、高額なリソースを消費したりする恐れがあります。Google Cloud は、こうした問題がお客様の組織に混乱を招く恐れがあると認識しており、お客様の環境を保護するための予防的な対策を講じています。

お客様の環境のセキュリティを強化するため、このたびの組織のポリシーの変更を 2024 年 6 月 16 日に実施いたします。この変更により、一般公開されているサービス アカウント キーのうち、Google が認識したものはすべて無効化されます。これは、公開されているサービス アカウント キーのすべての使用に影響します。

必要な対応

次のいずれかの操作を行うことで、事前に Google Cloud の対応を変更できます。

IAM.serviceAccountKeyExposureResponse 制約を DISABLE_KEY に設定して早期にオプトインすると、保護がすぐに有効になります。

IAM.serviceAccountKeyExposureResponse 制約を WAIT_FOR_ABUSE に設定してオプトアウトすると、いつでも保護を無効にできます。

何もしない場合は、Google がお客様に代わって 2024 年 6 月 16 日に保護を有効にします。

この変更にはある程度の計画が必要になるかもしれませんが、お客様の環境のセキュリティを強化することが目的であるため、これからも Google の最優先事項として取り組みを進めてまいります。

今後とも Google Cloud をお引き立ていただけますと幸いです。