はじめに

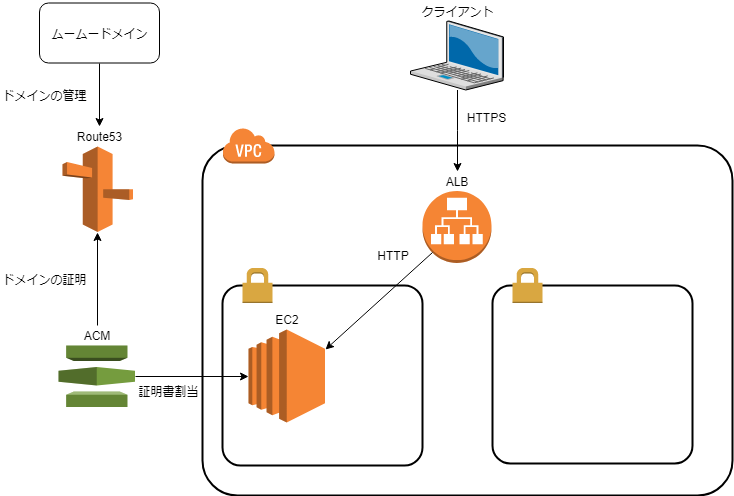

AWSでWebサービスを公開したので、備忘録のために手順を書いていこうと思います。

ドメインはムームードメインで取得、SSL証明書はACMで発行します。

前提条件

EC2でWebサーバーが構築済みであること

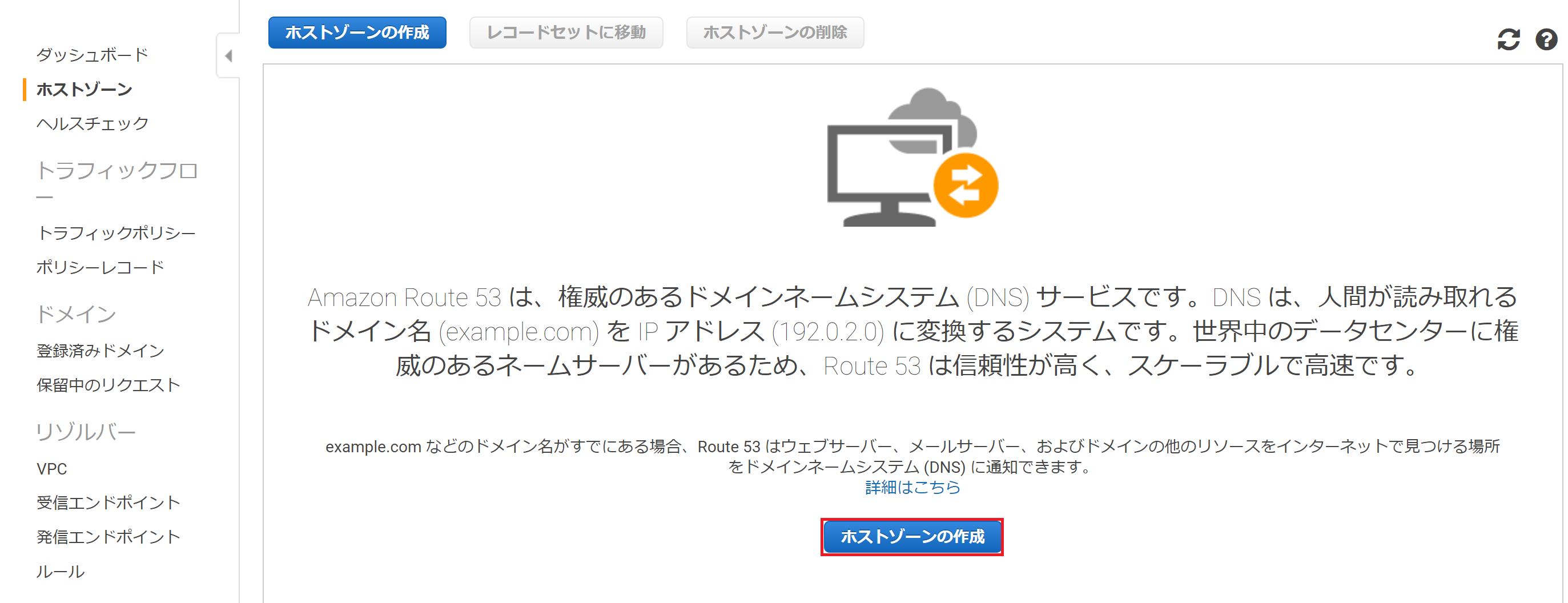

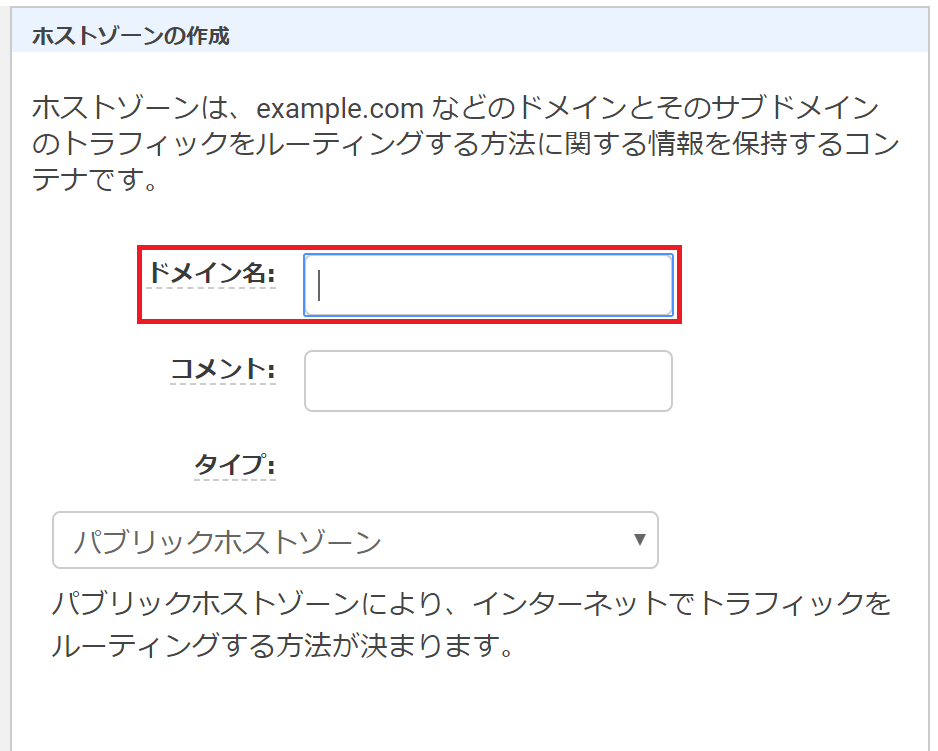

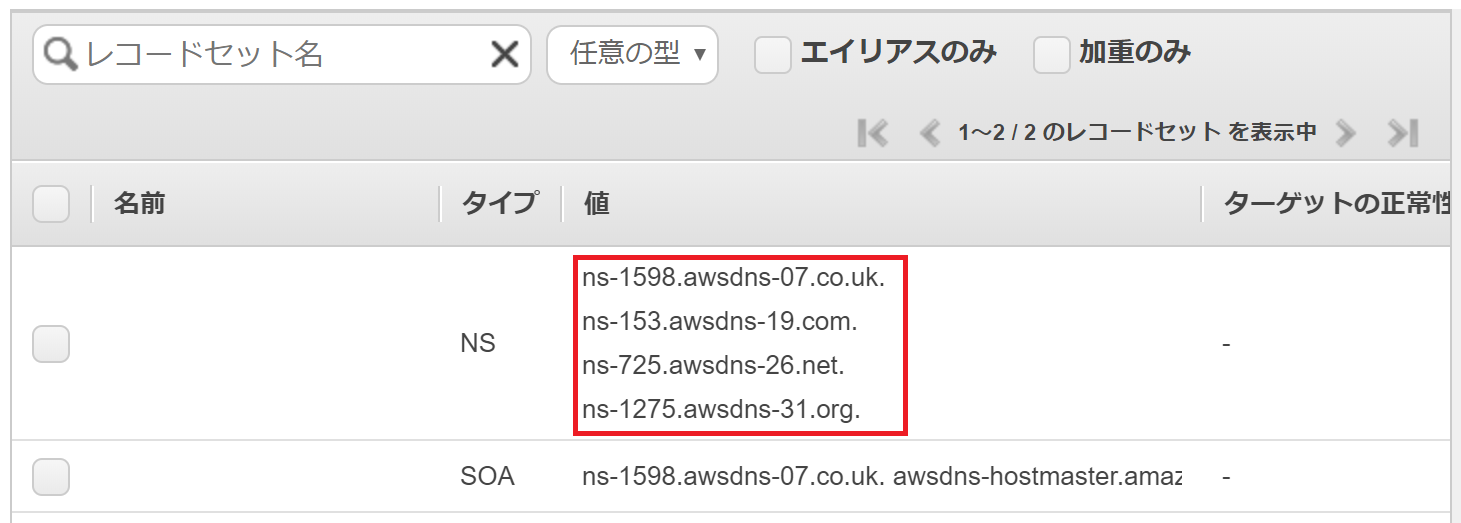

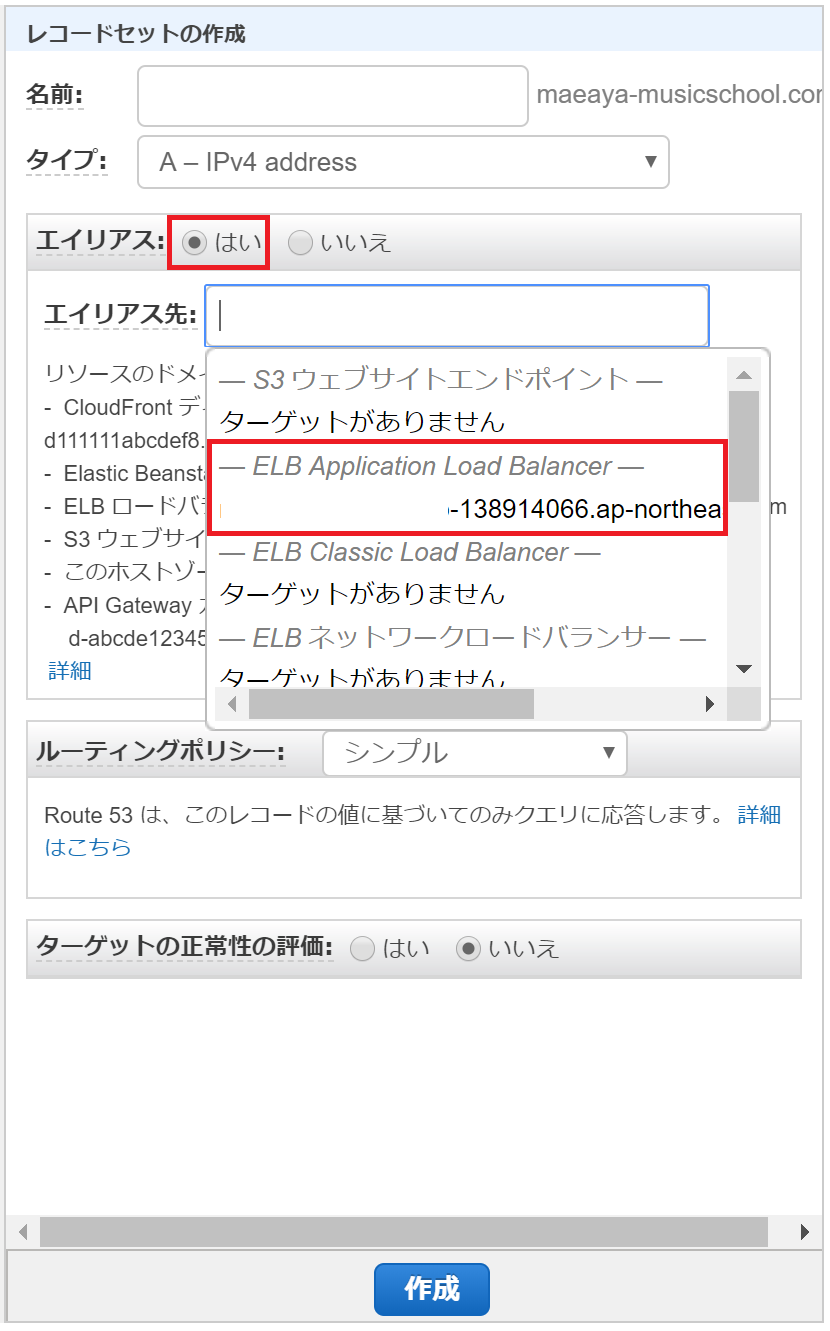

Route53

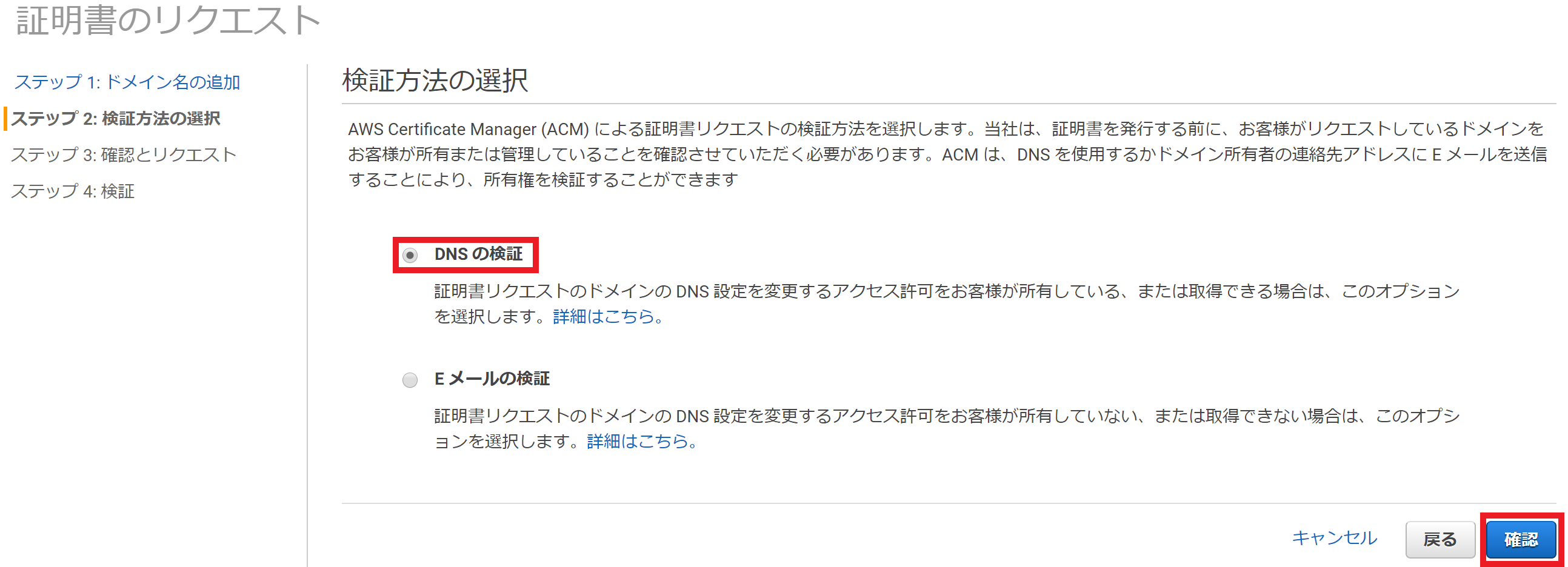

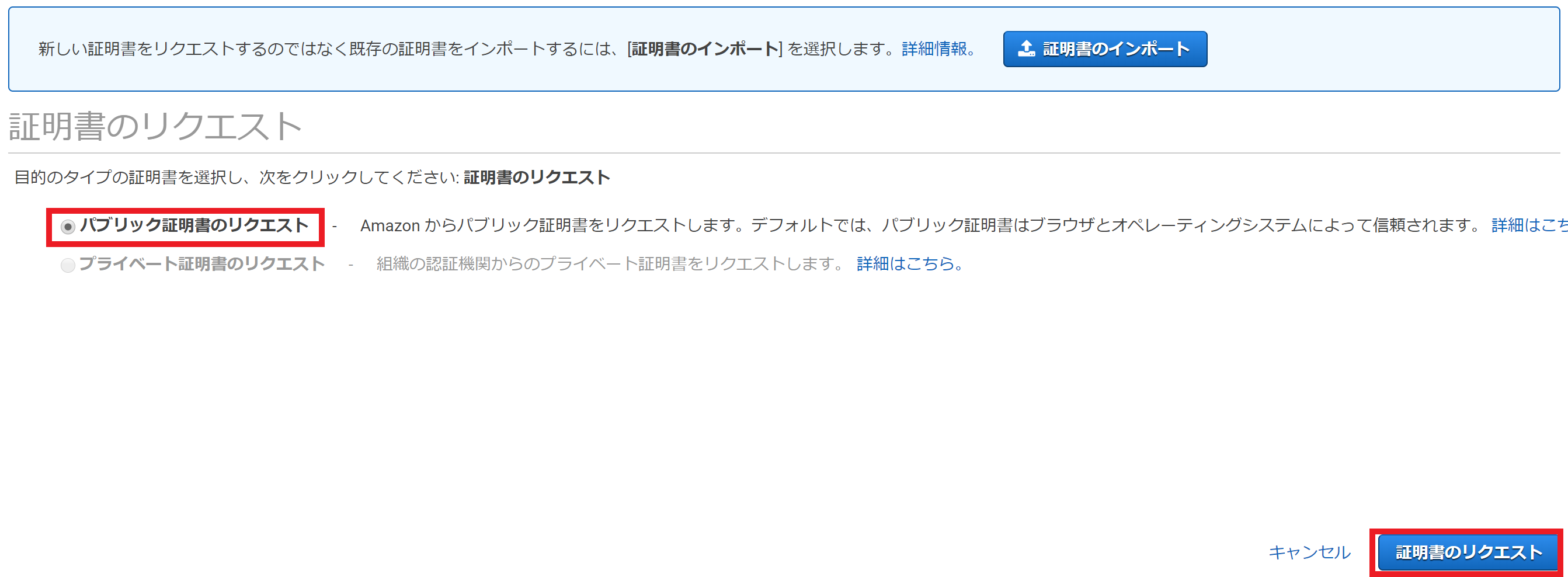

ACM(Certificate Manager)

パブリック証明書のリクエストにチェックが入っているか確認し、証明書のリクエストを選択

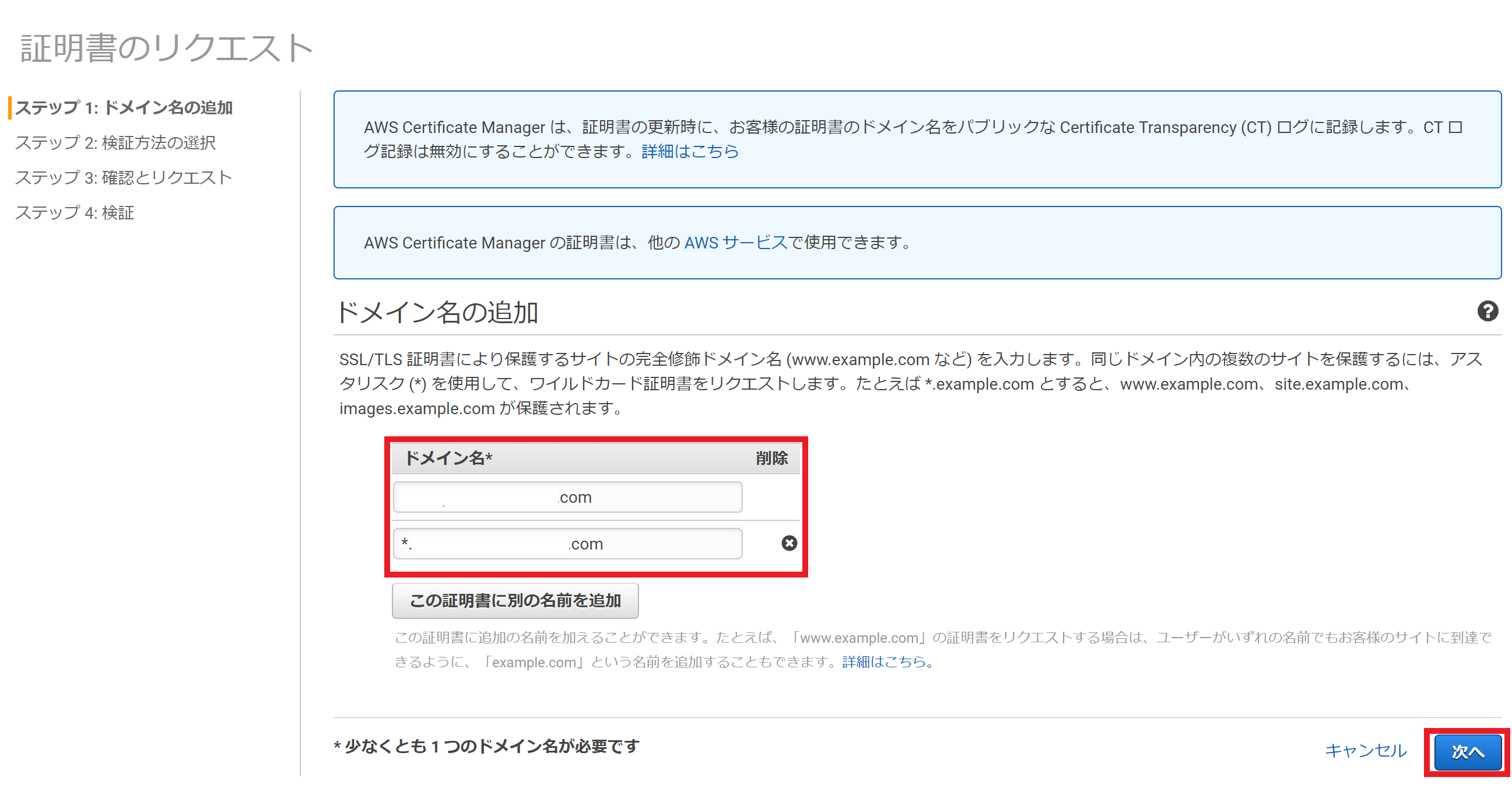

ドメイン名にドメインを記述する

発行したドメイン"sample.com"とサブドメインに対応するための"*.sample.com"を追加

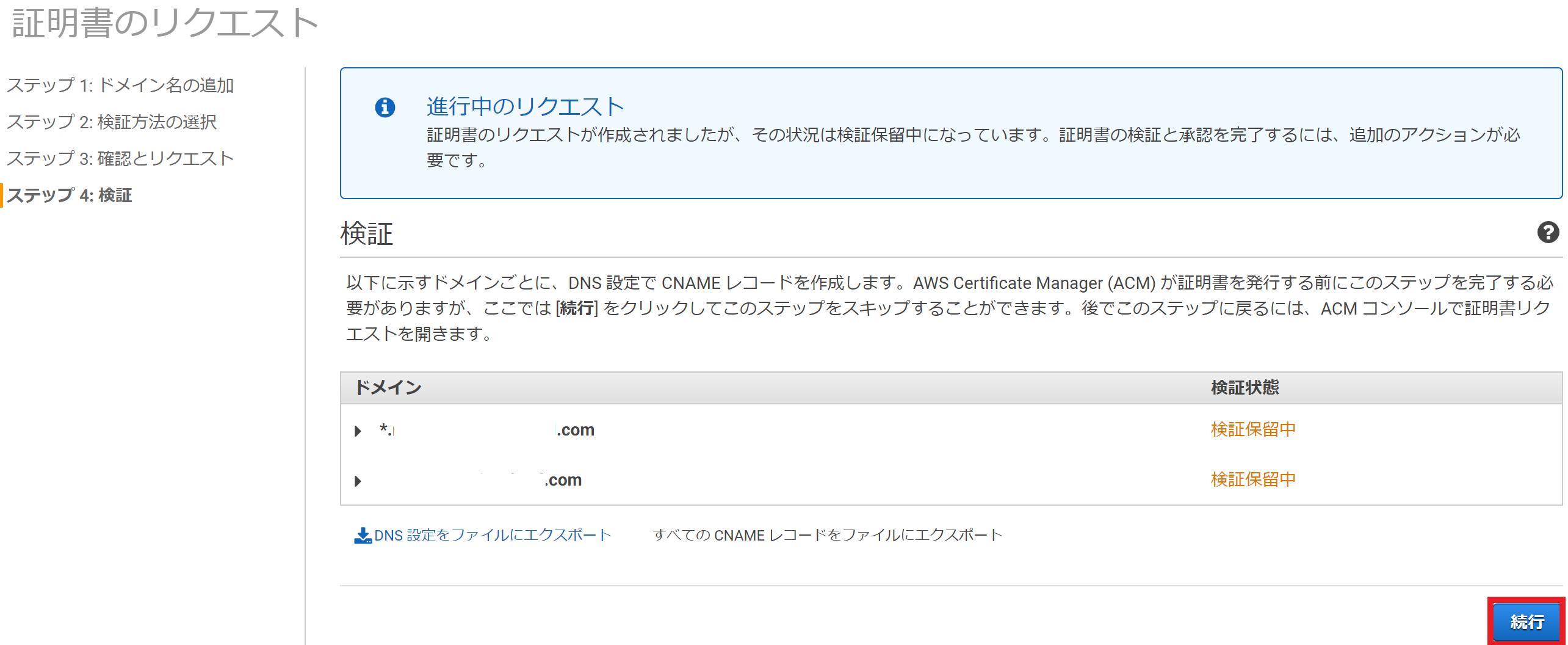

表示されたCNAMEをムームードメインの管理画面で追加

NAMEの値はドメイン名を削除した内容を記述する

発行済みになるまでかなり時間がかかりました。

ムームードメインにCNAMEを追加した以外に、Route53にもレコードを追加したので、時間経過で発行済みになったのかRoute53にレコードを追加したからなのかわからなくなてしまった...

詳しい方、誰か教えてください...

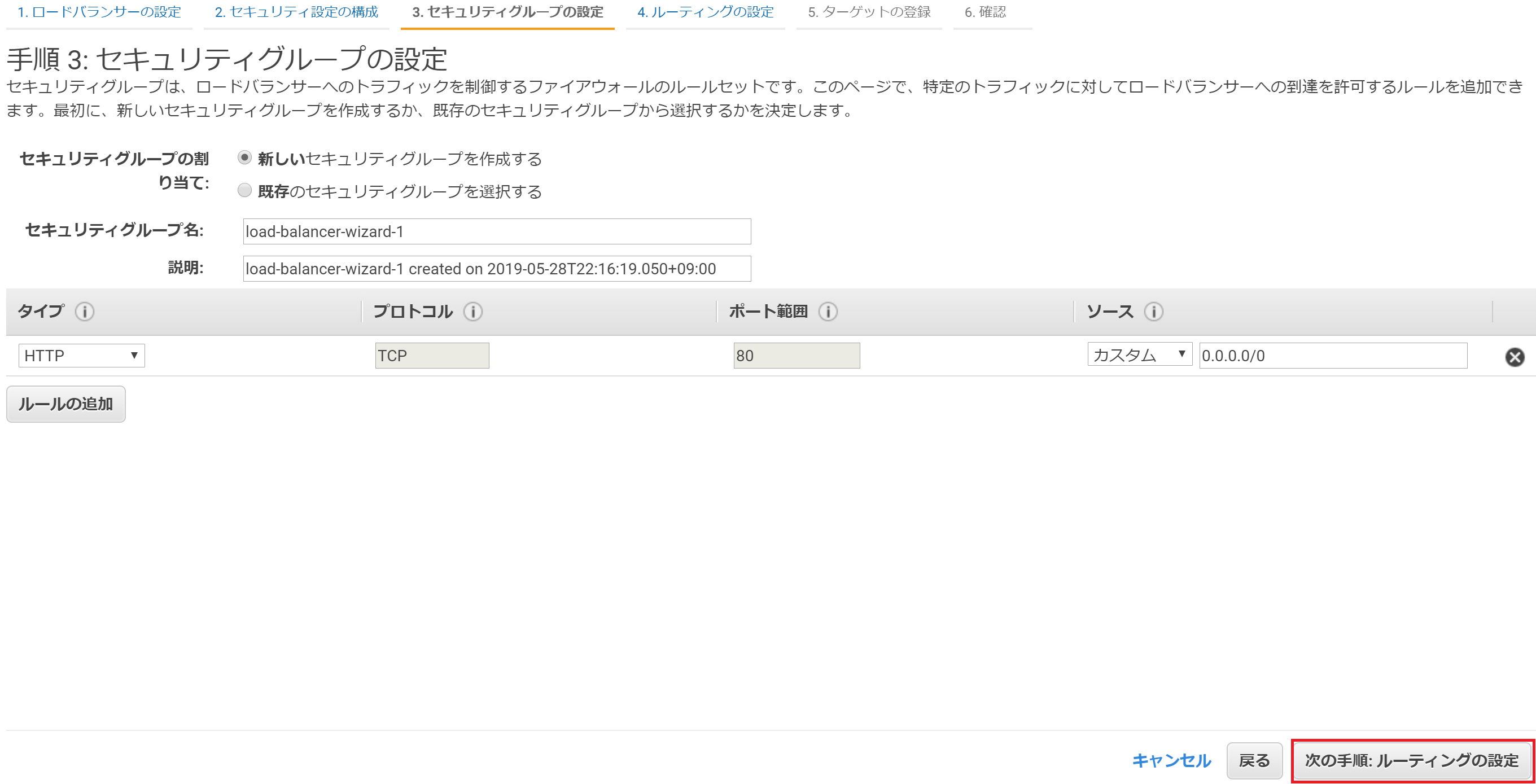

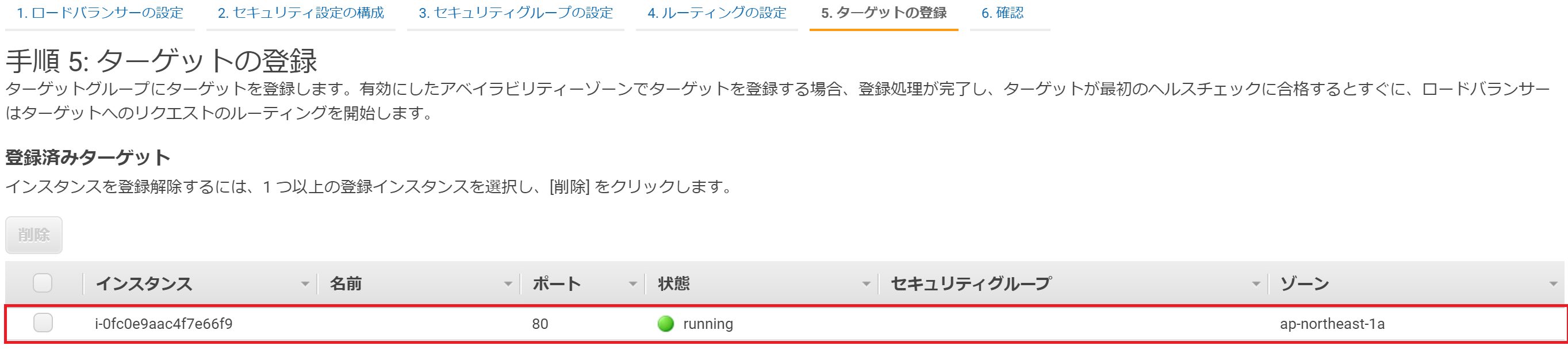

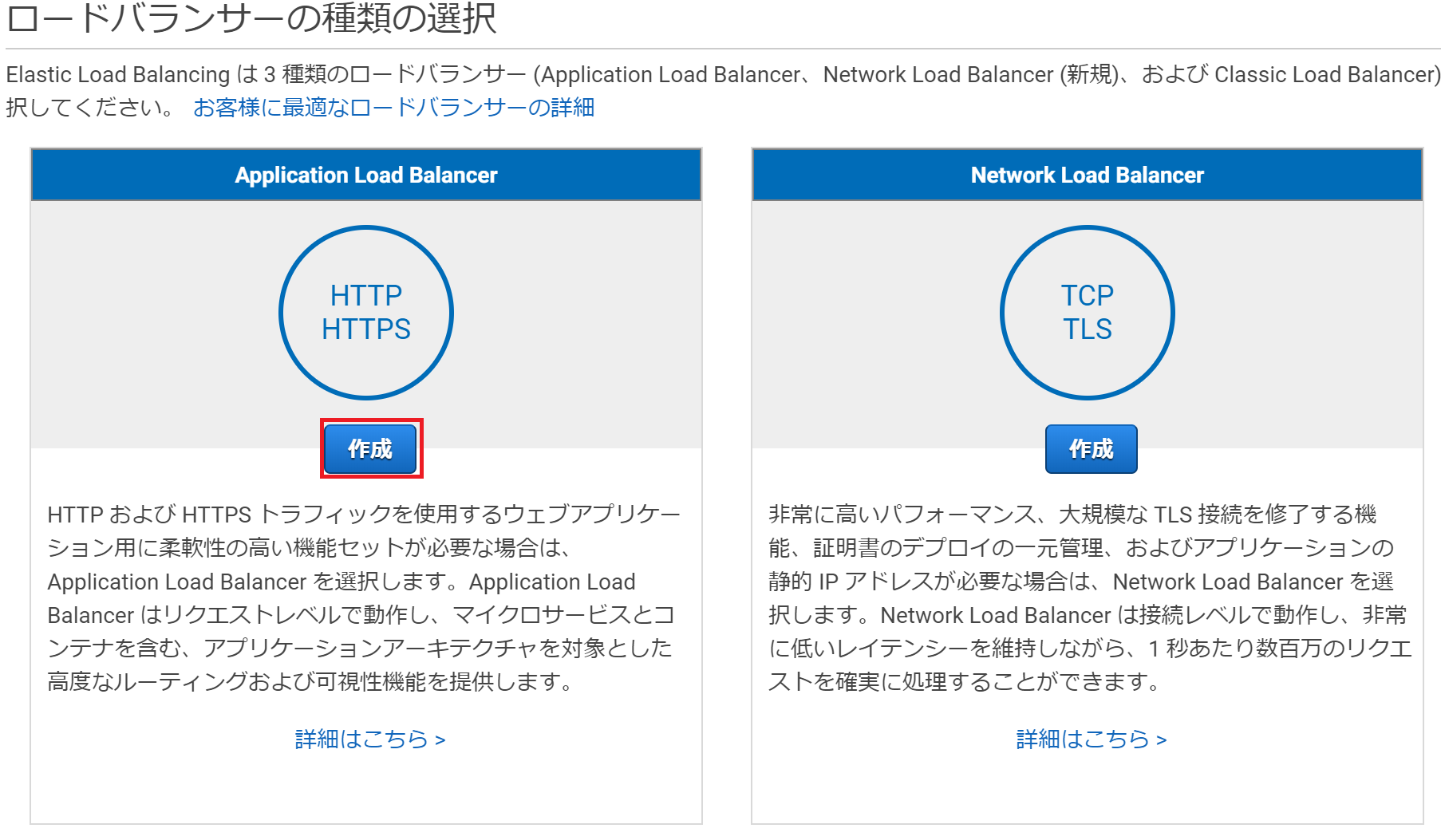

ALBを作成

Application Load Balancerの作成を選択

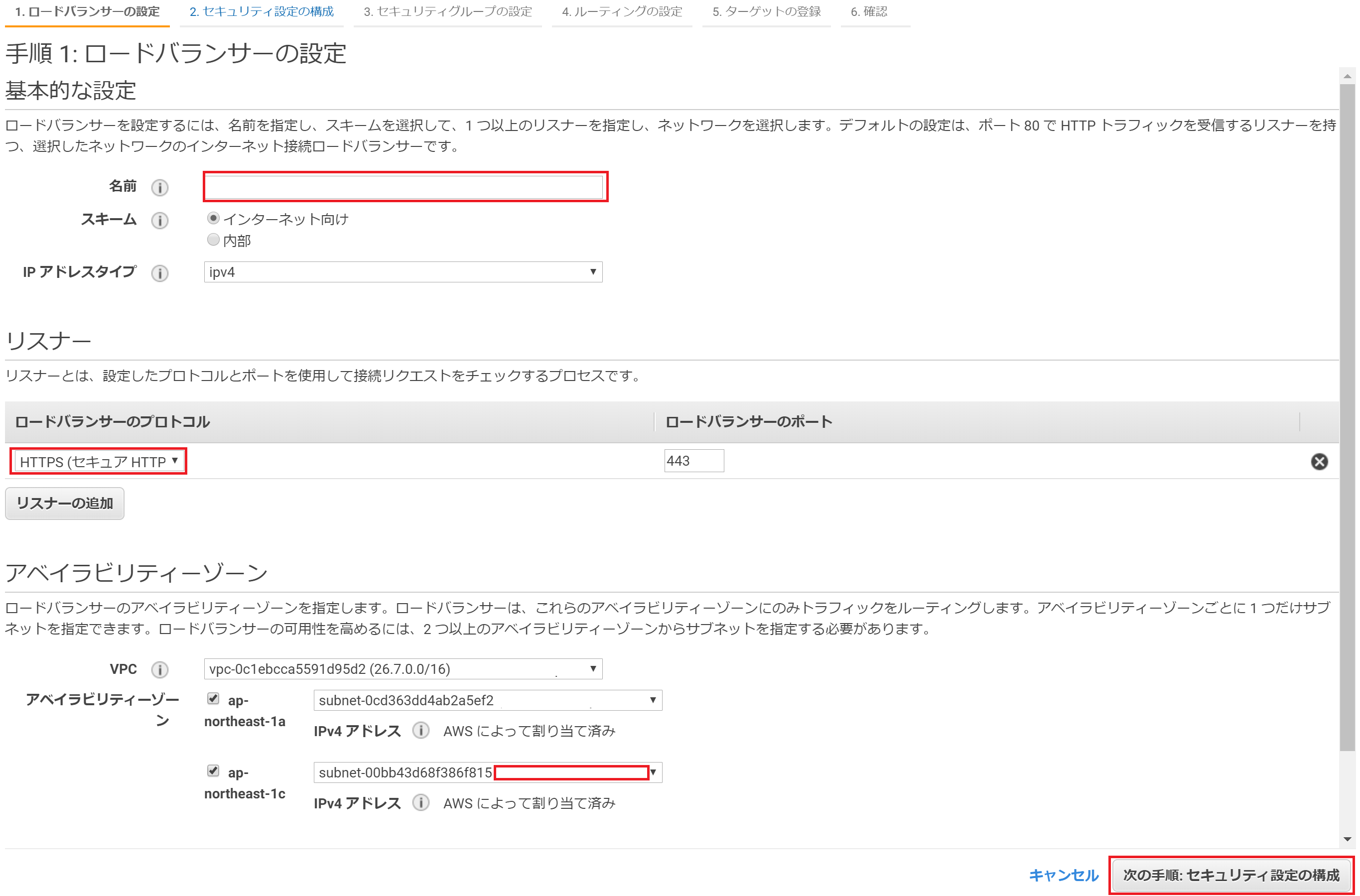

名前を入力し、リスナーはHTTPS、アベイラビリティゾーンを選択しして次へ

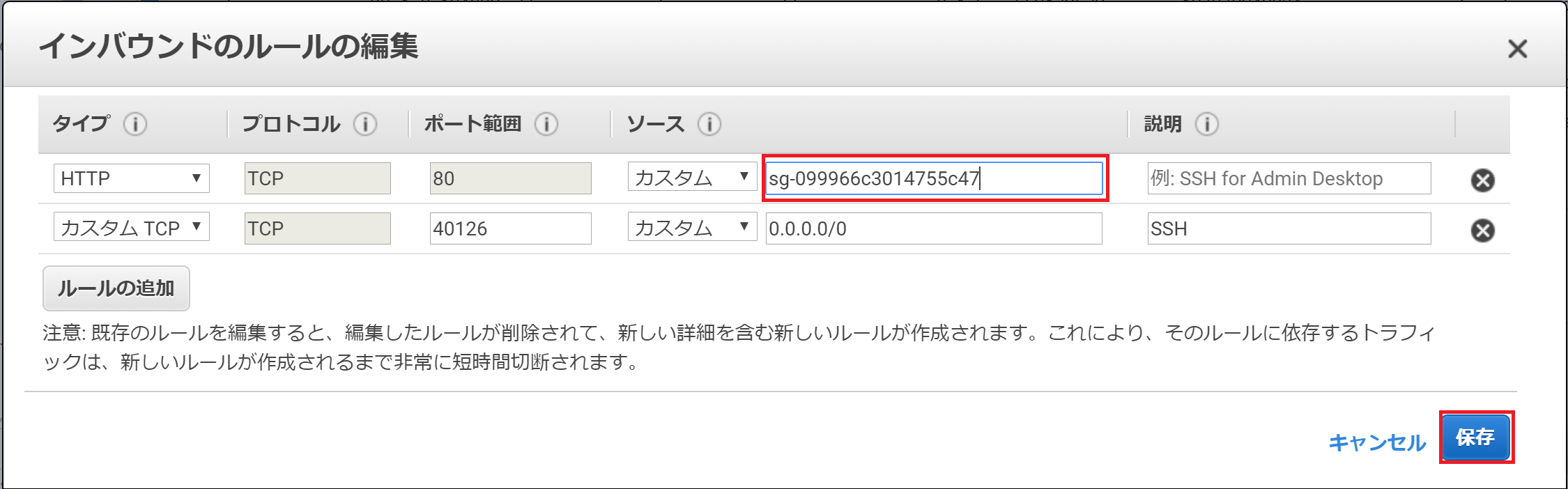

EC2のセキュリティグループのHTTPでの接続をALBからのみ許可するように修正

取得したドメインにhttpsで接続し、正しく表示されればOK

下記のサイトを参考に作業しました。

https://tech.librastudio.co.jp/index.php/2016/09/23/post-1016/

https://recipe.kc-cloud.jp/archives/11188

以上!